Tutorial: Microsoft Entra SSO integration with Fidelity NetBenefits

In this tutorial, you'll learn how to integrate Fidelity NetBenefits with Microsoft Entra ID. When you integrate Fidelity NetBenefits with Microsoft Entra ID, you can:

- Control in Microsoft Entra ID who has access to Fidelity NetBenefits.

- Enable your users to be automatically signed-in to Fidelity NetBenefits with their Microsoft Entra accounts.

- Manage your accounts in one central location.

Prerequisites

To get started, you need the following items:

- A Microsoft Entra subscription. If you don't have a subscription, you can get a free account.

- Fidelity NetBenefits single sign-on (SSO) enabled subscription.

Scenario description

In this tutorial, you configure and test Microsoft Entra single sign-on in a test environment.

Fidelity NetBenefits supports IDP initiated SSO.

Fidelity NetBenefits supports Just In Time user provisioning.

Note

Identifier of this application is a fixed string value so only one instance can be configured in one tenant.

Add Fidelity NetBenefits from the gallery

To configure the integration of Fidelity NetBenefits into Microsoft Entra ID, you need to add Fidelity NetBenefits from the gallery to your list of managed SaaS apps.

- Sign in to the Microsoft Entra admin center as at least a Cloud Application Administrator.

- Browse to Identity > Applications > Enterprise applications > New application.

- In the Add from the gallery section, type Fidelity NetBenefits in the search box.

- Select Fidelity NetBenefits from results panel and then add the app. Wait a few seconds while the app is added to your tenant.

Alternatively, you can also use the Enterprise App Configuration Wizard. In this wizard, you can add an application to your tenant, add users/groups to the app, assign roles, as well as walk through the SSO configuration as well. Learn more about Microsoft 365 wizards.

Configure and test Microsoft Entra SSO for Fidelity NetBenefits

Configure and test Microsoft Entra SSO with Fidelity NetBenefits using a test user called B.Simon. For SSO to work, you need to establish a link relationship between a Microsoft Entra user and the related user in Fidelity NetBenefits.

To configure and test Microsoft Entra SSO with Fidelity NetBenefits, perform the following steps:

- Configure Microsoft Entra SSO - to enable your users to use this feature.

- Create a Microsoft Entra test user - to test Microsoft Entra single sign-on with B.Simon.

- Assign the Microsoft Entra test user - to enable B.Simon to use Microsoft Entra single sign-on.

- Configure Fidelity NetBenefits SSO - to configure the single sign-on settings on application side.

- Create Fidelity NetBenefits test user - to have a counterpart of B.Simon in Fidelity NetBenefits that is linked to the Microsoft Entra representation of user.

- Test SSO - to verify whether the configuration works.

Configure Microsoft Entra SSO

Follow these steps to enable Microsoft Entra SSO.

Sign in to the Microsoft Entra admin center as at least a Cloud Application Administrator.

Browse to Identity > Applications > Enterprise applications > Fidelity NetBenefits > Single sign-on.

On the Select a single sign-on method page, select SAML.

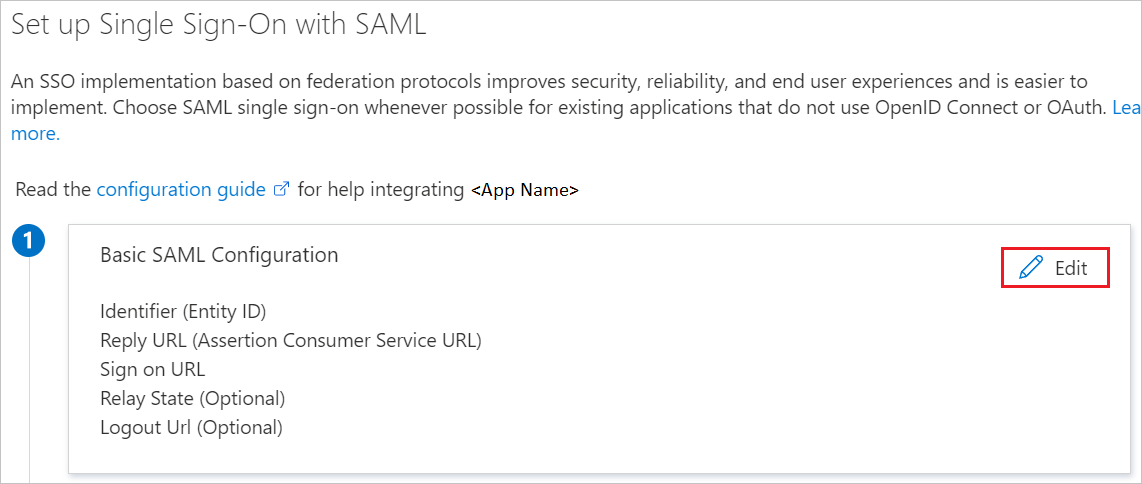

On the Set up single sign-on with SAML page, click the pencil icon for Basic SAML Configuration to edit the settings.

On the Basic SAML Configuration section, perform the following steps:

a. In the Identifier text box, type one of the following values:

For Testing Environment:

urn:sp:fidelity:geninbndnbparts20:uat:xq1For Production Environment:

urn:sp:fidelity:geninbndnbparts20b. In the Reply URL text box, type a URL that to be provided by Fidelity at time of implementation or contact your assigned Fidelity Client Service Manager.

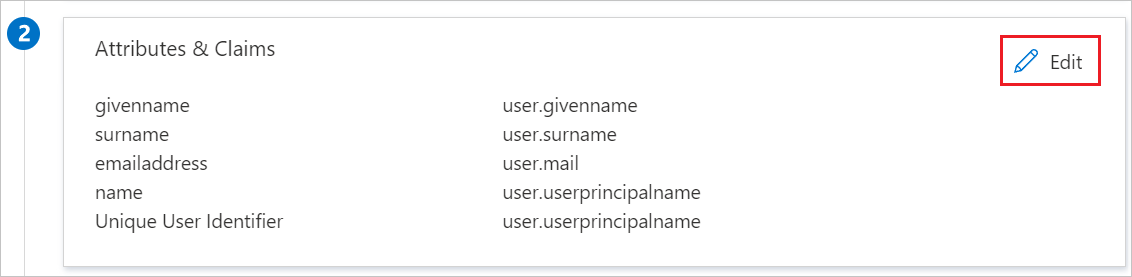

Fidelity NetBenefits application expects the SAML assertions in a specific format, which requires you to add custom attribute mappings to your SAML token attributes configuration. The following screenshot shows the list of default attributes, where as nameidentifier is mapped with user.userprincipalname. Fidelity NetBenefits application expects nameidentifier to be mapped with employeeid or any other claim which is applicable to your Organization as nameidentifier, so you need to edit the attribute mapping by clicking on Edit icon and change the attribute mapping.

Note

Fidelity NetBenefits support Static and Dynamic Federation. Static means it will not use SAML based just in time user provisioning and Dynamic means it supports just in time user provisioning. For using JIT based provisioning customers have to add some more claims in Microsoft Entra ID like user's birthdate etc. These details are provided by the your assigned Fidelity Client Service Manager and they have to enable this dynamic federation for your instance.

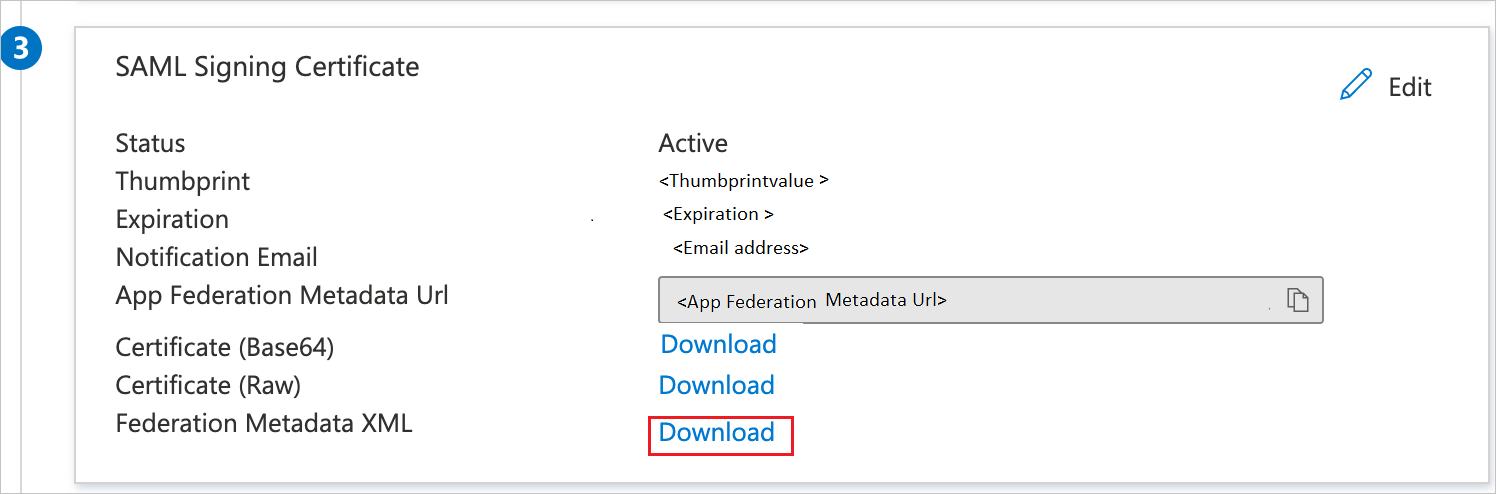

On the Set up Single Sign-On with SAML page, in the SAML Signing Certificate section, click Download to download the Federation Metadata XML from the given options as per your requirement and save it on your computer.

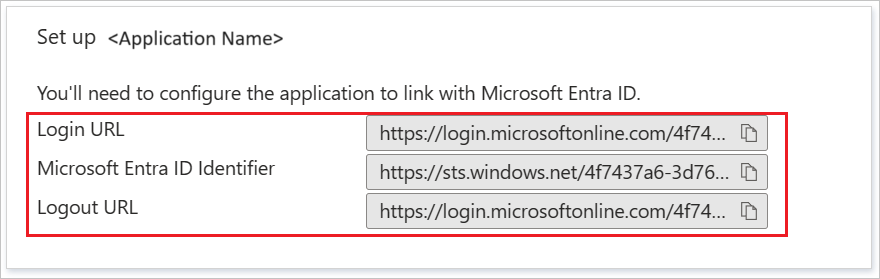

On the Set up Fidelity NetBenefits section, copy the appropriate URL(s) as per your requirement.

Create a Microsoft Entra test user

In this section, you'll create a test user called B.Simon.

- Sign in to the Microsoft Entra admin center as at least a User Administrator.

- Browse to Identity > Users > All users.

- Select New user > Create new user, at the top of the screen.

- In the User properties, follow these steps:

- In the Display name field, enter

B.Simon. - In the User principal name field, enter the username@companydomain.extension. For example,

B.Simon@contoso.com. - Select the Show password check box, and then write down the value that's displayed in the Password box.

- Select Review + create.

- In the Display name field, enter

- Select Create.

Assign the Microsoft Entra test user

In this section, you'll enable B.Simon to use single sign-on by granting access to Fidelity NetBenefits.

- Sign in to the Microsoft Entra admin center as at least a Cloud Application Administrator.

- Browse to Identity > Applications > Enterprise applications > Fidelity NetBenefits.

- In the app's overview page, select Users and groups.

- Select Add user/group, then select Users and groups in the Add Assignment dialog.

- In the Users and groups dialog, select B.Simon from the Users list, then click the Select button at the bottom of the screen.

- If you are expecting a role to be assigned to the users, you can select it from the Select a role dropdown. If no role has been set up for this app, you see "Default Access" role selected.

- In the Add Assignment dialog, click the Assign button.

Configure Fidelity NetBenefits SSO

To configure single sign-on on Fidelity NetBenefits side, you need to send the downloaded Federation Metadata XML and appropriate copied URLs from the application configuration to Fidelity NetBenefits support team. They set this setting to have the SAML SSO connection set properly on both sides.

Create Fidelity NetBenefits test user

In this section, you create a user called Britta Simon in Fidelity NetBenefits. If you are creating Static federation, please work with your assigned Fidelity Client Service Manager to create users in Fidelity NetBenefits platform. These users must be created and activated before you use single sign-on.

For Dynamic Federation, users are created using Just In Time user provisioning. For using JIT based provisioning customers have to add some more claims in Microsoft Entra ID like user's birthdate etc. These details are provided by the your assigned Fidelity Client Service Manager and they have to enable this dynamic federation for your instance.

Test SSO

In this section, you test your Microsoft Entra single sign-on configuration with following options.

Click on Test this application, and you should be automatically signed in to the Fidelity NetBenefits for which you set up the SSO.

You can use Microsoft My Apps. When you click the Fidelity NetBenefits tile in the My Apps, you should be automatically signed in to the Fidelity NetBenefits for which you set up the SSO. For more information, see Microsoft Entra My Apps.

Next steps

Once you configure Fidelity NetBenefits you can enforce session control, which protects exfiltration and infiltration of your organization’s sensitive data in real time. Session control extends from Conditional Access. Learn how to enforce session control with Microsoft Defender for Cloud Apps.

Comentarios

Próximamente: A lo largo de 2024 iremos eliminando gradualmente GitHub Issues como mecanismo de comentarios sobre el contenido y lo sustituiremos por un nuevo sistema de comentarios. Para más información, vea: https://aka.ms/ContentUserFeedback.

Enviar y ver comentarios de