Roles de seguridad para Connected Field Service

Los roles de seguridad para Connected Field Service permiten a los administradores dar acceso adecuado a entidades de Internet de las cosas (IoT), incluidas alertas, activos, dispositivos, y comandos, todos ellos incluidos con Field Service v8.3+. Estos roles de seguridad se deben agregar a roles de seguridad existentes de Field Service para administradores, distribuidores, y recursos de servicio de campo.

En general, el acceso a entidades de IoT debe imitar el acceso a la entidad de activos del cliente para los administradores, los distribuidores, y los recursos de servicio de campo.

Requisitos previos

Field Service v8.3+

Acceso de administrador del sistema de Dynamics 365

Conocimientos general de los roles de seguridad de Field Service. Para obtener más información, vea el tema en configurar usuarios y roles de seguridad de Field Serviceél.

Nota

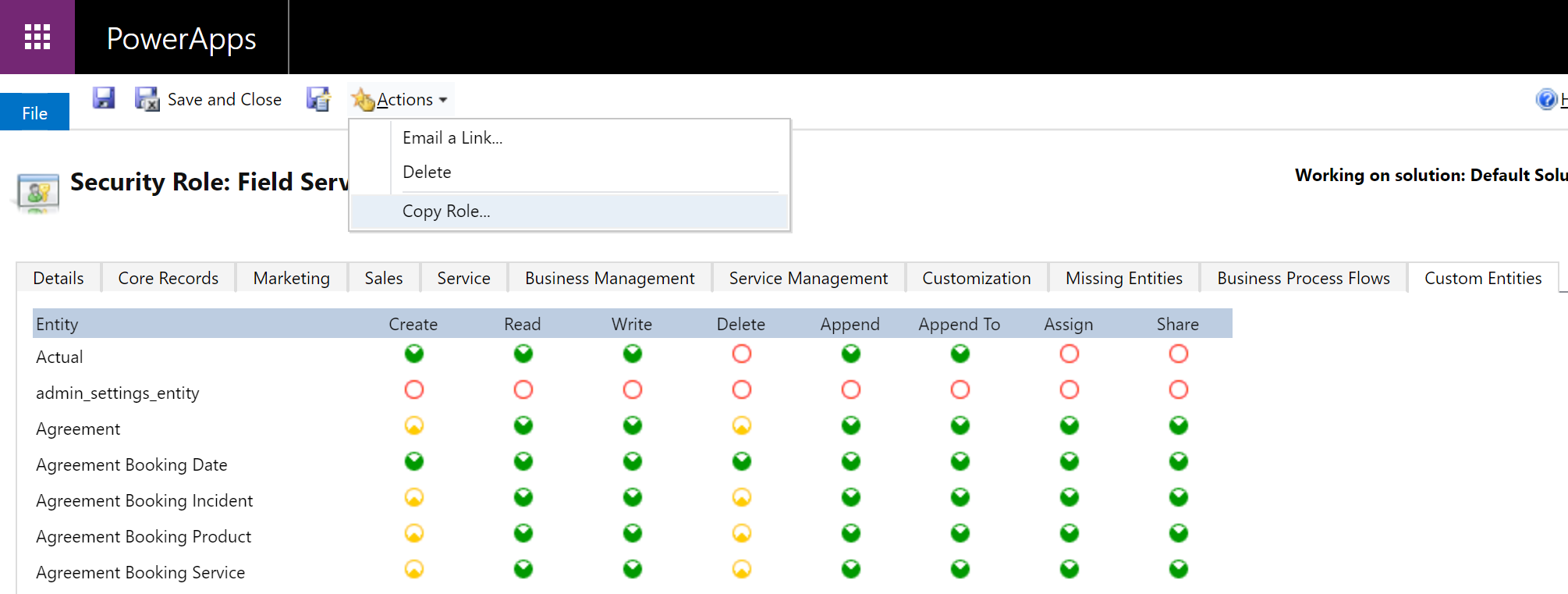

Se recomienda la creación de copias de los roles de seguridad de Field Service y la asignación de los roles de seguridad copiados a los usuarios. Esto impide que las actualizaciones de productos sobrescriban las configuraciones de seguridad personalizadas. Para copiar un rol de seguridad, vaya a Configuración > Seguridad > Roles de seguridad, seleccione un registro de rol de seguridad y elija Acciones > Copiar rol. Consulte la siguiente captura de pantalla para referencia.

Agregar seguridad de IoT al rol de seguridad de administrador

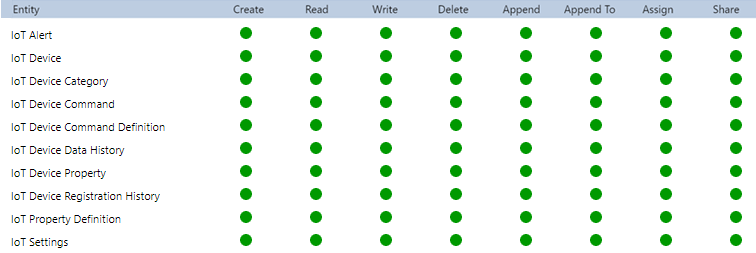

Los administradores de Field Service deben normalmente tener acceso completo a entidades de IoT, ya que estos usuarios pueden necesitar una visión completa de alertas de IoT en todos los dispositivos y la capacidad para registrar nuevos dispositivos de IoT. Normalmente reciben una copia del rol de seguridad Field Service - Administrador.

Si su organización usa Connected Field Service, a estos administradores también se debe asignar una copia del rol de seguridad IoT - Administrador.

Con los permisos de administrador de IoT completamente habilitados, los administradores de Field Service deben tener acceso a todas las entidades de IoT, permitiéndoles:

- Crear

- Lectura

- Escribir

- Eliminar

- Anexar

- Anexar a

- Asignar

- Compartir

Consulte la siguiente captura de pantalla para referencia.

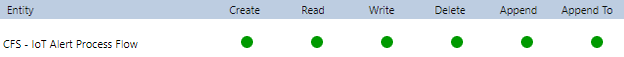

El rol de seguridad de administrador de Field Service también debe tener acceso total al CFS - Flujo de proceso de alerta de IoT, que es un flujo de proceso de negocio para Connected Field Service.

Agregar seguridad de IoT al rol de distribuidor

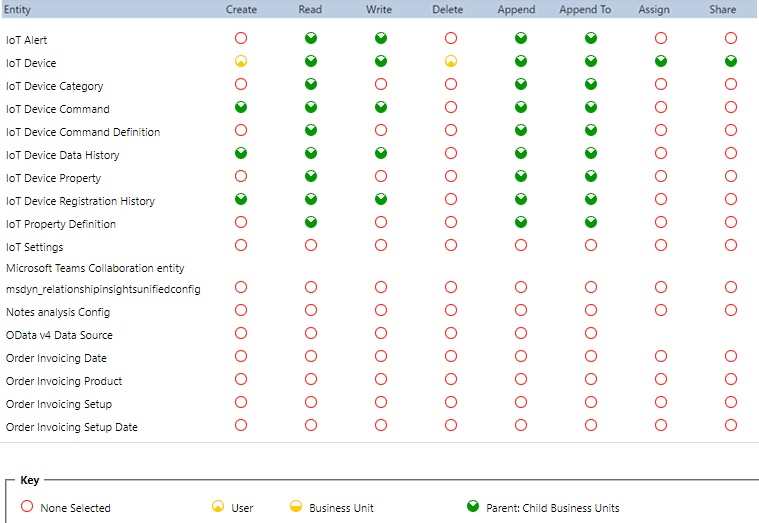

Los distribuidores de Field Service también necesitan algún nivel de acceso a las entidades y los registros de IoT. Por ejemplo, si una orden de trabajo se crea como resultado de una alerta de IoT, el distribuidor debe conocerla para que pueda comunicarse con el cliente y programar los recursos adecuados.

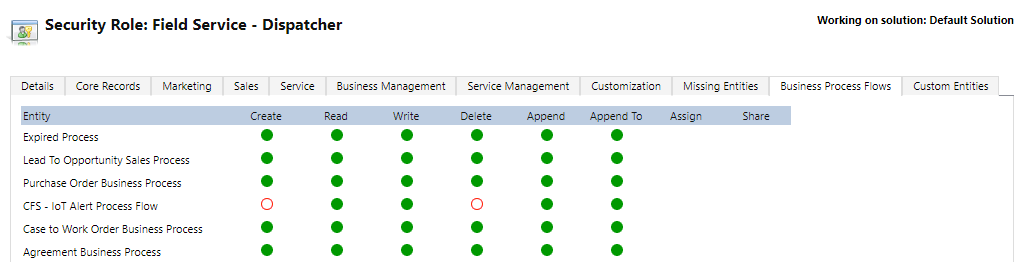

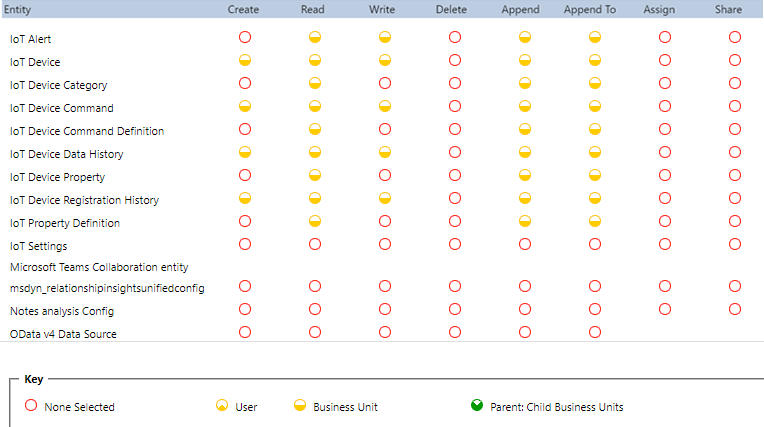

Encuentre el rol de seguridad de distribuidor que su organización asigna a distribuidores (normalmente una copia del rol de seguridad Field Service - Distribuidor ) y asigne manualmente acceso limitado a entidades de IoT según la captura de pantalla siguiente.

A continuación, agregue acceso a CFS - Flujo de proceso de alerta de IoT según la captura de pantalla siguiente. Los distribuidores pueden usar el flujo de proceso de negocio de Connected Field Service para actualizar y realizar un seguimiento de las fases de órdenes de trabajo que se deben a alertas de IoT.

Agregar seguridad de IoT al rol de seguridad de recurso

Por último, los recursos también necesitan acceso a entidades y registros de IoT relacionados con el trabajo del que son responsables.

Encuentre el rol de seguridad de recurso que su organización asigna a recursos o técnicos (normalmente una copia del rol de seguridad Field Service - Recurso ) y asigne manualmente acceso limitado a entidades de IoT según la captura de pantalla siguiente.

Dado que los flujos de proceso de negocio no se muestran en la aplicación Field Service Mobile, los recursos no necesitan acceso al CFS - Flujo de proceso alerta de IoT.

Notas adicionales

- Cualquier usuario que necesite trabajar con el registro de dispositivos y extracciones de datos de dispositivos (operaciones de IoT Hub) debe recibir los roles de seguridad Administrador de IoT y Usuario del extremo de IoT.