Roles y permisos en los tipos de cuenta gratuita y empresarial de Microsoft Purview

Importante

Este artículo sobre permisos está destinado a las versiones de cuenta gratuita y empresarial de Microsoft Purview. Para obtener permisos de riesgo y cumplimiento, consulte los permisos del artículo portal de cumplimiento Microsoft Purview. Para obtener permisos de gobernanza de datos, consulte el artículo permisos en el portal de gobernanza de Microsoft Purview.

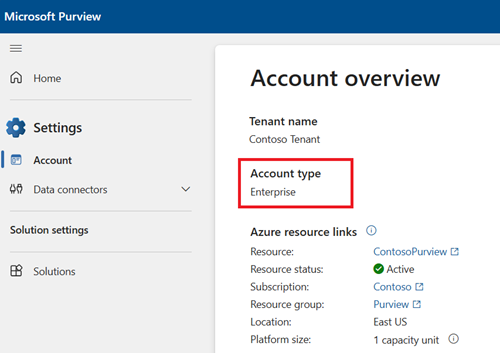

El nuevo portal de Microsoft Purview usa permisos de nivel de inquilino o organización, permisos de acceso a datos existentes y permisos de recopilación para proporcionar a los usuarios acceso a la información. El tipo de permisos disponibles para usar depende del tipo de cuenta de Microsoft Purview. Puede comprobar el tipo de cuenta en el portal de Microsoft Purview en el icono de engranaje Configuración y Ver toda la configuración.

| Tipo de cuenta | Permisos de inquilino/organización | Permisos de acceso a datos | Permisos de recopilación |

|---|---|---|---|

| Gratuito | x | x | |

| Empresarial | x | x | x |

Para obtener más información sobre cada tipo de permiso, consulte estas guías:

Para obtener más información sobre los permisos basados en el tipo de cuenta, consulte estas guías:

Grupos de roles de nivel de inquilino

En las versiones gratuita y empresarial de Microsoft Purview, algunos permisos se pueden administrar en el nivel de inquilino o organización mediante grupos de roles.

Los grupos de nivel de inquilino disponibles actualmente son:

| Role | Descripción | Disponibilidad del tipo de cuenta |

|---|---|---|

| conservador de Data Catalog | Data Catalog los conservadores pueden realizar acciones de creación, lectura, modificación y eliminación en objetos de datos de catálogo y establecer relaciones entre objetos. | Gratis, Enterprise |

Cómo asignar roles

Importante

Para poder asignar roles en Microsoft Purview, un usuario debe tener asignado el rol de administración de roles o ser administrador global de inquilinos.

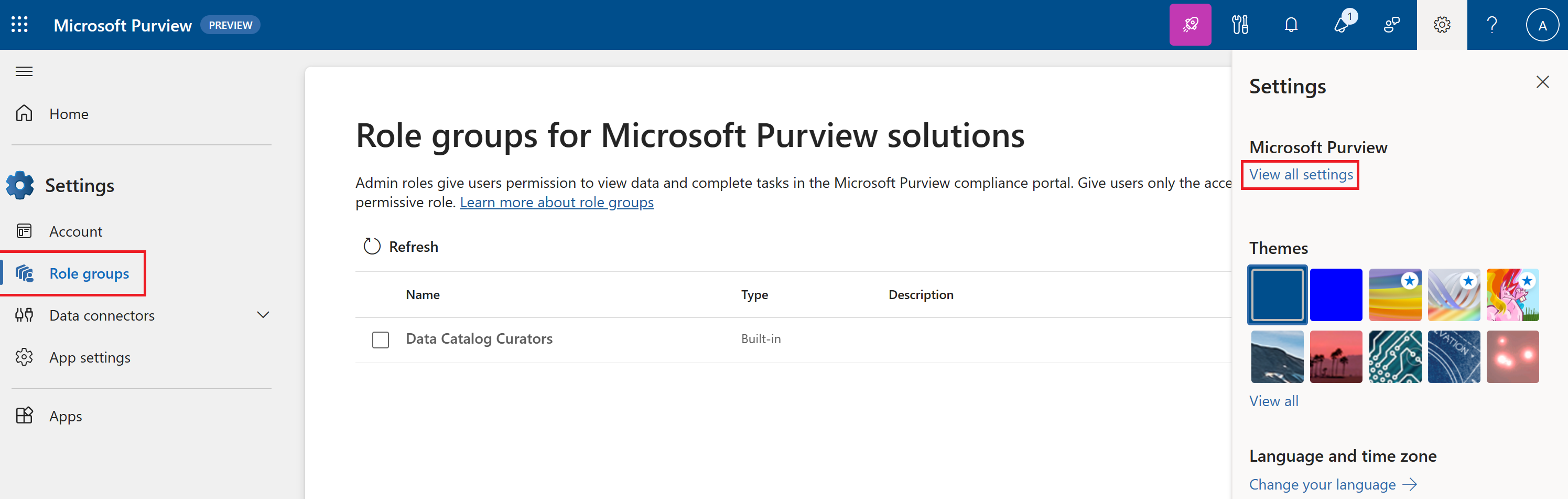

En el portal de Microsoft Purview, seleccione el engranaje de configuración.

Seleccione Ver toda la configuración.

Seleccione Grupos de roles.

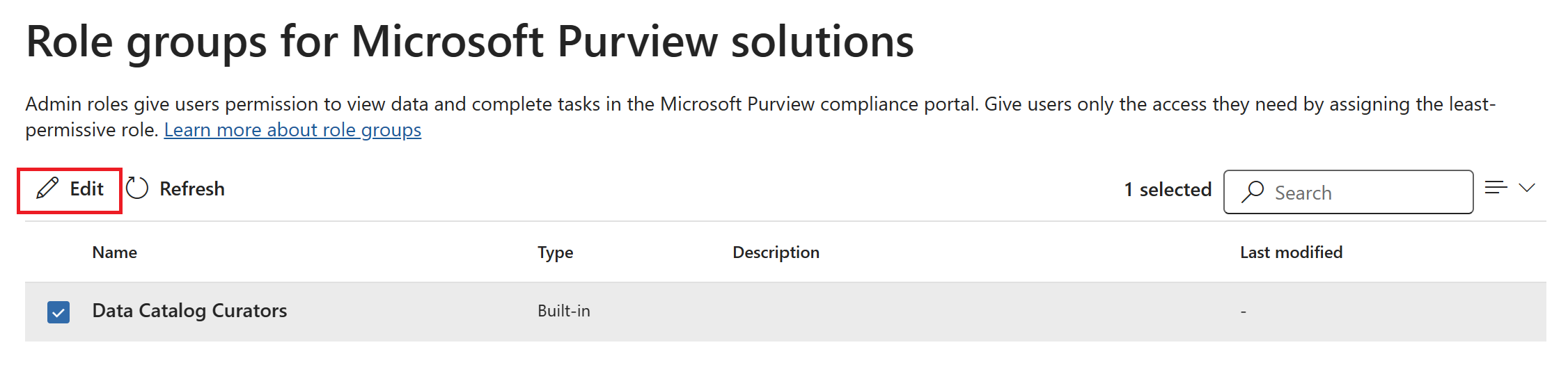

Seleccione el grupo de roles al que desea agregar usuarios y seleccione Editar.

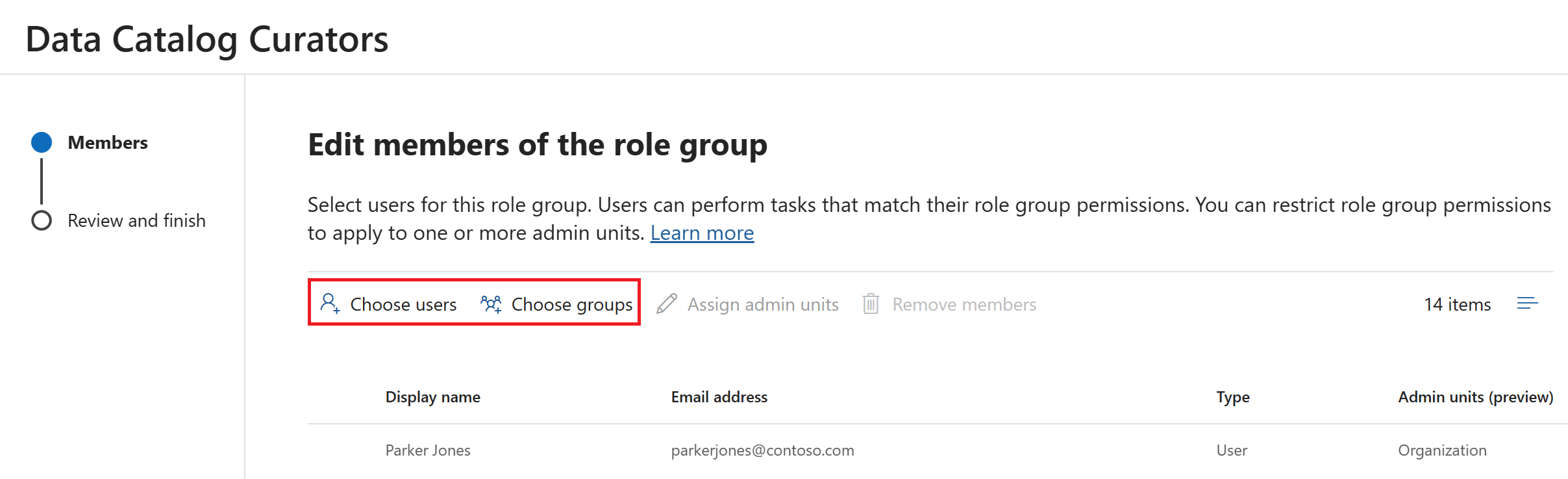

En la página Editar miembros del grupo de roles, seleccione Elegir usuarios o Elegir grupos.

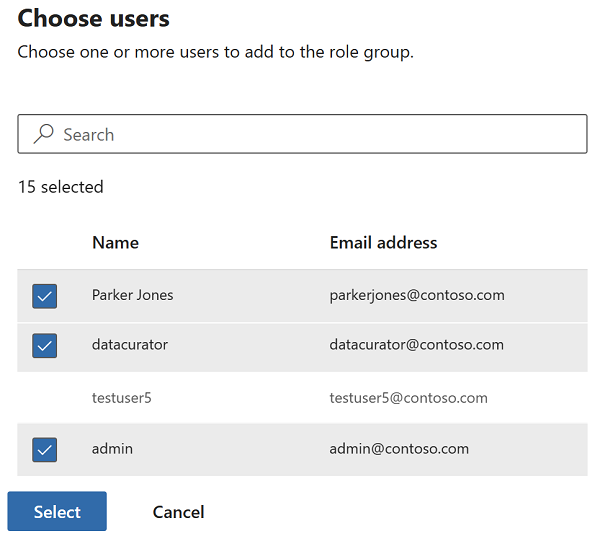

Busque usuarios o grupos y active la casilla para todos los usuarios o grupos que quiera agregar al grupo de roles.

Seleccione Seleccionar.

Seleccione Siguiente y Guardar para agregar usuarios o grupos al grupo de roles.

Seleccione Listo para completar los pasos.

Edición y eliminación de asignaciones de roles

En el portal de Microsoft Purview, seleccione el engranaje de configuración.

Seleccione Ver toda la configuración.

Seleccione Grupos de roles.

Seleccione el grupo de roles del que desea quitar usuarios y seleccione Editar.

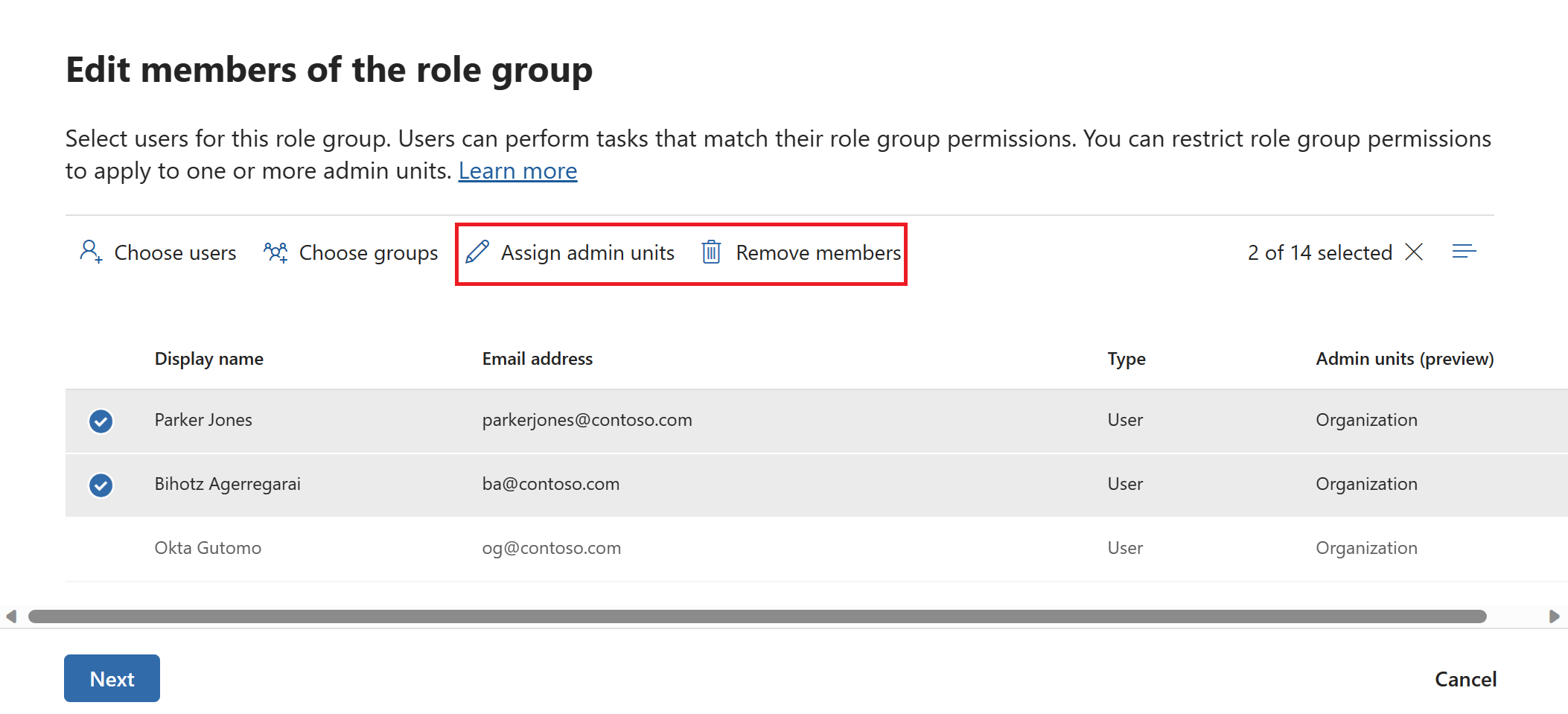

En la página Editar miembros del grupo de roles, seleccione los usuarios que desea eliminar o asignar a una unidad de administración.

Para eliminar, seleccione Quitar miembros o, para asignar una unidad de administración, seleccione Asignar unidades de administrador.

Seleccione Siguiente y Guardar para agregar usuarios o grupos al grupo de roles.

Seleccione Listo para completar los pasos.

Para obtener más información sobre las unidades de administración, puede ver la documentación de grupos de roles de Microsoft Purview.

Permisos de acceso a datos

Permisos de lector

Los usuarios que tienen al menos el rol de lector en los recursos de Azure disponibles también pueden acceder a esos recursos en los tipos de cuenta gratuita y empresarial de Microsoft Purview.

Los usuarios pueden buscar y buscar recursos de estos orígenes en el catálogo de datos y ver sus metadatos.

Estos son los permisos necesarios en los recursos para que los usuarios se consideren "lectores":

| Origen de datos | Permiso de lector |

|---|---|

| Base de datos SQL de Azure | Lector o estas acciones. |

| Azure Blob Storage | Lector o estas acciones. |

| Azure Data Lake Storage Gen2 | Lector o estas acciones. |

| Suscripción a Azure | Permiso de lectura en la suscripción o estas acciones. |

Permisos de propietario

Los usuarios que tengan el rol de propietario o los permisos de escritura en los recursos de Azure disponibles pueden acceder y editar metadatos para esos recursos en los tipos de cuenta empresarial y gratuita de Microsoft Purview.

Los usuarios propietarios pueden buscar y buscar recursos de estos orígenes en el catálogo de datos y ver sus metadatos. También pueden actualizar y administrar los metadatos de esos recursos. Para obtener más información sobre este mantenimiento de metadatos, consulte nuestro artículo de conservación de metadatos.

Estos son los permisos necesarios en los recursos para que los usuarios se consideren "propietarios":

| Origen de datos | Permiso de propietario |

|---|---|

| Base de datos SQL de Azure | "Microsoft.Sql/servers/write", "Microsoft.Sql/servers/databases/write", "Microsoft.Authorization/roleAssignments/write" |

| Azure Blob Storage | "Microsoft.Storage/storageAccounts/write", "Microsoft.Authorization/roleAssignments/write" |

| Azure Data Lake Storage Gen2 | "Microsoft.Storage/storageAccounts/write", "Microsoft.Authorization/roleAssignments/write" |

Permisos en versión gratuita

Todos los usuarios pueden ver los recursos de datos de los orígenes disponibles donde ya tienen al menos permisos de lectura . Los usuarios propietarios pueden administrar los metadatos de los recursos disponibles donde ya tienen al menos permisos de propietario y escritura . Para obtener más información, consulte la sección permisos de acceso a datos.

También se pueden asignar permisos adicionales mediante grupos de roles de nivel de inquilino.

Permisos en la versión empresarial de Microsoft Purview

Todos los usuarios pueden ver los recursos de datos de los orígenes disponibles donde ya tienen al menos permisos de lectura . Los usuarios propietarios pueden administrar los metadatos de los recursos donde ya tienen al menos permisos de propietario y escritura . Para obtener más información, consulte la sección permisos de acceso a datos.

También se pueden asignar permisos adicionales mediante grupos de roles de nivel de inquilino.

Los permisos también se pueden asignar en el nivel de recopilación para que los usuarios puedan examinar y detectar recursos en el mapa de datos al que aún no tienen acceso a los datos.

Orígenes disponibles con permiso de acceso a datos

Estos tipos de orígenes están disponibles en Microsoft Purview con solo permisos de acceso a datos:

| Origen de datos | Permiso de lector |

|---|---|

| Base de datos SQL de Azure | Lector o estas acciones. |

| Azure Blob Storage | Lector o estas acciones. |

| Azure Data Lake Storage Gen2 | Lector o estas acciones. |

| Suscripción a Azure | Permiso de lectura en la suscripción o estas acciones. |

El rol de lector contiene suficientes permisos, pero si va a crear un rol personalizado, los usuarios deben incluir estas acciones:

| Origen de datos | Permiso de lector |

|---|---|

| Base de datos SQL de Azure | "Microsoft.Sql/servers/read", "Microsoft.Sql/servers/databases/read", "Microsoft.Sql/servers/databases/schemas/read", "Microsoft.Sql/servers/databases/schemas/tables/read", "Microsoft.Sql/servers/databases/schemas/tables/columns/read" |

| Azure Blob Storage | "Microsoft.Storage/storageAccounts/read", "Microsoft.Storage/storageAccounts/blobServices/read", "Microsoft.Storage/storageAccounts/blobServices/containers/read" |

| Azure Data Lake Storage Gen2 | "Microsoft.Storage/storageAccounts/read", "Microsoft.Storage/storageAccounts/blobServices/read", "Microsoft.Storage/storageAccounts/blobServices/containers/read" |

| Suscripción a Azure | "Microsoft.Resources/subscriptions/resourceGroups/read" |

Siguientes pasos

Comentarios

Próximamente: A lo largo de 2024 iremos eliminando gradualmente GitHub Issues como mecanismo de comentarios sobre el contenido y lo sustituiremos por un nuevo sistema de comentarios. Para más información, vea: https://aka.ms/ContentUserFeedback.

Enviar y ver comentarios de