Configurar una puerta de enlace RAS de SDN en el tejido de VMM

Importante

Esta versión de Virtual Machine Manager (VMM) ha llegado al final del soporte técnico. Se recomienda actualizar a VMM 2022.

En este artículo se describe cómo configurar una puerta de enlace RAS de Redes definidas por software (SDN) en el tejido de System Center - Virtual Machine Manager (VMM).

Una puerta de enlace RAS de SDN es un elemento de ruta de acceso a datos en SDN que permite la conectividad de sitio a sitio entre dos sistemas autónomos. En concreto, una puerta de enlace RAS permite la conectividad de sitio a sitio entre redes de inquilinos remotos y el centro de datos mediante IPSec, encapsulación de enrutamiento genérico (GRE) o reenvío de nivel 3. Más información.

Nota

VMM 2022 proporciona compatibilidad con doble pila para la puerta de enlace RAS.

Nota

- A partir de VMM 2019 UR1, el tipo One Connected Network (Una red conectada) se ha cambiado a Red conectada.

- VMM 2019 UR2 y las versiones posteriores admiten IPv6.

Antes de comenzar

Antes de comenzar, asegúrese de lo siguiente:

- Planeación: obtenga información sobre cómo planear una red definida por software y revise la topología de planeación en este documento. El diagrama muestra una configuración de 4 nodos de ejemplo. La configuración está altamente disponible con tres nodos de controladora de red (VM) y tres nodos SLB/MUX. Muestra dos inquilinos con una red virtual dividida en dos subredes virtuales para simular un nivel web y un nivel de base de datos. Tanto la infraestructura como las máquinas virtuales de inquilino se pueden distribuir en cualquier host físico.

- Controladora de red: debe implementar la controladora de red antes de implementar la puerta de enlace RAS.

- SLB: para asegurarse de que las dependencias se controlan correctamente, también debe implementar el SLB antes de configurar la puerta de enlace. Si se han configurado un SLB y una puerta de enlace, puede usar y validar una conexión IPsec.

- Plantilla de servicio: VMM usa una plantilla de servicio para automatizar la implementación de la puerta de enlace. Las plantillas de servicio admiten la implementación de varios nodos en máquinas virtuales de primera y segunda generación.

Pasos de implementación

Para configurar una puerta de enlace RAS, haga lo siguiente:

Descargar la plantilla de servicio: descargue la plantilla de servicio que necesite para implementar la puerta de enlace.

Crear la red lógica de VIP: cree una red lógica de VIP GRE. Necesita un grupo de direcciones IP para vip privadas y asignar VIP a puntos de conexión GRE. La red existe para definir las VIP que se asignan a las máquinas virtuales de puerta de enlace que se ejecutan en el tejido de SDN para una conexión GRE de sitio a sitio.

Nota

Para habilitar la compatibilidad con la pila doble, al crear la red lógica VIP de GRE, agregue la subred IPv6 al sitio de red y cree el grupo de direcciones IPv6. (aplicable para la versión 2022 y posteriores)

Importar la plantilla de servicio: importe la plantilla de servicio de puerta de enlace RAS.

Implementación de la puerta de enlace: implemente una instancia de servicio de puerta de enlace y configure sus propiedades.

Validación de la implementación: configure L3, IPsec o GRE de sitio a sitio y valide la implementación.

Descargar la plantilla de servicio

- Descargue la carpeta SDN del repositorio de GitHub de SDN de Microsoft y copie las plantillas de VMMPlantillasGW en una ruta de acceso local en el servidor VMM.

- Extraiga el contenido en una carpeta de un equipo local. Las importará en la biblioteca más adelante.

La descarga contiene dos plantillas:

- La plantilla EdgeServiceTemplate_Generation 1 VM.xml es para implementar el servicio de puerta de enlace en máquinas virtuales de primera generación.

- El EdgeServiceTemplate_Generation 2 VM.xml consiste en implementar el servicio GW en máquinas virtuales de generación 2.

Ambas plantillas tienen un recuento predeterminado de tres máquinas virtuales, que se pueden cambiar en el diseñador de plantillas de servicio.

Creación de la red lógica VIP GRE

- En la consola VMM, ejecute el Asistente para crear redes lógicas. Escriba un nombre, proporcione opcionalmente una descripción y seleccione Siguiente.

- En Configuración, seleccione Una red conectada. Opcionalmente, puede seleccionar Crear una red de vm con el mismo nombre. Esta configuración permite que las máquinas virtuales accedan a esta red lógica directamente. Seleccione Administrado por controladora de red y seleccione Siguiente.

- Para VMM 2019 UR1 y versiones posteriores, en Configuración, seleccione Red conectada, seleccione Administrado por la controladora de red y, a continuación, seleccione Siguiente.

- En Configuración, seleccione Red conectada, seleccione Administrado por la controladora de red y, a continuación, seleccione Siguiente.

En Sitio de red, especifique estos valores de configuración:

Estos son los valores de ejemplo:

- Nombre de red: VIP GRE

- Subred: 31.30.30.0

- Máscara: 24

- Id. de VLAN en tronco: N/D

- Puerta de enlace: 31.30.30.1

- En Resumen, revise la configuración y finalice el asistente.

Para usar IPv6, agregue tanto la subred IPv4 como la IPV6 al sitio de red. Estos son los valores de ejemplo:

- Nombre de red: VIP GRE

- Subred: FD4A:293D:184F:382C::

- Máscara: 64

- Id. de VLAN en tronco: N/D

- Puerta de enlace: FD4A:293D:184F:382C::1

En Resumen, revise la configuración y finalice el asistente.

Para usar IPv4, agregue la subred IPv4 al sitio de red y cree el grupo de direcciones IPv4. Estos son los valores de ejemplo:

- Nombre de red: VIP GRE

- Subred:

- Máscara:

- Id. de VLAN en tronco: N/D

- Puerta de enlace:

Para usar IPv6, agregue las subredes IPv4 e IPV6 al sitio de red y cree el grupo de direcciones IPV6. Estos son los valores de ejemplo:

- Nombre de red: VIP GRE

- Subred: FD4A:293D:184F:382C::

- Máscara: 64

- Id. de VLAN en tronco: N/D

- Puerta de enlace: FD4A:293D:184F:382C::1

En Resumen, revise la configuración y finalice el asistente.

Crear un grupo de direcciones IP para direcciones VIP GRE

Nota

Desde VMM 2019 UR1 y versiones posteriores, puede crear un grupo de direcciones IP mediante el Asistente para crear red lógica .

Nota

Puede crear un grupo de direcciones IP mediante el Asistente para crear red lógica .

- Haga clic con el botón derecho en la red lógica VIP GRE >>.

- Escriba un nombre y una descripción opcional para el grupo y compruebe que la red VIP esté seleccionada. Seleccione Next (Siguiente).

- Acepte el sitio de red predeterminado y seleccione Siguiente.

- Elija una dirección IP inicial y final para su intervalo. Inicie el intervalo en la segunda dirección de la subred disponible. Por ejemplo, si su subred disponible va de .1 a .254, comience el intervalo en .2.

- En el cuadro Direcciones IP reservadas para VIP de equilibrador de carga, escriba el intervalo de direcciones IP de la subred. Debe coincidir con el intervalo usado para las direcciones IP inicial y final.

- No es necesario proporcionar información de puerta de enlace, DNS o WINS, ya que este grupo se usa para asignar direcciones IP para vip solo a través de la controladora de red. Seleccione Siguiente para omitir estas pantallas.

- En Resumen, revise la configuración y finalice el asistente.

- Si ha creado una subred IPv6, cree un grupo de direcciones VIP GRE IPv6 independiente.

- Elija una dirección IP inicial y final para su intervalo. Inicie el intervalo en la segunda dirección de la subred disponible. Por ejemplo, si su subred disponible va de .1 a .254, comience el intervalo en .2. Para especificar el intervalo VIP, no use la forma abreviada de dirección IPv6; Use el formato 2001:db8:0:200:0:0:0:7 en lugar de 2001:db8:0:200::7.

- En el cuadro Direcciones IP reservadas para VIP de equilibrador de carga, escriba el intervalo de direcciones IP de la subred. Debe coincidir con el intervalo usado para las direcciones IP inicial y final.

- No es necesario proporcionar información de puerta de enlace, DNS o WINS, ya que este grupo se usa para asignar direcciones IP para vip solo a través de la controladora de red. Seleccione Siguiente para omitir estas pantallas.

- En Resumen, revise la configuración y finalice el asistente.

Importación de la plantilla de servicio

- SeleccionePlantilla de importación debiblioteca>.

- Vaya a la carpeta de plantillas de servicio. Por ejemplo, seleccione el archivo EdgeServiceTemplate Generation 2.xml.

- Actualice los parámetros para su entorno al importar la plantilla de servicio.

Nota

Los recursos de biblioteca se importaron durante la implementación de la controladora de red.

- WinServer.vhdx: seleccione la imagen de disco duro virtual que preparó e importó anteriormente durante la implementación de la controladora de red.

- EdgeDeployment.CR: asígnelo al recurso de biblioteca EdgeDeployment.cr de la biblioteca VMM.

En la página Resumen , revise los detalles y seleccione Importar.

Nota

Puede personalizar la plantilla de servicio. Más información.

Implementar el servicio de puerta de enlace

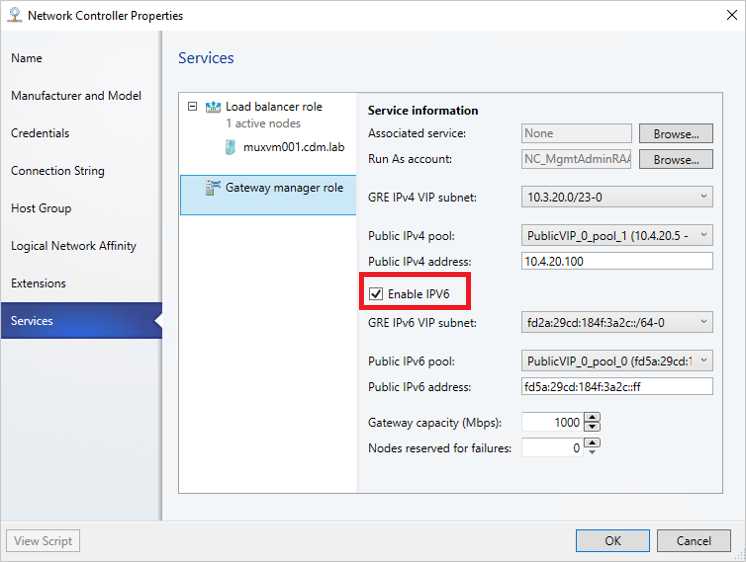

Para habilitar IPv6, al incorporar el servicio de puerta de enlace, active la casilla Habilitar IPv6 y active la subred VIP de GRE IPv6 que ha creado anteriormente. Además, seleccione el grupo IPv6 público y proporcione la dirección IPv6 pública.

En este ejemplo se usa la plantilla de segunda generación.

Seleccione la plantilla de servicio EdgeServiceTemplate Generation2.xml y seleccione Configurar implementación.

Escriba un nombre y elija un destino para la instancia de servicio. El destino se debe asignar a un grupo host que contenga los hosts configurados previamente para la implementación de la puerta de enlace.

En Configuración de red, asigne la red de administración a la red de la máquina virtual de administración.

Nota

El cuadro de diálogo Implementar servicio aparece una vez completada la asignación. Es normal que las instancias de máquina virtual estén inicialmente en rojo. Seleccione Actualizar versión preliminar para buscar automáticamente los hosts adecuados para la máquina virtual.

A la izquierda de la ventana Configurar implementación, configure las opciones siguientes:

- AdminAccount. Necesario. Seleccione una cuenta de ejecución que se usará como administrador local en las máquinas virtuales de puerta de enlace.

- ManagementNetwork. Necesario. Elija la red de máquina virtual de administración que creó para la administración del host.

- Cuenta de administración. Necesario. Seleccione una cuenta de ejecución con permisos para agregar la puerta de enlace al dominio de Active Directory asociado con la controladora de red. Puede ser la misma cuenta que ha usado para MgmtDomainAccount mientras se implementaba la controladora de red.

- FQDN. Necesario. FQDN del dominio de Active Directory para la puerta de enlace.

Seleccione Deploy Service (Implementar servicio ) para iniciar el trabajo de implementación del servicio.

Nota

Los tiempos de implementación varían en función del hardware, pero suelen oscilar entre 30 y 60 minutos. Si se produce un error en la implementación de la puerta de enlace, elimine la instancia de servicio con error en Todos los hostsServicios antes de volver a intentar la implementación.

Si no va a usar un VHDX de licencias por volumen (o si no se suministra la clave de producto mediante un archivo de respuesta), la implementación se detendrá en la página Clave del producto durante el aprovisionamiento de máquinas virtuales. Debe acceder manualmente al escritorio de la máquina virtual y escribir la clave o omitirla.

Si desea escalar o escalar horizontalmente una instancia de SLB implementada, lea este blog.

Límites de puerta de enlace

Estos son los límites predeterminados de la puerta de enlace administrada de la controladora de red:

- MaxVMNetworksSupported= 50

- MaxVPNConnectionsPerVMNetwork= 10

- MaxVMSubnetsSupported= 550

- MaxVPNConnectionsSupported= 250

Nota

Para una red virtualizada sdnv2, se crea una subred de enrutamiento interno para cada red de máquina virtual. El límite MaxVMSubnetsSupported incluye las subredes internas creadas para las redes de máquina virtual.

Puede reemplazar los límites predeterminados establecidos para la puerta de enlace administrada de la controladora de red. Sin embargo, reemplazar el límite a un número mayor podría afectar al rendimiento de la controladora de red.

Reemplazo de los límites de la puerta de enlace

Para reemplazar los límites predeterminados, anexe la cadena de reemplazo a la cadena de conexión de servicio de la controladora de red y actualice en VMM.

- MaxVMNetworksSupported= seguido del número de redes de VM que se pueden utilizar con esta puerta de enlace.

- MaxVPNConnectionsPerVMNetwork= seguido del número de conexiones VPN que se pueden crear por cada red de VM con esta puerta de enlace.

- MaxVMSubnetsSupported= seguido del número de redes de VM que se pueden utilizar con esta puerta de enlace.

- MaxVPNConnectionsSupported= seguido del número de conexiones VPN que se pueden utilizar con esta puerta de enlace.

Ejemplo:

Para reemplazar el número máximo de redes de VM que se pueden utilizar con la puerta de enlace por 100, actualice la cadena de conexión de la manera siguiente:

serverurl=https://NCCluster.contoso.com;servicename=NC_VMM_RTM; MaxVMNetworksSupported==100

Configurar el rol de administrador de puerta de enlace

Ahora que se implementa el servicio de puerta de enlace, puede configurar las propiedades y asociarla al servicio de controladora de red.

Seleccione FabricNetwork Service (Servicio de red de Tejido>) para mostrar la lista de servicios de red instalados. Haga clic con el botón derecho en el servicio de la controladora de red >>.

Seleccione la pestaña Servicios y seleccione el rol Administrador de puertas de enlace.

Busque el campo Servicio asociado en Información del servicio y seleccione Examinar. Seleccione la instancia de servicio de puerta de enlace que creó anteriormente y seleccione Aceptar.

Seleccione la cuenta de ejecución que usará el controlador de red para acceder a las máquinas virtuales de puerta de enlace.

Nota

La cuenta de ejecución debe tener privilegios de administrador en las máquinas virtuales de puerta de enlace.

En Subred VIP GRE, seleccione la subred VIP que creó anteriormente.

- En Grupo IPv4 público, seleccione el grupo que configuró durante la implementación de SLB. En Dirección IPv4 pública, proporcione una dirección IP del grupo anterior y asegúrese de no seleccionar las tres primeras direcciones IP del intervalo.

Para habilitar la compatibilidad con IPv4, en Grupo IPv4 público, seleccione el grupo que configuró durante la implementación de SLB. En Dirección IPv4 pública, proporcione una dirección IP del grupo anterior y asegúrese de no seleccionar las tres primeras direcciones IP del intervalo.

Para habilitar la compatibilidad con IPv6, enServicios de propiedades > de controladora de red, active la casilla Habilitar IPv6, active la subred VIP de GRE IPv6 que ha creado anteriormente y escriba la dirección IPv6 pública y el grupo IPv6 público, respectivamente. Seleccione también la subred de front-end IPv6 que se asignará a las máquinas virtuales de puerta de enlace.

En Capacidad de puerta de enlace, configure los valores de capacidad.

La capacidad de puerta de enlace (Mbps) denota el ancho de banda TCP normal que se espera de la máquina virtual de puerta de enlace. Debe establecer este parámetro en función de la velocidad de red subyacente que use.

El ancho de banda de túnel IPsec se limita a (3/20) de la capacidad de puerta de enlace. Esto significa que, si la capacidad de puerta de enlace está establecida en 1000 Mbps, la capacidad equivalente de túnel IPsec se limita a 150 Mbps.

Nota

El límite de ancho de banda es el valor total del ancho de banda entrante y saliente.

Las relaciones equivalentes para los túneles GRE y L3 son 1/5 y 1/2, respectivamente.

Configure el número de nodos reservados para la copia de seguridad en Nodos para el campo Reservado para errores.

Para configurar máquinas virtuales de puerta de enlace individuales, seleccione cada máquina virtual y seleccione la subred de front-end IPv4, especifique el ASN local y, opcionalmente, agregue la información del dispositivo de emparejamiento para el par BGP.

Nota

Debe configurar los pares BGP de puerta de enlace si tiene previsto usar conexiones GRE.

La instancia de servicio que ha implementado ya está asociada al rol de administrador de puerta de enlace. Debería ver la instancia de máquina virtual de puerta de enlace indicada debajo.

En Capacidad de puerta de enlace, configure los valores de capacidad.

La capacidad de puerta de enlace (Mbps) denota el ancho de banda TCP normal que se espera de la máquina virtual de puerta de enlace. Debe establecer este parámetro en función de la velocidad de red subyacente que use.

El ancho de banda de túnel IPsec se limita a (3/20) de la capacidad de puerta de enlace. Esto significa que, si la capacidad de puerta de enlace está establecida en 1000 Mbps, la capacidad equivalente de túnel IPsec se limita a 150 Mbps.

Nota

El límite de ancho de banda es el valor total del ancho de banda entrante y saliente.

Las proporciones equivalentes para túneles GRE y L3 son 1/5 y 1/2, respectivamente.

Configure el número de nodos reservados para la copia de seguridad en Nodos para el campo Reservado para errores.

Para configurar máquinas virtuales de puerta de enlace individuales, seleccione cada máquina virtual y seleccione la subred de front-end IPv4, especifique el ASN local y, opcionalmente, agregue la información del dispositivo de emparejamiento para el par BGP.

Nota

Debe configurar los pares BGP de puerta de enlace si tiene previsto usar conexiones GRE.

La instancia de servicio que ha implementado ya está asociada al rol de administrador de puerta de enlace. Debería ver la instancia de máquina virtual de puerta de enlace indicada debajo.

Validación de la implementación

Después de implementar la puerta de enlace, puede configurar los tipos de conexión GRE S2S, IPsec S2S o L3 y validarlos. Para obtener más información, vea el contenido siguiente:

- Crear y validar conexiones IPsec de sitio a sitio

- Crear y validar conexiones GRE de sitio a sitio

- Crear y validar conexiones L3

Para obtener más información sobre los tipos de conexión, consulte esto.

Configurar el selector de tráfico de PowerShell

Este es el procedimiento para configurar el selector de tráfico mediante PowerShell de VMM.

Cree el selector de tráfico con los parámetros siguientes.

Nota

Los valores que se usan son solo ejemplos.

$t= new-object Microsoft.VirtualManager.Remoting.TrafficSelector $t.Type=7 // IPV4=7, IPV6=8 $t.ProtocolId=6 // TCP =6, reference: https://en.wikipedia.org/wiki/List_of_IP_protocol_numbers $t.PortEnd=5090 $t.PortStart=5080 $t.IpAddressStart=10.100.101.10 $t.IpAddressEnd=10.100.101.100Configure el selector de tráfico anterior mediante el parámetro -LocalTrafficSelectors de Add-SCVPNConnection o Set-SCVPNConnection.

Quitar la puerta de enlace del tejido de SDN

Siga estos pasos para quitar la puerta de enlace del tejido de SDN.

Comentarios

Próximamente: A lo largo de 2024 iremos eliminando gradualmente GitHub Issues como mecanismo de comentarios sobre el contenido y lo sustituiremos por un nuevo sistema de comentarios. Para más información, vea: https://aka.ms/ContentUserFeedback.

Enviar y ver comentarios de