Migrer vos playbooks déclencheurs d’alerte Microsoft Sentinel vers des règles d’automatisation

Cet article explique comment (et pourquoi) prendre vos guides opérationnels existants basés sur le déclencheur d’alerte et effectuer une migration pour les empêcher d’être appelés par des règles d’analyse pour être appelés par des règles d’automatisation.

Important

Microsoft Sentinel est disponible dans le cadre de la préversion publique de la plateforme d’opérations de sécurité unifiée dans le portail Microsoft Defender. Pour en savoir plus, consultez Microsoft Sentinel dans le portail Microsoft Defender.

Pourquoi migrer ?

Si vous avez déjà créé et créé des playbooks pour répondre aux alertes (plutôt que les incidents) et les attacher aux règles d’analyse, nous vous encourageons vivement à déplacer ces playbooks vers des règles d’automatisation. Cela vous donnera les avantages suivants :

Gérer toutes vos automatisations à partir d’un seul affichage, quel que soit le type

(« volet unique »).Définissez une règle d’automatisation unique qui peut déclencher des playbooks pour plusieurs règles d’analyse, au lieu de configurer chaque règle d’analyse indépendamment.

Définissez l’ordre dans lequel les playbooks d’alerte seront exécutés.

Scénarios de prise en charge qui définissent une date d’expiration pour l’exécution d’un playbook.

Il est important de comprendre que le playbook lui-même ne changera pas du tout. Seul le mécanisme qui l’appelle à s’exécuter change.

Enfin, la possibilité d’appeler des guides opérationnels à partir de règles d’analyse sera déconseillée à compter de mars 2026. D’ici là, les guides opérationnels déjà définis pour être appelés à partir de règles d’analyse continueront à s’exécuter, mais à partir de juin 2023, vous ne pourrez plus ajouter des guides opérationnels à la liste de ceux appelés à partir de règles d’analyse. La seule option restante consiste à les appeler à partir de règles d’automatisation.

Migration

Si vous migrez un playbook utilisé par une seule règle d’analytique, suivez les instructions sous Créer une règle d’automatisation à partir d’une règle d’analytique.

Si vous migrez un playbook utilisé par plusieurs règles d’analyse, suivez les instructions sous Créer une règle d’automatisation à partir du portail Automation.

Créer une règle d’automatisation à partir d’une règle d’analyse

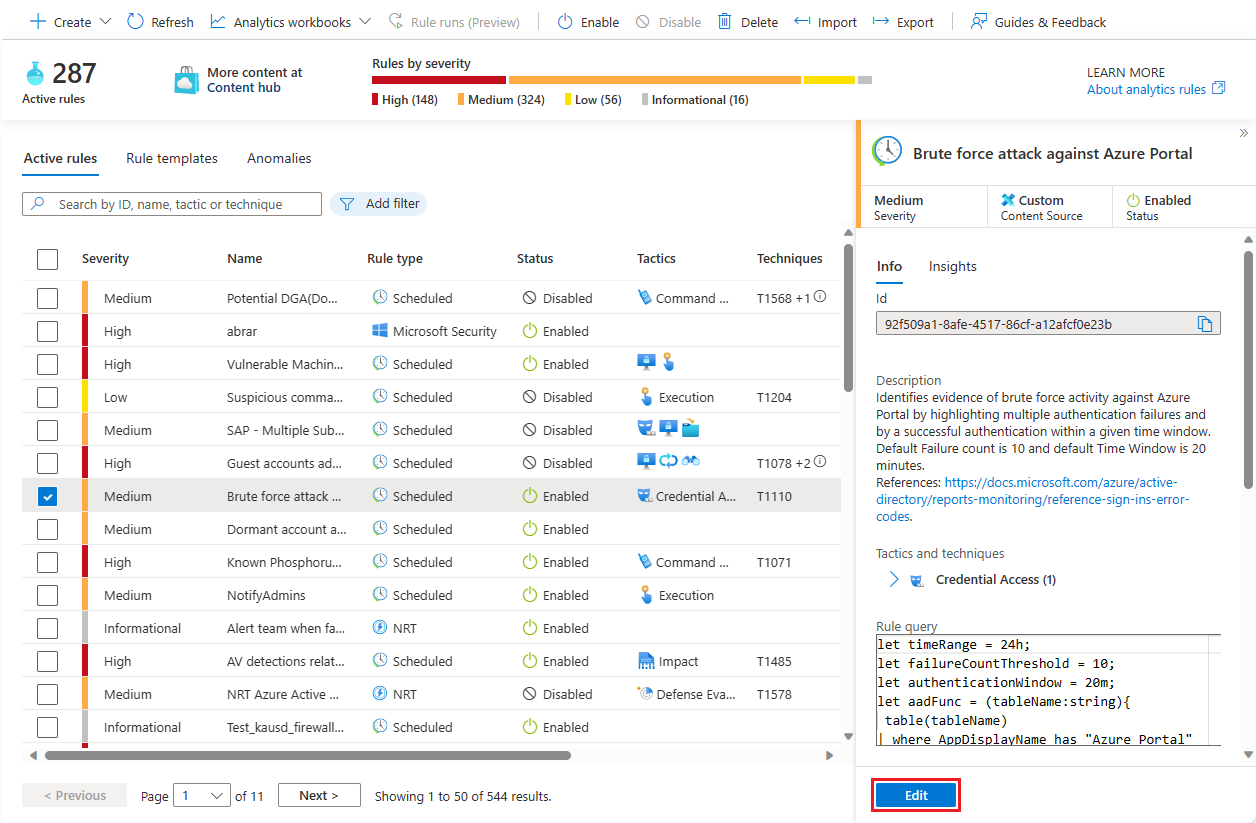

Pour Microsoft Sentinel dans le Portail Azure, sélectionnez la page Configuration>Analyse. Pour Microsoft Sentinel dans le portail Defender, sélectionnez Microsoft Sentinel>Configuration>Analyse.

Sous Règles actives, recherchez une règle d’analyse déjà configurée pour exécuter un playbook.

Sélectionnez Modifier.

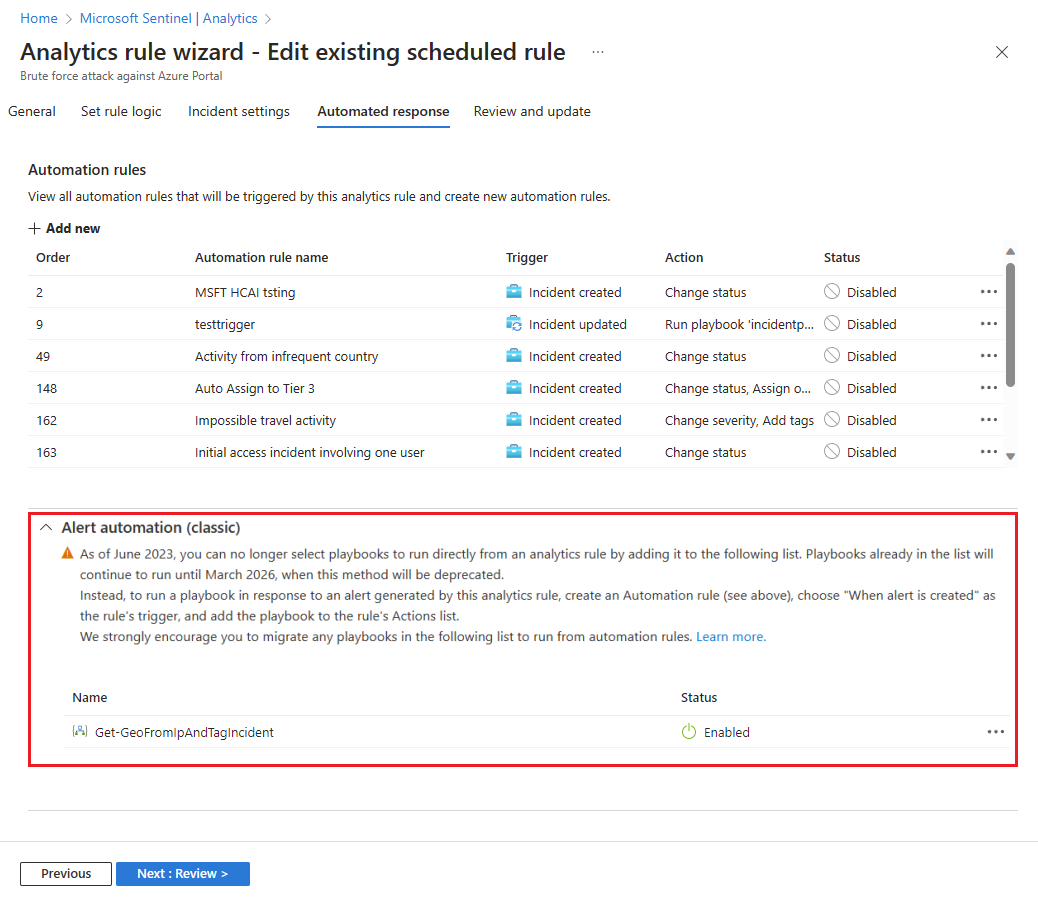

Sélectionnez l’onglet Réponse automatisée.

Les playbooks directement configurés pour s’exécuter à partir de cette règle d’analyse se trouvent sous Automatisation des alertes (classique). Notez l’avertissement de dépréciation.

Sélectionnez + Ajouter de nouveaux sous Règles d’automatisation (dans la moitié supérieure de l’écran) pour créer une règle d’automatisation.

Dans le panneau Créer une règle Automation, sous Déclencheur, sélectionnez Lors de la création d’une alerte.

Sous Actions, vérifiez que l’action Exécuter le playbook , étant le seul type d’action disponible, est automatiquement sélectionnée et grisée. Sélectionnez votre playbook parmi ceux disponibles dans la liste déroulante dans la ligne ci-dessous.

Sélectionnez Appliquer. Vous verrez maintenant la nouvelle règle dans la grille des règles d’automatisation.

Supprimez le playbook de la section Automatisation des alertes (classique).

Passez en revue et mettez à jour la règle d’analyse pour enregistrer vos modifications.

Créer une règle d’automatisation à partir du portail Automation

Pour Microsoft Sentinel dans le Portail Azure, sélectionnez la page Configuration>Analyse. Pour Microsoft Sentinel dans le portail Defender, sélectionnez Microsoft Sentinel>Configuration>Analyse.

Dans la barre de menus supérieure, sélectionnez Créer -> Règle d’automatisation.

Dans le panneau Créer une nouvelle règle d’automatisation, sous Déclencheur, sélectionnez Lors de la création d’une alerte.

Sous Conditions, sélectionnez les règles d’analyse sur lesquelles vous souhaitez exécuter un playbook particulier ou un ensemble de playbooks.

Sous Actions, pour chaque playbook que vous souhaitez appeler cette règle, sélectionnez + Ajouter une action. L’action Exécuter un playbook est automatiquement sélectionnée et grisée. Sélectionnez dans la liste des playbooks disponibles dans la liste déroulante de la ligne ci-dessous. Commandez les actions en fonction de l’ordre dans lequel vous souhaitez que les playbooks s’exécutent. Vous pouvez modifier l’ordre des actions en sélectionnant les flèches haut/bas à côté de chaque action.

Sélectionnez Appliquer pour enregistrer la règle d’automatisation.

Modifiez la règle d’analyse ou les règles qui ont appelé ces playbooks (les règles que vous avez spécifiées sous Conditions), en supprimant le playbook de la section Automatisation des alertes (classique) de l’onglet Réponse automatisée.

Étapes suivantes

Dans ce document, vous avez appris à migrer des playbooks en fonction du déclencheur d’alerte des règles d’analyse vers des règles d’automatisation.

- Pour en savoir plus sur les règles d'automatisation, voir Automatiser la réponse aux menaces dans Microsoft Sentinel avec des règles d'automatisation

- Pour créer des règles d'automatisation, voir Créer et utiliser des règles d'automatisation Microsoft Sentinel pour gérer la réponse

- Pour en savoir plus sur les options d’automatisation avancées, consultez Automatiser la réponse aux menaces à l’aide de playbooks dans Microsoft Sentinel.

- Pour obtenir de l’aide sur l’implémentation des playbooks et des règles d’automatisation, consultez Didacticiel : utiliser des playbooks pour automatiser les réponses aux menaces dans Microsoft Sentinel.