Utilisation des applications découvertes

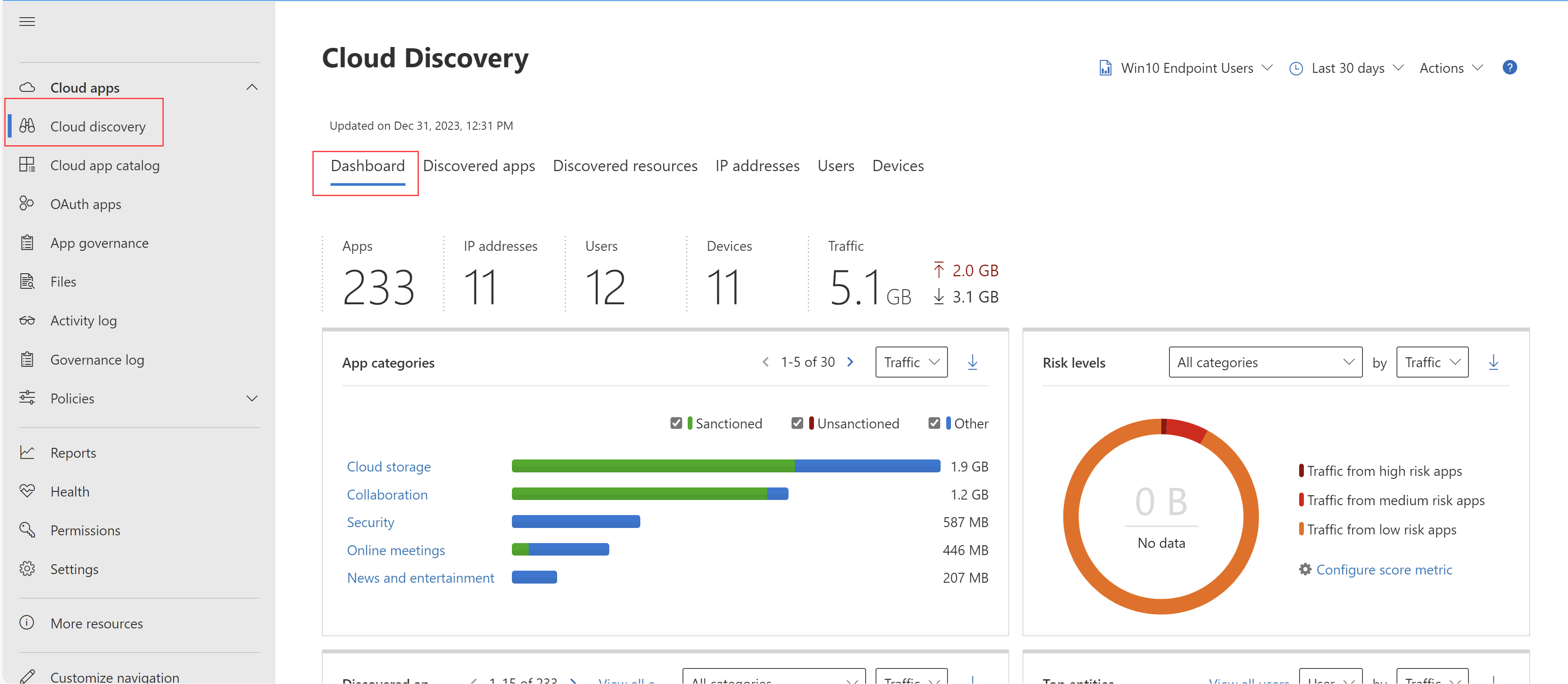

Le tableau de bord Cloud Discovery est conçu pour vous donner plus d’informations sur l’utilisation des applications cloud dans votre organisation. Il fournit une vue d’ensemble en un clin d’œil des types d’applications utilisés, des alertes ouvertes et des niveaux de risque des applications dans votre organisation. Il vous montre également les principaux utilisateurs des applications et fournit un plan du lieu du siège social d’une application. Le tableau de bord Cloud Discovery a de nombreuses options pour filtrer les données. Le filtrage vous permet de générer des vues spécifiques selon ce qui vous intéresse le plus, avec des graphiques faciles à comprendre pour vous donner une vision globale en un clin d’œil. Pour obtenir plus d’informations, consultez Découvrir les filtres d’application.

Consulter le tableau de bord Cloud Discovery

La première chose à faire pour obtenir une vue d’ensemble de vos applications Cloud Discovery consiste à examiner les informations suivantes du tableau de bord Cloud Discovery :

Examinez d’abord l’utilisation globale des applications cloud dans votre organisation dans la Vue d’ensemble de l’utilisation générale.

Approfondissez ensuite cet examen pour identifier les principales catégories utilisées dans votre organisation pour chacun des différents paramètres d’utilisation. Vous pouvez voir la part d’utilisation des applications approuvées.

Allez encore plus loin et affichez toutes les applications d’une catégorie spécifique sous l’onglet Applications découvertes.

Vous pouvez voir les principaux utilisateurs et adresses IP sources pour identifier les utilisateurs qui emploient le plus les applications cloud dans votre organisation.

Vérifiez comment les applications découvertes sont réparties en fonction de l’emplacement géographique (d’après le siège social) dans le Plan des sièges sociaux des applications.

Enfin, n’oubliez pas de consulter le score de risque de l’application découverte dans la vue d’ensemble des risques de l’application. Vérifiez l’état des alertes de découverte pour voir le nombre d’alertes ouvertes à passer en revue.

Examen approfondi des applications découvertes

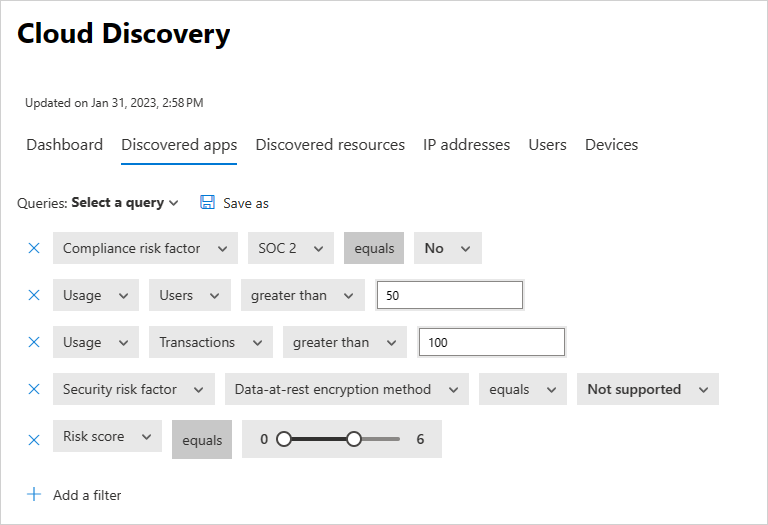

Si vous voulez examiner en détail les données fournies par Cloud Discovery, utilisez les filtres pour vérifier les applications qui sont considérées comme étant à risque et celles qui sont couramment utilisées.

Par exemple, si vous voulez identifier les applications de collaboration et de stockage cloud à risque couramment utilisées, vous pouvez utiliser la page Applications découvertes pour rechercher les applications souhaitées. Vous pouvez par la suite ne pas approuver ou bloquer ces applications, comme suit :

Dans la page Applications découvertes, sous Parcourir par catégorie, sélectionnez Stockage cloud et Collaboration.

Ensuite, utilisez les filtres avancés et définissez Facteur de risque de conformité sur SOC 2 égal à No

Pour Utilisation, définissez Utilisateurs sur une valeur supérieure à 50 utilisateurs et Transactions sur une valeur supérieure à 100.

Définissez le Facteur de risque de sécurité pour Chiffrement des données au repos sur Non pris en charge. Définissez ensuite Score de risque sur une valeur inférieure ou égale à 6.

Une fois que les résultats sont filtrés, vous pouvez ne pas approuver et bloquer ces applications en cochant la case d’action en bloc pour ne pas les approuver toutes en une seule action. Une fois qu’elles sont non approuvées, vous pouvez utiliser un script de blocage pour empêcher leur utilisation dans votre environnement.

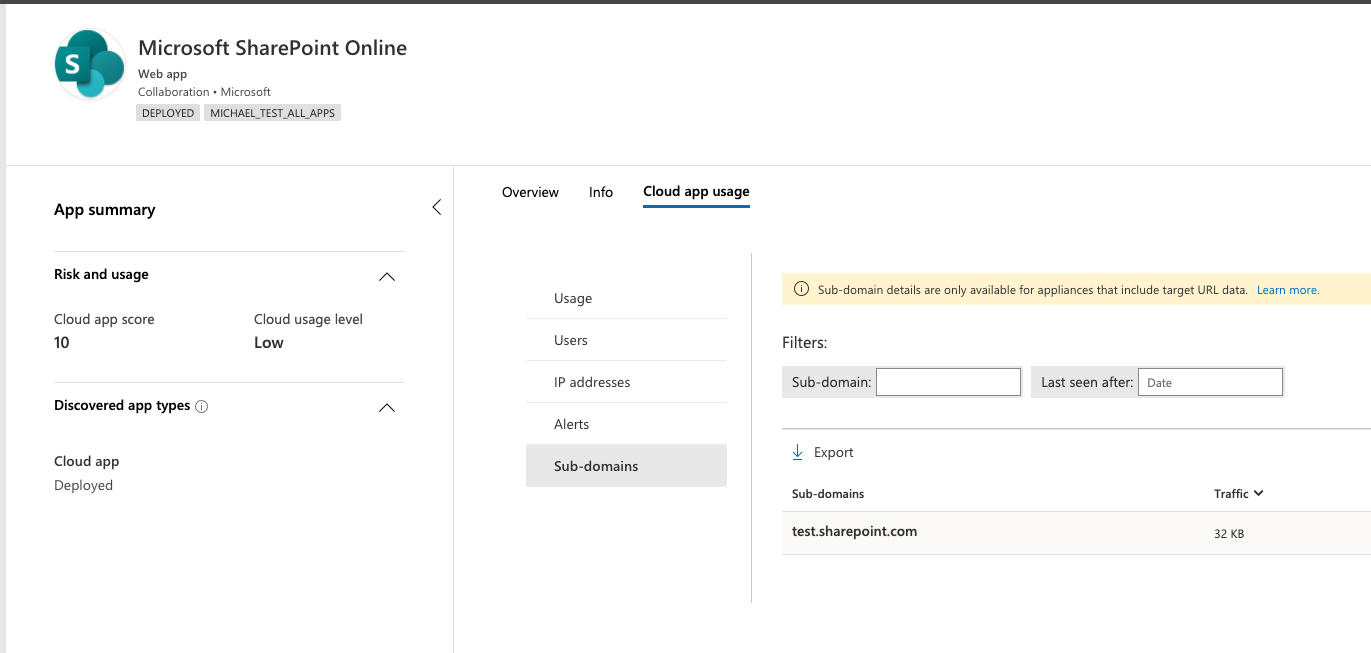

Cloud Discovery vous permet de voir de façon encore plus approfondie l’utilisation du cloud de votre organisation. Vous pouvez identifier des instances spécifiques qui sont utilisées en examinant les sous-domaines découverts.

Vous pouvez par exemple effectuer la distinction entre différents sites SharePoint :

Remarque

Les recherches approfondies dans les applications découvertes sont prises en charge uniquement dans les pare-feux et les proxys qui contiennent des données d’URL cibles. Pour plus d’informations, consultez Pare-feux et proxys pris en charge.

Si Defender for Cloud Apps ne peut pas correspondre au sous-domaine détecté dans les journaux de trafic avec les données stockées dans le catalogue d’applications, le sous-domaine est marqué comme Autre.

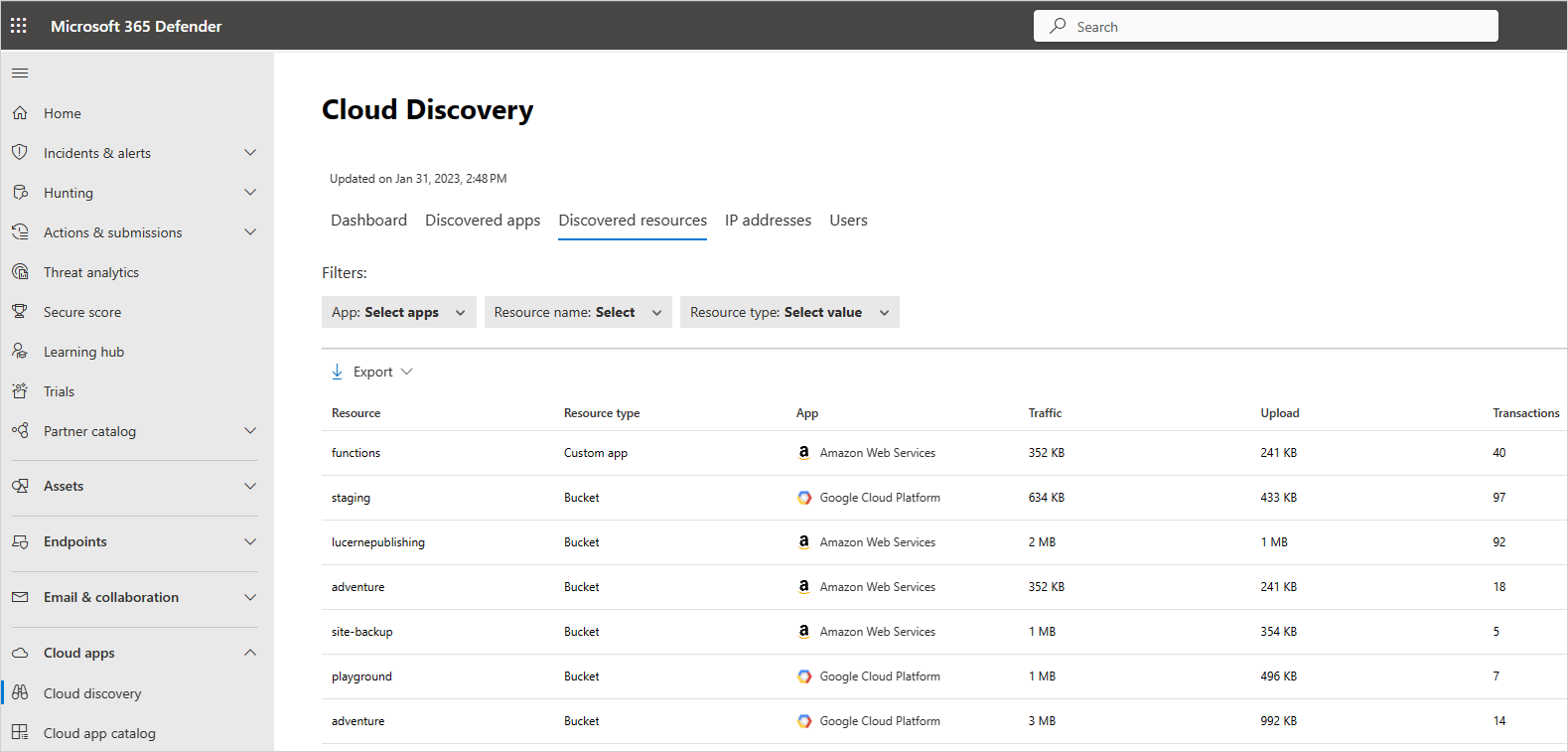

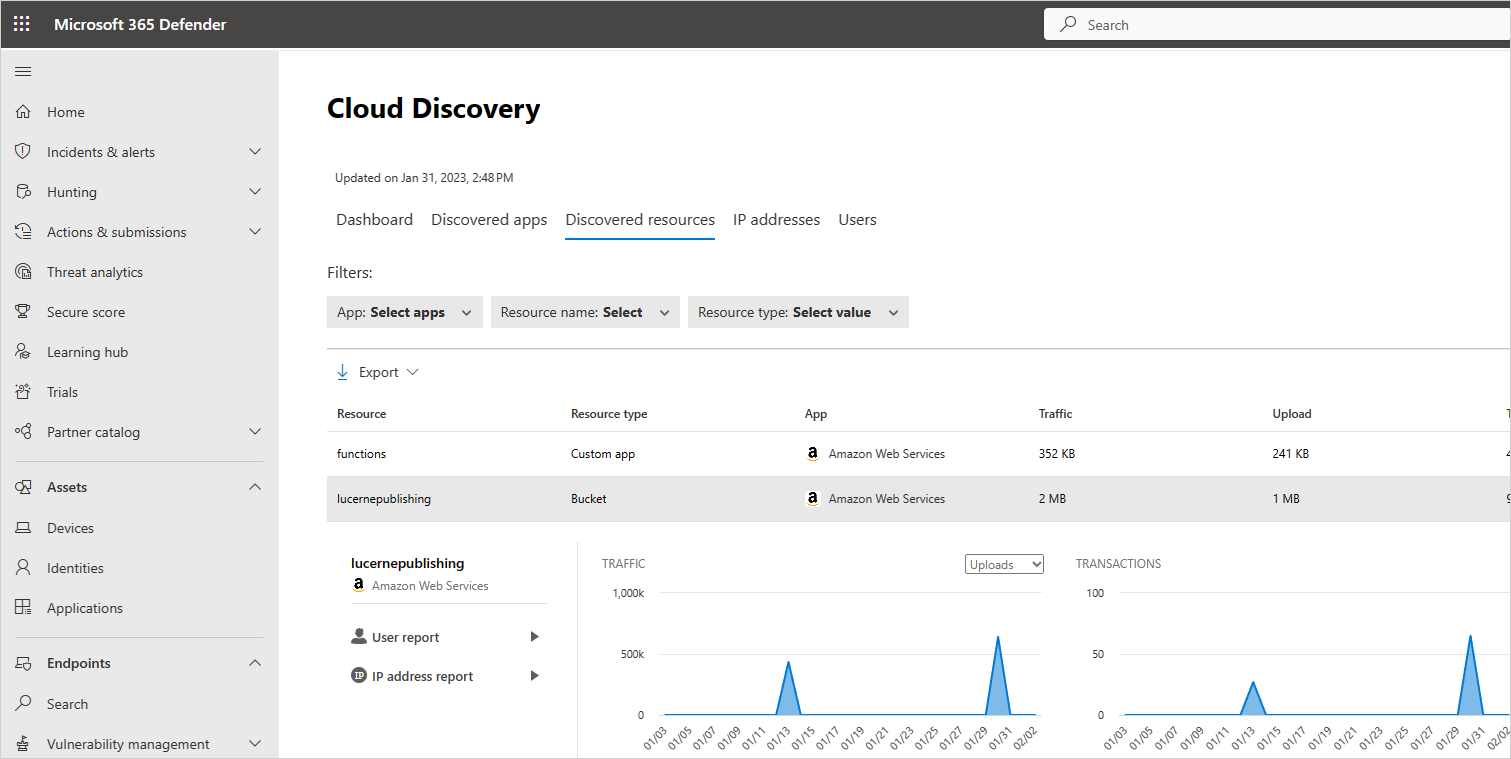

Découvrir des ressources et des applications personnalisées

Cloud Discovery vous permet également d’approfondir vos ressources IaaS et PaaS. Vous pouvez découvrir l’activité sur vos plateformes d’hébergement de ressources, afficher l’accès aux données sur vos applications et ressources auto-hébergées, notamment les comptes de stockage, l’infrastructure et les applications personnalisées hébergées sur Azure, Google Cloud Platform et AWS. Non seulement vous pouvez voir l’utilisation globale dans vos solutions IaaS, mais vous pouvez obtenir une visibilité sur les ressources spécifiques hébergées sur chacune d’elles et l’utilisation globale des ressources, afin d’atténuer les risques par ressource.

Par exemple, à partir de Defender for Cloud Apps, vous pouvez surveiller l’activité, par exemple si un grand nombre de données sont chargées, vous pouvez découvrir la ressource vers laquelle elle est chargée et explorer en détail pour voir qui a effectué l’activité.

Remarque

Cette fonctionnalité est prise en charge uniquement dans les pare-feu et les proxys qui contiennent des données d’URL cibles. Pour plus d’informations, consultez la liste des appliances prises en charge dans Pare-feux et proxys pris en charge.

Pour afficher les ressources découvertes :

Dans le portail Microsoft Defender, sous Applications cloud, sélectionnez Cloud Discovery. Choisissez ensuite l’onglet Ressources découvertes.

Dans la page des ressources découvertes, vous pouvez explorer chaque ressource pour voir quels types de transactions se sont produites, qui y a accédé, puis examiner les utilisateurs encore plus loin.

Pour les applications personnalisées, vous pouvez sélectionner les trois boutons à la fin de la ligne et choisir Ajouter une nouvelle application personnalisée. Cette opération ouvre la fenêtre Ajouter cette application qui vous permet de nommer et d’identifier l’application afin qu’elle puisse être incluse dans le tableau de bord Cloud Discovery.

Générer un rapport exécutif Cloud Discovery

La meilleure façon d’obtenir une vue d’ensemble de l’utilisation du Shadow IT dans votre organisation est de générer un rapport exécutif Cloud Discovery. Ce rapport identifie les principaux risques potentiels et vous permet de planifier un workflow pour atténuer et gérer les risques jusqu’à leur résolution.

Pour générer un rapport Cloud Discovery efficace :

Dans le tableau de bord Cloud Discovery, sélectionnez Actions en haut à droite du tableau de bord et choisissez Générer un rapport exécutif Cloud Discovery.

Si vous le souhaitez, modifiez le nom du rapport.

Sélectionnez Générer.

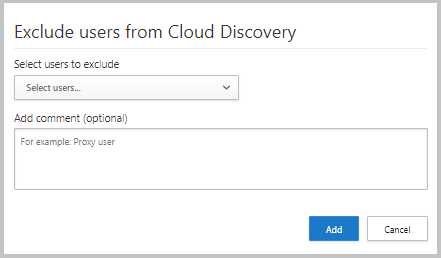

Exclure des entités

Si votre système présente des utilisateurs, des adresses IP ou des appareils qui génèrent du bruit mais ne sont pas intéressants, ou des entités qui ne devraient pas être présentées dans les rapports d’informatique fantôme, vous pouvez exclure leurs données des données Cloud Discovery qui sont analysées. Par exemple, vous pouvez exclure toutes les informations provenant de l’hôte local.

Pour créer une exclusion :

Dans le portail Microsoft Defender, sélectionnez Paramètres. Choisissez ensuite Logiciels cloud.

Sous Cloud Discovery, sélectionnez l’onglet Exclure des entités.

Choisissez les utilisateurs exclus, les groupes exclus, les adresses IP exclues ou l’onglet Appareils exclus, puis sélectionnez le bouton +Ajouter pour ajouter votre exclusion.

Ajoutez un alias utilisateur, une adresse IP ou le nom du périphérique. Nous vous recommandons d’ajouter des informations sur les raisons de l’exclusion.

Remarque

Toute exclusion d’entité s’applique aux données nouvellement reçues. Les données historiques des entités exclues restent pendant la période de rétention (90 jours).

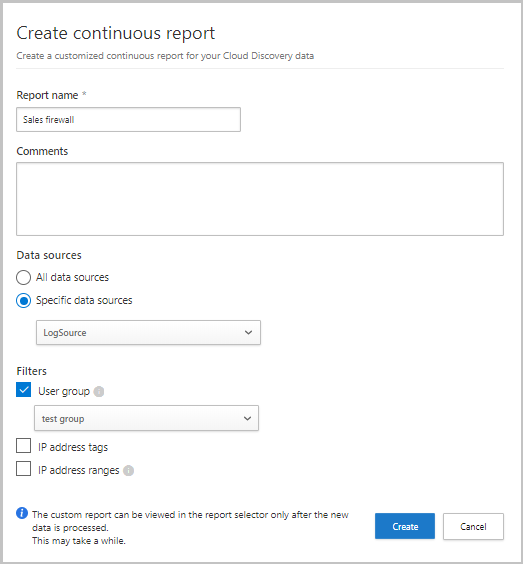

Gérer les rapports continus

Les rapports continus personnalisés vous apportent une plus grande granularité lors de la surveillance des données de journaux Cloud Discovery de votre organisation. En créant des rapports personnalisés, vous pouvez filtrer sur des emplacements géographiques, des réseaux, des sites ou des unités d’organisation spécifiques. Par défaut, seuls les rapports suivants apparaissent dans votre sélecteur de rapports Cloud Discovery :

Le rapport global regroupe toutes les informations du portail provenant de toutes les sources de données que vous avez incluses dans vos journaux. Le rapport global n’inclut pas les données de Microsoft Defender for Endpoint.

Le rapport spécifique à la source de données affiche uniquement les informations d’une source de données spécifique.

Pour créer un rapport continu :

Dans le portail Microsoft Defender, sélectionnez Paramètres. Choisissez ensuite Logiciels cloud.

Sous Cloud Discovery, sélectionnez Rapport continu.

Sélectionnez le bouton Créer un rapport.

Entrez un nom de rapport.

Sélectionnez les sources de données à inclure (toutes ou certaines).

Définissez les filtres souhaités sur les données. Ces filtres peuvent être Groupes d’utilisateurs, Balises d’adresse IP ou Plages d’adresses IP. Pour plus d’informations sur l’utilisation de balises d’adresse IP et de plages d’adresses IP, voir Organiser les données selon vos besoins.

Remarque

Tous les rapports personnalisés sont limitées à 1 Go de données maximum non compressées. En cas de dépassement, le premier 1 Go de données est exporté dans le rapport.

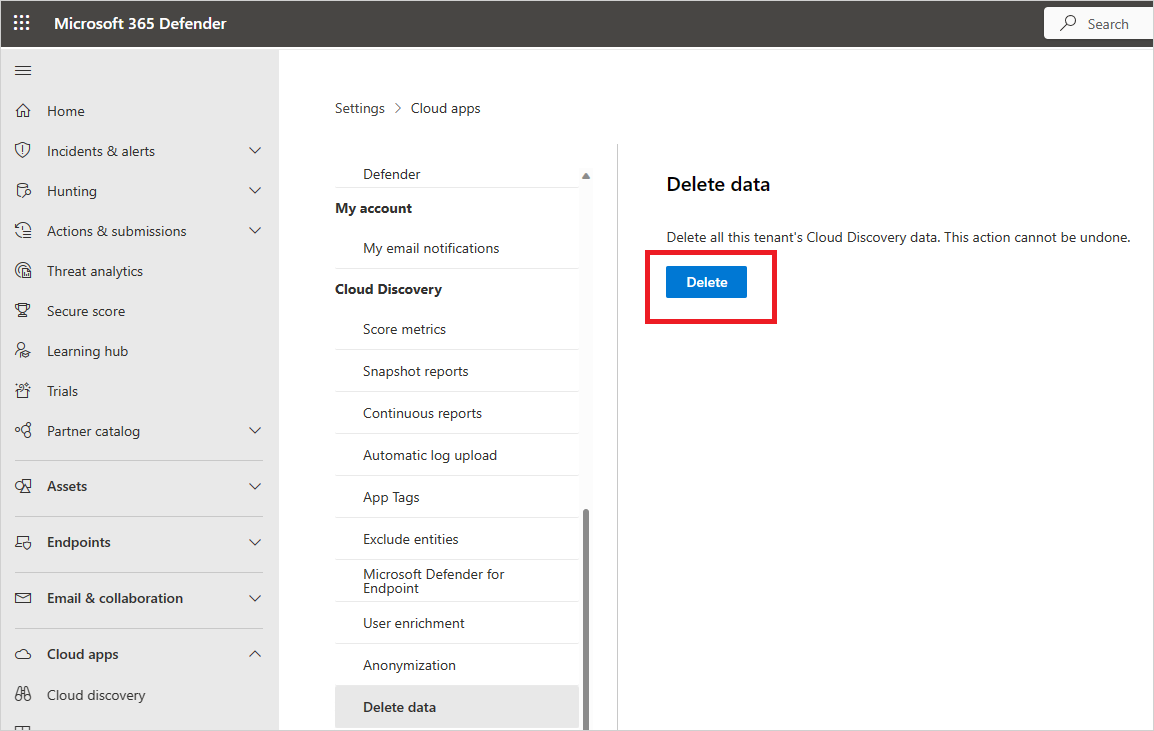

Suppression de données Cloud Discovery

Plusieurs raisons peuvent vous amener à supprimer vos données Cloud Discovery. Nous vous recommandons de les supprimer dans les cas suivants :

Vous avez chargé manuellement les fichiers journaux, vous avez attendu longtemps avant de mettre à jour le système avec de nouveaux fichiers journaux et vous ne voulez pas que les anciennes données affectent vos résultats.

Quand vous définissez une nouvelle vue de données personnalisée, elle s’applique seulement aux nouvelles données à partir de ce moment. Vous pouvez ainsi effacer les anciennes données, puis recharger vos fichiers journaux pour permettre à la vue de données personnalisée de sélectionner des événements dans les données des fichiers journaux.

Si de nombreux utilisateurs ou adresses IP sont à nouveau actifs après une longue période hors connexion, leur activité est identifiée comme étant anormale et vous risquez d’obtenir de nombreuses violations qui sont en fait des faux positifs.

Pour supprimer des données Cloud Discovery :

Dans le portail Microsoft Defender, sélectionnez Paramètres. Choisissez ensuite Logiciels cloud.

Sous Cloud Discovery, sélectionnez l’onglet Supprimer des entités.

Il est important d’être sûr de vouloir supprimer les données avant de poursuivre : cette opération ne peut pas être annulée et toutes les données Cloud Discovery dans le système sont alors supprimées.

Sélectionnez le bouton Supprimer.

Remarque

Le processus de suppression peut prendre quelques minutes et il n’est pas immédiat.