Tutoriel : Protéger les fichiers avec la mise en quarantaine administrateur

Les stratégies de fichier sont un excellent outil pour rechercher les menaces sur vos stratégies de protection des informations. Par exemple, créez des stratégies de fichier qui recherchent les emplacements où les utilisateurs ont stocké des informations sensibles, des numéros de carte de crédit et des fichiers ICAP tiers dans votre cloud.

Dans ce tutoriel, vous apprendrez à utiliser Microsoft Defender for Cloud Apps pour détecter les fichiers indésirables stockés dans votre cloud qui vous rendent vulnérable, et vous aider à prendre des mesures immédiates pour les arrêter et verrouiller les fichiers qui représentent une menace à l’aide de la mise en quarantaine administrateur pour protéger vos fichiers dans le cloud, corriger les problèmes et empêcher les fuites futures.

Comprendre le fonctionnement de la mise en quarantaine

Remarque

- Pour obtenir la liste des applications qui prennent en charge la mise en quarantaine administrateur, consultez la liste des actions de gouvernance.

- Les fichiers étiquetés par Defender for Cloud Apps ne peuvent pas être mis en quarantaine.

- Les actions de quarantaine administrateur Defender for Cloud Apps sont limitées à 100 actions par jour.

- Les sites Sharepoint renommés directement ou dans le cadre du renommage de domaine ne peuvent pas être utilisés comme emplacement de dossier pour la mise en quarantaine de l’administrateur.

Quand un fichier correspond à une stratégie, l’option Mise en quarantaine administrateur est disponible pour le fichier.

Effectuez l’une des actions suivantes pour mettre en quarantaine le fichier :

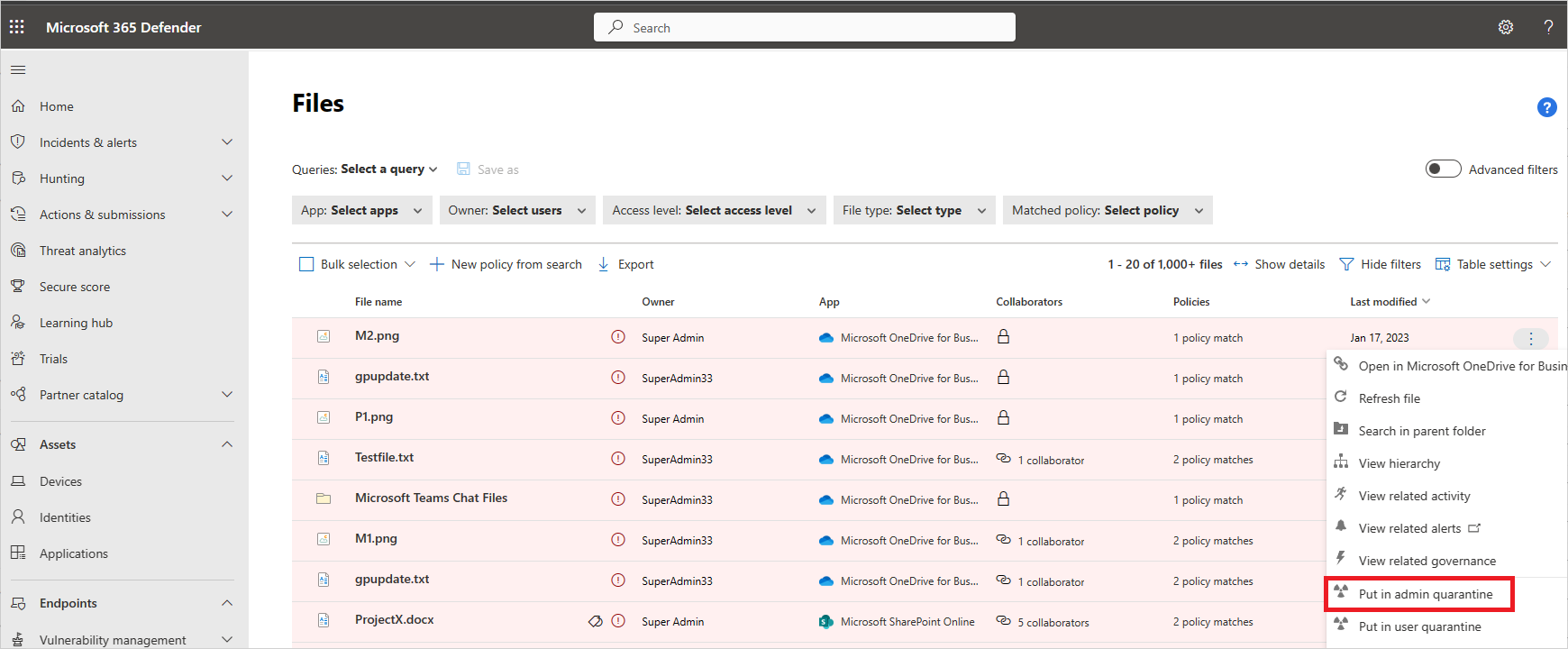

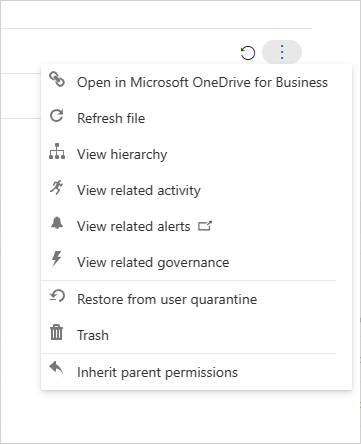

Appliquez manuellement l’option Mise en quarantaine administrateur :

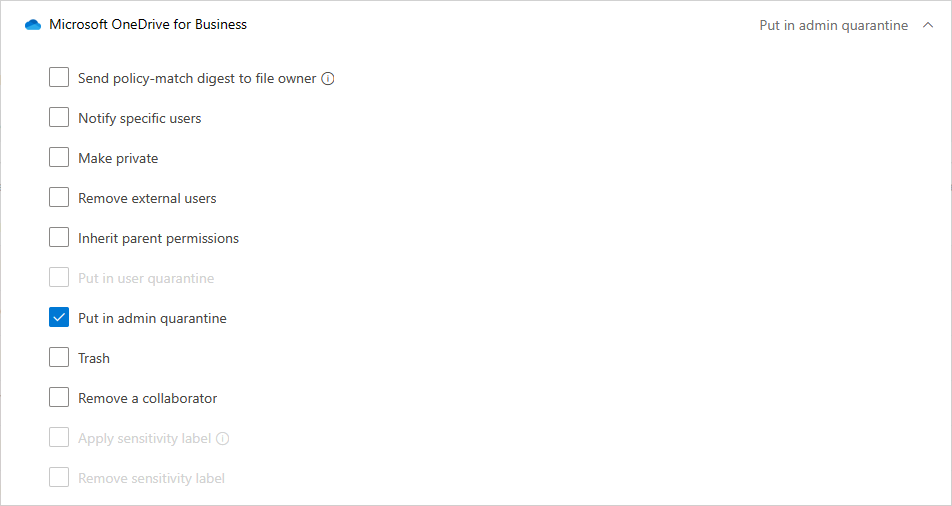

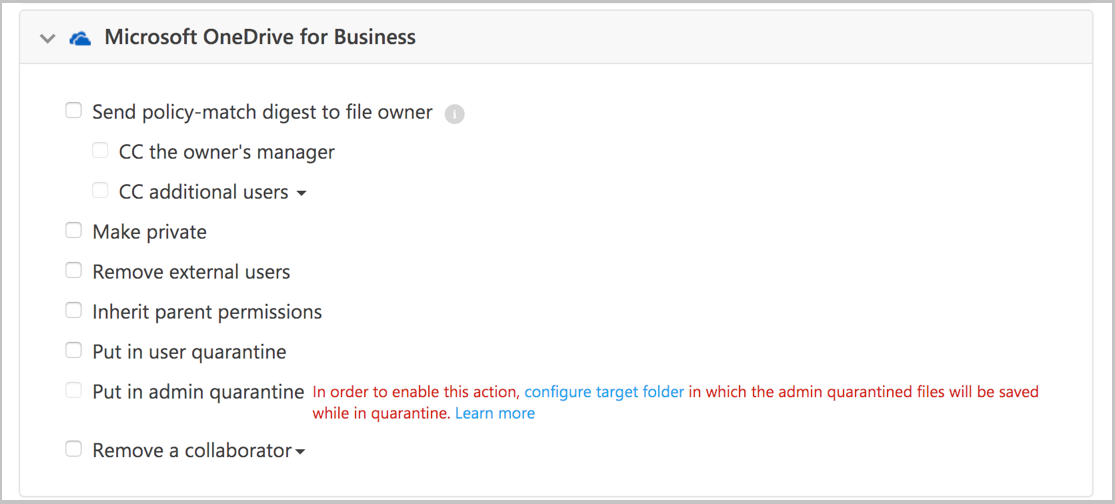

Définissez-la comme une action de mise en quarantaine automatique dans la stratégie :

Lorsque l’option Mise en quarantaine administrateur est appliquée, les actions suivantes se produisent en arrière-plan :

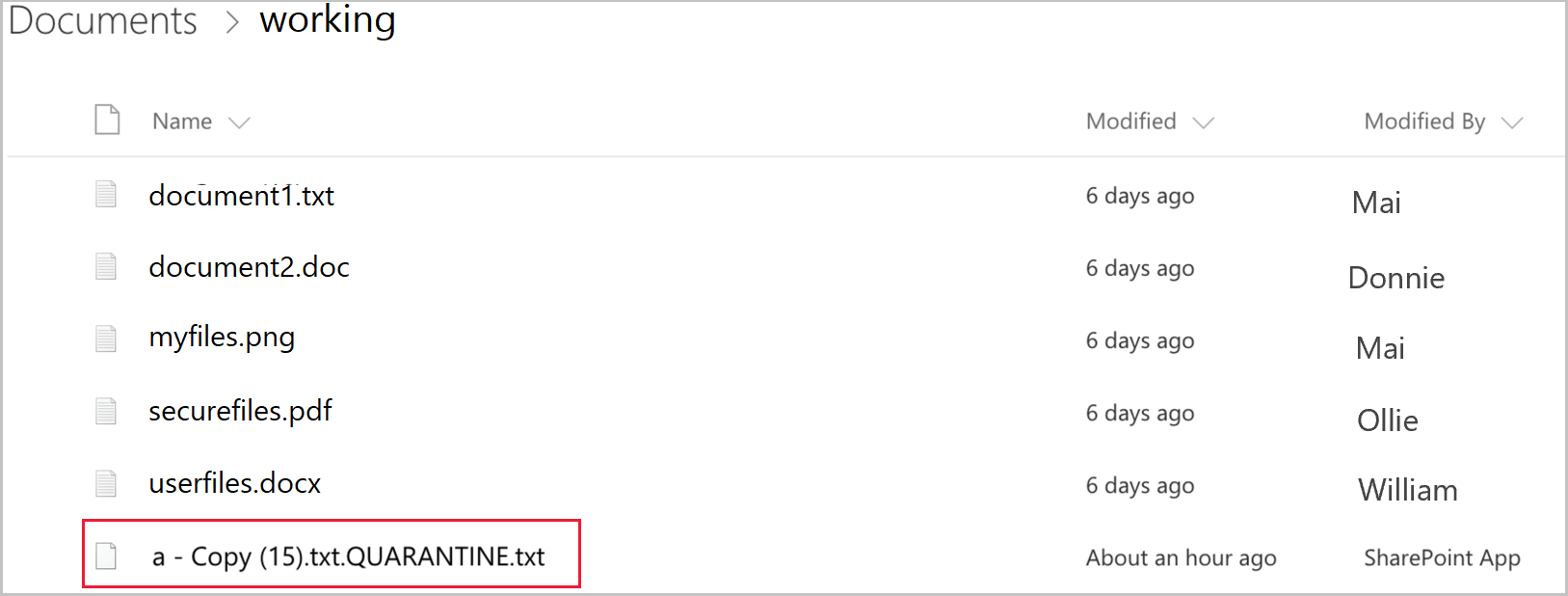

Le fichier d’origine est déplacé vers le dossier de quarantaine administrateur que vous définissez.

Le fichier d'origine est supprimé.

Un fichier résiduel est chargé dans l’emplacement du fichier d’origine.

L’utilisateur a accès uniquement au fichier résiduel. Dans le fichier, il peut retrouver les instructions personnalisées fournies par le service informatique et l’ID de corrélation permettant au service informatique de libérer le fichier.

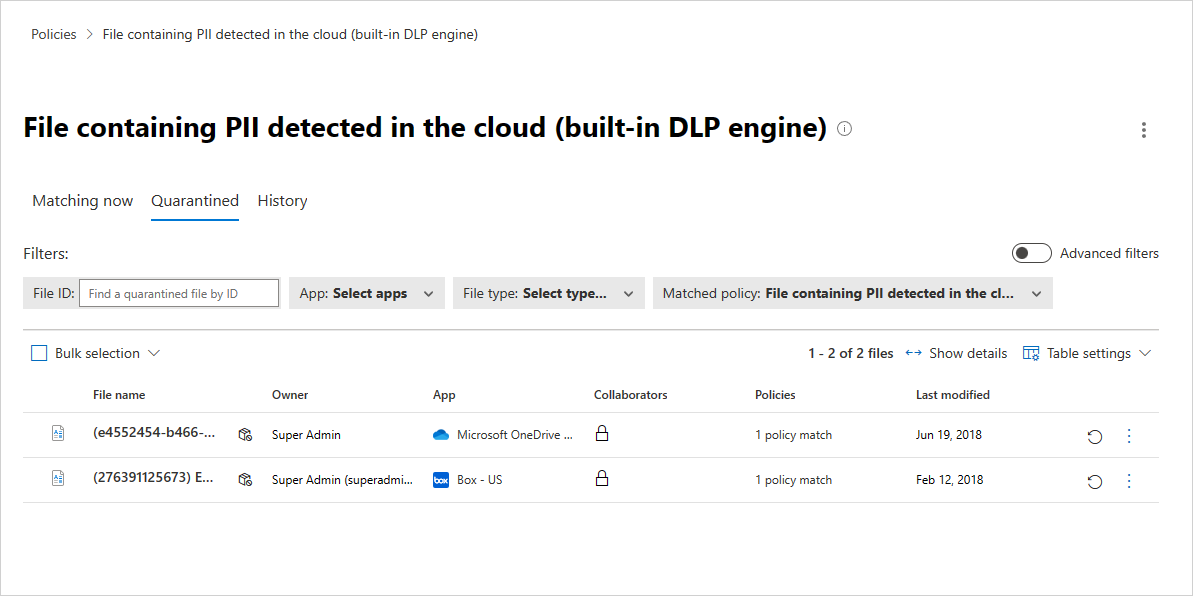

Lorsque vous recevez l’alerte indiquant qu’un fichier a été mis en quarantaine, accédez à Stratégies ->Gestion des stratégies. Sélectionnez ensuite l’onglet Protection des données. Dans la ligne avec votre stratégie de fichier, choisissez les trois points à la fin de la ligne, puis sélectionnez Afficher toutes les correspondances. Vous obtiendrez ainsi le rapport des correspondances, où les fichiers correspondants et mis en quarantaine apparaissent :

Une fois qu’un fichier est en quarantaine, utilisez le processus suivant pour corriger la situation de menace :

- Examinez le fichier dans le dossier de quarantaine sur SharePoint Online.

- Vous pouvez également consulter les journaux d’audit pour un examen approfondi des propriétés du fichier.

- Si vous pensez que le fichier va à l’encontre de la stratégie de société, exécutez le processus de réponse aux incidents (IR) applicable dans l’organisation.

- Si vous pensez que le fichier est inoffensif, vous pouvez le restaurer de la quarantaine. À ce stade, le fichier d’origine est libéré, ce qui signifie qu’il est recopié vers l’emplacement d’origine, que l’objet résiduel est supprimé et que l’utilisateur peut accéder au fichier.

Validez la bonne exécution de la stratégie. Vous pouvez ensuite utiliser les actions de gouvernance automatiques de la stratégie pour éviter d’autres fuites et appliquer automatiquement la mise en quarantaine administrateur lorsque la stratégie trouve une correspondance.

Remarque

Quand vous restaurez un fichier :

- Les partages d’origine ne sont pas restaurés, l’héritage de dossier par défaut est appliqué.

- Le fichier restauré contient uniquement la version la plus récente.

- La gestion de l’accès au site du dossier de quarantaine est la responsabilité du client.

Configurer la mise en quarantaine administrateur

Définissez des stratégies de fichier qui détectent les violations. Voici quelques exemples de ces types de stratégies :

- Une stratégie de métadonnées uniquement comme une étiquette de confidentialité dans SharePoint Online

- Une stratégie DLP native comme une stratégie qui recherche des numéros de carte de crédit

- Une stratégie de tiers ICAP comme une stratégie qui recherche Vontu

Définir un emplacement de mise en quarantaine :

Pour Microsoft 365 SharePoint ou OneDrive Entreprise, vous ne pouvez pas mettre de fichiers en quarantaine administrateur dans le cadre d’une stratégie tant que vous ne l’avez pas configurée :

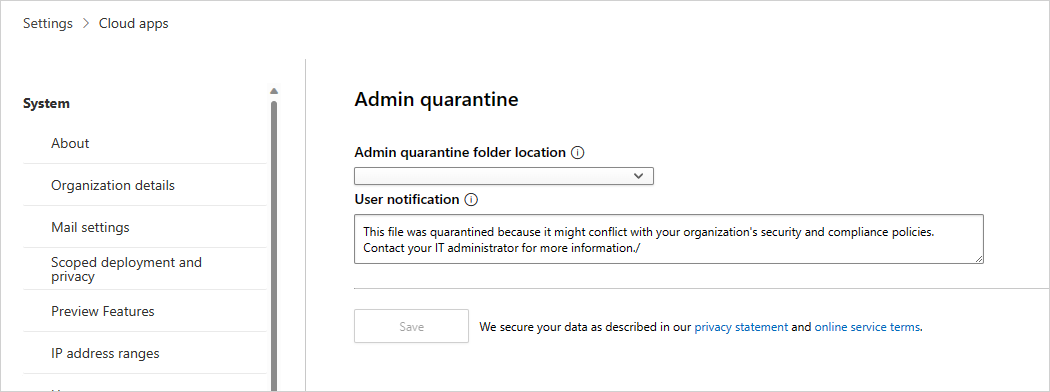

Pour définir les paramètres de quarantaine administrateur, dans le portail Microsoft Defender, sélectionnez Paramètres. Choisissez ensuite Logiciels cloud. Sous Protection des données, choisissez Mise en quarantaine administrateur. Indiquez un site comme emplacement du dossier de mise en quarantaine ainsi qu’une notification à l’utilisateur lui indiquant que son fichier est mis en quarantaine.

Remarque

Defender pour le cloud Apps crée un dossier de quarantaine sur le site sélectionné.

Pour Box, l’emplacement du dossier de mise en quarantaine et le message à l’utilisateur ne peuvent pas être personnalisés. L’emplacement du dossier est le lecteur de l’administrateur qui a connecté Box à Defender for Cloud Apps et le message à l’utilisateur est : Ce fichier a été mis en quarantaine sur le lecteur de l’administrateur, car il est susceptible de violer les stratégies de conformité et de sécurité de votre société. Contactez votre administrateur informatique pour obtenir de l’aide.

Étapes suivantes

Si vous rencontrez des problèmes, nous sommes là pour vous aider. Pour obtenir de l’aide ou du support pour votre problème de produit, veuillez ouvrir un ticket de support.

Commentaires

Bientôt disponible : Tout au long de 2024, nous allons supprimer progressivement GitHub Issues comme mécanisme de commentaires pour le contenu et le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez https://aka.ms/ContentUserFeedback.

Envoyer et afficher des commentaires pour