Utiliser des verrous de ressources pour protéger les ressources

Récemment, votre responsable vous a avoué qu’il y avait eu des cas où des ressources Azure critiques ont été supprimées par inadvertance. Pour réorganiser leur environnement Azure, certaines personnes ont pris l’initiative de nettoyer les ressources inutiles, mais elles ont accidentellement supprimé des ressources nécessaires pour d’autres systèmes. Vous avez déjà entendu parler des verrous de ressource sur Azure. Vous répondez à votre responsable que vous pensez avoir une solution pour empêcher ce type d’incident dans le futur. Nous allons voir de quelle manière les verrous de ressource peuvent vous aider à résoudre ce problème.

Que sont les verrous de ressource ?

Les verrous de ressource sont un paramètre que vous pouvez appliquer à n’importe quelle ressource pour en bloquer la modification ou la suppression. Vous pouvez définir des verrous de ressource sur la valeur Supprimer ou En lecture seule. Supprimer autorise toutes les opérations sur la ressource, mais bloque la suppression de la ressource. En lecture seule autorise uniquement les activités de lecture sur la ressource, et empêche ainsi toute modification ou suppression de la ressource. Vous pouvez appliquer des verrous de ressource à des abonnements, à des groupes de ressources et à des ressources individuelles. Les verrous de ressources sont hérités quand ils sont appliqués à des niveaux supérieurs.

Remarque

L’application du paramètre En lecture seule peut produire des résultats inattendus, car certaines opérations assimilées à des opérations de lecture nécessitent en réalité des actions supplémentaires. Par exemple, le placement d’un verrou En lecture seule sur un compte de stockage empêche tous les utilisateurs de lister les clés. L’opération de listage de clés est gérée par le biais d’une demande POST, car les clés retournées sont disponibles pour les opérations d’écriture.

Quand un verrou de ressource est appliqué, vous devez le retirer avant de pouvoir effectuer cette activité. En ajoutant une étape supplémentaire avant d’autoriser une action sur les ressources, vous limitez les risques d’actions accidentelles et vous aidez les administrateurs à ne pas faire d’opérations par erreur. Les verrous de ressource s’appliquent indépendamment des autorisations RBAC définies. Même si vous êtes propriétaire d’un ressource, vous devez toujours retirer le verrou pour pouvoir effectuer l’activité bloquée.

Voyons maintenant de quelle façon fonctionne un verrou de ressource.

Créer un verrou de ressource

Souvenez-vous du groupe de ressources msftlearn-core-infrastructure-rg que nous avons créé. Vous avez à présent deux réseaux virtuels avec un compte de stockage. Ces ressources sont des composants critiques de votre environnement Azure et vous souhaitez vous assurer qu’ils ne pourront pas être supprimés par inadvertance. Pour empêcher la suppression du groupe de ressources et des ressources qu’il contient, appliquez un verrou de ressource au groupe de ressources.

Si ce n’est déjà fait, accédez au portail Azure à partir d’un navigateur web. Dans la zone de recherche de la barre de navigation supérieure, recherchez msftlearn-core-infrastructure-rg, puis sélectionnez le groupe de ressources.

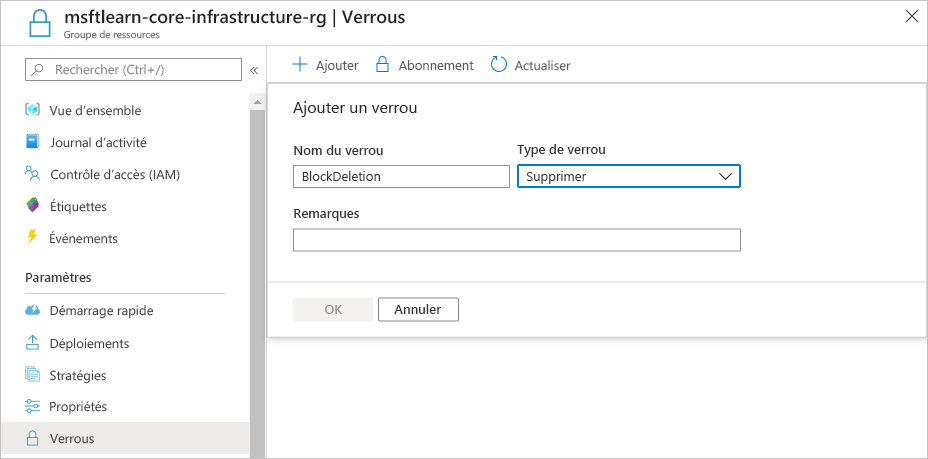

Dans le menu de gauche, sous la section Paramètres, sélectionnez Verrous. Comme vous le voyez, la ressource n’a pas de verrou. Vous allez en ajouter un.

Sélectionnez Ajouter. Nommez le verrou

BlockDeletionet sélectionnez le type de verrouSupprimer. Cliquez sur OK.

Vous disposez maintenant d’un verrou appliqué au groupe de ressources qui empêche la suppression du groupe. Ce verrou est hérité par toutes les ressources au sein du groupe de ressources. Vous allez essayer de supprimer l’un des réseaux virtuels pour voir le résultat.

Revenez à Vue d’ensemble et sélectionnez msftlearn-vnet1.

En haut du volet Vue d’ensemble correspondant à msftlearn-vnet1, sélectionnez Supprimer. Vous recevez une erreur indiquant qu’un verrou sur la ressource empêche sa suppression.

Dans le menu de gauche, sous la section Paramètres, sélectionnez Verrous. La ressource msftlearn-vnet1 a hérité un verrou qui est hérité du groupe de ressources.

Revenez au groupe de ressources msftlearn-core-infrastructure-rg et accédez aux Verrous. Vous allez supprimer le verrou en vue du nettoyage. Sélectionnez Supprimer dans le verrou BlockDeletion.

Utiliser des verrous de ressource dans la pratique

Vous avez vu de quelle façon les verrous de ressource protègent les ressources contre les suppressions accidentelles. Pour supprimer le réseau virtuel, vous avez dû retirer le verrou au préalable. Cette action concertée permet de confirmer que vous voulez vraiment supprimer ou modifier la ressource en question.

Utilisez des verrous de ressource pour protéger les composants critiques d’Azure dont la suppression ou la modification pourrait avoir un impact important. Parmi ces composants, citons les circuits ExpressRoute, les réseaux virtuels, les bases de données critiques et les contrôleurs de domaine. Évaluez vos ressources et appliquez des verrous aux ressources auxquelles vous souhaitez ajouter une couche de protection supplémentaire contre les actions accidentelles.

Nettoyer les ressources

Nous allons maintenant nettoyer les ressources que nous avons créées. Vous devez supprimer le groupe de ressources que vous avez créé, ainsi que l’attribution de stratégie et la définition de stratégie.

Accédez au portail Azure dans un navigateur web.

Dans la zone de recherche de la barre de menus supérieure, recherchez msftlearn-core-infrastructure-rg, puis sélectionnez le groupe de ressources.

Dans le volet Vue d’ensemble, sélectionnez Supprimer le groupe de ressources. Entrez le nom du groupe de ressources msftlearn-core-infrastructure-rg pour confirmer l’opération, puis sélectionnez Supprimer. Sélectionnez à nouveau Supprimer pour confirmer la suppression.

Remarque

Étant donné que vous avez supprimé les ressources attribuées avec le groupe de ressources contenant, cette stratégie ne contient plus aucune affectation. En règle générale, si vous attribuez une stratégie à une ressource, vous pouvez supprimer l’affectation sans supprimer la ressource sous-jacente ici. Pour ce faire, sélectionnez Attributions, sélectionnez les points de suspension (

...) correspondant à votre attribution et sélectionnez Supprimer l’attribution.Dans la zone de recherche, recherchez Stratégie, puis sélectionnez le service Stratégie.

Sélectionnez Définitions et recherchez la stratégie que vous avez créée : Imposer l’application d’une étiquette sur une ressource.

Sélectionnez

...pour votre définition et sélectionnez Supprimer la définition. Sélectionnez Oui pour confirmer la suppression.