Connecteur Microsoft Graph ServiceNow Knowledge

Avec le connecteur Microsoft Graph pour ServiceNow, votre organization peut indexer des articles de base de connaissances visibles par tous les utilisateurs ou limités avec des autorisations de critères utilisateur dans votre organization. Après avoir configuré le connecteur et indexé le contenu de ServiceNow, les utilisateurs finaux peuvent rechercher ces articles dans Microsoft Copilot et à partir de n’importe quel client Recherche Microsoft.

Vous pouvez également consulter cette vidéo pour en savoir plus sur la capacité du connecteur Graph à gérer les autorisations de recherche.

Cet article est destiné aux administrateurs Microsoft 365 ou à toute personne qui configure, exécute et surveille un connecteur ServiceNow Knowledge Graph. Il complète les instructions générales fournies dans l’article Configurer les connecteurs Microsoft Graph de la Centre d'administration Microsoft 365. Si vous ne l’avez pas déjà fait, lisez l’intégralité de l’article Configurer votre connecteur Graph pour comprendre le processus de configuration générale.

Chaque étape du processus d’installation est répertoriée ci-dessous, ainsi qu’une note indiquant que vous devez suivre les instructions d’installation générales OU d’autres instructions qui s’appliquent uniquement au connecteur ServiceNow, y compris des informations sur la résolution des problèmes et les limitations.

Paramètres obligatoires et facultatifs

Pour vous aider à démarrer rapidement avec les connecteurs Microsoft Graph, les étapes du processus de configuration sont divisées en deux groupes :

Paramètres obligatoires : vous devez fournir une entrée pour ces étapes afin d’établir la connexion. Les entrées (nom de la connexion, paramètres de source de données, etc.) varient en fonction du contexte et du cas d’usage de votre organization.

Paramètres avancés (Facultatif) : comme son nom l’indique, les paramètres avancés sont des étapes facultatives. Pour plus de commodité, ces paramètres du processus d’installation sont préconfigurés avec des valeurs par défaut basées sur les sélections les plus courantes effectuées par les administrateurs. Vous pouvez choisir d’accepter les valeurs par défaut ou de les modifier en fonction des besoins de votre organization.

Prise en main

Ajouter ServiceNow Knowledge Connector

(Pour plus d’informations, consultez les instructions d’installation générales)

Paramètres obligatoires

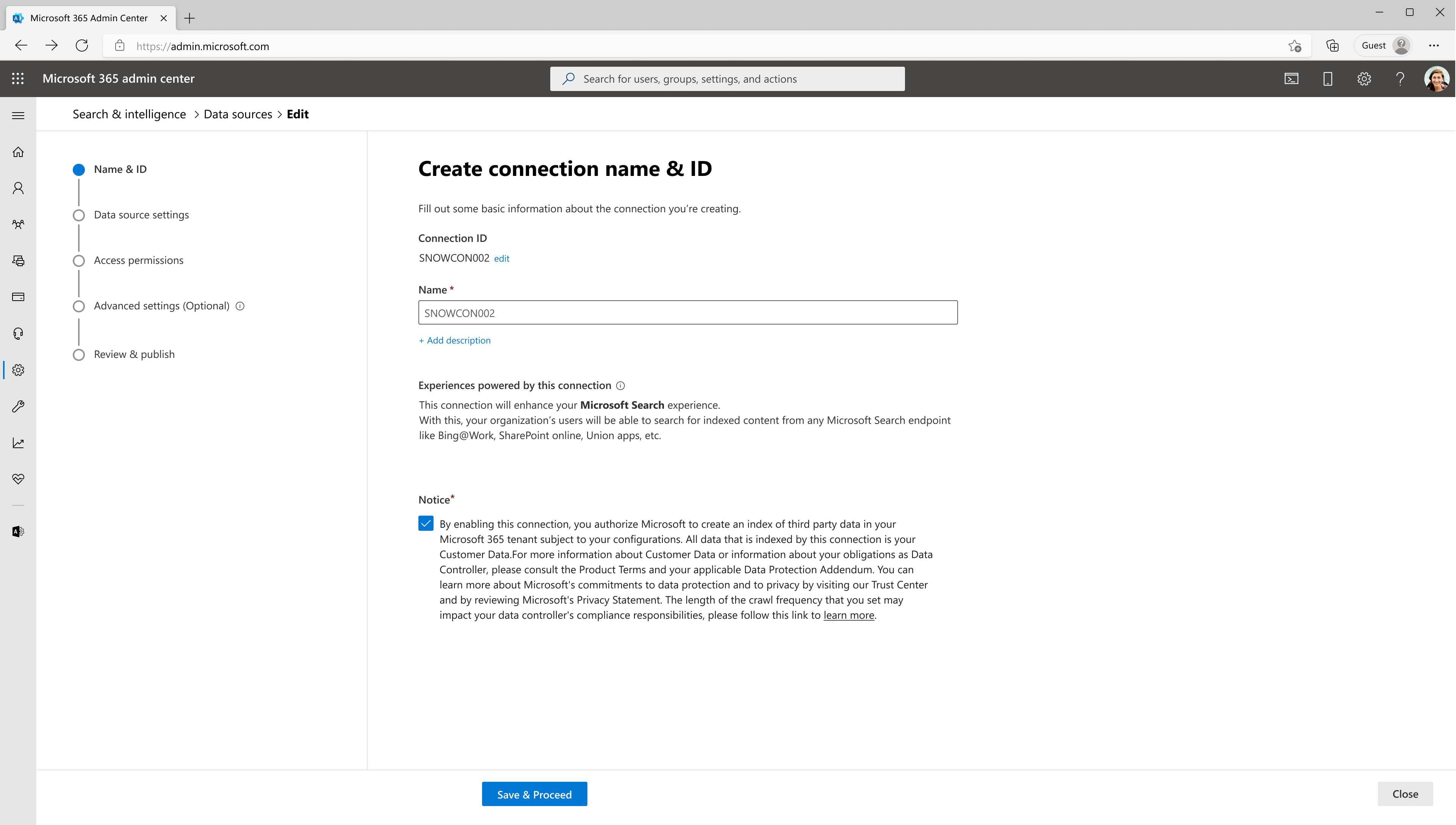

1. Nom & ID :

ID de connexion : modifiez l’ID de connexion si nécessaire (prérempli avec une chaîne par défaut et unique). Vous ne pouvez pas le modifier après avoir cliqué sur le bouton « Enregistrer et continuer ».

Nom : entrez un nom pour votre connexion (prérempli avec un nom par défaut). Vous pouvez toujours la modifier ultérieurement (même après la publication de la connexion).

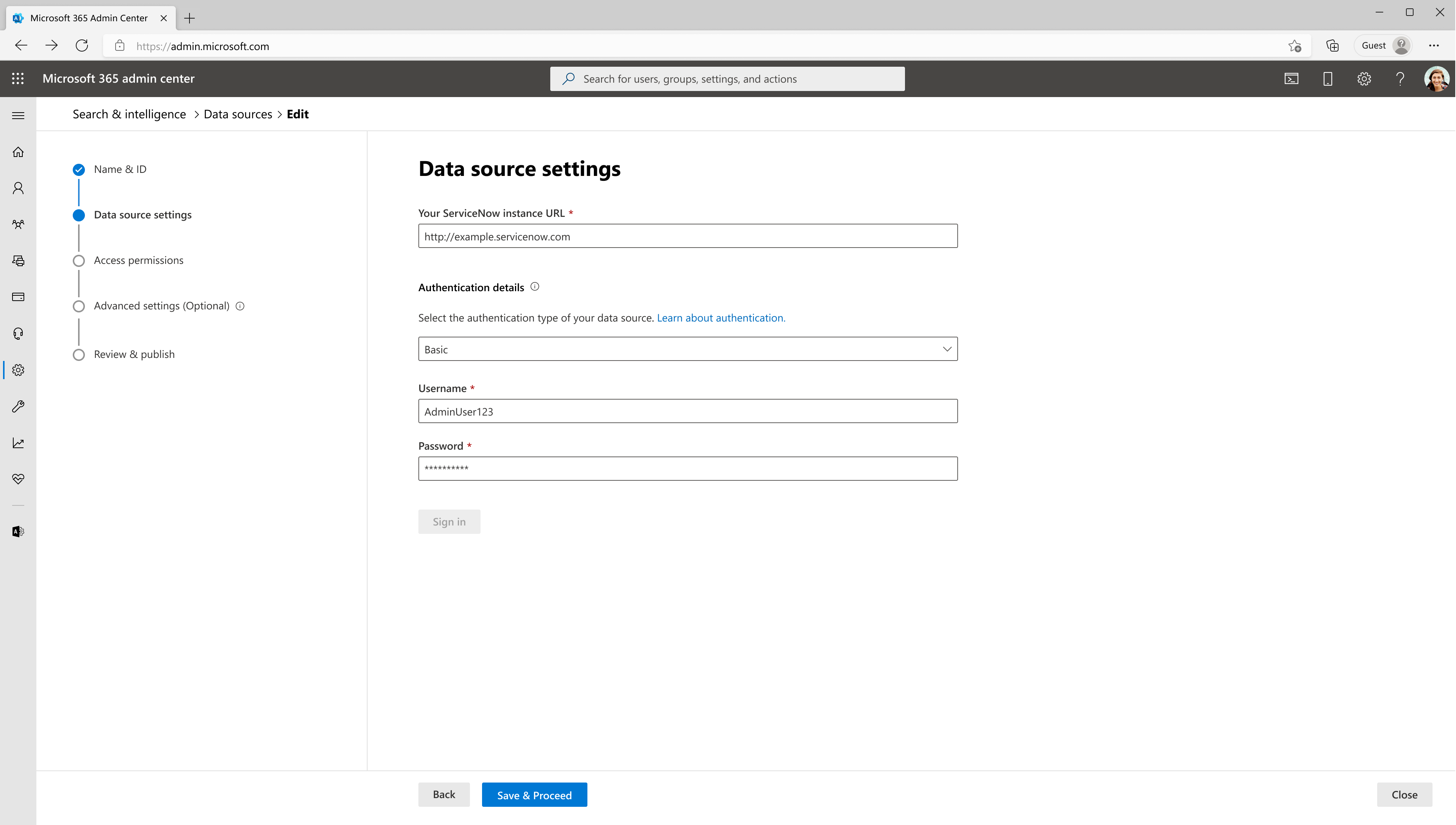

2. Paramètres de la source de données :

URL instance ServiceNow : pour vous connecter à vos données ServiceNow, vous avez besoin de l’URL de instance ServiceNow de votre organization. L’URL de instance ServiceNow de votre organization ressemble généralement à https://< votre-organization-domaine.service-now.com>.

En plus de cette URL, vous avez besoin d’un compte de service pour configurer la connexion à ServiceNow et pour permettre à Recherche Microsoft de mettre à jour régulièrement les articles de connaissances en fonction de la planification de l’actualisation. Le compte de service a besoin d’un accès en lecture aux enregistrements de table ServiceNow suivants pour analyser correctement différentes entités.

| Fonctionnalité | Accès en lecture requis aux tables | Description |

|---|---|---|

| Indexer les articles de connaissances disponibles pour tout le monde | kb_knowledge | Pour les articles sur l’analyse des connaissances |

| Indexer et prendre en charge les autorisations des critères utilisateur | kb_uc_can_read_mtom | Qui peut lire cette base de connaissances |

| kb_uc_can_contribute_mtom | Qui peut contribuer à cette base de connaissances | |

| kb_uc_cannot_read_mtom | Qui ne peut pas lire cette base de connaissances | |

| kb_uc_cannot_contribute_mtom | Qui ne peut pas contribuer à cette base de connaissances | |

| sys_user | Lire la table utilisateur | |

| sys_user_has_role | Lire les informations de rôle des utilisateurs | |

| sys_user_grmember | Lire l’appartenance aux groupes des utilisateurs | |

| user_criteria | Lire les autorisations des critères utilisateur | |

| kb_knowledge_base | Lire les informations base de connaissances | |

| sys_user_group | Lire les segments de groupe d’utilisateurs | |

| sys_user_role | Lire les rôles d’utilisateur | |

| cmn_location | Lire les informations d’emplacement | |

| cmn_department | Lire les informations du service | |

| core_company | Lire les attributs de l’entreprise | |

| Propriétés de table étendues d’index (facultatif) | sys_db_object | Lire les détails de la table étendue |

| sys_dictionary | Lire les propriétés de table étendues |

Vous pouvez créer et attribuer un rôle pour le compte de service que vous utilisez pour vous connecter à Recherche Microsoft. Découvrez comment attribuer un rôle pour les comptes ServiceNow. L’accès en lecture aux tables peut être attribué sur le rôle créé. Pour en savoir plus sur la définition de l’accès en lecture aux enregistrements de table, consultez Sécurisation des enregistrements de table.

Si vous souhaitez indexer des propriétés à partir de tables étendues de kb_knowledge, fournissez un accès en lecture à sys_dictionary et sys_db_object. Il s’agit d’une fonctionnalité facultative. Vous pouvez indexer kb_knowledge propriétés de table sans accéder aux deux tables supplémentaires.

Remarque

Le connecteur ServiceNow Microsoft Graph peut indexer les autorisations d’articles de connaissances et de critères utilisateur sans scripts avancés. Si un critère utilisateur contient un script avancé, tous les articles de connaissances associés sont masqués dans les résultats de recherche.

Détails de l’authentification : pour authentifier et synchroniser le contenu de ServiceNow, choisissez l’une des trois méthodes prises en charge :

Microsoft Entra ID OpenID Connect

1. Authentification de base

Entrez le nom d’utilisateur et le mot de passe du compte ServiceNow avec le rôle de connaissance pour vous authentifier auprès de votre instance.

2. ServiceNow OAuth

Pour utiliser ServiceNow OAuth pour l’authentification, suivez les étapes ci-dessous.

Un administrateur ServiceNow doit provisionner un point de terminaison dans votre instance ServiceNow, afin que l’application Recherche Microsoft puisse y accéder. Pour plus d’informations, consultez Créer un point de terminaison pour que les clients accèdent au instance dans la documentation ServiceNow.

Le tableau suivant fournit des conseils sur la façon de remplir le formulaire de création de point de terminaison :

Field Description Valeur recommandée Nom Valeur unique qui identifie l’application pour laquelle vous avez besoin d’un accès OAuth. Recherche Microsoft ID du client ID unique généré automatiquement en lecture seule pour l’application. Le instance utilise l’ID client lorsqu’il demande un jeton d’accès. N/A Clé secrète client Avec cette chaîne secrète partagée, serviceNow instance et Recherche Microsoft autorisent les communications entre elles. Suivez les bonnes pratiques en matière de sécurité en traitant le secret comme un mot de passe. URL de redirection URL de rappel obligatoire vers laquelle le serveur d’autorisation redirige. Pour M365 Enterprise : https:// gcs.office.com/v1.0/admin/oauth/callback, For M365 Government : https:// gcsgcc.office.com/v1.0/admin/oauth/callback Logo URL URL qui contient l’image du logo de l’application. N/A Actif Cochez la case case activée pour activer le registre d’applications. Définir sur actif Durée de vie du jeton d’actualisation Nombre de secondes pendant lesquelles un jeton d’actualisation est valide. Par défaut, les jetons d’actualisation expirent dans 100 jours (8 640 000 secondes). 31 536 000 (un an) Durée de vie du jeton d’accès Nombre de secondes pendant lesquelles un jeton d’accès est valide. 43 200 (12 heures) Entrez l’ID client et la clé secrète client pour vous connecter à votre instance. Après la connexion, utilisez les informations d’identification d’un compte ServiceNow pour authentifier l’autorisation d’analyse. Le compte doit au moins avoir un rôle de connaissance . Reportez-vous au tableau au début de l’Étape 2 : Paramètres de la source de données pour fournir un accès en lecture à d’autres enregistrements de table ServiceNow et des autorisations de critères utilisateur d’index.

3. Microsoft Entra ID OpenID Connect

Pour utiliser Microsoft Entra ID OpenID Connect pour l’authentification, suivez les étapes ci-dessous.

Inscrire une nouvelle application dans Microsoft Entra ID

Pour en savoir plus sur l’inscription d’une nouvelle application dans Microsoft Entra ID, consultez Inscrire une application. Sélectionnez annuaire organisationnel monolocataire. L’URI de redirection n’est pas nécessaire. Après l’inscription, notez l’ID d’application (client) et l’ID d’annuaire (locataire).

Créer une clé secrète client

Pour en savoir plus sur la création d’une clé secrète client, consultez Création d’une clé secrète client. Notez la clé secrète client.

Récupérer l’identificateur d’objet du principal de service

Suivez les étapes pour récupérer l’identificateur d’objet du principal de service

Exécutez PowerShell.

Installez Azure PowerShell à l’aide de la commande suivante.

Install-Module -Name Az -AllowClobber -Scope CurrentUserConnectez-vous à Azure.

Connect-AzAccountObtenir l’identificateur d’objet du principal de service.

Get-AzADServicePrincipal -ApplicationId "Application-ID"Remplacez « Application-ID » par l’ID d’application (client) (sans guillemets) de l’application que vous avez inscrite à l’étape 1. Notez la valeur de l’objet ID à partir de la sortie PowerShell. Il s’agit de l’ID du principal du service.

Vous disposez maintenant de toutes les informations requises à partir de Portail Azure. Un résumé rapide des informations est fourni dans le tableau ci-dessous.

Propriété Description ID d’annuaire (ID de locataire) ID unique du locataire Microsoft Entra, à l’étape 3.a. ID d’application (ID client) ID unique de l’application inscrite à l’étape 3.a. Clé secrète client Clé secrète de l’application (à partir de l’étape 3.b). Traitez-le comme un mot de passe. Service Principal ID Identité de l’application s’exécutant en tant que service. (à partir de l’étape 3.c) Inscrire une application ServiceNow

Le instance ServiceNow a besoin de la configuration suivante :

Inscrivez une nouvelle entité OAuth OIDC. Pour en savoir plus, consultez Créer un fournisseur OIDC OAuth.

Le tableau suivant fournit des conseils sur la façon de remplir le formulaire d’inscription du fournisseur OIDC

Field Description Valeur recommandée Nom Nom unique qui identifie l’entité OAuth OIDC. Identifiant Microsoft Entra ID du client ID client de l’application inscrite sur le serveur OAuth OIDC tiers. Le instance utilise l’ID client lors de la demande d’un jeton d’accès. ID d’application (client) de l’étape 3.a Clé secrète client Clé secrète client de l’application inscrite sur le serveur OAuth OIDC tiers. Clé secrète client de l’étape 3.b Toutes les autres valeurs peuvent être par défaut.

Dans le formulaire d’inscription du fournisseur OIDC, vous devez ajouter une nouvelle configuration de fournisseur OIDC. Sélectionnez l’icône de recherche par rapport au champ Configuration du fournisseur OAuth OIDC pour ouvrir les enregistrements des configurations OIDC. Sélectionnez Nouveau.

Le tableau suivant fournit des conseils sur la façon de remplir le formulaire de configuration du fournisseur OIDC

Field Valeur recommandée Fournisseur OIDC Identifiant Microsoft Entra URL des métadonnées OIDC L’URL doit être au format https://login.microsoftonline.com/<tenandId">/.well-known/openid-configuration

Remplacez « tenantID » par l’ID d’annuaire (locataire) de l’étape 3.a.Durée de vie du cache de configuration OIDC 120 Application Global Revendication de l’utilisateur sub Champ utilisateur ID utilisateur Activer la vérification des revendications JTI Désactivé Sélectionnez Envoyer et mettre à jour le formulaire d’entité OAuth OIDC.

Créer un compte ServiceNow

Reportez-vous aux instructions pour créer un compte ServiceNow et créer un utilisateur dans ServiceNow.

Le tableau suivant fournit des conseils sur la façon de remplir l’inscription du compte d’utilisateur ServiceNow

Field Valeur recommandée ID utilisateur ID du principal de service de l’étape 3.c Accès au service web uniquement Checked Toutes les autres valeurs peuvent être conservées par défaut.

Activer le rôle Knowledge pour le compte ServiceNow

Accédez au compte ServiceNow que vous avez créé avec l’ID de principal ServiceNow en tant qu’ID d’utilisateur et attribuez le rôle de connaissance. Vous trouverez des instructions pour attribuer un rôle à un compte ServiceNow ici, attribuer un rôle à un utilisateur. Reportez-vous au tableau au début de l’Étape 2 : Paramètres de la source de données pour fournir un accès en lecture à d’autres enregistrements de table ServiceNow et des autorisations de critères utilisateur d’index.

Utilisez l’ID d’application comme ID client (de l’étape 3.1) et clé secrète client (à partir de l’étape 3.2) dans l’Assistant configuration du centre d’administration pour vous authentifier auprès de votre instance ServiceNow à l’aide de Microsoft Entra ID OpenID Connect.

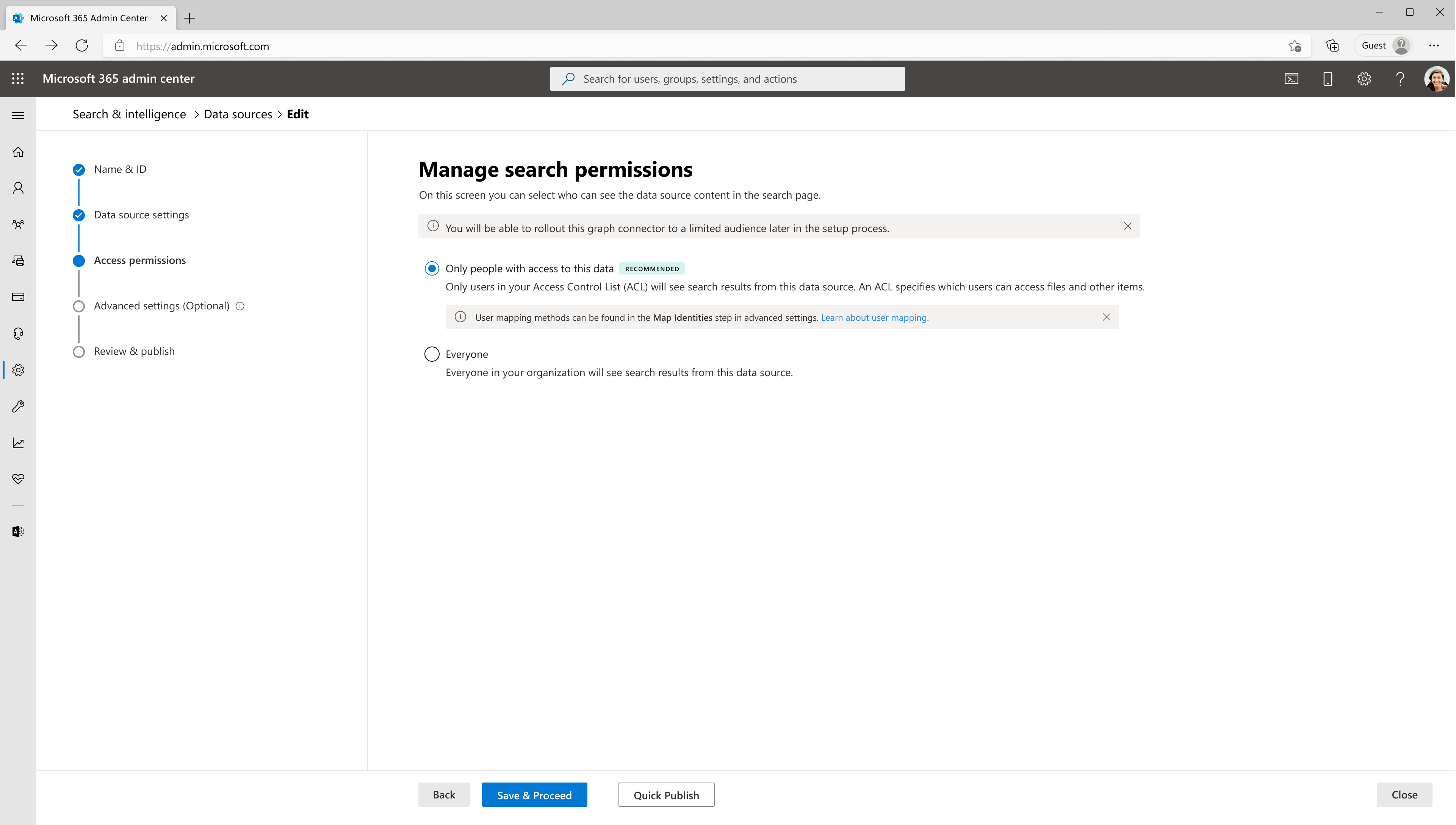

3. Autorisations d’accès

Le connecteur ServiceNow prend en charge les autorisations d’accès visibles par tout le monde ou uniquement par les personnes ayant accès à cette source de données. Les données indexées apparaissent dans les résultats de la recherche et sont visibles par tous les utilisateurs du organization ou les utilisateurs qui y ont accès via l’autorisation des critères utilisateur, respectivement. Si un article de connaissances n’est pas activé avec des critères utilisateur, il apparaît dans les résultats de recherche de tous les organization.

Pour accéder aux articles de la Base de connaissances dans ServiceNow, les utilisateurs ont besoin d’autorisations au niveau de l’article et d’autorisations au niveau de la base de connaissances. Lors de l’utilisation du connecteur De base de connaissances ServiceNow, s’il n’existe aucune restriction au niveau de l’article, il applique les autorisations au niveau de la base de connaissances. Toutefois, s’il existe des restrictions au niveau de l’article, elles sont prioritaires sur les restrictions au niveau de la base de connaissances.

Importante

- Le connecteur prend en charge les autorisations par défaut des critères utilisateur sans scripts avancés. Lorsque le connecteur rencontre un critère utilisateur avec un script avancé, toutes les données utilisant ces critères utilisateur n’apparaissent pas dans les résultats de la recherche.

- Le connecteur n’applique pas l’intersection des autorisations au niveau de la base de connaissances et de l’article, mais respecte directement les autorisations au niveau de l’article.

Si vous choisissez Uniquement les personnes ayant accès à cette source de données, vous devez choisir si votre instance ServiceNow a Microsoft Entra ID utilisateurs provisionnés ou non AAD.

Pour identifier l’option qui convient à votre organization :

- Choisissez l’option Microsoft Entra ID si l’ID de Email des utilisateurs ServiceNow est identique à l’UTILISATEURPrincipalName (UPN) des utilisateurs dans Microsoft Entra ID.

- Choisissez l’option Non-AAD si l’ID de messagerie des utilisateurs ServiceNow est différent de l’UtilisateurPrincipalName (UPN) des utilisateurs dans Microsoft Entra ID.

Remarque

- Si vous choisissez Microsoft Entra ID comme type de source d’identité, le connecteur mappe les ID de Email des utilisateurs obtenus à partir de ServiceNow directement à la propriété UPN de Microsoft Entra ID.

- Si vous choisissez « Non-AAD » pour le type d’identité, consultez Mapper vos identités non Azure AD pour obtenir des instructions sur le mappage des identités. Vous pouvez utiliser cette option pour fournir l’expression régulière de mappage de l’ID Email à l’UPN.

- Mises à jour aux utilisateurs ou aux groupes qui régissent les autorisations d’accès sont synchronisées uniquement dans des analyses complètes. Les analyses incrémentielles ne prennent actuellement pas en charge le traitement des mises à jour des autorisations.

Paramètres avancés (facultatif)

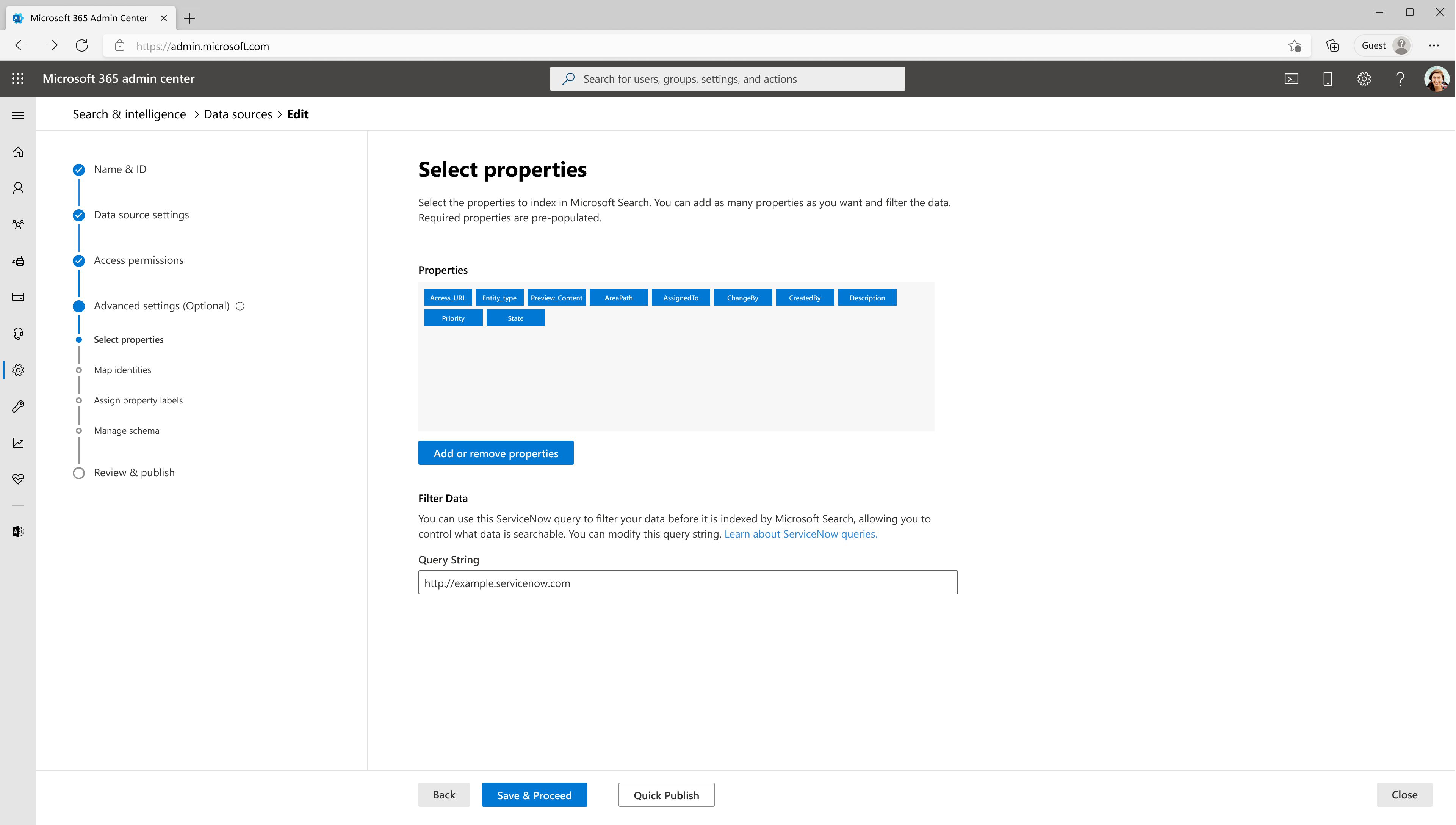

1. Sélectionner les propriétés

Dans cette étape, vous pouvez ajouter ou supprimer des propriétés disponibles de votre source de données ServiceNow. Microsoft 365 sélectionne quelques propriétés par défaut.

Avec une chaîne de requête ServiceNow, vous pouvez spécifier des conditions pour la synchronisation des articles. C’est comme une clause Where dans une instruction SQL Select . Par exemple, vous pouvez choisir d’indexer uniquement les articles publiés et actifs. Pour en savoir plus sur la création de votre propre chaîne de requête, consultez Générer une chaîne de requête encodée à l’aide d’un filtre.

Utilisez le bouton d’aperçu des résultats pour vérifier les exemples de valeurs des propriétés sélectionnées et du filtre de requête.

2. Mapper les identités

Dans cette étape, vous pouvez mapper des identités pour les types d’identité Microsoft Entra ID et Non Microsoft Entra ID.

- Si vous choisissez Microsoft Entra ID comme type de source d’identité, le connecteur mappe les ID de Email des utilisateurs obtenus à partir de ServiceNow directement à la propriété UPN de Microsoft Entra ID.

- Si vous choisissez « Non-AAD » pour le type d’identité, consultez Mapper vos identités non Azure AD pour obtenir des instructions sur le mappage des identités.

3. Attribuer des étiquettes de propriété

Suivez les instructions d’installation générales.

4. Gérer le schéma

Suivez les instructions d’installation générales.

5. Paramètres d’actualisation

Suivez les instructions d’installation générales.

Remarque

Pour les identités, seule l’analyse complète planifiée est appliquée.

Passer en revue & publier

Suivez les instructions d’installation générales.

Après avoir publié la connexion, vous devez personnaliser la page des résultats de la recherche. Pour en savoir plus sur la personnalisation des résultats de recherche, consultez Personnaliser la page des résultats de recherche.

Limitations

Importante

Le connecteur Microsoft Graph ServiceNow Knowledge présente les limitations suivantes dans sa dernière version :

- Seules les personnes ayant accès à cette fonctionnalité de source de données sous l’étape Gérer les autorisations de recherche traitent uniquement les autorisations des critères utilisateur . Les autres types d’autorisations d’accès ne sont pas appliqués dans les résultats de la recherche.

- Les critères utilisateur avec des scripts avancés ne sont pas pris en charge dans la version actuelle. Tous les articles de connaissances avec une telle restriction d’accès sont indexés avec refuser l’accès à tout le monde, c’est-à-dire qu’ils n’apparaissent dans les résultats de la recherche pour aucun utilisateur tant que nous ne les prenons pas en charge.

Résolution des problèmes

Après avoir publié votre connexion, en personnalisant la page de résultats, vous pouvez consulter la status sous l’onglet Sources de données dans le Centre d’administration. Pour savoir comment effectuer des mises à jour et des suppressions, consultez Gérer votre connecteur. Vous trouverez ci-dessous les étapes de résolution des problèmes courants.

1. Impossible de se connecter en raison d’une Sign-On unique activée par ServiceNow instance

Si votre organization a activé l'Sign-On authentification unique (SSO) sur ServiceNow, vous risquez d’avoir des difficultés à vous connecter avec le compte de service. Vous pouvez afficher la connexion basée sur le nom d’utilisateur et le mot de passe en ajoutant login.do à l’URL instance ServiceNow. Exemple. https://<your-organization-domain>.service-now.com./login.do

2. Réponse non autorisée ou interdite à la demande d’API

2.1. Vérifier les autorisations d’accès aux tables

Si vous voyez une réponse interdite ou non autorisée dans status de connexion, case activée si le compte de service dispose de l’accès requis aux tables mentionnées à l’étape 2 : Paramètres de la source de données. Vérifiez si toutes les colonnes des tables disposent d’un accès en lecture.

2.2. Modification du mot de passe du compte

Le connecteur Microsoft Graph utilise un jeton d’accès extrait au nom du compte de service pour l’analyse. Le jeton d’accès est actualisé toutes les 12 heures. Assurez-vous que le mot de passe du compte de service n’est pas modifié après la publication de la connexion. Vous devrez peut-être réauthentifier la connexion en cas de modification du mot de passe.

2.3. Vérifier si ServiceNow instance derrière le pare-feu

Le connecteur Microsoft Graph peut ne pas être en mesure d’atteindre votre instance ServiceNow s’il se trouve derrière un pare-feu réseau. Vous devez autoriser explicitement l’accès au service de connecteur. Vous trouverez la plage d’adresses IP publiques du service de connecteur dans le tableau ci-dessous. En fonction de la région de votre locataire, ajoutez-la à votre liste d’autorisation réseau ServiceNow instance.

| Environnement | Région | Range |

|---|---|---|

| PROD | Amérique du Nord | 52.250.92.252/30, 52.224.250.216/30 |

| PROD | Europe | 20.54.41.208/30, 51.105.159.88/30 |

| PROD | Asie-Pacifique | 52.139.188.212/30, 20.43.146.44/30 |

2.4. Les autorisations d’accès ne fonctionnent pas comme prévu

Si vous observez des différences dans les autorisations d’accès appliquées aux résultats de recherche, vérifiez l’organigramme d’accès pour les critères utilisateur dans la gestion de l’accès aux bases de connaissances et aux articles.

3. Modifier l’URL de l’article de base de connaissances pour l’afficher dans le portail de support

Le connecteur ServiceNow Knowledge calcule la propriété AccessUrl à l’aide de sys_id au <instance_url>/kb_view.do?sys_kb_id<sysId> format . Il ouvre l’article de base de connaissances dans la vue système back-end. Si vous préférez rediriger l’article vers une autre URL, suivez les instructions ci-dessous.

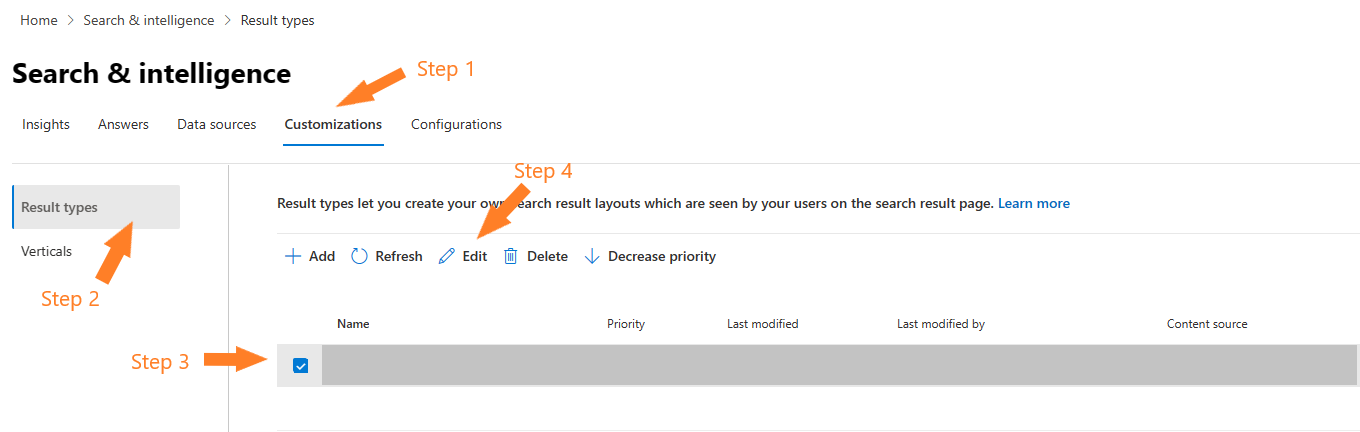

3.1 Modifier votre type de résultat

Sous l’onglet Personnalisation de la section Rechercher & Intelligence de Centre d'administration Microsoft 365, accédez à modifier le type de résultat configuré pour votre connexion ServiceNow Knowledge.

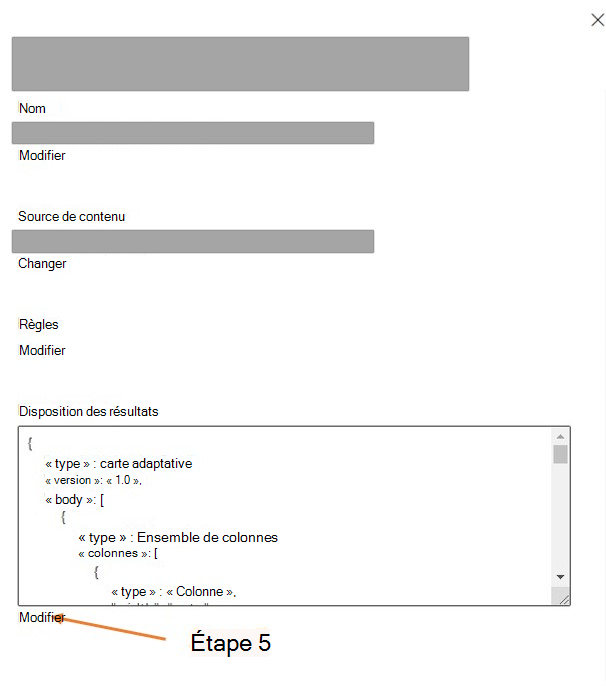

Lorsque la boîte de dialogue Modifier le type de résultat s’ouvre, cliquez sur Modifier en regard de la section mise en page du résultat.

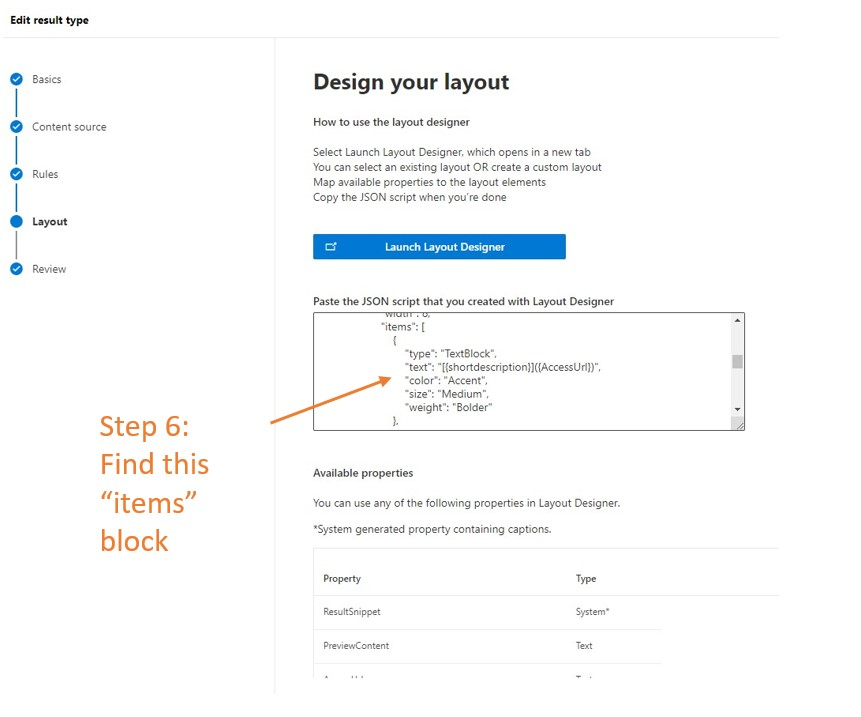

3.2 Rechercher le bloc d’éléments

Recherchez le bloc d’éléments contenant la propriété de texte avec les shortDescription valeurs et AccessUrl .

3.3 Modifier la propriété AccessUrl

Pour modifier l’URL de destination, modifiez la AccessUrl partie de la propriété text dans le bloc d’éléments. Par exemple, si un article ServiceNow Knowledge doit être redirigé vers https://contoso.service-now.com/sp où sp est le préfixe du portail d’URL de service, suivez les étapes ci-dessous.

| Valeur d’origine | New value |

|---|---|

"[{shortdescription}]({AccessUrl})" |

"[{shortdescription}](https://contoso.service-now.com/sp?id=kb_article_view&sysparm_article={number})" |

Où number est la propriété de numéro d’article de base de connaissances. Il doit être marqué comme récupéré dans l’écran Gérer le schéma lors de la création de la connexion.

Terminez l’examen des mises à jour de vos types de résultats et appuyez sur Envoyer. Donnez-lui une ou deux minutes pour récupérer les modifications. Vos résultats de recherche doivent maintenant rediriger vers les URL souhaitées.

4. Problèmes liés uniquement aux personnes ayant accès à cette autorisation de source de données

4.1 Impossible de choisir uniquement les personnes ayant accès à cette source de données

Vous ne pourrez peut-être pas choisir uniquement les personnes ayant accès à cette source de données si le compte de service ne dispose pas des autorisations de lecture sur les tables requises à l’étape 2 : Paramètres de la source de données. Vérifiez si le compte de service peut lire les tables mentionnées sous Index et prendre en charge la fonctionnalité d’autorisations des critères utilisateur .

4.2 Échecs de mappage d’utilisateurs

Les comptes d’utilisateur ServiceNow qui n’ont pas d’utilisateur M365 dans Microsoft Entra ID ne seront pas mappés. Les comptes de service non-utilisateur sont censés échouer le mappage des utilisateurs. Le nombre d’échecs de mappage d’utilisateurs est accessible dans la zone des statistiques d’identité dans la fenêtre détails de la connexion. Le journal des mappages d’utilisateurs ayant échoué peut être téléchargé à partir de l’onglet Erreur.

5. Problèmes liés au flux d’accès des critères utilisateur

Si vous constatez des différences dans la validation des critères utilisateur entre ServiceNow et Recherche Microsoft, définissez glide.knowman.block_access_with_no_user_criteria la propriété système sur no.

Si vous rencontrez d’autres problèmes ou si vous souhaitez nous faire part de vos commentaires, écrivez-nous aka.ms/TalkToGraphConnectors