Sécurisation des environnements DevOps pour Confiance Zéro

La sécurisation des environnements DevOps n’est plus un choix pour les développeurs. Les pirates se déplacent vers la gauche afin que vous deviez implémenter des principes Confiance Zéro qui incluent la vérification explicite, utiliser l’accès au privilège minimum et supposer une violation dans les environnements DevOps.

Cet article décrit les meilleures pratiques pour sécuriser vos environnements DevOps avec une approche Confiance Zéro pour empêcher les pirates de compromettre les boîtes de développement, infecter les pipelines de mise en production avec des scripts malveillants et accéder aux données de production via des environnements de test.

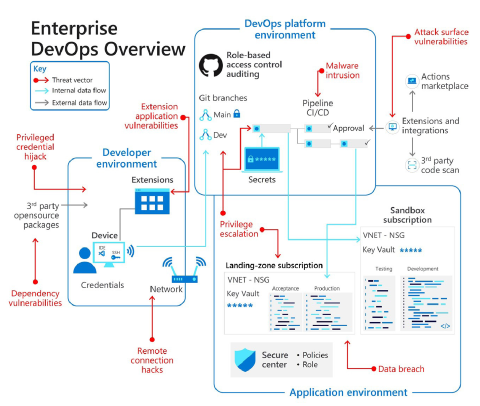

Notre livre électronique De sécurisation des environnements DevOps d’entreprise propose la visualisation suivante des environnements de développement, de plateforme DevOps et d’applications, ainsi que les menaces de sécurité potentielles pour chacun d’eux.

Notez dans le diagramme ci-dessus comment les connexions entre les environnements et les intégrations externes étendent le paysage des menaces. Ces connexions peuvent augmenter les opportunités pour les pirates de compromettre le système.

Les acteurs malveillants s’étendent dans l’entreprise pour compromettre les environnements DevOps, obtenir l’accès et déverrouiller de nouveaux dangers. Les attaques vont au-delà de l’étendue classique des violations de cyber-sécurité pour injecter du code malveillant, supposer des identités de développeur puissantes et voler du code de production.

À mesure que les entreprises passent à des scénarios omniprésents et professionnels à partir de n’importe où, elles doivent renforcer la sécurité des appareils. Les bureaux de cybersécurité peuvent ne pas comprendre de manière cohérente où et comment les développeurs sécurisent et créent du code. Les attaquants tirent parti de ces faiblesses avec des piratages de connexion à distance et des vols d’identité de développeur.

Les outils DevOps sont des points d’entrée clés pour les pirates informatique, de l’automatisation du pipeline à la validation du code et aux référentiels de code. Si les acteurs malveillants infectent le code avant qu’il atteigne des systèmes de production, dans la plupart des cas, il peut passer par le biais de case activée points de cybersécurité. Pour éviter toute compromission, assurez-vous que vos équipes de développement sont engagées avec des révisions d’homologues, des case activée de sécurité avec des plug-ins de sécurité IDE, des normes de codage sécurisées et une révision des branches.

Les équipes de cyber-sécurité visent à empêcher les attaquants d’égaguer des environnements de production. Toutefois, les environnements ont élargi pour inclure les outils et produits de la chaîne d’approvisionnement. La violation des outils open source tiers peut accroître les risques globaux en matière de cybersécurité.

En savoir plus sur les articles spécifiques aux développeurs avec les articles DevSecOps suivants dans la section Assistance développeur du Centre d’aide Confiance Zéro :

- La sécurisation de l’environnement de plateforme DevOps vous aide à implémenter des principes Confiance Zéro dans votre environnement de plateforme DevOps et met en évidence les meilleures pratiques pour la gestion des secrets et des certificats.

- La sécurisation de l’environnement de développement vous aide à implémenter des principes de Confiance Zéro dans vos environnements de développement avec les meilleures pratiques pour les privilèges minimum, la sécurité des branches et les outils de confiance, les extensions et les intégrations.

- L’incorporation de Confiance Zéro sécurité dans votre flux de travail de développeur vous aide à innover rapidement et en toute sécurité.

Étapes suivantes

- Accélérez et sécurisez votre code avec Azure DevOps avec des outils qui donnent aux développeurs le code le plus rapide et le plus sécurisé pour l’expérience cloud.

- Inscrivez-vous à Azure Developer CLI, un outil open source qui accélère le temps nécessaire à la prise en main d’Azure.

- Configurez Azure pour approuver l’OIDC de GitHub en tant qu’identité fédérée. OpenID Connect (OIDC) permet à vos flux de travail GitHub Action d’accéder aux ressources dans Azuresans avoir à stocker les informations d’identification Azure en tant que secrets GitHub à longue durée de vie.

- Le centre de ressources DevOps vous aide avec les pratiques DevOps, les méthodes Agile, le contrôle de version Git, DevOps chez Microsoft, et comment évaluer les progrès de votre organisation en matière de DevOps.

- Découvrez comment la solution Microsoft DevSecOps intègre la sécurité à chaque aspect du cycle de vie de la livraison de logiciels pour permettre DevSecOps, ou sécuriser DevOps, pour les applications sur le cloud (et n’importe où) avec Azure et GitHub.

- Implémentez les principes Confiance Zéro comme décrit dans le protocole 22-09 (en faveur de l’ordre exécutif américain 14028, Amélioration de la cyber-sécurité de la nation) à l’aide de Microsoft Entra ID comme système centralisé de gestion des identités.

Commentaires

Bientôt disponible : Tout au long de 2024, nous allons supprimer progressivement GitHub Issues comme mécanisme de commentaires pour le contenu et le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez https://aka.ms/ContentUserFeedback.

Envoyer et afficher des commentaires pour