Intégrations réseau

![]()

Les réseaux d’entreprise traditionnels sont conçus pour permettre aux utilisateurs d’accéder aux applications et données hébergées dans des centres de données exploités par l’entreprise avec un périmètre de sécurité renforcé. Toutefois, l’environnement de travail moderne fait de plus en plus appel à des services et à des données situés en dehors du pare-feu d’entreprise. Les applications et les services sont désormais dans le cloud, et les utilisateurs doivent pouvoir y accéder à partir d’appareils professionnels et personnels de toutes sortes.

Les solutions réseau sont un élément important de la Confiance Zéro. Elles vérifient que l’entrée et la sortie à la périphérie du réseau sont autorisées et inspectent le trafic à la recherche de contenu malveillant. Ils favorisent l'accès au moindre privilège et le principe de la « présomption de violation » en permettant aux organisations de segmenter les réseaux et de ne connecter les utilisateurs qu'au segment du réseau auquel ils ont besoin d'accéder.

Intégration de la Confiance Zéro dans l'aide aux réseaux

Les partenaires ISV s’intègrent aux solutions réseau de Microsoft et apportent leur propre expertise en matière de sécurité pour améliorer les produits.

Dans cet article, nous parlons de nos partenaires d'intégration du réseau afin que les clients puissent utiliser des offres de sécurité en tant que service (SECaaS) familières et de qualité pour protéger l'accès à l'internet de leurs utilisateurs. Consultez Microsoft 365 Programme de partenariat réseau pour plus d’informations sur la prise en charge d’un partenaire ISV.

Équilibreur de charge de passerelle

Un équilibreur de charge de passerelle est une référence (SKU) du portefeuille Azure Load Balancer pour des scénarios de haute performance et de haute disponibilité avec des appliances virtuelles réseau (NVA) tierces. Il vous permet de déployer, de mettre à l’échelle et de gérer facilement des appliances virtuelles réseau.

Virtual WAN

Virtual WAN est un service réseau qui combine un grand nombre de fonctionnalités réseau, de sécurité et de routage pour fournir une interface opérationnelle unique. Virtual WAN repose sur une architecture réseau en étoile avec des fonctionnalités de mise à l’échelle et de performances intégrées pour les branches (appareils VPN/SD-WAN), les utilisateurs (clients Azure VPN, OpenVPN ou IKEv2), les circuits ExpressRoute et les réseaux virtuels. Il offre une architecture de réseau de transit global où le « hub » du réseau hébergé sur le cloud permet une connectivité transitive entre les points de terminaison qui peut être répartie sur différents types de « rayons » (spoke).

Pare-feu d’applications web Azure

Le pare-feu d'applications web (WAF) Azure offre une protection centralisée de vos applications web contre les vulnérabilités et les attaques courantes. WAF peut être déployé avec Azure Application Gateway, Azure Front Door et le service Azure Content Delivery Network (CDN) de Microsoft. WAF sur Azure CDN est actuellement en préversion publique.

Protection DDOS

Azure DDoS Protection, combiné aux meilleures pratiques de conception d’applications, offre des fonctionnalités d’atténuation DDoS améliorées pour lutter contre les attaques DDoS. Cette solution s’adapte automatiquement pour protéger vos ressources Azure spécifiques dans un réseau virtuel. La protection est simple à activer sur n’importe quel réseau virtuel, nouveau ou existant, et ne nécessite aucun changement au niveau de l’application ou des ressources.

Azure Firewall Manager

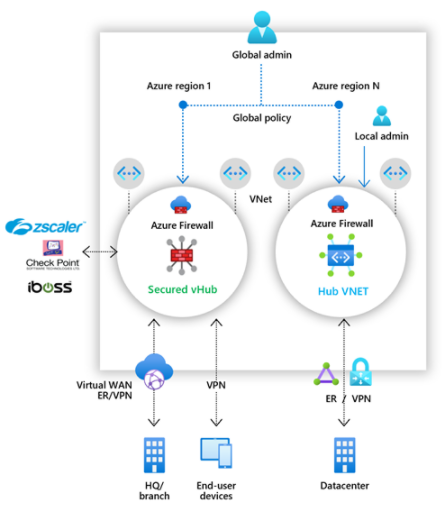

Azure Firewall Manager est un service de gestion de la sécurité qui propose une stratégie de sécurité centralisée et une gestion des routes pour les périmètres de sécurité basés sur le cloud.

Les fournisseurs partenaires de sécurité se sont intégrés à Azure Firewall Manager pour que les clients puissent utiliser les meilleures offres SECaaS (sécurité en tant que service) tierces afin de protéger l’accès à Internet de leurs utilisateurs. Les clients peuvent sécuriser un hub avec un partenaire de sécurité pris en charge, puis router et filtrer le trafic Internet à partir de réseaux virtuels ou de filiales au sein d’une région. Les hubs peuvent être déployés dans plusieurs régions Azure pour bénéficier de la connectivité et de la sécurité n’importe où dans le monde, en utilisant l’offre du partenaire de sécurité pour le trafic des applications SaaS/Internet et le Pare-feu Azure pour le trafic privé dans les hubs sécurisés.

Les partenaires de sécurité pris en charge sont Zscaler, Check Point et iboss.

Si votre solution se connecte avec Microsoft 365, vous pouvez utiliser les conseils du programme de partenariat réseau Microsoft 365 pour vérifier que votre solution respecte les principes de connectivité réseau de Microsoft 365. L’objectif de ce programme est de faciliter l’expérience des clients avec Microsoft 365. Il simplifie la découverte de solutions partenaires validées qui sont systématiquement alignées sur des principes clés visant à optimiser la connectivité à Microsoft 365 dans les déploiements clients.

Étapes suivantes

Commentaires

Bientôt disponible : Tout au long de 2024, nous allons supprimer progressivement GitHub Issues comme mécanisme de commentaires pour le contenu et le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez https://aka.ms/ContentUserFeedback.

Envoyer et afficher des commentaires pour