Configurer des réseaux chiffrées dans SDN à l’aide de VMM

Important

Cette version de Virtual Machine Manager (VMM) a atteint la fin du support. Nous vous recommandons de mettre à niveau vers VMM 2022.

Cet article explique comment chiffrer les réseaux de machines virtuelles dans un réseau à définition logicielle (SDN) à l’aide de System Center - Virtual Machine Manager (VMM).

Aujourd'hui, le trafic réseau peut être chiffré par le système d’exploitation invité ou par une application à l’aide de technologies telles que IPSec et TLS. Toutefois, ces technologies sont difficiles à implémenter en raison de leur complexité inhérente et des défis liés à l’interopérabilité entre les systèmes, compte tenu de la nature de l'implémentation.

Avec la fonctionnalité de réseaux chiffrés de VMM, un chiffrement de bout en bout peut être facilement configuré sur les réseaux de machines virtuelles à l’aide du contrôleur de réseau (NC). Ce chiffrement empêche la lecture et la manipulation du trafic entre deux machines virtuelles sur le même réseau de machines virtuelles et le même sous-réseau.

VMM 1801 et versions ultérieures prend en charge cette fonctionnalité.

Le contrôle du chiffrement s'effectue au niveau du sous-réseau, et le chiffrement peut être activé ou désactivé pour chaque sous-réseau du réseau d’ordinateurs virtuels.

Cette fonctionnalité est gérée via le contrôleur de réseau (NC) SDN. Si vous ne disposez pas déjà d’une infrastructure SDN (Software Defined Network) avec un contrôleur de réseau, pour plus d’informations, consultez Déployer SDN.

Notes

Cette fonctionnalité offre actuellement une protection contre les administrateurs tiers et réseau et n’offre aucune protection contre les administrateurs d’infrastructure. La protection contre les administrateurs d’infrastructure est en cours de développement et sera bientôt disponible.

Avant de commencer

Vérifiez que les prérequis suivants sont remplis :

- Au moins deux hôtes pour les machines virtuelles clientes pour valider le chiffrement.

- Réseau de machines virtuelles basé sur HNV avec chiffrement activé et un certificat, qui peut être créé et distribué par l’administrateur de structure.

Notes

Le certificat, ainsi que sa clé privée, doivent être stockés dans le magasin de certificats local de tous les hôtes où résident les machines virtuelles (de ce réseau).

Procédure : configurer les réseaux chiffrés

Procédez comme suit :

Créez un certificat, puis placez le certificat dans le magasin de certificats local de tous les hôtes sur lesquels vous envisagez de placer les machines virtuelles clientes pour cette validation.

Vous pouvez générer un certificat auto-signé ou obtenir un certificat auprès d'une autorité de certification. Pour plus d’informations sur la façon de générer des certificats auto-signés et de les placer dans les emplacements appropriés de chaque hôte que vous utiliserez, consultez Configurer le chiffrement pour un sous-réseau virtuel.

Notes

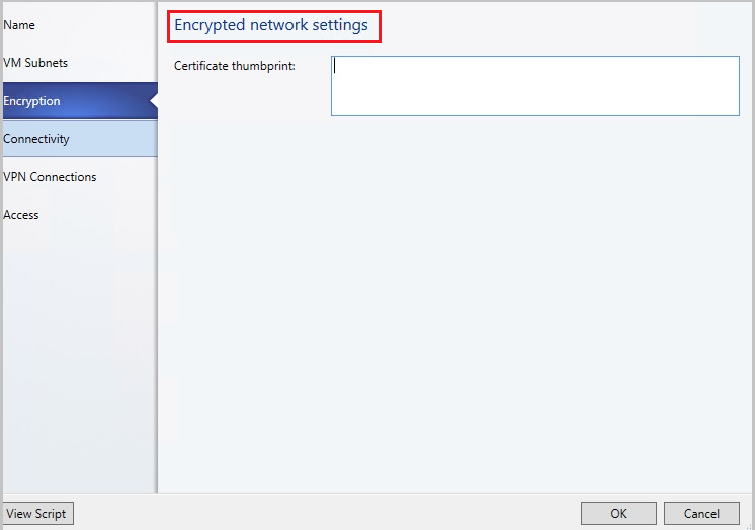

Notez "l'empreinte" du certificat que vous générez. Dans l’article ci-dessus à l’étape 2, vous n’avez pas besoin d’effectuer les actions détaillées dans « Création d’informations d’identification de certificat » et « Configuration d’un Réseau virtuel pour le chiffrement ». Vous allez configurer ces paramètres à l’aide de VMM dans les étapes suivantes.

Configurez un réseau de fournisseur HNV pour la connectivité de la machine virtuelle cliente, qui sera géré par le contrôleur de réseau. Plus d’informations

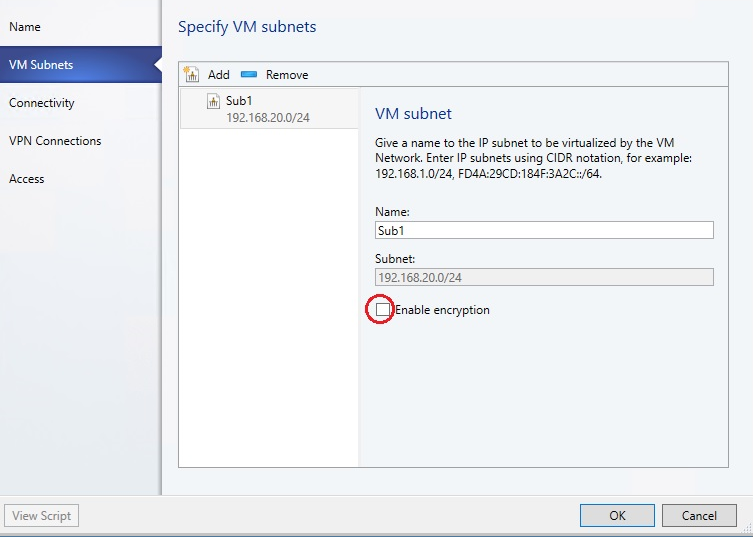

Créez un réseau d'ordinateurs virtuels clients et un sous-réseau. Lorsque vous créez le sous-réseau, sélectionnez Activer le chiffrement sous Sous-réseaux d’ordinateurs virtuels. Plus d’informations

Dans l’étape suivante, collez l’empreinte du certificat que vous avez créé.

Créez deux machines virtuelles sur deux hôtes physiques distincts et connectez-les au sous-réseau ci-dessus. Plus d’informations

Attachez une application de détection de paquets sur les deux interfaces réseau des deux hôtes où les machines virtuelles clientes sont placées.

Envoyez le trafic, ping, HTTP ou tout autre paquet entre les deux hôtes et case activée les paquets dans l’application de détection de paquets. Les paquets ne doivent pas avoir de texte brut discernable comme les paramètres d’une requête HTTP.

Commentaires

Bientôt disponible : Tout au long de 2024, nous allons supprimer progressivement GitHub Issues comme mécanisme de commentaires pour le contenu et le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez https://aka.ms/ContentUserFeedback.

Envoyer et afficher des commentaires pour