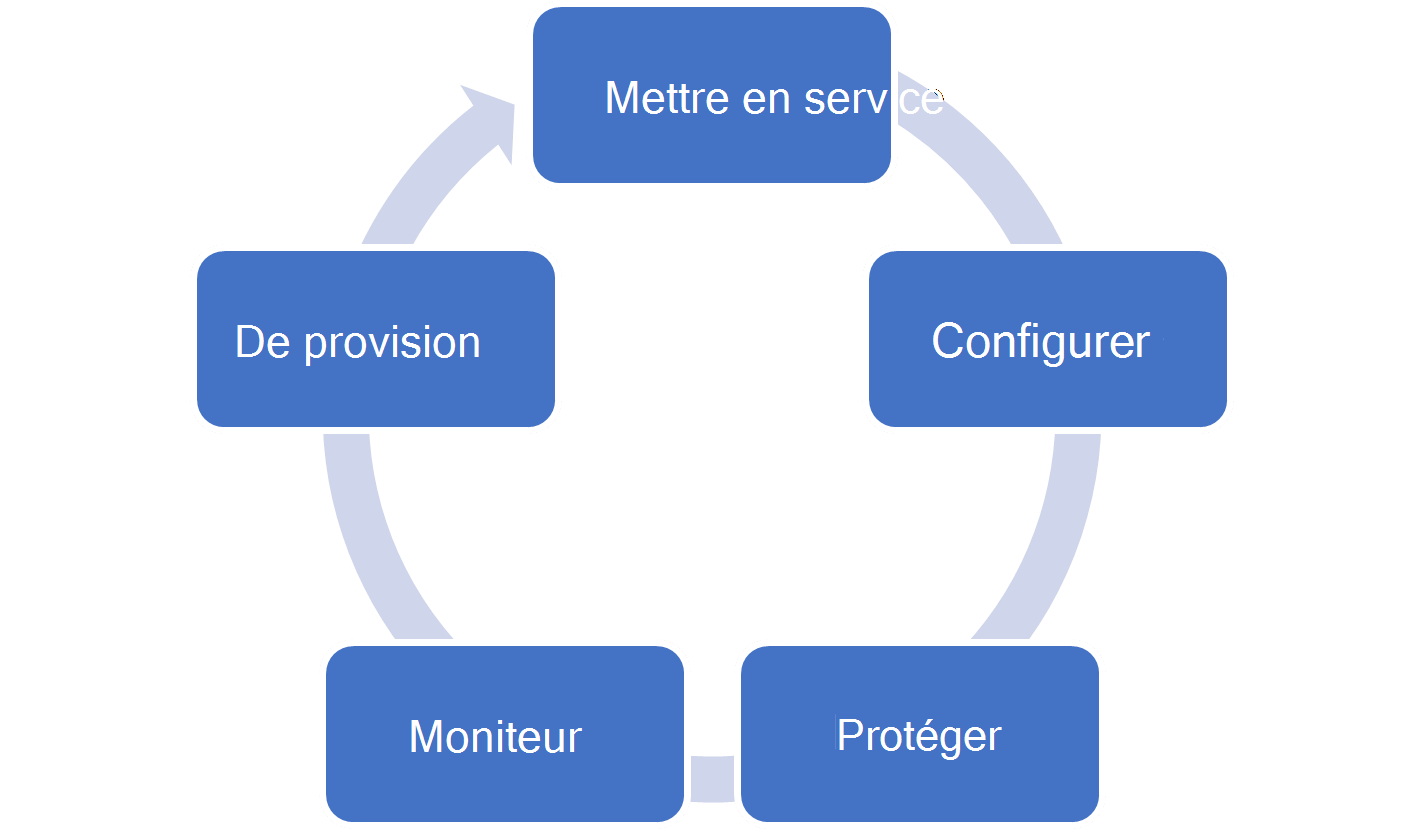

Cycle de vie des PC cloud

Windows 365 coordonne et gère les cycles de vie de tous vos PC cloud. Du fait que les PC cloud existent uniquement dans le cloud, il est plus facile de gérer leur cycle de vie que celui d’appareils Windows physiques. En effet, les PC cloud bénéficient toujours des niveaux de gérabilité et de sécurité inhérents au cloud.

Le cycle de vie des PC cloud comprend cinq étapes :

Approvisionnement

Windows 365 vous offre une expérience de déploiement optimisée pour vos PC cloud. L’expérience d’administration pour configurer votre déploiement est intégrée au centre d’administration Microsoft Intune. Les PC cloud sont provisionnés dans le service Windows 365, connectés à Azure, joints à votre ID Microsoft Entra et inscrits dans Microsoft Intune.

En attribuant une licence Windows 365 à un utilisateur et en l’ajoutant à un groupe ciblé avec une stratégie de provisionnement, vous déclenchez le provisionnement automatique du PC cloud de l’utilisateur.

Chaque PC cloud est créé avec une image de système d’exploitation. Windows 365 comprend une galerie d’images par défaut qui fournissent une expérience de connexion à distance optimisée pour Windows et Microsoft 365. Vous pouvez également télécharger vos propres images personnalisées. Dans ce cas, Windows 365 effectuera certaines des optimisations pour vous.

Windows 365 dispose également d'une infrastructure de surveillance et de tests de provisionnement synthétique intégrés aux connexions réseau Azure. Ces tests s’exécutent régulièrement pour valider votre réseau et d’autres prérequis. Ces tests permettent de réduire les échecs de provisionnement dus à des problèmes environnementaux et vous aident à résoudre ces problèmes plus rapidement.

Configurer

Un PC cloud doit être configuré et sécurisé comme tout autre point de terminaison dans votre environnement. Pour rendre cette configuration transparente, dans le cadre du provisionnement, Windows PC cloud 365 est soit :

- Microsoft Entra joint ou

- Microsoft Entra joint hybride.

Une fois joints, les PC cloud sont inscrits dans Microsoft Intune. Cette inscription signifie que chaque PC cloud est instantanément prêt pour Microsoft Entra l’accès conditionnel et la gestion via Microsoft Intune, y compris la cogestion si nécessaire.

Microsoft Intune vous permet de vérifier que vos PC cloud sont conformes à l’aide de stratégies de conformité. Windows 365 fournit également une base de référence de sécurité optimisée pour les PC cloud. Cette base de référence facultative vous permet de vérifier que vos PC cloud sont configurés de façon sécurisée avec une surcharge minimale. Ces lignes de base ont été optimisées pour s’assurer que la connectivité à distance n’est pas impactée.

Protéger

Windows 365 s’intègre au reste de Microsoft 365 de manière à ce que vous puissiez sécuriser vos PC cloud. Vous pouvez utiliser l’intégration de Microsoft Intune à Microsoft Defender pour point de terminaison pour protéger vos PC cloud à partir du moment où ils sont provisionnés. Cette protection inclut l’utilisation des fonctionnalités de détection de point de terminaison et de réponse de Microsoft Defender pour point de terminaison pour déterminer le risque d’appareil.

Windows 365 peuvent également être protégés par Microsoft Entra accès conditionnel. Cette protection inclut éventuellement l’exclusion de Windows 365 lui-même des stratégies de conformité des appareils pour garantir que vos utilisateurs finaux peuvent accéder à leurs PC Cloud à partir de n’importe quel appareil. Il est toujours possible d’utiliser l’authentification multifacteur, la connexion à risque et d’autres contrôles pour garantir que l’utilisateur est authentifié de manière sécurisée.

Windows 365 utilise la fonction de balayage automatique de Windows Update pour installer les dernières mises à jour de qualité. Pour s'assurer que les mises à jour sont installées rapidement, l'utilisateur final doit se connecter au ordinateur en cloud nouvellement approvisionné dès que possible.

Vous pouvez également désactiver la redirection du Presse-papiers et des lecteurs pour ériger une barrière de protection contre la perte de données. La désactivation empêche les utilisateurs de :

- Copier/coller des informations de leurs PC Cloud vers d’autres emplacements non gérés.

- Enregistrer des fichiers sur leurs appareils personnels à partir des PC Cloud.

Surveiller

L’une des principales spécifications d’un PC cloud est que la taille du matériel virtuel soit adaptée aux besoins de l’utilisateur final. Windows 365 s’intègre à l’analytique des points de terminaison dans Microsoft Productivity Score. L’analytique des points de terminaison fournit une mesure de la charge de calcul et de mémoire sur vos PC cloud. Vous pouvez ensuite utiliser Windows 365 pour redimensionner ces PC cloud afin de répondre aux demandes de vos utilisateurs et de leurs applications. Cette action de redimensionnement est exposée dans Microsoft Intune avec d’autres actions d’appareil pour fournir une expérience transparente entre vos PC cloud et d’autres points de terminaison.

Vous pouvez également utiliser la correction dans Endpoint Analytics pour améliorer la surveillance et la correction des PC cloud. La correction vous permet d’étendre les optimisations intégrées de Microsoft 365 que Windows 365 fournit, y compris les optimisations pour un environnement informatique hétérogène.

Supprimer des privilèges d'accès

Il existe plusieurs façons de supprimer de manière sécurisée l’accès d’un utilisateur à son PC cloud. Si vous supprimez la licence utilisateur ou la stratégie de provisionnement ciblée, son PC Cloud est déplacé vers une période de grâce de sept jours. Cette période de grâce autorise les erreurs et le rétablissement sans impact sur l’utilisateur. Pour bloquer immédiatement l’accès, désactivez le compte d’utilisateur dans Active Directory local et révoquez les jetons d’actualisation de l’utilisateur dans Microsoft Entra ID.

Au terme de la période de grâce, Windows 365 déprovisionne complètement le PC cloud et son stockage. Les PC Cloud sont chiffrés à l’aide d’un chiffrement côté serveur dans Stockage sur disque Azure (clés gérées par la plateforme) afin que les appareils soient déprovisionnés en toute sécurité.

Prochaines étapes

Commentaires

Bientôt disponible : Tout au long de 2024, nous allons supprimer progressivement GitHub Issues comme mécanisme de commentaires pour le contenu et le remplacer par un nouveau système de commentaires. Pour plus d’informations, consultez https://aka.ms/ContentUserFeedback.

Envoyer et afficher des commentaires pour