הגדרה והגדרה של תוכנית Microsoft Defender עבור נקודת קצה 1

חל על:

מאמר זה מתאר כיצד להגדיר ולהגדיר את Defender for Endpoint Plan 1. בין אם יש לך סיוע או אם אתה עושה זאת בעצמך, באפשרותך להשתמש במאמר זה כמדריך לאורך הפריסה.

תהליך ההגדרה והתצורה

תהליך ההגדרה והתצורה הכללי עבור Defender for Endpoint Plan 1 הוא כדלקמן:

| מספר | שלב | תיאור |

|---|---|---|

| 1 | סקור את הדרישות | רשימות רישוי, דפדפן, מערכת הפעלה ודרישות מרכז נתונים |

| 2 | תכנון הפריסה שלך | רשימות כמה שיטות פריסה שיש לשקול וכולל קישורים למשאבים נוספים שיעזרו לך להחליט באיזו שיטה להשתמש |

| 3 | הגדרת סביבת הדיירים שלך | רשימות משימות להגדרת סביבת הדיירים שלך |

| 4 | הקצאת תפקידים והרשאות | רשימות תפקידים והרשאות שיש לשקול עבור צוות האבטחה שלך עצה: ברגע שתפקידים והרשאות מוקצים, צוות האבטחה שלך יכול להתחיל להשתמש בפורטל Microsoft Defender שלך. לקבלת מידע נוסף, ראה תחילת העבודה. |

| 5 | צירוף אל Defender עבור נקודת קצה | רשימות כמה שיטות לפי מערכת הפעלה לצירוף אל Defender for Endpoint Plan 1 וכולל קישורים למידע מפורט יותר עבור כל שיטה |

| 6 | קביעת תצורה של הגנה מהדור הבא | מתאר כיצד לקבוע את התצורה של הגדרות ההגנה מהדור הבא ב- Microsoft Intune |

| 7 | קביעת תצורה של יכולות צמצום פני השטח של ההתקפה | רשימות את הסוגים של יכולות הפחתת פני השטח של ההתקפה שניתן להגדיר וכולל הליכים עם קישורים למשאבים נוספים |

סקור את הדרישות

הטבלה הבאה מפרטת את הדרישות הבסיסיות עבור Defender for Endpoint Plan 1:

| דרישה | תיאור |

|---|---|

| דרישות רישוי | Defender for Endpoint Plan 1 (עצמאי, או כחלק Microsoft 365 E3 או A3) |

| דרישות דפדפן | מייקרוסופט אדג' Internet Explorer גירסה 11 Google Chrome |

| מערכות הפעלה (לקוח) | Windows 11 Windows 10 גירסה 1709 ואילך Macos iOS מערכת הפעלה של Android |

| מערכות הפעלה (שרת) | Windows Server 2022 Windows Server 2019 Windows Server גירסה 1803 ואילך Windows Server 2016 ו- Windows Server 2012 R2 נתמכים בעת שימוש בפתרון המאוחד המודרני שרת Linux |

| Datacenter | אחד מהמיקומים הבאים במרכז הנתונים: - האיחוד האירופי -בריטניה -ארצות הברית |

הערה

הגירסה העצמאית של Defender for Endpoint Plan 1 אינה כוללת רשיונות שרת. כדי להוסיף שרתים, תזדקק לרשיון נוסף, כגון:

- Microsoft Defender עבור שרתים תוכנית 1 או תוכנית 2 (כחלק מהצעת Defender for Cloud).

- Microsoft Defender עבור נקודת קצה עבור שרתים

- Microsoft Defender לשרתים עסקיים (לעסקים קטנים ובינוניים)

לקבלת מידע נוסף. ראה Defender עבור צירוף נקודות קצה של Windows Server

תכנון הפריסה שלך

בעת תכנון הפריסה, באפשרותך לבחור מבין כמה ארכיטקטורות ושיטות פריסה שונות. כל ארגון הוא ייחודי, כך שיש לך כמה אפשרויות לשקול, כמפורט בטבלה הבאה:

| השיטה | תיאור |

|---|---|

| Intune | השתמש Intune כדי לנהל נקודות קצה בסביבה מקורית בענן |

| Intune ו- Configuration Manager | השתמש Intune ו- Configuration Manager כדי לנהל נקודות קצה ועומסי עבודה המשתרעים על פני סביבה מקומית וסביבה בענן |

| Configuration Manager | השתמש Configuration Manager כדי להגן על נקודות קצה מקומיות באמצעות העוצמה מבוססת הענן של Defender for Endpoint |

| קובץ Script מקומי שהורד מהפורטל Microsoft Defender שלך | השתמש בקבצי Script מקומיים ב נקודות קצה כדי להפעיל פיילוט או לקלוט רק כמה מכשירים |

לקבלת מידע נוסף על אפשרויות הפריסה שלך, ראה תכנון פריסת נקודות קצה של Defender for. כמו כן, הורד את הפוסטר הבא:

עצה

לקבלת מידע מפורט יותר אודות תכנון הפריסה שלך, ראה תכנון פריסת Microsoft Defender עבור נקודת קצה שלך.

הגדרת סביבת הדיירים שלך

הגדרת סביבת הדיירים שלך כוללת משימות, כגון:

- אימות הרשיונות שלך

- קובע את תצורת הדייר שלך

- קובע את תצורת הגדרות ה- Proxy שלך (רק במידת הצורך)

- מוודאים שהחיישנים פועלים כהלכה ונותנים דיווח על נתונים אל Defender for Endpoint

משימות אלה נכללות בשלב ההגדרה עבור Defender for Endpoint. ראה הגדרת Defender עבור נקודת קצה.

הקצאת תפקידים והרשאות

כדי לגשת לפורטל Microsoft Defender, קבע את תצורת ההגדרות עבור Defender for Endpoint או בצע משימות, כגון נקיטת פעולות תגובה לגבי איומים שזוהו, יש להקצות הרשאות מתאימות. Defender for Endpoint משתמש בתפקידים מוכללים Microsoft Entra מזהה.

Microsoft ממליצה להקצות למשתמשים רק את רמת ההרשאה הדרושה להם כדי לבצע את המשימות שלהם. באפשרותך להקצות הרשאות באמצעות ניהול הרשאות בסיסי, או באמצעות בקרת גישה מבוססת תפקיד (RBAC).

- עם ניהול הרשאות בסיסי, למנהלי מערכת כלליים ולמנהלי אבטחה יש גישה מלאה, בעוד שלקוראי אבטחה יש גישה לקריאה בלבד.

- עם RBAC, באפשרותך להגדיר הרשאות פרטניות יותר באמצעות תפקידים נוספים. לדוגמה, באפשרותך להגדיר קוראי אבטחה, מפעילי אבטחה, מנהלי אבטחה, מנהלי נקודות קצה ועוד.

הטבלה הבאה מתארת תפקידים עיקריים שיש לשקול עבור Defender for Endpoint בארגון שלך:

| תפקיד | תיאור |

|---|---|

| מנהלי מערכת כלליים (הנקראים גם מנהלי מערכת כלליים) כשם עבודה מומלצת, הגבל את מספר המנהלים הכלליים. |

מנהלי מערכת כלליים יכולים לבצע כל מיני משימות. האדם שנרשם לחברה שלך עבור Microsoft 365 או עבור Microsoft Defender עבור נקודת קצה 1 הוא מנהל מערכת כללי כברירת מחדל. מנהלי מערכת כלליים יכולים לגשת להגדרות או לשנות הגדרות בכל הפורטלים של Microsoft 365, כגון: - מרכז הניהול של Microsoft 365 (https://admin.microsoft.com) - Microsoft Defender (https://security.microsoft.com) - Intune הניהול (https://endpoint.microsoft.com) |

| מנהלי אבטחה (הנקראים גם מנהלי אבטחה) | מנהלי אבטחה יכולים לבצע משימות של אופרטור אבטחה וכן את המשימות הבאות: - לנטר מדיניות הקשורה לאבטחה - לנהל איומי אבטחה והתראות - הצג דוחות |

| מתפעל אבטחה | מפעילי אבטחה יכולים לבצע משימות של קורא אבטחה בנוסף למשימות הבאות: - להציג מידע אודות איומים שזוהו - לחקור ולהגיב לאיומים שזוהו |

| קורא האבטחה | קוראי אבטחה יכולים לבצע את המשימות הבאות: - להציג פריטי מדיניות הקשורים לאבטחה בכל שירותי Microsoft 365 - להציג איומי אבטחה והתראות - הצג דוחות |

עצה

לקבלת מידע נוסף אודות תפקידים ב- Microsoft Entra מזהה, ראה הקצאת תפקידים של מנהל מערכת ותפקידים שאינם של מנהל מערכת למשתמשים בעלי Microsoft Entra מזהה. כמו כן, מידע נוסף אודות תפקידים עבור Defender for Endpoint, ראה בקרת גישה מבוססת תפקידים.

צירוף אל Defender עבור נקודת קצה

כאשר תהיה מוכן לקלוט את נקודות הקצה של הארגון שלך, תוכל לבחור מבין כמה שיטות, כמפורט בטבלה הבאה:

לאחר מכן, המשך לקבוע את התצורה של יכולות ההגנה וההפחתה של פני השטח של הדור הבא.

קביעת תצורה של הגנה מהדור הבא

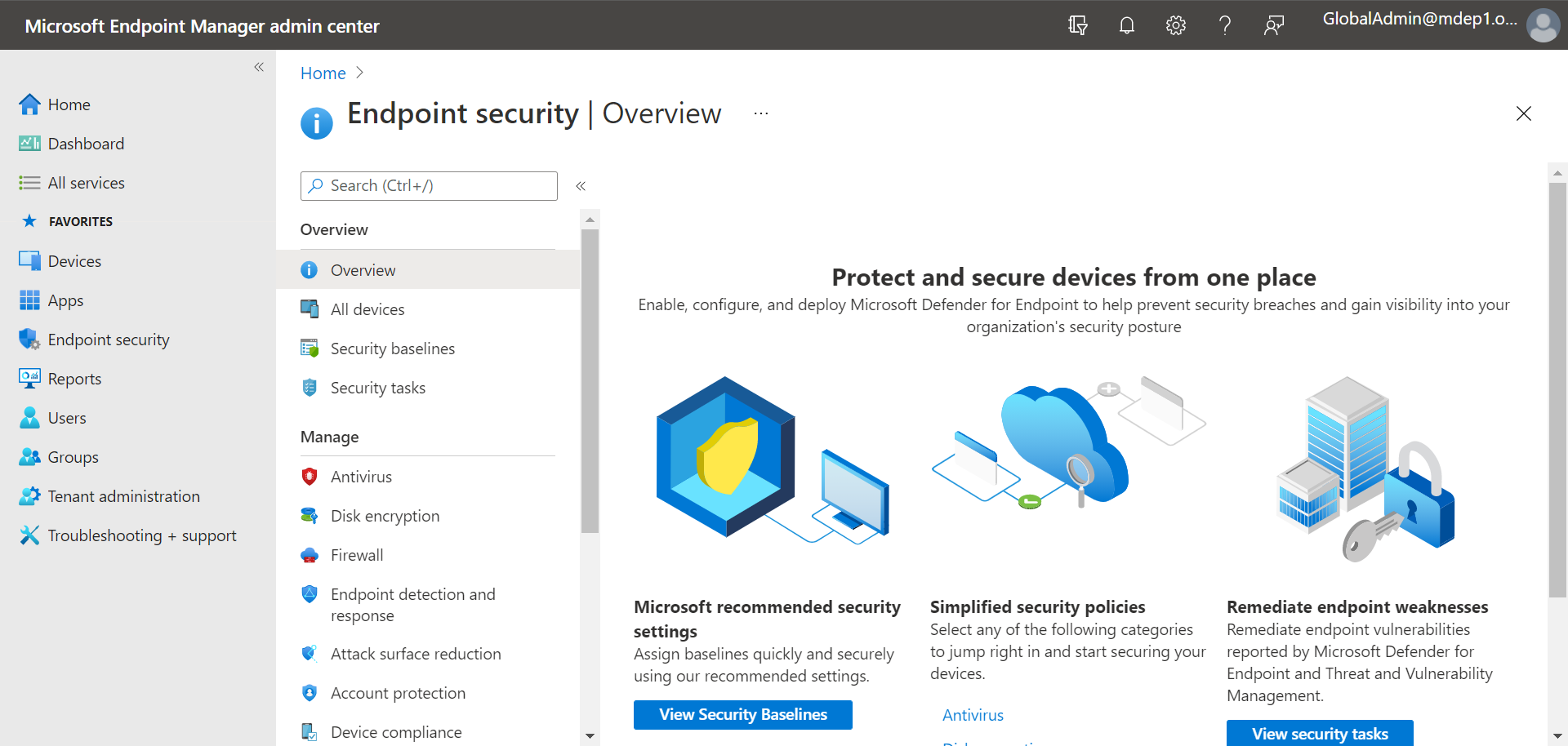

מומלץ להשתמש Intune כדי לנהל את המכשירים והגדרות האבטחה של הארגון שלך, כפי שמוצג בתמונה הבאה:

כדי לקבוע את תצורת ההגנה מהדור הבא ב- Intune, בצע את הפעולות הבאות:

עבור אל Intune הניהול (https://endpoint.microsoft.com) והיכנס.

בחר אנטי-וירוס לאבטחת> נקודות קצה ולאחר מכן בחר מדיניות קיימת. (אם אין לך מדיניות קיימת, צור מדיניות חדשה.)

קבע או שנה את הגדרות תצורת האנטי-וירוס. זקוק לעזרה? עיין במשאבים הבאים:

לאחר שתסיים לציין את ההגדרות שלך, בחר סקירה + שמירה.

קביעת תצורה של יכולות צמצום פני השטח של ההתקפה

הפחתת פני השטח של ההתקפה כוללת צמצום מקומות ודרכים שבהן הארגון שלך פתוח לתקיפה. Defender for Endpoint Plan 1 כולל כמה תכונות ויכולות שיעזרו לך לצמצם את משטחי התקיפה שלך בכל נקודות הקצה שלך. תכונות ויכולות אלה מפורטות בטבלה הבאה:

| תכונה/יכולת | תיאור |

|---|---|

| כללים לצמצום שטח תקיפה | קבע את התצורה של כללי צמצום השטח של ההתקפה כדי להגביל אופני פעולה מסיכונים מבוססי תוכנה ולסייע בשמירה על בטיחות הארגון שלך. כללים להפחתת פני השטח של ההתקפה ממקדים אופני פעולה מסוימים של תוכנה, כגון - הפעלת קבצי הפעלה וקובצי Script שניסיון להוריד או להפעיל קבצים - פועל תסריטים מעורפלים או חשודים בדרך אחרת - ביצוע אופני פעולה שאפליקציות אינן מופעלות בדרך כלל במהלך עבודה יומית רגילה אופני פעולה אלה של תוכנה מוצגים לעתים באפליקציות לגיטימיות. עם זאת, אופני פעולה אלה נחשבים לעתים קרובות לסיכונים מכיוון שתוקפים בדרך כלל משתמשים בהם לרעה באמצעות תוכנות זדוניות. |

| צמצום סיכונים של תוכנת כופר | הגדר צמצום סיכונים של תוכנות כופר על-ידי קביעת תצורה של גישה מבוקרת לתיקיות, אשר עוזרת להגן על הנתונים החשובים של הארגון שלך מפני אפליקציות ואיומים זדוניים, כגון תוכנת כופר. |

| בקרת מכשיר | קבע את תצורת הגדרות בקרת ההתקנים עבור הארגון שלך כדי לאפשר או לחסום התקנים נשלפים (כגון כונני USB). |

| הגנה על הרשת | הגדר הגנה ברשת כדי למנוע מאנשים בארגון שלך להשתמש ביישומים הלגשת לתחום מסוכן או לתוכן זדוני באינטרנט. |

| הגנה באינטרנט | הגדר הגנה מפני איומים באינטרנט כדי להגן על המכשירים של הארגון שלך מפני אתרי דיוג, אתרי ניצול לרעה ואתרים אחרים שאינם מהימנים או בעלי מוניטין נמוך. הגדר סינון תוכן אינטרנט כדי לעקוב אחר אתרי אינטרנט ולסדר אותם בהתאם לקטגוריות התוכן שלהם (כגון פנאי, רוחב פס גבוה, תוכן למבוגרים או חבות משפטית). |

| חומת אש של רשת | קבע את תצורת חומת האש של הרשת שלך עם כללים הקובעים איזו תעבורת רשת מותרת להיכנס או לצאת מהמכשירים של הארגון שלך. |

| בקרת יישום | קבע את התצורה של כללי בקרת יישומים אם ברצונך לאפשר הפעלה של אפליקציות ותהליכים מהימנים בלבד במכשירי Windows שלך. |

כללים לצמצום שטח תקיפה

כללי הפחתת פני השטח של ההתקפה זמינים במכשירים שבהם פועל Windows. מומלץ להשתמש Intune, כפי שמוצג בתמונה הבאה:

עבור אל Intune הניהול (https://endpoint.microsoft.com) והיכנס.

בחר Endpoint security>Attack surface reduction>+ Create מדיניות.

עבור פלטפורמה, בחר Windows 10 ואילך.

עבור פרופיל, בחר כללי צמצום פני השטח של התקיפה ולאחר מכן בחר Create.

בכרטיסיה יסודות , ציין שם ותיאור עבור המדיניות ולאחר מכן בחר הבא.

בכרטיסיה הגדרות תצורה, הרחב את כללי הפחתת Surface של התקפה.

ציין הגדרות עבור כל כלל ולאחר מכן בחר הבא. (לקבלת מידע נוסף על הפעולות שכל כלל עושה, ראה כללי צמצום פני השטח של ההתקפה.)

בכרטיסיה תגיות טווח, אם הארגון שלך משתמש בתגיות טווח, בחר + בחר תגי טווח ולאחר מכן בחר את התגיות שבהן ברצונך להשתמש. לאחר מכן, בחר הבא.

לקבלת מידע נוסף אודות תגי טווח, ראה שימוש בפקד גישה מבוסס תפקיד (RBAC) ותגיות טווח עבור IT מבוזר.

בכרטיסיה מטלות , ציין את המשתמשים והקבוצות שלהם יש להחיל את המדיניות שלך ולאחר מכן בחר הבא. (לקבלת מידע נוסף על מטלות, ראה הקצאת פרופילי משתמשים ומכשירים ב- Microsoft Intune.)

בכרטיסיה סקירה + יצירה, סקור את ההגדרות ולאחר מכן בחר Create.

עצה

לקבלת מידע נוסף על כללי הפחתת פני השטח של ההתקפה, עיין במשאבים הבאים:

צמצום סיכונים של תוכנת כופר

אתה מקבל צמצום סיכונים של תוכנות כופר באמצעות גישה מבוקרת לתיקיות , המאפשרת רק לאפליקציות מהימנות לגשת לתיקיות מוגנות ב נקודות הקצה שלך.

מומלץ להשתמש ב- Intune כדי לקבוע תצורה של גישה מבוקרת לתיקיה.

עבור אל Intune הניהול (https://endpoint.microsoft.com) והיכנס.

בחר אבטחת נקודת קצה ולאחר מכן בחר הפחתת פני השטח של ההתקפה.

בחר + Create מדיניות.

עבור פלטפורמה, בחר Windows 10 ואילך, ולפרופיל, בחר כללי צמצום פני השטח של ההתקפה. לאחר מכן בחר Create.

בכרטיסיה יסודות , תן שם למדיניות והוסף תיאור. בחר באפשרות הבא.

בכרטיסיה הגדרות תצורה , במקטע כללי הפחתת Surface Attack Surface, גלול מטה אל החלק התחתון. ברשימה הנפתחת הפוך הגנה על תיקיות לזמינה, בחר הפוך לזמין. באפשרותך לציין הגדרות אחרות אלה:

- לצד רשימה של תיקיות נוספות שיש להגן עליהן, בחר את התפריט הנפתח ולאחר מכן הוסף תיקיות שיש להגן עליהן.

- לצד רשימת יישומים שיש להם גישה לתיקיות מוגנות, בחר את התפריט הנפתח ולאחר מכן הוסף יישומים שאמורים להיות להם גישה לתיקיות מוגנות.

- לצד אל תכלול קבצים ונתיבים בכללי ההפחתה של משטח התקיפה, בחר את התפריט הנפתח ולאחר מכן הוסף את הקבצים והנתיבים שיש לא לכלול בכללי ההפחתה של משטח התקיפה.

לאחר מכן בחר הבא.

בכרטיסיה תגיות טווח, אם הארגון שלך משתמש בתגיות טווח, בחר + בחר תגי טווח ולאחר מכן בחר את התגיות שבהן ברצונך להשתמש. לאחר מכן, בחר הבא.

לקבלת מידע נוסף אודות תגי טווח, ראה שימוש בפקד גישה מבוסס תפקיד (RBAC) ותגיות טווח עבור IT מבוזר.

בכרטיסיה מטלות , בחר הוסף את כל המשתמשיםו- + הוסף את כל המכשירים ולאחר מכן בחר הבא. (באפשרותך לציין באופן חלופי קבוצות ספציפיות של משתמשים או מכשירים.)

בכרטיסיה סקירה + יצירה, סקור את ההגדרות עבור המדיניות שלך ולאחר מכן בחר Create. המדיניות תחול על כל נקודות הקצה שקלוטו ב- Defender for Endpoint בקרוב.

בקרת מכשיר

באפשרותך לקבוע את התצורה של Defender for Endpoint כך שיחסום או יאפשר התקנים נשלפים וקבצים במכשירים נשלפים. אנו ממליצים להשתמש Intune כדי לקבוע את תצורת הגדרות בקרת המכשיר שלך.

עבור אל Intune הניהול (https://endpoint.microsoft.com) והיכנס.

בחר פרופילי>תצורת מכשירים>Create פרופיל.

עבור פלטפורמה, Windows 10 ואילך, ובסוג פרופיל, בחר תבניות.

תחת שם תבנית, בחר תבניות ניהול ולאחר מכן בחר Create.

בכרטיסיה יסודות , תן שם למדיניות והוסף תיאור. בחר באפשרות הבא.

בכרטיסיה הגדרות תצורה , בחר כל ההגדרות. לאחר מכן, בתיבת החיפוש, הקלד

Removableכדי לראות את כל ההגדרות הקשורות למכשירים נשלפים.בחר פריט ברשימה, כגון כל מחלקות האחסון הנשלף: מנע גישה מלאה, כדי לפתוח את החלונית הנשלפת שלו. התפריט הנשלף עבור כל הגדרה מסביר מה קורה כאשר הוא זמין, לא זמין או לא מוגדר. בחר הגדרה ולאחר מכן בחר אישור.

חזור על שלב 6 עבור כל הגדרה שברצונך לקבוע את תצורתה. לאחר מכן בחר הבא.

בכרטיסיה תגיות טווח, אם הארגון שלך משתמש בתגיות טווח, בחר + בחר תגי טווח ולאחר מכן בחר את התגיות שבהן ברצונך להשתמש. לאחר מכן, בחר הבא.

לקבלת מידע נוסף אודות תגי טווח, ראה שימוש בפקד גישה מבוסס תפקיד (RBAC) ותגיות טווח עבור IT מבוזר.

בכרטיסיה מטלות , בחר הוסף את כל המשתמשיםו- + הוסף את כל המכשירים ולאחר מכן בחר הבא. (באפשרותך לציין באופן חלופי קבוצות ספציפיות של משתמשים או מכשירים.)

בכרטיסיה סקירה + יצירה, סקור את ההגדרות עבור המדיניות שלך ולאחר מכן בחר Create. המדיניות תחול על כל נקודות הקצה שקלוטו ב- Defender for Endpoint בקרוב.

עצה

לקבלת מידע נוסף, ראה כיצד לשלוט בהתקני USB ובמדיה נשלפת אחרת באמצעות Microsoft Defender עבור נקודת קצה.

הגנה על הרשת

באמצעות הגנה על הרשת, באפשרותך לסייע בהגנה על הארגון שלך מפני תחומים מסוכנים שעשויים לארח הונאות דיוג, ניצול לרעה ותוכן זדוני אחר באינטרנט. אנו ממליצים להשתמש Intune כדי להפעיל הגנת רשת.

עבור אל Intune הניהול (https://endpoint.microsoft.com) והיכנס.

בחר פרופילי>תצורת מכשירים>Create פרופיל.

עבור פלטפורמה, Windows 10 ואילך, ובסוג פרופיל, בחר תבניות.

תחת שם תבנית, בחר הגנת נקודת קצה ולאחר מכן בחר Create.

בכרטיסיה יסודות , תן שם למדיניות והוסף תיאור. בחר באפשרות הבא.

בכרטיסיה הגדרות תצורה, הרחב את Microsoft Defender Exploit Guard ולאחר מכן הרחב את סינון רשת.

הגדר את הגנת הרשת לזמינה. (באפשרותך לבחור ב'ביקורת ' לסירוגין כדי לראות כיצד הגנה על הרשת תפעל בסביבה שלך בתחילה.)

לאחר מכן בחר הבא.

בכרטיסיה מטלות , בחר הוסף את כל המשתמשיםו- + הוסף את כל המכשירים ולאחר מכן בחר הבא. (באפשרותך לציין באופן חלופי קבוצות ספציפיות של משתמשים או מכשירים.)

בכרטיסיה כללי ישימות , הגדר כלל. הפרופיל שאתה קובע יוחל רק על מכשירים העומדים בקריטריונים המשולבים שציינת.

לדוגמה, ייתכן שתבחר להקצות את המדיניות ל נקודות קצה שפועלת מהדורה מסוימת של מערכת הפעלה בלבד.

לאחר מכן בחר הבא.

בכרטיסיה סקירה + יצירה, סקור את ההגדרות עבור המדיניות שלך ולאחר מכן בחר Create. המדיניות תחול על כל נקודות הקצה שקלוטו ב- Defender for Endpoint בקרוב.

עצה

באפשרותך להשתמש בשיטות אחרות, כגון Windows PowerShell או מדיניות קבוצתית, כדי להפוך את ההגנה על הרשת לזמינה. לקבלת מידע נוסף, ראה הפעלת הגנת רשת.

הגנה באינטרנט

באמצעות הגנה באינטרנט, באפשרותך להגן על המכשירים של הארגון שלך מפני איומי אינטרנט ותוכן לא רצוי. ההגנה שלך באינטרנט כוללת הגנה מפני איומים באינטרנט וסינון תוכן אינטרנט. קבע את תצורת שתי קבוצות היכולות. אנו ממליצים להשתמש בהגדרות Intune תצורתן של הגדרות ההגנה באינטרנט.

קביעת תצורה של הגנה מפני איומים באינטרנט

עבור אל Intune הניהול (https://endpoint.microsoft.com) והיכנס.

בחר Endpoint security>Attack surface reduction ולאחר מכן בחר + Create מדיניות.

בחר פלטפורמה, כגון Windows 10 ואילך, בחר את פרופיל ההגנה באינטרנט ולאחר מכן בחר Create.

בכרטיסיה יסודות , ציין שם ותיאור ולאחר מכן בחר הבא.

בכרטיסיה הגדרות תצורה, הרחב את הגנה באינטרנט, ציין את ההגדרות בטבלה הבאה ולאחר מכן בחר הבא.

הגדרה המלצה הפוך הגנת רשת לזמינה הגדר כזמין. מונע ממשתמשים לבקר באתרים או תחומים זדוניים.

לחלופין, באפשרותך להגדיר הגנת רשת למצב ביקורת כדי לראות כיצד היא תפעל בסביבה שלך. במצב ביקורת, הגנה על הרשת אינה מונעת ממשתמשים לבקר באתרים או תחומים, אך היא תעקוב אחר זיהויים כאירועים.דרוש SmartScreen עבור Microsoft Edge מדור קודם הגדר לכן. עוזר להגן על משתמשים מפני הונאות דיוג ותוכנות זדוניות פוטנציאליות. חסימת גישה לאתר זדוני הגדר לכן. מונע ממשתמשים לעקוף אזהרות לגבי אתרים שעלולים להיות זדוניים. חסימת הורדה של קבצים שלא אומתו הגדר לכן. מונע ממשתמשים לעקוף את האזהרות ולהוריד קבצים שלא אומתו. בכרטיסיה תגיות טווח, אם הארגון שלך משתמש בתגיות טווח, בחר + בחר תגי טווח ולאחר מכן בחר את התגיות שבהן ברצונך להשתמש. לאחר מכן, בחר הבא.

לקבלת מידע נוסף אודות תגי טווח, ראה שימוש בפקד גישה מבוסס תפקיד (RBAC) ותגיות טווח עבור IT מבוזר.

בכרטיסיה מטלות , ציין את המשתמשים וההתקנים שיקבלו את מדיניות ההגנה באינטרנט ולאחר מכן בחר הבא.

בכרטיסיה סקירה + יצירה, סקור את הגדרות המדיניות ולאחר מכן בחר Create.

עצה

לקבלת מידע נוסף על הגנה מפני איומים באינטרנט, ראה הגנה על הארגון שלך מפני איומי אינטרנט.

קביעת תצורה של סינון תוכן אינטרנט

עבור אל Microsoft Defender (https://security.microsoft.com/) והיכנס.

בחר הגדרות>נקודות קצה.

תחת כללים, בחר סינון תוכן אינטרנט ולאחר מכן בחר + הוסף מדיניות.

בתפריט הנשלף הוספת מדיניות, בכרטיסיה כללי , ציין שם עבור המדיניות שלך ולאחר מכן בחר הבא.

בקטגוריות החסומים, בחר קטגוריה אחת או יותר שברצונך לחסום ולאחר מכן בחר הבא.

בכרטיסיה טווח , בחר את קבוצות המכשירים שברצונך לקבל מדיניות זו ולאחר מכן בחר הבא.

בכרטיסיה סיכום , סקור את הגדרות המדיניות ולאחר מכן בחר שמור.

עצה

לקבלת מידע נוסף על קביעת התצורה של סינון תוכן אינטרנט, ראה סינון תוכן אינטרנט.

חומת אש של רשת

חומת האש של הרשת עוזרת להפחית את הסיכון לאיומי אבטחת רשת. צוות האבטחה שלך יכול להגדיר כללים הקובעים אילו תעבורה מותרת לזרום אל המכשירים של הארגון שלך או מהם. מומלץ להשתמש ב- Intune להגדיר את חומת האש של הרשת שלך.

כדי לקבוע את תצורת ההגדרות הבסיסיות של חומת האש, בצע את הפעולות הבאות:

עבור אל Intune הניהול (https://endpoint.microsoft.com) והיכנס.

בחר חומת אש של אבטחת>נקודת קצה ולאחר מכן בחר + Create מדיניות.

בחר פלטפורמה, כגון Windows 10 ואילך, בחר את Microsoft Defender חומת האש ולאחר מכן בחר Create.

בכרטיסיה יסודות , ציין שם ותיאור ולאחר מכן בחר הבא.

הרחב Microsoft Defender חומת האש ולאחר מכן גלול מטה לתחתית הרשימה.

הגדר כל אחת מההגדרות הבאות ככן:

- הפעלת חומת האש Microsoft Defender עבור רשתות תחום

- הפעל את חומת האש Microsoft Defender עבור רשתות פרטיות

- הפעל Microsoft Defender האש עבור רשתות ציבוריות

סקור את רשימת ההגדרות תחת כל אחת מרשתות התחומים, הרשתות הפרטיות והרשתות הציבוריות. באפשרותך להשאיר אותם מוגדרים כ'לא מוגדר', או לשנות אותם כך שיתאימו לצרכי הארגון שלך.

לאחר מכן בחר הבא.

בכרטיסיה תגיות טווח, אם הארגון שלך משתמש בתגיות טווח, בחר + בחר תגי טווח ולאחר מכן בחר את התגיות שבהן ברצונך להשתמש. לאחר מכן, בחר הבא.

לקבלת מידע נוסף אודות תגי טווח, ראה שימוש בפקד גישה מבוסס תפקיד (RBAC) ותגיות טווח עבור IT מבוזר.

בכרטיסיה מטלות , בחר הוסף את כל המשתמשיםו- + הוסף את כל המכשירים ולאחר מכן בחר הבא. (באפשרותך לציין באופן חלופי קבוצות ספציפיות של משתמשים או מכשירים.)

בכרטיסיה סקירה + יצירה, סקור את הגדרות המדיניות ולאחר מכן בחר Create.

עצה

הגדרות חומת האש מפורטות והן יכולות להיראות מורכבות. עיין בשיטות עבודה מומלצות לקביעת התצורה של Windows Defender האש.

בקרת יישום

Windows Defender האפליקציה (WDAC) מסייעת בהגנה על נקודות הקצה של Windows בכך שהוא מאפשר רק ליישומים ולתהליכים מהימנים לפעול. רוב הארגונים השתמשו בפריסה בשלבים של WDAC. זאת, רוב הארגונים לא לפרוס WDAC בכל נקודות הקצה של Windows בתחילה. למעשה, בהתאם לשאלה אם נקודות הקצה של Windows של הארגון שלך מנוהלות באופן מלא, מנוהלות בקלות או נקודות קצה מסוג 'הבא מכשיר משלך', תוכל לפרוס את WDAC בכל נקודות הקצה או בחלקן.

כדי לסייע בתכנון פריסת WDAC, עיין במשאבים הבאים:

השלבים הבאים

כעת, לאחר שתבצע את תהליך ההגדרה והתצורה, השלב הבא הוא להתחיל להשתמש ב- Defender for Endpoint.

עצה

האם ברצונך לקבל מידע נוסף? Engage עם קהילת האבטחה של Microsoft בקהילת הטכנולוגיה שלנו: Microsoft Defender עבור נקודת קצה Tech Community.

משוב

בקרוב: במהלך 2024, נפתור בעיות GitHub כמנגנון המשוב לתוכן ונחליף אותו במערכת משוב חדשה. לקבלת מידע נוסף, ראה: https://aka.ms/ContentUserFeedback.

שלח והצג משוב עבור