Fájlintegritási monitorozás a Log Analytics-ügynökkel

A fájlintegritási monitorozás (FIM) biztosításához a Log Analytics-ügynök adatokat tölt fel a Log Analytics-munkaterületre. Ha összehasonlítja ezeknek az elemeknek az aktuális állapotát az előző vizsgálat során az állapottal, a FIM értesíti Önt, ha gyanús módosításokat hajtottak végre.

Feljegyzés

Mivel a Log Analytics-ügynök (más néven MMA) 2024 augusztusában megszűnik, a jelenleg attól függő Defender for Servers összes funkciója, beleértve az ezen az oldalon ismertetetteket is, a kivonási dátum előtt Végponthoz készült Microsoft Defender integrációval vagy ügynök nélküli vizsgálatokkal lesz elérhető. A Jelenleg a Log Analytics-ügynökre támaszkodó összes funkció ütemtervével kapcsolatos további információkért tekintse meg ezt a közleményt.

Ebből a cikkből megtudhatja, hogyan:

- Fájlintegritási figyelés engedélyezése a Log Analytics-ügynökkel

- Fájlintegritási figyelés letiltása

- Munkaterületek, entitások és fájlok figyelése

- Alapkonfigurációk összehasonlítása a fájlintegritási monitorozással

Feljegyzés

A fájlintegritási monitorozás a következő fiókot hozhatja létre a figyelt SQL-kiszolgálókon: NT Service\HealthService

Ha törli a fiókot, az automatikusan újra létrejön.

Elérhetőség

| Szempont | Részletek |

|---|---|

| Kiadási állapot: | Általános rendelkezésre állás (GA) |

| Díjszabás: | A Microsoft Defender for Servers 2. csomagra van szüksége. A Log Analytics-ügynök használatával a FIM adatokat tölt fel a Log Analytics-munkaterületre. Az adatköltségek a feltöltött adatok mennyisége alapján érvényesek. További információért tekintse meg a Log Analytics díjszabását . |

| Szükséges szerepkörök és engedélyek: | A munkaterület tulajdonosa engedélyezheti vagy letilthatja a FIM-et (további információ: Azure Roles for Log Analytics). Az olvasó megtekintheti az eredményeket. |

| Felhők: | Csak olyan régiókban támogatott, ahol az Azure Automation változáskövetési megoldása elérhető. Lásd a csatolt Log Analytics-munkaterület támogatott régióit. További információ a változáskövetésről. |

Fájlintegritási figyelés engedélyezése a Log Analytics-ügynökkel

A FIM csak Felhőhöz készült Defender lapjairól érhető el az Azure Portalon. Jelenleg nincs REST API a FIM használatához.

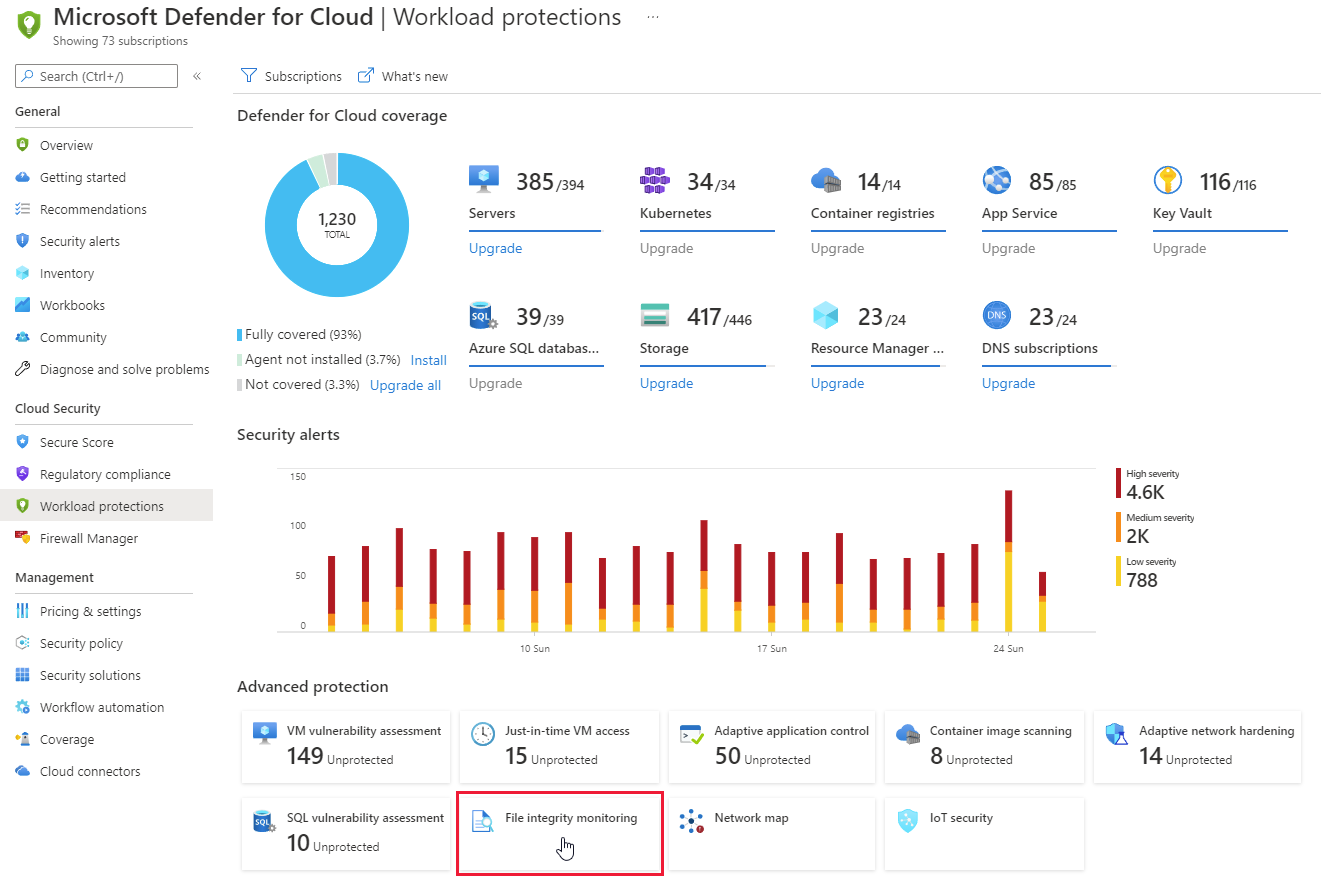

A Számítási feladatok védelme irányítópult Speciális védelmi területén válassza a Fájlintegritási figyelés lehetőséget.

Az egyes munkaterületek esetében a következő információk találhatók:

- Az elmúlt héten történt módosítások teljes száma (ha a FIM nincs engedélyezve a munkaterületen, akkor a "-" kötőjel jelenhet meg)

- A munkaterületnek jelentett számítógépek és virtuális gépek teljes száma

- A munkaterület földrajzi helye

- Azure-előfizetés, amely alatt a munkaterület található

Ezen a lapon a következőt használhatja:

Az egyes munkaterületek állapotának és beállításainak elérése és megtekintése

Frissítse a munkaterületet a továbbfejlesztett biztonsági funkciók használatára. Ez az ikon azt jelzi, hogy a munkaterület vagy az előfizetés nem védett a Microsoft Defender for Servers szolgáltatással. A FIM-funkciók használatához az előfizetést ezzel a csomaggal kell védeni. További információ a Defender for Servers engedélyezéséről.

Frissítse a munkaterületet a továbbfejlesztett biztonsági funkciók használatára. Ez az ikon azt jelzi, hogy a munkaterület vagy az előfizetés nem védett a Microsoft Defender for Servers szolgáltatással. A FIM-funkciók használatához az előfizetést ezzel a csomaggal kell védeni. További információ a Defender for Servers engedélyezéséről. Engedélyezze a FIM-et a munkaterület összes gépén, és konfigurálja a FIM-beállításokat. Ez az ikon azt jelzi, hogy a FIM nincs engedélyezve a munkaterületen. Ha nincs engedélyező vagy frissítés gomb, és a terület üres, az azt jelenti, hogy a FIM már engedélyezve van a munkaterületen.

Engedélyezze a FIM-et a munkaterület összes gépén, és konfigurálja a FIM-beállításokat. Ez az ikon azt jelzi, hogy a FIM nincs engedélyezve a munkaterületen. Ha nincs engedélyező vagy frissítés gomb, és a terület üres, az azt jelenti, hogy a FIM már engedélyezve van a munkaterületen.

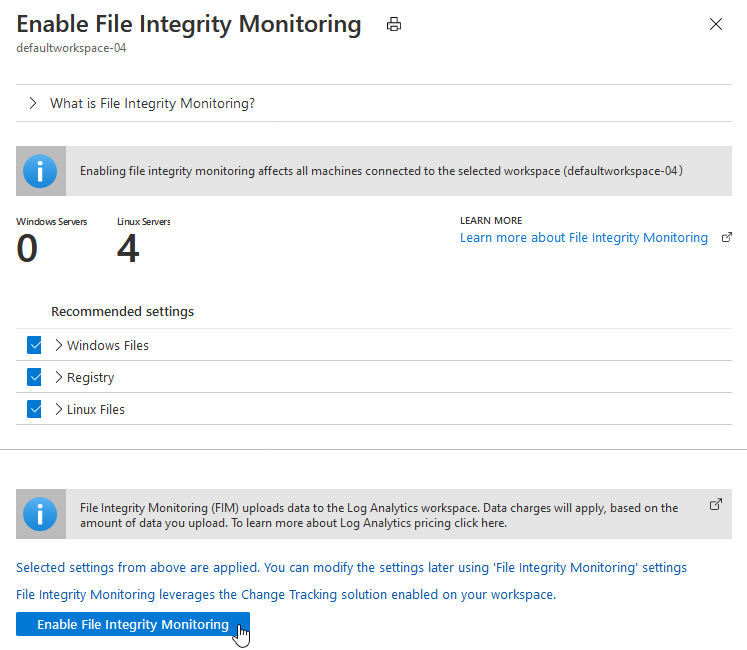

Válassza az ENGEDÉLYEZÉS lehetőséget. Megjelenik a munkaterület részletei, beleértve a munkaterület alatti Windows- és Linux-gépek számát.

A windowsos és linuxos ajánlott beállítások is szerepelnek a listán. Bontsa ki a Windows-, a Beállításjegyzék- és a Linux-fájlokat az ajánlott elemek teljes listájának megtekintéséhez.

Törölje a jelölőnégyzeteket az olyan ajánlott entitások jelölőnégyzeteiből, amelyeket nem szeretne figyelni a FIM által.

Válassza a Fájlintegritási figyelés alkalmazása lehetőséget a FIM engedélyezéséhez.

A beállításokat bármikor módosíthatja. További információ a figyelt entitások szerkesztéséről.

Fájlintegritási figyelés letiltása

A fájlintegritási monitorozás (FIM) az Azure Change Tracking megoldást használja a környezetében történt változások követésére és azonosítására. A FIM letiltásával eltávolítja a Változáskövetési megoldást a kijelölt munkaterületről.

A FIM letiltása:

A munkaterület Fájlintegritási figyelési irányítópultján válassza a Letiltás lehetőséget.

Válassza az Eltávolítás lehetőséget.

Munkaterületek, entitások és fájlok figyelése

Figyelt munkaterületek naplózása

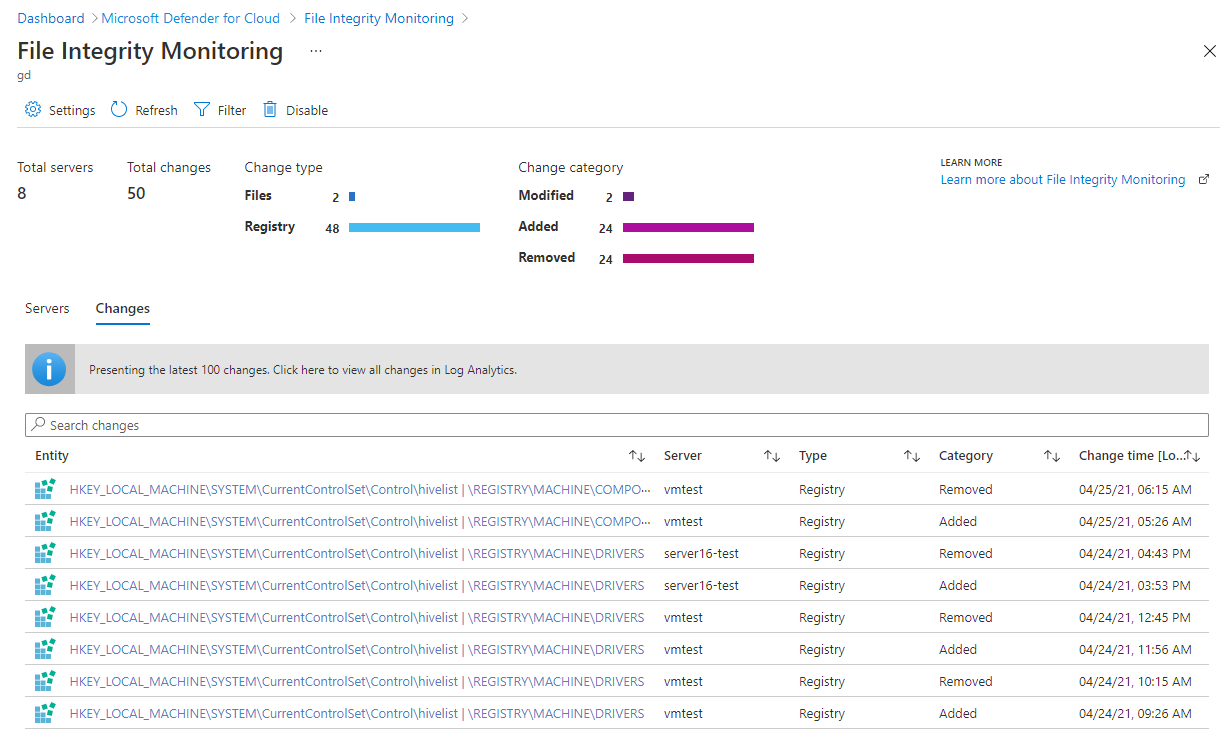

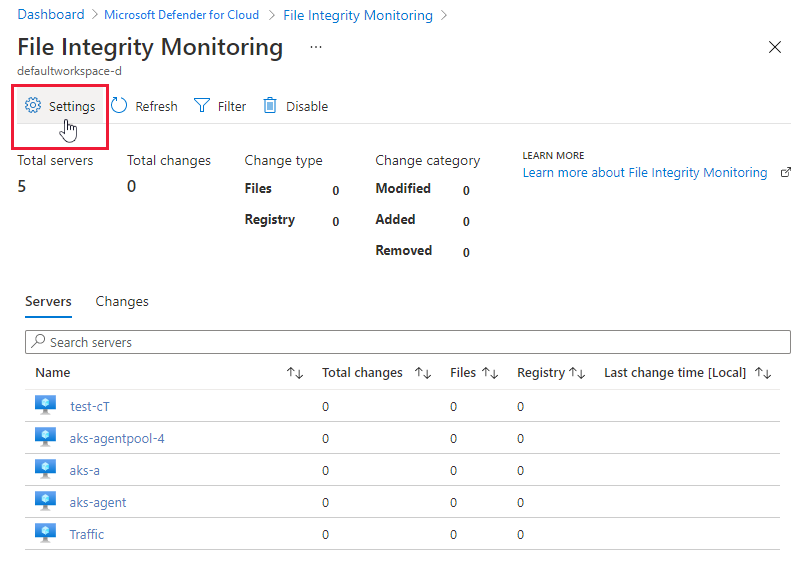

A Fájlintegritási figyelési irányítópult azon munkaterületek esetében jelenik meg, ahol a FIM engedélyezve van. A FIM-irányítópult megnyílik, miután engedélyezte a FIM-et egy munkaterületen, vagy amikor kiválaszt egy munkaterületet a fájlintegritási figyelési ablakban, amely már engedélyezve van a FIM-ben.

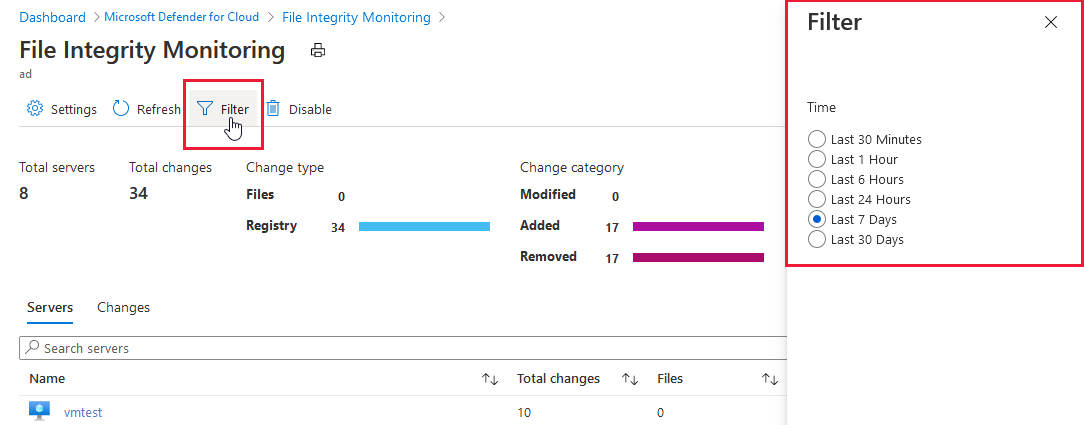

A munkaterület FIM-irányítópultja a következő adatokat jeleníti meg:

- A munkaterülethez csatlakoztatott gépek teljes száma

- A kiválasztott időszak alatt bekövetkezett módosítások teljes száma

- A változástípus (fájlok, beállításjegyzék) lebontása

- A változáskategória lebontása (módosítva, hozzáadva, eltávolítva)

Válassza az irányítópult tetején található Szűrés lehetőséget a módosítások megjelenési idejének módosításához.

A Kiszolgálók lap felsorolja a munkaterületnek jelentett gépeket. Az irányítópult az egyes gépeken a következőket sorolja fel:

- A kijelölt időszak alatt bekövetkezett összes változás

- Az összes módosítás részletezése fájlmódosításként vagy beállításjegyzék-módosításként

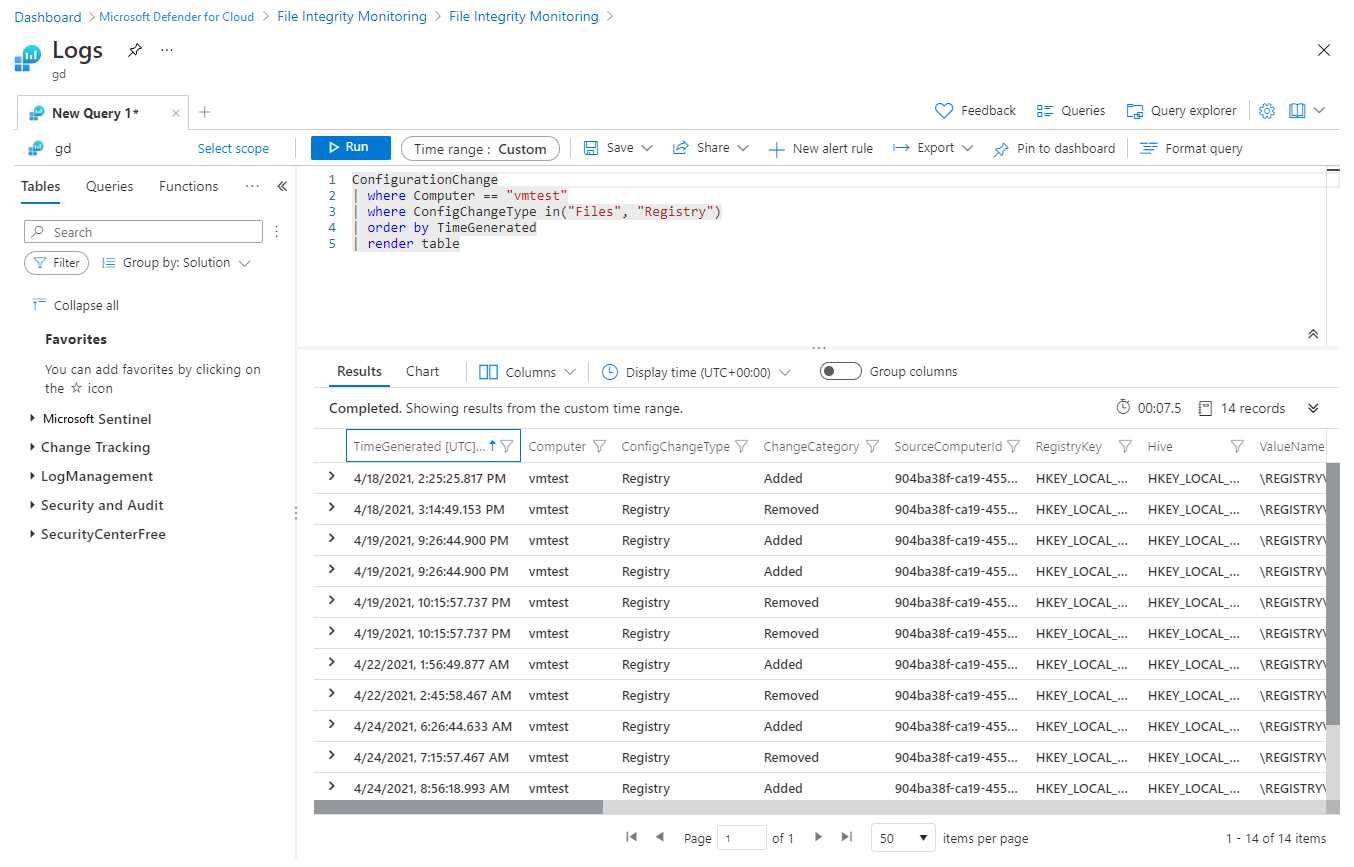

Amikor kiválaszt egy gépet, a lekérdezés megjelenik azokkal az eredményekkel együtt, amelyek azonosítják a gép kiválasztott időszakában végrehajtott módosításokat. További információkért kibonthat egy módosítást.

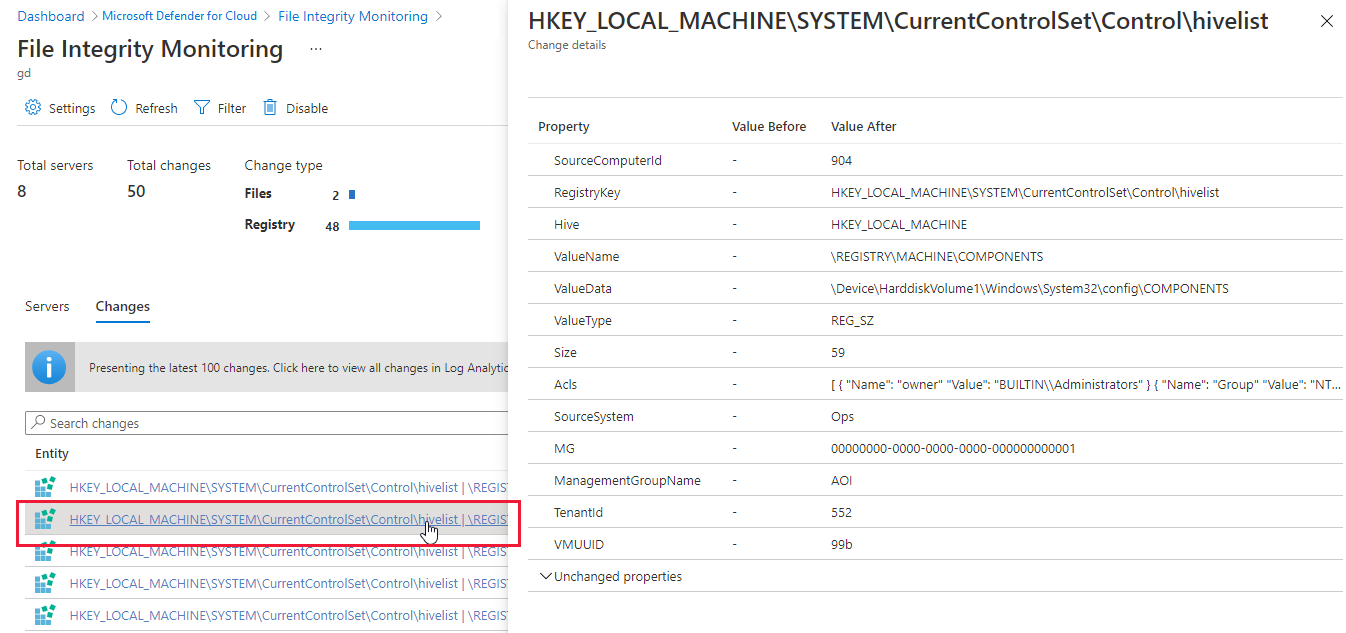

A Módosítások lap (alább látható) felsorolja a munkaterületen a kijelölt időszakban történt összes módosítást. A módosított entitások esetében az irányítópult a következőt sorolja fel:

- Azon a gépen, amelyen a módosítás történt

- A módosítás típusa (beállításjegyzék vagy fájl)

- A változás kategóriája (módosítva, hozzáadva, eltávolítva)

- A változás dátuma és időpontja

A módosítás részletei akkor jelennek meg, ha módosítást ír be a keresőmezőbe, vagy kiválaszt egy entitást a Módosítások lapon.

Figyelt entitások szerkesztése

A munkaterület fájlintegritási monitorozási irányítópultján válassza Gépház az eszköztáron.

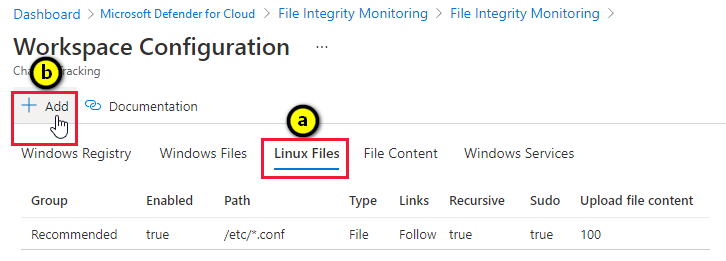

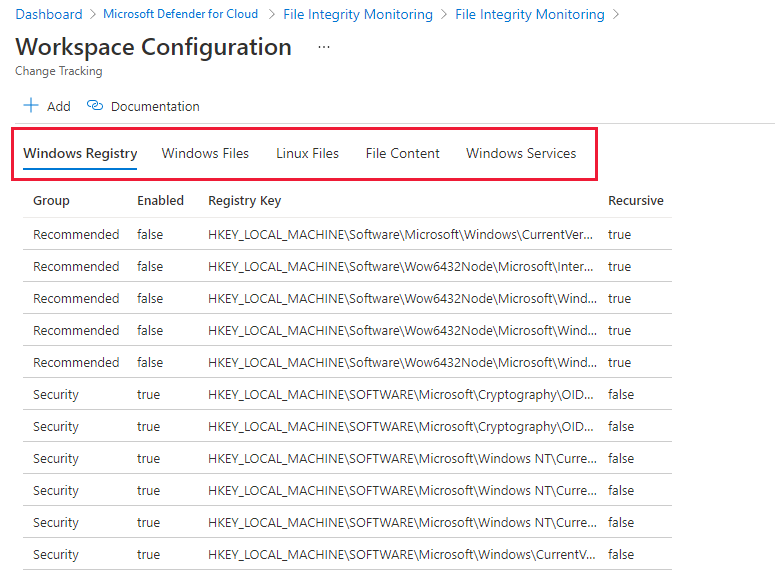

Megnyílik a munkaterület konfigurációja , amelyen a figyelhető elemek minden típusa lapfülekkel jelenik meg:

- Windows-beállításjegyzék

- Windows-fájlok

- Linux-fájlok

- Fájl tartalma

- Windows-szolgáltatások

Minden lap felsorolja azokat az entitásokat, amelyeket ebben a kategóriában szerkeszthet. Minden felsorolt entitás esetében Felhőhöz készült Defender azonosítja, hogy a FIM engedélyezve van-e (igaz) vagy nincs engedélyezve (hamis). Szerkessze az entitást a FIM engedélyezéséhez vagy letiltásához.

Jelöljön ki egy bejegyzést az egyik lapról, és szerkessze a Változáskövetés szerkesztése panel elérhető mezőit. A lehetőségek a következők:

- A (True) vagy a disable (False) (False) fájlintegritási monitorozás engedélyezése

- Adja meg vagy módosítsa az entitás nevét

- Adja meg vagy módosítsa az értéket vagy az elérési utat

- Az entitás törlése

A módosítások elvetése vagy mentése.

Új entitás hozzáadása a monitorozáshoz

A munkaterület fájlintegritási monitorozási irányítópultján válassza Gépház az eszköztáron.

Megnyílik a munkaterület konfigurációja .

A munkaterület konfigurációján:

Válassza a Hozzáadás lehetőséget. Megnyílik a Hozzáadás a változáskövetéshez .

Adja meg a szükséges információkat, és válassza a Mentés lehetőséget.

Mappa- és elérésiút-figyelés helyettesítő karakterek használatával

Helyettesítő karakterek használatával egyszerűsítheti a könyvtárak közötti nyomkövetést. A mappafigyelés helyettesítő karakterek használatával történő konfigurálásakor a következő szabályok érvényesek:

- Több fájl nyomon követéséhez helyettesítő karakterekre van szükség.

- Helyettesítő karakterek csak az elérési út utolsó szegmensében használhatók, például

C:\folder\file/etc/*.conf - Ha egy környezeti változó érvénytelen elérési utat tartalmaz, az ellenőrzés sikeres, de az elérési út meghiúsul a készlet futtatásakor.

- Az elérési út beállításakor kerülje az olyan általános elérési utakat, mint

c:\*.*például a túl sok mappa bejárása.

Alapértékek összehasonlítása fájlintegritási monitorozással

A fájlintegritási monitorozás (FIM) tájékoztatja az erőforrások bizalmas területeinek változásairól, így kivizsgálhatja és kezelheti a jogosulatlan tevékenységeket. A FIM figyeli a Windows-fájlokat, a Windows-adatbázisokat és a Linux-fájlokat.

Beépített rekurzív beállításjegyzék-ellenőrzések engedélyezése

A FIM beállításjegyzék alapértelmezései kényelmes módot biztosítanak a rekurzív változások monitorozására a gyakori biztonsági területeken. Egy támadó például konfigurálhat egy szkriptet LOCAL_SYSTEM környezetben történő végrehajtásra indításkor vagy leállításkor. Az ilyen típusú változások figyeléséhez engedélyezze a beépített ellenőrzést.

Feljegyzés

A rekurzív ellenőrzések csak az ajánlott biztonsági csalánkiütésekre vonatkoznak, az egyéni beállításjegyzék-útvonalakra nem.

Egyéni beállításjegyzék-ellenőrzés hozzáadása

A FIM alapkonfigurációi az operációs rendszer és a támogató alkalmazás ismert jó állapotának jellemzőinek azonosításával kezdődnek. Ebben a példában a Windows Server 2008 és újabb verziók jelszóházirend-konfigurációira összpontosítunk.

| Házirend neve | Beállításjegyzék-beállítás |

|---|---|

| Tartományvezérlő: Számítógépfiók jelszómódosításának visszautasítása | MACHINE\System\CurrentControlSet\Services \Netlogon\Parameters\RefusePasswordChange |

| Tartományi tag: A biztonságos csatornák adatainak digitális titkosítása vagy aláírása (mindig) | MACHINE\System\CurrentControlSet\Services \Netlogon\Parameters\RequireSignOrSeal |

| Tartományi tag: Az adatok digitális titkosítása (ha lehet) | MACHINE\System\CurrentControlSet\Services \Netlogon\Parameters\SealSecureChannel |

| Tartományi tag: Az adatok digitális aláírása (ha lehet) | MACHINE\System\CurrentControlSet\Services \Netlogon\Parameters\SignSecureChannel |

| Tartományi tag: Számítógépfiók jelszómódosításainak tiltása | MACHINE\System\CurrentControlSet\Services \Netlogon\Parameters\DisablePasswordChange |

| Tartományi tag: Számítógépfiók jelszavának maximális kora | MACHINE\System\CurrentControlSet\Services \Netlogon\Parameters\MaximumPasswordAge |

| Tartományi tag: Erős (Windows 2000 vagy frissebb rendszerű) munkamenetkulcs megkövetelése | MACHINE\System\CurrentControlSet\Services \Netlogon\Parameters\RequireStrongKey |

| Hálózati biztonság: Az NTLM korlátozása: NTLM-hitelesítés ebben a tartományban | MACHINE\System\CurrentControlSet\Services \Netlogon\Parameters\RestrictNTLMInDomain |

| Hálózati biztonság: Az NTLM korlátozása: Kiszolgálókivételek hozzáadása ebből a tartományból | MACHINE\System\CurrentControlSet\Services \Netlogon\Parameters\DCAllowedNTLMServers |

| Hálózati biztonság: Az NTLM korlátozása: NTLM-hitelesítés naplózása ebben a tartományban | MACHINE\System\CurrentControlSet\Services \Netlogon\Parameters\AuditNTLMInDomain |

Feljegyzés

A különböző operációsrendszer-verziók által támogatott beállításjegyzék-beállításokról a csoportházirend Gépház referenciatáblában olvashat bővebben.

A FIM konfigurálása a beállításjegyzék alapkonfigurációinak monitorozásához:

A Változáskövetéshez készült Windows-beállításjegyzék hozzáadása ablakban válassza a Windows beállításkulcs szövegmezőt.

Adja meg a következő beállításkulcsot:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Netlogon\Parameters

Windows-fájlok módosításainak nyomon követése

A Változáskövetéshez készült Windows-fájl hozzáadása ablakban az Enter elérési út szövegmezőbe írja be a nyomon követni kívánt fájlokat tartalmazó mappát. Az alábbi ábrán látható példában a Contoso Web App a ContosWebApp mappastruktúra D:\ meghajtójában található.

Hozzon létre egy egyéni Windows-fájlbejegyzést a beállítási osztály nevének megadásával, a rekurzió engedélyezésével, valamint a felső mappa helyettesítő (*) utótaggal történő megadásával.

Változásadatok lekérése

A fájlintegritási monitorozási adatok az Azure Log Analytics/ConfigurationChange táblakészleten belül találhatók.

Állítson be egy időtartományt a módosítások összegzésének erőforrásonkénti lekéréséhez.

Az alábbi példában az elmúlt 14 napban történt összes módosítást beolvasjuk a beállításjegyzék és a fájlok kategóriáiban:

ConfigurationChange | where TimeGenerated > ago(14d) | where ConfigChangeType in ('Registry', 'Files') | summarize count() by Computer, ConfigChangeTypeA beállításjegyzék módosításainak részleteinek megtekintése:

- Fájlok eltávolítása a where záradékból.

- Távolítsa el az összegző sort, és cserélje le egy rendezési záradékra:

ConfigurationChange | where TimeGenerated > ago(14d) | where ConfigChangeType in ('Registry') | order by Computer, RegistryKey

A jelentések exportálhatók a CSV-be archiválás céljából, és/vagy egy Power BI-jelentésbe is átirányíthatók.

Következő lépések

További információ a Felhőhöz készült Defender:

- Biztonsági szabályzatok beállítása – Ismerje meg, hogyan konfigurálhat biztonsági szabályzatokat az Azure-előfizetésekhez és az erőforráscsoportokhoz.

- Biztonsági javaslatok kezelése – Megtudhatja, hogyan segíthetnek a javaslatok az Azure-erőforrások védelmében.

- Azure Security blog – Az Azure legfrissebb biztonsági hírei és információi.