Rövid útmutató: Felügyelt HSM kiépítése és aktiválása az Azure CLI használatával

Ebben a rövid útmutatóban létrehoz és aktivál egy Azure Key Vault által felügyelt HSM-et (hardveres biztonsági modult) az Azure CLI-vel. A felügyelt HSM egy teljes körűen felügyelt, magas rendelkezésre állású, egybérlős, szabványoknak megfelelő felhőszolgáltatás, amely lehetővé teszi a felhőalkalmazások titkosítási kulcsainak védelmét a FIPS 140-2 3 . szintű hitelesített HSM-ekkel. A felügyelt HSM-ről további információt az áttekintésben talál.

Előfeltételek

A cikkben ismertetett lépések végrehajtásához a következőket kell tennie:

- Egy Microsoft Azure-előfizetés. Ha nem rendelkezik ilyen szolgáltatással, regisztrálhat egy ingyenes próbaverzióra.

- Az Azure CLI 2.25.0-s vagy újabb verziója. A verzió azonosításához futtassa a következőt:

az --version. Ha telepíteni vagy frissíteni szeretne, olvassa el az Azure CLI telepítését ismertető cikket.

Azure Cloud Shell

Az Azure által üzemeltetett Azure Cloud Shell egy interaktív felület, amelyet a böngészőből használhat. A Bash vagy a PowerShell segítségével is használhatja a Cloud Shellt az Azure-szolgáltatásokhoz. A Cloud Shell előre telepített parancsaival futtathatja a jelen cikkben szereplő kódot anélkül, hogy bármit telepítenie kellene a helyi környezetben.

Az Azure Cloud Shell indítása:

| Lehetőség | Példa/hivatkozás |

|---|---|

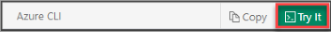

| Válassza a Kipróbálás lehetőséget egy kód vagy parancsblokk jobb felső sarkában. A Kipróbálás lehetőség választása nem másolja automatikusan a kódot vagy a parancsot a Cloud Shellbe. |  |

| Látogasson el a https://shell.azure.com webhelyre, vagy kattintson a Cloud Shell indítása gombra a böngészőben. |  |

| Az Azure Portal jobb felső sarkában található menüben kattintson a Cloud Shell gombra. |  |

Az Azure Cloud Shell használata:

Indítsa el a Cloud Shellt.

A kód vagy parancs másolásához kattintson a Másolás gombra egy kódblokkon (vagy parancsblokkon).

Illessze be a kódot vagy parancsot a Cloud Shell-munkamenetbe a Windows és Linux rendszeren a Ctrl Shift+V billentyűkombinációval+, vagy a Cmd+Shift+V macOS rendszeren való kiválasztásával.

A kód vagy parancs futtatásához válassza az Enter lehetőséget .

Bejelentkezés az Azure-ba

Ha a parancssori felülettel szeretne bejelentkezni az Azure-ba, írja be a következőt:

az login

Erőforráscsoport létrehozása

Az erőforráscsoport olyan logikai tároló, amelybe a rendszer üzembe helyezi és kezeli az Azure-erőforrásokat. Az alábbi példa létrehoz egy ContosoResourceGroup nevű erőforráscsoportot az eastus2 helyen.

az group create --name "ContosoResourceGroup" --location eastus2

Felügyelt HSM létrehozása

Felügyelt HSM létrehozása kétlépéses folyamat:

- Felügyelt HSM-erőforrás kiépítése.

- Aktiválja a felügyelt HSM-et egy biztonsági tartomány nevű összetevő letöltésével.

Felügyelt HSM kiépítése

az keyvault create A parancs használatával hozzon létre egy felügyelt HSM-et. Ez a szkript három kötelező paraméterrel rendelkezik: egy erőforráscsoport neve, egy HSM-név és a földrajzi hely.

Felügyelt HSM-erőforrás létrehozásához a következő bemeneteket kell megadnia:

- Egy erőforráscsoport, amelybe az előfizetésbe kerül.

- Azure-hely.

- A kezdeti rendszergazdák listája.

Az alábbi példa létrehoz egy ContosoMHSM nevű HSM-et a ContosoResourceGroup erőforráscsoportban, amely az USA 2. keleti régiójában található, és az aktuális bejelentkezett felhasználó az egyetlen rendszergazda, és 7 napos megőrzési időt biztosít a helyreállítható törléshez. A felügyelt HSM továbbra is ki lesz számlázva, amíg a rendszer helyreállítható törlési időszakban nem törli. További információ: Felügyelt HSM helyreállítható törlés és törlés elleni védelem, és további információ a felügyelt HSM helyreállítható törlésről.

oid=$(az ad signed-in-user show --query id -o tsv)

az keyvault create --hsm-name "ContosoMHSM" --resource-group "ContosoResourceGroup" --location "eastus2" --administrators $oid --retention-days 7

Feljegyzés

Ha felügyelt identitásokat használ a felügyelt HSM kezdeti rendszergazdájaként, a felügyelt identitások OID/PrincipalID azonosítóját kell megadnia a "--rendszergazdák" után, és nem az ügyfélazonosítót.

Feljegyzés

A létrehozási parancs eltarthat néhány percig. Miután sikeresen visszatért, készen áll a HSM aktiválására.

Figyelmeztetés

A felügyelt HSM-példányok mindig használatban lévőnek minősülnek. Ha úgy dönt, hogy engedélyezi a törlés elleni védelmet a --enable-purge-protection jelölő használatával, a rendszer a megőrzési időszak teljes időtartamára kiszámlázzuk.

A parancs kimenete a létrehozott felügyelt HSM tulajdonságait jeleníti meg. A két legfontosabb tulajdonság:

- név: A példában a név ContosoMHSM. Ezt a nevet fogja használni más parancsokhoz.

- hsmUri: A példában az URI a ""https://contosohsm.managedhsm.azure.net. A HSM-et REST API-val használó alkalmazásoknak ezt az URI-t kell használniuk.

Az Azure-fiókja mostantól jogosult a felügyelt HSM-en végzett műveletek elvégzésére. Egyelőre senki más nem rendelkezik engedéllyel.

A felügyelt HSM aktiválása

A HSM aktiválásáig minden adatsík-parancs le van tiltva. Például nem tud kulcsokat létrehozni vagy szerepköröket hozzárendelni. Csak a létrehozási parancs során hozzárendelt kijelölt rendszergazdák aktiválhatják a HSM-et. A HSM aktiválásához le kell töltenie a biztonsági tartományt.

A HSM aktiválásához a következőkre lesz szüksége:

- Legalább három RSA kulcspár biztosítása (legfeljebb 10)

- A biztonsági tartomány (kvórum) visszafejtéséhez szükséges kulcsok minimális számának megadása

A HSM aktiválásához legalább három (legfeljebb 10) RSA nyilvános kulcsot kell elküldenie a HSM-nek. A HSM ezekkel a kulcsokkal titkosítja a biztonsági tartományt, és visszaküldi. A biztonsági tartomány letöltésének sikeres befejezése után a HSM készen áll a használatra. Meg kell adnia a kvórumot is, amely a biztonsági tartomány visszafejtéséhez szükséges titkos kulcsok minimális száma.

Az alábbi példa bemutatja, hogyan hozhat openssl létre három önaláírt tanúsítványt.

openssl req -newkey rsa:2048 -nodes -keyout cert_0.key -x509 -days 365 -out cert_0.cer

openssl req -newkey rsa:2048 -nodes -keyout cert_1.key -x509 -days 365 -out cert_1.cer

openssl req -newkey rsa:2048 -nodes -keyout cert_2.key -x509 -days 365 -out cert_2.cer

Feljegyzés

Még ha a tanúsítvány "lejárt" is, akkor is használható a biztonsági tartomány visszaállításához.

Fontos

Hozza létre és tárolja biztonságosan az ebben a lépésben létrehozott RSA-kulcspárokat és biztonsági tartományfájlt.

az keyvault security-domain download A parancs használatával töltse le a biztonsági tartományt, és aktiválja a felügyelt HSM-et. Az alábbi példa három RSA-kulcspárt használ (ehhez a parancshoz csak nyilvános kulcsokra van szükség), és a kvórum értékét kettőre állítja.

az keyvault security-domain download --hsm-name ContosoMHSM --sd-wrapping-keys ./certs/cert_0.cer ./certs/cert_1.cer ./certs/cert_2.cer --sd-quorum 2 --security-domain-file ContosoMHSM-SD.json

Tárolja biztonságosan a biztonsági tartományfájlt és az RSA-kulcspárokat. Szüksége lesz rájuk vészhelyreállításhoz vagy egy másik felügyelt HSM létrehozásához, amely ugyanazzal a biztonsági tartománnyal rendelkezik, hogy a kettő meg tudja osztani a kulcsokat.

A biztonsági tartomány sikeres letöltése után a HSM aktív állapotban lesz, és készen áll a használatra.

Az erőforrások eltávolítása

A gyűjtemény részét képező többi rövid útmutató és oktatóanyag erre a rövid útmutatóra épül. Ha azt tervezi, hogy az ezt követő rövid útmutatókkal és oktatóanyagokkal dolgozik tovább, ne törölje ezeket az erőforrásokat.

Ha már nincs rá szükség, az az group delete paranccsal eltávolíthatja az erőforráscsoportot és az összes kapcsolódó erőforrást. Az erőforrásokat a következőképpen törölheti:

az group delete --name ContosoResourceGroup

Figyelmeztetés

Az erőforráscsoport törlésével a felügyelt HSM helyreállíthatóan törölt állapotba kerül. A felügyelt HSM számlázása a törlésig folytatódik. Lásd: Managed HSM puha törlés és törlési védelem

Következő lépések

Ebben a rövid útmutatóban kiépített egy felügyelt HSM-et, és aktiválta azt. A felügyelt HSM-ről és az alkalmazásokba való integrálásáról további információt az alábbi cikkekben talál.

- A felügyelt HSM áttekintése

- Tudnivalók a kulcsok felügyelt HSM-ben való kezeléséről

- Tudnivalók a felügyelt HSM szerepkör-kezeléséről

- A felügyelt HSM ajánlott eljárásainak áttekintése