Oktatóanyag: Kockázatos felhasználók vizsgálata

A biztonsági műveleti csapatok számára kihívást jelent a felhasználói tevékenységek gyanús vagy egyéb módon történő monitorozása az identitástámadási felület minden dimenziójában, több olyan biztonsági megoldás használatával, amelyek gyakran nincsenek csatlakoztatva. Bár sok vállalat már rendelkezik olyan vadászcsapatokkal, amelyek proaktív módon azonosítják a környezetükben lévő fenyegetéseket, a hatalmas mennyiségű adat ismerete kihívást jelenthet. Felhőhöz készült Microsoft Defender Az alkalmazások mostantól leegyszerűsítik ezt azáltal, hogy elveszik az összetett korrelációs szabályok létrehozásának szükségességét, és lehetővé teszi, hogy a felhőre és a helyszíni hálózatra kiterjedő támadásokat keressen.

A felhasználói identitásra való összpontosítás érdekében a Felhőhöz készült Microsoft Defender Apps felhasználói entitás viselkedéselemzést (UEBA) biztosít a felhőben. Ez a helyszíni környezetre is kiterjeszthető a Microsoft Defender for Identity integrálásával. Miután integrálva van a Defender for Identity szolgáltatással, a felhasználói identitás kontextusát is megismerheti az Active Directoryval való natív integrációból.

Függetlenül attól, hogy az eseményindító az Felhőhöz készült Defender Alkalmazások irányítópultján látható riasztás, vagy egy külső biztonsági szolgáltatástól származó információval rendelkezik, indítsa el a vizsgálatot az Felhőhöz készült Defender Alkalmazások irányítópultjáról, hogy alapos betekintést nyújtson a kockázatos felhasználókba.

Ebben az oktatóanyagban megtudhatja, hogyan használhatja a Felhőhöz készült Defender-alkalmazásokat a kockázatos felhasználók vizsgálatára:

Vizsgálat prioritási pontszámának növelése – Elavulás idővonala

2024 júliusára fokozatosan megszűnik a "Vizsgálati prioritási pontszám növelése" támogatás a Felhőhöz készült Microsoft Defender Appstől.

Gondos elemzés és megfontolás után úgy döntöttünk, hogy a riasztáshoz társított hamis pozitív értékek magas aránya miatt elavul, ami nem járult hozzá hatékonyan a szervezet általános biztonságához.

Kutatásunk kimutatta, hogy ez a funkció nem jelent jelentős értéket, és nem igazodott a kiváló minőségű, megbízható biztonsági megoldások biztosítására összpontosító stratégiai fókuszunkhoz.

Elkötelezettek vagyunk a szolgáltatások folyamatos fejlesztése és az Ön igényeinek és elvárásainak való megfelelés mellett.

Azok számára, akik továbbra is használni szeretnék ezt a riasztást, javasoljuk, hogy használja az "Advanced Hunting" dedikált lekérdezést:

let time_back = 1d;

let last_seen_threshold = 30;

// the number of days which the resource is considered to be in use by the user lately, and therefore not indicates anomaly resource usage

// anomaly score based on LastSeenForUser column in CloudAppEvents table

let last_seen_scores =

CloudAppEvents

| where Timestamp > ago(time_back)

| where isnotempty(LastSeenForUser)

| mv-expand LastSeenForUser

| extend resource = tostring(bag_keys(LastSeenForUser)[0])

| extend last_seen = LastSeenForUser[resource]

| where last_seen < 0 or last_seen > last_seen_threshold

// score is calculated as the number of resources which were never seen before or breaching the chosen threshold

| summarize last_seen_score = dcount(resource) by ReportId, AccountId;

// anomaly score based on UncommonForUser column in CloudAppEvents table

let uncommonality_scores =

CloudAppEvents

| where Timestamp > ago(time_back)

| where isnotempty(UncommonForUser)

| extend uncommonality_score = array_length(UncommonForUser)

// score is calculated as the number of uncommon resources on the event

| project uncommonality_score, ReportId, AccountId;

last_seen_scores | join kind=innerunique uncommonality_scores on ReportId and AccountId

| project-away ReportId1, AccountId1

| extend anomaly_score = last_seen_score + uncommonality_score

// joined scores

- Ez a querty egy javaslat, használja sablonként, és módosítsa az igényeinek megfelelően.

A vizsgálat prioritási pontszámának ismertetése

A vizsgálat prioritási pontszáma egy pontszám, Felhőhöz készült Defender Az alkalmazások minden felhasználónak megadja, hogy tudja, mennyire kockázatos egy felhasználó a szervezet többi felhasználójához képest.

A vizsgálat prioritási pontszámával meghatározhatja, hogy mely felhasználókat vizsgálja meg először. Felhőhöz készült Defender Alkalmazások minden felhasználóhoz létrehoznak felhasználói profilokat olyan elemzések alapján, amelyek figyelembe veszik az időt, a társcsoportokat és a várható felhasználói tevékenységeket. A felhasználó alapkonfigurációjában rendellenes tevékenység kiértékelése és pontszáma történik. A pontozás befejezése után a Microsoft saját fejlesztésű dinamikus társszámításai és gépi tanulása a felhasználói tevékenységeken fut, hogy kiszámítsa az egyes felhasználók vizsgálati prioritását.

A vizsgálat prioritási pontszáma lehetővé teszi, hogy észlelje mind a rosszindulatú bennfenteseket, mind a külső támadókat, akik oldalirányban mozognak a szervezetében, anélkül, hogy standard determinisztikus észlelésekre kellene támaszkodnia.

A vizsgálat prioritási pontszáma biztonsági riasztásokon, rendellenes tevékenységeken, valamint az egyes felhasználókhoz kapcsolódó potenciális üzleti és eszközhatásokon alapul, így felmérheti, hogy mennyire sürgős az egyes felhasználók vizsgálata.

Ha kiválasztja egy riasztás vagy tevékenység pontszámértékét, megtekintheti azokat a bizonyítékokat, amelyekből megtudhatja, hogy Felhőhöz készült Defender alkalmazások hogyan értékelték a tevékenységet.

Minden Microsoft Entra-felhasználó dinamikus vizsgálati prioritási pontszámmal rendelkezik, amely folyamatosan frissül a legutóbbi viselkedés és hatás alapján, amely a Defender for Identity és Felhőhöz készült Defender Apps által kiértékelt adatokból épül fel. Mostantól azonnal megértheti, hogy kik a valódi legkockázatosabb felhasználók a Vizsgálati prioritási pontszám alapján történő szűréssel, közvetlenül ellenőrizheti az üzleti hatásukat, és megvizsgálhatja az összes kapcsolódó tevékenységet – függetlenül attól, hogy feltörték-e őket, adatokat tártak-e fel, vagy belső fenyegetésként működnek-e.

Felhőhöz készült Defender Alkalmazások a következőket használják a kockázat mérésére:

Riasztások pontozása

A riasztási pontszám egy adott riasztás lehetséges hatását jelzi az egyes felhasználókra. A riasztások pontozása a súlyosságon, a felhasználói hatásokon, a felhasználók és a szervezet összes entitásán alapuló riasztások népszerűségén alapul.Tevékenység pontozása

A tevékenység pontszáma egy adott tevékenységet végző felhasználó valószínűségét határozza meg a felhasználó és a társuk viselkedési tanulása alapján. A legbülsőbbként azonosított tevékenységek kapják a legmagasabb pontszámot.

1. fázis: Csatlakozás a védeni kívánt alkalmazásokhoz

- Csatlakozás legalább egy alkalmazást az ALKALMAZÁSOK API-összekötőkkel való Felhőhöz készült Microsoft Defender. Javasoljuk, hogy kezdje a Microsoft 365 csatlakoztatásával.

- Csatlakozás további alkalmazásokat a proxy használatával a feltételes hozzáférésű alkalmazások vezérlésének megvalósításához.

2. fázis: A legkockázatosabb felhasználók azonosítása

Annak azonosítása, hogy kik a legkockázatosabb felhasználók az Felhőhöz készült Defender-alkalmazásokban:

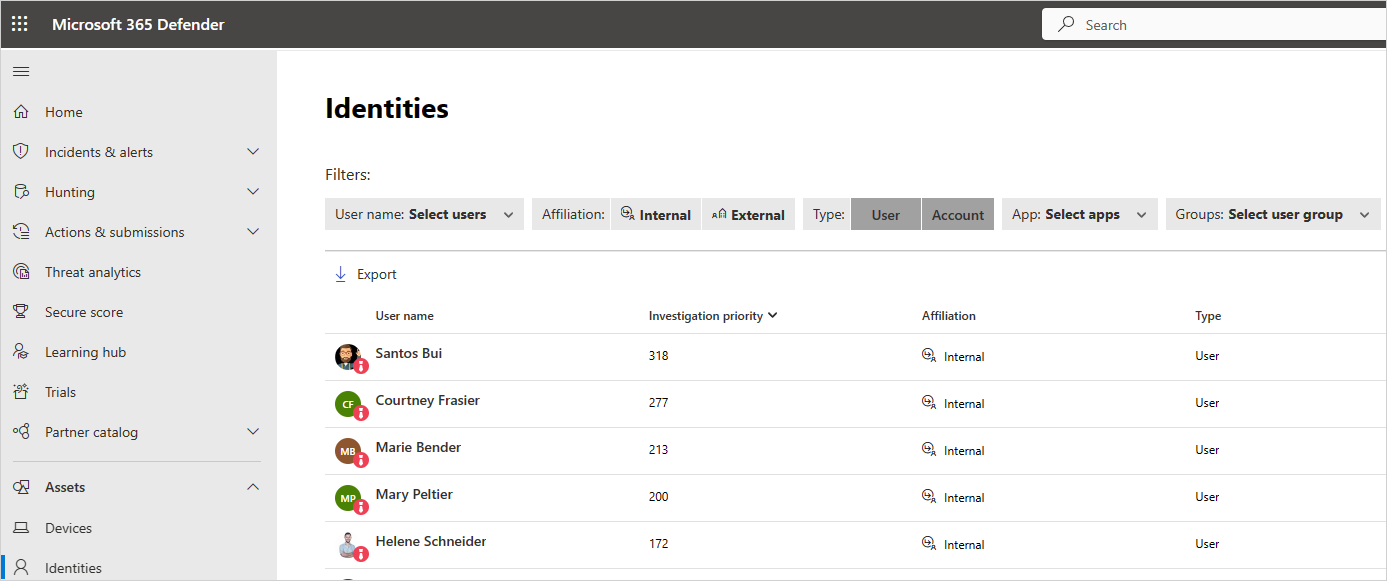

A Microsoft Defender portál Eszközök területén válassza az Identitások lehetőséget. Rendezze a táblázatot vizsgálati prioritás szerint. Ezután egyenként nyissa meg a felhasználói oldalt, és vizsgálja meg őket.

A felhasználónév mellett található vizsgálati prioritási szám a felhasználó múlt heti kockázatos tevékenységeinek összegzése.

Jelölje ki a felhasználótól jobbra található három elemet, és válassza a Felhasználó megtekintése lap lehetőséget.

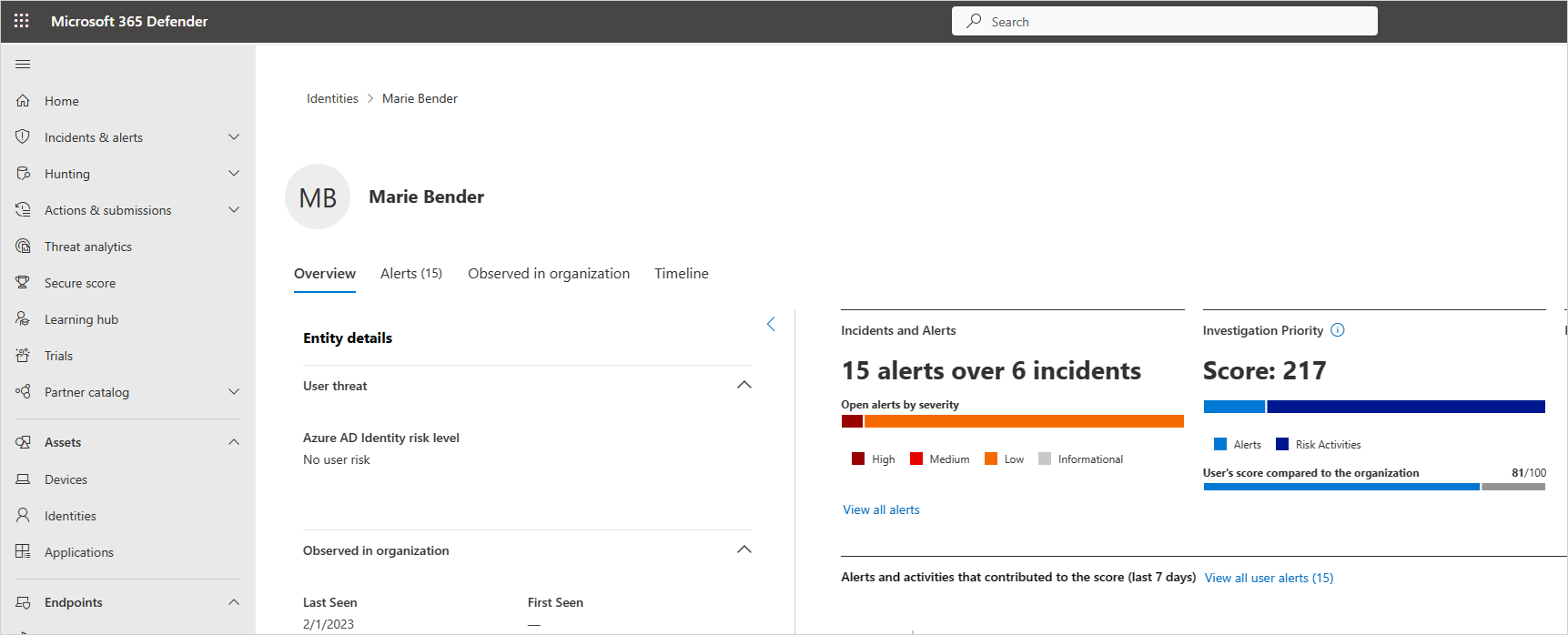

A Felhasználó lapon található információk áttekintéséhez tekintse át a felhasználót, és ellenőrizze, hogy vannak-e olyan pontok, ahol a felhasználó szokatlan vagy szokatlan időpontban végzett tevékenységeket. A felhasználónak a szervezethez viszonyított pontszáma azt jelzi, hogy a felhasználó milyen százalékban van a szervezetében elfoglalt rangsora alapján – milyen magas a vizsgált felhasználók listájában a szervezet többi felhasználójához képest. A szám piros lesz, ha egy felhasználó a szervezeten belül a kockázatos felhasználók 90. percentilisében van vagy annál magasabb.

A Felhasználói oldal segít megválaszolni a kérdéseket:Ki a felhasználó?

A bal oldali panelen tájékozódhat arról, hogy ki a felhasználó, és mit tud róluk. Ez az ablaktábla információt nyújt a felhasználó vállalatban és részlegében betöltött szerepéről. A felhasználó devOps-mérnök, aki gyakran végez szokatlan tevékenységeket a munkájuk részeként? A felhasználó egy elégedetlen alkalmazott, aki most lett átadva egy előléptetésre?Kockázatos a felhasználó?

Nézze meg a jobb oldali panel tetejét, hogy tudja, megéri-e a felhasználó kivizsgálását. Mi az alkalmazott kockázati pontszáma?Milyen kockázatot jelent a felhasználó a szervezetnek?

Tekintse meg az alsó panelen található listát, amely minden egyes tevékenységet és a felhasználóhoz kapcsolódó riasztást biztosít, hogy könnyebben megérthesse, milyen típusú kockázatot jelent a felhasználó. Az ütemtervben jelölje ki az egyes sorokat, hogy mélyebben részletezhesse magát a tevékenységet vagy a riasztást. Kiválaszthatja a tevékenység melletti számot is, hogy megértse azokat a bizonyítékokat, amelyek befolyásolták a pontszámot.Milyen kockázattal jár a szervezet többi objektuma?

Az Oldalirányú mozgási útvonalak lapon megismerheti, hogy a támadó milyen útvonalakat használhat a szervezet más eszközeinek irányításához. Ha például a vizsgált felhasználó nem bizalmas fiókkal rendelkezik, a támadók a fiók kapcsolataival felderíthetik és megkísérelhetik feltörni a hálózat bizalmas fiókjait. További információ: Oldalirányú mozgási útvonalak használata.

Feljegyzés

Fontos megjegyezni, hogy bár a Felhasználói oldal minden tevékenységhez biztosít információkat az eszközökről, erőforrásokról és fiókokról, a vizsgálati prioritási pontszám az összes kockázatos tevékenység és riasztás összege az elmúlt 7 napban.

Felhasználói pontszám visszaállítása

Ha a felhasználót megvizsgálták, és nem merült fel a biztonsági rés gyanúja, vagy bármilyen okból inkább visszaállítja a felhasználó vizsgálati prioritási pontszámát, manuálisan alaphelyzetbe állíthatja a pontszámot.

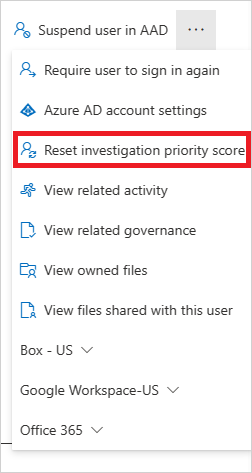

A Microsoft Defender portál Eszközök területén válassza az Identitások lehetőséget.

Válassza ki a vizsgált felhasználótól jobbra található három pontot, és válassza a Vizsgálat prioritási pontszámának alaphelyzetbe állítása lehetőséget. A Felhasználói oldal megtekintése lehetőséget is választhatja, majd a Felhasználói lap három pontjából válassza a Vizsgálat prioritási pontszámának alaphelyzetbe állítása lehetőséget.

Feljegyzés

Csak a nem nulla vizsgálati prioritású pontszámmal rendelkező felhasználók állíthatók vissza.

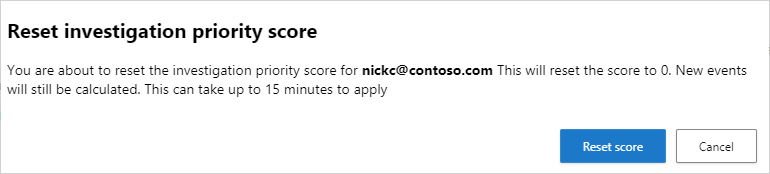

A megerősítést kérő ablakban válassza a Pontszám visszaállítása lehetőséget.

3. fázis: A felhasználók további vizsgálata

Ha egy felhasználót egy riasztás alapján vizsgál, vagy ha külső rendszerben látott riasztást, előfordulhat, hogy olyan tevékenységek is előfordulnak, amelyek önmagukban nem okoznak riasztást, de ha Felhőhöz készült Defender Apps összesíti őket más tevékenységekkel együtt, a riasztás gyanús eseményre utalhat.

Ha egy felhasználót vizsgál, az alábbi kérdéseket szeretné feltenni a megjelenő tevékenységekkel és riasztásokkal kapcsolatban:

Van üzleti indoka ennek az alkalmazottnak ezeknek a tevékenységeknek a elvégzésére? Ha például a marketingből valaki hozzáfér a kódbázishoz, vagy valaki a Fejlesztésből fér hozzá a Pénzügyi adatbázishoz, akkor az alkalmazottal kell gondoskodnia arról, hogy szándékos és indokolt tevékenységről van-e szó.

A Tevékenységnaplóban megtudhatja, hogy ez a tevékenység miért kapott magas pontszámot, míg mások nem. A vizsgálat prioritását Beállíthatja az "A" értékre, hogy megértse, mely tevékenységek gyanúsak. Szűrhet például az Ukrajnában történt összes tevékenység vizsgálati prioritása alapján. Ezután láthatja, hogy voltak-e más kockázatos tevékenységek, amelyekből a felhasználó kapcsolódott, és könnyen áttérhet más részletezésekre, például a legutóbbi nem rendellenes felhőbeli és helyszíni tevékenységekre a vizsgálat folytatásához.

4. fázis: A szervezet védelme

Ha a vizsgálat arra a következtetésre vezet, hogy egy felhasználó biztonsága sérül, kövesse ezeket a lépéseket a kockázat csökkentése érdekében.

Lépjen kapcsolatba a felhasználóval – Az Active Directory Felhőhöz készült Defender-alkalmazásaival integrált felhasználói kapcsolattartási adatok használatával részletezheti az egyes riasztásokat és tevékenységeket a felhasználói identitás feloldásához. Győződjön meg arról, hogy a felhasználó ismeri a tevékenységeket.

Közvetlenül a Microsoft Defender portál Identitások lapján válassza ki a vizsgált felhasználó három pontját, és döntse el, hogy a felhasználónak újra be kell-e jelentkeznie, fel kell függesztenie a felhasználót, vagy meg kell erősítenie, hogy a felhasználó sérült.

Sérült identitás esetén megkérheti a felhasználót, hogy állítsa alaphelyzetbe a jelszavát, és győződjön meg arról, hogy a jelszó megfelel az ajánlott eljárásokra vonatkozó irányelveknek a hosszúság és az összetettség szempontjából.

Ha részletez egy riasztást, és megállapítja, hogy a tevékenységnek nem kellett volna riasztást aktiválnia, a Tevékenység fiókban válassza a Visszajelzés küldése hivatkozást, hogy biztosan finomhangolhassuk a riasztási rendszert a szervezetével.

A probléma megoldása után zárja be a riasztást.

Lásd még

Ha bármilyen problémába ütközik, azért vagyunk itt, hogy segítsünk. A termékproblémával kapcsolatos segítségért vagy támogatásért nyisson meg egy támogatási jegyet.

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: