Windowsos eszközök bevezetése Csoportházirend használatával

Fontos

A cikkben található információk egy része egy előzetesen kiadott termékre vonatkozik, amely a kereskedelmi forgalomba kerülés előtt lényegesen módosulhat. A Microsoft nem vállal kifejezett vagy hallgatólagos szavatosságot az itt megadott információkra vonatkozóan.

Érintett szolgáltatás:

- Csoportházirend

- Végponthoz készült Microsoft Defender 1. csomag

- Végponthoz készült Microsoft Defender 2. csomag

- Microsoft Defender XDR

Szeretné megismerni a Végponthoz készült Defendert? Regisztráció az ingyenes próbaverzióra

Megjegyzés:

Ha Csoportházirend (GP) frissítéseket szeretne használni a csomag telepítéséhez, Windows Server 2008 R2 vagy újabb rendszeren kell lennie.

Windows Server 2019 és Windows Server 2022 esetén előfordulhat, hogy a Csoportházirend beállítás által létrehozott XML-fájl NT AUTHORITY\Well-Known-System-Account elemét az NT AUTHORITY\SYSTEM fájlra kell cserélnie.

Megjegyzés:

Ha az R2 és 2016 Windows Server 2012 új, egységesített Végponthoz készült Microsoft Defender megoldást használja, győződjön meg arról, hogy a legújabb ADMX-fájlokat használja a központi tárolóban a megfelelő Végponthoz készült Microsoft Defender szabályzatbeállításokat. Olvassa el a Központi áruház létrehozása és kezelése Csoportházirend Felügyeleti sablonokhoz Windows rendszerben című cikket, és töltse le a Windows 10 használható legújabb fájlokat.

Tekintse meg a Végponthoz készült Defender architektúrájának és üzembehelyezési módszerének azonosítását ismertető cikket a Végponthoz készült Defender üzembe helyezésének különböző módjairól.

Nyissa meg a gp konfigurációs csomagfájlt (

WindowsDefenderATPOnboardingPackage.zip), amelyet a szolgáltatás-előkészítési varázslóból töltött le. A csomagot a Microsoft Defender portálról is beszerezheti:A navigációs panelen válassza a Beállítások>Végpontok>Eszközkezelés>Előkészítés lehetőséget.

Válassza ki az operációs rendszert.

Az Üzembe helyezési módszer mezőben válassza a Csoportházirend lehetőséget.

Kattintson a Csomag letöltése gombra, és mentse a .zip fájlt.

Bontsa ki a .zip fájl tartalmát egy megosztott, írásvédett helyre, amelyet az eszköz elérhet. Rendelkeznie kell egy OptionalParamsPolicy nevű mappával, és a fájl WindowsDefenderATPOnboardingScript.cmd.

Új csoportházirend-objektum létrehozásához nyissa meg a Csoportházirend Felügyeleti konzolt (GPMC), kattintson a jobb gombbal Csoportházirend konfigurálni kívánt objektumokra, majd kattintson az Új parancsra. Adja meg az új csoportházirend-objektum nevét a megjelenő párbeszédpanelen, és kattintson az OK gombra.

Nyissa meg a Csoportházirend Felügyeleti konzolt (GPMC), kattintson a jobb gombbal a konfigurálni kívánt Csoportházirend objektumra (GPO), majd kattintson a Szerkesztés parancsra.

A Csoportházirend Felügyeleti Szerkesztő válassza a Számítógép konfigurációja, majd a Beállítások, majd a Vezérlőpult beállításai lehetőséget.

Kattintson a jobb gombbal az Ütemezett tevékenységek elemre, mutasson az Új pontra, majd kattintson az Azonnali feladat (legalább Windows 7) elemre.

A megnyíló Feladat ablakban lépjen az Általános lapra. A Biztonsági beállítások területen kattintson a Felhasználó vagy csoport módosítása elemre, írja be a SYSTEM kifejezést, majd kattintson a Névellenőrzés , majd az OK gombra. Az NT AUTHORITY\SYSTEM a feladat által futtatott felhasználói fiókként jelenik meg.

Jelölje be a Futtatás, hogy a felhasználó be van-e jelentkezve vagy sem , és jelölje be a Futtatás a legmagasabb jogosultságokkal jelölőnégyzetet.

A Név mezőbe írja be az ütemezett tevékenység megfelelő nevét (például a Végponthoz készült Defender üzembe helyezését).

Lépjen a Műveletek lapra, és válassza az Új... lehetőséget. Győződjön meg arról, hogy a Program indítása lehetőség van kiválasztva a Művelet mezőben. Adja meg a megosztott WindowsDefenderATPOnboardingScript.cmd fájl UNC-elérési útját a fájlkiszolgáló teljes tartománynevével (FQDN).

Kattintson az OK gombra , és zárja be az összes megnyitott GPMC-ablakot.

Ha a GPO-t szervezeti egységhez (OU) szeretné kapcsolni, kattintson a jobb gombbal, és válassza a Meglévő csoportházirend-objektum csatolása lehetőséget. A megjelenő párbeszédpanelen válassza ki a csatolni kívánt Csoportházirend objektumot. Kattintson az OK gombra.

Tipp

Az eszköz előkészítése után futtathat egy észlelési tesztet annak ellenőrzéséhez, hogy az eszköz megfelelően van-e regisztrálva a szolgáltatásba. További információ: Észlelési teszt futtatása újonnan előkészített Végponthoz készült Defender-eszközön.

A Végponthoz készült Defender további konfigurációs beállításai

Minden eszköz esetében megadhatja, hogy gyűjthetők-e minták az eszközről, amikor Microsoft Defender XDR keresztül kérnek egy fájlt mély elemzésre.

A Csoportházirend (GP) használatával konfigurálhatja a beállításokat, például a mélyelemzési funkcióban használt mintamegosztás beállításait.

Mintagyűjtemény beállításainak konfigurálása

A GP felügyeleti eszközön másolja a következő fájlokat a konfigurációs csomagból:

Másolja az AtpConfiguration.admx fájlt a C:\Windows\PolicyDefinitions mappába

Másolja az AtpConfiguration.adml fájlt a C:\Windows\PolicyDefinitions\en-US mappába

Ha központi tárolót használ Csoportházirend felügyeleti sablonokhoz, másolja a következő fájlokat a konfigurációs csomagból:

Másolja az AtpConfiguration.admx fájlt a \\<forest.root>\SysVol\<forest.root>\Policies\PolicyDefinitions mappába.

Másolja az AtpConfiguration.adml fájlt a \\<forest.root>\SysVol\<forest.root>\Policies\PolicyDefinitions\en-US mappába.

Nyissa meg a Csoportházirend Felügyeleti konzolt, kattintson a jobb gombbal a konfigurálni kívánt csoportházirend-objektumra, majd kattintson a Szerkesztés parancsra.

A Csoportházirend Felügyeleti Szerkesztő lépjen a Számítógép konfigurációja elemre.

Kattintson a Házirendek, majd a Felügyeleti sablonok elemre.

Kattintson a Windows-összetevők elemre, majd Windows Defender ATP-t.

Válassza ki, hogy engedélyezi vagy letiltja a mintamegosztást az eszközeiről.

Megjegyzés:

Ha nem állít be értéket, az alapértelmezett érték a mintagyűjtés engedélyezése.

Egyéb ajánlott konfigurációs beállítások

Végpontvédelmi konfiguráció frissítése

Az előkészítési szkript konfigurálása után folytassa ugyanazt a csoportházirendet a végpontvédelmi konfigurációk hozzáadásához. A Windows 10, a Server 2019, a Windows 11 vagy a Windows Server 2022 rendszert futtató rendszer csoportházirend-szerkesztését elvégezve győződjön meg arról, hogy rendelkezik az összes szükséges Microsoft Defender víruskereső funkcióval. Előfordulhat, hogy be kell zárnia és újra meg kell nyitnia a csoportházirend-objektumot a Defender ATP konfigurációs beállításainak regisztrálásához.

Az összes szabályzat a következő mappában Computer Configuration\Policies\Administrative Templatestalálható: .

Házirend helye: \Windows-összetevők\Windows Defender ATP

| Politika | Beállítás |

|---|---|

| Mintagyűjtemény engedélyezése\letiltása | Engedélyezve – "Mintagyűjtemény engedélyezése gépeken" jelölőnégyzet |

Házirend helye: \Windows-összetevők\Microsoft Defender víruskereső

| Politika | Beállítás |

|---|---|

| Potenciálisan nemkívánatos alkalmazások észlelésének konfigurálása | Engedélyezve, Letiltva |

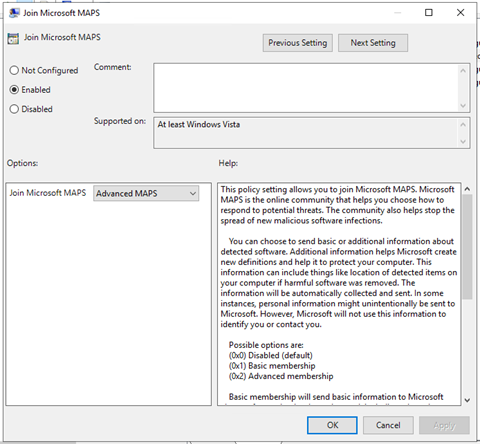

Házirend helye: \Windows-összetevők\Microsoft Defender Víruskereső\MAPS

| Politika | Beállítás |

|---|---|

| Csatlakozás a Microsoft MAPS-hez | Engedélyezve, Speciális TÉRKÉPEK |

| Fájlminták küldése, ha további elemzésre van szükség | Engedélyezve, Biztonságos minták küldése |

Házirend helye: \Windows-összetevők\Microsoft Defender Víruskereső\Valós idejű védelem

| Politika | Beállítás |

|---|---|

| A valós idejű védelem kikapcsolása | Letiltva |

| Viselkedésfigyelés bekapcsolása | Engedélyezve. |

| Az összes letöltött fájl és melléklet vizsgálata | Engedélyezve. |

| Fájl- és programtevékenység figyelése a számítógépen | Engedélyezve. |

Házirend helye: \Windows-összetevők\Microsoft Defender Víruskereső\Scan

Ezek a beállítások konfigurálják a végpont rendszeres vizsgálatát. Javasoljuk, hogy végezzen heti gyorsvizsgálatot, amely lehetővé teszi a teljesítményt.

| Politika | Beállítás |

|---|---|

| Ütemezett vizsgálat futtatása előtt ellenőrizze a legújabb vírus- és kémprogram-biztonsági intelligenciát | Engedélyezve. |

Szabályzat helye: \Windows-összetevők\Microsoft Defender Víruskereső\Microsoft Defender Exploit Guard\Támadási felület csökkentése

Szerezze be a támadásifelület-csökkentési szabályok GUID-azonosítóinak aktuális listáját a Támadásifelület-csökkentési szabályok üzembe helyezéséből 3. lépés: ASR-szabályok implementálása. További információ a szabályok részleteiről: Támadásifelület-csökkentési szabályok referenciája

Nyissa meg a Támadásifelület-csökkentés konfigurálása szabályzatot.

Válassza az Engedélyezve lehetőséget.

Válassza a Megjelenítés gombot.

Adja hozzá a GUID azonosítót az Érték neve mezőben 2 értékkel.

Ez mindet csak naplózásra állítja be.

| Politika | Hely | Beállítás |

|---|---|---|

| Szabályozott mappahozzáférés konfigurálása | \Windows Components\Microsoft Defender Antivirus\Microsoft Defender Exploit Guard\Controlled Folder Access | Engedélyezve, naplózási mód |

Észlelési teszt futtatása az előkészítés ellenőrzéséhez

Az eszköz előkészítése után futtathat egy észlelési tesztet annak ellenőrzéséhez, hogy az eszköz megfelelően van-e regisztrálva a szolgáltatásba. További információ: Észlelési teszt futtatása újonnan előkészített Végponthoz készült Microsoft Defender eszközön.

Eszközök kivezetése a Csoportházirend használatával

Biztonsági okokból az eszközök kivezetéséhez használt csomag a letöltés után 30 nappal lejár. Az eszközre küldött lejárt kivezetési csomagokat a rendszer elutasítja. A kivezetési csomag letöltésekor értesítést kap a csomagok lejárati dátumáról, és az is szerepelni fog a csomag nevében.

Megjegyzés:

Az előkészítési és kivezetési szabályzatokat nem lehet ugyanabban az eszközön egyszerre üzembe helyezni, ellenkező esetben ez kiszámíthatatlan ütközéseket okoz.

Szerezze be a kivezetési csomagot a Microsoft Defender portálról:

A navigációs panelen válassza a Beállítások>Végpontok>Eszközkezelés>kivezetése lehetőséget.

Válassza ki az operációs rendszert.

Az Üzembe helyezési módszer mezőben válassza a Csoportházirend lehetőséget.

Kattintson a Csomag letöltése gombra, és mentse a .zip fájlt.

Bontsa ki a .zip fájl tartalmát egy megosztott, írásvédett helyre, amelyet az eszköz elérhet. Rendelkeznie kell egy WindowsDefenderATPOffboardingScript_valid_until_YYYY-MM-DD.cmd nevű fájllal.

Nyissa meg a Csoportházirend Felügyeleti konzolt (GPMC), kattintson a jobb gombbal a konfigurálni kívánt Csoportházirend objektumra (GPO), majd kattintson a Szerkesztés parancsra.

A Csoportházirend Felügyeleti Szerkesztő válassza a Számítógép konfigurációja, majd a Beállítások, majd a Vezérlőpult beállításai lehetőséget.

Kattintson a jobb gombbal az Ütemezett tevékenységek elemre, mutasson az Új pontra, majd kattintson az Azonnali tevékenység parancsra.

A megnyíló Feladat ablakban lépjen az ÁltalánoslapRa a Biztonsági beállítások területen, válassza a Felhasználó vagy csoport módosítása lehetőséget, írja be a SYSTEM kifejezést, majd válassza a Nevek ellenőrzése , majd az OK gombot. Az NT AUTHORITY\SYSTEM a feladat által futtatott felhasználói fiókként jelenik meg.

Válassza a Futtatás, hogy a felhasználó be van-e jelentkezve vagy sem , és jelölje be a Futtatás a legmagasabb jogosultságokkal jelölőnégyzetet.

A Név mezőbe írja be az ütemezett tevékenység megfelelő nevét (például a Végponthoz készült Defender üzembe helyezését).

Lépjen a Műveletek lapra, és válassza az Új... lehetőséget. Győződjön meg arról, hogy a Program indítása lehetőség van kiválasztva a Művelet mezőben. Adja meg a megosztott WindowsDefenderATPOffboardingScript_valid_until_YYYY-MM-DD.cmd fájl UNC elérési útját a fájlkiszolgáló teljes tartománynevével (FQDN).

Kattintson az OK gombra , és zárja be az összes megnyitott GPMC-ablakot.

Fontos

A kivezetés miatt az eszköz nem küld érzékelőadatokat a portálra, de az eszközről származó adatok, beleértve a riasztásokra való hivatkozást is, legfeljebb 6 hónapig maradnak meg.

Eszközkonfiguráció monitorozása

A Csoportházirend nem lehet figyelni a szabályzatok telepítését az eszközökön. A monitorozás elvégezhető közvetlenül a portálon, vagy a különböző üzembehelyezési eszközök használatával.

Eszközök monitorozása a portál használatával

- Nyissa meg a Microsoft Defender portált.

- Kattintson az Eszközök leltára elemre.

- Ellenőrizze, hogy megjelennek-e az eszközök.

Megjegyzés:

Több napig is eltarthat, hogy az eszközök megjelenjenek az Eszközök listában. Ez magában foglalja a szabályzatok eszközre való terjesztéséhez szükséges időt, a felhasználó bejelentkezése előtt eltelt időt, valamint azt az időt, a amíg a végpont elkezdi a jelentéskészítést.

Defender AV-szabályzatok beállítása

Létrehozás egy új Csoportházirend, vagy csoportosítsa ezeket a beállításokat a többi szabályzattal. Ez az ügyfél környezetétől és a szolgáltatás bevezetésének módjától függ, különböző szervezeti egységek (OU-k) megcélzásával.

Miután kiválasztotta a CSOPORTHÁZIREND-t, vagy létrehozott egy újat, szerkessze a csoportházirend-objektumot.

Keresse meg a Számítógép-konfigurációs>házirendek>Felügyeleti sablonok>Windows-összetevők>Microsoft Defender A víruskereső>valós idejű védelme lehetőséget.

A Karantén mappában konfigurálja az elemek eltávolítását a Karantén mappából.

A Vizsgálat mappában konfigurálja a vizsgálati beállításokat.

Az összes fájl monitorozása valós idejű védelemmel

Keresse meg a Számítógép-konfigurációs>házirendek>Felügyeleti sablonok>Windows-összetevők>Microsoft Defender A víruskereső>valós idejű védelme lehetőséget.

Windows Defender SmartScreen beállításainak konfigurálása

Keresse meg a Számítógép-konfigurációs>házirendek>Felügyeleti sablonok>Windows-összetevők>Windows Defender SmartScreen>Explorer lehetőséget.

Keresse meg a Számítógép konfigurációs>házirendjei>Felügyeleti sablonok>Windows-összetevők>Windows Defender SmartScreen>Microsoft Edge elemet.

Potenciálisan nemkívánatos alkalmazások konfigurálása

Keresse meg a Számítógép konfigurációs>házirendjei>Felügyeleti sablonok>Windows-összetevők>Microsoft Defender víruskereső lehetőséget.

A Cloud Deliver Protection konfigurálása és minták automatikus küldése

Keresse meg a Számítógép konfigurációs>házirendjei>Felügyeleti sablonok>Windows-összetevők>Microsoft Defender víruskereső>TÉRKÉPEK elemet.

Megjegyzés:

Az Összes minta küldése lehetőség biztosítja a bináris fájlok/szkriptek/dokumentumok legnagyobb elemzését, ami növeli a biztonsági állapotot. A Biztonságos minták küldése beállítás korlátozza az elemzett bináris fájlok/szkriptek/dokumentumok típusát, és csökkenti a biztonsági állapotot.

További információ: A felhővédelem bekapcsolása a Microsoft Defender víruskeresőben, valamint a Felhővédelem és mintabeküldés a Microsoft Defender víruskeresőben.

Aláírásfrissítés ellenőrzése

Tallózással keresse meg a Számítógép-konfigurációs>házirendek>Felügyeleti sablonok>Windows-összetevők>Microsoft Defender A víruskereső>biztonsági intelligenciája Frissítések.

A felhő időtúllépési és védelmi szintjének konfigurálása

Keresse meg a Számítógép-konfigurációs>házirendek>Felügyeleti sablonok>Windows-összetevők>Microsoft Defender víruskereső>MpEngine lehetőséget. Ha a felhővédelmi szintű szabályzatot alapértelmezett Microsoft Defender víruskereső blokkolási szabályzatra konfigurálja, az letiltja a szabályzatot. Ez szükséges ahhoz, hogy a védelmi szintet az alapértelmezett windows értékre állítsa.

Kapcsolódó témakörök

- Windowsos eszközök bevezetése a Microsoft Endpoint Configuration Manager használatával

- Windowsos eszközök bevezetése Mobileszköz-kezelő eszközök segítségével

- Windowsos eszközök bevezetése helyi szkript segítségével

- Nem perzisztens virtuális asztali infrastruktúra (VDI) eszközök előkészítése

- Észlelési teszt futtatása újonnan előkészített Végponthoz készült Microsoft Defender eszközökön

- Végponthoz készült Microsoft Defender előkészítési problémáinak elhárítása

Tipp

Szeretne többet megtudni? Engage a Microsoft biztonsági közösségével a technikai közösségünkben: Végponthoz készült Microsoft Defender Tech Community.

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: