Az Azure Stack Hub robusztus hálózati integrációja

Ez a témakör az Azure Stack hálózati integrációját ismerteti.

Szegélykapcsolat (kimenő kapcsolat)

A hálózati integráció megtervezése fontos előfeltétele a sikeres Azure Stack integrált rendszerek üzembe helyezésének, működtetésének és felügyeletének. A határkapcsolatok tervezése azzal kezdődik, hogy kiválasztja, hogy dinamikus útválasztást szeretne-e használni a Border Gateway Protocol (BGP) használatával. Ehhez egy 16 bites BGP autonóm rendszerszámot kell hozzárendelni (nyilvános vagy privát), vagy statikus útválasztást kell használnia, ahol statikus alapértelmezett útvonal van hozzárendelve a szegélyeszközökhöz.

Az állványok (TOR) felső kapcsolóihoz 3. rétegbeli, a fizikai adaptereken konfigurált pont–pont IP-címekre (/30 hálózatokra) van szükség. Az Azure Stack-műveleteket támogató TOR-kapcsolókkal rendelkező 2. rétegbeli kimenő hivatkozások nem támogatottak.

BGP-útválasztás

A BGP-hez hasonló dinamikus útválasztási protokoll használata garantálja, hogy a rendszer mindig tisztában van a hálózati változásokkal, és megkönnyíti az adminisztrációt. A fokozott biztonság érdekében jelszó állítható be a tor és a border közötti BGP-társviszonyban.

Az alábbi ábrán látható módon a TOR-kapcsoló magánhálózati IP-címtartományának hirdetése előtaglistával blokkolva van. Az előtaglista tagadja a magánhálózat hirdetését, és útvonal-térképként alkalmazza a TOR és a szegély közötti kapcsolatra.

Az Azure Stack-megoldás társviszonyai között futó szoftver Load Balancer (SLB) a TOR-eszközökhöz, hogy dinamikusan meghirdethesse a VIP-címeket.

Annak érdekében, hogy a felhasználói forgalom azonnal és átláthatóan helyreálljon a meghibásodásból, a TOR-eszközök között konfigurált VPC vagy MLAG lehetővé teszi többvázlatos kapcsolat összesítésének használatát a gazdagépekhez, valamint a HSRP-hez vagy a VRRP-hez, amely hálózati redundanciát biztosít az IP-hálózatok számára.

Statikus útválasztás

A statikus útválasztás további konfigurációt igényel a szegélyeszközökhöz. Ez manuális beavatkozást és kezelést igényel, valamint alapos elemzést igényel a változások előtt. A konfigurációs hiba által okozott problémák a végrehajtott módosításoktól függően több időt vehet igénybe a visszaállításhoz. Ez az útválasztási módszer nem ajánlott, de támogatott.

Ahhoz, hogy az Azure Stacket statikus útválasztással integrálhassa a hálózati környezetbe, mind a négy fizikai kapcsolatot össze kell kapcsolni a szegély és a TOR-eszköz között. A magas rendelkezésre állás nem garantálható a statikus útválasztás működése miatt.

A szegélyeszközt statikus útvonalakkal kell konfigurálni, amelyek a TOR és a Border közötti négy P2P IP-cím mindegyikére mutatnak az Azure Stack bármely hálózatára irányuló forgalomhoz, de a működéshez csak a külső vagy nyilvános VIP-hálózat szükséges. A kezdeti üzembe helyezéshez statikus útvonalakra van szükség a BMC-hez és a külső hálózatokhoz. Az operátorok dönthetnek úgy, hogy statikus útvonalakat hagynak a szegélyen a BMC-n és az infrastruktúra-hálózaton található felügyeleti erőforrások eléréséhez. Nem kötelező statikus útvonalakat hozzáadni az infrastruktúraváltáshoz és a kapcsolókezelési hálózatokhoz .

A TOR-eszközök statikus alapértelmezett útvonallal vannak konfigurálva, amely az összes forgalmat a szegélyeszközökre küldi. Az alapértelmezett szabály egyetlen adatforgalmi kivétele a privát terület, amely a TOR-ra a szegélykapcsolatra alkalmazott Access Control listával van letiltva.

A statikus útválasztás csak a TOR és a szegélykapcsolók közötti kimenő kapcsolatokra vonatkozik. A BGP dinamikus útválasztást az állványon belül használják, mivel ez az SLB és más összetevők alapvető eszköze, és nem tiltható le és nem távolítható el.

* A BMC-hálózat nem kötelező az üzembe helyezés után.

** A Kapcsolóinfrastruktúra hálózat nem kötelező, mivel a teljes hálózat belefoglalható a Switch Management hálózatba.

A Kapcsolókezelési hálózat szükséges, és a Kapcsolóinfrastruktúra-hálózattól elkülönítve vehető fel.

Transzparens proxy

Ha az adatközpont megköveteli, hogy az összes forgalom proxyt használjon, konfigurálnia kell egy transzparens proxyt az állványról érkező összes forgalom feldolgozásához, hogy a szabályzatnak megfelelően kezelje azt, és elkülönítse a forgalmat a hálózat zónái között.

Az Azure Stack-megoldás nem támogatja a normál webes proxykat

A transzparens proxy (más néven elfogó, beágyazott vagy kényszerített proxy) a hálózati réteg normál kommunikációját észleli anélkül, hogy speciális ügyfélkonfigurációra lenne szükség. Az ügyfeleknek nem kell tudniuk a proxy létezéséről.

Az SSL-forgalom elfogása nem támogatott, és szolgáltatáshibákhoz vezethet a végpontok elérésekor. Az identitáshoz szükséges végpontokkal való kommunikáció maximálisan támogatott időtúllépése 60-at jelent 3 újrapróbálkozási kísérlettel.

DNS

Ez a szakasz a tartománynévrendszer (DNS) konfigurációját ismerteti.

Feltételes DNS-továbbítás konfigurálása

Ez csak az AD FS üzemelő példányára vonatkozik.

A névfeloldás meglévő DNS-infrastruktúrával való engedélyezéséhez konfigurálja a feltételes továbbítást.

Feltételes továbbító hozzáadásához a kiemelt végpontot kell használnia.

Ehhez az eljáráshoz használjon egy számítógépet az adatközpont hálózatában, amely képes kommunikálni az Azure Stack kiemelt végpontjával.

Nyisson meg egy emelt szintű Windows PowerShell munkamenetet (rendszergazdaként futtassa), és csatlakozzon a kiemelt végpont IP-címéhez. Használja a CloudAdmin-hitelesítés hitelesítő adatait.

\$cred=Get-Credential Enter-PSSession -ComputerName \<IP Address of ERCS\> -ConfigurationName PrivilegedEndpoint -Credential \$credMiután csatlakozott a kiemelt végponthoz, futtassa a következő PowerShell-parancsot. Cserélje le a használni kívánt DNS-kiszolgálók tartománynevével és IP-címeivel megadott mintaértékeket.

Register-CustomDnsServer -CustomDomainName "contoso.com" -CustomDnsIPAddresses "192.168.1.1","192.168.1.2"

Azure Stack DNS-nevek feloldása az Azure Stacken kívülről

A mérvadó kiszolgálók azok, amelyek a külső DNS-zóna adatait és a felhasználó által létrehozott zónákat tárolják. Ezekkel a kiszolgálókkal integrálva engedélyezheti a zónadelegálást vagy a feltételes továbbítást az Azure Stack DNS-nevének az Azure Stacken kívüli feloldásához.

A DNS-kiszolgáló külső végpontadatainak lekérése

Az Azure Stack üzembe helyezésének a DNS-infrastruktúrával való integrálásához a következő információkra van szüksége:

DNS-kiszolgáló teljes tartománynevei

DNS-kiszolgáló IP-címei

Az Azure Stack DNS-kiszolgálók teljes tartományneveinek formátuma a következő:

<NAMINGPREFIX-ns01>.<RÉGIÓ>.<EXTERNALDOMAINNAME>

<NAMINGPREFIX-ns02>.<RÉGIÓ>.<EXTERNALDOMAINNAME>

A mintaértékek használatával a DNS-kiszolgálók teljes tartománynevei a következők:

azs-ns01.east.cloud.fabrikam.com

azs-ns02.east.cloud.fabrikam.com

Ezek az információk elérhetők a felügyeleti portálon, de az Azure Stack összes üzembe helyezésének végén is létrejönnek egy AzureStackStampInformation.json nevű fájlban. Ez a fájl az üzembehelyezési virtuális gép C:\CloudDeployment\logs mappájában található. Ha nem tudja biztosan, hogy milyen értékeket használtak az Azure Stack üzembe helyezéséhez, innen szerezheti be az értékeket.

Ha az üzembehelyezési virtuális gép már nem érhető el vagy nem érhető el, az értékeket a kiemelt végponthoz való csatlakozással és a Get-AzureStackStampInformation PowerShell-parancsmag futtatásával szerezheti be. További információt a kiemelt végpontról szóló cikkben talál.

Az Azure Stackre történő feltételes továbbítás beállítása

Az Azure Stack és a DNS-infrastruktúra integrálásának legegyszerűbb és legbiztonságosabb módja a zóna feltételes továbbítása a szülőzónát üzemeltető kiszolgálóról. Ez a megközelítés akkor ajánlott, ha közvetlen vezérléssel rendelkezik az Azure Stack külső DNS-névteréhez tartozó szülőzónát üzemeltető DNS-kiszolgálók felett.

Ha nem ismeri a DNS-sel való feltételes továbbítást, tekintse meg a következő TechNet-cikket: Feltételes továbbító hozzárendelése tartománynévhez vagy a DNS-megoldásra vonatkozó dokumentáció.

Olyan esetekben, amikor a külső Azure Stack DNS-zónát úgy adta meg, hogy a vállalati tartománynév gyermektartományának tűnjön, a feltételes továbbítás nem használható. A DNS-delegálást konfigurálni kell.

Példa:

Vállalati DNS-tartománynév: contoso.com

Azure Stack külső DNS-tartományneve: azurestack.contoso.com

DNS-továbbító IP-címének szerkesztése

A DNS-továbbító IP-címei az Azure Stack üzembe helyezése során vannak beállítva. Ha azonban a továbbító IP-címeit bármilyen okból frissíteni kell, szerkesztheti az értékeket úgy, hogy csatlakozik a kiemelt végponthoz, és futtatja a Get-AzSDnsForwarder és Set-AzSDnsForwarder [[-IPAddress] <IPAddress[]>] PowerShell-parancsmagokat. További információt a kiemelt végpontról szóló cikkben talál.

A külső DNS-zóna delegálása az Azure Stackbe

Ahhoz, hogy a DNS-nevek feloldhatók legyenek egy Azure Stack-üzemelő példányon kívülről, be kell állítania a DNS-delegálást.

Minden tartományregisztráló a saját DNS-kezelési eszközeit használja a tartományok névkiszolgálói rekordjainak módosítására. A regisztráló DNS-kezelési oldalán szerkessze az NS-rekordokat, és cserélje le a zóna NS-rekordjait az Azure Stackben lévő rekordokra.

A legtöbb DNS-regisztráló megköveteli, hogy legalább két DNS-kiszolgálót adjon meg a delegálás befejezéséhez.

Firewall

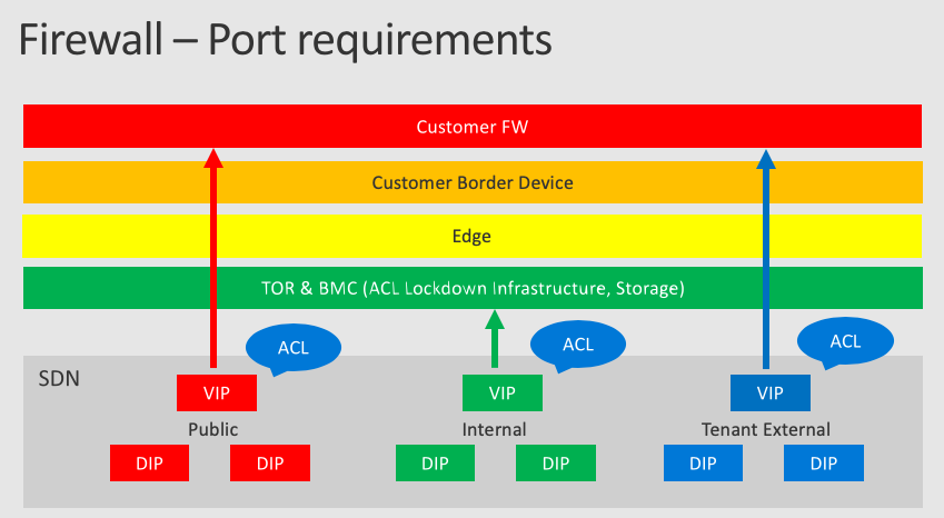

Az Azure Stack virtuális IP-címeket (VIP-ket) állít be az infrastruktúra-szerepköreihez. Ezek a VIRTUÁLIS IP-címek a nyilvános IP-címkészletből vannak lefoglalva. Minden vipera hozzáférés-vezérlési listával (ACL) van védve a szoftveralapú hálózati rétegben. Az ACL-eket a fizikai kapcsolókon (TOR-ok és BMC-k) is használják a megoldás további megerősítéséhez. A rendszer létrehoz egy DNS-bejegyzést a külső DNS-zónában lévő minden végponthoz, amely az üzembe helyezés időpontjában van megadva. A felhasználói portálhoz például hozzá van rendelve a portál DNS-gazdagép-bejegyzése. <régióban>.<fqdn>.

Az alábbi architektúradiagram a különböző hálózati rétegeket és ACL-eket mutatja be:

Portok és URL-címek

Ha elérhetővé szeretné tenni az Azure Stack-szolgáltatásokat (például a portálokat, az Azure Resource Manager, a DNS-t stb.) a külső hálózatok számára, engedélyeznie kell a végpontokra irányuló bejövő forgalmat adott URL-címekhez, portokhoz és protokollokhoz.

Olyan üzemelő példányban, ahol egy hagyományos proxykiszolgálóra vagy tűzfalra irányuló transzparens proxy-kimenő kapcsolat védi a megoldást, engedélyeznie kell bizonyos portokat és URL-címeket a bejövő és a kimenő kommunikációhoz is. Ezek közé tartoznak az identitáshoz, a piactérhez, a javításhoz és frissítéshez, a regisztrációhoz és a használati adatokhoz tartozó portok és URL-címek.

Kimenő kommunikáció

Az Azure Stack csak transzparens proxykiszolgálók használatát támogatja. A hagyományos proxykiszolgálóra transzparens proxykapcsolatú üzembe helyezés esetén engedélyeznie kell a portokat és URL-címeket az alábbi táblázatban a kimenő kommunikációhoz a csatlakoztatott módban történő üzembe helyezéskor.

Az SSL-forgalom elfogása nem támogatott, és szolgáltatáshibákhoz vezethet a végpontok elérésekor. Az identitáshoz szükséges végpontokkal való kommunikáció maximálisan támogatott időtúllépése 60s.

Megjegyzés

Az Azure Stack nem támogatja az ExpressRoute használatát az alábbi táblázatban felsorolt Azure-szolgáltatások eléréséhez, mert előfordulhat, hogy az ExpressRoute nem tudja az összes végpontra irányítani a forgalmat.

| Cél | Cél URL-címe | Protokoll | Portok | Forráshálózat |

|---|---|---|---|---|

| Identitás | Azure login.windows.net login.microsoftonline.com graph.windows.net https://secure.aadcdn.microsoftonline-p.com www.office.com ManagementServiceUri = https://management.core.windows.net ARMUri = https://management.azure.com https://*.msftauth.net https://*.msauth.net https://*.msocdn.com Azure Government https://login.microsoftonline.us/ https://graph.windows.net/ Azure China 21Vianet https://login.chinacloudapi.cn/ https://graph.chinacloudapi.cn/ Azure Germany https://login.microsoftonline.de/ https://graph.cloudapi.de/ |

HTTP HTTPS |

80 443 |

Nyilvános VIRTUÁLIS IP-cím – /27 Nyilvános infrastruktúra hálózata |

| Marketplace-szindikáció | Azure https://management.azure.com https://*.blob.core.windows.net https://*.azureedge.net Azure Government https://management.usgovcloudapi.net/ https://*.blob.core.usgovcloudapi.net/ Azure China 21Vianet https://management.chinacloudapi.cn/ http://*.blob.core.chinacloudapi.cn |

HTTPS | 443 | Nyilvános VIRTUÁLIS IP-cím – /27 |

| Javítás & frissítés | https://*.azureedge.net https://aka.ms/azurestackautomaticupdate |

HTTPS | 443 | Nyilvános VIRTUÁLIS IP-cím – /27 |

| Regisztráció | Azure https://management.azure.com Azure Government https://management.usgovcloudapi.net/ Azure China 21Vianet https://management.chinacloudapi.cn |

HTTPS | 443 | Nyilvános VIRTUÁLIS IP-cím – /27 |

| Használat | Azure https://*.trafficmanager.net Azure Government https://*.usgovtrafficmanager.net Azure China 21Vianet https://*.trafficmanager.cn |

HTTPS | 443 | Nyilvános VIRTUÁLIS IP-cím – /27 |

| Windows Defender | *.wdcp.microsoft.com *.wdcpalt.microsoft.com *.wd.microsoft.com *.update.microsoft.com *.download.microsoft.com https://www.microsoft.com/pkiops/crl https://www.microsoft.com/pkiops/certs https://crl.microsoft.com/pki/crl/products https://www.microsoft.com/pki/certs https://secure.aadcdn.microsoftonline-p.com |

HTTPS | 80 443 |

Nyilvános VIRTUÁLIS IP-cím – /27 Nyilvános infrastruktúra hálózata |

| NTP | (Az üzembe helyezéshez biztosított NTP-kiszolgáló IP-címe) | UDP | 123 | Nyilvános VIRTUÁLIS IP-cím – /27 |

| DNS | (Az üzembe helyezéshez megadott DNS-kiszolgáló IP-címe) | TCP UDP |

53 | Nyilvános VIRTUÁLIS IP-cím – /27 |

| CRL | (A tanúsítvány CRL-terjesztési pontjai alatt található URL-cím) | HTTP | 80 | Nyilvános VIRTUÁLIS IP-cím – /27 |

| LDAP | A Graph-integrációhoz biztosított Active Directory-erdő | TCP UDP |

389 | Nyilvános VIRTUÁLIS IP-cím – /27 |

| LDAP SSL | A Graph-integrációhoz biztosított Active Directory-erdő | TCP | 636 | Nyilvános VIRTUÁLIS IP-cím – /27 |

| LDAP GC | A Graph-integrációhoz biztosított Active Directory-erdő | TCP | 3268 | Nyilvános VIRTUÁLIS IP-cím – /27 |

| LDAP GC SSL | A Graph-integrációhoz biztosított Active Directory-erdő | TCP | 3269 | Nyilvános VIRTUÁLIS IP-cím – /27 |

| AD FS | Az AD FS-integrációhoz biztosított AD FS-metaadat-végpont | TCP | 443 | Nyilvános VIRTUÁLIS IP-cím – /27 |

| Diagnosztikai naplógyűjtési szolgáltatás | Az Azure Storage által megadott Blob SAS URL-cím | HTTPS | 443 | Nyilvános VIRTUÁLIS IP-cím – /27 |

Bejövő kommunikáció

Az Azure Stack-végpontok külső hálózatokon való közzétételéhez infrastruktúra-IP-címekre van szükség. Az Endpoint (VIP) tábla megjeleníti az egyes végpontokat, a szükséges portot és protokollt. Tekintse meg a további erőforrás-szolgáltatókat (például az SQL-erőforrás-szolgáltatót) igénylő végpontok adott erőforrás-szolgáltatói üzembehelyezési dokumentációját.

A belső infrastruktúra IP-címei nem szerepelnek a listán, mert nem szükségesek az Azure Stack közzétételéhez. A felhasználói IP-címek dinamikusak, és maguk a felhasználók határozzák meg, az Azure Stack operátora nem szabályozható

Megjegyzés

Az IKEv2 VPN egy szabványalapú IPsec VPN-megoldás, amely az 500-s és 4500-os UDP-portot és az 50-ös TCP-portot használja. A tűzfalak nem mindig nyitják meg ezeket a portokat, ezért előfordulhat, hogy egy IKEv2 VPN nem tud átjárást végrehajtani a proxykon és a tűzfalakon.

| Végpont (VIP) | DNS-gazdagép A rekordja | Protokoll | Portok |

|---|---|---|---|

| AD FS | Adfs. <régióban>.<Fqdn> | HTTPS | 443 |

| Portál (rendszergazda) | Rendszergazdai jelentés. <régióban>.<Fqdn> | HTTPS | 443 |

| Adminhosting | *.adminhosting.<régióban>.<Fqdn> | HTTPS | 443 |

| Azure Resource Manager (rendszergazda) | Felügyelet. <régióban>.<Fqdn> | HTTPS | 443 |

| Portál (felhasználó) | Portál. <régióban>.<Fqdn> | HTTPS | 443 |

| Azure Resource Manager (felhasználó) | Kezelése. <régióban>.<Fqdn> | HTTPS | 443 |

| Graph | Grafikon. <régióban>.<Fqdn> | HTTPS | 443 |

| Visszavont tanúsítványok listája | Crl.region<.<>Fqdn> | HTTP | 80 |

| DNS | *. <régióban>.<Fqdn> | TCP & UDP | 53 |

| Üzemeltetés | *.Hosting.<régióban>.<Fqdn> | HTTPS | 443 |

| Key Vault (felhasználó) | *.Vault. <régióban>.<Fqdn> | HTTPS | 443 |

| Key Vault (rendszergazda) | *.adminvault. <régióban>.<Fqdn> | HTTPS | 443 |

| Tárolási üzenetsor | *.Várólista. <régióban>.<Fqdn> | HTTP HTTPS |

80 443 |

| Storage Table | *.Táblázat. <régióban>.<Fqdn> | HTTP HTTPS |

80 443 |

| Storage Blob | *.Blob. <régióban>.<Fqdn> | HTTP HTTPS |

80 443 |

| SQL-erőforrás-szolgáltató | sqladapter.dbadapter. <régióban>.<Fqdn> | HTTPS | 44300-44304 |

| MySQL-erőforrás-szolgáltató | mysqladapter.dbadapter. <régióban>.<Fqdn> | HTTPS | 44300-44304 |

| App Service | *.appservice. <régióban>.<Fqdn> | TCP | 80 (HTTP) 443 (HTTPS) 8172 (MSDeploy) |

| *.scm.appservice. <régióban>.<Fqdn> | TCP | 443 (HTTPS) | |

| api.appservice. <régióban>.<Fqdn> | TCP | 443 (HTTPS) 44300 (Azure Resource Manager) |

|

| ftp.appservice. <régióban>.<Fqdn> | TCP, UDP | 21, 1021, 10001-10100 (FTP) 990 (FTPS) |

|

| VPN-átjárók | Lásd a VPN-átjáróval kapcsolatos gyakori kérdéseket. | ||

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: