Alkalmazásbejelentkés folyamata a Microsoft Identitásplatform

Ez a témakör a webes, asztali és mobilalkalmazások Microsoft Identitásplatform használó alapvető bejelentkezési folyamatát ismerteti. A Microsoft Identitásplatform által támogatott bejelentkezési forgatókönyvek megismeréséhez tekintse meg a hitelesítési folyamatokat és az alkalmazásforgatókönyveket.

Webalkalmazás bejelentkezési folyamata

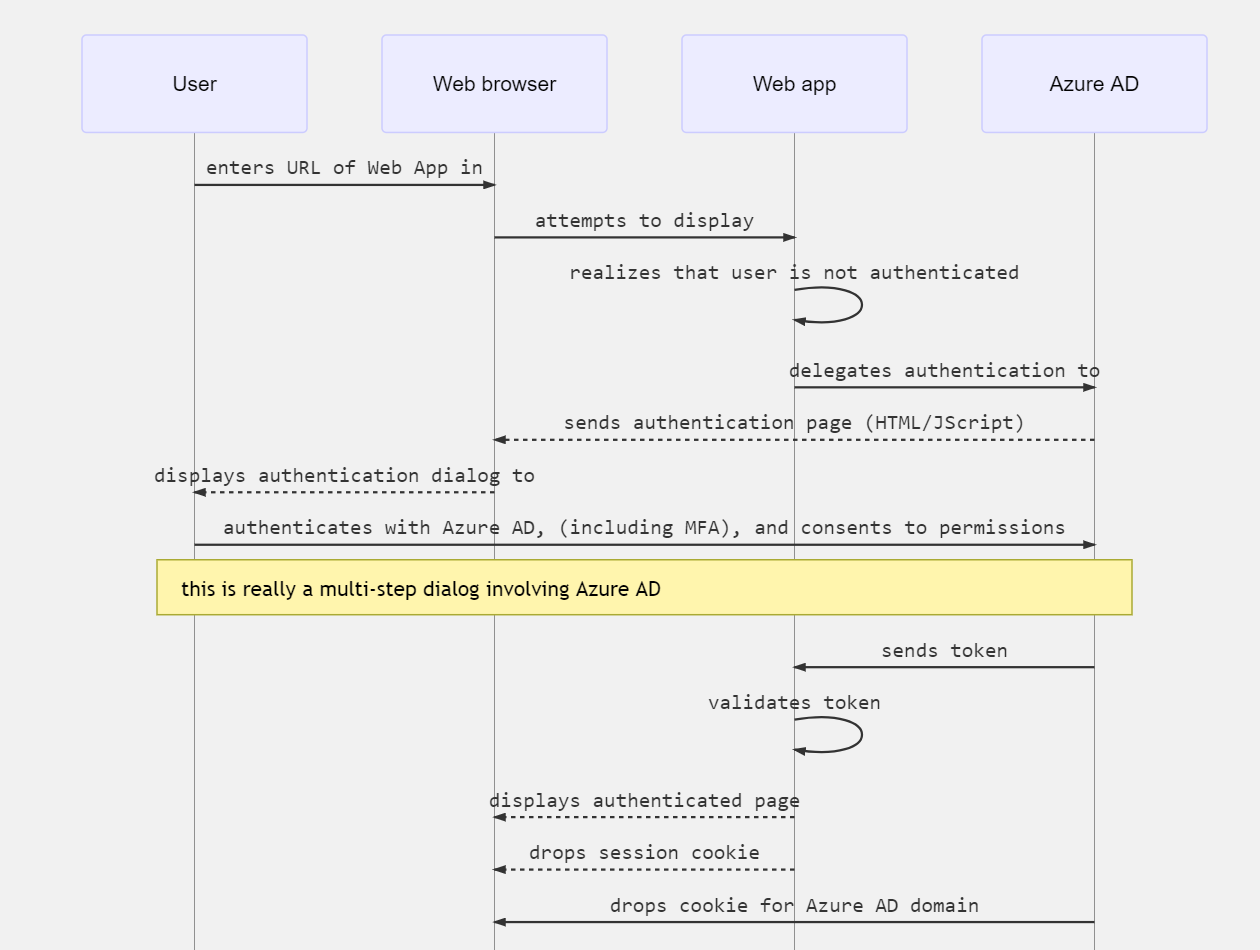

Amikor egy felhasználó a böngészőben egy webalkalmazáshoz navigál, a következő történik:

- A webalkalmazás határozza meg, hogy a felhasználó hitelesítve van-e.

- Ha a felhasználó nincs hitelesítve, a webalkalmazás delegálja a Microsoft Entra-azonosítót a felhasználó bejelentkezéséhez. Ez a bejelentkezés megfelel a szervezet szabályzatának, ami azt jelentheti, hogy a felhasználónak meg kell adnia a hitelesítő adatait többtényezős hitelesítéssel (más néven kéttényezős hitelesítéssel vagy 2FA-val), vagy egyáltalán nem használ jelszót (például a Windows Hello használatával).

- A rendszer arra kéri a felhasználót, hogy járuljon hozzá ahhoz a hozzáféréshez, amelyhez az ügyfélalkalmazásnak szüksége van. Ezért kell regisztrálni az ügyfélalkalmazásokat a Microsoft Entra-azonosítóval, hogy a Microsoft Identitásplatform olyan jogkivonatokat biztosítson, amelyek a felhasználó által engedélyezett hozzáférést képviselik.

Ha a felhasználó sikeresen hitelesített:

- A Microsoft Identitásplatform jogkivonatot küld a webalkalmazásnak.

- A rendszer egy Microsoft Entra-tartományhoz társított cookie-t ment, amely a felhasználó identitását tartalmazza a böngésző cookie-jarjában. Amikor egy alkalmazás legközelebb a böngészőt használja a Microsoft Identitásplatform engedélyezési végpontra való navigáláshoz, a böngésző megjeleníti a cookie-t, hogy a felhasználónak ne kelljen újra bejelentkeznie. Az egyszeri bejelentkezés is így valósul meg. A cookie-t a Microsoft Entra ID hozza létre, és csak a Microsoft Entra ID tudja értelmezni.

- A webalkalmazás ezután érvényesíti a jogkivonatot. Ha az ellenőrzés sikeres, a webalkalmazás megjeleníti a védett lapot, és egy munkamenet-cookie-t ment a böngésző cookie-jarjában. Amikor a felhasználó egy másik oldalra navigál, a webalkalmazás tudja, hogy a felhasználó hitelesítése a munkamenet cookie-ja alapján történik.

A következő szekvenciadiagram összefoglalja ezt az interakciót:

Hogyan határozza meg a webalkalmazás, hogy a felhasználó hitelesítése megtörtént-e

A webalkalmazás-fejlesztők jelezhetik, hogy az összes vagy csak bizonyos lap hitelesítést igényel. Például a ASP.NET/ASP.NET Core-ban ez úgy történik, hogy hozzáadja az [Authorize] attribútumot a vezérlőműveletekhez.

Ez az attribútum miatt ASP.NET ellenőrizni a felhasználó identitását tartalmazó munkamenet-cookie jelenlétét. Ha nem található cookie, ASP.NET átirányítja a hitelesítést a megadott identitásszolgáltatóhoz. Ha az identitásszolgáltató a Microsoft Entra-azonosító, a webalkalmazás átirányítja a hitelesítést https://login.microsoftonline.com, amely egy bejelentkezési párbeszédpanelt jelenít meg.

Hogyan delegálja a webalkalmazás a bejelentkezést a Microsoft Identitásplatform, és hogyan szerez be jogkivonatot

A felhasználói hitelesítés a böngészőn keresztül történik. Az OpenID protokoll szabványos HTTP protokollüzeneteket használ.

- A webalkalmazás http 302-et (átirányítást) küld a böngészőbe a Microsoft Identitásplatform használatához.

- A felhasználó hitelesítése után a Microsoft Identitásplatform egy böngészőbeli átirányítással elküldi a jogkivonatot a webalkalmazásnak.

- Az átirányítást a webalkalmazás átirányítási URI formájában biztosítja. Ez az átirányítási URI regisztrálva van a Microsoft Entra alkalmazásobjektumban. Több átirányítási URL-cím is lehet, mert az alkalmazás több URL-címen is üzembe helyezhető. A webalkalmazásnak tehát meg kell adnia a használni kívánt átirányítási URI-t is.

- A Microsoft Entra ID ellenőrzi, hogy a webalkalmazás által küldött átirányítási URI az alkalmazás regisztrált átirányítási URI-jainak egyike-e.

Asztali és mobilalkalmazás-bejelentkezési folyamat

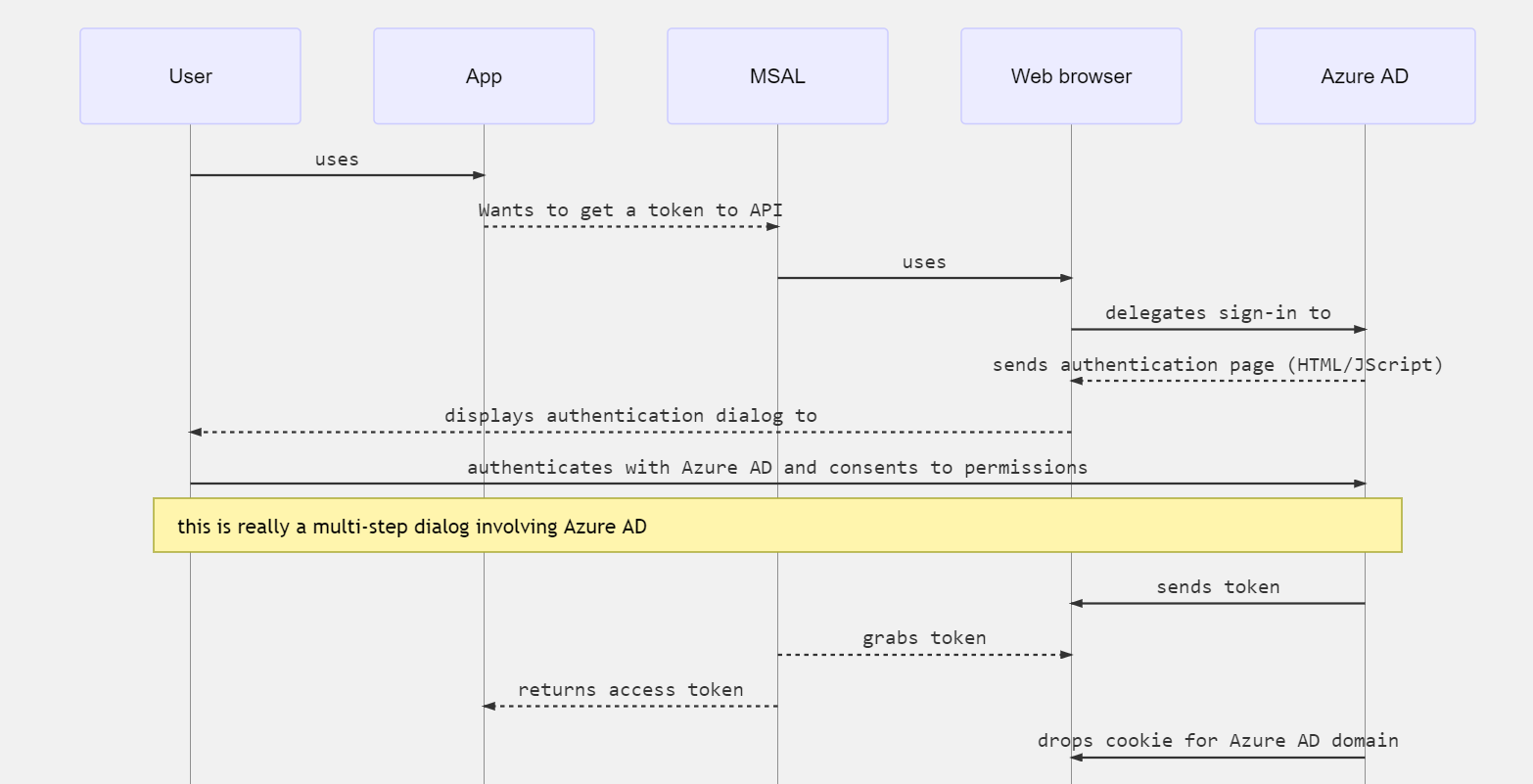

A fent leírt folyamat kis eltérésekkel az asztali és mobilalkalmazásokra vonatkozik.

Az asztali és mobilalkalmazások beágyazott webvezérlőt vagy rendszerböngészőt használhatnak a hitelesítéshez. Az alábbi ábra bemutatja, hogy egy asztali vagy mobilalkalmazás hogyan használja a Microsoft Authentication Libraryt (MSAL) hozzáférési jogkivonatok beszerzésére és webes API-k meghívására.

Az MSAL böngészőt használ a jogkivonatok lekéréséhez. A webalkalmazások esetében is a hitelesítés delegálva van Microsoft Identitásplatform.

Mivel a Microsoft Entra ID ugyanazt az identitás cookie-t menti a böngészőben, mint a webalkalmazások esetében, ha a natív vagy mobilalkalmazás a rendszerböngészőt használja, azonnal megkapja az egyszeri bejelentkezést a megfelelő webalkalmazással.

Alapértelmezés szerint az MSAL a rendszerböngészőt használja. Kivételt képeznek .NET-keretrendszer asztali alkalmazások, amelyekben beágyazott vezérlőt használnak az integráltabb felhasználói élmény biztosításához.

Következő lépések

A hitelesítés és az engedélyezés alapjait ismertető egyéb témakörök:

- A hitelesítés és az engedélyezés alapfogalmait a hitelesítés és az engedélyezés Microsoft Identitásplatform című témakörben találhatja meg.

- A biztonsági jogkivonatok segítségével megtudhatja , hogyan használják a hozzáférési jogkivonatokat, a frissítési jogkivonatokat és az azonosító jogkivonatokat a hitelesítés és az engedélyezés során.

- Az alkalmazás regisztrálásának folyamatáról az alkalmazásmodellben tájékozódhat, hogy az integrálható legyen Microsoft Identitásplatform.

- Az alkalmazások és API-k biztonságossá tételéről a jogcímek érvényesítésével tájékozódhat arról, hogyan használhatja biztonságosan a jogkivonat-jogcímeket az alkalmazások engedélyezési logikájához.

További információ az alkalmazás-bejelentkezési folyamatról:

- A Microsoft Identitásplatform által támogatott felhasználók hitelesítésének egyéb forgatókönyveiről további információt a hitelesítési folyamatok és az alkalmazásforgatókönyvek című témakörben talál.

- Az MSAL-kódtárakban megismerheti azokat a Microsoft-kódtárakat, amelyek segítenek a Microsoft-fiókokkal, a Microsoft Entra-fiókokkal és az Azure AD B2C-felhasználókkal dolgozó alkalmazások fejlesztésében egyetlen, egyszerűsített programozási modellben.