A Microsoft Entra SAML token titkosításának beállítása

Feljegyzés

A tokentitkosítás a Microsoft Entra id P1 vagy P2 funkciója. A Microsoft Entra kiadásairól, funkcióiról és díjszabásáról további információt a Microsoft Entra díjszabásában talál.

Az SAML-tokentitkosítás lehetővé teszi a titkosított SAML-állítások használatát egy olyan alkalmazással, amely támogatja azt. Ha egy alkalmazáshoz van konfigurálva, a Microsoft Entra ID titkosítja az alkalmazáshoz kibocsátott SAML-állításokat a Microsoft Entra ID-ban tárolt tanúsítványból beszerzett nyilvános kulccsal. Az alkalmazásnak a megfelelő titkos kulcsot kell használnia a jogkivonat visszafejtéséhez, mielőtt az a bejelentkezett felhasználó hitelesítésének bizonyítékaként használható lenne.

A Microsoft Entra ID és az alkalmazás közötti SAML-állítások titkosítása további biztosítékot nyújt arra vonatkozóan, hogy a jogkivonat tartalmát nem lehet elfogni, és a személyes vagy vállalati adatok sérülnek.

A Microsoft Entra SAML-jogkivonatok még tokentitkosítás nélkül sem lesznek átadva a hálózaton. A Microsoft Entra ID megköveteli, hogy a jogkivonat-kérések/válaszcserék titkosított HTTPS/TLS-csatornákon keresztül valósuljanak meg, hogy az IDP, a böngésző és az alkalmazás közötti kommunikáció titkosított hivatkozásokon keresztül valósuljon meg. Vegye figyelembe a jogkivonat-titkosítás értékét a további tanúsítványok kezelésével kapcsolatos többletterheléshez képest.

A tokentitkosítás konfigurálásához fel kell töltenie egy X.509-tanúsítványfájlt, amely tartalmazza a nyilvános kulcsot az alkalmazást jelképező Microsoft Entra alkalmazásobjektumba. Az X.509-tanúsítvány beszerzéséhez letöltheti az alkalmazásból, vagy lekérheti az alkalmazás szállítójától olyan esetekben, amikor az alkalmazás szállítója titkosítási kulcsokat biztosít, vagy ha az alkalmazás egy titkos kulcs megadását várja, akkor a titkosítási eszközökkel, az alkalmazás kulcstárolójába feltöltött titkos kulcsrészlel és a Microsoft Entra-azonosítóba feltöltött megfelelő nyilvános kulcstanúsítványsal hozható létre.

A Microsoft Entra ID az AES-256 használatával titkosítja az SAML-helyességi adatokat.

Előfeltételek

Az SAML-tokentitkosítás konfigurálásához a következőkre van szükség:

- Egy Microsoft Entra felhasználói fiók. Ha még nem rendelkezik ilyen fiókkal, ingyenesen létrehozhat egy fiókot.

- A következő szerepkörök egyike: Globális rendszergazda, Felhőalkalmazás-rendszergazda, Alkalmazás-rendszergazda vagy a szolgáltatásnév tulajdonosa.

Tipp.

A cikkben szereplő lépések a portáltól függően kissé eltérhetnek.

Vállalati alkalmazás SAML-tokentitkosításának konfigurálása

Ez a szakasz a vállalati alkalmazás SAML-jogkivonat-titkosításának konfigurálását ismerteti. A Microsoft Entra Felügyeleti központ Nagyvállalati alkalmazások paneljén beállított alkalmazások az Alkalmazáskatalógusból vagy egy nem katalógusbeli alkalmazásból. A Alkalmazásregisztrációk felületen regisztrált alkalmazások esetében kövesse a regisztrált alkalmazás SAML-jogkivonat-titkosítási útmutatóját.

A vállalati alkalmazás SAML-tokentitkosításának konfigurálásához kövesse az alábbi lépéseket:

Szerezze be az alkalmazásban konfigurált titkos kulcsnak megfelelő nyilvánoskulcs-tanúsítványt.

Hozzon létre egy aszimmetrikus kulcspárt a titkosításhoz. Ha az alkalmazás rendelkezik egy titkosításhoz használható nyilvános kulccsal, kövesse az alkalmazás utasításait az X.509-tanúsítvány letöltéséhez.

A nyilvános kulcsot X.509-tanúsítványfájlban kell tárolni .cer formátumban. A tanúsítványfájl tartalmát átmásolhatja egy szövegszerkesztőbe, és mentheti .cer fájlként. A tanúsítványfájlnak csak a nyilvános kulcsot kell tartalmaznia, a titkos kulcsot nem.

Ha az alkalmazás a példányhoz létrehozott kulcsot használja, kövesse az alkalmazás által a Microsoft Entra-bérlőből visszafejtendő titkos kulcs telepítésére vonatkozó utasításokat.

Adja hozzá a tanúsítványt az alkalmazáskonfigurációhoz a Microsoft Entra-azonosítóban.

Tokentitkosítás konfigurálása a Microsoft Entra felügyeleti központban

A nyilvános tanúsítványt hozzáadhatja az alkalmazás konfigurációjához a Microsoft Entra felügyeleti központban.

Jelentkezzen be a Microsoft Entra felügyeleti központba legalább felhőalkalmazásként Rendszergazda istratorként.

Keresse meg az Identity>Applications>Enterprise-alkalmazásokat>Az összes alkalmazás.

Írja be a meglévő alkalmazás nevét a keresőmezőbe, majd válassza ki az alkalmazást a keresési eredmények közül.

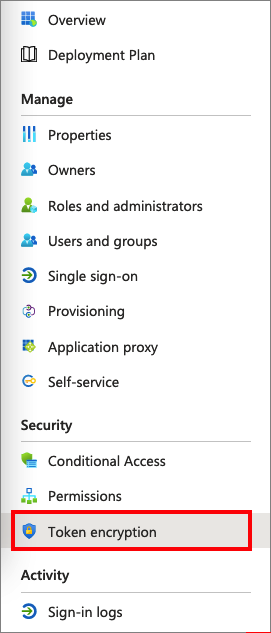

Az alkalmazás oldalán válassza a Jogkivonat-titkosítás lehetőséget.

Feljegyzés

A tokentitkosítási beállítás csak olyan SAML-alkalmazásokhoz érhető el, amelyeket a Microsoft Entra Felügyeleti központ Nagyvállalati alkalmazások paneljén állítottak be, akár az alkalmazáskatalógusból, akár egy nem katalógusbeli alkalmazásból. Egyéb alkalmazások számára ez a menüpont le van tiltva.

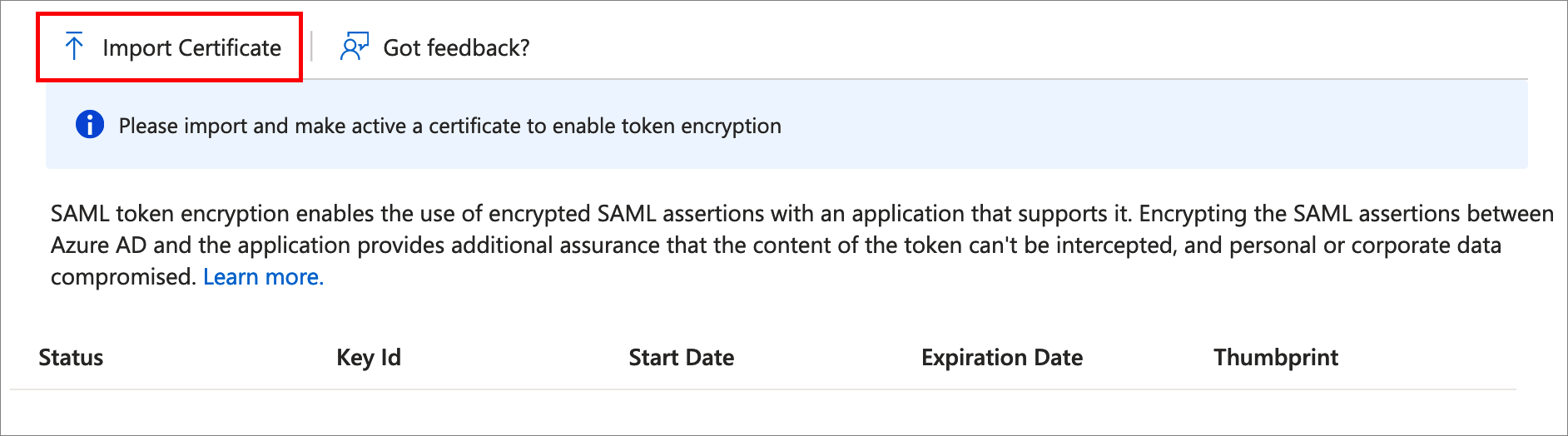

A Jogkivonat titkosítása lapon válassza a Tanúsítvány importálása lehetőséget a nyilvános X.509-tanúsítványt tartalmazó .cer fájl importálásához.

Miután importálta a tanúsítványt, és a titkos kulcs az alkalmazás oldalán való használatra van konfigurálva, aktiválja a titkosítást az ujjlenyomat állapota melletti ... elemet választva, majd válassza a tokentitkosítás aktiválása lehetőséget a legördülő menü beállításai közül.

Válassza az Igen lehetőséget a tokentitkosítási tanúsítvány aktiválásának megerősítéséhez.

Győződjön meg arról, hogy az alkalmazáshoz kibocsátott SAML-állítások titkosítva vannak.

Tokentitkosítás inaktiválása a Microsoft Entra felügyeleti központban

A Microsoft Entra Felügyeleti központban lépjen az Identity>Applications>Enterprise-alkalmazások minden alkalmazásához>, majd válassza ki azt az alkalmazást, amelyen engedélyezve van az SAML-jogkivonat-titkosítás.

Az alkalmazás oldalán válassza a Jogkivonat-titkosítás lehetőséget, keresse meg a tanúsítványt, majd válassza a ... lehetőséget a legördülő menü megjelenítéséhez.

Válassza a Jogkivonat-titkosítás inaktiválása lehetőséget.

Regisztrált alkalmazás SAML-tokentitkosításának konfigurálása

Ez a szakasz a regisztrált alkalmazás SAML-jogkivonat-titkosításának konfigurálását ismerteti. A Microsoft Entra Felügyeleti központ Alkalmazásregisztrációk paneljén beállított alkalmazások. Vállalati alkalmazás esetén kövesse a vállalati alkalmazás SAML-tokentitkosítási útmutatóját.

A titkosítási tanúsítványok az alkalmazásobjektumon tárolódnak a Microsoft Entra-azonosítóban egy encrypt használati címkével. Több titkosítási tanúsítványt is konfigurálhat, és a jogkivonatok titkosításához aktív tanúsítványt az tokenEncryptionKeyID attribútum azonosítja.

A jogkivonat-titkosítás Microsoft Graph API vagy PowerShell használatával történő konfigurálásához szüksége lesz az alkalmazás objektumazonosítójára. Ezt az értéket programozott módon, vagy a Microsoft Entra Felügyeleti központban az alkalmazás Tulajdonságok lapjára lépve és az objektumazonosító értékének jelölésével keresheti meg.

Amikor a KeyCredentialt a Graph, a PowerShell vagy az alkalmazásjegyzék használatával konfigurálja, létre kell hoznia egy GUID azonosítót a keyId használatához.

Az alkalmazásregisztráció tokentitkosításának konfigurálásához kövesse az alábbi lépéseket:

Jelentkezzen be a Microsoft Entra felügyeleti központba legalább felhőalkalmazásként Rendszergazda istratorként.

Keresse meg az Identitásalkalmazások>> Alkalmazásregisztrációk> Az összes alkalmazást.

Írja be a meglévő alkalmazás nevét a keresőmezőbe, majd válassza ki az alkalmazást a keresési eredmények közül.

Az alkalmazás oldalán válassza a Jegyzék elemet az alkalmazásjegyzék szerkesztéséhez.

Az alábbi példa egy két titkosítási tanúsítvánnyal konfigurált alkalmazásjegyzéket mutat be, a második pedig aktívként van kiválasztva a tokenEncryptionKeyId használatával.

{ "id": "3cca40e2-367e-45a5-8440-ed94edd6cc35", "accessTokenAcceptedVersion": null, "allowPublicClient": false, "appId": "cb2df8fb-63c4-4c35-bba5-3d659dd81bf1", "appRoles": [], "oauth2AllowUrlPathMatching": false, "createdDateTime": "2017-12-15T02:10:56Z", "groupMembershipClaims": "SecurityGroup", "informationalUrls": { "termsOfService": null, "support": null, "privacy": null, "marketing": null }, "identifierUris": [ "https://testapp" ], "keyCredentials": [ { "customKeyIdentifier": "Tog/O1Hv1LtdsbPU5nPphbMduD=", "endDate": "2039-12-31T23:59:59Z", "keyId": "8be4cb65-59d9-404a-a6f5-3d3fb4030351", "startDate": "2018-10-25T21:42:18Z", "type": "AsymmetricX509Cert", "usage": "Encrypt", "value": <Base64EncodedKeyFile> "displayName": "CN=SAMLEncryptTest" }, { "customKeyIdentifier": "U5nPphbMduDmr3c9Q3p0msqp6eEI=", "endDate": "2039-12-31T23:59:59Z", "keyId": "6b9c6e80-d251-43f3-9910-9f1f0be2e851", "startDate": "2018-10-25T21:42:18Z", "type": "AsymmetricX509Cert", "usage": "Encrypt", "value": <Base64EncodedKeyFile> "displayName": "CN=SAMLEncryptTest2" } ], "knownClientApplications": [], "logoUrl": null, "logoutUrl": null, "name": "Test SAML Application", "oauth2AllowIdTokenImplicitFlow": true, "oauth2AllowImplicitFlow": false, "oauth2Permissions": [], "oauth2RequirePostResponse": false, "orgRestrictions": [], "parentalControlSettings": { "countriesBlockedForMinors": [], "legalAgeGroupRule": "Allow" }, "passwordCredentials": [], "preAuthorizedApplications": [], "publisherDomain": null, "replyUrlsWithType": [], "requiredResourceAccess": [], "samlMetadataUrl": null, "signInUrl": "https://127.0.0.1:444/applications/default.aspx?metadata=customappsso|ISV9.1|primary|z" "signInAudience": "AzureADMyOrg", "tags": [], "tokenEncryptionKeyId": "6b9c6e80-d251-43f3-9910-9f1f0be2e851" }

Következő lépések

- Megtudhatja, hogyan használja a Microsoft Entra ID az SAML protokollt

- Az SAML-jogkivonatok formátumának, biztonsági jellemzőinek és tartalmának megismerése a Microsoft Entra ID-ban