Mik a Microsoft Entra bejelentkezési naplói?

A Microsoft Entra minden bejelentkezést naplóz egy Azure-bérlőbe, amely magában foglalja a belső alkalmazásokat és erőforrásokat. Rendszergazdaként tudnia kell, mit jelentenek a bejelentkezési naplók értékei, hogy megfelelően értelmezhesse a naplóértékeket.

A bejelentkezési hibák és minták áttekintése értékes betekintést nyújt abba, hogy a felhasználók hogyan férnek hozzá az alkalmazásokhoz és szolgáltatásokhoz. A Microsoft Entra ID által biztosított bejelentkezési naplók hatékony tevékenységnaplók, amelyeket elemezhet. Ez a cikk bemutatja, hogyan érheti el és használhatja fel a bejelentkezési naplókat.

A bejelentkezési naplók előnézeti nézete interaktív és nem interaktív felhasználói bejelentkezéseket, valamint szolgáltatásnevet és felügyelt identitást tartalmazó bejelentkezéseket tartalmaz. Továbbra is megtekintheti a klasszikus bejelentkezési naplókat, amelyek csak interaktív bejelentkezéseket tartalmaznak.

Két másik tevékenységnapló is elérhető a bérlő állapotának figyeléséhez:

- Naplózás – Információk a bérlőre alkalmazott módosításokról, például a felhasználókról és a csoportkezelésről, illetve a bérlő erőforrásaira alkalmazott frissítésekről.

- Kiépítés – Kiépítési szolgáltatás által végzett tevékenységek, például csoport létrehozása a ServiceNow-ban vagy a Workdayből importált felhasználó.

Mit tehet a bejelentkezési naplókkal?

A bejelentkezési naplókkal válaszolhat az olyan kérdésekre, mint például:

- Hány felhasználó jelentkezett be egy adott alkalmazásba ezen a héten?

- Hány sikertelen bejelentkezési kísérlet történt az elmúlt 24 órában?

- Bizonyos böngészőkből vagy operációs rendszerekből jelentkeznek be a felhasználók?

- Az Azure-erőforrások közül melyikhez férnek hozzá felügyelt identitások és szolgáltatásnevek?

A bejelentkezési kérelemhez társított tevékenységet az alábbi adatok azonosításával is leírhatja:

- Ki – A bejelentkezést végrehajtó identitás (felhasználó).

- How – A bejelentkezéshez használt ügyfél (alkalmazás).

- Mi – Az identitás által elért cél (erőforrás).

Milyen típusú bejelentkezési naplók vannak?

A bejelentkezési naplók előzetes verziójában négyféle napló található:

- Interaktív felhasználói bejelentkezések

- Nem interaktív felhasználói bejelentkezések

- Szolgáltatásnév-bejelentkezések

- Felügyelt identitás bejelentkezései

A klasszikus bejelentkezési naplók csak interaktív felhasználói bejelentkezéseket tartalmaznak.

Megjegyzés:

A bejelentkezési naplók bejegyzései rendszerszintűek, és nem módosíthatók és nem törölhetők.

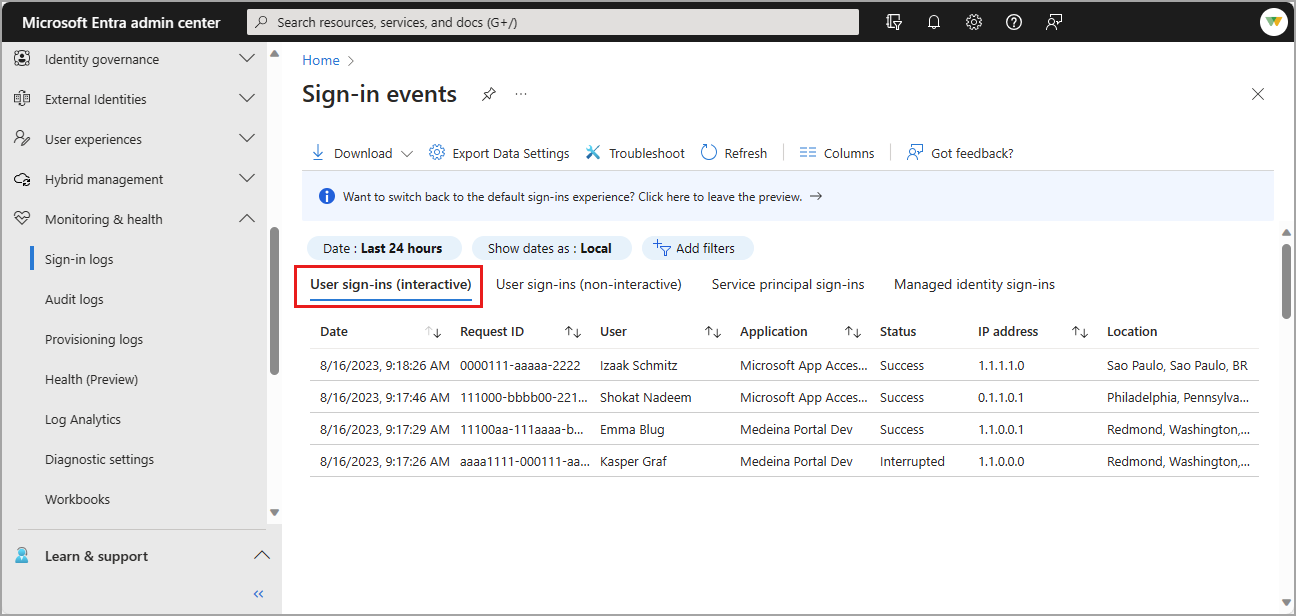

Interaktív felhasználói bejelentkezések

Az interaktív bejelentkezéseket egy felhasználó hajtja végre. Hitelesítési tényezőt biztosítanak a Microsoft Entra-azonosítóhoz. Ez a hitelesítési tényező egy segítő alkalmazással is együttműködhet, például a Microsoft Authenticator alkalmazással. A felhasználók jelszavakat, válaszokat adhatnak az MFA kihívásaira, biometrikus tényezőkre vagy QR-kódokra a Microsoft Entra-azonosítóhoz vagy egy segítő alkalmazáshoz. Ez a napló a Microsoft Entra-azonosítóval összevont identitásszolgáltatók összevont bejelentkezéseit is tartalmazza.

Jelentés mérete: kis

példák:

- A felhasználó a Microsoft Entra bejelentkezési képernyőjén adja meg a felhasználónevet és a jelszót.

- A felhasználó átmegy egy SMS MFA-feladaton.

- A felhasználó biometrikus kézmozdulattal oldja fel Windows rendszerű számítógépét a Vállalati Windows Hello.

- A felhasználó a Microsoft Entra-azonosítóhoz van összevonva egy AD FS SAML-állítással.

Az alapértelmezett mezők mellett az interaktív bejelentkezési napló a következőket is megjeleníti:

- A bejelentkezési hely

- A feltételes hozzáférés alkalmazása

Known limitations

Nem interaktív bejelentkezések az interaktív bejelentkezési naplókban

Korábban a Microsoft Exchange-ügyfelek nem interaktív bejelentkezései is bekerültek az interaktív felhasználói bejelentkezési naplóba a jobb láthatóság érdekében. Erre a nagyobb láthatóságra a nem interaktív felhasználói bejelentkezési naplók 2020 novemberében való bevezetése előtt volt szükség. Fontos azonban megjegyezni, hogy egyes nem interaktív bejelentkezések, például a FIDO2-kulcsokat használók, továbbra is interaktívként jelölhetők meg, mivel a rendszer a különálló nem interaktív naplók bevezetése előtt lett beállítva. Ezek a bejelentkezések interaktív adatokat jeleníthetnek meg, például az ügyfél hitelesítő adatait és a böngésző adatait, még akkor is, ha technikailag nem interaktív bejelentkezések.

Átengedő bejelentkezések

A Microsoft Entra ID jogkivonatokat ad ki a hitelesítéshez és az engedélyezéshez. Bizonyos esetekben a Contoso-bérlőbe bejelentkezett felhasználók megpróbálhatnak hozzáférni a Fabrikam-bérlő erőforrásaihoz, ahol nincs hozzáférésük. A Fabrikam-bérlő egy átengedési jogkivonatnak nevezett engedélyezési jogkivonatot ad ki. Az átengedési jogkivonat nem teszi lehetővé a felhasználó számára az erőforrások elérését.

A jelen helyzet naplóinak áttekintésekor az otthoni bérlő bejelentkezési naplói (ebben a forgatókönyvben a Contoso) nem jelenítik meg a bejelentkezési kísérletet, mert a jogkivonatot nem értékelték ki az otthoni bérlő házirendjei alapján. A bejelentkezési jogkivonatot csak a megfelelő hibaüzenet megjelenítésére használták. Az otthoni bérlő naplóiban nem jelenik meg bejelentkezési kísérlet.

Belső, csak alkalmazásalapú szolgáltatásnév-bejelentkezések

A szolgáltatásnév bejelentkezési naplói nem tartalmaznak belső, csak alkalmazásalapú bejelentkezési tevékenységet. Ez a tevékenység akkor fordul elő, ha a külső alkalmazások jogkivonatokat kapnak egy belső Microsoft-feladathoz, ahol a felhasználónak nincs iránya vagy környezete. Ezeket a naplókat kizárjuk, hogy ne kelljen fizetnie a bérlőn belüli belső Microsoft-jogkivonatokhoz kapcsolódó naplókért.

Azonosítsa azokat a Microsoft Graph-eseményeket, amelyek nem kapcsolódnak a szolgáltatásnév-bejelentkezéshez, ha ugyanahhoz a Log Analytics-munkaterülethez SignInLogs kapcsolódikMicrosoftGraphActivityLogs. Ez az integráció lehetővé teszi a Microsoft Graph API-híváshoz kiadott jogkivonat kereszthivatkozását a bejelentkezési tevékenységgel. A UniqueTokenIdentifier bejelentkezési naplók és a SignInActivityId Microsoft Graph tevékenységnaplói hiányoznak a szolgáltatásnév bejelentkezési naplóiból.

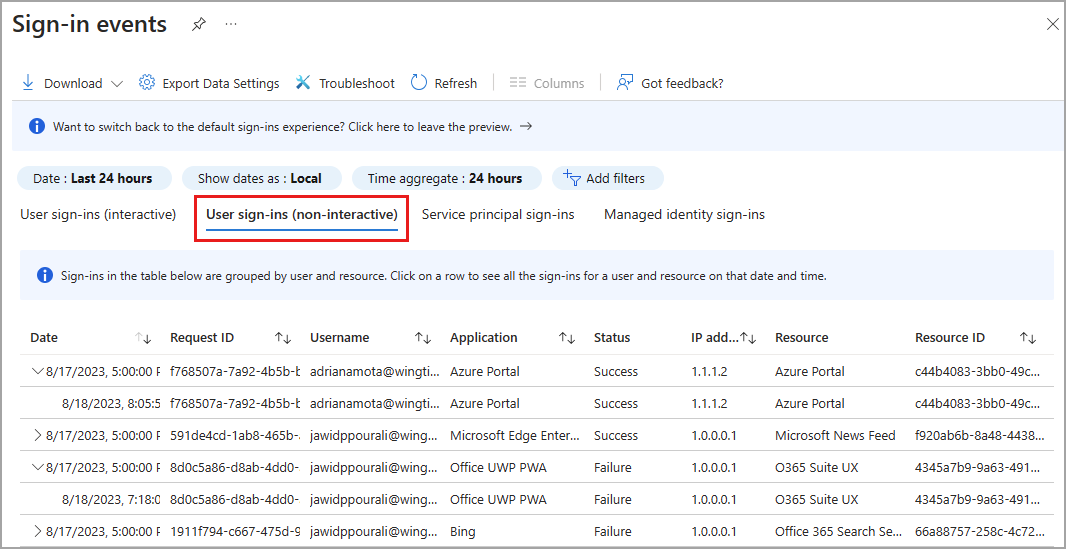

Nem interaktív felhasználói bejelentkezések

A nem interaktív bejelentkezések egy felhasználó nevében történik. Ezeket a delegált bejelentkezéseket egy ügyfélalkalmazás vagy operációsrendszer-összetevő hajtotta végre egy felhasználó nevében, és nem követeli meg a felhasználótól a hitelesítési tényező megadását. Ehelyett a Microsoft Entra ID felismeri, hogy a felhasználó jogkivonatát frissíteni kell, és ezt a háttérben teszi meg anélkül, hogy megszakítja a felhasználó munkamenetét. A felhasználó általában úgy látja, hogy ezek a bejelentkezések a háttérben történnek.

Jelentés mérete: Nagy

példák:

- Az ügyfélalkalmazás OAuth 2.0 frissítési jogkivonatot használ a hozzáférési jogkivonat lekéréséhez.

- Az ügyfél egy OAuth 2.0 engedélyezési kódot használ a hozzáférési jogkivonat lekéréséhez és a jogkivonat frissítéséhez.

- A felhasználó egyszeri bejelentkezést (SSO) hajt végre egy web- vagy Windows-alkalmazásba a Microsoft Entra-hoz csatlakoztatott pc-n (hitelesítési tényező megadása vagy a Microsoft Entra-parancssor használata nélkül).

- A felhasználó bejelentkezik egy második Microsoft-Office-app, miközben mobileszközön van munkamenete a FOCI (Az ügyfélazonosítók családja) használatával.

Az alapértelmezett mezők mellett a nem interaktív bejelentkezési napló a következőket is megjeleníti:

- Erőforrás-azonosító

- Csoportosított bejelentkezések száma

A jelentésben szereplő mezők nem szabhatók testre.

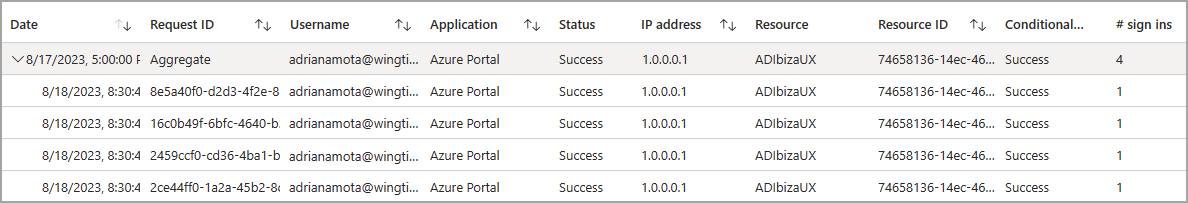

Az adatok könnyebb emésztése érdekében a nem interaktív bejelentkezési események csoportosítva vannak. Az ügyfelek gyakran rövid idő alatt számos nem interaktív bejelentkezést hoznak létre ugyanazon felhasználó nevében. A nem interaktív bejelentkezések ugyanazokkal a jellemzőkkel rendelkeznek, kivéve azt az időpontot, amikor a bejelentkezést megkísérelték. Egy ügyfél például óránként egyszer kap hozzáférési jogkivonatot egy felhasználó nevében. Ha a felhasználó vagy az ügyfél állapota nem változik, az IP-cím, az erőforrás és minden egyéb információ megegyezik minden hozzáférési jogkivonat-kérés esetében. Az egyetlen változási állapot a bejelentkezés dátuma és időpontja.

Ha a Microsoft Entra több, az időtől és a dátumtól eltérő bejelentkezést naplóz, ezek a bejelentkezések ugyanabból az entitásból származnak, és egyetlen sorba vannak összesítve. A több azonos bejelentkezéssel rendelkező sor (a dátum és a kiadott idő kivételével) egynél nagyobb értékkel rendelkezik a #bejelentkezések oszlopban. Ezek az összesített bejelentkezések úgy tűnhetnek, hogy azonos időbélyegekkel rendelkeznek. Az időösszesítő szűrő 1 óra, 6 óra vagy 24 óra lehet. A sor kibontásával megtekintheti az összes különböző bejelentkezést és azok különböző időbélyegeit.

A bejelentkezések a nem interaktív felhasználókban összesítve jelennek meg, amikor az alábbi adatok egyezések:

- Application

- User

- IP-cím

- Állapot

- Erőforrás-azonosító

Megjegyzés:

A bizalmas ügyfelek által végrehajtott nem interaktív bejelentkezések IP-címe nem egyezik meg annak a forrásNAK az IP-címével, ahonnan a frissítési jogkivonat-kérés származik. Ehelyett az eredeti jogkivonat kiállításához használt eredeti IP-címet jeleníti meg.

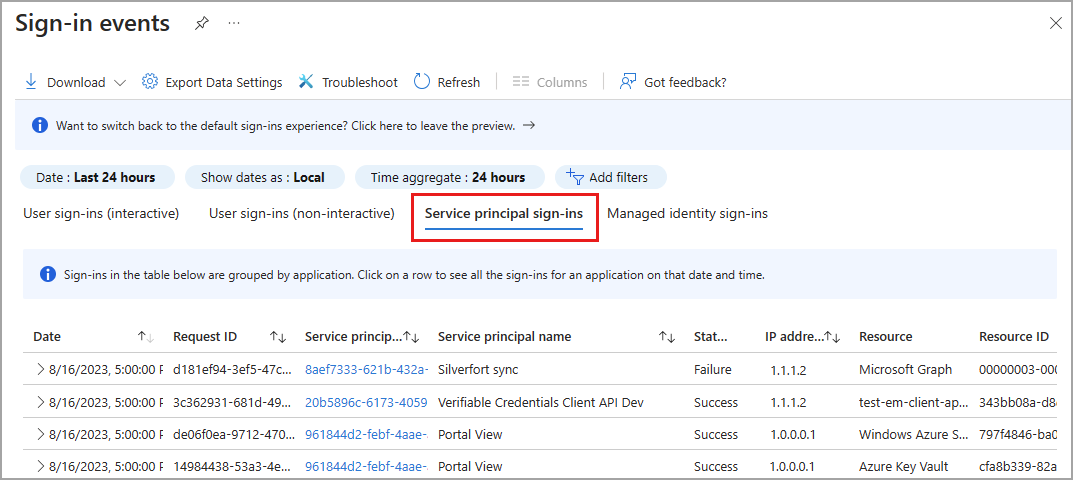

Szolgáltatásnév-bejelentkezések

Az interaktív és nem interaktív felhasználói bejelentkezésektől eltérően a szolgáltatásnév-bejelentkezések nem vonnak magukban felhasználót. Ehelyett bármely nem felhasználói fiók, például alkalmazások vagy szolgáltatásnevek által bejelentkeznek (kivéve a felügyelt identitások bejelentkezését, amelyek csak a felügyelt identitás bejelentkezési naplójában szerepelnek). Ezekben a bejelentkezésekben az alkalmazás vagy szolgáltatás saját hitelesítő adatokat biztosít, például tanúsítványt vagy alkalmazáskulcsot az erőforrások hitelesítéséhez vagy eléréséhez.

Jelentés mérete: Nagy

példák:

- A szolgáltatásnév tanúsítványt használ a Microsoft Graph hitelesítéséhez és eléréséhez.

- Az alkalmazások ügyfélkulcs használatával hitelesítik magukat az OAuth-ügyfél hitelesítő adatainak folyamatában.

A jelentésben szereplő mezők nem szabhatók testre.

A szolgáltatásnév bejelentkezési naplóiban szereplő adatok könnyebb emésztése érdekében a szolgáltatásnév bejelentkezési eseményei csoportosítva vannak. Az ugyanazon entitásból ugyanazon feltételek mellett érkező bejelentkezések egyetlen sorba vannak összesítve. A sor kibontásával megtekintheti az összes különböző bejelentkezést és azok különböző időbélyegeit. A bejelentkezések összesítése a szolgáltatásnév jelentésében történik, amikor a következő adatok egyezések:

- Szolgáltatásnév neve vagy azonosítója

- Állapot

- IP-cím

- Erőforrás neve vagy azonosítója

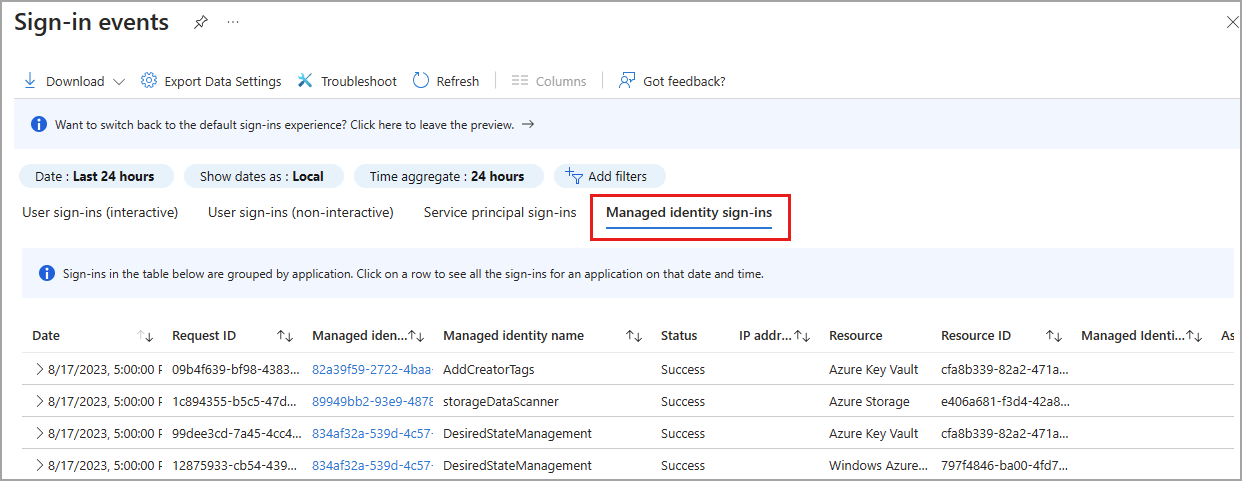

Felügyelt identitás bejelentkezései

Az Azure-erőforrásokhoz tartozó bejelentkezések felügyelt identitásai olyan bejelentkezések, amelyeket olyan erőforrások hajtottak végre, amelyek titkos kulcsait az Azure kezeli a hitelesítő adatok kezelésének egyszerűsítése érdekében. A felügyelt hitelesítő adatokkal rendelkező virtuális gépek a Microsoft Entra-azonosítót használják a hozzáférési jogkivonat lekéréséhez.

Jelentés mérete: Kis

példák:

A jelentésben szereplő mezők nem szabhatók testre.

Az adatok könnyebb emésztéséhez az Azure-erőforrások bejelentkezési naplóinak felügyelt identitásai, a nem interaktív bejelentkezési események csoportosítva vannak. Az ugyanabból az entitásból származó bejelentkezések egyetlen sorba vannak összesítve. A sor kibontásával megtekintheti az összes különböző bejelentkezést és azok különböző időbélyegeit. A bejelentkezések összesítése a felügyelt identitások jelentésében történik, amikor az összes alábbi adat egyezik:

- Felügyelt identitás neve vagy azonosítója

- Állapot

- Erőforrás neve vagy azonosítója

Jelöljön ki egy elemet a listanézetben a csomópont alá csoportosított összes bejelentkezés megjelenítéséhez. Jelöljön ki egy csoportosított elemet a bejelentkezés összes részletének megtekintéséhez.

Más szolgáltatások által használt bejelentkezési adatok

A bejelentkezési adatokat az Azure számos szolgáltatása használja a kockázatos bejelentkezések monitorozására, az alkalmazáshasználatra és egyebekre.

Microsoft Entra ID-védelem

A kockázatos bejelentkezésekhez kapcsolódó bejelentkezési naplóadatok vizualizációja az Microsoft Entra ID-védelem áttekintésében érhető el, amely a következő adatokat használja:

- Risky users

- Kockázatos felhasználói bejelentkezések

- Kockázatos számítási feladatok identitásai

Az Microsoft Entra ID-védelem eszközökkel kapcsolatos további információkért tekintse meg a Microsoft Entra ID-védelem áttekintését.

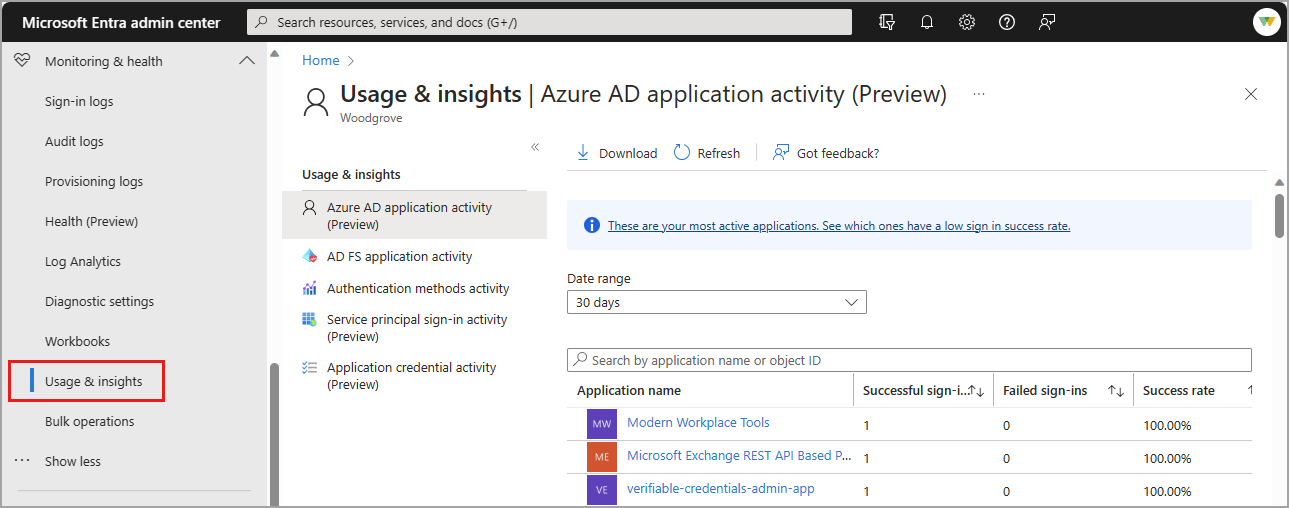

Microsoft Entra-használat és elemzések

Az alkalmazásspecifikus bejelentkezési adatok megtekintéséhez keresse meg a Microsoft Entra ID>Monitoring & health>Usage & insights webhelyet. Ezek a jelentések közelebbről is áttekintik a Microsoft Entra-alkalmazástevékenységek és az AD FS-alkalmazástevékenységek bejelentkezéseit. További információ: Microsoft Entra Usage & insights.

A Usage & Insightsban számos jelentés érhető el. Néhány jelentés előzetes verzióban érhető el.

- Microsoft Entra-alkalmazástevékenység (előzetes verzió)

- AD FS-alkalmazástevékenység

- Hitelesítési módszerek tevékenysége

- Szolgáltatásnév bejelentkezési tevékenysége (előzetes verzió)

- Alkalmazás hitelesítő adatainak tevékenysége (előzetes verzió)

Microsoft 365-tevékenységnaplók

A Microsoft 365 tevékenységnaplóit a Microsoft 365 Felügyeleti központ tekintheti meg. A Microsoft 365-tevékenység és a Microsoft Entra-tevékenységnaplók jelentős számú címtárerőforrást osztanak meg. Csak a Microsoft 365 Felügyeleti központ tekintheti meg a Microsoft 365 tevékenységnaplóit.

A Microsoft 365 tevékenységnaplói programozott módon érhetők el az Office 365 Felügyeleti API-k használatával.