Azure Machine Tanulás ajánlott eljárások a vállalati biztonsághoz

Ez a cikk a biztonságos Azure Machine-Tanulás üzembe helyezésének tervezésével vagy kezelésével kapcsolatos ajánlott biztonsági eljárásokat ismerteti. Az ajánlott eljárások a Microsoft és az Azure Machine Tanulás felhasználói élményéből származnak. Minden útmutató ismerteti a gyakorlatot és annak indoklását. A cikk az útmutatóra és a dokumentációra mutató hivatkozásokat is tartalmaz.

Ajánlott hálózati biztonsági architektúra (felügyelt hálózat)

Az ajánlott gépi tanulási hálózati biztonsági architektúra egy felügyelt virtuális hálózat. Az Azure Machine Tanulás felügyelt virtuális hálózat védi a munkaterületet, a társított Azure-erőforrásokat és az összes felügyelt számítási erőforrást. Leegyszerűsíti a hálózati biztonság konfigurálását és kezelését a szükséges kimenetek előre konfigurálásával és a hálózaton belüli felügyelt erőforrások automatikus létrehozásával. Privát végpontok használatával engedélyezheti az Azure-szolgáltatások számára a hálózat elérését, és igény szerint kimenő szabályokat is meghatározhat, hogy a hálózat hozzáférhessen az internethez.

A felügyelt virtuális hálózat két móddal rendelkezik, amelyekhez konfigurálható:

Kimenő internet engedélyezése – Ez a mód lehetővé teszi a kimenő kommunikációt az interneten található erőforrásokkal, például a nyilvános PyPi- vagy Anaconda-csomagtárakkal.

Csak jóváhagyott kimenő forgalom engedélyezése – Ez a mód csak a munkaterület működéséhez szükséges minimális kimenő kommunikációt teszi lehetővé. Ez a mód olyan munkaterületekhez ajánlott, amelyeket el kell különíteni az internettől. Vagy ha a kimenő hozzáférés csak adott erőforrásokhoz engedélyezett szolgáltatásvégpontokon, szolgáltatáscímkéken vagy teljes tartományneveken keresztül.

További információ: Felügyelt virtuális hálózatok elkülönítése.

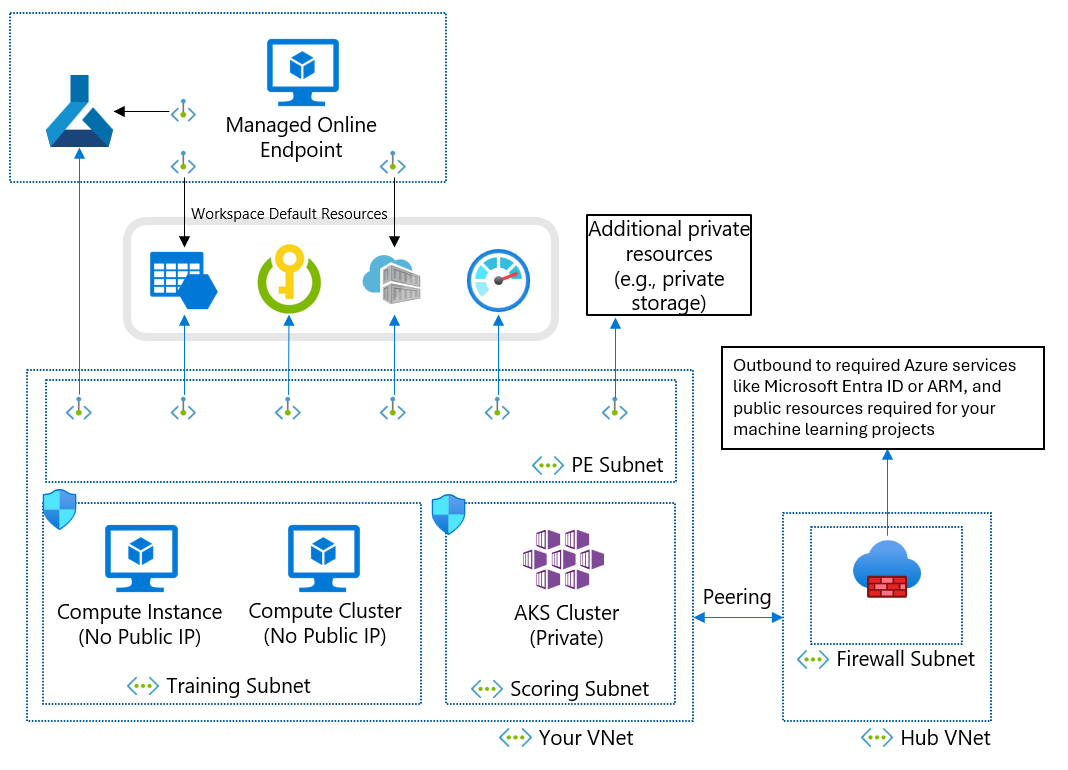

Ajánlott hálózati biztonsági architektúra (Azure Virtual Network)

Ha üzleti igényei miatt nem tud felügyelt virtuális hálózatot használni, az alábbi alhálózatokkal rendelkező Azure-beli virtuális hálózatot használhatja:

- A betanítás a betanításhoz használt számítási erőforrásokat tartalmazza, például a gépi tanulási számítási példányokat vagy a számítási fürtöket.

- A pontozás a pontozáshoz használt számítási erőforrásokat tartalmazza, például az Azure Kubernetes Service-t (AKS).

- A tűzfal tartalmazza azt a tűzfalat, amely lehetővé teszi a nyilvános internetre irányuló és onnan érkező forgalmat, például az Azure Firewallt.

A virtuális hálózat egy privát végpontot is tartalmaz a gépi tanulási munkaterülethez és a következő függő szolgáltatásokhoz:

- Azure Storage-fiók

- Azure Key Vault

- Azure Container Registry

A virtuális hálózatból kimenő kommunikációnak képesnek kell lennie a következő Microsoft-szolgáltatások elérésére:

- Gépi tanulás

- Microsoft Entra ID

- Az Azure Container Registry és a Microsoft által karbantartott meghatározott nyilvántartások

- Azure Front Door

- Azure Resource Manager

- Azure Storage

A távoli ügyfelek az Azure ExpressRoute vagy egy virtuális magánhálózati (VPN-) kapcsolat használatával csatlakoznak a virtuális hálózathoz.

Virtuális hálózat és privát végpont tervezése

Azure-beli virtuális hálózat, alhálózatok és privát végpontok tervezésekor vegye figyelembe a következő követelményeket:

Általában hozzon létre külön alhálózatokat a betanításhoz és a pontozáshoz, és használja a betanítási alhálózatot az összes privát végponthoz.

Az IP-címzéshez a számítási példányoknak egyenként egy privát IP-címre van szükségük. A számítási fürtöknek csomópontonként egy privát IP-címre van szükségük. Az AKS-fürtöknek számos magánhálózati IP-címre van szükségük az AKS-fürt ip-címzési tervében leírtak szerint. A legalább AKS-hez tartozó külön alhálózat segít megelőzni az IP-címek kimerülését.

A betanítási és pontozási alhálózatok számítási erőforrásainak hozzá kell férniük a tárfiókhoz, a kulcstartóhoz és a tárolóregisztrációs adatbázishoz. Hozzon létre privát végpontokat a tárfiókhoz, a kulcstartóhoz és a tárolóregisztrációs adatbázishoz.

A Machine Learning-munkaterület alapértelmezett tárolójának két privát végpontra van szüksége, az egyik az Azure Blob Storage-hoz, a másik pedig az Azure File Storage-hoz.

Ha az Azure Machine Tanulás Studiót használja, a munkaterület és a tároló privát végpontjainak ugyanabban a virtuális hálózaton kell lenniük.

Ha több munkaterülete van, minden munkaterülethez használjon egy virtuális hálózatot, hogy explicit hálózati határt hozzon létre a munkaterületek között.

Magánhálózati IP-címek használata

A privát IP-címek minimalizálják az Azure-erőforrások internetes kitettségét. A gépi tanulás számos Azure-erőforrást használ, és a gépi tanulási munkaterület privát végpontja nem elegendő a teljes körű privát IP-címhez. Az alábbi táblázat a fő erőforrások gépi tanulási használatát és a magánhálózati IP-címek engedélyezését mutatja be az erőforrásokhoz. A számítási példányok és a számítási fürtök az egyetlen olyan erőforrás, amely nem rendelkezik a privát IP-szolgáltatással.

| Források | Privát IP-megoldás | Dokumentáció |

|---|---|---|

| Munkaterület | Privát végpont | Privát végpont konfigurálása egy Azure Machine Learning-munkaterület számára |

| Beállításjegyzék | Privát végpont | Hálózatelkülönítés az Azure Machine Tanulás-adatbázisokkal |

| Társított erőforrások | ||

| Tárolás | Privát végpont | Azure Storage-fiókok védelme szolgáltatásvégpontokkal |

| Key Vault | Privát végpont | Az Azure Key Vault biztonságossá tétele |

| Container Registry | Privát végpont | Az Azure Container Registry engedélyezése |

| Képzési erőforrások | ||

| Számítási példány | Privát IP-cím (nincs nyilvános IP-cím) | Biztonságos betanítási környezetek |

| Számítási fürt | Privát IP-cím (nincs nyilvános IP-cím) | Biztonságos betanítási környezetek |

| Erőforrások üzemeltetése | ||

| Felügyelt online végpont | Privát végpont | Hálózatelkülönítés felügyelt online végpontokkal |

| Online végpont (Kubernetes) | Privát végpont | Azure Kubernetes Service online végpontok biztonságossá tétele |

| Batch-végpontok | Privát IP-cím (a számítási fürttől örökölt) | Hálózatelkülönítés kötegvégpontokban |

Virtuális hálózat bejövő és kimenő forgalmának szabályozása

Tűzfal vagy Azure hálózati biztonsági csoport (NSG) használatával vezérelheti a virtuális hálózat bejövő és kimenő forgalmát. A bejövő és kimenő követelményekkel kapcsolatos további információkért lásd a bejövő és kimenő hálózati forgalom konfigurálását ismertető témakört. További információ az összetevők közötti forgalomról: Hálózati forgalom egy biztonságos munkaterületen.

Hozzáférés biztosítása a munkaterülethez

Annak érdekében, hogy a privát végpont hozzáférhessen a gépi tanulási munkaterülethez, hajtsa végre az alábbi lépéseket:

Győződjön meg arról, hogy rendelkezik hozzáféréssel a virtuális hálózathoz VPN-kapcsolat, ExpressRoute vagy jump box virtuális gép (VM) használatával Azure Bastion-hozzáféréssel. A nyilvános felhasználó nem fér hozzá a gépi tanulási munkaterülethez a privát végponttal, mert csak a virtuális hálózatról érhető el. További információ: Munkaterület védelme virtuális hálózatokkal.

Győződjön meg arról, hogy a munkaterület teljes tartományneveit (teljes tartományneveket) fel tudja oldani a magánhálózati IP-címmel. Ha saját DNS-kiszolgálót vagy központi DNS-infrastruktúrát használ, konfigurálnia kell egy DNS-továbbítót. További információért lásd: Hogyan használhatja a munkaterületet egyéni DNS-kiszolgálóval.

Munkaterület hozzáférés-kezelése

A gépi tanulási identitás- és hozzáférés-kezelési vezérlők meghatározásakor elkülönítheti az Azure-erőforrásokhoz való hozzáférést meghatározó vezérlőket az adategységekhez való hozzáférést kezelő vezérlőktől. A használati esettől függően fontolja meg, hogy önkiszolgáló, adatközpontú vagy projektközpontú identitás- és hozzáférés-kezelést szeretne-e használni.

Önkiszolgáló minta

Az önkiszolgáló mintában az adatelemzők munkaterületeket hozhatnak létre és kezelhetnek. Ez a minta leginkább a különböző konfigurációk kipróbálásához szükséges rugalmasságot igénylő megvalósíthatósági helyzetekhez alkalmas. Hátránya, hogy az adatszakértőknek szakértelemre van szükségük az Azure-erőforrások kiépítéséhez. Ez a megközelítés kevésbé megfelelő, ha szigorú ellenőrzésre, erőforrás-használatra, naplózási nyomkövetésre és adathozzáférésre van szükség.

Azure-szabályzatok definiálása az erőforrás-kiépítés és -használat védelmének beállításához, például az engedélyezett fürtméretekhez és virtuálisgép-típusokhoz.

Hozzon létre egy erőforráscsoportot a munkaterületek megtartásához, és adjon közreműködői szerepkört az adatelemzőknek az erőforráscsoportban.

Az adattudósok mostantól önkiszolgáló módon hozhatnak létre munkaterületeket, és erőforrásokat társíthatnak az erőforráscsoporthoz.

Az adattárolás eléréséhez hozzon létre felhasználó által hozzárendelt felügyelt identitásokat, és adjon olvasási-hozzáférési szerepköröket az identitásnak a tárban.

Amikor az adattudósok számítási erőforrásokat hoznak létre, hozzárendelhetik a felügyelt identitásokat a számítási példányokhoz az adathozzáférés érdekében.

Az ajánlott eljárásokért tekintse meg a felhőalapú elemzések hitelesítését.

Adatközpontú minta

Az adatközpontú mintában a munkaterület egyetlen adatelemzőhöz tartozik, aki több projekten is dolgozik. Ennek a megközelítésnek az az előnye, hogy az adatelemző újra felhasználhatja a kód- vagy betanítási folyamatokat a projektekben. Mindaddig, amíg a munkaterület egyetlen felhasználóra korlátozódik, az adathozzáférés visszavezethető az adott felhasználóra a tárolási naplók naplózása során.

Hátránya, hogy az adathozzáférés nincs projektenkénti bontásban vagy korlátozva, és a munkaterülethez hozzáadott felhasználók hozzáférhetnek ugyanahhoz az eszközhöz.

Hozza létre a munkaterületet.

Számítási erőforrások létrehozása a rendszer által hozzárendelt felügyelt identitásokkal engedélyezve.

Ha egy adatelemzőnek hozzá kell férnie egy adott projekt adataihoz, adjon olvasási hozzáférést a számítási felügyelt identitásnak az adatokhoz.

Adjon hozzáférést a számítási felügyelt identitásnak más szükséges erőforrásokhoz, például egy egyéni Docker-rendszerképekkel rendelkező tárolóregisztrációs adatbázishoz a betanításhoz.

Az adatok előnézetének engedélyezéséhez adja meg a munkaterület felügyelt identitásának olvasási hozzáférési szerepkörét is az adatokon.

Adjon hozzáférést az adatelemzőnek a munkaterülethez.

Az adatelemző mostantól létrehozhat adattárakat a projektekhez szükséges adatok eléréséhez és az adatokat használó betanítási futtatások elküldéséhez.

Ha szükséges, hozzon létre egy Microsoft Entra biztonsági csoportot, és adjon olvasási hozzáférést az adatokhoz, majd adjon hozzá felügyelt identitásokat a biztonsági csoporthoz. Ez a megközelítés csökkenti az erőforrások közvetlen szerepkör-hozzárendeléseinek számát, hogy elkerülje a szerepkör-hozzárendelések előfizetési korlátjának elérését.

Projektközpontú minta

A projektközpontú minta egy gépi tanulási munkaterületet hoz létre egy adott projekthez, és számos adattudós működik együtt ugyanazon a munkaterületen. Az adathozzáférés az adott projektre korlátozódik, így a megközelítés megfelelő a bizalmas adatokkal való munkához. Emellett egyszerű adatelemzők hozzáadása vagy eltávolítása a projektből.

Ennek a megközelítésnek a hátránya, hogy az eszközök projektek közötti megosztása nehéz lehet. Az auditok során az adott felhasználókhoz való adathozzáférést is nehéz nyomon követni.

Hozza létre a munkaterületet

Azonosítsa a projekthez szükséges adattárolási példányokat, hozzon létre egy felhasználó által hozzárendelt felügyelt identitást, és adjon olvasási hozzáférést az identitásnak a tárhoz.

Ha szeretné, adjon hozzáférést a munkaterület felügyelt identitásának az adattároláshoz az adatelőnézet engedélyezéséhez. Kihagyhatja ezt a hozzáférést olyan bizalmas adatok esetében, amelyek nem alkalmasak az előzetes verzióra.

Hitelesítő adatok nélküli adattárak létrehozása a tárolási erőforrásokhoz.

Hozzon létre számítási erőforrásokat a munkaterületen belül, és rendelje hozzá a felügyelt identitást a számítási erőforrásokhoz.

Adjon hozzáférést a számítási felügyelt identitásnak más szükséges erőforrásokhoz, például egy egyéni Docker-rendszerképekkel rendelkező tárolóregisztrációs adatbázishoz a betanításhoz.

Adjon szerepkört a projekten dolgozó adattudósok számára a munkaterületen.

Az Azure szerepköralapú hozzáférés-vezérlésével (RBAC) korlátozhatja az adatelemzők számára, hogy új adattárakat vagy új számítási erőforrásokat hozzanak létre különböző felügyelt identitásokkal. Ez a gyakorlat megakadályozza a projekthez nem kapcsolódó adatokhoz való hozzáférést.

A projekttagságok kezelésének egyszerűsítése érdekében létrehozhat egy Microsoft Entra biztonsági csoportot a projekttagok számára, és hozzáférést adhat a csoportnak a munkaterülethez.

Azure Data Lake Storage hitelesítő adatok átengedéssel

A Microsoft Entra felhasználói identitását használhatja interaktív tárhozzáféréshez a Machine Learning Studióból. A hierarchikus névtérrel rendelkező Data Lake Storage lehetővé teszi az adategységek fokozott szervezését a tároláshoz és az együttműködéshez. A Data Lake Storage hierarchikus névterével a különböző mappákhoz és fájlokhoz való hozzáférés különböző felhasználók hozzáférés-vezérlési listájának (ACL)-alapú hozzáférésével adhatja meg az adathozzáférést. Például csak a felhasználók egy részhalmazának adhat hozzáférést bizalmas adatokhoz.

RBAC és egyéni szerepkörök

Az Azure RBAC segítségével kezelheti, hogy ki férhet hozzá a gépi tanulási erőforrásokhoz, és konfigurálhatja, hogy ki végezhet műveleteket. Előfordulhat például, hogy csak bizonyos felhasználóknak szeretné engedélyezni a munkaterület-rendszergazdai szerepkört a számítási erőforrások kezeléséhez.

A hozzáférési hatókör eltérő lehet a környezetek között. Éles környezetben érdemes korlátozni a felhasználók következtetési végpontjainak frissítését. Ehelyett engedélyezheti ezt az engedélyt egy jogosult szolgáltatásnévnek.

A gépi tanulásnak számos alapértelmezett szerepköre van: tulajdonos, közreműködő, olvasó és adatelemző. Létrehozhat saját egyéni szerepköröket is, például létrehozhat olyan engedélyeket, amelyek tükrözik a szervezeti struktúrát. További információ: Az Azure Machine Tanulás-munkaterülethez való hozzáférés kezelése.

Idővel előfordulhat, hogy a csapat összetétele megváltozik. Ha minden csapatszerepkörhöz és munkaterülethez létrehoz egy Microsoft Entra-csoportot, hozzárendelhet egy Azure RBAC-szerepkört a Microsoft Entra-csoporthoz, és külön kezelheti az erőforrás-hozzáférést és a felhasználói csoportokat.

A felhasználói tagok és a szolgáltatásnevek ugyanahhoz a Microsoft Entra-csoporthoz tartozhatnak. Ha például egy felhasználó által hozzárendelt felügyelt identitást hoz létre, amelyet az Azure Data Factory használ egy gépi tanulási folyamat aktiválásához, a felügyelt identitást belefoglalhatja egy ML-folyamatok végrehajtói Microsoft Entra-csoportjába.

Központi Docker-rendszerképek kezelése

Az Azure Machine Tanulás válogatott Docker-rendszerképeket biztosít, amelyeket betanításhoz és üzembe helyezéshez használhat. A vállalati megfelelőségi követelmények azonban a vállalat által felügyelt magánadattárak rendszerképeinek használatát is megkényeztethetik. A gépi tanulásnak két módja van a központi adattár használatára:

Használja a központi adattárból származó képeket alapképként. A gépi tanulási környezet kezelése csomagokat telepít, és létrehoz egy Python-környezetet, ahol a betanítási vagy következtetési kód fut. Ezzel a módszerrel egyszerűen frissítheti a csomagfüggőségeket az alaprendszerkép módosítása nélkül.

Használja a rendszerképeket a gépi tanulási környezet kezelése nélkül. Ez a megközelítés magasabb szintű vezérlést tesz lehetővé, de azt is megköveteli, hogy a Rendszerkép részeként gondosan hozza létre a Python-környezetet. Meg kell felelnie a kód futtatásához szükséges összes függőségnek, és minden új függőséghez újra kell építenie a lemezképet.

További információ: Környezetek kezelése.

Adattitkosítás

A gépi tanulási adatok inaktív állapotban két adatforrásból származnak:

A tárterület minden adatával rendelkezik, beleértve a betanítási és a betanított modelladatokat is, a metaadatok kivételével. Ön a felelős a tártitkosításért.

Az Azure Cosmos DB tartalmazza a metaadatokat, beleértve a futtatási előzmények adatait, például a kísérlet nevét és a kísérlet beküldésének dátumát és időpontját. A legtöbb munkaterületen az Azure Cosmos DB a Microsoft-előfizetésben található, és egy Microsoft által felügyelt kulccsal titkosítja.

Ha saját kulccsal szeretné titkosítani a metaadatokat, használhat ügyfél által felügyelt kulcs-munkaterületet. A hátránya az, hogy az Azure Cosmos DB-nek az előfizetésében kell rendelkeznie, és meg kell fizetnie a költségeit. További információ: Adattitkosítás az Azure Machine Tanulás.

További információ arról, hogy az Azure Machine Tanulás hogyan titkosítja az átvitel közbeni adatokat: Titkosítás átvitel közben.

Figyelés

Gépi tanulási erőforrások üzembe helyezésekor állítsa be a naplózási és naplózási vezérlőket a megfigyelhetőség érdekében. Az adatok megfigyelésének motivációi attól függően változhatnak, hogy ki tekinti meg az adatokat. A forgatókönyvek a következők:

A gépi tanulási szakemberek vagy műveleti csapatok figyelni szeretnék a gépi tanulási folyamat állapotát. Ezeknek a megfigyelőknek ismerniük kell az ütemezett végrehajtással, az adatminőséggel vagy a várható betanítási teljesítménnyel kapcsolatos problémákat. Létrehozhat Azure-irányítópultokat, amelyek az Azure Machine-Tanulás adatokat figyelik, vagy eseményvezérelt munkafolyamatokat hozhatnak létre.

A kapacitáskezelők, a gépi tanulási szakemberek vagy az üzemeltetési csapatok esetleg egy irányítópultot szeretnének létrehozni a számítási és kvótakihasználtság megfigyeléséhez. Ha több Azure Machine Tanulás-munkaterülettel szeretne üzembe helyezést felügyelni, érdemes lehet létrehozni egy központi irányítópultot a kvóta kihasználtságának megértéséhez. A kvóták kezelése előfizetési szinten történik, ezért a környezeti nézet fontos az optimalizálás érdekében.

Az informatikai és üzemeltetési csapatok diagnosztikai naplózást állíthatnak be az erőforrás-hozzáférés naplózásához és a munkaterület eseményeinek módosításához.

Érdemes lehet olyan irányítópultokat létrehozni, amelyek monitorozzák a gépi tanulás és a függő erőforrások, például a tárolás általános infrastruktúra-állapotát . Az Azure Storage-metrikák és a folyamatvégrehajtási adatok kombinálásával például optimalizálhatja az infrastruktúrát a jobb teljesítmény érdekében, vagy felderítheti a probléma kiváltó okait.

Az Azure automatikusan gyűjti és tárolja a platformmetrikákat és a tevékenységnaplókat. Diagnosztikai beállítással átirányíthatja az adatokat más helyekre. Állítson be diagnosztikai naplózást egy központosított Log Analytics-munkaterületre, hogy több munkaterület-példányon is megfigyelhető legyen. Az Azure Policy használatával automatikusan beállíthat naplózást az új gépi tanulási munkaterületekhez ezen a központi Log Analytics-munkaterületen.

Azure Policy

A munkaterületek biztonsági funkcióinak használatát az Azure Policy használatával kényszerítheti és naplózhatja. A javaslatok tartalmazzák az alábbiakat:

- Egyénileg felügyelt kulcstitkosítás kényszerítése.

- Az Azure Private Link és a privát végpontok kényszerítése.

- Privát DNS-zónák kényszerítése.

- Tiltsa le a nem Azure AD-hitelesítést, például a Secure Shellt (SSH).

További információkért lásd az Azure Machine Tanulás beépített szabályzatdefinícióit.

Egyéni szabályzatdefiníciókkal rugalmasan szabályozhatja a munkaterület biztonságát.

Számítási fürtök és példányok

A gépi tanulási számítási fürtökre és -példányokra az alábbi szempontok és javaslatok vonatkoznak.

Disk encryption (Lemeztitkosítás)

A számítási példányok vagy számítási fürtcsomópontok operációsrendszer-lemezét az Azure Storage tárolja, és Microsoft által felügyelt kulcsokkal titkosítja. Minden csomópont helyi ideiglenes lemezzel is rendelkezik. Az ideiglenes lemez a Microsoft által felügyelt kulcsokkal is titkosítva lesz, ha a munkaterület a hbi_workspace = True paraméterrel lett létrehozva. További információ: Adattitkosítás az Azure Machine Tanulás.

Felügyelt identitás

A számítási fürtök támogatják a felügyelt identitások használatát az Azure-erőforrások hitelesítéséhez. A fürt felügyelt identitásának használata lehetővé teszi az erőforrások hitelesítését anélkül, hogy hitelesítő adatokat ad meg a kódban. További információ: Azure Machine Tanulás számítási fürt létrehozása.

Telepítőszkript

A beállítási szkripttel automatizálhatja a számítási példányok testreszabását és konfigurálását a létrehozáskor. Rendszergazdaként megírhat egy testreszabási szkriptet, amelyet a munkaterület összes számítási példányának létrehozásakor használhat. Az Azure Policy használatával kényszerítheti a beállítási szkript használatát minden számítási példány létrehozásához. További információ: Azure Machine-Tanulás számítási példány létrehozása és kezelése.

Létrehozás a

Ha nem szeretné, hogy az adattudósok számítási erőforrásokat építsenek ki, létrehozhat számítási példányokat a nevükben, és hozzárendelheti őket az adatelemzőkhöz. További információ: Azure Machine-Tanulás számítási példány létrehozása és kezelése.

Privát végpont-kompatibilis munkaterület

Számítási példányok használata privát végpontbarát munkaterülettel. A számítási példány elutasítja az összes nyilvános hozzáférést a virtuális hálózaton kívülről. Ez a konfiguráció a csomagszűrést is megakadályozza.

Az Azure Policy támogatása

Azure-beli virtuális hálózat használata esetén az Azure Policy használatával biztosíthatja, hogy minden számítási fürt vagy példány létrejön egy virtuális hálózaton, és megadja az alapértelmezett virtuális hálózatot és alhálózatot. Felügyelt virtuális hálózat használatakor nincs szükség a szabályzatra, mivel a számítási erőforrások automatikusan létrejönnek a felügyelt virtuális hálózaton.

Szabályzattal letilthatja a nem Azure AD-hitelesítést, például az SSH-t.

Következő lépések

További információ a gépi tanulás biztonsági konfigurációiról:

Gépi tanulási sablonalapú üzembe helyezés első lépései:

- Azure rövid útmutatósablonok (

microsoft.com) - Nagyvállalati szintű elemzések és AI-adatok kezdőzónája

További cikkek a gépi tanulás üzembe helyezésének architekturális szempontjairól:

Megtudhatja, hogy a csapatszerkezet, a környezet vagy a regionális korlátozások hogyan befolyásolják a munkaterület beállítását.

Megtudhatja, hogyan kezelheti a számítási költségeket és a költségvetést a csapatok és a felhasználók között.

Ismerje meg a gépi tanulással kapcsolatos DevOps (MLOps), amely az emberek, a folyamatok és a technológia kombinációját használja robusztus, megbízható és automatizált gépi tanulási megoldások biztosításához.

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: