Az inaktív adatok face service-titkosítása

A Face szolgáltatás automatikusan titkosítja az adatokat, amikor azokat a felhőben megőrzi. Ez a titkosítás védi az adatokat, és segít megfelelni a szervezeti biztonsági és megfelelőségi követelményeknek.

Tudnivalók az Azure AI-szolgáltatások titkosításáról

Az adatok titkosítása és visszafejtése FIPS 140-2-kompatibilis 256 bites AES-titkosítássaltörténik. A titkosítás és a visszafejtés transzparens, vagyis a titkosítás és a hozzáférés kezelése az Ön számára. Az adatok alapértelmezés szerint biztonságosak. A titkosítás előnyeinek kihasználásához nem kell módosítania a kódot vagy az alkalmazásokat.

Tudnivalók a titkosítási kulcsok kezeléséről

Alapértelmezés szerint az előfizetés a Microsoft által felügyelt titkosítási kulcsokat használja. Az előfizetést saját kulcsokkal is kezelheti, amelyeket ügyfél által felügyelt kulcsoknak nevezünk. Az ügyfél által felügyelt kulcsok használata nagyobb rugalmasságot biztosít a hozzáférés-vezérlők létrehozása, elforgatása, letiltása és visszavonása terén. Az adatok védelméhez használt titkosítási kulcsokat is naplózhatja. Ha az előfizetéshez ügyfél által felügyelt kulcsok vannak konfigurálva, a rendszer kettős titkosítást biztosít. Ezzel a második védelmi réteggel az Azure Key Vaulton keresztül vezérelheti a titkosítási kulcsot.

Felhasználó által kezelt kulcsok az Azure Key Vaulttal

Ha ügyfél által felügyelt kulcsokat használ, az Azure Key Vault használatával kell tárolnia őket. Létrehozhat saját kulcsokat, és tárolhatja őket egy kulcstartóban, vagy a Key Vault API-kkal kulcsokat hozhat létre. Az Azure AI-szolgáltatások erőforrásának és a kulcstartónak ugyanabban a régióban és ugyanabban a Microsoft Entra-bérlőben kell lennie, de különböző előfizetésekben lehetnek. További információ a Key Vaultról: Mi az Az Azure Key Vault?.

Amikor új Azure AI-szolgáltatási erőforrást hoz létre, az mindig a Microsoft által felügyelt kulcsokkal lesz titkosítva. Az erőforrás létrehozásakor nem lehet engedélyezni az ügyfél által kezelt kulcsokat. Az ügyfél által felügyelt kulcsok a Key Vaultban vannak tárolva. A kulcstartót olyan hozzáférési szabályzatokkal kell kiépíteni, amelyek kulcsengedélyeket biztosítanak az Azure AI-szolgáltatások erőforrásához társított felügyelt identitáshoz. A felügyelt identitás csak az erőforrás létrehozása után érhető el az ügyfél által felügyelt kulcsokhoz szükséges tarifacsomag használatával.

Az ügyfél által felügyelt kulcsok engedélyezése lehetővé teszi a rendszer által hozzárendelt felügyelt identitást is, amely a Microsoft Entra ID egyik funkciója. A rendszer által hozzárendelt felügyelt identitás engedélyezése után a rendszer regisztrálja ezt az erőforrást a Microsoft Entra-azonosítóban. A regisztráció után a felügyelt identitás hozzáférést kap az ügyfél által felügyelt kulcsbeállítás során kiválasztott kulcstartóhoz.

Fontos

Ha letiltja a rendszer által hozzárendelt felügyelt identitásokat, a rendszer eltávolítja a kulcstartóhoz való hozzáférést, és az ügyfélkulcsokkal titkosított adatok már nem érhetők el. Az adatoktól függő funkciók nem működnek.

Fontos

A felügyelt identitások jelenleg nem támogatják a címtárak közötti forgatókönyveket. Ha ügyfél által felügyelt kulcsokat konfigurál az Azure Portalon, a rendszer automatikusan hozzárendel egy felügyelt identitást a színfalak mögött. Ha ezt követően áthelyezi az előfizetést, az erőforráscsoportot vagy az erőforrást egy Microsoft Entra-címtárból egy másikba, az erőforráshoz társított felügyelt identitás nem lesz átadva az új bérlőnek, így előfordulhat, hogy az ügyfél által felügyelt kulcsok már nem működnek. További információ: Előfizetés átadása a Microsoft Entra-címtárakközött gyakori kérdések és az Azure-erőforrások felügyelt identitásaival kapcsolatos ismert problémák.

A Key Vault konfigurálása

Ha ügyfél által felügyelt kulcsokat használ, két tulajdonságot kell beállítania a kulcstartóban, a Helyreállítható törlés és a Törlés tiltása lehetőséget. Ezek a tulajdonságok alapértelmezés szerint nincsenek engedélyezve, de az Azure Portal, a PowerShell vagy az Azure CLI használatával engedélyezheti őket egy új vagy meglévő kulcstartón.

Fontos

Ha a helyreállítható törlési és törlési tulajdonságok nincsenek engedélyezve, és törli a kulcsot, az Azure AI-szolgáltatások erőforrásában nem tudja helyreállítani az adatokat.

Ha tudni szeretné, hogyan engedélyezheti ezeket a tulajdonságokat egy meglévő kulcstartón, tekintse meg az Azure Key Vault helyreállítható törlési és törlési védelemmel rendelkező helyreállítási kezelését.

Ügyfél által felügyelt kulcsok engedélyezése az erőforráshoz

Ha engedélyezni szeretné az ügyfél által felügyelt kulcsokat az Azure Portalon, kövesse az alábbi lépéseket:

Nyissa meg az Azure AI-szolgáltatások erőforrását.

A bal oldalon válassza a Titkosítás lehetőséget.

A Titkosítás típusa területen válassza az Ügyfél által kezelt kulcsok lehetőséget, ahogyan az alábbi képernyőképen látható.

Kulcs megadása

Az ügyfél által felügyelt kulcsok engedélyezése után megadhatja az Azure AI-szolgáltatások erőforrásához társítandó kulcsot.

Kulcs megadása URI-ként

A kulcs URI-ként való megadásához kövesse az alábbi lépéseket:

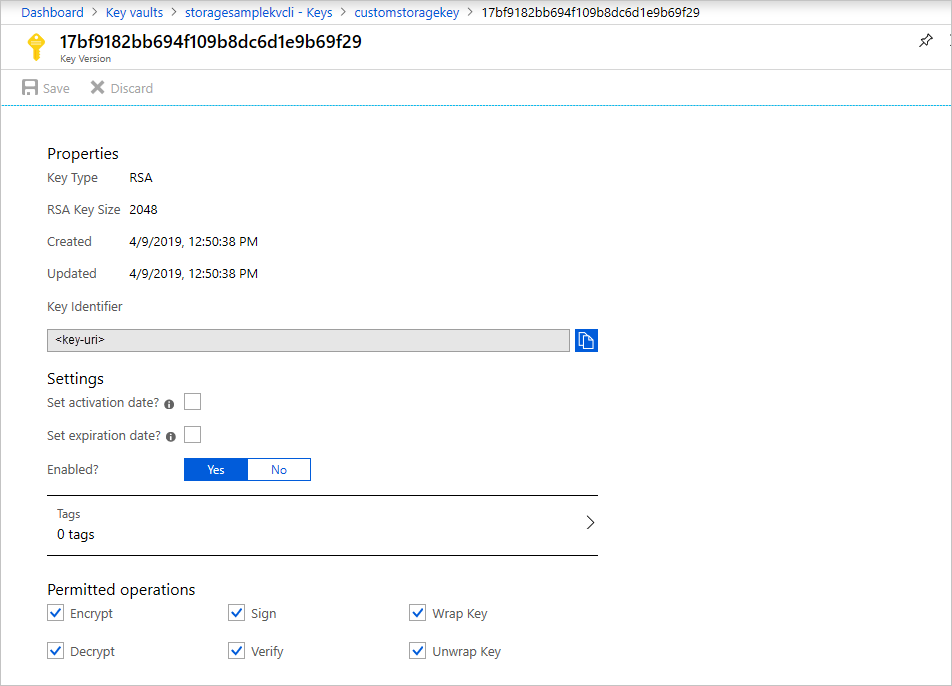

Az Azure Portalon nyissa meg a kulcstartót.

A Gépház alatt válassza a Kulcsok lehetőséget.

Válassza ki a kívánt kulcsot, majd válassza ki a kulcsot a verzió megtekintéséhez. Válassza ki a kulcsverziót az adott verzió beállításainak megtekintéséhez.

Másolja ki a kulcsazonosító értékét, amely biztosítja az URI-t.

Lépjen vissza az Azure AI-szolgáltatások erőforrásához, majd válassza a Titkosítás lehetőséget.

A Titkosítási kulcs területen válassza az Enter key URI(Kulcs URI) lehetőséget.

Illessze be a Kulcs URI mezőbe másolt URI-t .

Az Előfizetés területen válassza ki a kulcstartót tartalmazó előfizetést.

Mentse a módosításokat.

Kulcs megadása kulcstartóból

Kulcs kulcstárolóból való megadásához először győződjön meg arról, hogy rendelkezik egy kulcsot tartalmazó kulcstartóval. Ezután a következő lépéseket kell követni:

Nyissa meg az Azure AI-szolgáltatások erőforrását, majd válassza a Titkosítás lehetőséget.

A Titkosítási kulcs területen válassza a Kiválasztás lehetőséget a Key Vaultból.

Válassza ki a használni kívánt kulcsot tartalmazó kulcstartót.

Válassza ki a használni kívánt kulcsot.

Mentse a módosításokat.

A kulcsverzió frissítése

A kulcs új verziójának létrehozásakor frissítse az Azure AI-szolgáltatások erőforrását az új verzió használatára. Tegye a következők egyikét:

- Nyissa meg az Azure AI-szolgáltatások erőforrását, majd válassza a Titkosítás lehetőséget.

- Adja meg az új kulcsverzió URI-jának nevét. Másik lehetőségként kiválaszthatja a kulcstartót, majd ismét kijelölheti a kulcsot a verzió frissítéséhez.

- Mentse a módosításokat.

Másik kulcs használata

A titkosításhoz használt kulcs módosításához kövesse az alábbi lépéseket:

- Nyissa meg az Azure AI-szolgáltatások erőforrását, majd válassza a Titkosítás lehetőséget.

- Adja meg az új kulcs URI-jának nevét. Másik lehetőségként kiválaszthatja a kulcstartót, majd kiválaszthat egy új kulcsot.

- Mentse a módosításokat.

Ügyfél által felügyelt kulcsok elforgatása

Az ügyfél által felügyelt kulcsokat a megfelelőségi szabályzatoknak megfelelően elforgathatja a Key Vaultban. A kulcs elforgatásakor frissítenie kell az Azure AI-szolgáltatások erőforrását az új kulcs URI-jának használatához. Ha tudni szeretné, hogyan frissítheti az erőforrást a kulcs új verziójának használatára az Azure Portalon, olvassa el a kulcsverzió frissítése című témakört.

A kulcs elforgatása nem váltja ki az erőforrásban lévő adatok újratitkosítását. Nincs szükség további műveletre a felhasználótól.

Az ügyfél által felügyelt kulcsokhoz való hozzáférés visszavonása

Az ügyfél által felügyelt kulcsokhoz való hozzáférés visszavonásához használja a PowerShellt vagy az Azure CLI-t. További információ: Azure Key Vault PowerShell vagy Azure Key Vault CLI. A hozzáférés visszavonása hatékonyan blokkolja az Azure AI-szolgáltatások erőforrásában lévő összes adathoz való hozzáférést, mivel az Azure AI-szolgáltatások nem férnek hozzá a titkosítási kulcshoz.

Ügyfél által felügyelt kulcsok letiltása

Ha letiltja az ügyfél által felügyelt kulcsokat, az Azure AI-szolgáltatások erőforrása ezután Microsoft által felügyelt kulcsokkal lesz titkosítva. Az ügyfél által felügyelt kulcsok letiltásához kövesse az alábbi lépéseket:

- Nyissa meg az Azure AI-szolgáltatások erőforrását, majd válassza a Titkosítás lehetőséget.

- Törölje a saját kulcs használata melletti jelölőnégyzet jelölését.

Következő lépések

- A CMK-t támogató szolgáltatások teljes listájáért tekintse meg az Azure AI-szolgáltatások ügyfél által felügyelt kulcsait

- Mi az Az Azure Key Vault??