SSL-kapcsolat konfigurálása az alkalmazásban az Azure Database for MariaDB-hez való biztonságos csatlakozás érdekében

Fontos

Az Azure Database for MariaDB a nyugdíjazási útvonalon van. Határozottan javasoljuk, hogy migráljon az Azure Database for MySQL-be. További információ az Azure Database for MySQL-be való migrálásról: Mi történik az Azure Database for MariaDB-vel?

Az Azure Database for MariaDB támogatja az Azure Database for MariaDB-kiszolgáló csatlakoztatását az ügyfélalkalmazásokhoz a Secure Sockets Layer (SSL) használatával. Az adatbázis-kiszolgáló és az ügyfélalkalmazások közötti SSL-kapcsolatok kikényszerítése elősegíti a „köztes” támadások elleni védelmet, mert titkosítja a kiszolgáló és az alkalmazás közötti streameket.

SSL-tanúsítvány beszerzése

Töltse le az SSL-en keresztüli kommunikációhoz szükséges tanúsítványt az Azure Database for MariaDB-kiszolgálóval https://www.digicert.com/CACerts/BaltimoreCyberTrustRoot.crt.pem , és mentse a tanúsítványfájlt a helyi meghajtóra (ez az oktatóanyag például a c:\ssl protokollt használja). Microsoft Internet Explorer és Microsoft Edge esetén: A letöltés befejezése után nevezze át a tanúsítványt BaltimoreCyberTrustRoot.crt.pem névre.

A szuverén felhők kiszolgálóihoz tartozó tanúsítványokra vonatkozó alábbi hivatkozások találhatók: Azure Government, a 21Vianet által üzemeltetett Microsoft Azure és az Azure Germany.

Kötési SSL

Csatlakozás kiszolgálóra a MySQL Workbench használatával SSL-en keresztül

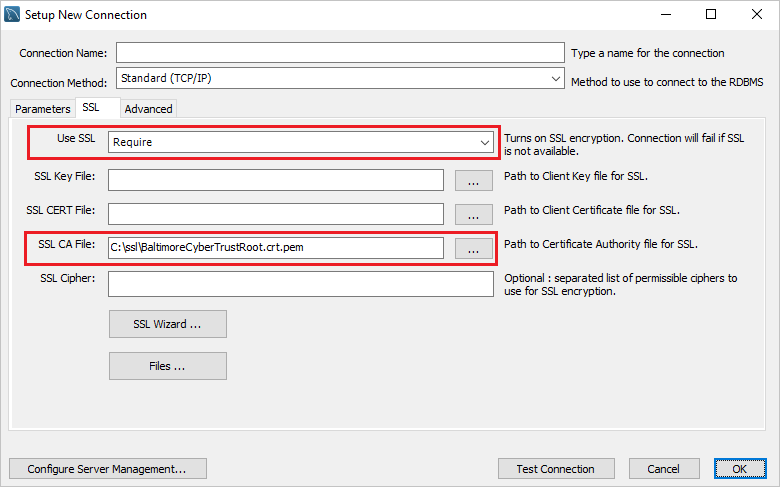

Konfigurálja a MySQL Workbench-et, hogy biztonságosan csatlakozzon SSL-en keresztül.

Az Új Csatlakozás ion beállítása párbeszédpanelen lépjen az SSL lapra.

Frissítse az SSL használata mezőt a "Kötelező" értékre.

Az SSL CA-fájl: mezőbe írja be a BaltimoreCyberTrustRoot.crt.pem fájlhelyét.

Meglévő kapcsolatok esetén az SSL kötéséhez kattintson a jobb gombbal a kapcsolat ikonra, és válassza a szerkesztés lehetőséget. Ezután lépjen az SSL lapra, és kösse össze a tanúsítványfájlt.

Csatlakozás kiszolgálóra a MySQL PARANCSSOR SSL-en keresztüli használatával

Az SSL-tanúsítvány kötésének másik módja a MySQL parancssori felületének használata az alábbi parancsok végrehajtásával.

mysql.exe -h mydemoserver.mariadb.database.azure.com -u Username@mydemoserver -p --ssl-mode=REQUIRED --ssl-ca=c:\ssl\BaltimoreCyberTrustRoot.crt.pem

Megjegyzés:

A MySQL parancssori felület Windows rendszeren való használatakor hibaüzenet SSL connection error: Certificate signature check failedjelenhet meg. Ha ez történik, cserélje le a paramétereket a --ssl-mode=REQUIRED --ssl-ca={filepath} következőre --ssl: .

SSL-kapcsolatok kényszerítése az Azure-ban

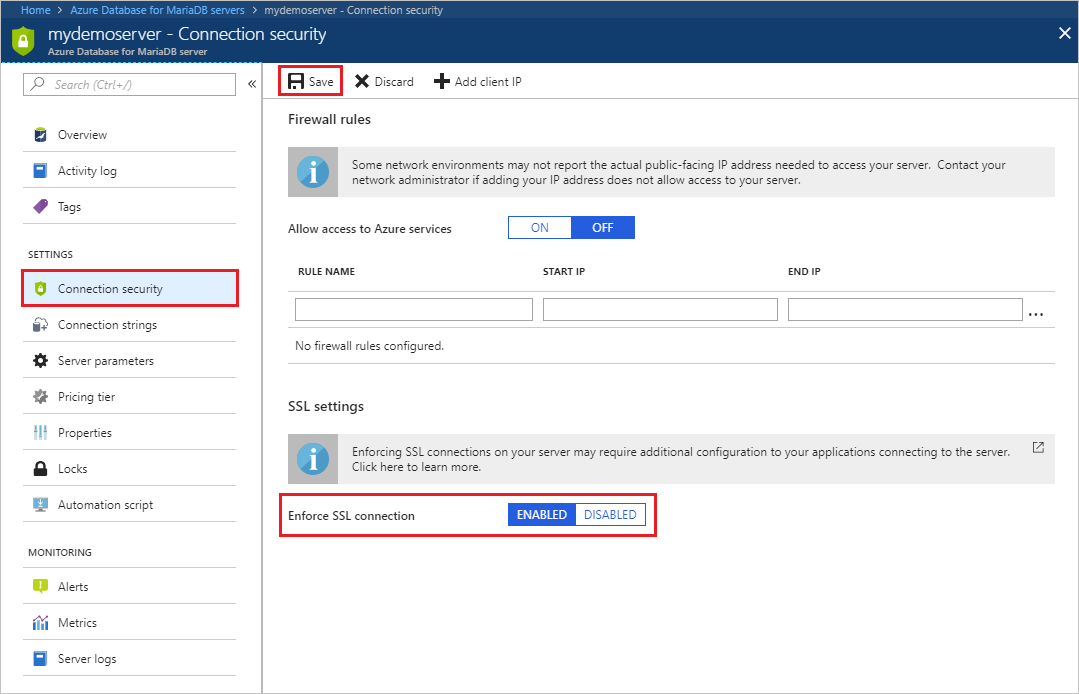

Using the Azure portal

Az Azure Portal használatával keresse fel az Azure Database for MariaDB-kiszolgálót, majd válassza a Csatlakozás ion security lehetőséget. A váltógombbal engedélyezze vagy tiltsa le az SSL-kapcsolat kényszerítése beállítást, majd válassza a Mentés lehetőséget. A Microsoft azt javasolja, hogy a fokozott biztonság érdekében mindig engedélyezze az SSL-kapcsolat kényszerítése beállítást.

Using Azure CLI

Az SSL-kényszerítési paraméter engedélyezéséhez vagy letiltásához használja az Engedélyezett vagy a Letiltott értékeket az Azure CLI-ben.

az mariadb server update --resource-group myresource --name mydemoserver --ssl-enforcement Enabled

Az SSL-kapcsolat ellenőrzése

Futtassa a mysql állapotparancsot annak ellenőrzéséhez, hogy SSL használatával csatlakozott-e a MariaDB-kiszolgálóhoz:

status

Ellenőrizze, hogy a kapcsolat titkosítva van-e a kimenet áttekintésével, amelynek a következőnek kell megjelennie: SSL: A használt titkosítás az AES256-SHA

Mintakód

Ha biztonságos kapcsolatot szeretne létesíteni az Azure Database for MariaDB-vel SSL-en keresztül az alkalmazásból, tekintse meg a következő kódmintákat:

PHP

$conn = mysqli_init();

mysqli_ssl_set($conn,NULL,NULL, "/var/www/html/BaltimoreCyberTrustRoot.crt.pem", NULL, NULL) ;

mysqli_real_connect($conn, 'mydemoserver.mariadb.database.azure.com', 'myadmin@mydemoserver', 'yourpassword', 'quickstartdb', 3306, MYSQLI_CLIENT_SSL, MYSQLI_CLIENT_SSL_DONT_VERIFY_SERVER_CERT);

if (mysqli_connect_errno($conn)) {

die('Failed to connect to MySQL: '.mysqli_connect_error());

}

Python (MySQL Csatlakozás or Python)

try:

conn = mysql.connector.connect(user='myadmin@mydemoserver',

password='yourpassword',

database='quickstartdb',

host='mydemoserver.mariadb.database.azure.com',

ssl_ca='/var/www/html/BaltimoreCyberTrustRoot.crt.pem')

except mysql.connector.Error as err:

print(err)

Python (PyMySQL)

conn = pymysql.connect(user='myadmin@mydemoserver',

password='yourpassword',

database='quickstartdb',

host='mydemoserver.mariadb.database.azure.com',

ssl={'ca': '/var/www/html/BaltimoreCyberTrustRoot.crt.pem'})

Ruby

client = Mysql2::Client.new(

:host => 'mydemoserver.mariadb.database.azure.com',

:username => 'myadmin@mydemoserver',

:password => 'yourpassword',

:database => 'quickstartdb',

:sslca => '/var/www/html/BaltimoreCyberTrustRoot.crt.pem'

:ssl_mode => 'required'

)

Ruby on Rails

default: &default

adapter: mysql2

username: username@mydemoserver

password: yourpassword

host: mydemoserver.mariadb.database.azure.com

sslca: BaltimoreCyberTrustRoot.crt.pem

sslverify: true

Golang

rootCertPool := x509.NewCertPool()

pem, _ := ioutil.ReadFile("/var/www/html/BaltimoreCyberTrustRoot.crt.pem")

if ok := rootCertPool.AppendCertsFromPEM(pem); !ok {

log.Fatal("Failed to append PEM.")

}

mysql.RegisterTLSConfig("custom", &tls.Config{RootCAs: rootCertPool})

var connectionString string

connectionString = fmt.Sprintf("%s:%s@tcp(%s:3306)/%s?allowNativePasswords=true&tls=custom",'myadmin@mydemoserver' , 'yourpassword', 'mydemoserver.mariadb.database.azure.com', 'quickstartdb')

db, _ := sql.Open("mysql", connectionString)

Java (JDBC)

# generate truststore and keystore in code

String importCert = " -import "+

" -alias mysqlServerCACert "+

" -file " + ssl_ca +

" -keystore truststore "+

" -trustcacerts " +

" -storepass password -noprompt ";

String genKey = " -genkey -keyalg rsa " +

" -alias mysqlClientCertificate -keystore keystore " +

" -storepass password123 -keypass password " +

" -dname CN=MS ";

sun.security.tools.keytool.Main.main(importCert.trim().split("\\s+"));

sun.security.tools.keytool.Main.main(genKey.trim().split("\\s+"));

# use the generated keystore and truststore

System.setProperty("javax.net.ssl.keyStore","path_to_keystore_file");

System.setProperty("javax.net.ssl.keyStorePassword","password");

System.setProperty("javax.net.ssl.trustStore","path_to_truststore_file");

System.setProperty("javax.net.ssl.trustStorePassword","password");

url = String.format("jdbc:mysql://%s/%s?serverTimezone=UTC&useSSL=true", 'mydemoserver.mariadb.database.azure.com', 'quickstartdb');

properties.setProperty("user", 'myadmin@mydemoserver');

properties.setProperty("password", 'yourpassword');

conn = DriverManager.getConnection(url, properties);

Java (MariaDB)

# generate truststore and keystore in code

String importCert = " -import "+

" -alias mysqlServerCACert "+

" -file " + ssl_ca +

" -keystore truststore "+

" -trustcacerts " +

" -storepass password -noprompt ";

String genKey = " -genkey -keyalg rsa " +

" -alias mysqlClientCertificate -keystore keystore " +

" -storepass password123 -keypass password " +

" -dname CN=MS ";

sun.security.tools.keytool.Main.main(importCert.trim().split("\\s+"));

sun.security.tools.keytool.Main.main(genKey.trim().split("\\s+"));

# use the generated keystore and truststore

System.setProperty("javax.net.ssl.keyStore","path_to_keystore_file");

System.setProperty("javax.net.ssl.keyStorePassword","password");

System.setProperty("javax.net.ssl.trustStore","path_to_truststore_file");

System.setProperty("javax.net.ssl.trustStorePassword","password");

url = String.format("jdbc:mariadb://%s/%s?useSSL=true&trustServerCertificate=true", 'mydemoserver.mariadb.database.azure.com', 'quickstartdb');

properties.setProperty("user", 'myadmin@mydemoserver');

properties.setProperty("password", 'yourpassword');

conn = DriverManager.getConnection(url, properties);

.NET (MySql Csatlakozás or)

var builder = new MySqlConnectionStringBuilder

{

Server = "mydemoserver.mysql.database.azure.com",

UserID = "myadmin@mydemoserver",

Password = "yourpassword",

Database = "quickstartdb",

SslMode = MySqlSslMode.VerifyCA,

CACertificateFile = "BaltimoreCyberTrustRoot.crt.pem",

};

using (var connection = new MySqlConnection(builder.ConnectionString))

{

connection.Open();

}

További lépések

A tanúsítványok lejáratával és elforgatásával kapcsolatos információkért tekintse meg a tanúsítvány rotálásának dokumentációját