Cloud Discovery-szabályzatok létrehozása

Alkalmazásfelderítési szabályzatokat hozhat létre, amelyek riasztást küldenek új alkalmazások észlelésekor. Felhőhöz készült Defender Alkalmazások a Cloud Discovery összes naplójában is keres rendellenességeket.

Alkalmazásdetektálási szabályzat létrehozása

Az alkalmazásdetektálási szabályzatok lehetővé teszik olyan riasztások beállítását, amelyek a szervezetnél észlelt új alkalmazásokról értesítenek.

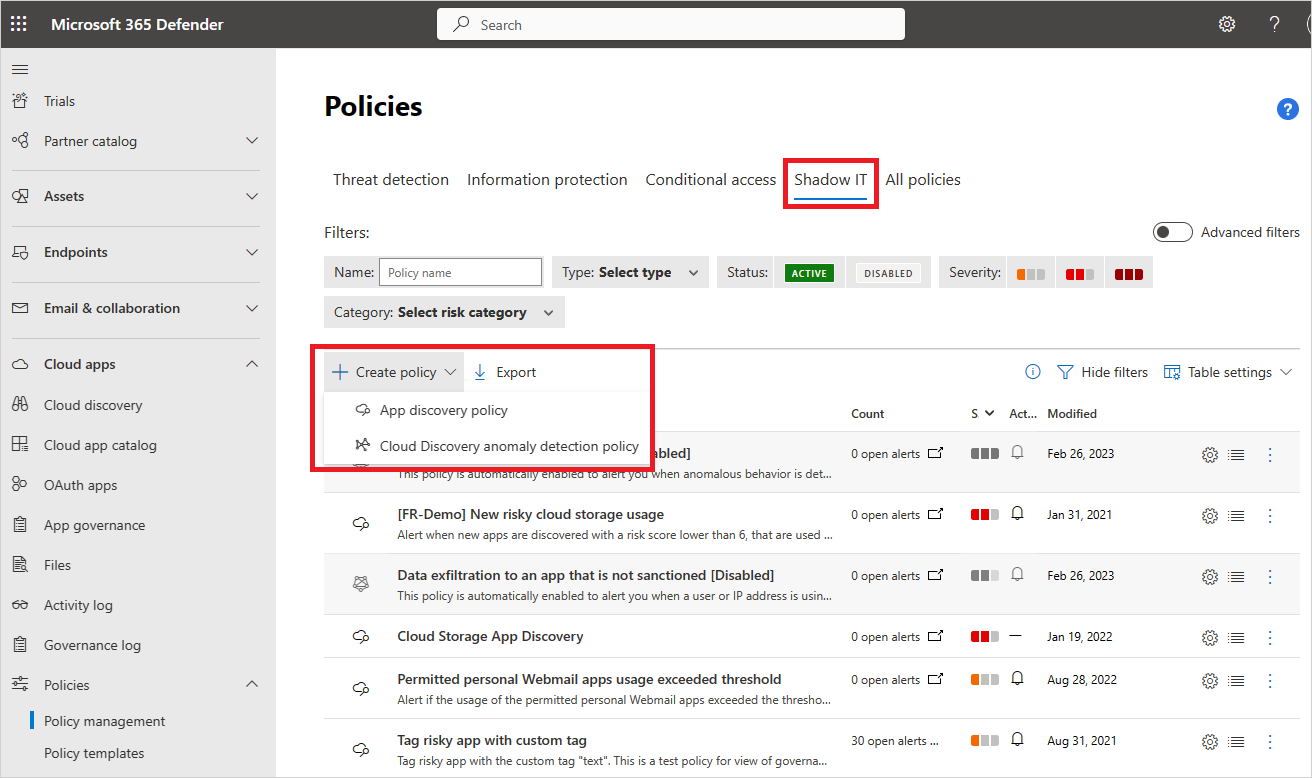

A Microsoft Defender portál Cloud Apps területén válassza a Szabályzatok kezelése lehetőséget>. Ezután válassza az Árnyék informatikai lapfület.

Válassza a Szabályzat létrehozása, majd az Alkalmazásfelderítési szabályzat lehetőséget.

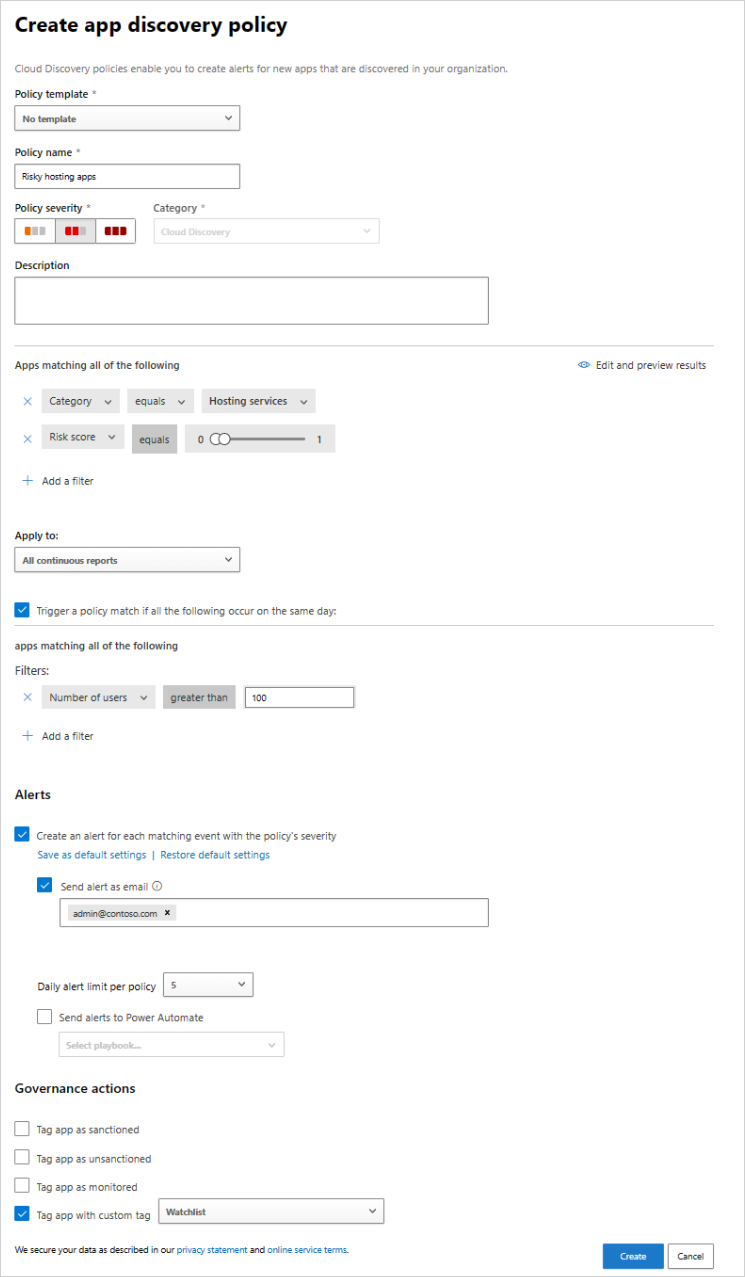

Adjon nevet és leírást a szabályzatnak. Ha szeretné, sablonra alapozhatja. A szabályzatsablonokkal kapcsolatos további információkért lásd : Felhőalkalmazások szabályozása szabályzatokkal.

Állítsa be a szabályzat súlyosságát .

Ha meg szeretné adni, hogy mely felderített alkalmazások aktiválják ezt a szabályzatot, adjon hozzá szűrőket.

Beállíthatja, hogy milyen érzékeny legyen a szabályzat. Ha az alábbi műveletek ugyanazon a napon történnek, engedélyezze a szabályzategyezés aktiválását. Beállíthat olyan feltételeket, amelyeket az alkalmazásnak naponta meg kell haladnia, hogy megfeleljen a szabályzatnak. Válasszon az alábbi feltételek közül:

- Napi forgalom

- Letöltött adatok

- IP-címek száma

- Tranzakciók száma

- Felhasználók száma

- Feltöltött adatok

Napi riasztási korlát beállítása a Riasztások csoportban. Válassza ki, hogy a riasztás e-mailként van-e elküldve. Ezután szükség szerint adja meg az e-mail-címeket.

- A riasztási beállítások mentése alapértelmezettként való kiválasztása lehetővé teszi a jövőbeli szabályzatok számára a beállítás használatát.

- Ha rendelkezik alapértelmezett beállítással, válassza a Szervezet alapértelmezett beállításainak használata lehetőséget.

Válassza ki azokat az irányítási műveleteket, amelyeket akkor kell alkalmazni, ha egy alkalmazás megfelel ennek a szabályzatnak. A szabályzatokat szentesített, nem engedélyezett, figyelt vagy egyéni címkeként címkézheti.

Válassza a Létrehozás parancsot.

Feljegyzés

- Az újonnan létrehozott felderítési szabályzatok (vagy a frissített folyamatos jelentésekkel rendelkező szabályzatok) alkalmazásonként 90 napon belül, folyamatos jelentésenként egyszer aktiválnak riasztást, függetlenül attól, hogy vannak-e már riasztások ugyanarra az alkalmazásra vonatkozóan. Így például ha létrehoz egy szabályzatot az új népszerű alkalmazások felderítéséhez, az további riasztásokat válthat ki a már felderített és riasztással rendelkező alkalmazásokra vonatkozóan.

- A pillanatkép-jelentésekből származó adatok nem aktiválnak riasztásokat az alkalmazásfelderítési szabályzatokban.

Ha például a felhőkörnyezetben található kockázatos üzemeltetési alkalmazások felfedezése érdekli, állítsa be a szabályzatot az alábbiak szerint:

Állítsa be a szabályzatszűrőket, hogy felderítse az üzemeltetési szolgáltatások kategóriájában található, 1 kockázati pontszámú szolgáltatásokat, ami azt jelzi, hogy nagyon kockázatosak.

Adja meg azokat a küszöbértékeket, amelyek egy adott felderített alkalmazás riasztását aktiválják az alján. Riasztás például csak akkor, ha a környezetben több mint 100 felhasználó használta az alkalmazást, és ha bizonyos mennyiségű adatot töltött le a szolgáltatásból. Emellett megszabhatja a naponta küldendő riasztások számának korlátját.

A Cloud Discovery anomáliadetektálási funkciója

Felhőhöz készült Defender Alkalmazások a rendellenességek keresése a Cloud Discovery összes naplójában. Ha például egy felhasználó, aki még soha nem használta a Dropboxot, hirtelen 600 GB-ot tölt fel rá, vagy ha egy adott alkalmazásban a szokásosnál sokkal több tranzakció történik. Az anomáliadetektálási szabályzat alapértelmezés szerint engedélyezve van. Nem szükséges új szabályzatot konfigurálni ahhoz, hogy működjön. Az alapértelmezett szabályzatban azonban finomhangolhatja, hogy mely anomáliákról szeretne riasztást kapni.

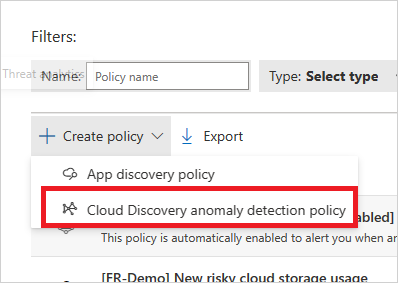

A Microsoft Defender portál Cloud Apps területén válassza a Szabályzatok kezelése lehetőséget>. Ezután válassza az Árnyék informatikai lapfület.

Válassza a Szabályzat létrehozása lehetőséget, és válassza a Cloud Discovery anomáliadetektálási szabályzatát.

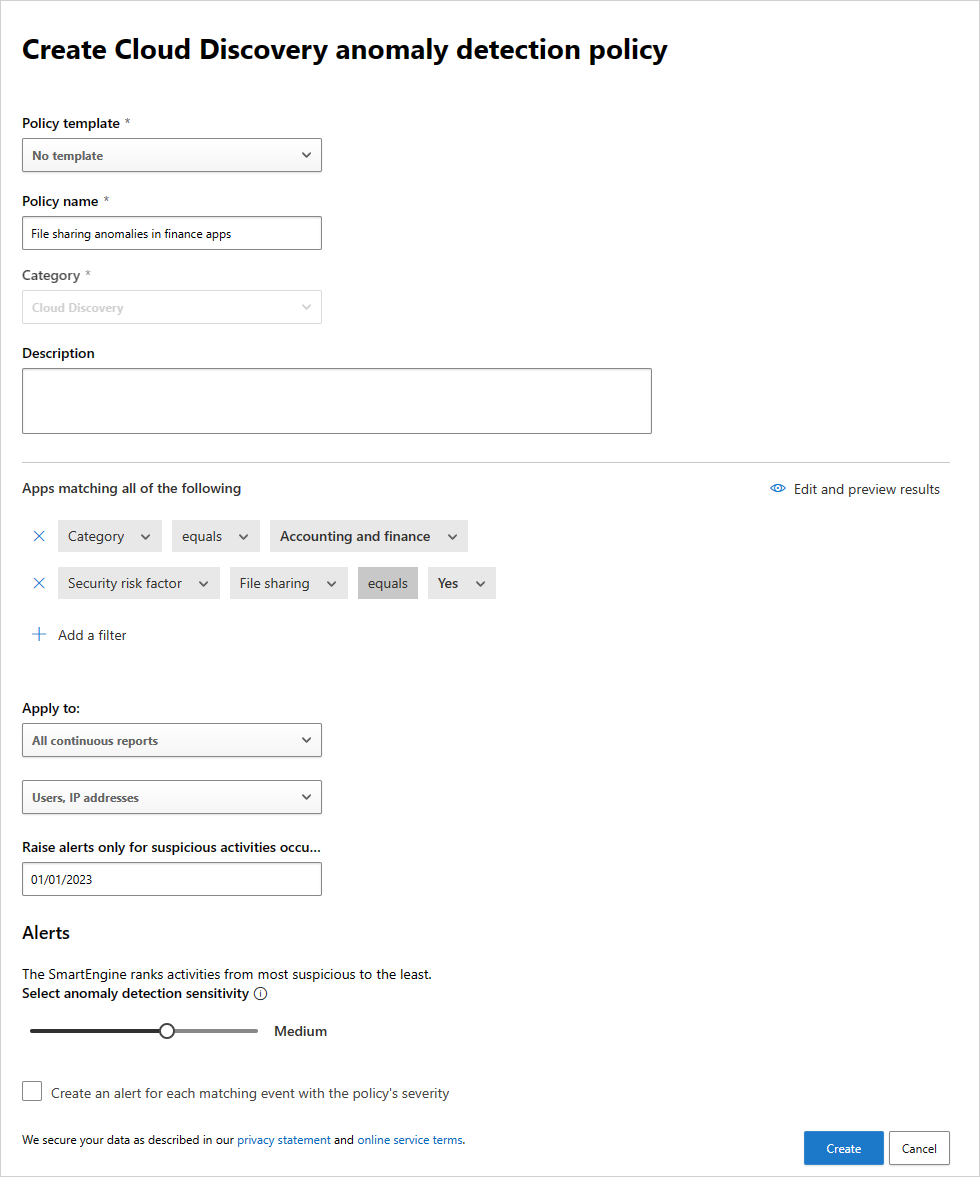

Adjon nevet és leírást a szabályzatnak. Ha szeretné, sablonra alapozhatja. A szabályzatsablonokkal kapcsolatos további információkért lásd : Felhőalkalmazások szabályozása szabályzatokkal.

Ha meg szeretné adni, hogy mely felderített alkalmazások aktiválják ezt a szabályzatot, válassza a Szűrők hozzáadása lehetőséget.

A szűrők a legördülő listákból lesznek kiválasztva. Szűrők hozzáadásához válassza a Szűrő hozzáadása lehetőséget. Szűrő eltávolításához válassza az "X" lehetőséget.

Az Alkalmaz területen válassza ki, hogy ez a szabályzat az Összes folyamatos jelentést vagy az Adott folyamatos jelentést alkalmazza-e. Válassza ki, hogy a szabályzat a Felhasználókra, AZ IP-címekre vagy mindkettőre vonatkozik-e.

A Csak az ennél későbbi gyanús tevékenységek esetén legyen riasztás beállításnál válassza ki azokat a dátumokat, amikor rendellenes tevékenységet észlelt a rendszer.

Napi riasztási korlát beállítása a Riasztások csoportban. Válassza ki, hogy a riasztás e-mailként van-e elküldve. Ezután szükség szerint adja meg az e-mail-címeket.

- A riasztási beállítások mentése alapértelmezettként való kiválasztása lehetővé teszi a jövőbeli szabályzatok számára a beállítás használatát.

- Ha rendelkezik alapértelmezett beállítással, válassza a Szervezet alapértelmezett beállításainak használata lehetőséget.

Válassza a Létrehozás lehetőséget.

Kapcsolódó videók

Következő lépések

Ha bármilyen problémába ütközik, azért vagyunk itt, hogy segítsünk. A termékproblémával kapcsolatos segítségért vagy támogatásért nyisson meg egy támogatási jegyet.