Hogyan működik az Azure Bastion?

Az Azure Bastion üzembe helyezése virtuális hálózatonként vagy összevont virtuális hálózatonként történik. Nem előfizetésenként, fiókonként vagy virtuális gépenként. Miután kiépítette az Azure Bastion szolgáltatást a virtuális hálózaton, az RDP- vagy SSH-funkciók az adott virtuális hálózat összes virtuális gépén elérhetők.

Az alábbi ábra áttekintést nyújt az Azure Bastion működéséről, amikor a portálon keresztül csatlakozik:

- Az Azure Portalon csatlakozik egy virtuális géphez: Az Azure Portal virtuális gép áttekintési lapján válassza a Csatlakozás> Bastion>Use Bastion lehetőséget, majd adja meg a virtuális gép hitelesítő adatait.

- A böngésző az Azure Bastion-gazdagéphez csatlakozik: A böngésző az interneten keresztül csatlakozik az Azure Bastionhoz a Transport Layer Security (TLS) és az Azure Bastion-gazdagép nyilvános IP-címének használatával. Az Azure-átjárókezelő a 443-as vagy a 4443-as porton keresztül kezeli az Azure Bastion szolgáltatáshoz tartozó portálkapcsolatokat.

- A Bastion RDP vagy SSH használatával csatlakozik a virtuális géphez: Az Azure Bastion egy külön, AzureBastionSubnet nevű alhálózaton van üzembe helyezve a virtuális hálózaton belül. Az alhálózat az Azure Bastion üzembe helyezésekor jön létre. Az alhálózat címterei /26 alhálózati maszkkal vagy nagyobbak lehetnek. Ezen az alhálózaton ne helyezzen üzembe más Azure-erőforrásokat, és ne nevezze át az alhálózatot.

- A Bastion streameli a virtuális gépet a böngészőbe: Az Azure Bastion egy HTML5-alapú webes ügyfelet használ, amely automatikusan streamel a helyi eszközre. Az Azure Bastion szolgáltatás egyéni protokoll használatával csomagolja a munkamenet-információkat. A csomagok TLS-en vannak továbbítva.

Az Azure Bastion a hálózati biztonsági csoporttal való működésének ellenőrzése

Ha nem telepített és konfigurált a szervezete számára egy külön hálózati biztonsági csoportot, akkor nincs teendője. Az Azure Bastion megfelelően működik a virtuális géppel együtt létrehozott alapértelmezett hálózati biztonsági csoporttal.

Ha konfigurált hálózati biztonsági csoportot a szervezete számára, akkor ellenőrizze, hogy az Azure Bastion képes-e kapcsolódni a virtuális gépekhez RDP-n vagy SSH-n keresztül. Javasoljuk, hogy adjon meg egy bejövő szabályt, amely engedélyezi az Azure Bastion-alhálózat IP-címtartományából a virtuális gépekkel létesítendő RDP- és SSH-kapcsolatokat.

Az Azure Bastion működéséhez a hálózati biztonsági csoportnak engedélyeznie kell a következő forgalmat:

| Direction | Engedélyezve |

|---|---|

| Inbound | RDP- és SSH-kapcsolatok az Azure Bastion-alhálózat IP-címtartományából a virtuális gépek alhálózatába. |

| Inbound | TCP-hozzáférés az internetről a 443-as porton az Azure Bastion nyilvános IP-címéhez. |

| Inbound | TCP-hozzáférés az Azure-átjárókezelőből a 443-as vagy a 4443-as porton. Az Azure-átjárókezelő kezeli az Azure Bastion szolgáltatáshoz tartozó portálkapcsolatokat. |

| Outbound | TCP-hozzáférés az Azure-platformról a 443-as porton. Ez a forgalom a diagnosztikai naplózáshoz szükséges. |

Azure Bastion-gazdagép üzembe helyezése az Azure Portalon

Az Azure Bastion üzembe helyezése előtt szükség van egy virtuális hálózatra. Használhat egy korábbi virtuális hálózatot, vagy üzembe helyezheti az Azure Bastiont virtuális hálózat létrehozásakor is. Hozzon létre egy AzureBastionSubnet nevű alhálózatot a virtuális hálózaton belül. Ha olyan virtuális géppel rendelkezik, amely ugyanazon a hálózaton vagy egy összevont virtuális hálózaton található, akkor az üzembe helyezés befejezéséhez a virtuális géphez való csatlakozáskor válassza az Azure Bastion lehetőséget az Azure Portalon.

Az alábbi két szakaszban megtekintheti az Azure Bastion mindkét üzembe helyezési módszerének lépéseit az Azure Portalon. Ezen lépések egyikét sem kell elvégeznie; ezt a következő gyakorlatban fogja elvégezni.

Az Azure Bastion engedélyezése virtuális hálózat létrehozásakor

Ha még nem rendelkezik olyan virtuális hálózattal, amelyen az Azure Bastiont használná, hozzon létre egy virtuális hálózatot, és a Biztonság lapon engedélyezze az Azure Bastion lehetőséget.

- Válassza az Engedélyezés lehetőséget, és adjon nevet az Azure Bastion-gazdagépnek.

- Adjon hozzá egy alhálózati címet /26 vagy nagyobb alhálózati maszkkal.

- Ha még nincs nyilvános IP-címe, amelyet használna, válassza az Új létrehozása lehetőséget.

- A virtuális hálózat létrehozása után vegyen fel virtuális gépeket ebbe a virtuális hálózatba, vagy társviszonyba hozza ezt a virtuális hálózatot a virtuális hálózattal a virtuális gépekkel.

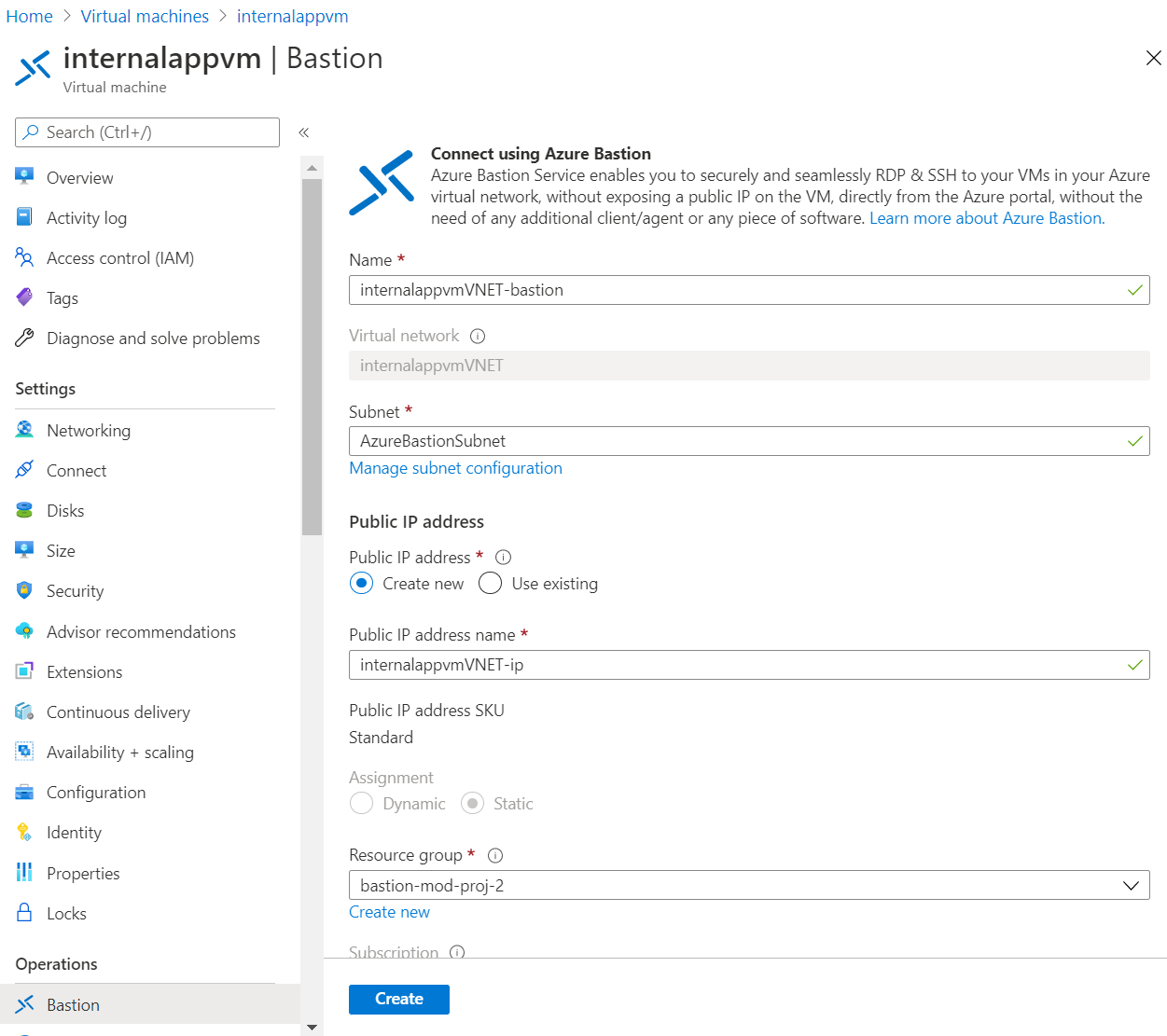

Adja hozzá az alhálózatot a meglévő virtuális hálózathoz, és építse ki az Azure Bastion-erőforrásokat

A meglévő virtuális hálózaton adja meg az AzureBastionSubnet nevű alhálózatot.

Az Azure Bastion kiépítéséhez a virtuális gép portálján válassza a Csatlakozás> Bastion>Konfigurálása manuálisan lehetőséget. Adja meg az Azure Bastion-erőforrás nevét, válassza ki az alhálózatot, hozzon létre egy nyilvános IP-címet stb. Az Azure Bastion üzembe helyezése után kapcsolódhat a virtuális géphez.

Az Azure Bastion üzembe helyezése az Azure PowerShell vagy az Azure CLI használatával

Ha az Azure PowerShell vagy az Azure CLI-t szeretné használni az Azure Bastion üzembe helyezéséhez, az alábbi parancsokat futtatva hozza létre a következő erőforrásokat:

- Alhálózat

- Nyilvános IP-cím

- Azure Bastion-erőforrás

A következő szakaszokban példákat mutat be az Azure Bastion üzembe helyezésére.

Az Azure PowerShell használata az Azure Bastion üzembe helyezéséhez

Hozza létre az Azure Bastion alhálózatot a parancsmag használatával, majd adja hozzá az alhálózatot a meglévő virtuális hálózathoz a parancsmag

New-AzVirtualNetworkSubnetConfighasználatávalAdd-AzVirtualNetworkSubnetConfig. Az alábbi parancs például feltételezi, hogy már rendelkezik virtuális hálózatával:$subnetName = "AzureBastionSubnet" $virtualNetwork = MyVirtualNetwork $addressPrefix = "10.0.2.0/24" $subnet = New-AzVirtualNetworkSubnetConfig ` -Name $subnetName ` -AddressPrefix $addressPrefix ` Add-AzVirtualNetworkSubnetConfig ` -Name $subnetName ` -VirtualNetwork $virtualNetwork ` -AddressPrefix $addressprefixHozzon létre egy nyilvános IP-címet az Azure Bastion számára. Az Azure Bastion a nyilvános IP-címet arra használja, hogy engedélyezze az RDP-/SSH-kapcsolatot a 443-as porton keresztül. A nyilvános IP-címnek ugyanabban a régióban kell lennie, mint az Azure Bastion-erőforrásnak.

$publicip = New-AzPublicIpAddress ` -ResourceGroupName "myBastionRG" ` -name "myPublicIP" ` -location "westus2" ` -AllocationMethod Static ` -Sku StandardHozzon létre egy Azure Bastion-erőforrást a virtuális hálózathoz az AzureBastionSubnet nevű alhálózatban.

$bastion = New-AzBastion ` -ResourceGroupName "myBastionRG" ` -Name "myBastion" ` -PublicIpAddress $publicip ` -VirtualNetwork $virtualNetwork

Az Azure Bastion üzembe helyezése az Azure CLI-vel

Hozza létre az Azure Bastion alhálózatot:

az network vnet subnet create \ --resource-group myBastionRG \ --vnet-name MyVirtualNetwork \ --name AzureBastionSubnet \ --address-prefixes 10.0.2.0/24Nyilvános IP-cím létrehozása az Azure Bastionhoz:

az network public-ip create \ --resource-group MyResourceGroup \ --name MyPublicIp \ --sku Standard \ --location westus2Azure Bastion-erőforrás létrehozása:

az network bastion create \ --name MyBastion \ --public-ip-address MyPublicIp \ --resource-group MyResourceGroup \ --vnet-name MyVnet \ --location westus2

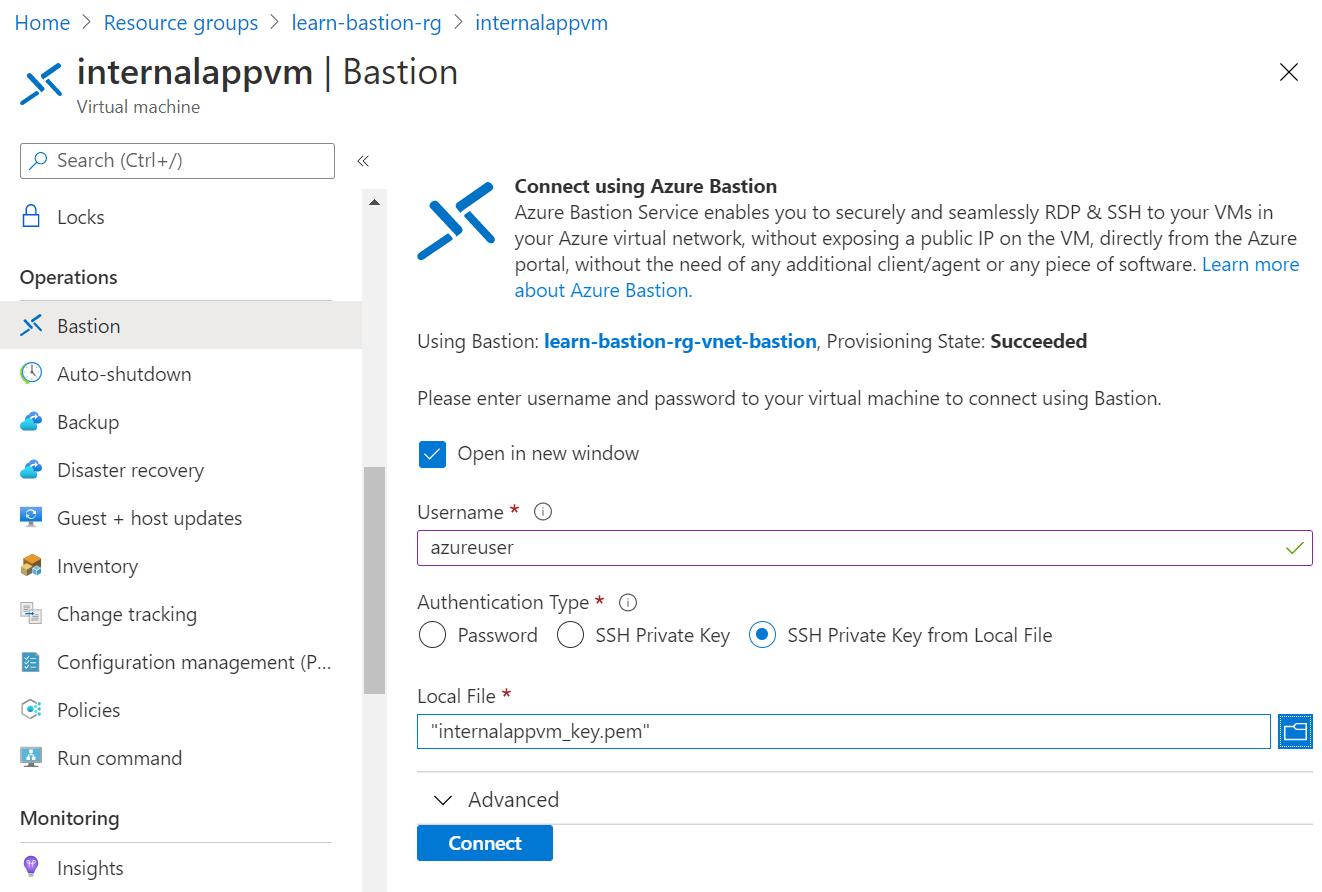

Kapcsolódás virtuális gépekhez az Azure Bastion használatával

Most, hogy biztosította a szükséges erőforrásokat, már kapcsolódhat a virtuális gépekhez ugyanazon a virtuális hálózaton vagy összevont virtuális hálózaton. A virtuális gépen az Azure Portalon válassza a Bastion lehetőséget, és adja meg hitelesítő adatait.

A következő leckében megtanulhatja, hogyan helyezheti üzembe az Azure Bastiont egy meglévő virtuális hálózaton.