Biztonsági alapértékek tervezése

A biztonság kezelése az identitással kapcsolatos gyakori támadások, például a jelszópermetezés, a visszajátszás és az adathalászat egyre népszerűbbé válásával nehézkes lehet. A biztonsági alapértelmezések biztonságos alapértelmezett beállításokat biztosítanak, amelyeket a Microsoft a szervezetek nevében kezel, hogy az ügyfelek biztonságban maradjanak, amíg a szervezetek készen nem állnak a saját identitásbiztonsági történetük kezelésére. A biztonsági alapértelmezett beállítások előre konfigurált biztonsági beállításokat biztosítanak, például:

Minden felhasználónak regisztrálnia kell a többtényezős hitelesítésre.

Többtényezős hitelesítés megkövetelése a rendszergazdáktól.

Az örökölt hitelesítési protokollok blokkolása.

Szükség esetén többtényezős hitelesítés megkövetelése a felhasználóknak.

Olyan kiemelt tevékenységek védelme, mint az Azure Portalhoz való hozzáférés.

Availability

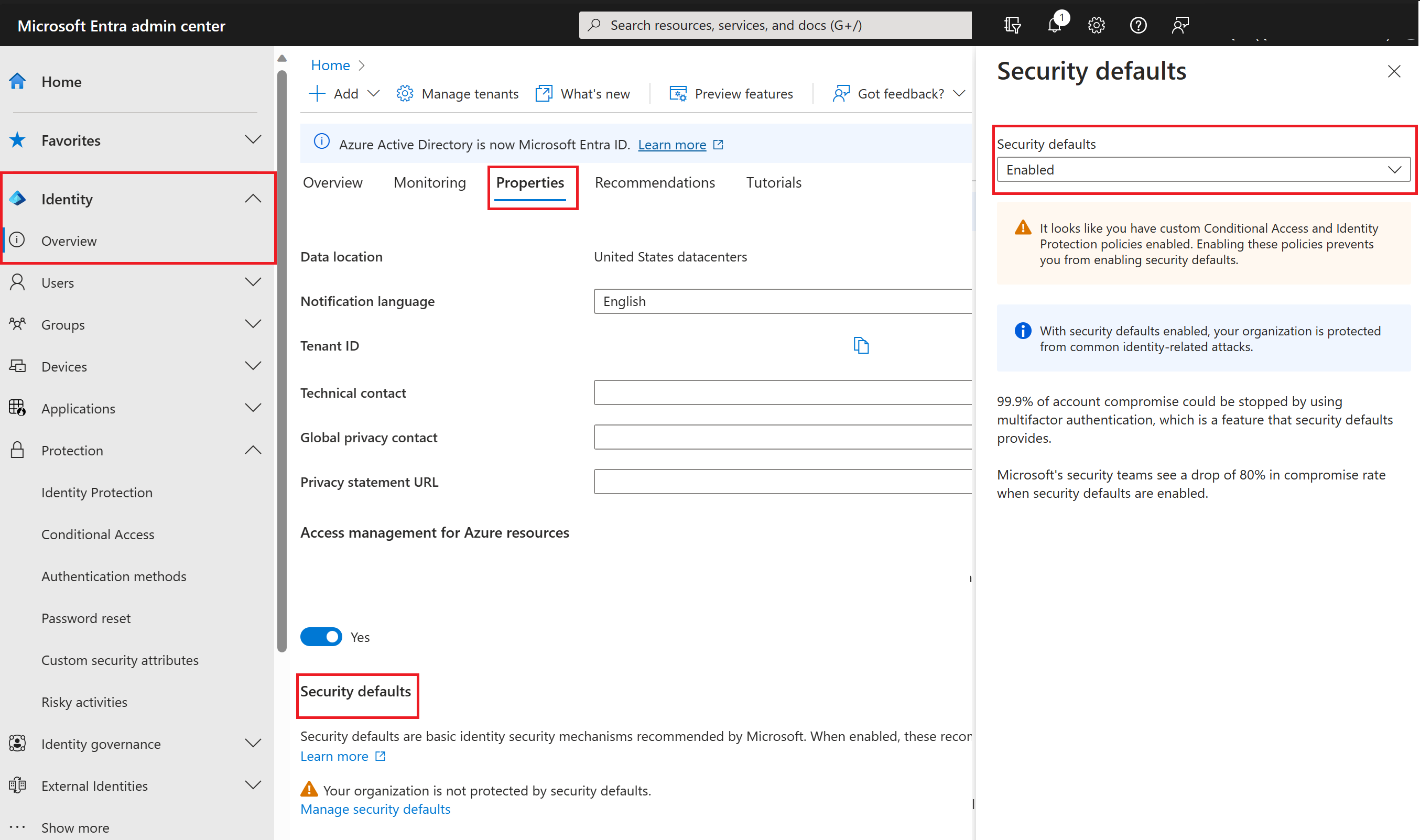

A Microsoft biztonsági alapértelmezései mindenki számára elérhetők. A cél annak biztosítása, hogy minden szervezet számára engedélyezve legyen az alapszintű biztonság, plusz költségek nélkül. A biztonsági alapértelmezett beállításokat az Azure Portalon kapcsolhatja be. Ha a bérlő 2019. október 22-én vagy azt követően jött létre, lehetséges, hogy a biztonsági alapértelmezések már engedélyezve vannak a bérlőben. Az összes felhasználó védelme érdekében a biztonsági alapértelmezett funkciók az összes létrehozott új bérlőre ki lesznek állítva.

Kinek?

| Ki használja az alapértelmezett biztonsági beállításokat? | Ki ne használjon alapértelmezett biztonsági beállításokat? |

|---|---|

| Azok a szervezetek, amelyek növelni szeretnék a biztonsági helyzetüket, de nem tudják, hogyan és hol kezdjenek | Azok a szervezetek, amelyek jelenleg feltételes hozzáférési szabályzatokat használnak a jelek összehozására, a döntések meghozatalára és a szervezeti szabályzatok kikényszerítésére |

| A Microsoft Entra id licencelésének ingyenes szintjét használó szervezetek | A Microsoft Entra ID Premium-licencekkel rendelkező szervezetek |

| A feltételes hozzáférés használatát garantáló összetett biztonsági követelményekkel rendelkező szervezetek |

Kikényszerített szabályzatok

Egyesített többtényezős hitelesítés regisztrációja

A bérlő összes felhasználójának többtényezős hitelesítésre (MFA) kell regisztrálnia többtényezős hitelesítés formájában. A felhasználóknak 14 napjuk van arra, hogy a Microsoft Entra-azonosítón belül regisztráljanak többtényezős hitelesítésre a Microsoft Authenticator alkalmazással. A 14 nap leteltét követően a felhasználó nem tud bejelentkezni a regisztráció befejezéséig. A felhasználó 14 napos időszaka az első sikeres interaktív bejelentkezés után kezdődik, miután engedélyezte a biztonsági alapértelmezett beállításokat.

Rendszergazdák védelme

A kiemelt hozzáféréssel rendelkező felhasználók nagyobb hozzáféréssel rendelkeznek a környezethez. Ezeknek a fiókoknak a teljesítménye miatt különleges gondossággal kell kezelnie őket. A kiemelt fiókok védelmének javításának egyik gyakori módja, ha a bejelentkezéshez erősebb fiókellenőrzési formát kell megkövetelni. A Microsoft Entra ID-ban a többtényezős hitelesítés megkövetelésével erősebb fiókhitelesítést kaphat.

A többtényezős hitelesítéssel való regisztráció befejezése után a következő kilenc Microsoft Entra-rendszergazdai szerepkörre lesz szükség a további hitelesítés minden bejelentkezéskor:

- Global Administrator

- SharePoint Rendszergazda istrator

- Exchange-rendszergazda

- Feltételes hozzáférési Rendszergazda istrator

- Security Administrator

- Segélyszolgálat Rendszergazda istrator

- Billing Administrator

- Felhasználói rendszergazda

- Hitelesítési rendszergazda

Az összes felhasználó védelme

Általában úgy gondoljuk, hogy a rendszergazdai fiókok az egyetlen olyan fiók, amely további hitelesítési rétegeket igényel. Rendszergazda istratorok széles körű hozzáféréssel rendelkeznek a bizalmas információkhoz, és módosíthatják az előfizetésre vonatkozó beállításokat. A támadók azonban gyakran célba érik a végfelhasználókat.

Miután ezek a támadók hozzáférést kaptak, hozzáférést kérhetnek a kiemelt adatokhoz az eredeti fióktulajdonos nevében. Akár a teljes könyvtárat is letölthetik, hogy adathalász támadást hajtsanak végre az egész szervezeten.

Az összes felhasználó védelmét javító egyik gyakori módszer a fiókhitelesítés erősebb formája, például a többtényezős hitelesítés megkövetelése mindenki számára. Miután a felhasználók befejezték a többtényezős hitelesítés regisztrációját, a rendszer szükség esetén további hitelesítést kér. Ez a funkció védi a Microsoft Entra ID azonosítóval regisztrált összes alkalmazást, beleértve az SaaS-alkalmazásokat is.

Az örökölt hitelesítés letiltása

Annak érdekében, hogy a felhasználók könnyen hozzáférhessenek a felhőalkalmazásokhoz, a Microsoft Entra ID számos hitelesítési protokollt támogat, beleértve az örökölt hitelesítést is. Az örökölt hitelesítés az alábbiak által küldött hitelesítési kérés:

- A modern hitelesítést nem használó ügyfelek (például office 2010-ügyfél). A modern hitelesítés olyan ügyfeleket foglal magában, amelyek protokollokat implementálnak, például az OAuth 2.0-t, hogy támogassák az olyan funkciókat, mint a többtényezős hitelesítés és az intelligens kártyák. Az örökölt hitelesítés általában csak kevésbé biztonságos mechanizmusokat, például jelszavakat támogat.

- Az olyan levelezési protokollokat használó ügyfél, mint az IMAP, az SMTP vagy a POP3.

Ma a bejelentkezési kísérletek jelentős része örökölt hitelesítésből származik. Az örökölt hitelesítés nem támogatja a többtényezős hitelesítést. Még ha engedélyezve is van egy többtényezős hitelesítési szabályzat a címtárban, a támadók egy régebbi protokoll használatával hitelesíthetik magukat, és megkerülhetik a többtényezős hitelesítést.

Miután engedélyezte a biztonsági alapértelmezett beállításokat a bérlőben, a rendszer letiltja a régebbi protokoll által küldött összes hitelesítési kérést. A biztonsági alapértelmezések letiltják az Exchange Active Sync alapszintű hitelesítését.