Alkalmazásvezérlők implementálása

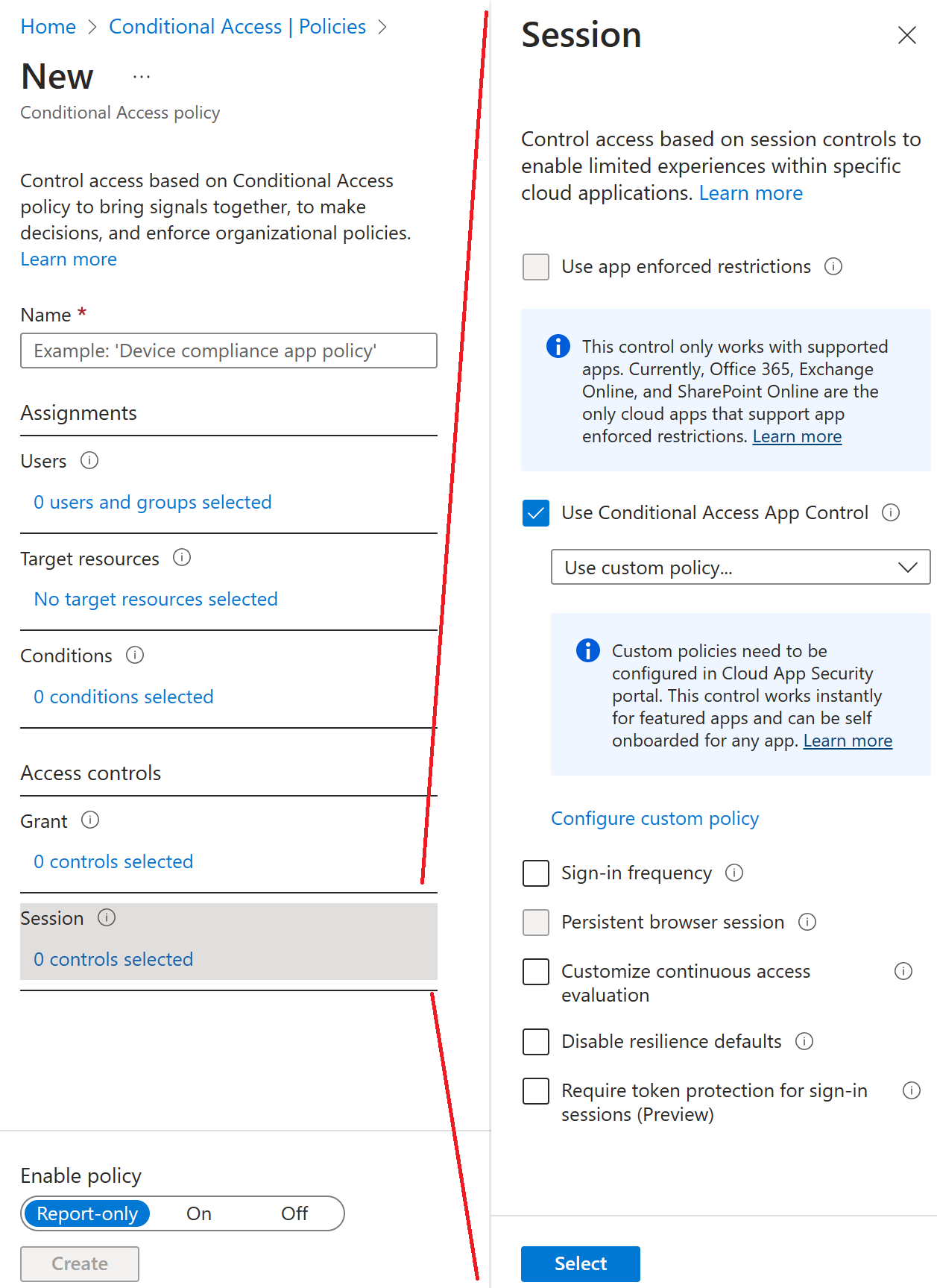

A feltételes hozzáférésű alkalmazásvezérlés lehetővé teszi a felhasználói alkalmazások hozzáférésének és munkameneteinek valós idejű monitorozását és ellenőrzését a hozzáférési és munkamenet-szabályzatok alapján. A hozzáférési és munkamenet-szabályzatok az Felhőhöz készült Microsoft Defender Alkalmazások portálon használhatók a szűrők további finomításához és a felhasználón végrehajtandó műveletek beállításához.

Feltételes hozzáférésű alkalmazásvezérlő

A feltételes hozzáférésű alkalmazásvezérlés fordított proxyarchitektúrát használ, és egyedileg integrálva van a Microsoft Entra Feltételes hozzáféréssel. A Microsoft Entra Feltételes hozzáférés lehetővé teszi a hozzáférés-vezérlések kikényszerítését a szervezet alkalmazásaiban bizonyos feltételek alapján. A feltételek határozzák meg, hogy ki (felhasználó vagy felhasználócsoport) és mire (mely felhőalkalmazásokra) és hol (mely helyekre és hálózatokra) alkalmazza a feltételes hozzáférési szabályzatot. A feltételek meghatározása után átirányíthatja a felhasználókat Felhőhöz készült Microsoft Defender alkalmazásokba, ahol hozzáférés- és munkamenet-vezérlők alkalmazásával megvédheti az adatokat a feltételes hozzáférésű alkalmazásvezérlővel.

A hozzáférési és munkamenet-szabályzatokkal a következőket teheti:

- Adatszivárgás megakadályozása: Letilthatja a bizalmas dokumentumok letöltését, kivágását, másolását és nyomtatását, például nem felügyelt eszközökön.

- Védelem letöltéskor: A bizalmas dokumentumok letöltésének letiltása helyett megkövetelheti a dokumentumok címkézését és védelmét az Azure Information Protection használatával. Ez a művelet biztosítja, hogy a dokumentum védett legyen, és a felhasználók hozzáférése korlátozott legyen egy potenciálisan kockázatos munkamenetben.

- A nem címkézett fájlok feltöltésének megakadályozása: Mielőtt mások feltöltenék, terjesztenék és használnák a bizalmas fájlokat, fontos meggyőződni arról, hogy a fájl megfelelő címkével és védelemmel rendelkezik. Biztosíthatja, hogy a bizalmas tartalmú címkézetlen fájlok feltöltése le legyen tiltva mindaddig, amíg a felhasználó be nem sorolja a tartalmat.

- Felhasználói munkamenetek figyelése a megfelelőség érdekében: A kockázatos felhasználókat a rendszer figyeli, amikor bejelentkeznek az alkalmazásokba, és a műveletek naplózása a munkameneten belül történik. Megvizsgálhatja és elemezheti a felhasználói viselkedést, hogy megértse, hol és milyen feltételek mellett kell alkalmazni a munkamenet-szabályzatokat a jövőben.

- Hozzáférés letiltása: Több kockázati tényezőtől függően részletesen letilthatja az egyes alkalmazások és felhasználók hozzáférését. Letilthatja például őket, ha ügyféltanúsítványokat használnak eszközfelügyeleti formában.

- Egyéni tevékenységek letiltása: Egyes alkalmazások olyan egyedi forgatókönyvekkel rendelkeznek, amelyek kockázatot hordoznak, például bizalmas tartalommal rendelkező üzeneteket küldenek olyan alkalmazásokban, mint a Microsoft Teams vagy a Slack. Az ilyen típusú forgatókönyvekben az üzeneteket bizalmas tartalmakat kereshet, és valós időben letilthatja őket.

Útmutató: Alkalmazásvédelmi szabályzat és jóváhagyott ügyfélalkalmazás megkövetelése a felhőalkalmazás feltételes hozzáféréssel való eléréséhez

Kapcsolatok a mobileszközöket rendszeresen használják személyes és munkahelyi feladatokhoz is. A munkatársak hatékonyságának biztosítása mellett a szervezetek azt is meg szeretnék akadályozni, hogy az adatvesztés potenciálisan nem biztonságos alkalmazásokhoz vezethet. A feltételes hozzáféréssel a szervezetek korlátozhatják a jóváhagyott (modern hitelesítésre alkalmas) ügyfélalkalmazásokhoz való hozzáférést.

Ez a szakasz két olyan forgatókönyvet mutat be, amelyek feltételes hozzáférési szabályzatokat konfigurálnak olyan erőforrásokhoz, mint a Microsoft 365, az Exchange Online és a SharePoint Online.

Feljegyzés

Ahhoz, hogy jóváhagyott ügyfélalkalmazásokat igényelhessen iOS- és Android-eszközökhöz, ezeknek az eszközöknek először regisztrálniuk kell a Microsoft Entra-azonosítóban.

1. forgatókönyv: A Microsoft 365-alkalmazások jóváhagyott ügyfélalkalmazást igényelnek

Ebben a forgatókönyvben a Contoso úgy döntött, hogy a mobileszközöket használó felhasználók hozzáférhetnek az összes Microsoft 365-szolgáltatáshoz, amennyiben jóváhagyott ügyfélalkalmazásokat használnak, például az Outlook Mobile-t, a OneDrive-ot és a Microsoft Teamst. Minden felhasználójuk már bejelentkezett a Microsoft Entra hitelesítő adataival, és olyan licencekkel rendelkezik, amelyek tartalmazzák a Microsoft Entra ID Premium P1 vagy P2 azonosítót és a Microsoft Intune-t.

A szervezeteknek az alábbi három lépést kell végrehajtaniuk ahhoz, hogy egy jóváhagyott ügyfélalkalmazást használhassanak mobileszközökön.

1. lépés: Szabályzat Android- és iOS-alapú modern hitelesítési ügyfelekhez, amelyekhez jóváhagyott ügyfélalkalmazást kell használni az Exchange Online elérésekor.

Jelentkezzen be a Microsoft Entra felügyeleti központba globális Rendszergazda istratorként, biztonsági Rendszergazda istratorként vagy feltételes hozzáférési Rendszergazda istratorként.

Keresse meg az Identitás, majd a Védelem, majd a Feltételes hozzáférés lehetőséget.

Válassza az +Új szabályzat létrehozása lehetőséget.

Adjon nevet a házirendnek. Javasoljuk, hogy a szervezetek hozzanak létre egy értelmes szabványt a szabályzataik nevének megfelelően.

A Hozzárendelések csoportban válassza a Felhasználók és csoportok lehetőséget.

- A Belefoglalás csoportban válassza az Összes felhasználó vagy az adott felhasználók és csoportok lehetőséget, amelyekre alkalmazni szeretné ezt a szabályzatot.

- Válassza a Kész lehetőséget.

A Felhőalkalmazások vagy -műveletek, majd a Belefoglalás területen válassza az Office 365-öt.

A Feltételek területen válassza az Eszközplatformok lehetőséget.

- Állítsa be a konfigurálást igen értékre.

- Android és iOS használata.

A Feltételek területen válassza az Ügyfélalkalmazások (előzetes verzió) lehetőséget.

- Állítsa be a konfigurálást igen értékre.

- Válassza ki a Mobilalkalmazások és asztali ügyfelek , valamint a Modern hitelesítési ügyfelek lehetőséget.

A Hozzáférés-vezérlés, majd a Engedélyezés területen válassza a Hozzáférés megadása, a Jóváhagyott ügyfélalkalmazás megkövetelése, majd a Kiválasztás lehetőséget.

Erősítse meg a beállításokat, és állítsa be a Házirend engedélyezése beállítást.

Válassza a Létrehozás lehetőséget a szabályzat létrehozásához és engedélyezéséhez.

2. lépés: Microsoft Entra feltételes hozzáférési szabályzat konfigurálása az Exchange Online-hoz az ActiveSync (EAS) használatával.

Keresse meg az Identitás, majd a Védelem, majd a Feltételes hozzáférés lehetőséget.

Válassza az +Új szabályzat létrehozása lehetőséget.

Adjon nevet a házirendnek. Javasoljuk, hogy a szervezetek hozzanak létre egy értelmes szabványt a szabályzataik nevének megfelelően.

A Hozzárendelések csoportban válassza a Felhasználók és csoportok lehetőséget.

- A Belefoglalás csoportban válassza az Összes felhasználó vagy az adott felhasználók és csoportok lehetőséget, amelyekre alkalmazni szeretné ezt a szabályzatot.

- Válassza a Kész lehetőséget.

A Felhőalkalmazások vagy -műveletek, majd a Belefoglalás területen válassza az Office 365 Exchange Online lehetőséget.

Feltételek szerint:

Ügyfélalkalmazások (előzetes verzió):

- Állítsa be a konfigurálást igen értékre.

- Válassza a Mobilalkalmazások és asztali ügyfelek, valamint Exchange ActiveSync protokoll ügyfelek lehetőséget.

A Hozzáférés-vezérlés, majd a Engedélyezés területen válassza a Hozzáférés megadása, a Jóváhagyott ügyfélalkalmazás megkövetelése, majd a Kiválasztás lehetőséget.

Erősítse meg a beállításokat, és állítsa be a Házirend engedélyezése beállítást.

Válassza a Létrehozás lehetőséget a szabályzat létrehozásához és engedélyezéséhez.

3. lépés: Az Intune alkalmazásvédelmi szabályzatának konfigurálása iOS- és Android-ügyfélalkalmazásokhoz.

Tekintse át az Android és iOS rendszerhez készült alkalmazásvédelmi szabályzatok létrehozásának és hozzárendelésének lépéseit ismertető cikket.

2. forgatókönyv: Az Exchange Online és a SharePoint Online jóváhagyott ügyfélalkalmazást igényel

Ebben a forgatókönyvben a Contoso úgy döntött, hogy a felhasználók csak akkor férhetnek hozzá a levelezéshez és a SharePoint-adatokhoz mobileszközökön, ha jóváhagyott ügyfélalkalmazást, például az Outlook Mobile-t használnak. Minden felhasználójuk már bejelentkezett a Microsoft Entra hitelesítő adataival, és olyan licencekkel rendelkezik, amelyek tartalmazzák a Microsoft Entra ID Premium P1 vagy P2 azonosítót és a Microsoft Intune-t.

A szervezeteknek az alábbi három lépést kell végrehajtaniuk ahhoz, hogy egy jóváhagyott ügyfélalkalmazást használhassanak mobileszközökön és Exchange ActiveSync protokoll ügyfeleken.

1. lépés: Szabályzat Android- és iOS-alapú modern hitelesítési ügyfelekhez, amelyekhez jóváhagyott ügyfélalkalmazást kell használni az Exchange Online-hoz és a SharePoint Online-hoz való hozzáféréskor.

Jelentkezzen be a Microsoft Entra felügyeleti központba globális Rendszergazda istratorként, biztonsági Rendszergazda istratorként vagy feltételes hozzáférési Rendszergazda istratorként.

Keresse meg az Identitás, majd a Védelem, majd a Feltételes hozzáférés lehetőséget.

Válassza az Új szabályzat lehetőséget.

Adjon nevet a házirendnek. Javasoljuk, hogy a szervezetek hozzanak létre egy értelmes szabványt a szabályzataik nevének megfelelően.

A Hozzárendelések csoportban válassza a Felhasználók és csoportok lehetőséget.

- A Belefoglalás csoportban válassza az Összes felhasználó vagy az adott felhasználók és csoportok lehetőséget, amelyekre alkalmazni szeretné ezt a szabályzatot.

- Válassza a Kész lehetőséget.

A Felhőalkalmazások vagy -műveletek, majd a Belefoglalás területen válassza az Office 365 Exchange Online és az Office 365 SharePoint Online lehetőséget.

A Feltételek területen válassza az Eszközplatformok lehetőséget.

- Állítsa be a konfigurálást igen értékre.

- Android és iOS használata.

A Feltételek területen válassza az Ügyfélalkalmazások (előzetes verzió) lehetőséget.

- Állítsa be a konfigurálást igen értékre.

- Válassza ki a Mobilalkalmazások és asztali ügyfelek , valamint a Modern hitelesítési ügyfelek lehetőséget.

A Hozzáférés-vezérlés, majd a Engedélyezés területen válassza a Hozzáférés megadása, a Jóváhagyott ügyfélalkalmazás megkövetelése, majd a Kiválasztás lehetőséget.

Erősítse meg a beállításokat, és állítsa be a Házirend engedélyezése beállítást.

Válassza a Létrehozás lehetőséget a szabályzat létrehozásához és engedélyezéséhez.

2. lépés: A jóváhagyott ügyfélalkalmazás használatát igénylő Exchange ActiveSync protokoll ügyfelekre vonatkozó szabályzat.

Keresse meg az Identitás, majd a Védelem, majd a Feltételes hozzáférés lehetőséget.

Válassza az Új szabályzat lehetőséget.

Adjon nevet a házirendnek. Javasoljuk, hogy a szervezetek hozzanak létre egy értelmes szabványt a szabályzataik nevének megfelelően.

A Hozzárendelések csoportban válassza a Felhasználók és csoportok lehetőséget.

- A Belefoglalás csoportban válassza az Összes felhasználó vagy az adott felhasználók és csoportok lehetőséget, amelyekre alkalmazni szeretné ezt a szabályzatot.

- Válassza a Kész lehetőséget.

A Felhőalkalmazások vagy -műveletek, majd a Belefoglalás területen válassza az Office 365 Exchange Online lehetőséget.

Feltételek szerint:

Ügyfélalkalmazások (előzetes verzió):

- Állítsa be a konfigurálást igen értékre.

- Válassza a Mobilalkalmazások és asztali ügyfelek, valamint Exchange ActiveSync protokoll ügyfelek lehetőséget.

A Hozzáférés-vezérlés, majd a Engedélyezés területen válassza a Hozzáférés megadása, a Jóváhagyott ügyfélalkalmazás megkövetelése, majd a Kiválasztás lehetőséget.

Erősítse meg a beállításokat, és állítsa be a Házirend engedélyezése beállítást.

Válassza a Létrehozás lehetőséget a szabályzat létrehozásához és engedélyezéséhez.

3. lépés: Az Intune alkalmazásvédelmi szabályzatának konfigurálása iOS- és Android-ügyfélalkalmazásokhoz.

Tekintse át az Android és iOS rendszerhez készült alkalmazásvédelmi szabályzatok létrehozásának és hozzárendelésének lépéseit ismertető cikket.

Alkalmazásvédelem szabályzatok áttekintése

Alkalmazásvédelem szabályzatok (APP) olyan szabályok, amelyek biztosítják, hogy a szervezet adatai biztonságosak legyenek, vagy egy felügyelt alkalmazásban legyenek tárolva. A szabályzatok lehetnek olyan szabályok, amelyek akkor lesznek kényszerítve, amikor a felhasználó megpróbál hozzáférni vagy áthelyezni a "vállalati" adatokat, vagy olyan műveletek készlete, amelyeket a felhasználó az alkalmazáson belül tilt vagy figyel. A felügyelt alkalmazásokra alkalmazásvédelmi szabályzatok vonatkoznak, amelyeket az Intune felügyelhet.

A mobilalkalmazás-kezelési (MAM) alkalmazásvédelmi szabályzatok lehetővé teszik a szervezet adatainak kezelését és védelmét egy alkalmazásban. Regisztráció nélküli MAM (MAM-WE) esetén szinte bármilyen eszközön kezelhetők a bizalmas információkat tartalmazó munkahelyi vagy iskolai alkalmazások, így a személyes eszközök is saját eszközös (BYOD) forgatókönyvekben. Számos hatékonyságnövelő alkalmazást, például a Microsoft Office-app, az Intune MAM felügyelhet.

Alkalmazásadatok védelme

Az alkalmazottak a személyes és a munkahelyi feladatokhoz is mobileszközöket használnak. Miközben biztosítja, hogy az alkalmazottak hatékonyak legyenek, meg szeretné akadályozni az adatvesztést – szándékos és nem szándékos. Emellett meg kell védenie a nem felügyelt eszközökről elérhető vállalati adatokat is.

Az Intune alkalmazásvédelmi szabályzatait bármilyen mobileszköz-kezelési (MDM-) megoldástól függetlenül használhatja. Ez a függetlenség segít megvédeni a vállalat adatait eszközökkel vagy anélkül egy eszközfelügyeleti megoldásban. Alkalmazásszintű szabályzatok implementálásával korlátozhatja a vállalati erőforrásokhoz való hozzáférést, és megőrizheti az adatokat az informatikai részleg hatáskörén belül.

Alkalmazásvédelem eszközökre vonatkozó szabályzatok

Alkalmazásvédelem szabályzatok konfigurálhatók a következő eszközökön futó alkalmazásokhoz:

Regisztrálva a Microsoft Intune-ban: Ezek az eszközök általában vállalati tulajdonban vannak.

Regisztrálva egy külső MDM-megoldásban: Ezek az eszközök általában vállalati tulajdonban vannak.

Feljegyzés

A mobilalkalmazás-kezelési szabályzatok nem használhatók külső mobilalkalmazás-kezeléssel vagy biztonságos tárolómegoldásokkal.

Nincs regisztrálva mobileszköz-kezelési megoldásban: Ezek az eszközök általában olyan alkalmazottak tulajdonában lévő eszközök, amelyeket nem felügyelnek vagy regisztrálnak az Intune-ban vagy más MDM-megoldásokban.

Fontos

Mobilalkalmazás-kezelési szabályzatokat hozhat létre a Microsoft 365-szolgáltatásokhoz csatlakozó Office-mobilalkalmazásokhoz. A helyszíni Exchange-postaládákhoz való hozzáférést úgy is megvédheti, ha intune-alkalmazásvédelmi szabályzatokat hoz létre az iOS/iPadOS Outlookhoz és az Androidhoz a hibrid modern hitelesítéssel engedélyezve. A funkció használata előtt győződjön meg arról, hogy megfelel az iOS/iPadOS Outlook és az Android követelményeinek. Alkalmazásvédelem szabályzatok nem támogatottak a helyszíni Exchange- vagy SharePoint-szolgáltatásokhoz csatlakozó egyéb alkalmazások esetében.

Az alkalmazásvédelmi szabályzatok használatának előnyei

Az alkalmazásvédelmi szabályzatok használatának fontos előnyei a következők:

A vállalati adatok védelme az alkalmazás szintjén. Mivel a mobilalkalmazás-kezelés nem igényel eszközfelügyeletet, a vállalati adatokat felügyelt és nem felügyelt eszközökön is megvédheti. A felügyelet a felhasználói identitásra van összpontosítva, ami eltávolítja az eszközfelügyelet követelményét.

A végfelhasználói hatékonyságra nincs hatással, és a szabályzatok nem érvényesek az alkalmazás személyes környezetben való használatakor. A szabályzatok csak munkahelyi környezetben vannak alkalmazva, ami lehetővé teszi a vállalati adatok védelmét személyes adatok érintése nélkül.

Alkalmazásvédelem szabályzatok biztosítják az alkalmazásrétegek védelmét. Lehetőség van például a következőkre:

- Egyes alkalmazások munkakörnyezetben való megnyitását PIN-kódhoz köti.

- Szabályozza az alkalmazások közötti adatmegosztást.

- Megakadályozza, hogy a vállalat alkalmazásának adatait személyes tárolási helyre mentsék.

Az MDM a MAM mellett gondoskodik az eszköz védelméről. Megkövetelheti például egy PIN-kód megadását az eszköz eléréséhez, vagy felügyelt alkalmazásokat helyezhet üzembe az eszközön. Az MDM-megoldással alkalmazásokat is telepíthet az eszközökre, így jobban szabályozhatja az alkalmazáskezelést.

Az MDM alkalmazásvédelmi szabályzatokkal való használatának további előnyei is vannak, és a vállalatok egyszerre használhatnak alkalmazásvédelmi szabályzatokat MDM-sel és anélkül is. Vegyük például azt az alkalmazottat, aki a vállalat által kiadott telefont, valamint személyes táblagépét használja. A vállalati telefon regisztrálva van az MDM-ben, és alkalmazásvédelmi szabályzatok védik, míg a személyes eszközt csak alkalmazásvédelmi szabályzatok védik.

Ha mam-szabályzatot alkalmaz a felhasználóra az eszközállapot beállítása nélkül, a felhasználó a MAM-szabályzatot a BYOD-eszközön és az Intune által felügyelt eszközön is megkapja. Mam-szabályzatot a felügyelt állapot alapján is alkalmazhat. Ezért amikor alkalmazásvédelmi szabályzatot hoz létre, a Target (Cél) elem mellett az összes alkalmazástípus mellett válassza a Nem lehetőséget. Ezután hajtsa végre az alábbi műveletek egyikét:

- Kevésbé szigorú MAM-szabályzatot alkalmazhat az Intune által felügyelt eszközökre, és szigorúbb MAM-szabályzatot alkalmazhat a nem MDM által regisztrált eszközökre.

- MAM-szabályzat alkalmazása csak a nem regisztrált eszközökre.