Mi az a zsarolóprogram?

A gyakorlatban a zsarolóprogram-támadások letiltják az adatokhoz való hozzáférést, amíg váltságdíjat nem fizetnek.

A zsarolóprogramok valójában olyan kártevők vagy adathalász kiberbiztonsági támadások, amelyek megsemmisítik vagy titkosítják a fájlokat és mappákat egy számítógépen, kiszolgálón vagy eszközön.

Az eszközök vagy fájlok zárolása vagy titkosítása után a kiberbűnözők pénzt zsarolhatnak ki az üzlettől vagy az eszköz tulajdonosától a titkosított adatok zárolásának feloldásához szükséges kulcsért cserébe. A kiberbűnözők azonban még fizetés esetén sem adhatják meg a kulcsot az üzlet vagy az eszköz tulajdonosának, és végleg leállíthatják a hozzáférést.

Hogyan működnek a zsarolóvírus-támadások?

A zsarolóprogramok automatizálhatók, vagy emberi kezeket is bevonhatnak egy billentyűzetre - egy ember által működtetett támadást.

Automatizált zsarolóprogram-támadások

Az árutőzsdei zsarolóvírus-támadásokat gyakran automatizálják. Ezek a kibertámadások vírusként terjedhetnek, megfertőzhetik az eszközöket olyan módszerekkel, mint az e-mail adathalászat és a kártevők kézbesítése, és kártevők szervizelését igénylik.

Ez azt jelenti, hogy az egyik zsarolóprogram-megelőzési módszer az e-mail-rendszer védelme Office 365-höz készült Microsoft Defender, amely védelmet nyújt a kártevők és az adathalászat ellen. Végponthoz készült Microsoft Defender együttműködik Office 365-höz készült Defender, hogy automatikusan észlelje és letiltsa a gyanús tevékenységeket az eszközein, míg a Microsoft Defender XDR észleli a kártevőket és az adathalászati kísérleteket.

Ember által üzemeltetett zsarolóprogram-támadások

Az ember által üzemeltetett zsarolóprogramokat olyan kiberbűnözők aktív támadása okozza, amelyek beszivárognak a szervezet helyszíni vagy felhőalapú informatikai infrastruktúrájába, emelik a jogosultságaikat, és zsarolóprogramokat helyeznek üzembe a kritikus adatokra.

Ezek a "billentyűzeten történő" támadások általában nem egyetlen eszközt, hanem szervezeteket céloznak meg.

Az emberi üzemeltetés azt is jelenti, hogy egy emberi támadó a gyakori rendszer- és biztonsági konfigurációs hibákra vonatkozó megállapításokat használja. A cél az, hogy beszivárogjon a szervezetbe, navigáljon a hálózaton, és alkalmazkodjon a környezethez és a gyengeségeihez.

Ezeknek az ember által működtetett zsarolóprogramoknak a jellegzetességei általában a hitelesítő adatok ellopása és az oldalirányú mozgás , az ellopott fiókokban lévő jogosultságok emelése.

A tevékenységek a karbantartási időszakok során történhetnek, és a kiberbűnözők által felfedezett biztonsági konfigurációs hiányosságokat is magukban foglalhatják. A cél egy zsarolóprogram hasznos adatainak üzembe helyezése bármilyen magas üzleti hatással rendelkező erőforrásra , amelyet a támadók választanak.

Fontos

Ezek a támadások katasztrofálisak lehetnek az üzleti műveletek számára, és nehezen tisztíthatók meg, és teljes kizárást igényelnek a jövőbeli támadások elleni védelem érdekében. Ellentétben az árualapú zsarolóprogramokkal, amelyek általában csak kártevő-szervizelést igényelnek, az ember által működtetett zsarolóprogramok a kezdeti találkozás után is fenyegetik az üzleti műveleteket.

Ez a ábra bemutatja, hogyan növekszik a zsarolásalapú támadások hatása és valószínűsége.

Annak hatása és valószínűsége, hogy az ember által működtetett ransomware-támadások folytatódnak

Zsarolóprogram-védelem a szervezet számára

Először is tiltsa le az adathalászatot és a kártevők kézbesítését Office 365-höz készült Microsoft Defender a kártevők és az adathalászat elleni védelem érdekében, Végponthoz készült Microsoft Defender, hogy automatikusan észlelje és blokkolja a gyanús tevékenységeket az eszközein, valamint a Microsoft Defender XDR-t a kártevők és adathalászati kísérletek korai észleléséhez.

A zsarolóprogramok és zsarolás átfogó megtekintéséhez és a szervezet védelmének módjához használja az emberi üzemeltetésű ransomware-kockázatcsökkentő projektterv PowerPoint-bemutatójában található információkat.

Íme az útmutató összefoglalása:

- A zsarolóprogramok és a zsarolásalapú támadások tétje magas.

- A támadásoknak azonban vannak gyengeségei, amelyek csökkenthetik a támadás valószínűségét.

- Az infrastruktúra konfigurálásának három lépése van a támadási hiányosságok kihasználása érdekében.

A támadási hiányosságok kihasználásának három lépését a szervezet zsarolóprogramokkal és zsarolóprogramokkal szembeni védelme című cikkben találja, amely a legjobb védelem érdekében gyorsan konfigurálja az informatikai infrastruktúrát:

- Készítse elő a szervezetet, hogy a váltságdíj fizetése nélkül talpraálljon egy támadásból.

- A kiemelt szerepkörök védelmével korlátozhatja a zsarolóprogramok támadásainak hatókörét.

- A kockázatok fokozatos eltávolításával megnehezítheti a támadóknak a környezetbe való bejutását.

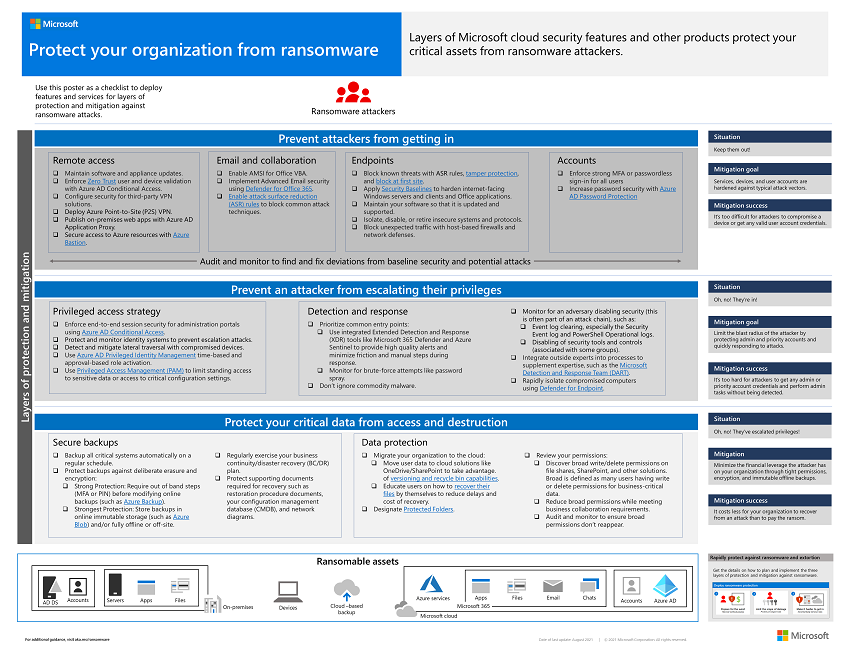

Töltse le a szervezet védelmét a ransomware plakátról , hogy áttekintse a három fázist a ransomware-támadók elleni védelem rétegeiként.

További zsarolóprogram-megelőzési erőforrások

A Microsoft legfontosabb információi:

- A zsarolóvírusok növekvő fenyegetése, a Microsoft On the Issues blogbejegyzése 2021. július 20-án

- Gyors védelem a zsarolóprogramok és a zsarolás ellen

- 2023-Microsoft Digitális védelmi jelentés

- Ransomware: Egy átható és folyamatos fenyegetéselemzési jelentés a Microsoft Defender portálon

- A Microsoft észlelési és válaszcsapata (DART) ransomware-megközelítése , ajánlott eljárásai és esettanulmánya

Microsoft 365:

- Zsarolóprogram-védelem üzembe helyezése a Microsoft 365-bérlőn

- A Ransomware rugalmasságának maximalizálása az Azure és a Microsoft 365 használatával

- Helyreállítás zsarolóprogram-támadásból

- Kártevők és zsarolóprogramok elleni védelem

- Windows 10 rendszerű pc védelme zsarolóprogramokkal szemben

- Zsarolóprogramok kezelése a SharePoint Online-ban

- Zsarolóprogramok fenyegetéselemzési jelentései a Microsoft Defender XDR portálon

Microsoft Defender XDR:

Felhőhöz készült Microsoft Defender alkalmazások:

Microsoft Azure:

- Azure Defenses for Ransomware Attack

- A Ransomware rugalmasságának maximalizálása az Azure és a Microsoft 365 használatával

- Biztonsági mentési és visszaállítási terv a zsarolóprogramok elleni védelemhez

- Segítség a zsarolóprogramok elleni védelemhez a Microsoft Azure Backup segítségével (26 perces videó)

- Helyreállítás rendszerszintű identitás sérüléséből

- Fejlett többfázisú támadásészlelés a Microsoft Sentinelben

- Fúziós észlelés ransomware-hez a Microsoft Sentinelben

A Microsoft Security csapatának blogbejegyzései:

A Microsoft Security blog legújabb ransomware-cikkeinek listájához kattintson ide.

3 lépés a zsarolóvírusok megelőzéséhez és helyreállításához (2021. szeptember)

Útmutató az ember által működtetett zsarolóprogramok elleni küzdelemhez: 1. rész (2021. szeptember)

-

A Microsoft észlelési és válaszcsapatának (DART) a zsarolóprogram-incidensek kivizsgálásához szükséges főbb lépések.

Útmutató az ember által működtetett zsarolóprogramok elleni küzdelemhez: 2. rész (2021. szeptember)

A Defenders óvakodjon: Eset a zsarolóvírus utáni vizsgálatokhoz (2023. október)

Javaslatok és ajánlott eljárások.

-

Lásd a Ransomware szakaszt.

Ember által működtetett zsarolóprogram-támadások: Megelőzhető katasztrófa (2020. március)

Tartalmazza a tényleges támadások támadáslánc-elemzését.

A Norsk Hydro átláthatósággal válaszol a ransomware-támadásokra (2019. december)

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: