Menyebarkan Hybrid Runbook Worker Pengguna Windows atau Linux berbasis ekstensi di Azure Automation

Onboarding berbasis ekstensi hanya untuk Pengguna Hybrid Runbook Worker. Artikel ini menjelaskan cara menyebarkan pengguna Hybrid Runbook Worker pada komputer Windows atau Linux, menghapus pekerja, dan menghapus grup Hybrid Runbook Worker.

Untuk onboarding Sistem Hybrid Runbook Worker, lihat Menyebarkan Windows Hybrid Runbook Worker berbasis agen di Azure Automation atau Menyebarkan Hybrid Runbook Worker Linux berbasis agen di Azure Automation.

Anda dapat menggunakan fitur Hybrid Runbook Worker pengguna Azure Automation untuk menjalankan runbook langsung di komputer Azure atau non-Azure, termasuk server dengan dukungan Azure Arc, VMware vSphere dengan dukungan Arc, dan SCVMM yang didukung Arc. Dari mesin atau server yang menghosting peran, Anda dapat menjalankan runbook langsung terhadap mesin atau server dan terhadap sumber daya di lingkungan untuk mengelola sumber daya lokal tersebut. Azure Automation menyimpan dan mengelola runbook, kemudian mengirimkannya ke satu atau beberapa komputer yang dipilih. Setelah Anda berhasil menyebarkan pekerja runbook, tinjau Jalankan runbook pada Hybrid Runbook Worker untuk mempelajari cara mengonfigurasi runbook Anda untuk mengotomatiskan proses di pusat data lokal Anda atau lingkungan cloud lainnya.

Catatan

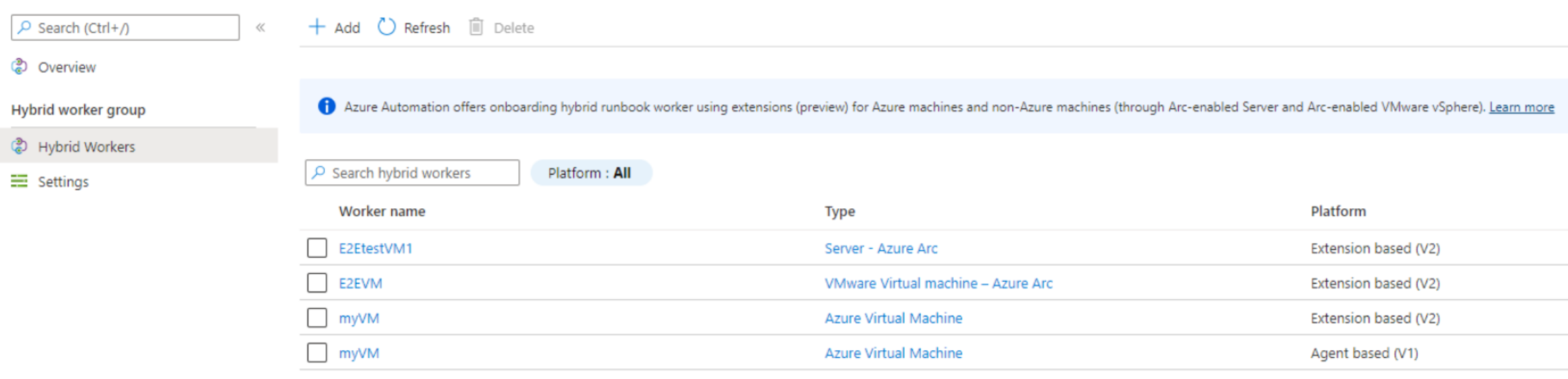

Hybrid worker dapat hidup berdampingan dengan kedua platform: Agen berbasis (V1) dan Ekstensi berbasis(V2). Jika Anda menginstal Ekstensi berbasis (V2) pada hybrid worker yang sudah menjalankan Agent berbasis (V1), maka Anda akan melihat dua entri Hybrid Runbook Worker dalam grup. Satu dengan Platform Ekstensi berbasis (V2) dan lainnya Agen berbasis (V1). Pelajari selengkapnya.

Prasyarat

Persyaratan minimum komputer

- Dua core

- RAM 4 GB

- Komputer non-Azure harus menginstal agen Azure Koneksi ed Machine. Untuk menginstal

AzureConnectedMachineAgent, lihat Koneksi komputer hibrid ke Azure dari portal Azure untuk server yang diaktifkan Arc. Lihat Menginstal agen Arc untuk VMware VMware berkemampuan Arc untuk mengaktifkan manajemen tamu untuk VM VMware vSphere berkemampuan Arc dan menginstal agen Arc untuk SCVMM berkemampuan Arc untuk mengaktifkan manajemen tamu untuk VM SCVMM berkemampuan Arc. - Identitas terkelola yang ditetapkan sistem harus diaktifkan pada komputer virtual Azure, server berkemampuan Arc, VMware vSphere VM berkemampuan Arc, atau VM SCVMM berkemampuan Arc. Jika identitas terkelola yang ditetapkan sistem tidak diaktifkan, maka akan diaktifkan sebagai bagian dari proses penambahan.

Sistem operasi yang didukung

| Windows (x64) | Linux (x64) |

|---|---|

| ● Windows Server 2022 (termasuk Server Core) ● Windows Server 2019 (termasuk Server Core) ● Windows Server 2016, versi 1709, dan 1803 (tidak termasuk Server Core) ● Windows Server 2012, 2012 R2 (tidak termasuk Server Core) ● Windows 10 Enterprise (termasuk multi-sesi) dan Pro |

● Debian GNU/Linux 8, 9, 10, dan 11 ● Ubuntu 18.04 LTS, 20.04 LTS, dan 22.04 LTS ● SUSE Linux Enterprise Server 15.2, dan 15.3 ● Red Hat Enterprise Linux Server 7, 8, dan 9 ● CentOS Linux 7 dan 8 ● SUSE Linux Enterprise Server (SLES) 15 ● Rocky Linux 9 ● Oracle Linux 7 dan 8 Ekstensi Hybrid Worker akan mengikuti garis waktu dukungan vendor OS. |

Persyaratan Lainnya

| Windows (x64) | Linux (x64) |

|---|---|

| Windows PowerShell 5.1(unduh WMF 5.1). PowerShell Core tidak didukung. | Pengerasan Linux tidak boleh diaktifkan. |

| .NET Framework 4.6.2 atau yang lebih baru. |

Persyaratan paket untuk Linux

| Paket yang diperlukan | Deskripsi | Versi minimum |

|---|---|---|

| Glibc | GNU C Library | 2.5-12 |

| Openssl | Pustaka OpenSSL | 1.0 (TLS 1.1, dan TLS 1.2 yang didukung) |

| Curl | Klien web cURL | 7.15.5 |

| Python-ctypes | Pustaka fungsi asing untuk Python | Python 2.x atau Python 3.x diperlukan |

| PAM | Modul Autentikasi Pluggable |

| Paket opsional | Deskripsi | Versi minimum |

|---|---|---|

| PowerShell Core | Untuk menjalankan runbook PowerShell, PowerShell Core perlu dipasang. Untuk petunjuk, lihat Memasang PowerShell Core di Linux | 6.0.0 |

Catatan

Hybrid Runbook Worker saat ini tidak didukung untuk Virtual Machine Scale Sets (VMSS).

Persyaratan jaringan

Penggunaan server proksi

Jika Anda menggunakan server proksi untuk komunikasi antara Azure Automation dan komputer yang menjalankan Hybrid Runbook Worker berbasis ekstensi, pastikan bahwa sumber daya yang sesuai dapat diakses. Batas waktu untuk permintaan dari layanan Hybrid Runbook Worker dan Automation adalah 30 detik. Setelah tiga upaya, permintaan gagal.

Catatan

Untuk Azure VM dan Server dengan dukungan Arc, Anda dapat menyiapkan pengaturan proksi menggunakan cmdlet atau API PowerShell. Ini saat ini tidak didukung untuk VMware vSphere VM dengan dukungan Arc.

Untuk menginstal ekstensi menggunakan cmdlet:

Dapatkan detail akun otomatisasi menggunakan panggilan API di bawah ini.

GET https://westcentralus.management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.Automation/automationAccounts/{automationAccountName}?api-version=2021-06-22Panggilan API akan memberikan nilai dengan kunci:

AutomationHybridServiceUrl. Gunakan URL di langkah berikutnya untuk mengaktifkan ekstensi pada VM.Instal Ekstensi Hybrid Worker pada VM dengan menjalankan cmdlet PowerShell berikut (Modul yang diperlukan: Az.Compute). Gunakan yang

properties.automationHybridServiceUrldisediakan oleh panggilan API di atas

Pengaturan server proksi

$settings = @{

"AutomationAccountURL" = "<registrationurl>";

"ProxySettings" = @{

"ProxyServer" = "<ipaddress>:<port>";

"UserName"="test";

}

};

$protectedsettings = @{

"ProxyPassword" = "password";

};

Azure VM

Set-AzVMExtension -ResourceGroupName <VMResourceGroupName> -Location <VMLocation> -VMName <VMName> -Name "HybridWorkerExtension" -Publisher "Microsoft.Azure.Automation.HybridWorker" -ExtensionType HybridWorkerForWindows -TypeHandlerVersion 1.1 -Settings $settings -EnableAutomaticUpgrade $true/$false

VM dengan dukungan Azure Arc

New-AzConnectedMachineExtension -ResourceGroupName <VMResourceGroupName> -Location <VMLocation> -MachineName <VMName> -Name "HybridWorkerExtension" -Publisher "Microsoft.Azure.Automation.HybridWorker" -ExtensionType HybridWorkerForWindows -TypeHandlerVersion 1.1 -Setting $settings -NoWait -EnableAutomaticUpgrade

Penggunaan firewall

Jika menggunakan firewall untuk membatasi akses ke internet, Anda harus mengonfigurasi firewall untuk mengizinkan akses. Port dan URL berikut diperlukan untuk Hybrid Runbook Worker, dan untuk Konfigurasi Status Automation untuk berkomunikasi dengan Azure Automation.

| Properti | Deskripsi |

|---|---|

| Port | 443 untuk akses internet keluar |

| URL Global | *.azure-automation.net |

| URL Global US Gov Virginia | *.azure-automation.us |

Batas kuota CPU

Ada batas kuota CPU sebesar 25% saat mengonfigurasi pekerja Linux Hybrid Runbook berbasis ekstensi. Tidak ada batasan seperti itu untuk Windows Hybrid Runbook Worker.

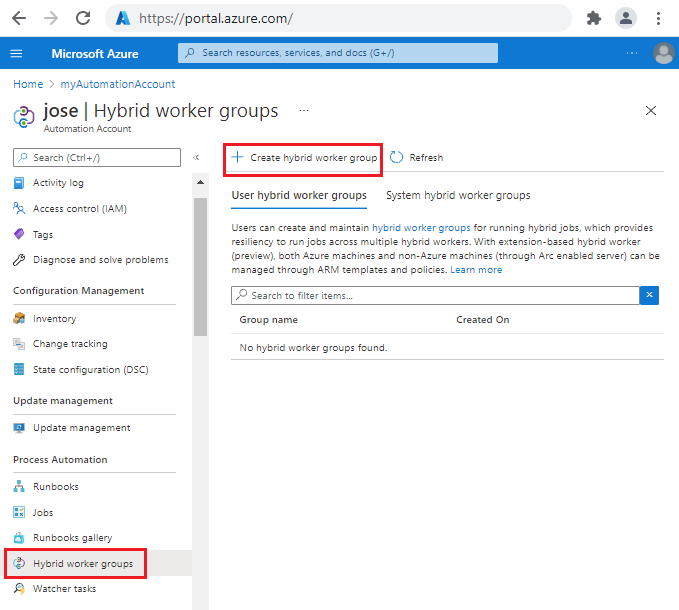

Membuat grup hybrid worker

Untuk membuat grup hybrid worker di portal Azure, ikuti langkah-langkah berikut:

Masuk ke portal Azure.

Buka akun Automation Anda.

Di bagian Automasi Proses, pilih Grup hybrid worker.

Pilih + Buat grup hybrid worker.

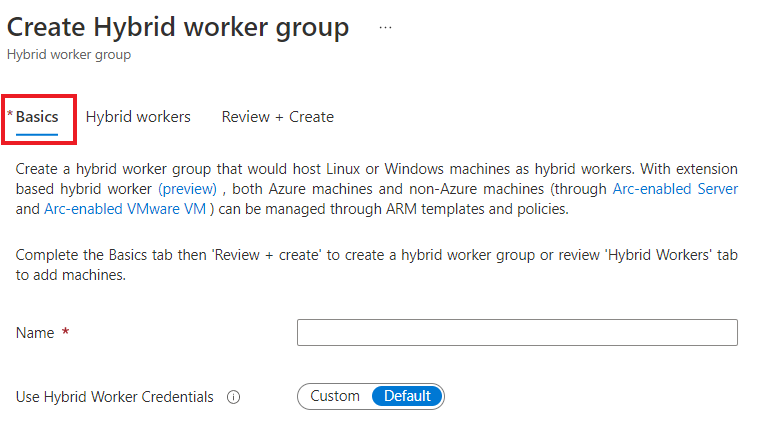

Dari tab Dasar, di kotak teks Nama, masukkan nama untuk grup Hybrid worker Anda.

Untuk opsi Gunakan Kredensial Hybrid Worker :

- Jika Anda memilih Default, ekstensi hybrid akan dipasang menggunakan akun sistem lokal.

- Jika Anda memilih Kustom, maka dari daftar jatuh-ke-bawah, pilih aset kredensial.

Pilih Berikutnya untuk melanjutkan ke tab Pekerja hibrid. Anda dapat memilih komputer virtual Azure, server berkemampuan Azure Arc, VMware vSphere dengan dukungan Azure Arc, dan SCVMM berkemampuan Arc untuk ditambahkan ke grup pekerja Hibrid ini. Jika Anda tidak memilih mesin apa pun, grup Hybrid worker kosong akan dibuat. Anda masih bisa menambahkan mesin nanti.

Pilih Tambahkan mesin untuk membuka halaman Tambahkan mesin sebagai hybrid worker. Anda hanya akan melihat mesin yang bukan bagian dari grup hybrid worker lainnya.

Pilih kotak centang di samping mesin yang ingin Anda tambahkan ke grup hybrid worker. Jika Anda tidak melihat komputer non-Azure Anda terdaftar, pastikan agen Azure Arc Connected Machine diinstal pada komputer.

Pilih Tambahkan.

Pilih Lanjut untuk berpindah ke tab Tinjau + Buat.

Pilih Buat.

Ekstensi hybrid worker dipasang pada komputer dan hybrid worker terdaftar ke grup hybrid worker. Penambahan hybrid worker ke grup akan segera terjadi, sementara penginstalan ekstensi mungkin memakan waktu beberapa menit. Pilih Refresh untuk melihat grup baru. Pilih nama grup untuk menampilkan detail hybrid worker.

Catatan

Komputer yang dipilih tidak akan ditambahkan ke grup hybrid worker jika sudah menjadi bagian dari grup hybrid worker lain.

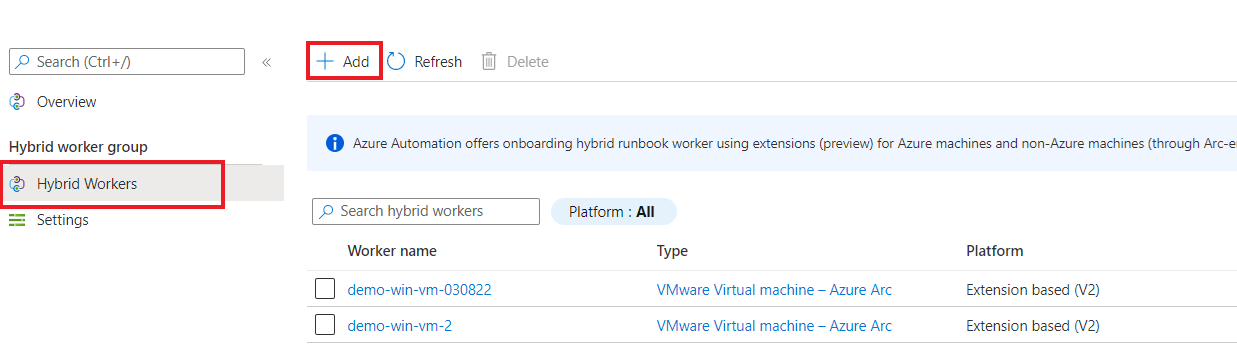

Menambahkan komputer ke grup hybrid worker

Anda juga dapat menambahkan komputer ke grup hybrid worker yang ada.

Di bagian Azure Automation Proses, pilih Grup hybrid worker, lalu grup hybrid worker Anda yang ada untuk membuka halaman Grup Hybrid Worker.

Di bagian Grup hybrid worker, pilih Hybrid Worker.

Pilih + Tambahkan untuk membuka halaman Tambahkan komputer sebagai hybrid worker. Anda hanya akan melihat mesin yang bukan bagian dari grup hybrid worker lainnya.

Pilih kotak centang di samping mesin yang ingin Anda tambahkan ke grup hybrid worker.

Jika Anda tidak melihat komputer non-Azure Anda terdaftar, pastikan agen Azure Arc Connected Machine diinstal pada komputer. Untuk menginstal

AzureConnectedMachineAgentlihat Koneksi komputer hibrid ke Azure dari portal Azure untuk server yang didukung Arc. Lihat Menginstal agen Arc untuk VM berkemampuan Arc untuk mengaktifkan manajemen tamu untuk VMware vSphere berkemampuan Arc dan Menginstal agen Arc untuk SCVMM berkemampuan Arc untuk mengaktifkan manajemen tamu untuk VM SCVMM berkemampuan Arc.Pilih Tambahkan untuk menambahkan komputer ke grup.

Setelah menambahkan, Anda dapat melihat jenis komputer sebagai komputer virtual Azure, Mesin – Azure Arc , Mesin – Azure Arc (VMware) atau Mesin – Azure Arc SCVMM. Bidang Platform menunjukkan pekerja sebagai Agen berbasis (V1) atau Ekstensi berbasis (V2).

Memigrasikan Agen yang sudah ada berdasarkan Hybrid Worker berbasis Ekstensi

Untuk memanfaatkan manfaat Hybrid Worker berbasis ekstensi, Anda harus memigrasikan semua Pekerja Hibrid Pengguna berbasis agen yang ada ke Pekerja berbasis ekstensi. Mesin hybrid worker dapat berdampingan pada platform berbasis Agen (V1) dan Berbasis ekstensi (V2 ). Penginstalan berbasis ekstensi tidak memengaruhi penginstalan atau manajemen Pekerja berbasis agen.

Untuk menginstal ekstensi Hybrid worker pada hybrid worker berbasis agen yang ada, ikuti langkah-langkah berikut:

- Di bawah Otomatisasi Proses, pilih Grup hybrid worker, lalu pilih grup hybrid worker yang ada untuk masuk ke halaman grup Hybrid worker.

- Di bawah Grup hybrid worker, pilih Hybrid Workers>+ Tambahkan untuk masuk ke halaman Tambahkan mesin sebagai hybrid worker.

- Pilih kotak centang di samping pekerja Hibrid berbasis Agen (V1) yang ada.

- Pilih Tambahkan untuk menambahkan komputer ke grup.

Kolom Platform menunjukkan pekerja Hibrid yang sama dengan berbasis Agen (V1) dan Berbasis ekstensi (V2). Setelah yakin dengan pengalaman dan penggunaan Hybrid Worker berbasis ekstensi, Anda dapat menghapus Pekerja berbasis agen.

Untuk migrasi berskala beberapa Hybrid Worker berbasis Agen, Anda juga dapat menggunakan saluran lain seperti - Bicep, templat ARM, cmdlet PowerShell, REST API, dan Azure CLI.

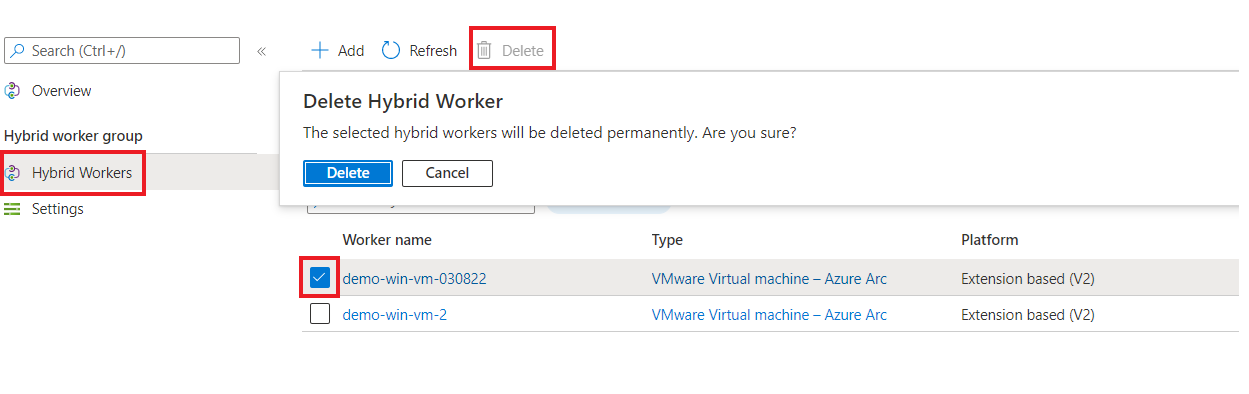

Menghapus Hybrid Runbook Worker

Anda dapat menghapus Hybrid Runbook Worker dari portal.

Di bagian Azure Automation Proses, pilih Grup hybrid worker lalu grup hybrid worker Anda untuk membuka halaman Grup Hybrid Worker.

Di bagian Grup hybrid worker, pilih Hybrid Worker.

Pilih kotak centang di samping komputer yang ingin Anda hapus dari grup hybrid worker.

Pilih Hapus.

Anda akan diberi peringatan di kotak dialog Hapus Hybrid worker bahwa hybrid worker yang dipilih akan dihapus secara permanen. Pilih Hapus. Operasi ini akan menghapus ekstensi untuk pekerja Ekstensi berbasis (V2) atau menghapus entri Agen berbasis (V1) dari portal. Namun, tindakan tersebut meninggalkan hybrid worker yang kedaluarsa di VM. Untuk mencopot pemasangan agen secara manual, lihat Mencopot pemasangan agen.

Catatan

- Hybrid worker dapat hidup berdampingan dengan kedua platform: Agen berbasis (V1) dan Ekstensi berbasis(V2). Jika Anda menginstal Ekstensi berbasis (V2) pada hybrid worker yang sudah menjalankan Agent berbasis (V1), maka Anda akan melihat dua entri Hybrid Runbook Worker dalam grup. Satu dengan Platform Ekstensi berbasis (V2) dan lainnya Agen berbasis (V1).

- Setelah Anda menonaktifkan Private Link di akun Automation Anda, mungkin perlu waktu hingga 60 menit untuk menghapus pekerja Hybrid Runbook.

- Hybrid worker dapat hidup berdampingan dengan kedua platform: Agen berbasis (V1) dan Ekstensi berbasis(V2). Jika Anda menginstal Ekstensi berbasis (V2) pada hybrid worker yang sudah menjalankan Agent berbasis (V1), maka Anda akan melihat dua entri Hybrid Runbook Worker dalam grup. Satu dengan Platform Ekstensi berbasis (V2) dan lainnya Agen berbasis (V1).

Hapus grup Hybrid Runbook Worker

Anda dapat menghapus grup Hybrid Runbook Worker yang kosong dari portal.

Di bagian Azure Automation Proses, pilih Grup hybrid worker lalu grup hybrid worker Anda untuk membuka halaman Grup Hybrid Worker.

Pilih Hapus.

Muncul pesan peringatan untuk menghapus semua komputer yang ditetapkan sebagai hybrid worker di grup hybrid worker. Jika sudah ada pekerja yang ditambahkan ke grup, Anda harus terlebih dahulu menghapus pekerja dari grup.

Pilih Ya.

Grup hybrid worker akan dihapus.

Peningkatan ekstensi otomatis

Ekstensi Hybrid Worker mendukung Peningkatan otomatis versi minor secara default. Kami menyarankan agar Anda mengaktifkan Peningkatan otomatis untuk memanfaatkan pembaruan keamanan atau fitur apa pun tanpa overhead manual. Namun, untuk mencegah ekstensi memutakhirkan secara otomatis (misalnya, jika ada jendela perubahan yang ketat dan hanya dapat diperbarui pada waktu tertentu), Anda dapat memilih keluar dari fitur ini dengan mengatur enableAutomaticUpgradeproperti di ARM, templat Bicep, cmdlet PowerShell ke false. Atur properti yang sama ke true setiap kali Anda ingin mengaktifkan kembali peningkatan Otomatis.

$extensionType = "HybridWorkerForLinux/HybridWorkerForWindows"

$extensionName = "HybridWorkerExtension"

$publisher = "Microsoft.Azure.Automation.HybridWorker"

Set-AzVMExtension -ResourceGroupName <RGName> -Location <Location> -VMName <vmName> -Name $extensionName -Publisher $publisher -ExtensionType $extensionType -TypeHandlerVersion 1.1 -Settings $settings -EnableAutomaticUpgrade $true/$false

Peningkatan versi utama harus dikelola secara manual. Jalankan cmdlet di bawah ini dengan TypeHandlerVersion terbaru.

Catatan

Jika Anda telah menginstal ekstensi Hybrid Worker selama pratinjau publik, pastikan untuk meningkatkannya ke versi utama terbaru.

Azure VM

Set-AzVMExtension -ResourceGroupName <VMResourceGroupName> -Location <VMLocation> -VMName <VMName> -Name "HybridWorkerExtension" -Publisher "Microsoft.Azure.Automation.HybridWorker" -ExtensionType HybridWorkerForWindows -TypeHandlerVersion 1.1 -Settings $settings -EnableAutomaticUpgrade $true/$false

VM dengan dukungan Azure Arc

New-AzConnectedMachineExtension -ResourceGroupName <VMResourceGroupName> -Location <VMLocation> -MachineName <VMName> -Name "HybridWorkerExtension" -Publisher "Microsoft.Azure.Automation.HybridWorker" -ExtensionType HybridWorkerForWindows -TypeHandlerVersion 1.1 -Setting $settings -NoWait -EnableAutomaticUpgrade

Mengelola ekstensi Hybrid Worker menggunakan templat Bicep & ARM, REST API, Azure CLI, dan PowerShell

Anda dapat menggunakan templat Bicep untuk membuat grup Hybrid Worker baru, membuat Azure Windows VM baru dan menambahkannya ke Grup Hybrid Worker yang sudah ada. Pelajari Bicep lebih lanjut.

Ikuti langkah-langkah yang disebutkan di bawah ini sebagai contoh:

- Membuat Grup Hybrid Worker.

- Buat server dengan dukungan Azure VM atau Arc. Atau, Anda juga dapat menggunakan server yang mendukung Azure VM atau Arc yang ada.

- Koneksi server dengan dukungan Azure VM atau Arc ke Grup Hybrid Worker yang dibuat di atas.

- Buat GUID baru dan teruskan sebagai nama Hybrid Worker.

- Aktifkan Identitas terkelola yang ditetapkan sistem pada VM.

- Instal Ekstensi Hybrid Worker pada VM.

- Untuk mengonfirmasi apakah ekstensi telah berhasil diinstal pada VM, di portal Azure, buka tab Ekstensi VM >dan periksa status ekstensi Hybrid Worker yang diinstal pada VM.

param automationAccount string

param automationAccountLocation string

param workerGroupName string

@description('Name of the virtual machine.')

param virtualMachineName string

@description('Username for the Virtual Machine.')

param adminUsername string

@description('Password for the Virtual Machine.')

@minLength(12)

@secure()

param adminPassword string

@description('Location for the VM.')

param vmLocation string = 'North Central US'

@description('Size of the virtual machine.')

param vmSize string = 'Standard_DS1_v2'

@description('The Windows version for the VM. This will pick a fully patched image of this given Windows version.')

@allowed([

'2008-R2-SP1'

'2012-Datacenter'

'2012-R2-Datacenter'

'2016-Nano-Server'

'2016-Datacenter-with-Containers'

'2016-Datacenter'

'2019-Datacenter'

'2019-Datacenter-Core'

'2019-Datacenter-Core-smalldisk'

'2019-Datacenter-Core-with-Containers'

'2019-Datacenter-Core-with-Containers-smalldisk'

'2019-Datacenter-smalldisk'

'2019-Datacenter-with-Containers'

'2019-Datacenter-with-Containers-smalldisk'

])

param osVersion string = '2019-Datacenter'

@description('DNS name for the public IP')

param dnsNameForPublicIP string

var nicName_var = 'myVMNict'

var addressPrefix = '10.0.0.0/16'

var subnetName = 'Subnet'

var subnetPrefix = '10.0.0.0/24'

var subnetRef = resourceId('Microsoft.Network/virtualNetworks/subnets', virtualNetworkName_var, subnetName)

var vmName_var = virtualMachineName

var virtualNetworkName_var = 'MyVNETt'

var publicIPAddressName_var = 'myPublicIPt'

var networkSecurityGroupName_var = 'default-NSGt'

var UniqueStringBasedOnTimeStamp = uniqueString(resourceGroup().id)

resource publicIPAddressName 'Microsoft.Network/publicIPAddresses@2020-08-01' = {

name: publicIPAddressName_var

location: vmLocation

properties: {

publicIPAllocationMethod: 'Dynamic'

dnsSettings: {

domainNameLabel: dnsNameForPublicIP

}

}

}

resource networkSecurityGroupName 'Microsoft.Network/networkSecurityGroups@2020-08-01' = {

name: networkSecurityGroupName_var

location: vmLocation

properties: {

securityRules: [

{

name: 'default-allow-3389'

properties: {

priority: 1000

access: 'Allow'

direction: 'Inbound'

destinationPortRange: '3389'

protocol: 'Tcp'

sourceAddressPrefix: '*'

sourcePortRange: '*'

destinationAddressPrefix: '*'

}

}

]

}

}

resource virtualNetworkName 'Microsoft.Network/virtualNetworks@2020-08-01' = {

name: virtualNetworkName_var

location: vmLocation

properties: {

addressSpace: {

addressPrefixes: [

addressPrefix

]

}

subnets: [

{

name: subnetName

properties: {

addressPrefix: subnetPrefix

networkSecurityGroup: {

id: networkSecurityGroupName.id

}

}

}

]

}

}

resource nicName 'Microsoft.Network/networkInterfaces@2020-08-01' = {

name: nicName_var

location: vmLocation

properties: {

ipConfigurations: [

{

name: 'ipconfig1'

properties: {

privateIPAllocationMethod: 'Dynamic'

publicIPAddress: {

id: publicIPAddressName.id

}

subnet: {

id: subnetRef

}

}

}

]

}

dependsOn: [

virtualNetworkName

]

}

resource vmName 'Microsoft.Compute/virtualMachines@2020-12-01' = {

name: vmName_var

location: vmLocation

identity: {

type: 'SystemAssigned'

}

properties: {

hardwareProfile: {

vmSize: vmSize

}

osProfile: {

computerName: vmName_var

adminUsername: adminUsername

adminPassword: adminPassword

}

storageProfile: {

imageReference: {

publisher: 'MicrosoftWindowsServer'

offer: 'WindowsServer'

sku: osVersion

version: 'latest'

}

osDisk: {

createOption: 'FromImage'

}

}

networkProfile: {

networkInterfaces: [

{

id: nicName.id

}

]

}

}

}

resource automationAccount_resource 'Microsoft.Automation/automationAccounts@2021-06-22' = {

name: automationAccount

location: automationAccountLocation

properties: {

sku: {

name: 'Basic'

}

}

}

resource automationAccount_workerGroupName 'Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups@2022-02-22' = {

parent: automationAccount_resource

name: workerGroupName

dependsOn: [

vmName

]

}

resource automationAccount_workerGroupName_testhw_UniqueStringBasedOnTimeStamp 'Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/hybridRunbookWorkers@2021-06-22' = {

parent: automationAccount_workerGroupName

name: guid('testhw', UniqueStringBasedOnTimeStamp)

properties: {

vmResourceId: resourceId('Microsoft.Compute/virtualMachines', virtualMachineName)

}

dependsOn: [

vmName

]

}

resource virtualMachineName_HybridWorkerExtension 'Microsoft.Compute/virtualMachines/extensions@2022-03-01' = {

name: '${virtualMachineName}/HybridWorkerExtension'

location: vmLocation

properties: {

publisher: 'Microsoft.Azure.Automation.HybridWorker'

type: 'HybridWorkerForWindows'

typeHandlerVersion: '1.1'

autoUpgradeMinorVersion: true

enableAutomaticUpgrade: true

settings: {

AutomationAccountURL: automationAccount_resource.properties.automationHybridServiceUrl

}

}

dependsOn: [

vmName

]

}

output output1 string = automationAccount_resource.properties.automationHybridServiceUrl

Mengelola izin Peran untuk Grup Hybrid Worker dan Hybrid Worker

Anda dapat membuat peran Azure Automation kustom dan memberikan izin berikut ke Grup Hybrid Worker dan Hybrid Worker. Untuk mempelajari selengkapnya tentang cara membuat peran kustom Azure Automation, lihat Peran kustom Azure.

| Tindakan | Keterangan |

|---|---|

| Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/read | Membaca Grup Pekerja Runbook Hibrid. |

| Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/write | Membuat Grup Hybrid Runbook Worker. |

| Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/delete | Menghapus Grup Hybrid Runbook Worker. |

| Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/hybridRunbookWorkers/read | Membaca Hybrid Runbook Worker. |

| Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/hybridRunbookWorkers/write | Membuat Hybrid Runbook Worker. |

| Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/hybridRunbookWorkers/move/action | Memindahkan Hybrid Runbook Worker dari satu Grup Pekerja ke Grup Pekerja lainnya. |

| Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/hybridRunbookWorkers/delete | Menghapus Hybrid Runbook Worker. |

Periksa versi Hybrid Worker

Untuk memeriksa versi Hybrid Runbook Worker berbasis ekstensi:

| Jenis OS | Jalur | Deskripsi |

|---|---|---|

| Windows | C:\Packages\Plugins\Microsoft.Azure.Automation.HybridWorker.HybridWorkerForWindows\ |

Jalur ini memiliki folder versi yang memiliki informasi versi. |

| Linux | /var/lib/waagent/Microsoft.Azure.Automation.HybridWorker.HybridWorkerForLinux-<version> |

Nama folder diakhir dengan informasi versi . |

Memantau performa Hybrid Worker menggunakan wawasan VM

Dengan menggunakan wawasan VM, Anda dapat memantau performa Azure VM dan Server berkemampuan Arc yang disebarkan sebagai pekerja Hybrid Runbook. Di antara beberapa elemen yang dipertimbangkan selama performa, wawasan VM memantau indikator performa sistem operasi utama yang terkait dengan prosesor, memori, adaptor jaringan, dan pemanfaatan disk.

- Untuk Azure VM, lihat Cara membuat bagan performa dengan wawasan VM.

- Untuk server berkemampuan Arc, lihat Tutorial: Memantau komputer hibrid dengan wawasan VM.

Langkah berikutnya

Untuk mempelajari cara mengonfigurasi runbook Anda untuk mengotomatiskan proses di pusat data lokal atau lingkungan cloud lainnya, lihat Menjalankan runbook di Hybrid Runbook Worker.

Untuk mempelajari cara memecahkan masalah Hybrid Worker Runbook Anda, lihat Memecahkan masalah Hybrid Runbook Worker.

Untuk mempelajari tentang ekstensi Azure VM, lihat Ekstensi dan fitur Azure VM untuk ekstensi dan fitur Windows dan Azure VM untuk Linux.

Untuk mempelajari tentang ekstensi VM untuk server dengan dukungan Arc, lihat Manajemen ekstensi VM dengan server dengan dukungan Azure Arc.

Untuk mempelajari tentang layanan manajemen Azure untuk VMware VM dengan dukungan Arc, lihat Menginstal agen Arc dalam skala besar untuk VMware VM Anda.

Untuk mempelajari tentang layanan manajemen Azure untuk VM SCVMM dengan dukungan Arc, lihat Menginstal agen Arc dalam skala besar untuk VM SCVMM dengan dukungan Arc.