servizio app nelle note sulla versione dell'hub di Azure Stack Update 3

Queste note sulla versione descrivono miglioramenti, correzioni e problemi noti in Servizio app di Azure in Azure Stack Hub Update 3. I problemi noti sono suddivisi in tre sezioni: problemi direttamente correlati alla distribuzione, ai problemi relativi al processo di aggiornamento e ai problemi relativi alla compilazione (post-installazione).

Importante

Applicare l'aggiornamento 1807 al sistema integrato dell'hub di Azure Stack o distribuire l'ultimo Azure Stack Development Kit (ASDK) prima di distribuire Servizio app di Azure 1.3.

Riferimento alla compilazione

Il servizio app nel numero di build dell'hub di Azure Stack Update 3 è 74.0.13698.31.

Prerequisiti

Fare riferimento ai prerequisiti per la distribuzione di servizio app nell'hub di Azure Stack prima di iniziare la distribuzione.

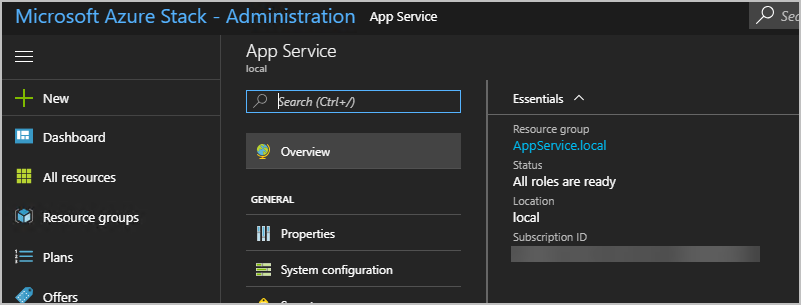

Prima di iniziare l'aggiornamento di Servizio app di Azure nell'hub di Azure Stack alla versione 1.3, assicurarsi che tutti i ruoli siano pronti nell'amministrazione Servizio app di Azure nel portale di amministrazione dell'hub di Azure Stack.

Nuove funzionalità e correzioni

Servizio app di Azure in Azure Stack Hub Update 3 include i miglioramenti e le correzioni seguenti:

Supporto per l'uso di SQL Server Always On per i database del provider di risorse Servizio app di Azure.

Aggiunta di un nuovo parametro di ambiente allo script helper Create-AADIdentityApp per facilitare la destinazione di aree di Azure AD diverse.

Aggiornamenti per servizio app Tenant, Amministrazione, portali di funzioni e strumenti Kudu. Coerente con la versione SDK del portale di Hub di Azure Stack.

Aggiornamenti runtime Funzioni di Azurealla versione 1.0.11820.

Aggiornamenti al servizio principale per migliorare l'affidabilità e la messaggistica degli errori, consentendo una diagnosi più semplice dei problemi comuni.

Aggiornamenti ai framework e agli strumenti dell'applicazione seguenti:

- Aggiunta ASP.NET Core 2.1.2

- Aggiunta di NodeJS 10.0.0

- Aggiunta di Zulu OpenJDK 8.30.0.1

- Aggiunta di Tomcat 8.5.31 e 9.0.8

- Aggiunta di versioni PHP:

- 5.6.36

- 7.0.30

- 7.1.17

- 7.2.5

- Aggiunta di Wincache 2.0.0.8

- Aggiornamento di Git per Windows alla versione 2.17.1.2

- Aggiornamento di Kudu alla versione 74.10611.3437

Aggiornamenti al sistema operativo sottostante di tutti i ruoli:

Post Update Steps (facoltativo)

Per i clienti che desiderano eseguire la migrazione a un database indipendente per i Servizio app di Azure esistenti nelle distribuzioni dell'hub di Azure Stack, eseguire questi passaggi dopo il completamento dell'Servizio app di Azure nell'aggiornamento dell'hub di Azure Stack 1.3:

Importante

Questa procedura richiede circa 5-10 minuti. Questa procedura comporta l'eliminazione delle sessioni di accesso al database esistenti. Pianificare il tempo di inattività per eseguire la migrazione e convalidare Servizio app di Azure nell'hub di Azure Stack dopo la migrazione

Aggiungere database AppService (appservice_hosting e appservice_metering) a un gruppo di disponibilità.

Abilitare il database indipendente.

sp_configure 'contained database authentication', 1; GO RECONFIGURE; GOConversione di un database in un database parzialmente contenuto. Questo passaggio comporta tempi di inattività perché tutte le sessioni attive devono essere eliminate.

/******** [appservice_metering] Migration Start********/ USE [master]; -- kill all active sessions DECLARE @kill varchar(8000) = ''; SELECT @kill = @kill + 'kill ' + CONVERT(varchar(5), session_id) + ';' FROM sys.dm_exec_sessions WHERE database_id = db_id('appservice_metering') EXEC(@kill); USE [master] GO ALTER DATABASE [appservice_metering] SET CONTAINMENT = PARTIAL GO /********[appservice_metering] Migration End********/ /********[appservice_hosting] Migration Start********/ -- kill all active sessions USE [master]; DECLARE @kill varchar(8000) = ''; SELECT @kill = @kill + 'kill ' + CONVERT(varchar(5), session_id) + ';' FROM sys.dm_exec_sessions WHERE database_id = db_id('appservice_hosting') EXEC(@kill); -- Convert database to contained USE [master] GO ALTER DATABASE [appservice_hosting] SET CONTAINMENT = PARTIAL GO /********[appservice_hosting] Migration End********/Eseguire la migrazione degli account di accesso agli utenti del database indipendenti.

IF EXISTS(SELECT * FROM sys.databases WHERE Name=DB_NAME() AND containment = 1) BEGIN DECLARE @username sysname ; DECLARE user_cursor CURSOR FOR SELECT dp.name FROM sys.database_principals AS dp JOIN sys.server_principals AS sp ON dp.sid = sp.sid WHERE dp.authentication_type = 1 AND dp.name NOT IN ('dbo','sys','guest','INFORMATION_SCHEMA'); OPEN user_cursor FETCH NEXT FROM user_cursor INTO @username WHILE @@FETCH_STATUS = 0 BEGIN EXECUTE sp_migrate_user_to_contained @username = @username, @rename = N'copy_login_name', @disablelogin = N'do_not_disable_login'; FETCH NEXT FROM user_cursor INTO @username END CLOSE user_cursor ; DEALLOCATE user_cursor ; END GO

Convalida

Verificare se SQL Server ha abilitato il contenimento.

sp_configure @configname='contained database authentication'Controllare il comportamento contenuto esistente.

SELECT containment FROM sys.databases WHERE NAME LIKE (SELECT DB_NAME())

Problemi noti (post-installazione)

- I lavoratori non sono in grado di raggiungere il file server quando servizio app viene distribuito in una rete virtuale esistente e il file server è disponibile solo nella rete privata. Questo problema viene chiamato nella documentazione relativa alla distribuzione dell'Servizio app di Azure nell'hub di Azure Stack.

Se si sceglie di distribuire in una rete virtuale esistente e un indirizzo IP interno per connettersi al file server, è necessario aggiungere una regola di sicurezza in uscita che consente il traffico SMB tra la subnet di lavoro e il file server. Passare a WorkerNsg nel portale di amministratore e aggiungere una regola di sicurezza in uscita con le proprietà seguenti:

- Origine: Qualsiasi

- Intervallo di porte di origine: *

- Destinazione: indirizzi IP

- Intervallo di indirizzi IP di destinazione: intervallo di indirizzi IP per il file server

- Intervallo di porte di destinazione: 445

- Protocollo: TCP

- Azione: Consenti

- Priorità: 700

- Nome: Outbound_Allow_SMB445

Problemi noti per gli amministratori cloud che operano Servizio app di Azure nell'hub di Azure Stack

Vedere la documentazione nelle note sulla versione dell'hub di Azure Stack 1807.

Passaggi successivi

- Per una panoramica di Servizio app di Azure, vedere Servizio app di Azure in Panoramica dell'hub di Azure Stack.

- Per altre informazioni su come preparare la distribuzione di servizio app nell'hub di Azure Stack, vedere Prerequisiti per la distribuzione di servizio app nell'hub di Azure Stack.

Commenti e suggerimenti

Presto disponibile: Nel corso del 2024 verranno gradualmente disattivati i problemi di GitHub come meccanismo di feedback per il contenuto e ciò verrà sostituito con un nuovo sistema di feedback. Per altre informazioni, vedere https://aka.ms/ContentUserFeedback.

Invia e visualizza il feedback per