Creazione di un criterio di accesso condizionale

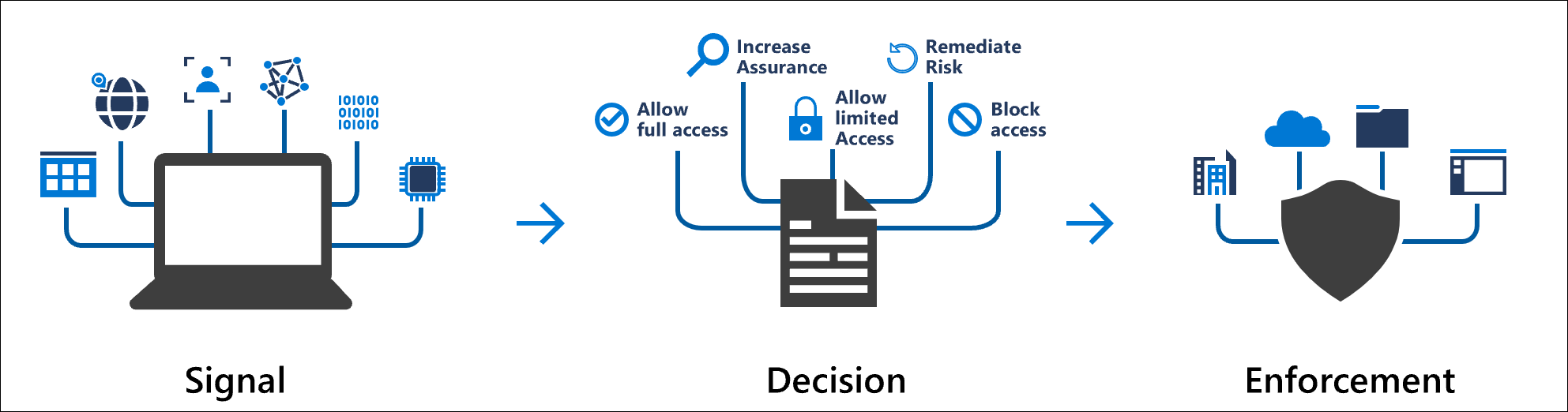

Come illustrato nell'articolo Che cos'è l'accesso condizionale, un criterio di accesso condizionale è un'istruzione if-then, di assegnazioni e controlli di accesso. Un criterio di accesso condizionale riunisce i segnali per prendere decisioni e imporre i criteri dell'organizzazione.

In che modo un'organizzazione crea questi criteri? Cosa è necessario? Come vengono applicati?

Più criteri di accesso condizionale possono essere applicati a un singolo utente in qualsiasi momento. In questo caso, devono essere soddisfatti tutti i criteri applicati. Ad esempio, se un criterio richiede l'autenticazione a più fattori e un altro richiede un dispositivo conforme, è necessario completare l'autenticazione a più fattori e usare un dispositivo conforme. Tutte le assegnazioni vengono collegate logicamente con l'operatore AND. Se sono state configurate più assegnazioni, tutte le assegnazioni devono essere soddisfatte per attivare un criterio.

Se viene selezionato un criterio in cui è selezionato "Richiedi uno dei controlli selezionati", viene richiesto nell'ordine definito, non appena vengono soddisfatti i requisiti dei criteri, viene concesso l'accesso.

Tutti i criteri vengono applicati in due fasi:

- Fase 1: Raccogliere i dettagli della sessione

- Raccogliere i dettagli della sessione, ad esempio il percorso di rete e l'identità del dispositivo che saranno necessari per la valutazione dei criteri.

- La fase 1 della valutazione dei criteri viene eseguita per i criteri abilitati e i criteri in modalità solo report.

- Fase 2: Imposizione

- Usare i dettagli della sessione raccolti nella fase 1 per identificare i requisiti che non sono stati soddisfatti.

- Se sono presenti criteri configurati per bloccare l'accesso, con il controllo di concessione di blocchi, l'imposizione si arresterà qui e l'utente verrà bloccato.

- All'utente verrà richiesto di completare più requisiti di controllo delle concessioni che non sono stati soddisfatti durante la fase 1 nell'ordine seguente, fino a quando i criteri non vengono soddisfatti:

- Dopo aver soddisfatto tutti i controlli di concessione, applicare i controlli sessione (Applicazione app, app Microsoft Defender per il cloud app e durata del token)

- La fase 2 della valutazione dei criteri si verifica per tutti i criteri abilitati.

Attività

La parte assegnazioni controlla chi, cosa e dove dei criteri di accesso condizionale.

Utenti e gruppi

Gli utenti e i gruppi assegnano chi sarà incluso o escluso dai criteri. Questa assegnazione può includere tutti gli utenti, gruppi specifici di utenti, ruoli della directory o utenti guest esterni.

Applicazioni o azioni cloud

Le app o le azioni cloud possono includere o escludere applicazioni cloud, azioni utente o contesti di autenticazione soggetti ai criteri.

Condizioni

Un criterio può contenere più condizioni.

Rischio di accesso

Per le organizzazioni con Microsoft Entra ID Protection, i rilevamenti dei rischi generati possono influenzare i criteri di accesso condizionale.

Piattaforme

Le organizzazioni con più piattaforme del sistema operativo del dispositivo potrebbero voler applicare criteri specifici su piattaforme diverse.

Le informazioni usate per calcolare la piattaforma del dispositivo provengono da origini non verificate, ad esempio stringhe dell'agente utente che possono essere modificate.

Ubicazioni

Le posizioni connettono gli indirizzi IP, le aree geografiche e la rete conforme all'accesso sicuro globale alle decisioni relative ai criteri di accesso condizionale. Amministrazione istrator può scegliere di definire posizioni e contrassegnare alcuni come attendibili come quelli per i percorsi di rete primari dell'organizzazione.

App client

Il software che l'utente sta impiegando per accedere all'app cloud. Ad esempio, "Browser" e "App per dispositivi mobili e client desktop". Per impostazione predefinita, tutti i criteri di accesso condizionale appena creati verranno applicati a tutti i tipi di app client anche se la condizione delle app client non è configurata.

Il comportamento della condizione delle app client è stato aggiornato nell'agosto 2020. Se sono presenti criteri di accesso condizionale esistenti, rimarranno invariati. Tuttavia, se si seleziona un criterio esistente, l'interruttore di configurazione è stato rimosso e vengono selezionate le app client a cui si applica il criterio.

Filtrare per dispositivi

Questo controllo consente la destinazione di dispositivi specifici in base ai relativi attributi in un criterio.

Controlli di accesso

La parte dei controlli di accesso dei criteri di accesso condizionale controlla la modalità di applicazione di un criterio.

Concedi

Grant fornisce agli amministratori un mezzo di imposizione dei criteri in cui possono bloccare o concedere l'accesso.

Blocca accesso

Blocca l'accesso in questo modo, blocca l'accesso nelle assegnazioni specificate. Il controllo del blocco è potente e deve essere abile con la conoscenza appropriata.

Concedi accesso

Il controllo grant può attivare l'imposizione di uno o più controlli.

- Richiedere l'autenticazione a più fattori

- Richiedere che il dispositivo sia contrassegnato come conforme (Intune)

- Richiedi dispositivo aggiunto ibrido a Microsoft Entra

- Richiedi app client approvata

- Richiedere criteri di protezione dell'app

- Richiedere la modifica della password

- Richiedere le condizioni per l'utilizzo

Amministrazione istrator può scegliere di richiedere uno dei controlli precedenti o tutti i controlli selezionati usando le opzioni seguenti. L'impostazione predefinita per più controlli consiste nel richiedere tutto.

- Richiedi tutti i controlli selezionati (controllo e controllo)

- Richiedi uno dei controlli selezionati (controllo o controllo)

Sessione

I controlli sessione possono limitare l'esperienza

- Usare le restrizioni applicate all'app

- Attualmente funziona solo con Exchange Online e SharePoint Online.

- Passa le informazioni sul dispositivo per consentire il controllo dell'esperienza concedendo l'accesso completo o limitato.

- Usare il controllo app per l'accesso condizionale

- Usa i segnali provenienti da Microsoft Defender per il cloud App per eseguire operazioni come:

- Bloccare il download, tagliare, copiare e stampare documenti sensibili.

- Monitorare il comportamento della sessione rischiosa.

- Richiedere l'etichettatura dei file sensibili.

- Usa i segnali provenienti da Microsoft Defender per il cloud App per eseguire operazioni come:

- Frequenza di accesso

- Possibilità di modificare la frequenza di accesso predefinita per l'autenticazione moderna.

- Sessione del browser persistente

- Consente agli utenti di rimanere connessi dopo la chiusura e la riapertura della finestra del browser.

- Personalizzare la valutazione continua dell'accesso

- Disabilitare le impostazioni predefinite per la resilienza

Criteri semplici

Un criterio di accesso condizionale deve contenere almeno quanto segue per essere applicato:

- Nome del criterio.

- Assegnazioni

- Utenti e/o gruppi a cui applicare il criterio.

- App cloud o azioni a cui applicare i criteri.

- Controlli di accesso

- Concedere o bloccare i controlli

L'articolo Criteri di accesso condizionale comuni include alcuni criteri che riteniamo utili per la maggior parte delle organizzazioni.

Passaggi successivi

Creare criteri di accesso condizionale

Pianificazione di una distribuzione dell'autenticazione a più fattori basata sul cloud