Macchine virtuali di Azure

Abilitare JIT nelle macchine virtuali da macchine virtuali di Azure

È possibile abilitare JIT in una macchina virtuale dalle pagine delle macchine virtuali di Azure del portale di Azure.

Suggerimento

Se una macchina virtuale ha già abilitato JIT, la pagina di configurazione della macchina virtuale mostra che JIT è abilitato. È possibile usare il collegamento per aprire la pagina di accesso alla macchina virtuale JIT in Defender per il cloud per visualizzare e modificare le impostazioni.

Nella portale di Azure cercare e selezionare Macchine virtuali.

Selezionare la macchina virtuale da proteggere con JIT.

Nel menu selezionare Configurazione.

In Accesso JUST-in-time selezionare Abilita JUST-in-time.

Per impostazione predefinita, l'accesso JUST-In-Time per la macchina virtuale usa queste impostazioni:

- Computer Windows

- Porta RDP: 3389

- Accesso massimo consentito: tre ore

- Indirizzi IP di origine consentiti: Qualsiasi

- Computer Linux

- SSH port: 22

- Accesso massimo consentito: tre ore

- Indirizzi IP di origine consentiti: Qualsiasi

Per modificare uno di questi valori o aggiungere altre porte alla configurazione JIT, usare la pagina JIT di Microsoft Defender per il cloud:

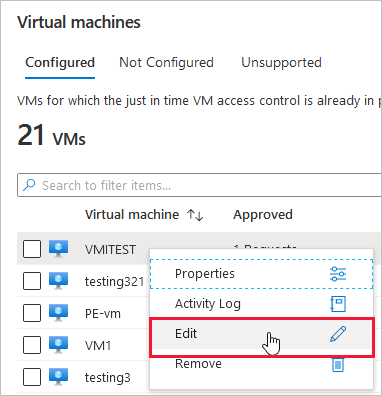

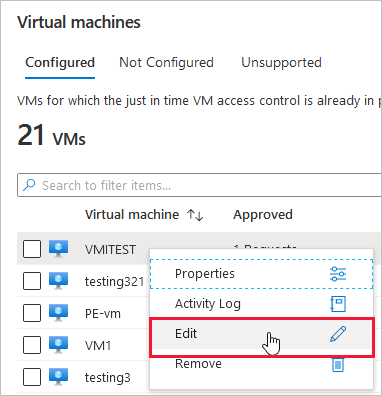

Dal menu di Defender per il cloud selezionare Accesso JUST-in-time alle macchine virtuali.

Nella scheda Configurato fare clic con il pulsante destro del mouse sulla macchina virtuale a cui si vuole aggiungere una porta e scegliere Modifica.

In Configurazione dell'accesso JIT alla VM è possibile modificare le impostazioni esistenti di una porta già protetta o aggiungere una nuova porta personalizzata.

Al termine della modifica delle porte, selezionare Salva.

Richiedere l'accesso a una macchina virtuale abilitata per JIT dalla pagina di connessione della macchina virtuale di Azure

Quando una macchina virtuale ha una funzionalità JIT abilitata, è necessario richiedere l'accesso per la connessione. È possibile richiedere l'accesso in uno dei modi supportati, indipendentemente dalla modalità di abilitazione di JIT.

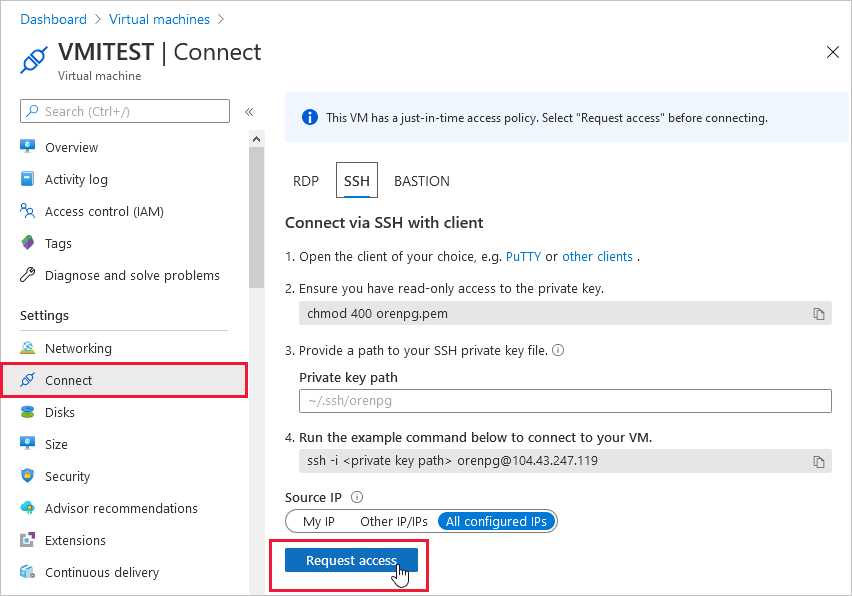

Per richiedere l'accesso dalle macchine virtuali di Azure:

Nella portale di Azure aprire le pagine delle macchine virtuali.

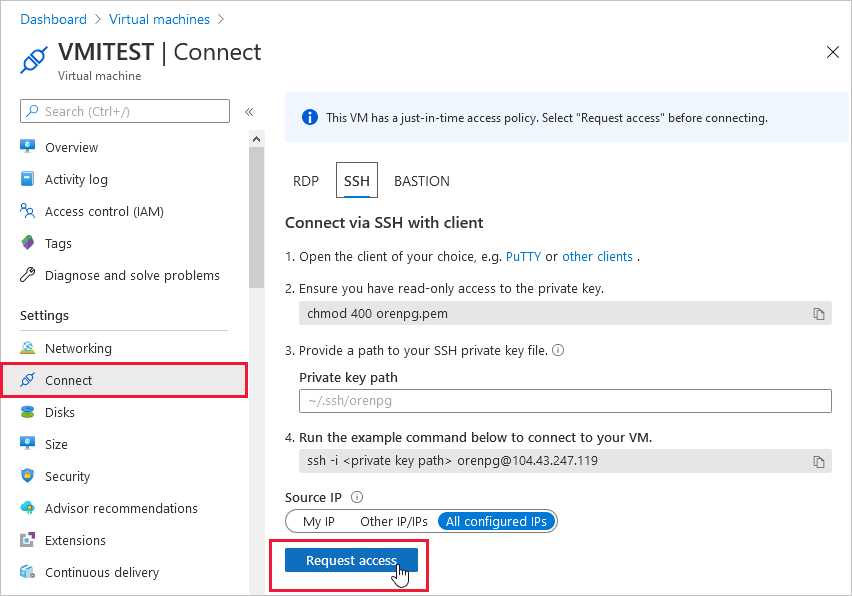

Selezionare la macchina virtuale a cui connettersi e aprire la pagina Connessione.

Azure verifica se JIT è abilitato in tale macchina virtuale.

Se JIT non è abilitato per la macchina virtuale, viene richiesto di abilitarlo.

Se JIT è abilitato, selezionare Richiedi accesso per passare una richiesta di accesso con l'indirizzo IP, l'intervallo di tempo e le porte richieste configurate per la macchina virtuale.

Nota

Dopo l'approvazione di una richiesta per una macchina virtuale protetta da Firewall di Azure, Defender per il cloud fornisce all'utente i dettagli di connessione appropriati (il mapping delle porte dalla tabella DNAT) da usare per connettersi alla macchina virtuale.

PowerShell

Abilitare JIT nelle macchine virtuali usando PowerShell

Per abilitare l'accesso just-in-time alle macchine virtuali da PowerShell, usare il cmdlet Set-AzJitNetworkAccessPolicyufficiale Microsoft Defender per il cloud di PowerShell.

Esempio : abilitare l'accesso just-in-time alle macchine virtuali in una macchina virtuale specifica con le regole seguenti:

- Chiudere le porte 22 e 3389

- Impostare un intervallo di tempo massimo di 3 ore per ognuno in modo che possano essere aperti per ogni richiesta approvata

- Consentire all'utente che richiede l'accesso per controllare gli indirizzi IP di origine

- Consentire all'utente che richiede l'accesso per stabilire una sessione con esito positivo dopo una richiesta di accesso JUST-in-time approvata

I comandi di PowerShell seguenti creano questa configurazione JIT:

Assegnare una variabile che contiene le regole di accesso just-in-time per una macchina virtuale:

$JitPolicy = (@{

id="/subscriptions/SUBSCRIPTIONID/resourceGroups/RESOURCEGROUP/providers/Microsoft.Compute/virtualMachines/VMNAME";

ports=(@{

number=22;

protocol="*";

allowedSourceAddressPrefix=@("*");

maxRequestAccessDuration="PT3H"},

@{

number=3389;

protocol="*";

allowedSourceAddressPrefix=@("*");

maxRequestAccessDuration="PT3H"})})

Inserire le regole di accesso just-in-time della macchina virtuale in una matrice:

$JitPolicyArr=@($JitPolicy)

Configurare le regole di accesso just-in-time delle macchine virtuali nella macchina virtuale selezionata:

Set-AzJitNetworkAccessPolicy -Kind "Basic" -Location "LOCATION" -Name "default" -ResourceGroupName "RESOURCEGROUP" -VirtualMachine $JitPolicyArr

Usare il parametro -Name per specificare una macchina virtuale. Ad esempio, per stabilire la configurazione JIT per due macchine virtuali diverse, VM1 e VM2, usare: Set-AzJitNetworkAccessPolicy -Name VM1 e Set-AzJitNetworkAccessPolicy -Name VM2.

Richiedere accesso a una macchina virtuale abilitata per JIT usando PowerShell

Nell'esempio seguente è possibile visualizzare una richiesta di accesso just-in-time alla macchina virtuale a una macchina virtuale specifica per la porta 22, per un indirizzo IP specifico e per un periodo di tempo specifico:

Eseguire i comandi seguenti in PowerShell:

Configurare le proprietà di accesso alle richieste della macchina virtuale:

$JitPolicyVm1 = (@{

id="/subscriptions/SUBSCRIPTIONID/resourceGroups/RESOURCEGROUP/providers/Microsoft.Compute/virtualMachines/VMNAME";

ports=(@{

number=22;

endTimeUtc="2020-07-15T17:00:00.3658798Z";

allowedSourceAddressPrefix=@("IPV4ADDRESS")})})

Inserire i parametri della richiesta di accesso alla macchina virtuale in una matrice:

$JitPolicyArr=@($JitPolicyVm1)

Inviare l'accesso alla richiesta (usare l'ID risorsa del passaggio 1)

Start-AzJitNetworkAccessPolicy -ResourceId "/subscriptions/SUBSCRIPTIONID/resourceGroups/RESOURCEGROUP/providers/Microsoft.Security/locations/LOCATION/jitNetworkAccessPolicies/default" -VirtualMachine $JitPolicyArr

Per altre informazioni, vedere la documentazione dei cmdlet di PowerShell.

REST API

Abilitare JIT nelle macchine virtuali usando l'API REST

La funzionalità di accesso JUST-In-Time alle macchine virtuali può essere usata tramite l'API Microsoft Defender per il cloud. Usare questa API per ottenere informazioni sulle macchine virtuali configurate, aggiungerne di nuove, richiedere l'accesso a una macchina virtuale e altro ancora.

Per altre informazioni, vedere Criteri di accesso alla rete JIT.

Richiedere l'accesso a una macchina virtuale abilitata per JIT usando l'API REST

La funzionalità di accesso JUST-In-Time alle macchine virtuali può essere usata tramite l'API Microsoft Defender per il cloud. Usare questa API per ottenere informazioni sulle macchine virtuali configurate, aggiungerne di nuove, richiedere l'accesso a una macchina virtuale e altro ancora.

Per altre informazioni, vedere Criteri di accesso alla rete JIT.

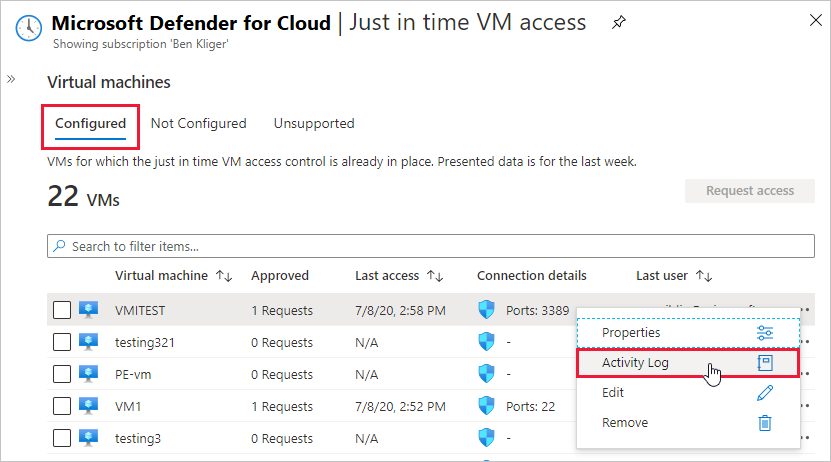

Controllare l'attività di accesso JIT in Defender per il cloud

È possibile ottenere informazioni approfondite sulle attività delle macchine virtuali tramite la funzionalità Ricerca log. Per visualizzare i log: