Visualizzare i log dei flussi dei gruppi di sicurezza di rete con Power BI

I log dei flussi dei gruppi di sicurezza di rete permettono di visualizzare le informazioni sul traffico IP in ingresso e in uscita nei gruppi di sicurezza di rete. Questi log mostrano i flussi in ingresso e in uscita in base a regole, la scheda di rete a cui si applica il flusso, informazioni a 5 tuple sul flusso, ad esempio l'indirizzo IP di origine/destinazione, la porta di origine/destinazione o il protocollo, e se il traffico è stato consentito o negato.

Cercando manualmente nei file di log può essere difficile ottenere informazioni dettagliate sui dati di log dei flussi. Questo articolo offre una soluzione per visualizzare i log dei flussi più recenti e ottenere informazioni sul traffico di rete.

Avviso

I passaggi seguenti usano i log dei flussi versione 1. Per informazioni dettagliate, vedere Introduzione alla registrazione dei flussi per i gruppi di sicurezza di rete. Le istruzioni seguenti non funzioneranno con la versione 2 dei file di log, senza modifica.

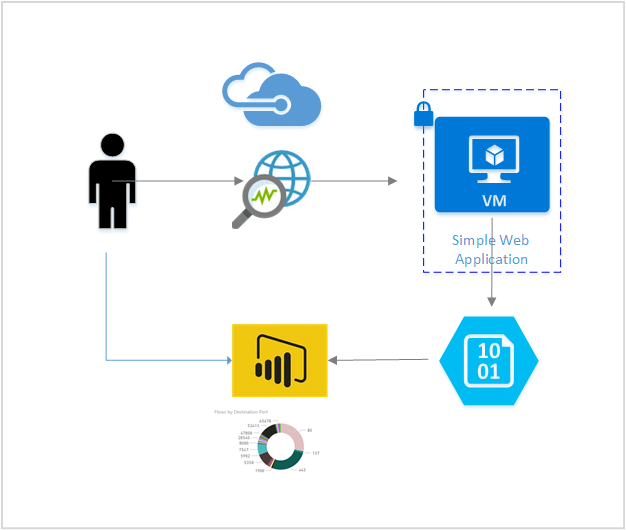

Scenario

Nello scenario seguente Power BI Desktop viene connesso all'account di archiviazione configurato come sink per i dati di registrazione dei flussi dei gruppi di sicurezza di rete. Dopo la connessione all'account di archiviazione, Power BI scarica e analizza i log per fornire una rappresentazione visiva del traffico registrato dai gruppi di sicurezza di rete.

Usando gli oggetti visivi inclusi nel modello è possibile esaminare quanto segue:

- Talker principali

- Dati di flusso della serie temporale in base alla direzione e alla regola decisa

- Flussi in base all'indirizzo MAC dell'interfaccia di rete

- Flussi in base al gruppo di sicurezza di rete e alla regola

- Flussi in base alla porta di destinazione

Il modello incluso è modificabile. È quindi possibile aggiungervi nuovi dati e oggetti visivi o modificare le query in base alle esigenze.

Attrezzaggio

Prima di iniziare, è necessario abilitare la registrazione dei flussi dei gruppi di sicurezza di rete in uno o più gruppi di sicurezza di rete nell'account usato. Per istruzioni in proposito, vedere Introduzione alla registrazione dei flussi per i gruppi di sicurezza di rete.

È necessario che il client di Power BI Desktop sia installato nel computer e che lo spazio disponibile nel computer sia sufficiente per scaricare e caricare i dati di log presenti nell'account di archiviazione.

Passaggi

Scaricare e aprire il modello di Power BI seguente nel modello di log dei flussi di Power BI Network Watcher dell'applicazione Power BI di Power BI

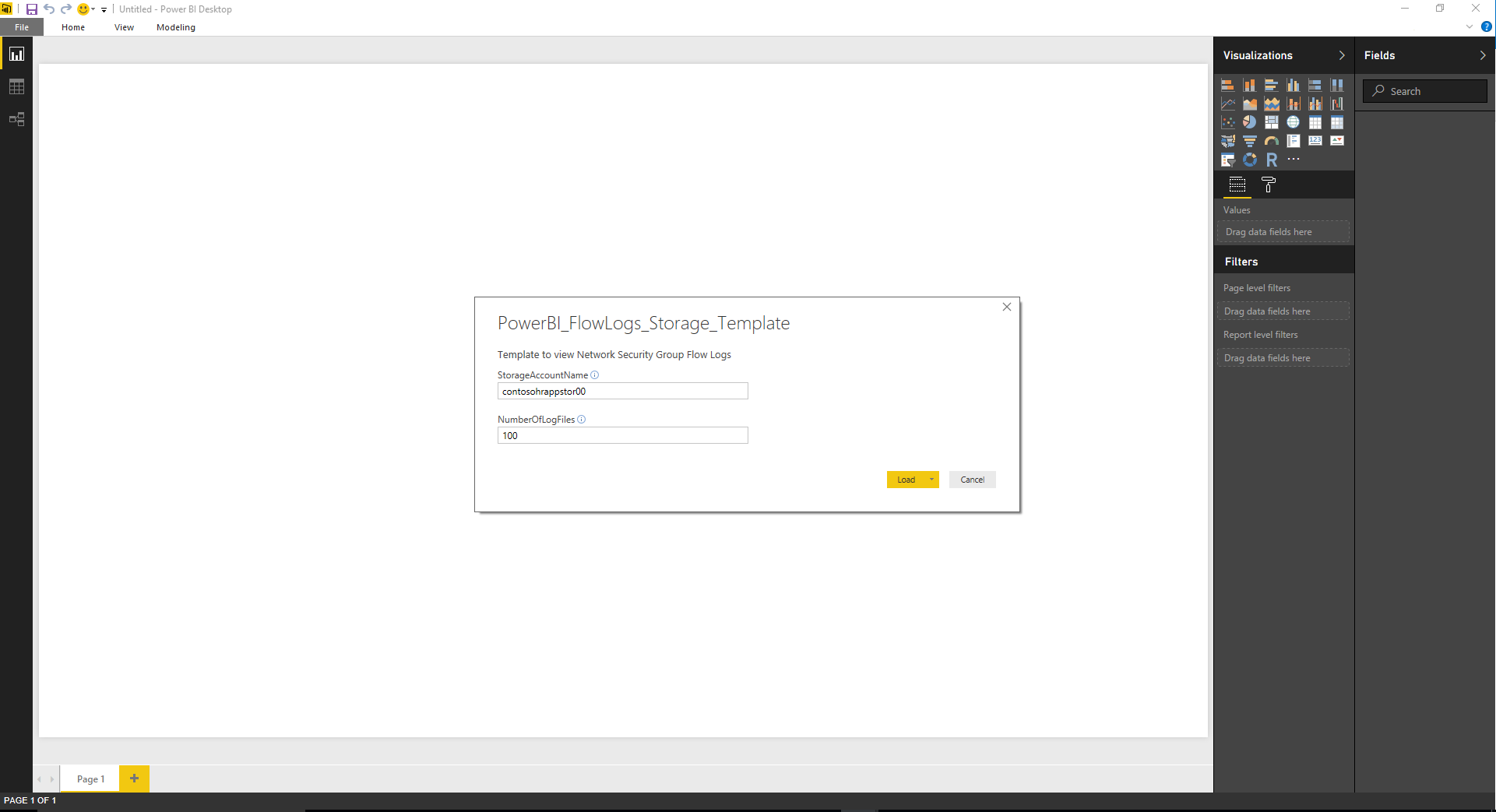

Immettere i parametri di query obbligatori.

StorageAccountName: specifica il nome dell'account di archiviazione contenente i log dei flussi dei gruppi di sicurezza di rete da caricare e visualizzare.

NumberOfLogFiles: specifica il numero di file di log da scaricare e visualizzare in Power BI. Ad esempio, se si specifica 50, vengono scaricati e visualizzati i 50 file di log più recenti. Se vengono abilitati e configurati due gruppi di sicurezza di rete per l'invio di log dei flussi dei gruppi di sicurezza di rete a questo account, è possibile visualizzare i log corrispondenti alle ultime 25 ore.

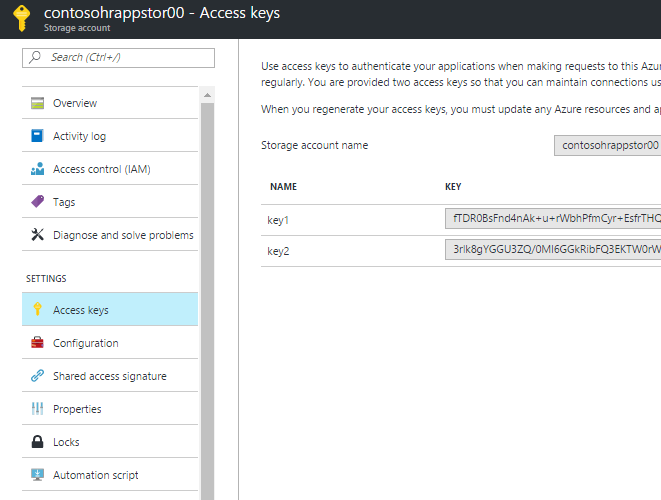

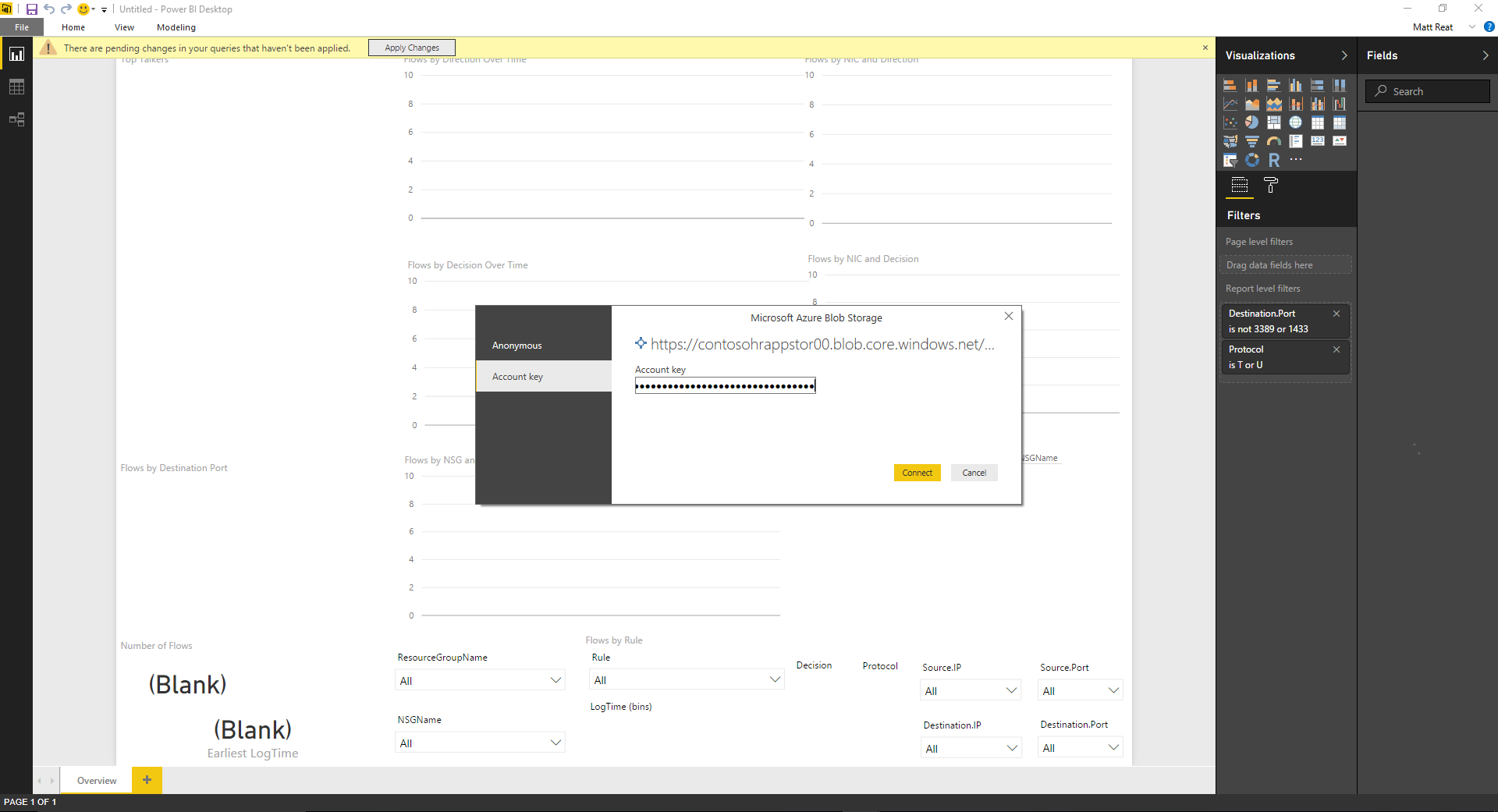

Immettere la chiave di accesso per l'account di archiviazione. Per trovare le chiavi di accesso valide, accedere all'account di archiviazione nel portale di Azure e selezionare Chiavi di accesso dal menu Impostazioni. Fare clic su Connetti e quindi applicare le modifiche.

I log vengono scaricati e analizzati ed è quindi possibile usare gli oggetti visivi creati in precedenza.

Informazioni sugli oggetti visivi

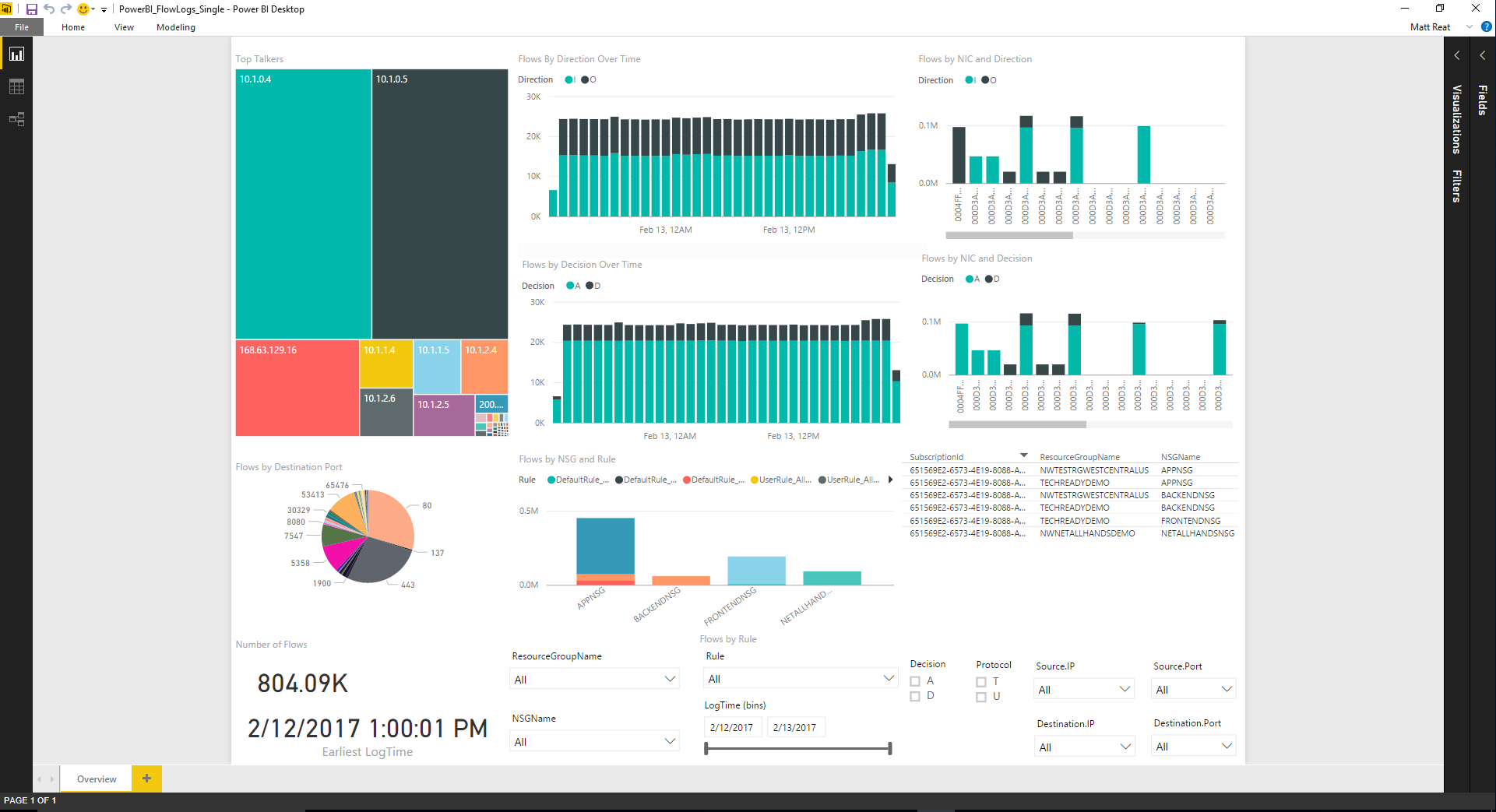

Il modello include un set di oggetti visivi che aiutano a comprendere i dati dei registri dei flussi dei gruppi di sicurezza di rete. Le immagini seguenti mostrano un esempio dell'aspetto del dashboard popolato con i dati. Di seguito viene esaminato ogni oggetto visivo in modo più dettagliato.

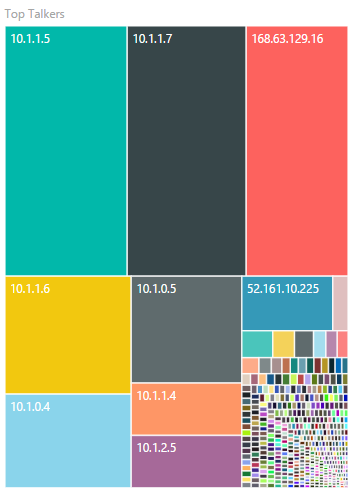

L'oggetto visivo Top Talkers (Talker principali) mostra gli indirizzi IP che hanno avviato il maggior numero di connessioni nel periodo specificato. La dimensione delle caselle corrisponde al relativo numero di connessioni.

I grafici di serie temporali riportati di seguito mostrano il numero dei flussi nel periodo specificato. Il grafico superiore è segmentato in base alla direzione del flusso, mentre quello inferiore è segmentato in base alla decisione presa, ovvero consenso o negazione. Con questo oggetto visivo è possibile esaminare le tendenze relative al traffico nel tempo e identificare eventuali cali o picchi anomali nel traffico o nella sua segmentazione.

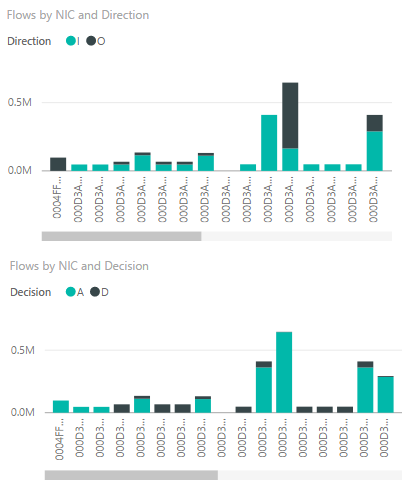

I grafici seguenti mostrano i flussi per ogni interfaccia di rete. Il grafico superiore è segmentato in base alla direzione dei flussi, mentre quello inferiore è segmentato in base alla decisione presa. Questi dati permettono di ottenere informazioni dettagliate sulla macchina virtuale che ha comunicato di più rispetto alle altre e sul traffico consentito o negato verso una determinata macchina virtuale.

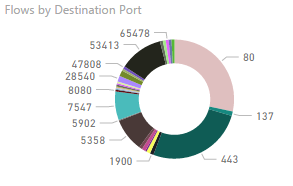

Il grafico ad anello riportato di seguito mostra una suddivisione dei flussi in base alla porta di destinazione. Con queste informazioni è possibile visualizzare le porte di destinazione più usate nel periodo specificato.

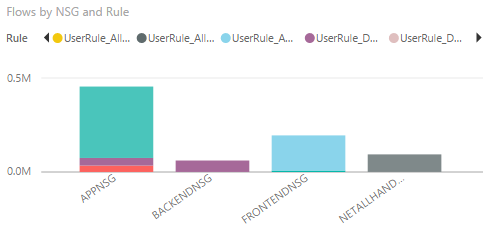

Il grafico a barre riportato di seguito mostra i flussi in base ai gruppi di sicurezza di rete e alle regole. Con queste informazioni è possibile visualizzare i gruppi di sicurezza di rete responsabili della maggior parte del traffico e la suddivisione del traffico in un gruppo di sicurezza di rete in base alle regole.

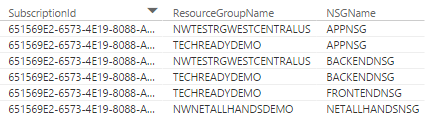

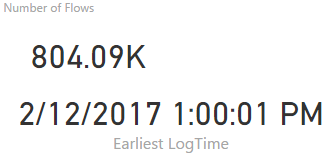

I grafici informativi riportati di seguito mostrano i gruppi di sicurezza di rete presenti nei log, il numero di flussi acquisiti nel periodo specificato e la data del log acquisito più di recente. Queste informazioni permettono di capire quali gruppi di sicurezza di rete vengono registrati e l'intervallo di date dei flussi.

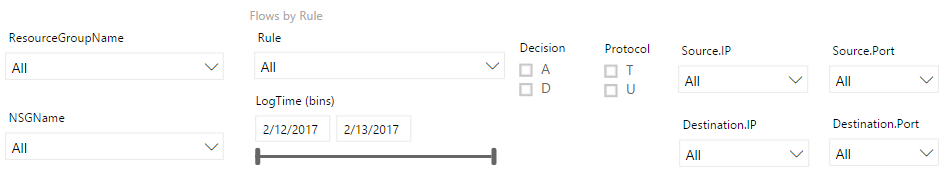

Questo modello include i filtri dei dati seguenti per consentire di visualizzare solo i dati a cui si è più interessati. È possibile applicare filtri ai gruppi di risorse, ai gruppi di sicurezza di rete e alle regole. È anche possibile applicare filtri alle informazioni a 5 tuple, alle decisioni e all'orario di scrittura del log.

Conclusione

Questo scenario ha permesso di dimostrare come l'uso dei log dei flussi dei gruppi di sicurezza di rete inclusi in Network Watcher e Power BI permetta di visualizzare e comprendere il traffico. Usando il modello incluso, Power BI scarica i log direttamente dall'archivio e li elabora in locale. Il tempo necessario a caricare il modello varia a seconda del numero di file richiesti e della dimensione totale dei file scaricati.

È possibile personalizzare il modello in base alle esigenze. Power BI e i log dei flussi dei gruppi di sicurezza di rete possono essere usati in molti modi diversi.

Note

Per impostazione predefinita, i log vengono archiviati in

https://{storageAccountName}.blob.core.windows.net/insights-logs-networksecuritygroupflowevent/- Se esistono altri dati in un'altra directory, è necessario modificare le query per il pull e l'elaborazione dei dati.

Il modello fornito non è consigliato per l'uso con più di 1 GB di log.

In presenza di una grande quantità di log, è consigliabile prendere in considerazione una soluzione con un altro archivio dati, come Data Lake o SQL Server.

Passaggi successivi

Per informazioni su come visualizzare i log dei flussi dei gruppi di sicurezza di rete con Elastic Stack, vedere Visualize Azure Network Watcher NSG flow logs using open source tools (Visualizzare i log dei flussi dei gruppi di sicurezza di rete di Azure Network Watcher tramite gli strumenti open source).