Configurare un firewall IP per Ricerca di intelligenza artificiale di Azure

Ricerca di intelligenza artificiale di Azure supporta le regole IP per l'accesso in ingresso tramite un firewall, analogamente alle regole IP disponibili in un gruppo di sicurezza di rete virtuale di Azure. Applicando regole IP, è possibile limitare l'accesso al servizio a un set approvato di dispositivi e servizi cloud. Una regola IP consente solo la richiesta. L'accesso ai dati e alle operazioni richiederà comunque al chiamante di presentare un token di autorizzazione valido.

È possibile impostare le regole IP nella portale di Azure, come descritto in questo articolo o usare l'API REST di gestione, Azure PowerShell o l'interfaccia della riga di comando di Azure.

Nota

Per accedere a un servizio di ricerca protetto da un firewall IP tramite il portale, consentire l'accesso da un client specifico e dall'indirizzo IP del portale.

Prerequisiti

- Un servizio di ricerca al livello Basic o superiore

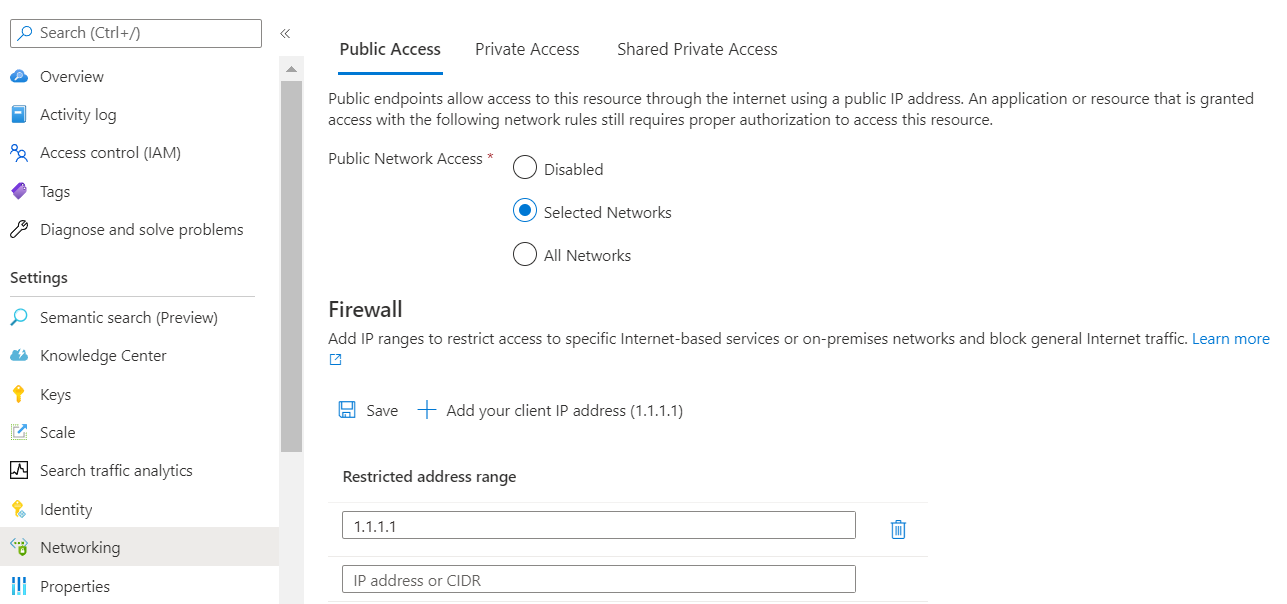

Impostare intervalli IP in portale di Azure

Accedere a portale di Azure e passare alla pagina di servizio di ricerca di intelligenza artificiale di Azure.

Selezionare Rete nel riquadro di spostamento a sinistra.

Impostare Accesso alla rete pubblica su Reti selezionate. Se la connettività è impostata su Disabilitato, è possibile accedere al servizio di ricerca solo tramite un endpoint privato.

Il portale di Azure supporta gli indirizzi IP e gli intervalli di indirizzi IP nel formato CIDR. Un esempio di notazione CIDR è 8.8.8.0/24, che rappresenta gli indirizzi IP compresi tra 8.8.8.0 e 8.8.8.255.

Selezionare Aggiungi l'indirizzo IP del client in Firewall per creare una regola in ingresso per l'indirizzo IP del sistema.

Aggiungere altri indirizzi IP client per altri computer, dispositivi e servizi che invieranno richieste a un servizio di ricerca.

Dopo aver abilitato i criteri di controllo di accesso IP per il servizio di ricerca di intelligenza artificiale di Azure, tutte le richieste al piano dati dai computer esterni all'elenco di intervalli di indirizzi IP consentiti vengono rifiutate.

Richieste rifiutate

Quando le richieste provengono da indirizzi IP non inclusi nell'elenco consentito, viene restituita una risposta generica 403 Accesso negato senza altri dettagli.

Consentire l'accesso dall'indirizzo IP portale di Azure

Quando vengono configurate regole IP, alcune funzionalità del portale di Azure sono disabilitate. È possibile visualizzare e gestire le informazioni a livello di servizio, ma l'accesso al portale agli indici, agli indicizzatori e ad altre risorse di primo livello è limitato. È possibile ripristinare l'accesso al portale all'intera gamma di operazioni del servizio di ricerca consentendo l'accesso dall'indirizzo IP del portale e dall'indirizzo IP del client.

Per ottenere l'indirizzo IP del portale, eseguire nslookup (o ping) in stamp2.ext.search.windows.net, che è il dominio di Gestione traffico. Per nslookup, l'indirizzo IP è visibile nella parte "Risposta non autorevole" della risposta.

Nell'esempio seguente l'indirizzo IP da copiare è 52.252.175.48.

$ nslookup stamp2.ext.search.windows.net

Server: ZenWiFi_ET8-0410

Address: 192.168.50.1

Non-authoritative answer:

Name: azsyrie.northcentralus.cloudapp.azure.com

Address: 52.252.175.48

Aliases: stamp2.ext.search.windows.net

azs-ux-prod.trafficmanager.net

azspncuux.management.search.windows.net

Quando i servizi vengono eseguiti in aree diverse, si connettono a gestori di traffico diversi. Indipendentemente dal nome di dominio, l'indirizzo IP restituito dal ping è quello corretto da usare quando si definisce una regola del firewall in ingresso per il portale di Azure nell'area.

Per il ping, si verifica il timeout della richiesta, ma l'indirizzo IP è visibile nella risposta. Ad esempio, nel messaggio "Pinging azsyrie.northcentralus.cloudapp.azure.com [52.252.175.48]", l'indirizzo IP è 52.252.175.48.

Fornire indirizzi IP per i client garantisce che la richiesta non venga rifiutata in modo definitivo, ma per l'accesso corretto al contenuto e alle operazioni, è necessaria anche l'autorizzazione. Usare una delle metodologie seguenti per autenticare la richiesta:

- Autenticazione basata su chiave, in cui viene fornita una chiave API per amministratori o query nella richiesta

- Autorizzazione basata sui ruoli, in cui il chiamante è membro di un ruolo di sicurezza in un servizio di ricerca e l'app registrata presenta un token OAuth da Microsoft Entra ID.

Passaggi successivi

Se l'applicazione client è un'app Web statica in Azure, informazioni su come determinare l'intervallo IP per l'inclusione in una regola del firewall IP del servizio di ricerca.