Concedere l'accesso ai dati in un ambiente

Nota

Il servizio Time Series Insights (TSI) non sarà più supportato dopo marzo 2025. Valutare la possibilità di eseguire la migrazione di ambienti Time Series Insights esistenti a soluzioni alternative il prima possibile. Per altre informazioni sulla deprecazione e la migrazione, visitare la documentazione.

Questo articolo illustra i due tipi di criteri di accesso di Azure Time Series Insights.

Avviso

I criteri di accesso concedono agli utenti e/o ai gruppi di Microsoft Entra l'accesso al piano dati dell'ambiente Time Series Insights. Un ID Microsoft Entra è associato a un tenant. Pertanto, se si decide di spostare la sottoscrizione tra tenant, assicurarsi di seguire la procedura descritta nella sezione seguente.

Accedere ad Azure Time Series Insights

- Accedi al portale di Azure.

- Individuare l'ambiente Azure Time Series Insights immettendo

Time Series Insights environmentsnella casella Di ricerca . SelezionareTime Series Insights environmentsnei risultati della ricerca. - Selezionare l'ambiente Azure Time Series Insights dall'elenco.

Concedere l'accesso ai dati

Per concedere l'accesso ai dati per un'entità utente, eseguire queste operazioni.

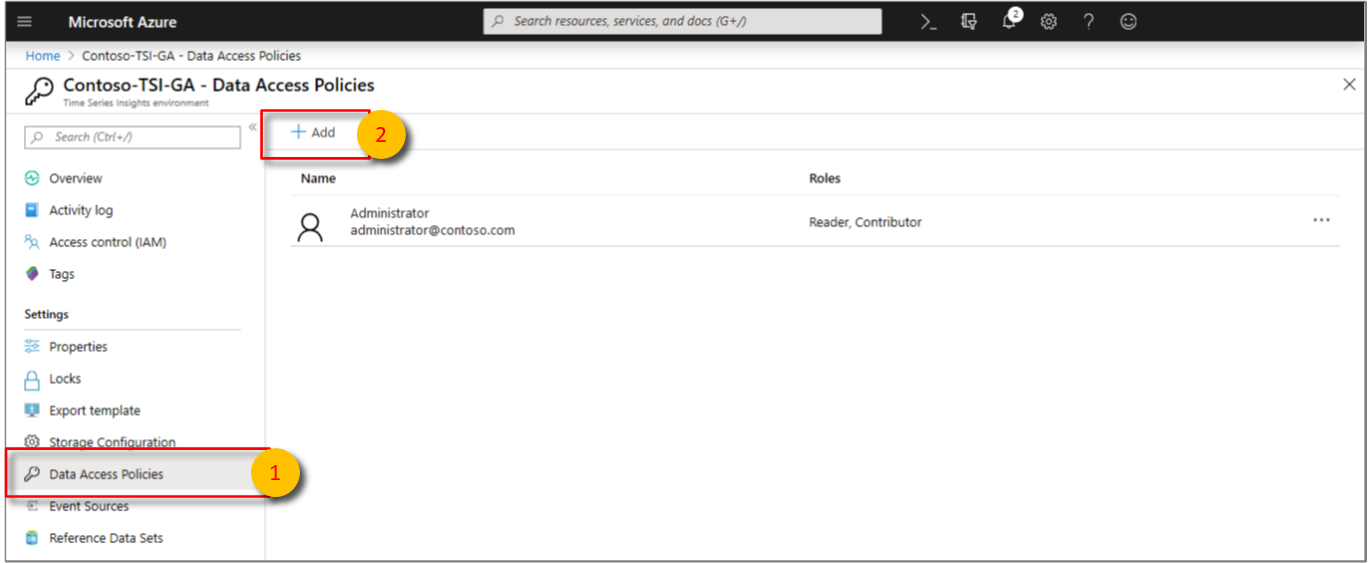

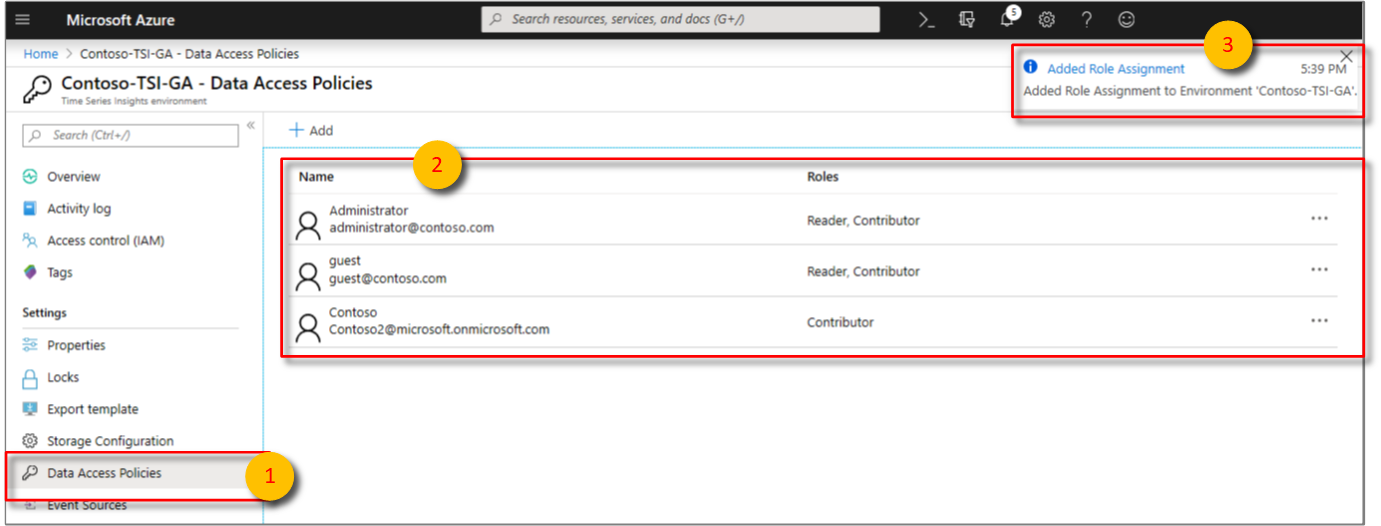

Selezionare Criteri di accesso ai dati e quindi selezionare + Aggiungi.

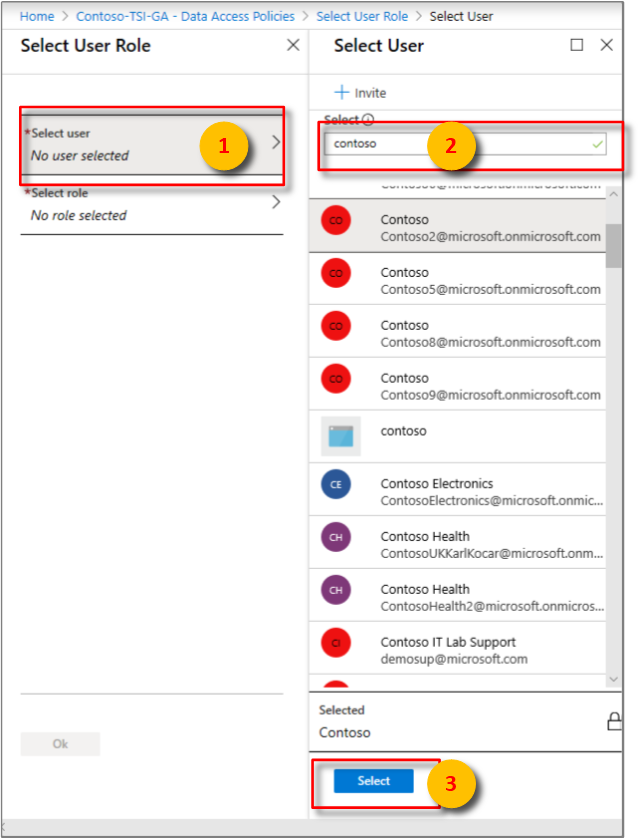

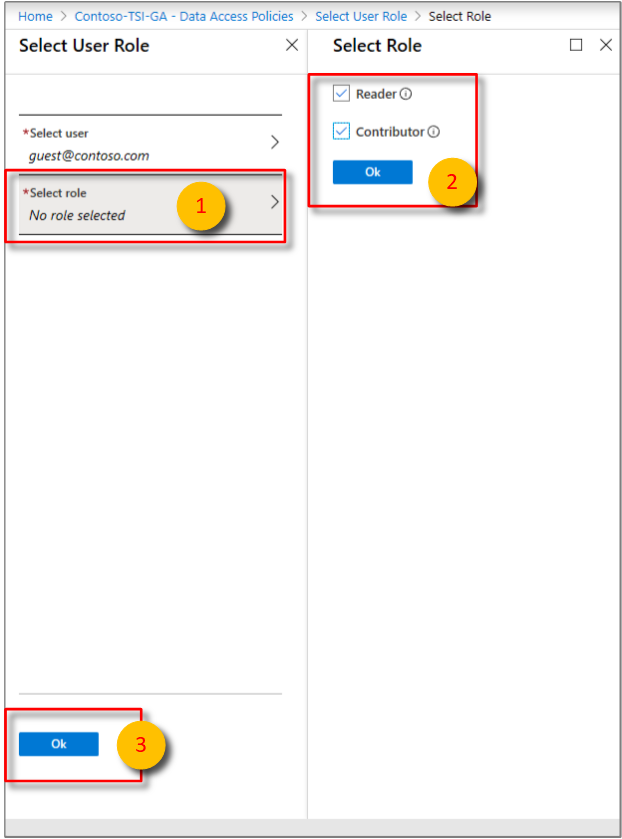

Scegliere Seleziona utente. Cercare il nome utente o l'indirizzo di posta elettronica per individuare l'utente che si vuole aggiungere. Selezionare Seleziona per confermare la selezione.

Scegliere Seleziona ruolo. Scegliere il ruolo di accesso appropriato per l'utente:

Selezionare Collaboratore se si vuole consentire all'utente di modificare i dati di riferimento e condividere le prospettive e le query salvate con altri utenti dell'ambiente.

In alternativa, selezionare Lettore per consentire all'utente di eseguire query sui dati e salvare query personali non condivise nell'ambiente.

Selezionare OK per confermare la scelta del ruolo.

Selezionare OK nella pagina Selezionare il ruolo utente.

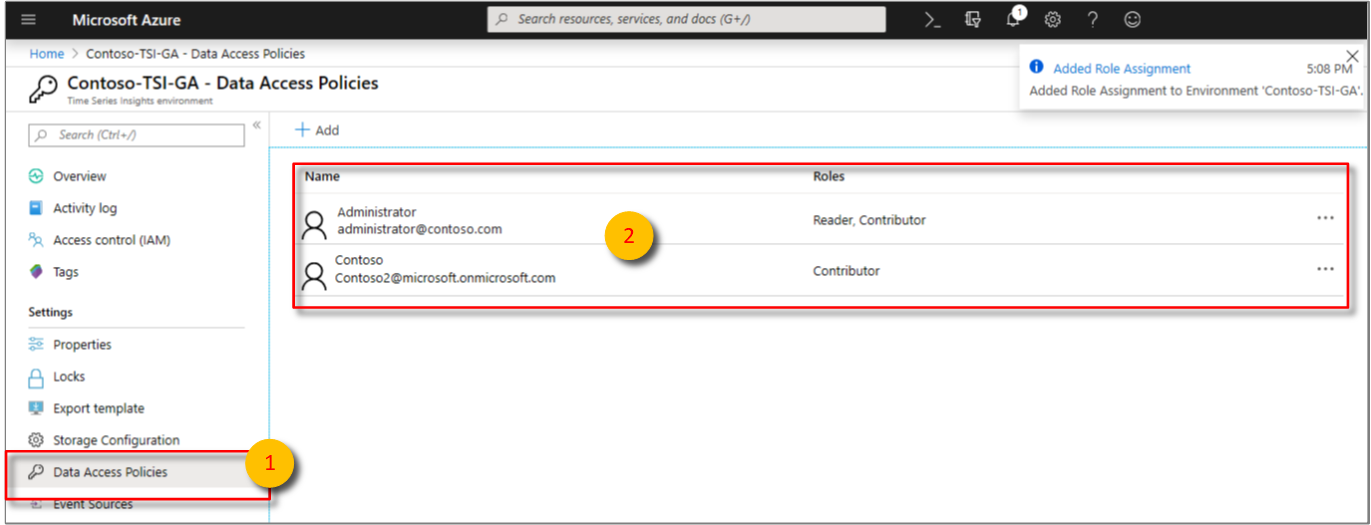

Verificare che nella pagina Criteri di accesso ai dati siano elencati gli utenti e i ruoli per ogni utente.

Fornire l'accesso guest da un altro tenant di Microsoft Entra

Il Guest ruolo non è un ruolo di gestione. Si tratta di un termine usato per un account che viene invitato da un tenant a un altro. Dopo che l'account guest viene invitato nella directory del tenant, può avere lo stesso controllo di accesso applicato ad esso come qualsiasi altro account. È possibile concedere l'accesso alla gestione a un ambiente Azure Time Series Insights usando il pannello Controllo di accesso (IAM). In alternativa, è possibile concedere l'accesso ai dati nell'ambiente tramite il pannello dei criteri di accesso ai dati. Per altre informazioni sull'accesso guest del tenant di Microsoft Entra, vedere Aggiungere utenti di Collaborazione B2B di Microsoft Entra nel portale di Azure.

Seguire questa procedura per concedere l'accesso guest a un ambiente Azure Time Series Insights a un utente di Microsoft Entra da un altro tenant.

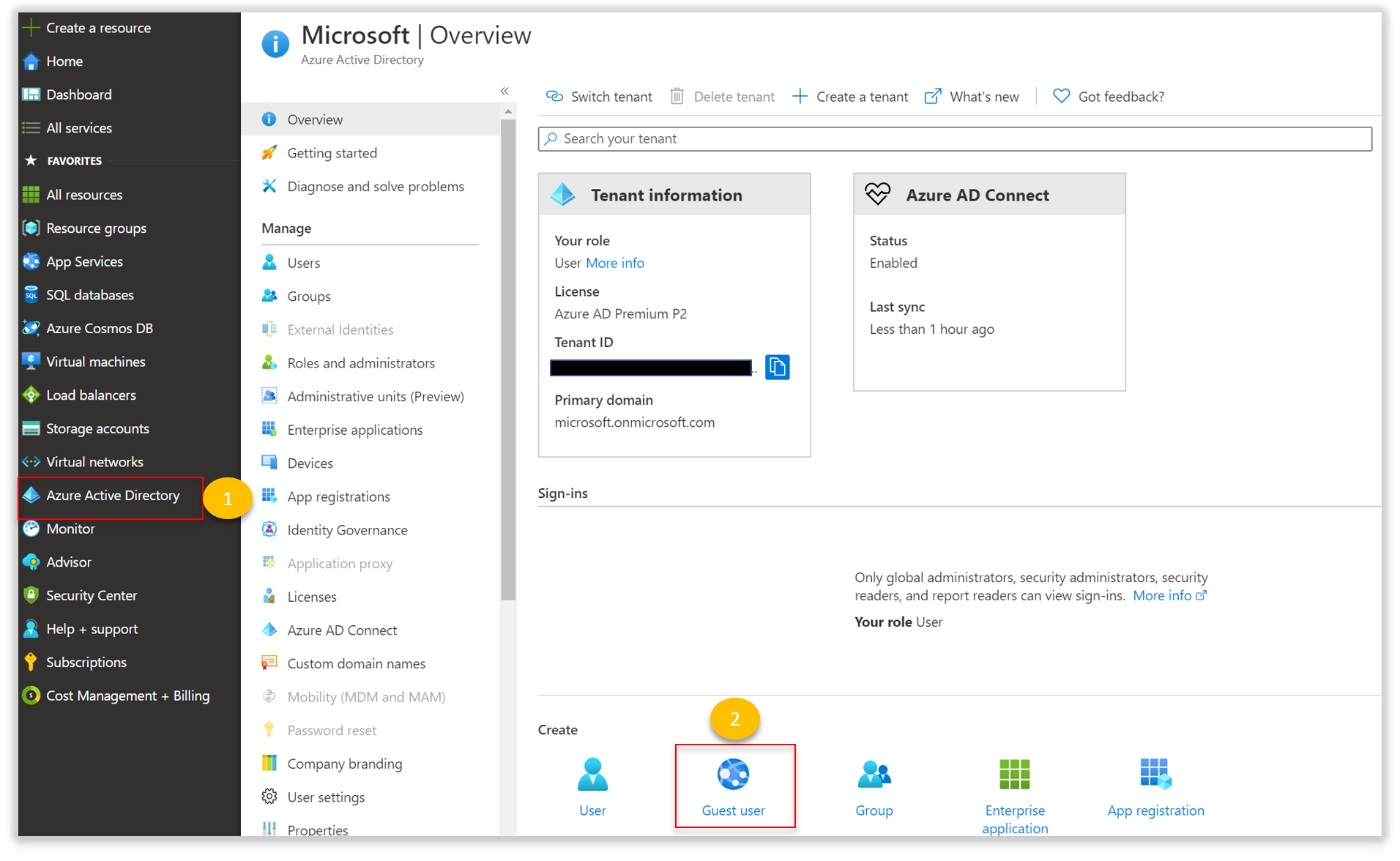

Passare a portale di Azure, fare clic su Microsoft Entra ID, scorrere verso il basso nella scheda Panoramica e quindi selezionare Utente guest.

Immettere l'indirizzo di posta elettronica per l'utente da invitare. Questo indirizzo di posta elettronica deve essere associato all'ID Microsoft Entra. Aggiungere un messaggio personale all'invito (facoltativo).

Cercare il messaggio di conferma visualizzato sullo schermo. È anche possibile fare clic su Notifiche per confermare che l'utente guest è stato aggiunto.

Tornare all'ambiente Time Series Insights per aggiungere l'utente guest appena creato. Fare clic su Criteri di accesso ai dati come descritto in Concedere l'accesso ai dati. Selezionare utente. Cercare l'indirizzo di posta elettronica dell'utente guest invitato per individuare l'utente da aggiungere. Selezionare quindi per confermare la selezione.

Scegliere Seleziona ruolo. Scegliere il ruolo di accesso appropriato per l'utente guest:

Selezionare Collaboratore se si vuole consentire all'utente di modificare i dati di riferimento e condividere le prospettive e le query salvate con altri utenti dell'ambiente.

In alternativa, selezionare Lettore per consentire all'utente di eseguire query sui dati e salvare query personali non condivise nell'ambiente.

Selezionare OK per confermare la scelta del ruolo.

Selezionare OK nella pagina Selezionare il ruolo utente.

Verificare che nella pagina Criteri di accesso ai dati vengano elencati l'utente guest e i ruoli per ogni utente guest.

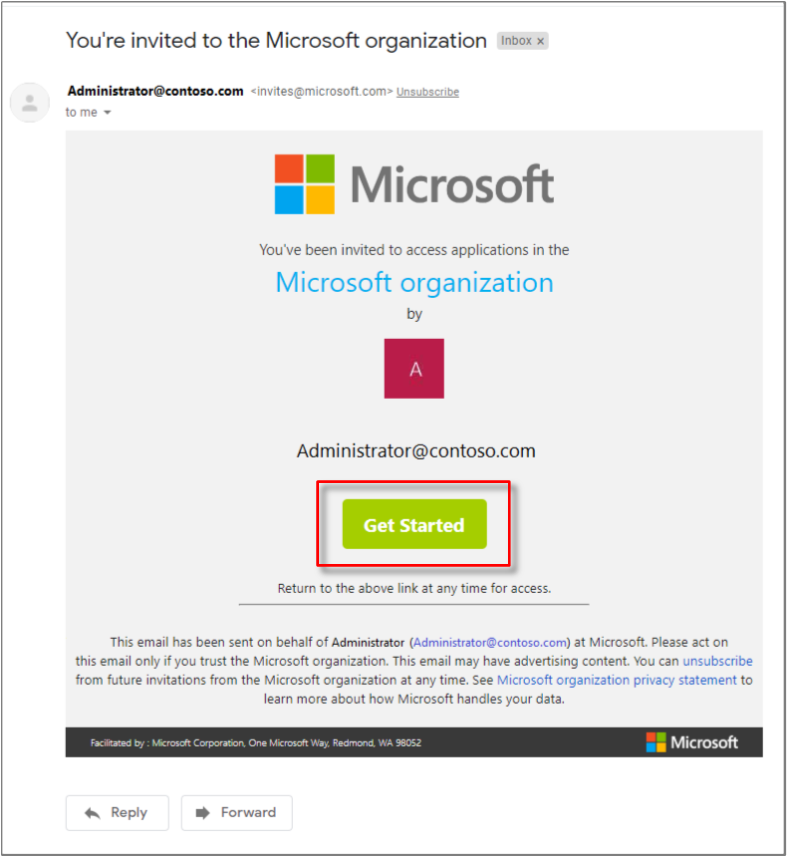

A questo punto, l'utente guest riceverà un messaggio di posta elettronica di invito all'indirizzo di posta elettronica specificato in precedenza. L'utente guest seleziona Inizia per confermare l'accettazione e connettersi al cloud di Azure.

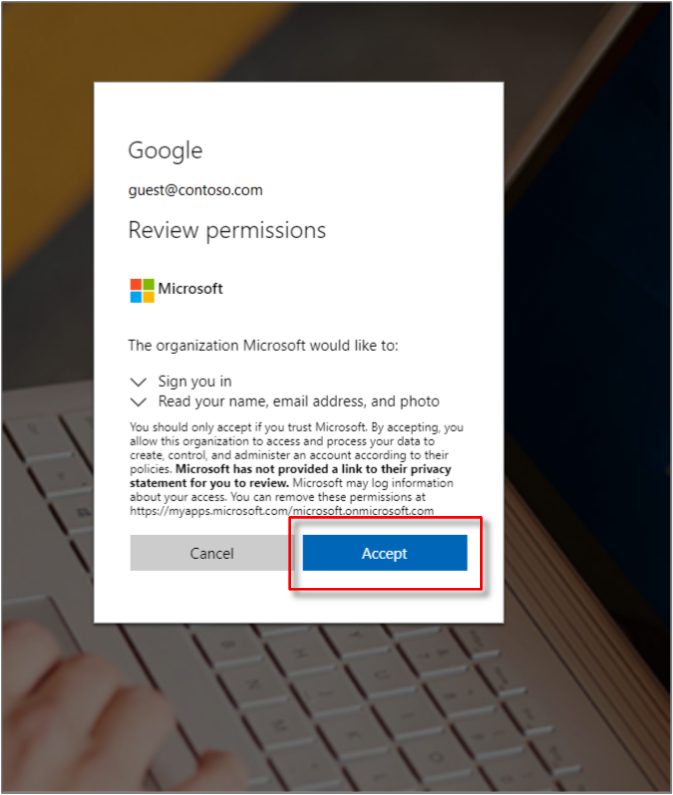

Dopo aver selezionato Inizia, all'utente guest verrà visualizzata una casella di autorizzazioni associata all'organizzazione dell'amministratore. Quando si concede l'autorizzazione selezionando Accetta, verrà eseguito l'accesso.

L'amministratore condivide l'URL dell'ambiente con il guest.

Dopo che l'utente guest ha eseguito l'accesso all'indirizzo di posta elettronica usato per invitarli e accetta l'invito, verrà indirizzato a portale di Azure.

Il guest può ora accedere all'ambiente condiviso usando l'URL dell'ambiente fornito dall'amministratore. Possono immettere tale URL nel Web browser per l'accesso immediato.

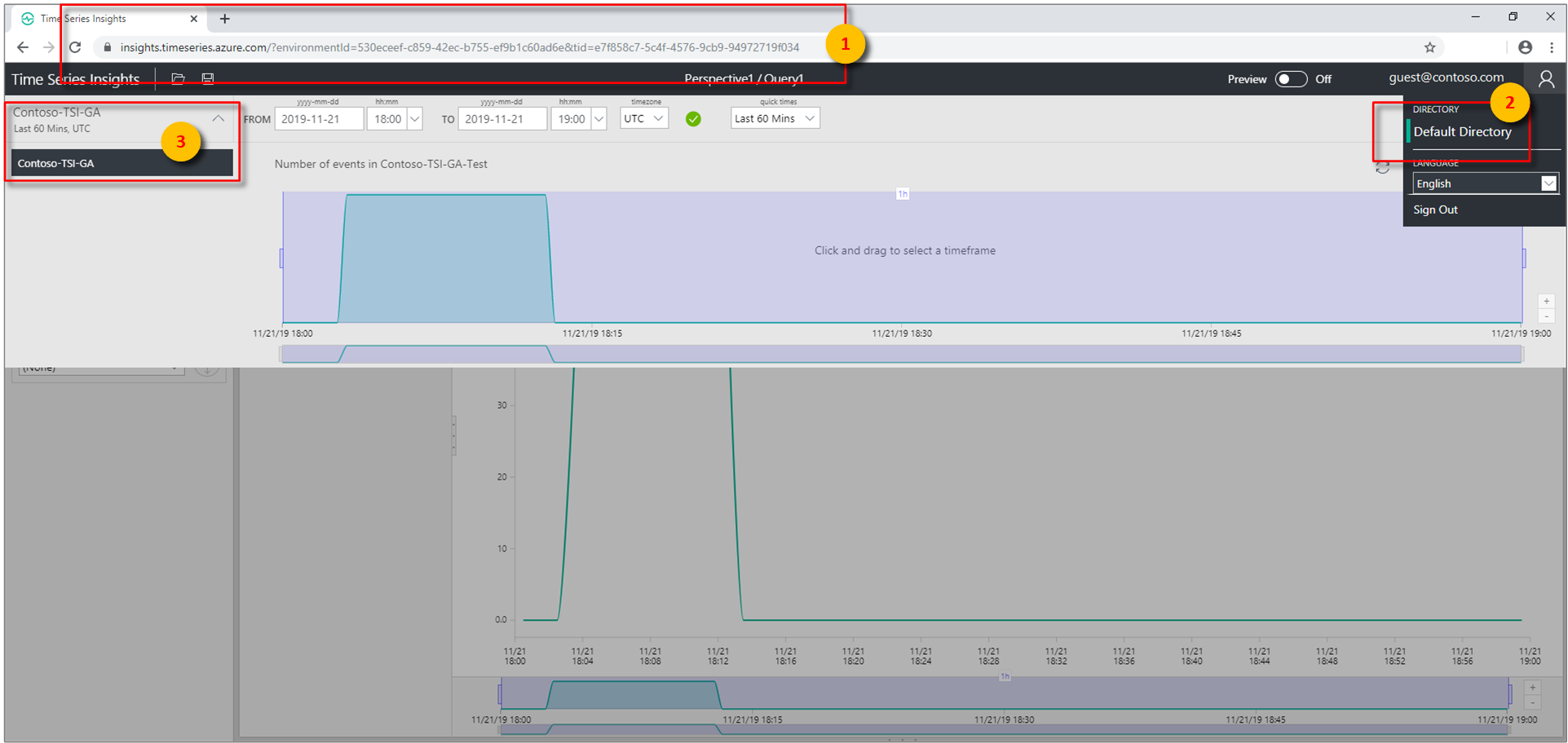

Il tenant dell'amministratore verrà visualizzato all'utente guest dopo aver selezionato l'icona del profilo nell'angolo superiore destro dello strumento di esplorazione di Time Series.

Dopo che l'utente guest seleziona il tenant dell'amministratore, avrà la possibilità di selezionare l'ambiente Azure Time Series Insights condiviso.

Ora hanno tutte le funzionalità associate al ruolo a cui sono state fornite nel passaggio 5.

Procedura per quando la sottoscrizione viene spostata tra i tenant

I criteri di accesso ai dati di Time Series Insights sono supportati da Microsoft Entra ID, che sono associati a un tenant di Azure in cui risiede la sottoscrizione.

Gli oggetti Microsoft Entra a cui vengono concessi i criteri di accesso ai dati e l'ambiente Time Series Insights stesso devono trovarsi nello stesso tenant. In caso contrario, questi oggetti non avranno accesso all'ambiente.

Se si prevede di spostare l'ambiente della sottoscrizione in un tenant diverso, è necessario assicurarsi che i criteri di accesso ai dati vengano aggiornati per riflettere gli oggetti Microsoft Entra nel nuovo tenant.

Per semplificare questo processo, attenersi alla procedura seguente.

Prima di spostare una sottoscrizione in un altro tenant

- Assicurarsi di mantenere un elenco delle assegnazioni correnti dei criteri di accesso ai dati dall'ambiente mentre è ancora nel tenant di origine.

- Assicurarsi che gli utenti, i gruppi o le app a cui si vuole comunque accedere all'ambiente dopo la migrazione della sottoscrizione ad Active Directory nel tenant di destinazione.

- Assicurarsi di avere , o di essere coinvolti con un utente che avrà almeno l'accesso collaboratore alla sottoscrizione dopo che è stato spostato, in modo che i criteri di accesso ai dati possano essere riappattiti nell'ambiente nel tenant di destinazione.

Dopo aver spostato una sottoscrizione in un altro tenant

Avere accesso collaboratore alla sottoscrizione nel tenant di destinazione, è possibile

- Rimuovere tutti i criteri di accesso ai dati di cui è stata eseguita la migrazione con l'ambiente, perché appartengono al tenant di origine.

- Concedere nuovamente i criteri di accesso all'ambiente usando i passaggi precedenti, puntando ora agli oggetti Microsoft Entra nel tenant di destinazione.

Passaggi successivi

Leggere Autenticazione e autorizzazione per i passaggi di registrazione dell'app Microsoft Entra.

Visualizzare l'ambiente in Azure Time Series Insights Explorer.