Connettività cross-premise e da rete virtuale a rete virtuale a disponibilità elevata

Questo articolo offre una panoramica delle opzioni di configurazione a disponibilità elevata per la connettività cross-premise e da rete virtuale a rete virtuale con gateway VPN di Azure.

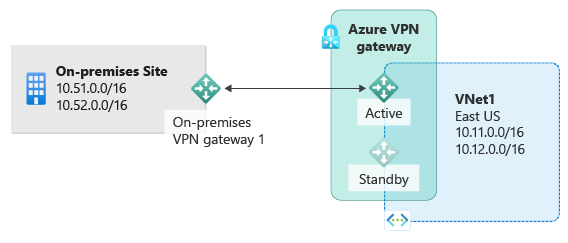

Informazioni sulla ridondanza del gateway VPN

Ogni gateway VPN di Azure è costituito da due istanze in una configurazione di tipo attivo-standby. In caso di interruzione imprevista o di manutenzione pianificata nell'istanza attiva, l'istanza di standby assume automaticamente il controllo (failover) e riprende le connessioni VPN S2S o da rete virtuale a rete virtuale. Il passaggio causerà una breve interruzione. In caso di manutenzione pianificata, la connettività dovrebbe essere ripristinata entro 10-15 secondi. Per i problemi non pianificati, il ripristino della connessione è più lungo, da 1 a 3 minuti nel peggiore dei casi. Per le connessioni client VPN da sito a sito al gateway, le connessioni da sito a sito vengono disconnesse e gli utenti devono riconnettersi dai computer client.

Cross-premise a disponibilità elevata

Per offrire una migliore disponibilità per le connessioni cross-premise, sono disponibili alcune opzioni:

- Più dispositivi VPN locali

- Gateway VPN di Azure di tipo attivo-attivo

- Combinazione di entrambe le opzioni

Più dispositivi VPN locali

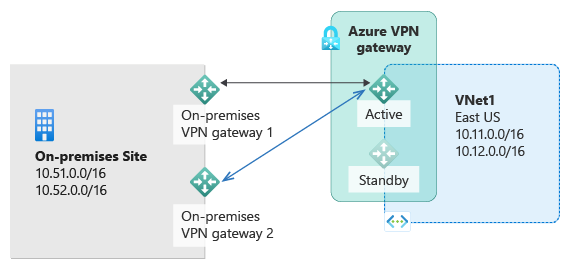

È possibile usare più dispositivi VPN dalla rete locale per connettersi al gateway VPN di Azure, come illustrato nel diagramma seguente:

Questa configurazione offre più tunnel attivi dallo stesso gateway VPN di Azure ai dispositivi locali nella stessa località. Esistono alcuni requisiti e vincoli:

- È necessario creare più connessioni VPN S2S dai dispositivi VPN ad Azure. Quando si connettono più dispositivi VPN dalla stessa rete locale ad Azure, è necessario creare un gateway di rete locale per ogni dispositivo VPN e una connessione dal gateway VPN di Azure a ogni gateway di rete locale.

- I gateway di rete locali corrispondenti ai dispositivi VPN devono avere indirizzi IP pubblici univoci nella proprietà "GatewayIpAddress".

- Per questa configurazione è necessario BGP. Per ogni gateway di rete locale che rappresenta un dispositivo VPN deve essere specificato un indirizzo IP univoco del peer BGP nella proprietà "BgpPeerIpAddress".

- È consigliabile usare BGP per annunciare gli stessi prefissi dei prefissi di rete locale al gateway VPN di Azure. Il traffico verrà inoltrato attraverso questi tunnel simultaneamente.

- È necessario usare Equal-cost multi path routing (ECMP).

- Ogni connessione viene conteggiata rispetto al numero massimo di tunnel per il gateway VPN di Azure. Per informazioni più recenti su tunnel, connessioni e velocità effettiva, vedere la pagina delle impostazioni di Gateway VPN.

In questa configurazione, il gateway VPN di Azure è comunque in modalità attivo-standby, quindi si verificano lo stesso comportamento di failover e la stessa breve interruzione descritti sopra. Questa configurazione protegge tuttavia da errori o interruzioni nella rete locale e nei dispositivi VPN.

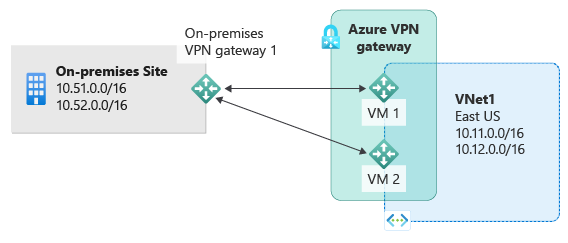

Gateway VPN con modalità attiva-attiva

È possibile creare un gateway VPN di Azure in una configurazione attiva-attiva, in cui entrambe le istanze delle macchine virtuali del gateway stabiliscono tunnel VPN da sito a sito per il dispositivo VPN locale, come illustrato nel diagramma seguente:

In questa configurazione ogni istanza del gateway di Azure ha un indirizzo IP pubblico univoco e ognuno stabilisce un tunnel VPN IPsec/IKE S2S al dispositivo VPN locale specificato nel gateway di rete locale e nella connessione. Si noti che entrambi i tunnel VPN sono di fatto parte della stessa connessione. Sarà comunque necessario configurare il dispositivo VPN locale per accettare o stabilire due tunnel VPN da sito a questi due indirizzi IP pubblici del gateway VPN di Azure.

Dato che le istanze del gateway di Azure presentano una configurazione di tipo attivo-attivo, il traffico dalla rete virtuale di Azure alla rete locale verrà instradato attraverso i tunnel simultaneamente, anche se il dispositivo VPN potrebbe preferire un tunnel rispetto all'altro. Per un singolo flusso TCP o UDP, Azure prova a usare lo stesso tunnel durante l'invio di pacchetti alla rete locale. La rete locale potrebbe tuttavia usare un tunnel diverso per inviare pacchetti ad Azure.

In caso di evento imprevisto o di manutenzione pianificata in un'istanza del gateway, il tunnel IPsec da tale istanza al dispositivo VPN locale verrà disconnesso. Le route corrispondenti nei dispositivi VPN verranno rimosse o revocate automaticamente in modo che il traffico venga trasferito sull'altro tunnel IPsec attivo. Sul lato Azure, verrà eseguito automaticamente il passaggio dall'istanza interessata all'istanza attiva.

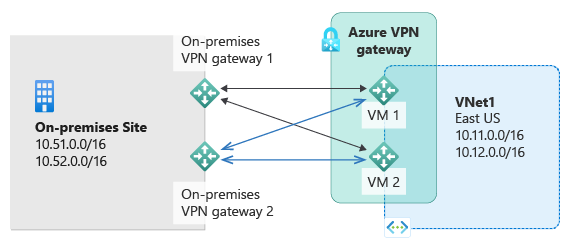

Doppia ridondanza: gateway VPN di tipo attivo-attivo sia per Azure che per le reti locali

L'opzione più affidabile consiste nel combinare i gateway attivi-attivi sia nella rete che in Azure, come illustrato nel diagramma seguente.

In questo caso si crea e si configura il gateway VPN di Azure in una configurazione attiva-attiva e si creano due gateway di rete locale e due connessioni per i due dispositivi VPN locali, come descritto in precedenza. Si ottiene così una connettività a maglia completa di 4 tunnel IPSec tra la rete virtuale di Azure e la rete locale.

Tutti i gateway e i tunnel sono attivi dal lato Azure, quindi il traffico viene distribuito tra tutti e 4 i tunnel contemporaneamente, anche se ogni flusso TCP o UDP seguirà di nuovo lo stesso tunnel o percorso dal lato Azure. Anche se distribuendo il traffico si può rilevare un lieve miglioramento della velocità effettiva sui tunnel IPsec, l'obiettivo principale di questa configurazione è la disponibilità elevata. E a causa della natura statistica della diffusione, è difficile fornire la misurazione del modo in cui le diverse condizioni del traffico dell'applicazione influiranno sulla velocità effettiva aggregata.

Questa topologia richiede due gateway di rete locale e due connessioni per supportare la coppia di dispositivi VPN locali e BGP è necessario per consentire le due connessioni alla stessa rete locale. Questi requisiti sono gli stessi descritti sopra.

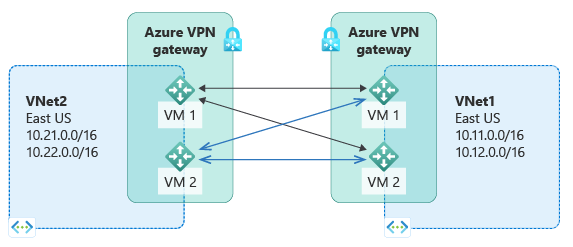

Da rete virtuale a rete virtuale a disponibilità elevata

La stessa configurazione di tipo attivo-attivo può essere applicata anche alle connessioni da rete virtuale a rete virtuale di Azure. È possibile creare gateway VPN attivi-attivi per entrambe le reti virtuali e connetterli insieme per formare la stessa connettività mesh completa di 4 tunnel tra le due reti virtuali, come illustrato nel diagramma seguente:

Ciò assicura che tra le due reti virtuali sia sempre presente una coppia di tunnel per qualsiasi evento di manutenzione pianificata, garantendo una disponibilità ancora maggiore. Anche se la stessa topologia per la connettività cross-premise richiede due connessioni, per la topologia da rete virtuale a rete virtuale illustrata sopra sarà necessaria una sola connessione per ogni gateway. BGP è inoltre facoltativo, a meno che non sia necessario il routing di transito sulla connessione da rete virtuale a rete virtuale.

Passaggi successivi

Vedere Configurare gateway attivi-attivi usando il portale di Azure o PowerShell.