Esercitazione: Creare un criterio WAF in Frontdoor di Azure usando il portale di Azure

Questa esercitazione illustra come creare un criterio web application firewall (WAF) di base e applicarlo a un host front-end in Frontdoor di Azure.

In questa esercitazione verranno illustrate le procedure per:

- Creare un criterio WAF.

- Associarlo a un host front-end.

- Configurare le regole WAF.

Prerequisiti

Creare un'istanza di Frontdoor di Azure o un profilo Frontdoor standard o Premium di Azure .

Creare un criterio WAF

Creare prima di tutto un criterio WAF di base con il set di regole predefinito gestito usando il portale di Azure.

Nel lato superiore sinistro della schermata selezionare Crea una risorsa. Cercare WAF, selezionare Web application firewall (WAF) e selezionare Crea.

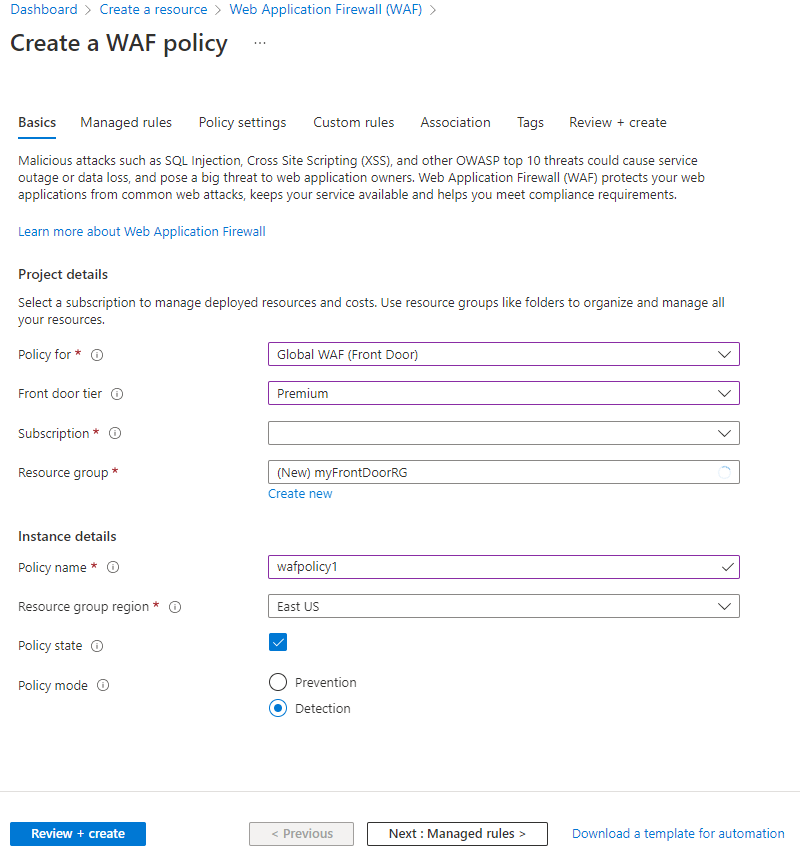

Nella scheda Informazioni di base della pagina Crea un criterio WAF immettere o selezionare le informazioni seguenti e accettare le impostazioni predefinite per le impostazioni rimanenti.

Impostazione Valore Criteri per Selezionare Global WAF (Frontdoor) .Select Global WAF (Frontdoor). Livello frontdoor Selezionare tra i livelli Classico, Standard e Premium . Subscription Selezionare la sottoscrizione di Azure. Resource group Selezionare il nome del gruppo di risorse frontdoor di Azure. Nome criteri Immettere un nome univoco per il criterio WAF. Stato criteri Impostare su Abilitato.

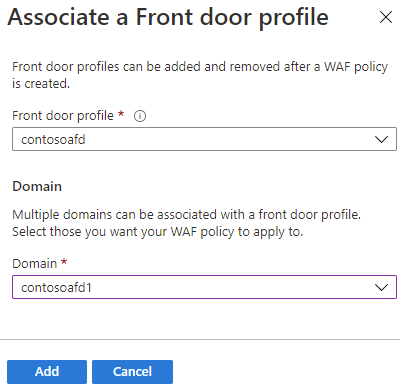

Nella scheda Associazione selezionare Associa un profilo frontdoor, immettere le impostazioni seguenti e selezionare Aggiungi.

Impostazione Valore Profilo frontdoor Selezionare il nome del profilo frontdoor di Azure. Domains Selezionare i domini a cui si vuole associare il criterio WAF e quindi selezionare Aggiungi.

Nota

Se il dominio è associato a un criterio WAF, viene visualizzato come disattivato. È innanzitutto necessario rimuovere il dominio dai criteri associati e quindi riassegnare il dominio a un nuovo criterio WAF.

Selezionare Rivedi e crea>Crea.

Configurare le regole WAF (facoltativo)

Seguire questa procedura per configurare le regole WAF.

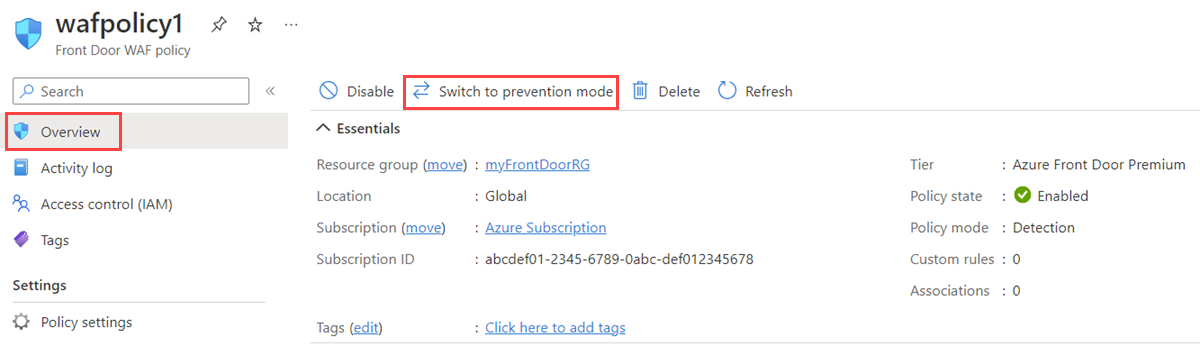

Cambia modalità

Quando si creano criteri WAF, per impostazione predefinita, il criterio WAF è in modalità rilevamento . In modalità di rilevamento , WAF non blocca le richieste. Al contrario, le richieste corrispondenti alle regole WAF vengono registrate nei log di WAF. Per visualizzare waf in azione, è possibile modificare le impostazioni della modalità da Rilevamento a Prevenzione. In modalità prevenzione le richieste che corrispondono alle regole definite vengono bloccate e registrate nei log WAF.

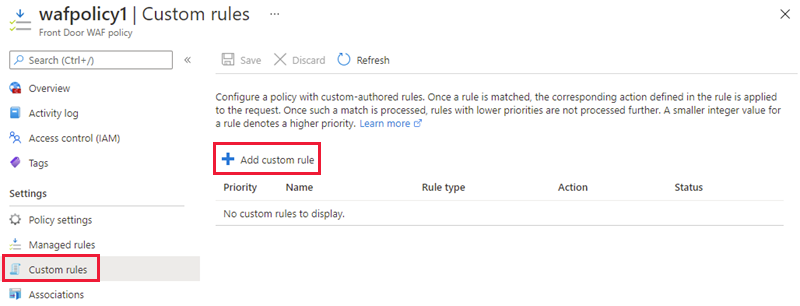

Regole personalizzate

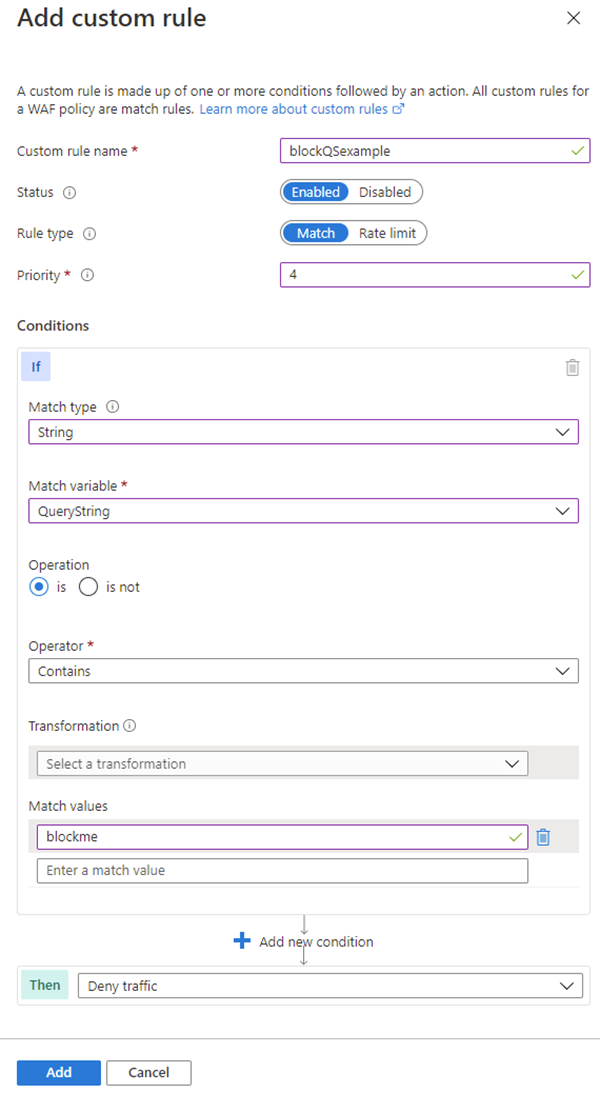

Per creare una regola personalizzata, nella sezione Regole personalizzate selezionare Aggiungi regola personalizzata per aprire la pagina di configurazione della regola personalizzata.

Nell'esempio seguente viene illustrato come configurare una regola personalizzata per bloccare una richiesta se la stringa di query contiene blockme.

Set di regole predefinito

Il set di regole predefinite gestito da Azure è abilitato per impostazione predefinita per i livelli Premium e classico di Frontdoor di Azure. Il servizio di ripristino di emergenza corrente per il livello Premium di Frontdoor di Azure è Microsoft_DefaultRuleSet_2.0. Microsoft_DefaultRuleSet_1.1 è il servizio drs corrente per il livello classico di Frontdoor di Azure. Nella pagina Regole gestite selezionare Assegna per assegnare un ripristino di emergenza diverso.

Per disabilitare una singola regola, selezionare la casella di controllo davanti al numero di regola e selezionare Disabilita nella parte superiore della pagina. Per modificare i tipi di azione per le singole regole all'interno del set di regole, selezionare la casella di controllo davanti al numero della regola e selezionare Cambia azione nella parte superiore della pagina.

Nota

Le regole gestite sono supportate solo nel livello Azure Frontdoor Premium e nei criteri del livello classico di Frontdoor di Azure.

Pulire le risorse

Quando non sono più necessari, eliminare il gruppo di risorse e tutte le risorse correlate.