Configurazione dell'account con autenticazione moderna in Exchange Online

Sintesi: informazioni su come gli utenti con account con autenticazione moderna possono configurare rapidamente i propri account di Outlook per iOS e Android in Exchange Online.

Gli utenti con account moderni abilitati per l'autenticazione (account Microsoft 365 o Office 365 o account locali che usano l'autenticazione moderna ibrida) hanno due modi per configurare i propri account Outlook per iOS e Android: Rilevamento automatico e Single Sign-On. Outlook per iOS e Android offre inoltre agli amministratori IT la possibilità di eseguire il push delle configurazioni degli account agli utenti di Microsoft 365 e Office 365 e di controllare se Outlook per iOS e Android supporta gli account personali.

Autenticazione moderna

L'autenticazione moderna è un termine generico per una combinazione di metodi di autenticazione e autorizzazione che includono:

Metodi di autenticazione: autenticazione a più fattori; Autenticazione basata su certificato client.

Metodi di autorizzazione: implementazione microsoft di Open Authorization (OAuth).

L'autenticazione moderna è abilitata tramite Microsoft Authentication Library (MSAL). L'autenticazione basata su MSAL è ciò che Outlook per iOS e Android usa per accedere alle cassette postali Exchange Online in Microsoft 365 o Office 365. L'autenticazione MSAL, usata dalle app di Office su dispositivi desktop e mobili, prevede l'accesso diretto degli utenti a Microsoft Entra ID, ovvero il provider di identità per Microsoft 365 e Office 365, anziché fornire le credenziali a Outlook.

L'autenticazione basata su MSAL usa OAuth per gli account moderni abilitati per l'autenticazione (account Microsoft 365 o Office 365 o account locali che usano l'autenticazione moderna ibrida). Fornisce anche un meccanismo sicuro per l'accesso alla posta elettronica da parte di Outlook per iOS e Android, senza richiedere l'accesso alle credenziali utente. All'accesso, l'utente esegue l'autenticazione direttamente con Microsoft Entra ID e riceve una coppia di token di accesso/aggiornamento in cambio. Il token di accesso concede a Outlook per iOS e Android l'accesso alle risorse appropriate in Microsoft 365 o Office 365 (ad esempio, la cassetta postale dell'utente). Un token di aggiornamento viene usato per ottenere una nuova coppia di token di accesso o di aggiornamento alla scadenza del token di accesso corrente. OAuth offre a Outlook un meccanismo sicuro per accedere a Microsoft 365 o Office 365, senza la necessità o l'archiviazione delle credenziali di un utente.

Per informazioni sulla durata dei token, vedere Durata dei token configurabili in Microsoft Identity Platform. I valori di durata dei token possono essere regolati; Per altre informazioni, vedere Configurare la gestione delle sessioni di autenticazione con l'accesso condizionale. Se si sceglie di ridurre la durata dei token, è anche possibile ridurre le prestazioni di Outlook per iOS e Android, perché una durata inferiore aumenta il numero di volte in cui l'applicazione deve acquisire un nuovo token di accesso.

Un token di accesso concesso in precedenza è valido fino alla scadenza. Il modello di identità utilizzato per l'autenticazione ha un impatto sulla modalità di gestione della scadenza delle password. Sono disponibili tre scenari:

Per un modello di identità federato, il provider di identità locale deve inviare attestazioni di scadenza della password a Microsoft Entra ID, in caso contrario, Microsoft Entra ID non sarà in grado di agire sulla scadenza della password. Per ulteriori informazioni, vedere Configurare AD FS per l'invio delle attestazioni di scadenza della password.

La sincronizzazione dell'hash delle password non supporta la scadenza delle password. Questo scenario significa che le app che in precedenza avevano ottenuto una coppia di token di accesso e aggiornamento continueranno a funzionare fino al superamento della durata della coppia di token o alla modifica della password da parte dell'utente. Per altre informazioni, vedere Implementare la sincronizzazione delle password con Microsoft Entra Connect Sync.

L'autenticazione pass-through richiede che il writeback delle password sia abilitato in Microsoft Entra Connect. Per altre informazioni, vedere Microsoft Entra autenticazione pass-through: domande frequenti.

Alla scadenza del token, il client tenta di usare il token di aggiornamento per ottenere un nuovo token di accesso, ma poiché la password dell'utente è stata modificata, il token di aggiornamento viene invalidato (presupponendo che la sincronizzazione della directory si sia verificata tra locale e Microsoft Entra ID). Il token di aggiornamento invalidato impone all'utente di eseguire nuovamente l'autenticazione per ottenere una nuova coppia di token di accesso e token di aggiornamento.

Autodetect

Outlook per iOS e Android offre una soluzione denominata Rilevamento automatico che consente agli utenti finali di configurare rapidamente i propri account. Rilevamento automatico determinerà il tipo di account usato dall'utente, in base al dominio SMTP. I tipi di account coperti da questo servizio includono Microsoft 365, Office 365, Outlook.com, Google, Yahoo e iCloud. Il rilevamento automatico esegue quindi le configurazioni appropriate per l'app nel dispositivo dell'utente in base a tale tipo di account. Questa soluzione consente di risparmiare tempo per gli utenti ed elimina la necessità di immettere manualmente le impostazioni di configurazione, ad esempio nome host e numero di porta.

Per l'autenticazione moderna, usata da tutti gli account Microsoft 365 o Office 365 e gli account locali usando l'autenticazione moderna ibrida, il rilevamento automatico delle query Exchange Online per le informazioni sull'account di un utente e quindi configura Outlook per iOS e Android nel dispositivo dell'utente in modo che l'app possa connettersi a Exchange Online. Durante questo processo, le uniche informazioni richieste dall'utente sono le credenziali e l'indirizzo SMTP.

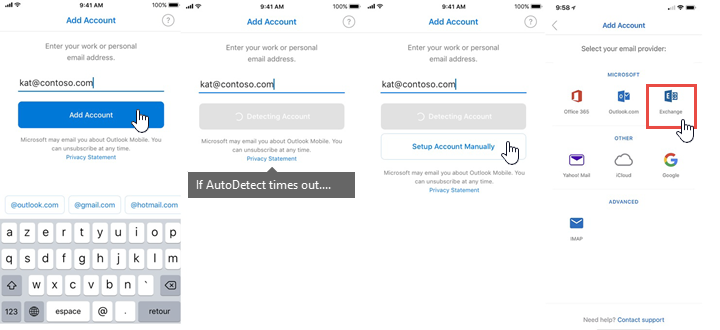

Nelle immagini seguenti viene mostrato un esempio di configurazione dell'account tramite Rilevamento automatico:

Se il rilevamento automatico non riesce per un utente, le immagini seguenti mostrano un percorso di configurazione dell'account alternativo usando la configurazione manuale:

Single Sign-On

Tutte le app Microsoft che usano Microsoft Authentication Library (MSAL) supportano l'accesso Single Sign-On. Inoltre, l'accesso Single Sign-On è supportato anche quando le app vengono usate con le app Microsoft Authenticator o Microsoft Portale aziendale.

I token possono essere condivisi e riutilizzati da altre app Microsoft (ad esempio Word dispositivi mobili) negli scenari seguenti:

Quando le app sono firmate dallo stesso certificato di firma e usano lo stesso endpoint del servizio o lo stesso URL del gruppo di destinatari, ad esempio l'URL di Microsoft 365 o Office 365. In questo caso, il token viene memorizzato nell'archivio condiviso delle app.

Quando le app usano o supportano l'accesso Single Sign-On con un'app broker e i token vengono archiviati all'interno dell'app broker. Microsoft Authenticator è un esempio di app broker. Nello scenario dell'app broker, dopo aver tentato di accedere a Outlook per iOS e Android, MSAL avvierà l'app Microsoft Authenticator, che effettuerà una connessione a Microsoft Entra ID per ottenere il token. Manterrà quindi il token e lo riutilizzerà per le richieste di autenticazione provenienti da altre app, per tutto il tempo consentito dalla durata del token configurata.

Per altre informazioni, vedere Configurare l'accesso SSO in macOS e iOS.

Se un utente ha già eseguito l'accesso a un'altra app Microsoft nel proprio dispositivo, ad esempio Word o Portale aziendale, Outlook per iOS e Android rileverà tale token e lo userà per la propria autenticazione. Quando viene rilevato un token di questo tipo, gli utenti che aggiungono un account in Outlook per iOS e Android vedranno l'account individuato disponibile come "Trovato" in Account nel menu Impostazioni . I nuovi utenti visualizzano il proprio account nella schermata di configurazione dell'account iniziale.

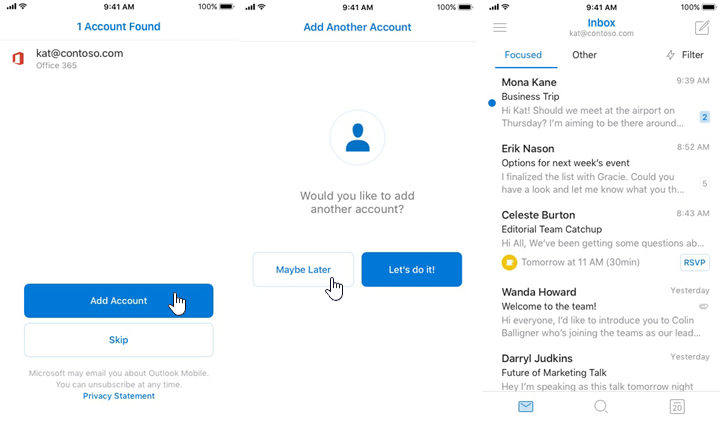

Nelle immagini seguenti viene mostrato un esempio di configurazione dell'account tramite Single Sign-On per un nuovo utente:

Se un utente ha già Outlook per iOS e Android, ad esempio per un account personale, ma viene rilevato un account Microsoft 365 o Office 365 perché è stato registrato di recente, il percorso di accesso Single Sign-On è simile all'immagine seguente:

Configurazione della configurazione dell'account tramite la gestione della mobilità aziendale

Outlook per iOS e Android offre agli amministratori IT la possibilità di eseguire il push delle configurazioni degli account in account Microsoft 365 o Office 365 o in account locali usando l'autenticazione moderna ibrida. Questa funzionalità funziona con qualsiasi provider di Gestione endpoint unificata (UEM) che usa il canale managed Configurazione app per iOS o Android nel canale Enterprise per Android.

Per gli utenti registrati in Microsoft Intune, è possibile distribuire le impostazioni di configurazione degli account usando Intune nel portale di Azure.

Dopo aver configurato la configurazione dell'account nel provider UEM e l'utente registra il dispositivo, Outlook per iOS e Android rileva che un account è "Trovato" e quindi richiede all'utente di aggiungere l'account. L'unica informazione che l'utente deve inserire per completare la procedura di configurazione è la propria password. Viene quindi caricato il contenuto della cassetta postale dell'utente e l'utente può iniziare a usare l'app.

Per altre informazioni sulle chiavi di configurazione di configurazione dell'account necessarie per abilitare questa funzionalità, vedere la sezione Configurazione configurazione account in Distribuzione di Outlook per iOS e Android Configurazione app Impostazioni.

Modalità account consentiti dall'organizzazione

Il rispetto dei criteri di sicurezza e conformità dei dati dei clienti più grandi e altamente regolamentati è un pilastro fondamentale per Microsoft 365 e Office 365 valore. Alcune aziende hanno l'obbligo di acquisire tutte le informazioni sulle comunicazioni all'interno dell'ambiente aziendale e, assicurarsi che i dispositivi vengano usati solo per le comunicazioni aziendali. Per supportare questi requisiti, Outlook per iOS e Android nei dispositivi gestiti dall'azienda può essere configurato in modo da consentire solo il provisioning di un singolo account aziendale in Outlook per iOS e Android. Come per la configurazione dell'account, questa funzionalità funziona con qualsiasi provider UEM che usa il canale Managed Configurazione app per iOS o Android nel canale Enterprise per Android. Questa funzionalità è supportata con Microsoft 365 e Office 365 account o account locali che usano l'autenticazione moderna ibrida. Tuttavia, è possibile aggiungere un solo account aziendale a Outlook per iOS e Android.

Per altre informazioni sulle impostazioni che devono essere configurate per distribuire la modalità Account consentiti dell'organizzazione, vedere la sezione Modalità account consentiti dall'organizzazione in Distribuzione di Outlook per iOS e Android Configurazione app Impostazioni.

Nota

La configurazione dell'account e la modalità account consentiti dall'organizzazione possono essere configurate insieme per semplificare la configurazione dell'account.

Per garantire che questi utenti possano accedere alla posta elettronica aziendale solo nei dispositivi registrati (sia iOS che Android Enterprise) con Intune, sarà necessario usare un criterio di accesso condizionale Microsoft Entra con i controlli di concessione Richiedi che i dispositivi siano contrassegnati come conformi e Richiedi app client approvata. I dettagli sulla creazione di questo tipo di criteri sono disponibili in Microsoft Entra accesso condizionale basato su app.

Importante

Richiedere che i dispositivi siano contrassegnati come controllo di concessione conforme richiede che il dispositivo sia gestito da Intune.

Il primo criterio consente l'accesso a Outlook per iOS e Android e blocca la connessione a Exchange Online dei client di Exchange ActiveSync che supportano OAuth. Vedere "Passaggio 1 - Configurare un criterio di accesso condizionale Microsoft Entra per Exchange Online", ma per il quinto passaggio selezionare "Richiedi che il dispositivo sia contrassegnato come conforme", "Richiedi app client approvata" e "Richiedi tutti i controlli selezionati".

Il secondo criterio impedisce ai client Exchange ActiveSync che usano l'autenticazione di base di connettersi a Exchange Online. Vedere "Passaggio 2 - Configurare un criterio di accesso condizionale Microsoft Entra per Exchange Online con sincronizzazione attiva (EAS)."