Utenti e gruppi cloud

L'identità ha un ruolo importante nell'amministrazione cloud perché le autorizzazioni applicate alle risorse cloud sono inutili se non si sa chi accede alle risorse. Se Bob non ha l'autorizzazione necessaria per eliminare una macchina virtuale, ma tenta comunque di eliminarla, si può impedire questa azione solo se si sa che si tratta di Bob. Tuttavia, se Bob è uno dei migliaia di dipendenti dell'organizzazione e le autorizzazioni devono essere definite per ogni singolo utente e ogni singola risorsa cloud, il reparto IT non riuscirà a bloccare tutto per fare in modo che solo gli utenti che devono essere in grado di accedere alle risorse possano accedervi.

Come verrà illustrato più avanti, è possibile applicare le autorizzazioni non solo a singole risorse cloud, ma anche a gruppi di risorse cloud. In modo analogo, è possibile inserire utenti come Bob nei gruppi e le autorizzazioni applicate alle risorse cloud possono fare riferimento a gruppi di utenti, così come a singoli utenti. I moderni sistemi di gestione delle identità supportano il concetto di gruppi di utenti al fine di semplificare l'amministrazione cloud e ridurre le probabilità di errore. È meno probabile che un amministratore commetta un errore se può applicare le autorizzazioni a livello di gruppo anziché a ogni singolo utente.

I sistemi di gestione delle identità devono essere in grado di assegnare identità a gruppi e a singoli utenti. Ma non è tutto. Una persona può eseguire l'autenticazione immettendo un nome utente e una password oppure posizionando un dito su un lettore biometrico. A volte anche le applicazioni software devono eseguire l'autenticazione poiché potrebbero comunicare con altri servizi o applicazioni che risponderanno solo se sono a conoscenza dell'identità del chiamante. Di conseguenza, la capacità di assegnare identità alle applicazioni è altrettanto importante quanto la capacità di assegnarle a utenti e gruppi di utenti.

I servizi directory aziendali supportano pertanto tre tipi di entità: utenti, gruppi di utenti e applicazioni. Gli utenti rappresentano le persone in un'organizzazione. I gruppi sono raccolte di utenti o altre entità e le entità applicazione consentono l'assegnazione di identità alle applicazioni in esecuzione. Collettivamente, queste sono note come entità di sicurezza. Di seguito si esamineranno i tre tipi di entità di sicurezza e se ne discuterà l'importanza per l'amministrazione cloud.

Utenti

Un utente è un'identità registrata con l'autorizzazione per eseguire una funzione o un set di funzioni all'interno di un sistema. A un utente può essere concessa l'autorizzazione per caricare dati in un servizio di archiviazione di cui è stato effettuato il provisioning nel cloud senza che possa tuttavia effettuare il provisioning o il deprovisioning di questi servizi. Un altro può avere autorizzazioni più globali che gli consentono di effettuare il provisioning e il deprovisioning dei servizi in base alle esigenze.

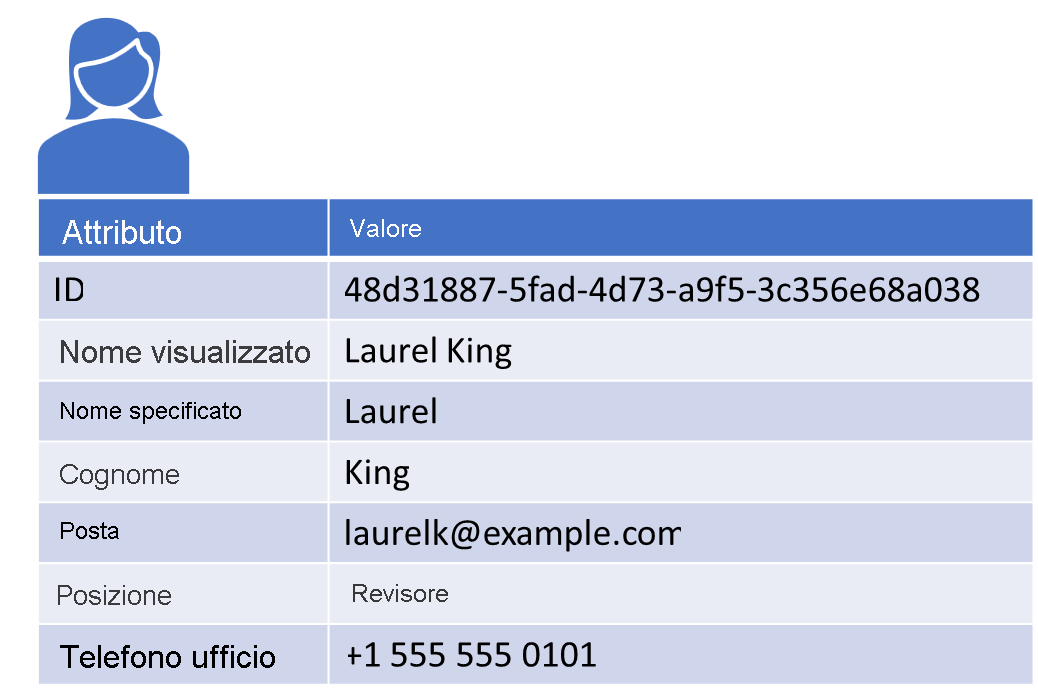

Gli utenti sono astrazioni di singole persone all'interno di un'organizzazione. E in quanto tali presentano attributi che possono includere nomi, numeri di telefono, indirizzi e altre funzioni che distinguono una persona da un'altra (figura 3.2). Questi attributi contribuiscono inoltre a rendere leggibili le informazioni relative agli utenti. Per un amministratore è più facile fare riferimento a "Laurel King" anziché a "48d31887-5FAD-4d73-a9f5-3c356e68a038". I moderni servizi directory consentono agli amministratori di definire gli attributi archiviati per conto di singoli utenti usando qualsiasi schema appropriato per l'organizzazione.

Figura 3.2: Esempio degli attributi che descrivono un utente.

Gruppi

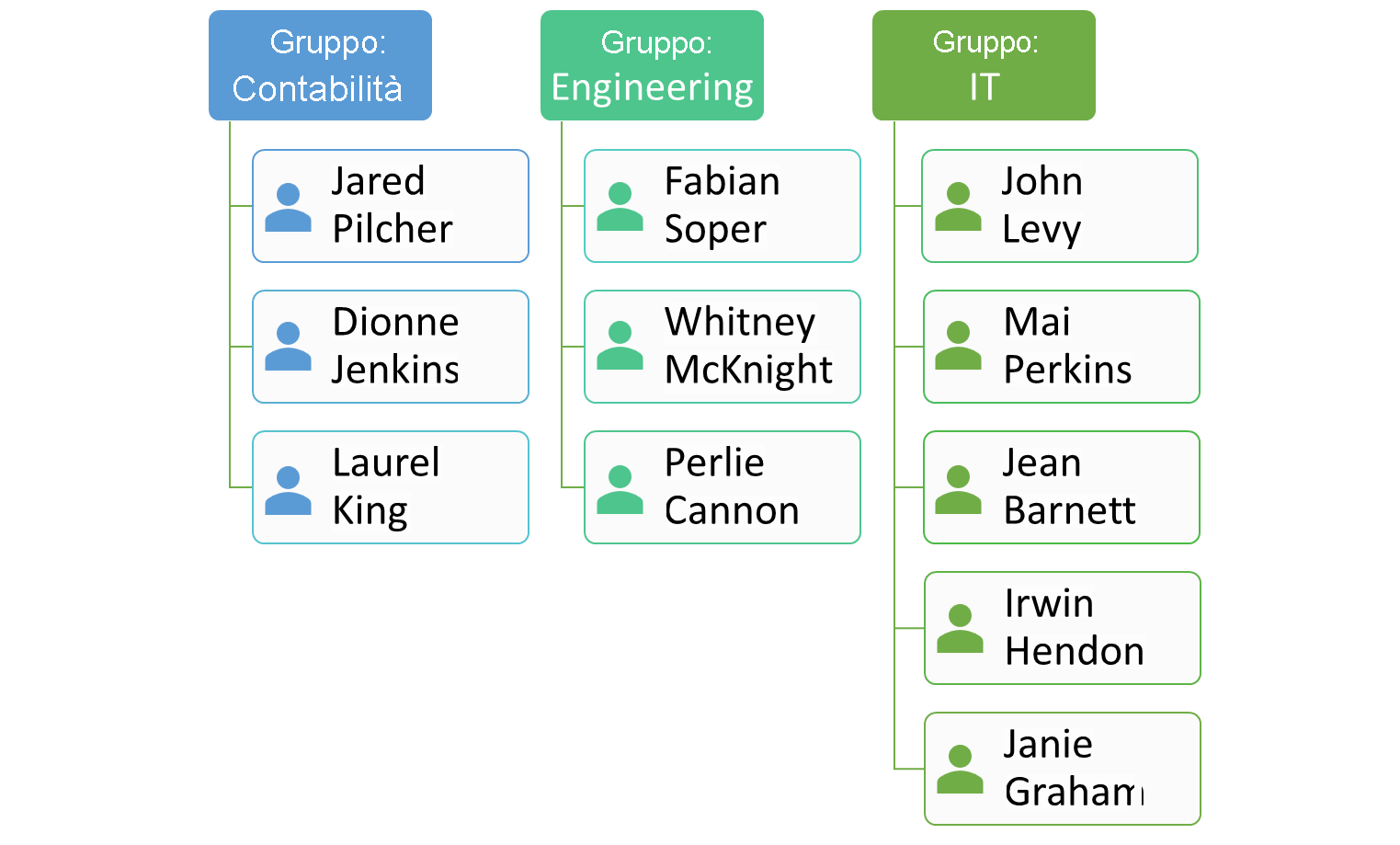

Dal momento che un sistema di identità deve essere scalabile per gestire numeri elevati di utenti, è utile creare astrazioni di raccolte di utenti simili. Un'astrazione chiave è il gruppo. In un sistema di gestione delle identità, i gruppi sono entità denominate. Possono riflettere la struttura organizzativa, ad esempio Contabilità, Progettazione o IT, funzioni lavorative, ad esempio Sviluppatore, Tester o Amministratore, posizioni geografiche o qualsiasi altro aspetto che si presti all'organizzazione logica degli utenti. Nella maggior parte dei sistemi di gestione delle identità, gli utenti possono essere membri di più gruppi, consentendo, ad esempio, che uno sviluppatore possa essere assegnato al reparto Contabilità nell'ufficio di Pittsburgh. La figura 3.3 illustra una struttura di gruppi che organizza gli utenti per reparto.

Figura 3.3: Utenti organizzati in gruppi di reparto.

I gruppi supportano l'applicazione in blocco delle impostazioni di gestione e semplificano quindi le attività di onboarding e gestione degli utenti di un'organizzazione. Quando nuovi utenti entrano a far parte dell'azienda, gli amministratori non devono assegnare individualmente autorizzazioni specifiche, ma possono aggiungerli ai gruppi esistenti e concentrarsi sulla gestione delle autorizzazioni del gruppo. L'assegnazione delle autorizzazioni a livello di gruppo riduce le possibilità di errore e consente agli amministratori di determinare in modo semplice e rapido le autorizzazioni concesse a un utente esaminandone semplicemente l'appartenenza a gruppi.

Applicazioni

Quando un'applicazione ospitata nel cloud effettua chiamate a un servizio che richiede l'autenticazione, sono necessarie considerazioni aggiuntive. Le credenziali possono essere archiviate nei dati di configurazione associati all'applicazione oppure possono essere incorporate nel codice dell'applicazione. Entrambe le opzioni, tuttavia, presentano un rischio per la sicurezza. Le credenziali archiviate in questo modo possono essere lette dagli utenti che hanno accesso al servizio cloud che ospita l'applicazione o al codice sorgente dell'applicazione stessa.

In alternativa, i provider di servizi cloud consentono alle applicazioni che ospitano di ottenere un'identità assegnata dal sistema in fase di esecuzione. Questa funzionalità è nota come Identità gestite in Azure e Service Accounts (Account servizio) in GCP. AWS offre una funzionalità simile consentendo di aggiungere ruoli alle istanze e di usarli per ottenere credenziali temporanee che verranno usate dall'applicazione. Il fatto che la soluzione cloud "conosca" l'applicazione e possa fornirle un'identità per l'accesso alle risorse protette elimina la necessità di archiviare credenziali, ad esempio nomi utente e password o chiavi di accesso, nelle applicazioni.