Connettore Jamf Mobile Threat Defense con Intune

Controllare l'accesso dei dispositivi mobili alle risorse aziendali usando l'accesso condizionale in base alla valutazione dei rischi condotta da Jamf. Jamf è una soluzione Mobile Threat Defense (MTD) che si integra con Microsoft Intune. Il rischio viene valutato in base ai dati di telemetria raccolti dai dispositivi dal servizio Jamf, tra cui:

- Vulnerabilità del sistema operativo

- App dannose installate

- Profili di rete dannosi

- Cryptojacking

È possibile configurare criteri di accesso condizionale basati sulla valutazione dei rischi di Jamf, abilitati tramite i criteri di conformità dei dispositivi di Intune. I criteri di valutazione dei rischi possono consentire o impedire ai dispositivi non conformi di accedere alle risorse aziendali in base alle minacce rilevate.

Nota

Nel luglio del 2021, Jamf ha completato l'acquisizione di Wandera, e più recentemente ha iniziato a cambiare il marchio e gli aggiornamenti per spostare Wandera nel portafoglio Jamf. Il lavoro per aggiornare l'interfaccia di amministrazione di Intune in modo da riflettere la nuova personalizzazione rimane in corso. Questo contenuto rifletterà il nuovo jamf di personalizzazione, ove possibile, ma continuerà a riflettere il marchio Wandera quando necessario per mantenere l'accuratezza dell'interfaccia utente corrente nell'interfaccia di amministrazione.

In che modo Intune e Jamf Mobile Threat Defense aiutano a proteggere le risorse aziendali?

L'app per dispositivi mobili di Jamf viene installata facilmente usando Microsoft Intune. Questa app acquisisce il file system, lo stack di rete e i dati di telemetria dei dispositivi e delle applicazioni (se disponibili). Queste informazioni vengono sincronizzate con il servizio cloud Jamf per valutare il rischio del dispositivo per le minacce per dispositivi mobili. Queste classificazioni a livello di rischio sono configurabili in base alle esigenze nella console di amministrazione di Jamf.

I criteri di conformità in Intune includono una regola per MTD basata sulla valutazione dei rischi di Jamf. Quando questa regola è abilitata, Intune valuta la conformità del dispositivo con i criteri abilitati.

Per i dispositivi non conformi, l'accesso a risorse come Microsoft 365 può essere bloccato. Gli utenti nei dispositivi bloccati ricevono indicazioni dall'app Jamf per risolvere il problema e ottenere nuovamente l'accesso.

Jamf aggiorna Intune con il livello di minaccia più recente di ogni dispositivo (Sicuro, Basso, Medio o Alto) ogni volta che cambia. Questo livello di minaccia viene continuamente ricalcolato da Jamf Security Cloud e si basa sullo stato del dispositivo, sull'attività di rete e su numerosi feed di intelligence sulle minacce per dispositivi mobili in varie categorie di minacce.

Queste categorie e i relativi livelli di minaccia associati sono configurabili nel portale di Jamf Security Cloud in modo che il livello di minaccia calcolato totale per ogni dispositivo sia personalizzabile in base ai requisiti di sicurezza dell'organizzazione. Con il livello di minaccia in mano, esistono due tipi di criteri di Intune che usano queste informazioni per gestire l'accesso ai dati aziendali:

Usando i criteri di conformità dei dispositivi con l'accesso condizionale, gli amministratori impostano criteri per contrassegnare automaticamente un dispositivo gestito come "non conforme" in base al livello di minaccia segnalato da Jamf. Questo flag di conformità determina successivamente criteri di accesso condizionale per consentire o negare l'accesso alle applicazioni che usano l'autenticazione moderna. Per informazioni dettagliate sulla configurazione, vedere Creare criteri di conformità del dispositivo Mobile Threat Defense (MTD) con Intune.

Usando i criteri di protezione delle app con avvio condizionale, gli amministratori possono impostare criteri che vengono applicati a livello di app nativa (ad esempio, app del sistema operativo Android e iOS/iPad come Outlook, OneDrive e così via) in base al livello di minaccia segnalato da Jamf. Questi criteri possono essere usati anche per i dispositivi non registrazione con applicazioni gestite mam per fornire criteri uniformi in tutte le piattaforme e modalità di proprietà dei dispositivi. Per informazioni dettagliate sulla configurazione, vedere Creare criteri di protezione delle app Mobile Threat Defense con Intune.

Piattaforme supportate

Le piattaforme seguenti sono supportate per Jamf quando sono registrate in Intune:

- Android 9.0 e versioni successive

- iOS 13.7 e versioni successive

Per altre informazioni sulla piattaforma e sul dispositivo, vedere il sito Web jamf.

Prerequisiti

- sottoscrizione Microsoft Intune Piano 1

- Microsoft Entra ID

- Jamf Mobile Threat Defense

Per altre informazioni, vedere Jamf Mobile Security.

Scenari di esempio

Ecco gli scenari comuni quando si usa Jamf MTD con Intune.

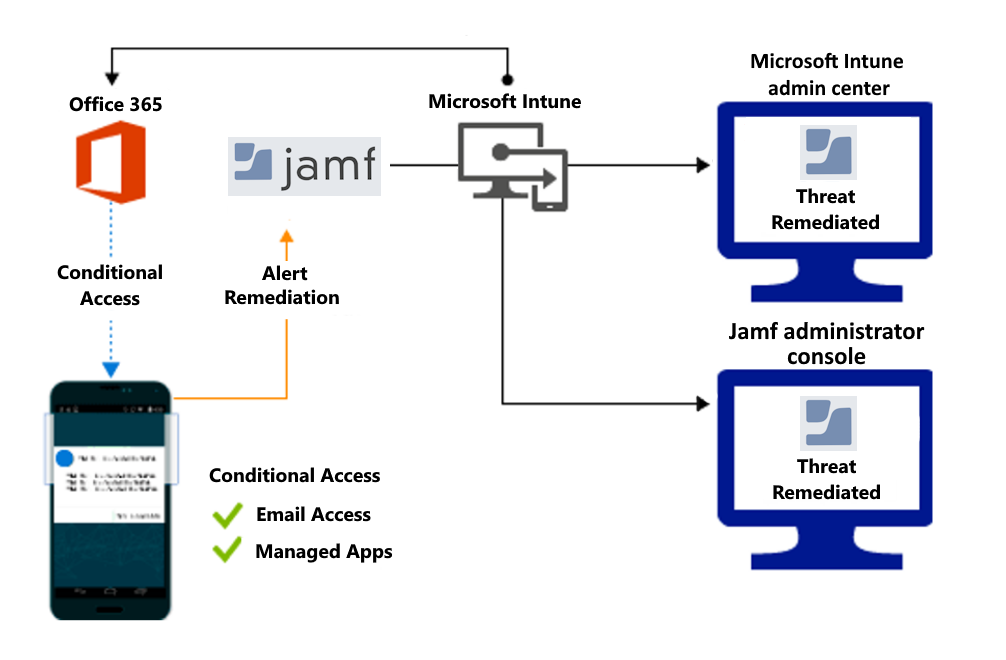

Controllare l'accesso in base alle minacce provenienti da app dannose

Quando vengono rilevate app dannose come malware nei dispositivi, è possibile bloccare i dispositivi da strumenti comuni fino a quando non è possibile risolvere la minaccia. I blocchi comuni includono:

- Connessione alla posta elettronica aziendale

- Sincronizzazione dei file aziendali con l'app OneDrive for Work

- Accesso alle app aziendali

Blocca quando vengono rilevate app dannose:

Accesso concesso per la correzione:

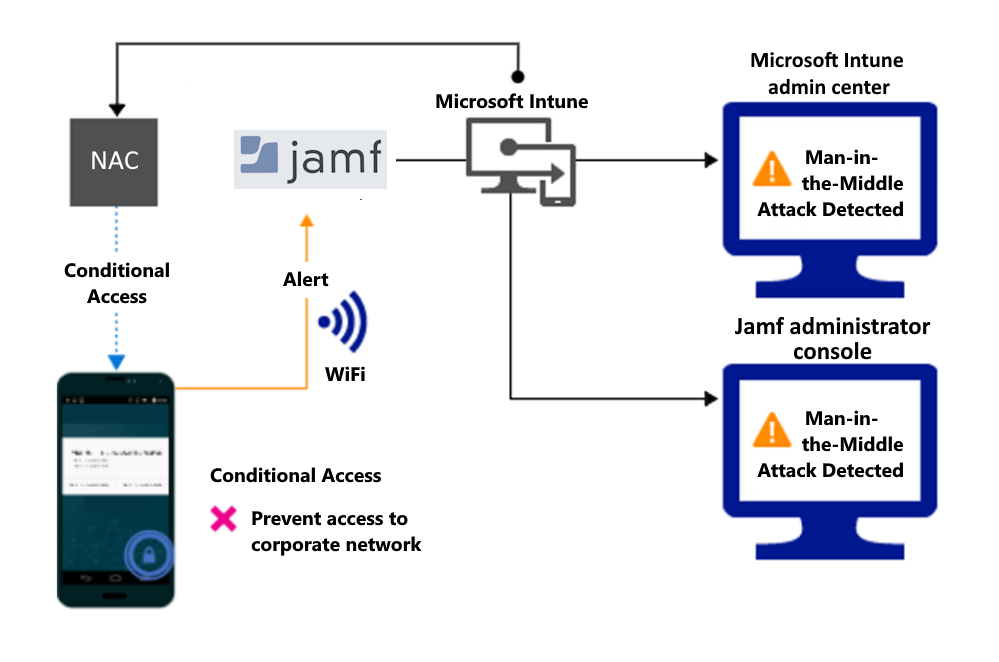

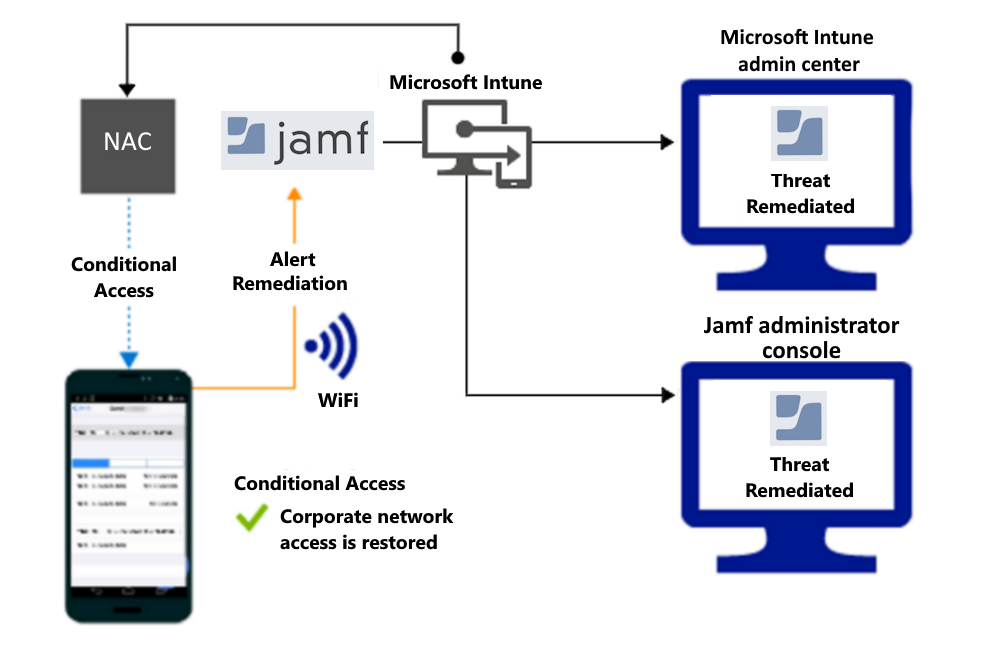

Controllare l'accesso in base alle minacce alla rete

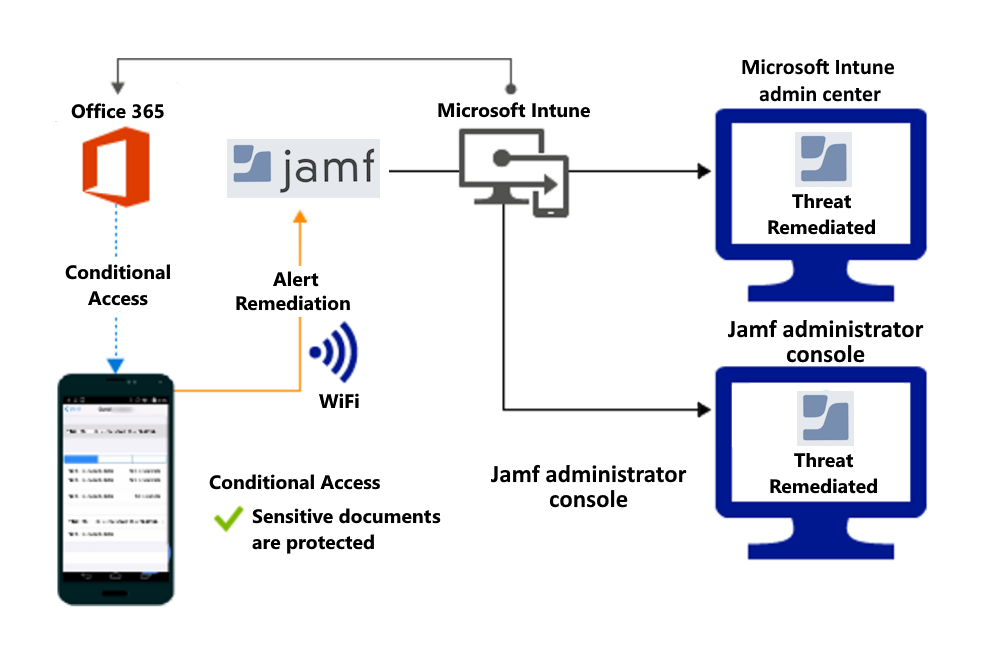

Rilevare le minacce alla rete, ad esempio attacchi man-in-the-middle e proteggere l'accesso alle reti Wi-Fi in base al rischio del dispositivo.

Bloccare l'accesso alla rete tramite Wi-Fi:

Accesso concesso per la correzione:

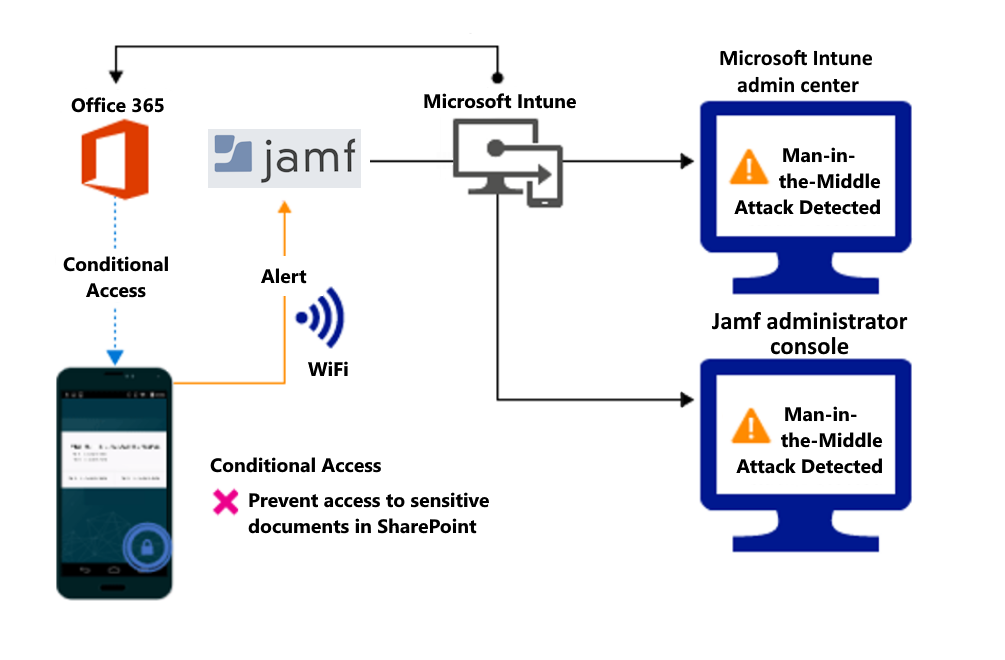

Controllare l'accesso a SharePoint Online in base alle minacce alla rete

Rilevare le minacce alla rete, ad esempio attacchi man-in-the-middle, e impedire la sincronizzazione dei file aziendali in base al rischio del dispositivo.

Bloccare SharePoint Online quando vengono rilevate minacce di rete:

Accesso concesso per la correzione:

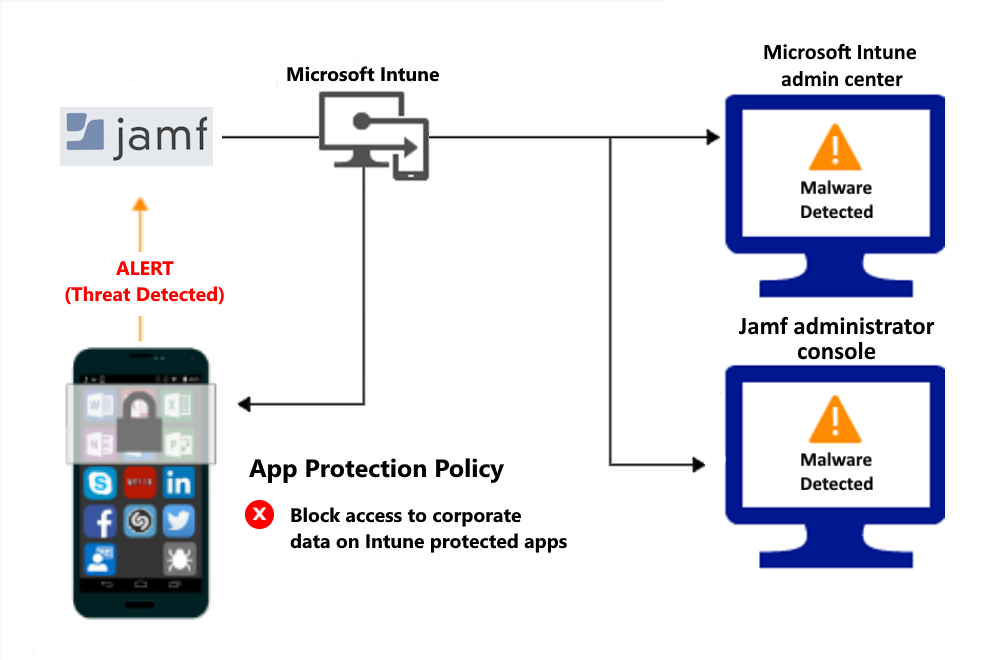

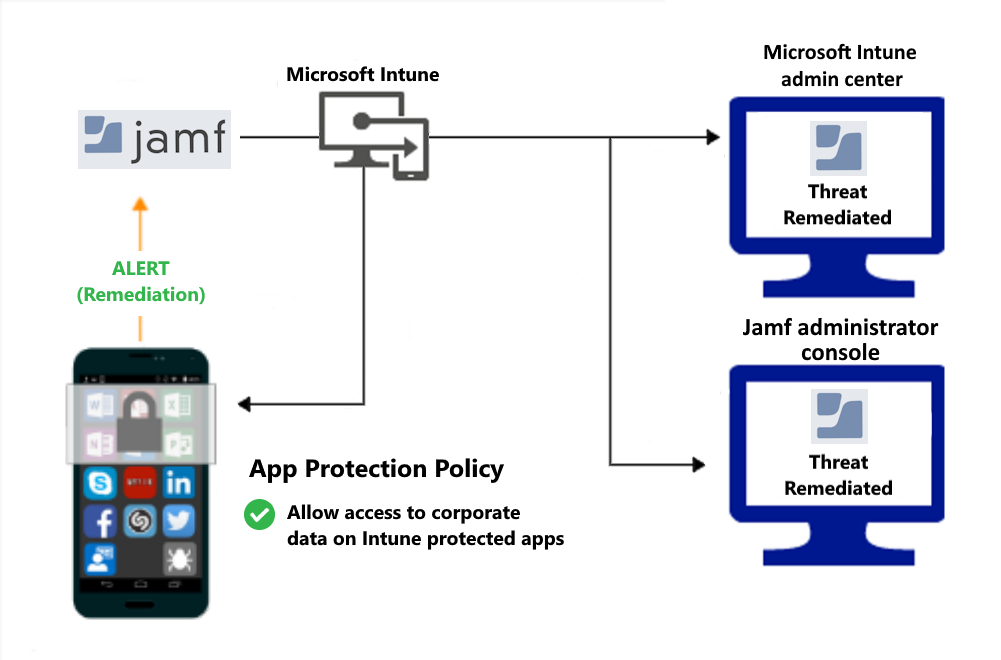

Controllare l'accesso nei dispositivi non registrazione in base alle minacce provenienti da app dannose

Quando la soluzione Jamf Mobile Threat Defense considera un dispositivo infettato:

L'accesso viene concesso alla correzione:

Passaggi successivi

Commenti e suggerimenti

Presto disponibile: Nel corso del 2024 verranno gradualmente disattivati i problemi di GitHub come meccanismo di feedback per il contenuto e ciò verrà sostituito con un nuovo sistema di feedback. Per altre informazioni, vedere https://aka.ms/ContentUserFeedback.

Invia e visualizza il feedback per