Strumento di mapping identità di migrazione di SharePoint

Usare la funzionalità Mapping delle identità dello strumento di valutazione della migrazione di SharePoint per facilitare la migrazione delle identità.

Nota

Per scaricare lo strumento di migrazione di SharePoint, selezionare: Scaricare lo strumento di valutazione della migrazione di SharePoint

Introduzione

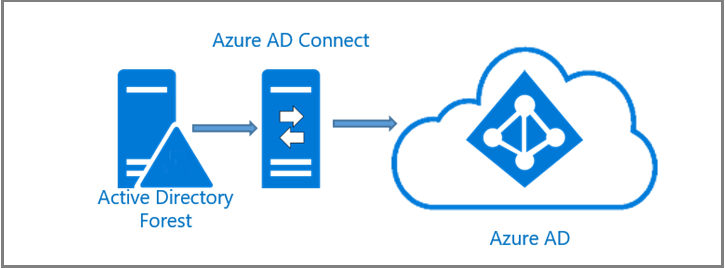

Migrazione delle identità è il processo di mapping delle identità dall'ambiente locale di SharePoint all'ID Microsoft Entra dello stato di destinazione.

Poiché la sincronizzazione di utenti e gruppi da AD a MICROSOFT ENTRA ID è una novità per molti clienti, è essenziale assegnare le risorse appropriate. Eseguire tutta la pianificazione interna ed eseguire tutte le attività correlate alla migrazione delle identità all'unisono con il piano di migrazione locale complessivo.

L'obiettivo più importante del progetto di identità è la verifica che tutti gli utenti e i gruppi necessari siano sincronizzati con Microsoft Entra ID. Se si esegue la migrazione senza eseguire prima questa analisi, gli utenti potrebbero perdere l'accesso al contenuto.

Fare riferimento a questo documento per informazioni sul processo, i ruoli e le responsabilità, gli artefatti e i controlli associati al processo di migrazione delle identità una tantum.

Panoramica

L'obiettivo della migrazione delle identità è sincronizzare tutti gli utenti possibili ed eliminare eventuali record non mappati rimanenti con una giustificazione del motivo per cui non sono sincronizzati. Questo processo di sincronizzazione e eliminazione deve essere completato prima della preparazione dei test di accettazione degli utenti, ovvero Dry Run 1. Tutti i record non mappati devono avere una giustificazione valida ed essere approvati dal team di progetto Microsoft.

Eseguire tre analisi diverse per eseguire il mapping delle identità:

Strumento di mapping identità di migrazione di SharePoint: analisi di identità di SharePoint

Strumento di mapping identità di migrazione di SharePoint: analisi di identità di Active Directory

Procedura

Usare questo processo per utenti e gruppi che hanno accesso a SharePoint disponibile nel report FullIdentityReport.csv.

È necessario prestare attenzione per assicurarsi che tutti gli utenti e i gruppi necessari siano inclusi nella sincronizzazione Microsoft Entra. Se il contenuto di SharePoint è di proprietà degli utenti di cui non è stata eseguita la migrazione, non verrà eseguita la migrazione delle autorizzazioni utente.

L'obiettivo è sincronizzare il 100% delle identità che hanno accesso all'ambiente SharePoint di origine o fornire i motivi per le identità non sincronizzate.

La preparazione iniziale di tutti gli utenti e i gruppi è necessaria per determinare quali utenti e gruppi eseguire la migrazione.

Idealmente, tutti gli utenti e i gruppi hanno TypeOfMatch impostato su ExactMatch o PartialMatch.

Se sono presenti eccezioni, prendere nota nel campo MappingRationale del file FullIdentityReport.csv a scopo di rilevamento.

Passi:

Scaricare lo strumento di valutazione in un computer nella farm di SharePoint. Per scaricare, andare qui: Strumento di valutazione della migrazione di SharePoint

Fornire il consenso per consentire allo strumento di accedere all'ID Microsoft Entra.

Esecuzione: SMAT.exe -GenerateIdentityMapping

Aprire FullIdentityReport.csv in Excel.

Filtrare in base a TypeOfMatch = NoMatch. Questi utenti e gruppi non avranno accesso al contenuto dopo la migrazione. Ad esempio, contoso\johndoe è elencato come NoMatch. AclExists è True. Dopo la migrazione, qualsiasi contenuto a cui contoso\johndoe aveva accesso nell'origine non funzionerà per l'account dopo la migrazione. Un proprietario del sito deve aggiungere di nuovo l'account Microsoft Entra di contoso\johndoe alle autorizzazioni per risolvere il problema.

Filtrare in base a TypeOfMatch = PartialMatch. Verificare che le corrispondenze trovate siano corrette. È possibile che le corrispondenze parziali non siano corrette se più persone hanno gli stessi nomi visualizzati o i nomi dell'entità utente sono stati modificati dall'origine alla destinazione.

Compilare un piano per correggere le lacune. Ad esempio, se si usano identità windows e sono presenti utenti e gruppi con TypeOfMatch impostato su NoMatch o PartialMatch, in genere si vuole sincronizzare gli altri utenti e gruppi per Microsoft Entra ID ed eseguire nuovamente il processo di mapping delle identità.

Sincronizzare altri utenti e gruppi con Microsoft Entra ID.

Ripetere fino a ottenere un FullIdentityReport.csv che rappresenti correttamente le aspettative dopo la migrazione.

Controlli di convalida preliminare

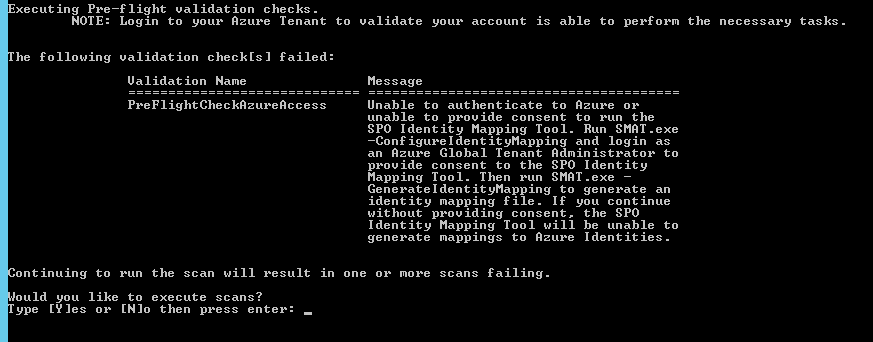

Lo strumento esegue un controllo di convalida preliminare per assicurarsi che l'operatore abbia accesso a Microsoft Entra ID. L'accesso a Microsoft Entra ID è necessario per eseguire il processo di mapping delle identità.

Quando richiesto, immettere Microsoft Entra credenziali. Se necessario, la richiesta di accesso richiede il consenso. Per consentire all'applicazione di leggere Microsoft Entra ID, è necessario il consenso dell'amministratore del tenant di Azure.

Se l'accesso non riesce o non è possibile fornire il consenso, verrà visualizzato l'errore seguente:

Se si dice no al prompt, lo strumento viene chiuso senza eseguire analisi del mapping delle identità.

Se si sceglie di continuare con il processo di mapping delle identità, si riceverà un'altra richiesta quando viene eseguita l'analisi dell'ID Microsoft Entra. Se a quel punto non è possibile eseguire l'autenticazione o fornire il consenso, l'analisi dell'ID Microsoft Entra ha esito negativo. Si riceveranno comunque i report, ma il mapping non verrà eseguito. L'output risultante è rappresentativo di tutte le identità che hanno accesso all'ambiente SharePoint di origine.

File di configurazione

Le analisi del mapping delle identità possono essere configurate nel file ScanDef.json . Questo file si trova nella stessa directory di SMAT.exe.

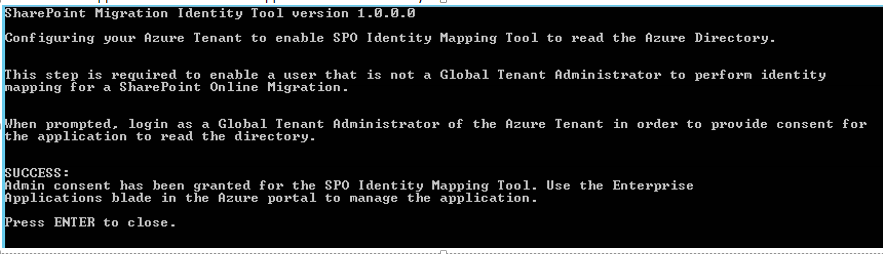

Consenso alla lettura dei dati della directory

Per generare i report di mapping delle identità, è necessario fornire il consenso per consentire allo strumento di valutazione di leggere la directory Microsoft Entra. Sono disponibili due metodi.

Opzione 1: Eseguire lo strumento di valutazione con l'opzione -ConfigureIdentityMapping.

Questa opzione consente allo strumento di valutazione di accedere alla sezione Applicazioni aziendali del tenant. Consente a chiunque nel tenant di eseguire lo strumento per eseguire il mapping delle identità per la migrazione in Microsoft 365.

Scaricare lo strumento di valutazione da qui: Strumento di valutazione della migrazione di SharePoint

Esecuzione: SMAT.exe -ConfigureIdentityMapping

Nota

Non è necessario eseguire questo passaggio nell'ambiente SharePoint. È possibile eseguire il comando precedente in qualsiasi computer che abbia accesso al tenant di Azure.

Quando viene visualizzata la finestra di dialogo di accesso di Azure, immettere le credenziali di amministratore del tenant di Azure.

Quando viene richiesto il consenso, selezionare Accetta.

L'applicazione SMAT.exe indica che l'applicazione è stata registrata correttamente. Un amministratore di SharePoint è ora in grado di eseguire il processo di mapping delle identità.

Opzione 2: Eseguire lo strumento di valutazione come utente con diritti di Amministrazione del tenant di Azure.

Un utente con diritti di amministratore tenant di Azure può eseguire lo strumento e fornire il consenso solo per se stesso.

Scaricare lo strumento di valutazione da qui: Strumento di valutazione della migrazione di SharePoint

Nella riga di comando digitare

Run SMAT.exe -GenerateIdentityMappingQuando viene visualizzata la finestra di dialogo di accesso di Azure, immettere le credenziali di Amministrazione tenant di Azure.

Quando viene richiesto il consenso, selezionare OK. In questo modo l'app verrà fornita solo per l'accesso fornito.

Il mapping delle identità verrà eseguito e genererà i report necessari.

Rimuovere il consenso

Seguire la procedura seguente per rimuovere il consenso per l'applicazione di mapping delle identità di SharePoint dal tenant di Azure. Dopo aver eseguito questi passaggi, sarà necessario fornire il consenso alla successiva esecuzione del processo di mapping delle identità.

Sfoglia https://portal.azure.com

Accedere come amministratore dell'organizzazione.

Individuare le applicazioni aziendali.

Selezionare Tutte le applicazioni.

Nell'elenco delle applicazioni selezionare Strumento di mapping delle identità di SharePoint e quindi selezionare Elimina.

Report generati

Sono presenti due report generati dall'opzione -GenerateIdentityMapping. Ogni report viene usato come parte del processo di mapping delle identità.

Entrambi i report indicano che gli utenti hanno concesso le autorizzazioni per il contenuto di SharePoint.

FullIdentityReport.csv

Il FullIdentityReport.csv contiene un dump di tutti i dati di identità individuati sugli utenti e i gruppi elencati come attivi nell'ambiente SharePoint. Lo scopo di questo report è comprendere tutti gli utenti e i gruppi che hanno accesso a SharePoint e se tali identità hanno un'identità Microsoft Entra associata.

Se l'identità non viene trovata in Active Directory, i campi di Active Directory sono vuoti. Il campo FoundInAD è false e ReasonNotFoundInAD conterrà un codice motivo.

Se l'identità non è stata trovata nell Microsoft Entra ID, i campi ID Microsoft Entra saranno vuoti. Il campo FoundInAzureAD sarà false e ReasonNotFoundInAzureAD conterrà un codice motivo.

| Nome colonna | Source | Descrizione |

|---|---|---|

| Uniqueid |

SharePoint |

Per gli account di Windows si tratta di un identificatore di sicurezza (SID). Per gli account non Windows, questa sarà l'attestazione usata per SharePoint ACL. |

| TypeOfMatch |

Strumento di valutazione |

ExactMatch: l'identità di origine è un account di Windows ed è stato possibile associare il SID in SharePoint a OnPremisesSecurityIdentifier nell'ID Microsoft Entra. PartialMatch: la corrispondenza è basata su UserPrincipalName, Email o Display Name. Per i gruppi, viene visualizzata solo una corrispondenza parziale in Nome visualizzato. NoMatch : non è possibile associare l'identità a qualsiasi informazione. |

| IsGroup |

SharePoint |

True se l'identità è un gruppo. |

| ACLExists |

SharePoint |

True se l'identità è associata alle autorizzazioni in SharePoint. Ciò indica che l'identità ha accesso a parte del contenuto. |

| MySiteExists |

SharePoint |

True se l'identità è un utente e a tale utente è associato un sito personale/OneDrive. |

| Claimtype |

SharePoint |

Tipo di modalità di autenticazione attestazione associata all'identità. Si tratta di uno dei valori classici seguenti: si tratta di account di Windows classici. Non sono coinvolte attestazioni e l'utente è stato ACL usando un identificatore Sicurezza di Windows [SID]. Windows - Attestazioni di Windows. TrustedSTS : provider di attestazioni SAML. Moduli: viene usata l'autenticazione basata su form. ASPNetMembership - Provider di appartenenze .NET. ASPNetRole - Provider di ruoli .NET. ClaimProvider - Provider basato su attestazioni. LocalSTS - Servizio token SharePoint locale. https://social.technet.microsoft.com/wiki/contents/articles/13921.sharepoint-20102013-claims-encoding.aspx |

| SharePointLoginName |

SharePoint |

Nome di accesso associato all'identità trovata in SharePoint. |

| SharePointDisplayName |

SharePoint |

Nome visualizzato associato all'identità trovata in SharePoint. |

| SharePointProfileEmail |

SharePoint |

Email indirizzo associato all'utente. Questo viene popolato solo se l'identità è un utente, l'utente ha un profilo di SharePoint e tale profilo ha un set di posta elettronica. |

| ActiveDirectoryDisplayName |

Active Directory |

Nome visualizzato trovato in Active Directory. |

| ActiveDirectoryDomain |

Active Directory |

Nome di dominio in cui si trovava l'identità. |

| SamAccountName |

Active Directory |

Nome dell'account per l'identità. Questo valore sarà vuoto per i gruppi. |

| GroupType |

Active Directory |

Tipo di gruppo. Questo valore è vuoto per gli utenti. |

| GroupMemberCount |

Active Directory |

Numero di membri nel gruppo. Questo non rifletterà i conteggi dei gruppi annidati. Ad esempio, se è presente un gruppo che contiene altri tre gruppi, viene visualizzato come 3. Questo valore è vuoto per gli utenti. |

| DistinguishedName |

Active Directory |

Nome distinto associato all'identità in Active Directory. Esempio: CN=Bob Smith,OU=UserAccounts,DC=contoso,DC=com |

| AccountEnabled |

Active Directory |

True se l'account è abilitato in Active Directory. Questo valore è vuoto per i gruppi. |

| LastLoginTimeInAD |

Active Directory |

Data e ora dell'ultimo accesso dell'account utente ad Active Directory. Ciò non indica che l'accesso è stato associato a SharePoint, ma può essere usato per determinare se si tratta di un account utente attivo. Questo valore è vuoto per i gruppi. |

| FoundInAD |

Active Directory |

True se l'identità è stata trovata in Active Directory. |

| ReasonNotFoundInAD |

Active Directory |

Motivo per cui l'account non è stato trovato in Active Directory. Questo è uno dei seguenti: BadCredentials: nome utente/password specificato non valido per il dominio. DomainSidMatchNotFound: il SID trovato in SharePoint ha un SID di dominio che non corrisponde a nessuno dei domini individuati. InvalidSecurityIdentifier: il SID trovato in SharePoint non è valido. OnPremisesSidTranslationFailed : il SID sembrava non valido, si è tentato di forzare una traduzione e non è stato possibile eseguire questa operazione. UnableToConnect: non è possibile connettersi ai domini. UnableToDetermine: non è stato possibile determinare le proprietà di Active Directory restituite dal dominio. UnknownException: si è verificato un errore imprevisto. I dettagli vengono registrati nel file SMAT.log. UserNotFoundInRemoteAd: è stato trovato un dominio valido, ma non è stato possibile individuare l'identità usando il SID. Se FoundInAD è true, questo valore è vuoto. |

| AzureObjectID |

Active Directory |

ID oggetto dell'identità nell Microsoft Entra ID. |

| AzureUserPrincipalName |

Active Directory |

Nome dell'entità utente dell'identità. Questa operazione viene popolata solo per gli utenti. |

| AzureDisplayName |

Active Directory |

Nome visualizzato associato all'identità nell'ID Microsoft Entra. |

| FoundInAzureAD |

Active Directory |

True se l'identità si trovava nell'ID Microsoft Entra. |

| ReasonNotFoundInAzureAD |

Active Directory |

Il motivo per cui l'account non è stato trovato nell Microsoft Entra ID. Il motivo può essere: PrincipalNotFound - Impossibile individuare l'identità nell Microsoft Entra ID. AdalExceptionFound: errore di autenticazione per Microsoft Entra ID. UnknownException : si è verificato un errore imprevisto. I dettagli si trovano nel file SMAT.log. Questo valore è vuoto se FoundInAzureAd è true. |

| MappingRationale |

Active Directory |

Usare questo campo note aperto per tenere traccia degli utenti non mappati. |

| SanID |

Strumento di valutazione |

Identificatore univoco di una particolare esecuzione del processo di mapping delle identità. Ogni volta che si esegue lo strumento, genera un ID distinto. |

IdentityMapping.csv

IdentityMapping.csv è un file di mapping delle identità pregenerato. Tutte le identità sono rappresentate nel file. Le identità non mappate hanno valori vuoti per TargetIdentity.

| Nome colonna | Descrizione |

|---|---|

| UniqueIdentity |

Valore univoco per identificare l'oggetto nell'ambiente di origine. Per le identità di Windows, si tratta dell'identificatore di sicurezza (SID). Per tutti gli altri tipi di identità, questa è l'attestazione disponibile in SharePoint. |

| TargetIdentity |

Identità a cui eseguire il mapping dell'identità di origine. Per gli utenti, questo valore è il nome dell'entità utente dell'utente nell Microsoft Entra ID. Per i gruppi, questo valore è l'ID oggetto del gruppo nell Microsoft Entra ID. |

| IsGroup |

True se la riga rappresenta un gruppo. |

Vedere anche

Ulteriori risorse

Scaricare lo strumento di valutazione della migrazione di SharePoint

Commenti e suggerimenti

Presto disponibile: Nel corso del 2024 verranno gradualmente disattivati i problemi di GitHub come meccanismo di feedback per il contenuto e ciò verrà sostituito con un nuovo sistema di feedback. Per altre informazioni, vedere https://aka.ms/ContentUserFeedback.

Invia e visualizza il feedback per