Preparare l’installazione di Microsoft Defender Application Guard

Nota

- Microsoft Defender Application Guard, incluse le API di avvio delle app isolate di Windows, verranno deprecate per Microsoft Edge for Business e non verranno più aggiornate. Scaricare il white paper sulla sicurezza di Microsoft Edge for Business per altre informazioni sulle funzionalità di sicurezza di Edge for Business.

- Poiché Application Guard è deprecato, non verrà eseguita una migrazione al manifesto edge V3. Le estensioni corrispondenti e l'app di Windows Store associata non saranno disponibili dopo maggio 2024. Ciò influisce sui browser seguenti: estensione Application Guard - Chrome e estensione Application Guard - Firefox. Se si vuole bloccare i browser non protetti fino a quando non si è pronti per ritirare l'utilizzo di MDAG nell'organizzazione, è consigliabile usare i criteri di AppLocker o il servizio di gestione Di Microsoft Edge. Per altre informazioni, vedere Microsoft Edge e Microsoft Defender Application Guard.

Prima di continuare, esaminare i requisiti di sistema per Microsoft Defender Application Guard per esaminare i requisiti di installazione hardware e software per Microsoft Defender Application Guard.

Nota

Microsoft Defender Application Guard non è supportato in un ambiente VDI e macchine virtuali. Per il testing e l'automazione di computer non di produzione, puoi abilitare WDAG in una macchina virtuale consentendo la virtualizzazione annidata di Hyper-V nell'host.

Prepara per Microsoft Defender Application Guard

Prima di poter installare e usare Microsoft Defender Application Guard, devi stabilire in che modalità intendi usarlo nella tua azienda. Puoi usare Application Guard in modalità autonoma o gestita dall'organizzazione.

Modalità autonoma

I dipendenti possono usare sessioni di esplorazione con isolamento hardware senza alcun amministratore o configurazione di criteri di gestione. In questa modalità, devi installare Application Guard e, successivamente, il dipendente deve avviare manualmente Microsoft Edge in Application Guard durante l'esplorazione di siti non attendibili. Per un esempio di funzionamento, vedi lo scenario di test Application Guard in modalità autonoma.

La modalità autonoma è applicabile per:

- Windows 10 Enterprise edizione, versione 1709 e successive

- Windows 10 Pro edizione, versione 1803 e successive

- Windows 10 Education edizione, versione 1809 e successive

- edizioni Windows 11 Enterprise, Education o Pro

Modalità gestita dall'organizzazione

Insieme al reparto di sicurezza puoi definire i limiti aziendali aggiungendo in modo esplicito i domini attendibili e personalizzare l'esperienza di Application Guard per soddisfare e applicare le tue esigenze nei dispositivi dei dipendenti. La modalità gestita dall'organizzazione, inoltre, reindirizza automaticamente qualsiasi richiesta del browser per aggiungere domini non aziendali nel contenitore.

La modalità gestita dall'organizzazione è applicabile per:

- Windows 10 Enterprise edizione, versione 1709 e successive

- Windows 10 Education edizione, versione 1809 e successive

- edizioni Windows 11 Enterprise o Education

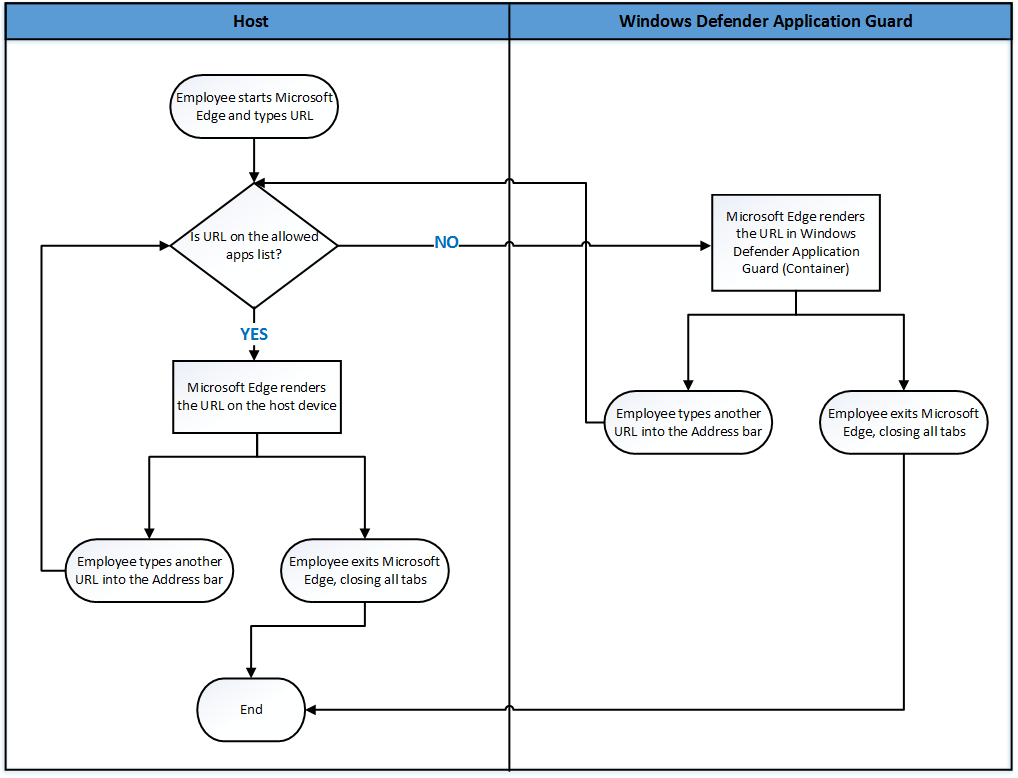

Il diagramma seguente mostra il flusso tra il PC host e il contenitore isolato.

Installare Application Guard

La funzionalità Application Guard è disattivata per impostazione predefinita. Tuttavia, puoi installarla rapidamente nei dispositivi dei dipendenti tramite il Pannello di controllo, PowerShell o la soluzione di gestione di dispositivi mobili (MDM).

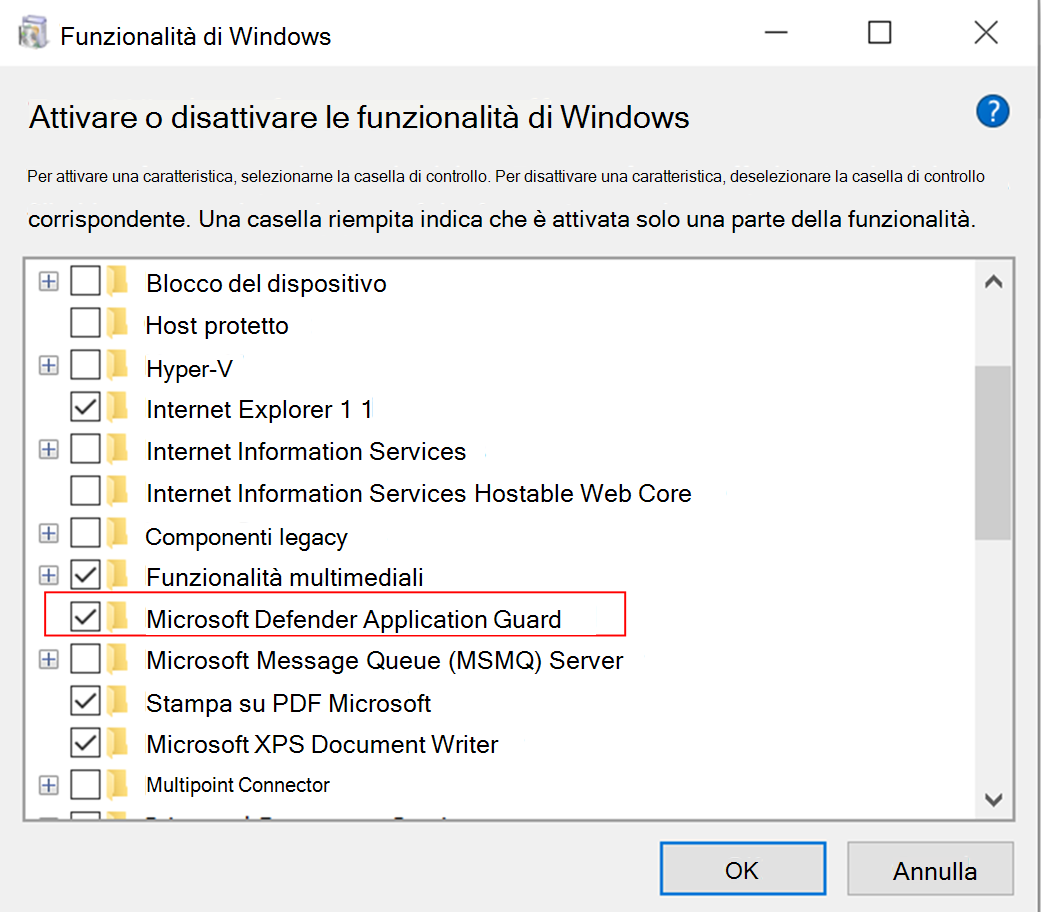

Installare da Pannello di controllo

Aprire il Pannello di controllo, selezionare Programmi e quindi selezionare Attiva o disattiva le funzionalità di Windows.

Selezionare la casella di controllo accanto a Microsoft Defender Application Guard e quindi selezionare OK per installare Application Guard e le relative dipendenze sottostanti.

Installare da PowerShell

Nota

Assicurarsi che i dispositivi abbiano soddisfatto tutti i requisiti di sistema prima di questo passaggio. PowerShell installerà la funzionalità senza controllare i requisiti di sistema. Se i dispositivi non soddisfano i requisiti di sistema, Application Guard potrebbe non funzionare. Questo passaggio è consigliato solo per gli scenari gestiti dall'organizzazione.

Selezionare l'icona Search nella barra delle applicazioni di Windows e digitare PowerShell.

Fare clic con il pulsante destro del mouse su Windows PowerShell e quindi scegliere Esegui come amministratore per aprire Windows PowerShell con le credenziali di amministratore.

Digita il comando seguente:

Enable-WindowsOptionalFeature -Online -FeatureName Windows-Defender-ApplicationGuardRiavviare il dispositivo per installare Application Guard e le relative dipendenze sottostanti.

Installare da Intune

Importante

Assicurarsi che i dispositivi dell'organizzazione soddisfino i requisiti e siano registrati in Intune.

Accedere all'interfaccia di amministrazione Microsoft Intune.

Selezionare Riduzionedella superficie> di attacco per la sicurezza> degli endpoint Create Criteri ed eseguire le operazioni seguenti:

- Nell'elenco Piattaforma selezionare Windows 10 e versioni successive.

- Nel tipo di profilo selezionare Isolamento app e browser.

- Seleziona Crea.

Nella scheda Informazioni di base specificare il nome e la descrizione per i criteri. Seleziona Avanti.

Nella scheda Impostazioni di configurazione configurare le impostazioni di Application Guard, in base alle esigenze. Seleziona Avanti.

Nella scheda Tag ambito , se l'organizzazione usa tag di ambito, scegliere + Seleziona tag di ambito e quindi selezionare i tag da usare. Seleziona Avanti.

Per altre informazioni sui tag di ambito, vedere Usare il controllo degli accessi in base al ruolo e i tag di ambito per l'IT distribuito.

Nella pagina Assegnazioni selezionare gli utenti o i gruppi che riceveranno i criteri. Seleziona Avanti.

Per altre informazioni sull'assegnazione di criteri, vedere Assegnare criteri in Microsoft Intune.

Esaminare le impostazioni e quindi selezionare Create.

Dopo aver creato i criteri, tutti i dispositivi a cui devono essere applicati i criteri avranno Microsoft Defender Application Guard abilitati. Gli utenti potrebbero dover riavviare i dispositivi per garantire la protezione.

Commenti e suggerimenti

Presto disponibile: Nel corso del 2024 verranno gradualmente disattivati i problemi di GitHub come meccanismo di feedback per il contenuto e ciò verrà sostituito con un nuovo sistema di feedback. Per altre informazioni, vedere https://aka.ms/ContentUserFeedback.

Invia e visualizza il feedback per