Distribuire i criteri WDAC usando Microsoft Configuration Manager

Nota

Alcune funzionalità di Windows Defender controllo delle applicazioni (WDAC) sono disponibili solo in versioni specifiche di Windows. Altre informazioni sulla disponibilità delle funzionalità di Controllo applicazioni.

È possibile usare Microsoft Configuration Manager per configurare Windows Defender controllo delle applicazioni (WDAC) nei computer client.

Usare i criteri predefiniti di Configuration Manager

Configuration Manager include il supporto nativo per WDAC, che consente di configurare Windows 10 e Windows 11 computer client con un criterio che consentirà solo:

- Componenti Windows

- App di Microsoft Store

- App installate da Configuration Manager (Configuration Manager auto-configurate come programma di installazione gestito)

- (Facoltativo) App affidabili come definite da Intelligent Security Graph (ISG)

- (Facoltativo) App ed eseguibili già installati in percorsi di cartelle definibili dall'amministratore che Configuration Manager consentiranno di eseguire un'analisi occasionale durante la creazione di criteri negli endpoint gestiti.

Configuration Manager non rimuove i criteri dopo la distribuzione. Per interrompere l'imposizione, è consigliabile passare il criterio alla modalità di controllo, che produrrà lo stesso effetto. Se si vuole disabilitare completamente Windows Defender controllo delle applicazioni (WDAC), inclusa la modalità di controllo, è possibile distribuire uno script per eliminare il file dei criteri dal disco e attivare un riavvio o attendere il riavvio successivo.

Creare un criterio WDAC in Configuration Manager

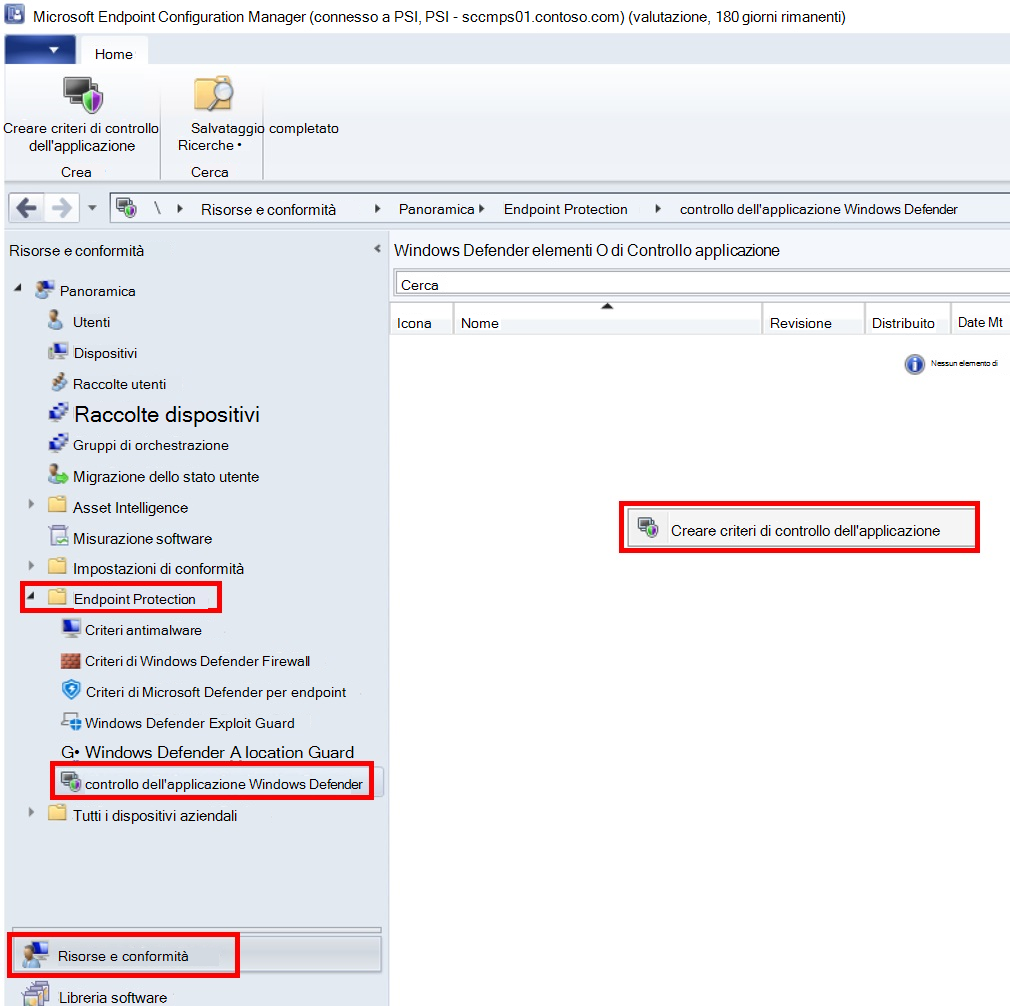

Selezionare Asset and Compliance>Endpoint Protection>Windows Defender Application Control>Create Application Control Policy

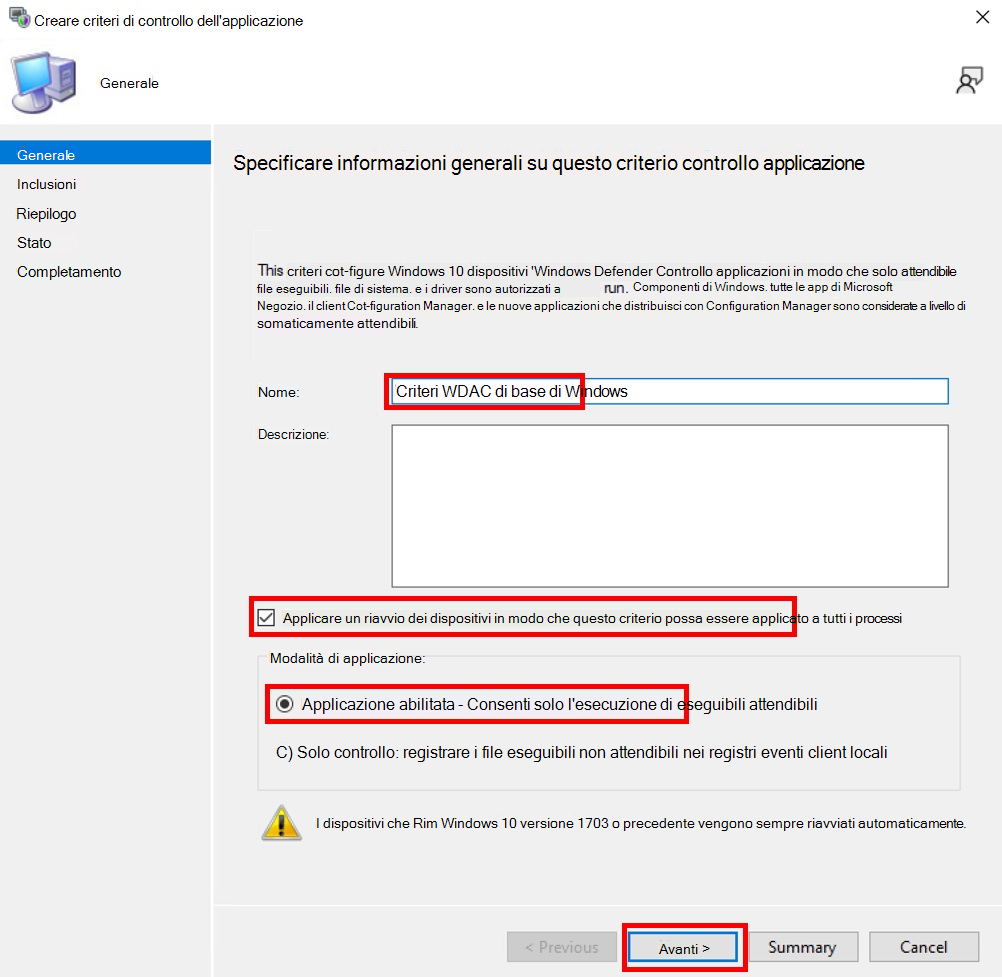

Immettere il nome del criterio >Avanti

Abilitare Imponi un riavvio dei dispositivi in modo che questo criterio possa essere applicato per tutti i processi

Selezionare la modalità che si desidera che i criteri vengano eseguiti (Imposizione abilitata/Solo controllo)

Selezionare Avanti

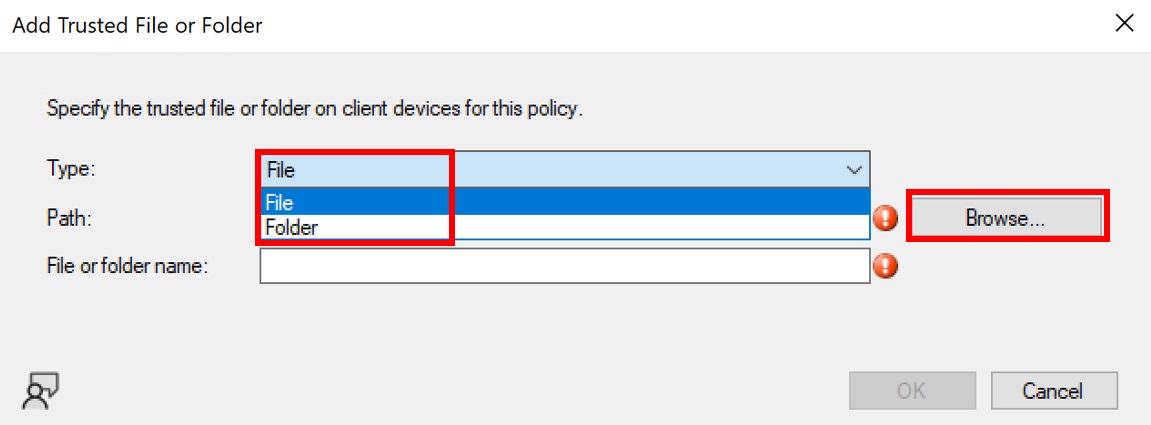

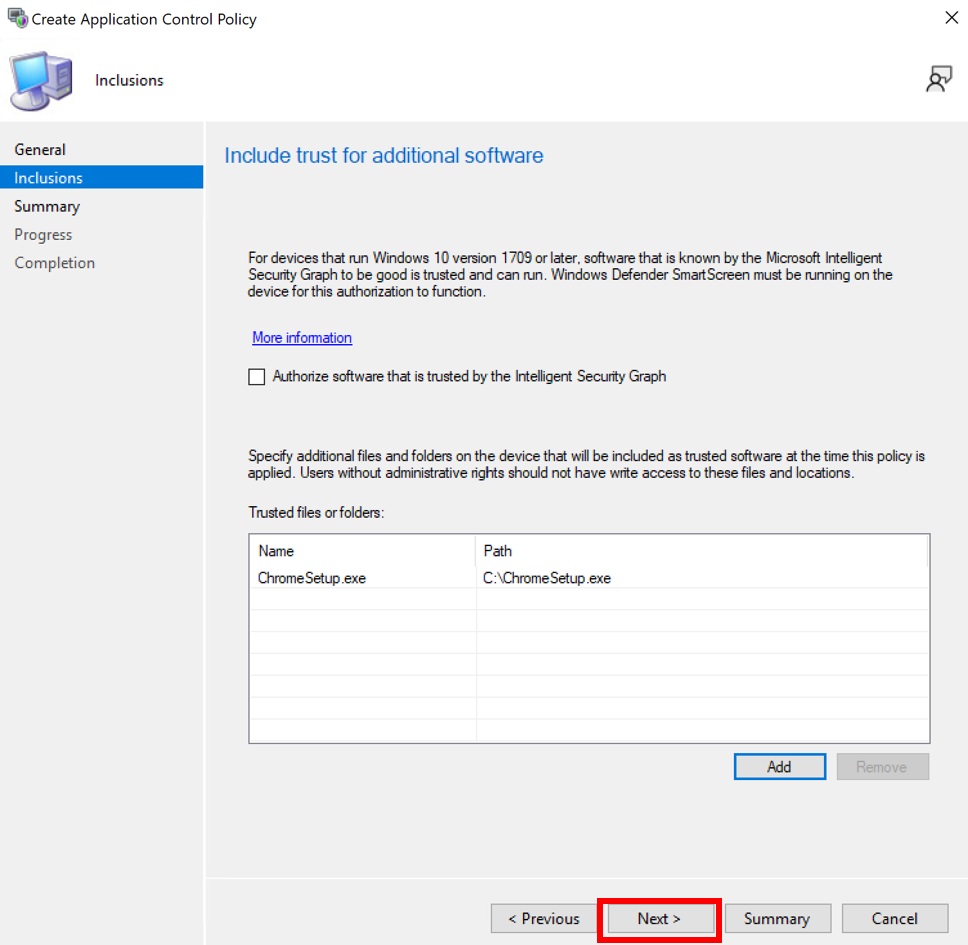

Selezionare Aggiungi per iniziare a creare regole per il software attendibile

Selezionare File o Cartella per creare una regola > di percorso Sfoglia

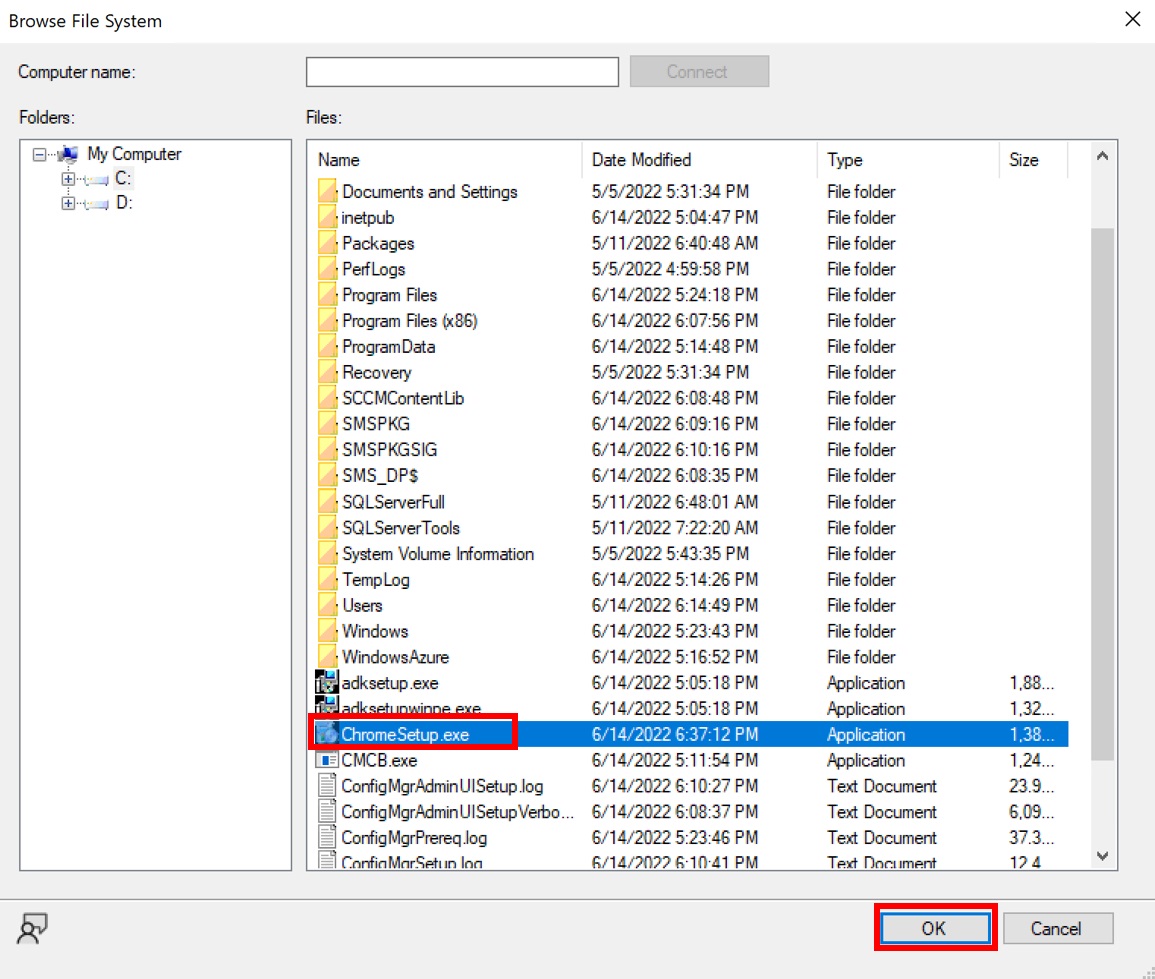

Selezionare il file eseguibile o la cartella per la regola > del percorso OK

Selezionare OK per aggiungere la regola alla tabella di file o cartelle attendibili

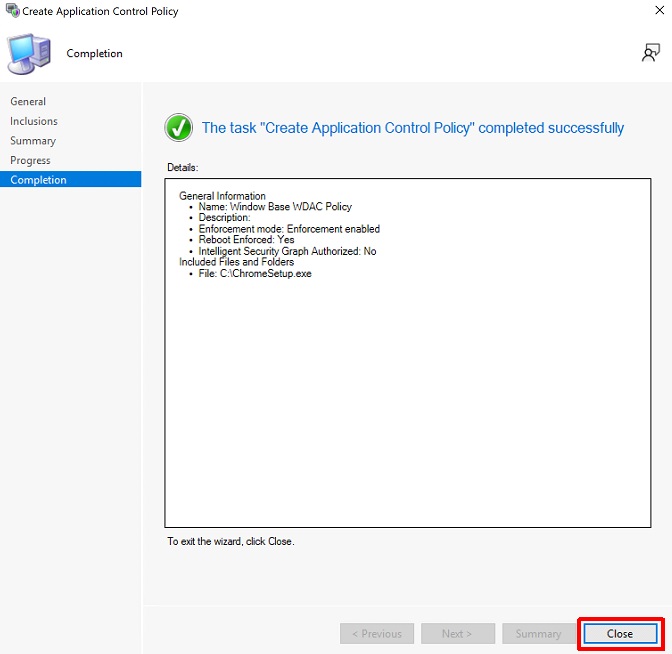

Selezionare Avanti per passare alla pagina > di riepilogo Chiudi

Distribuire i criteri WDAC in Configuration Manager

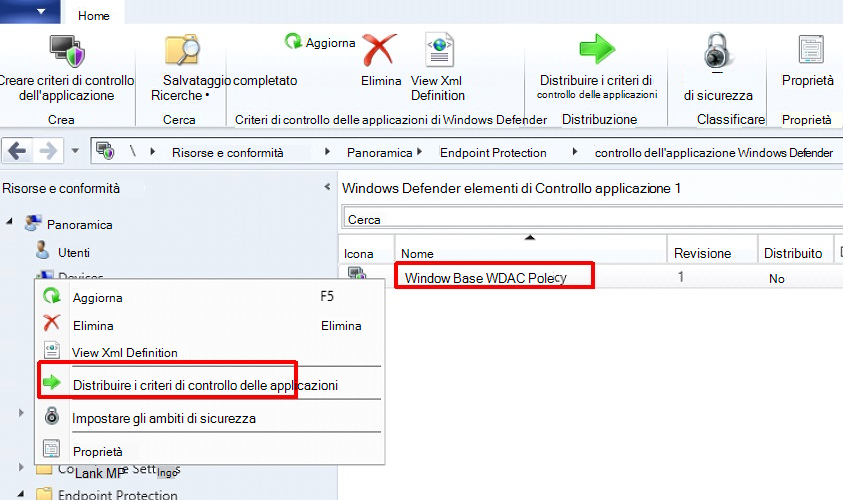

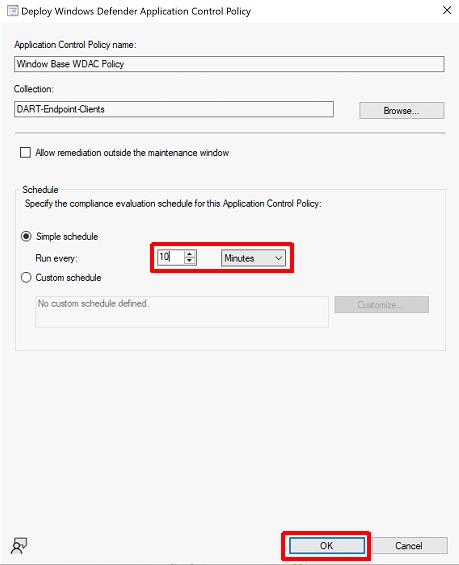

Fare clic con il pulsante destro del mouse sui criteri appena creati > Distribuire i criteri di controllo delle applicazioni

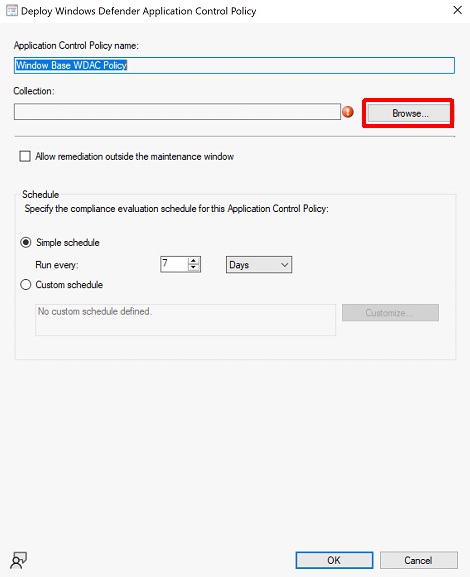

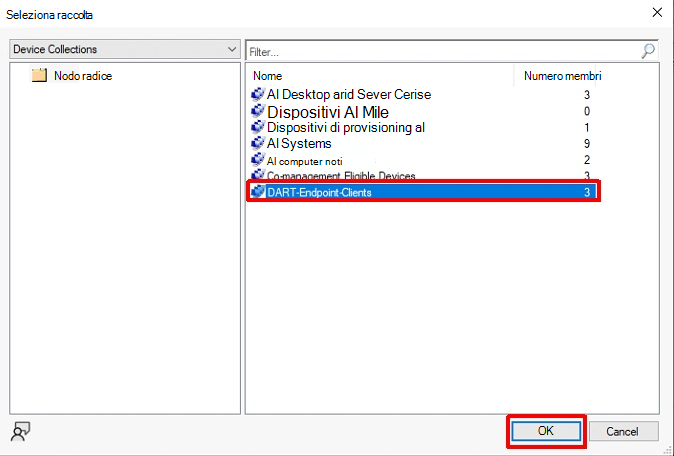

Selezionare Sfoglia

Selezionare la raccolta di dispositivi creata in precedenza >OK

Modificare la pianificazione >OK

Per altre informazioni sull'uso dei criteri WDAC nativi di Configuration Manager, vedere Windows Defender gestione del controllo delle applicazioni con Configuration Manager.

Scaricare l'intero WDAC in Configuration Manager documento di laboratorio.

Distribuire criteri WDAC personalizzati usando pacchetti/programmi o sequenze di attività

L'uso dei criteri predefiniti di Configuration Manager può essere un punto di partenza utile, ma i clienti potrebbero trovare le opzioni circle-of-trust disponibili in Configuration Manager troppo limitanti. Per definire un cerchio di attendibilità personalizzato, è possibile usare Configuration Manager per distribuire criteri WDAC personalizzati usando la distribuzione basata su script tramite pacchetti e programmi di distribuzione software o sequenze di attività di distribuzione del sistema operativo.

Commenti e suggerimenti

Presto disponibile: Nel corso del 2024 verranno gradualmente disattivati i problemi di GitHub come meccanismo di feedback per il contenuto e ciò verrà sostituito con un nuovo sistema di feedback. Per altre informazioni, vedere https://aka.ms/ContentUserFeedback.

Invia e visualizza il feedback per