Microsoft Entra ハイブリッド参加済みデバイスのトラブルシューティング

この記事では、Windows 10 以降または Windows Server 2016 以降を実行しているデバイスの潜在的な問題を解決するのに役立つトラブルシューティング ガイダンスを提供します。

Microsoft Entra ハイブリッド参加では、Windows 10 の 2015 年 11 月以降の更新プログラムがサポートされます。

他の Windows クライアントのトラブルシューティングについては、Microsoft Entra ハイブリッド参加済みダウンレベル デバイスのトラブルシューティングに関するページを参照してください。

この記事では、次のシナリオをサポートするように Microsoft Entra ハイブリッド参加済みデバイスがあることを前提としています。

- デバイスベースの条件付きアクセス

- Enterprise State Roaming

- Windows Hello for Business

注意

デバイス登録に関するよくある問題のトラブルシューティングを行うには、デバイス登録のトラブルシューティング ツールを使用してください。

参加エラーのトラブルシューティング

手順 1:参加状態を取得する

- 管理者としてコマンド プロンプト ウィンドウを開きます。

- 「

dsregcmd /status.

+----------------------------------------------------------------------+

| Device State |

+----------------------------------------------------------------------+

AzureAdJoined: YES

EnterpriseJoined: NO

DeviceId: 5820fbe9-60c8-43b0-bb11-44aee233e4e7

Thumbprint: B753A6679CE720451921302CA873794D94C6204A

KeyContainerId: bae6a60b-1d2f-4d2a-a298-33385f6d05e9

KeyProvider: Microsoft Platform Crypto Provider

TpmProtected: YES

KeySignTest: : MUST Run elevated to test.

Idp: login.windows.net

TenantId: 72b988bf-xxxx-xxxx-xxxx-2d7cd011xxxx

TenantName: Contoso

AuthCodeUrl: https://login.microsoftonline.com/msitsupp.microsoft.com/oauth2/authorize

AccessTokenUrl: https://login.microsoftonline.com/msitsupp.microsoft.com/oauth2/token

MdmUrl: https://enrollment.manage-beta.microsoft.com/EnrollmentServer/Discovery.svc

MdmTouUrl: https://portal.manage-beta.microsoft.com/TermsOfUse.aspx

dmComplianceUrl: https://portal.manage-beta.microsoft.com/?portalAction=Compliance

SettingsUrl: eyJVcmlzIjpbImh0dHBzOi8va2FpbGFuaS5vbmUubWljcm9zb2Z0LmNvbS8iLCJodHRwczovL2thaWxhbmkxLm9uZS5taWNyb3NvZnQuY29tLyJdfQ==

JoinSrvVersion: 1.0

JoinSrvUrl: https://enterpriseregistration.windows.net/EnrollmentServer/device/

JoinSrvId: urn:ms-drs:enterpriseregistration.windows.net

KeySrvVersion: 1.0

KeySrvUrl: https://enterpriseregistration.windows.net/EnrollmentServer/key/

KeySrvId: urn:ms-drs:enterpriseregistration.windows.net

DomainJoined: YES

DomainName: CONTOSO

+----------------------------------------------------------------------+

| User State |

+----------------------------------------------------------------------+

NgcSet: YES

NgcKeyId: {C7A9AEDC-780E-4FDA-B200-1AE15561A46B}

WorkplaceJoined: NO

WamDefaultSet: YES

WamDefaultAuthority: organizations

WamDefaultId: https://login.microsoft.com

WamDefaultGUID: {B16898C6-A148-4967-9171-64D755DA8520} (AzureAd)

AzureAdPrt: YES

手順 2:参加状態を評価する

次の表のフィールドを確認し、必要な値が設定されていることを確認します。

| フィールド | 必要な値 | 説明 |

|---|---|---|

| DomainJoined | YES | このフィールドは、デバイスが Windows Server Active Directory に参加しているかどうかを示します。 この値が NO である場合、デバイスは Microsoft Entra ハイブリッド参加を実行できません。 |

| WorkplaceJoined | 使用不可 | このフィールドは、デバイスが ("ワークプレースに参加済み" としてマークされた) 個人所有のデバイスとして Microsoft Entra ID に登録されているかどうかを示します。 ドメインに参加しており、かつ Microsoft Entra ハイブリッドに参加しているコンピューターの場合、この値は NO であるはずです。 この値が YES の場合、Microsoft Entra ハイブリッド参加が完了する前に、職場または学校アカウントが追加されています。 この場合に Windows 10 バージョン 1607 以降を使用していると、アカウントは無視されます。 |

| AzureAdJoined | YES | このフィールドは、デバイスが参加しているかどうかを示します。 デバイスが Microsoft Entra 参加済みデバイスまたは Microsoft Entra ハイブリッド参加済みデバイスである場合、値は YES になります。 この値が NO の場合、Microsoft Entra ID への参加はまだ完了していません。 |

詳細なトラブルシューティングを行うには、次の手順に進みます。

手順 3: 参加がエラーになったフェーズとエラー コードを見つける

Windows 10 バージョン 1803 以降の場合

参加状態の出力の "Diagnostic Data" セクションで "Previous Registration" サブセクションを探します。 このセクションは、デバイスがドメイン参加済みで、Microsoft Entra ハイブリッド参加ができない場合にのみ表示されます。

"Error Phase" フィールドは参加エラーのフェーズを示し、"Client ErrorCode" は参加操作のエラー コードを示します。

+----------------------------------------------------------------------+

Previous Registration : 2019-01-31 09:16:43.000 UTC

Registration Type : sync

Error Phase : join

Client ErrorCode : 0x801c03f2

Server ErrorCode : DirectoryError

Server Message : The device object by the given id (e92325d0-xxxx-xxxx-xxxx-94ae875d5245) isn't found.

Https Status : 400

Request Id : 6bff0bd9-820b-484b-ab20-2a4f7b76c58e

+----------------------------------------------------------------------+

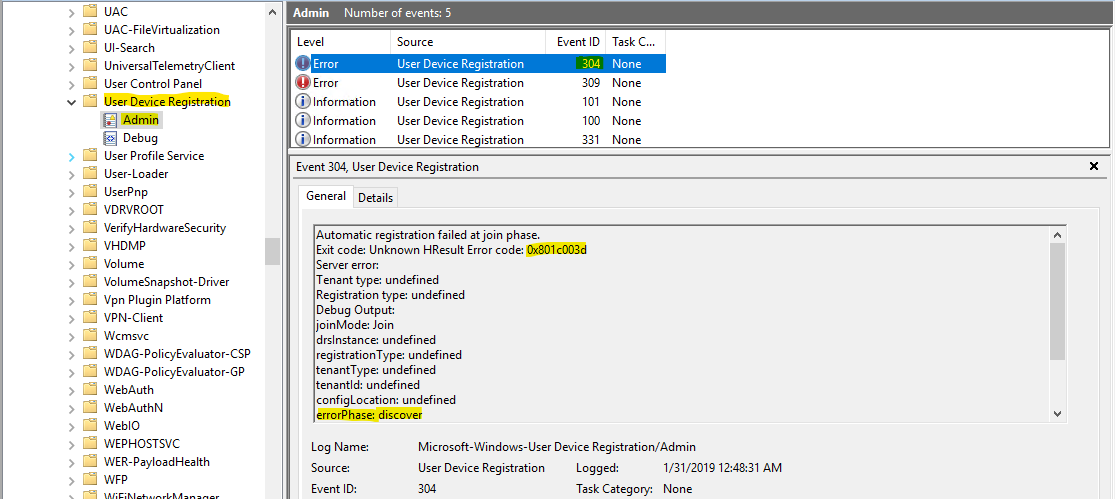

Windows 10 の以前のバージョンの場合

イベント ビューアーのログで、参加エラーのフェーズとエラー コードを確認します。

- イベント ビューアーで ユーザー デバイス登録イベント ログを開きます。 これらは、 [アプリケーションとサービス ログ]>[Microsoft]>[Windows]>[ユーザー デバイス登録] の下に格納されています。

- イベント ID が 304、305、307 のイベントを探します。

手順 4: 考えられる原因と解決策を確認する

事前チェック フェーズ

考えられるエラーの原因:

- デバイスがドメイン コントローラーを認識していない。

- デバイスは、組織の内部ネットワークに配置するか、オンプレミスの Active Directory ドメイン コントローラーをネットワークで認識する仮想プライベート ネットワークに配置する必要があります。

検出フェーズ

考えられるエラーの原因:

- サービス接続ポイント オブジェクトが正しく構成されていないか、ドメイン コントローラーから読み取ることができない。

- デバイスが属している AD フォレストに、Microsoft Entra ID 内の検証済みドメイン名を指す有効なサービス接続ポイント オブジェクトが必要です。

- 詳細については、「チュートリアル: フェデレーション ドメイン用の Microsoft Entra ハイブリッド参加の構成」のサービス接続ポイントの構成に関するセクションを参照してください。

- 検出エンドポイントから検出メタデータに接続してフェッチできない。

- 登録と承認のエンドポイントを検出するには、デバイスがシステム コンテキストで

https://enterpriseregistration.windows.netにアクセスできる必要があります。 - オンプレミス環境に送信プロキシが必要である場合は、デバイスのコンピューター アカウントが送信プロキシに対する検出とサイレント認証を実行できることを IT 管理者が確認する必要があります。

- 登録と承認のエンドポイントを検出するには、デバイスがシステム コンテキストで

- ユーザー領域エンドポイントに接続して領域の検出を実行できない (Windows 10 バージョン 1809 以降のみ)。

- 検証済みドメインの領域検出を実行してドメインの種類 (マネージドまたはフェデレーション) を判別するには、デバイスがシステム コンテキストで

https://login.microsoftonline.comにアクセスできる必要があります。 - オンプレミス環境に送信プロキシが必要である場合、IT 管理者は、デバイスのシステム コンテキストで送信プロキシに対する検出とサイレント認証を確実に実行できるようにする必要があります。

- 検証済みドメインの領域検出を実行してドメインの種類 (マネージドまたはフェデレーション) を判別するには、デバイスがシステム コンテキストで

一般的なエラー コード:

| エラー コード | 理由 | 解像度 |

|---|---|---|

| DSREG_AUTOJOIN_ADCONFIG_READ_FAILED (0x801c001d/-2145648611) | サービス接続ポイント (SCP) オブジェクトを読み取ることができず、Microsoft Entra テナント情報を取得できません。 | サービス接続ポイントの構成に関するセクションを参照してください。 |

| DSREG_AUTOJOIN_DISC_FAILED (0x801c0021/-2145648607) | 一般的な検出エラー。 データ レプリケーション サービス (DRS) から検出メタデータを取得できませんでした。 | さらに調査するには、次のセクションでサブエラーを見つけます。 |

| DSREG_AUTOJOIN_DISC_WAIT_TIMEOUT (0x801c001f/-2145648609) | 検出の実行中に操作がタイムアウトになりました。 | システム コンテキストで https://enterpriseregistration.windows.net に確実にアクセスできるようにします。 詳細については、ネットワーク接続の要件に関するセクションを参照してください。 |

| DSREG_AUTOJOIN_USERREALM_DISCOVERY_FAILED (0x801c003d/-2145648579) | 一般的な領域検出エラー。 STS からドメインの種類 (管理対象/フェデレーション) を判別できませんでした。 | さらに調査するには、次のセクションでサブエラーを見つけます。 |

一般的なサブエラー コード:

検出エラー コードのサブエラー コードを確認するには、次のいずれかの方法を使用します。

Windows 10 バージョン 1803 以降

参加状態の出力の "Diagnostic Data" セクションで "DRS Discovery Test" を探します。 このセクションは、デバイスがドメイン参加済みで、Microsoft Entra ハイブリッド参加ができない場合にのみ表示されます。

+----------------------------------------------------------------------+

| Diagnostic Data |

+----------------------------------------------------------------------+

Diagnostics Reference : www.microsoft.com/aadjerrors

User Context : UN-ELEVATED User

Client Time : 2019-06-05 08:25:29.000 UTC

AD Connectivity Test : PASS

AD Configuration Test : PASS

DRS Discovery Test : FAIL [0x801c0021/0x80072ee2]

DRS Connectivity Test : SKIPPED

Token acquisition Test : SKIPPED

Fallback to Sync-Join : ENABLED

+----------------------------------------------------------------------+

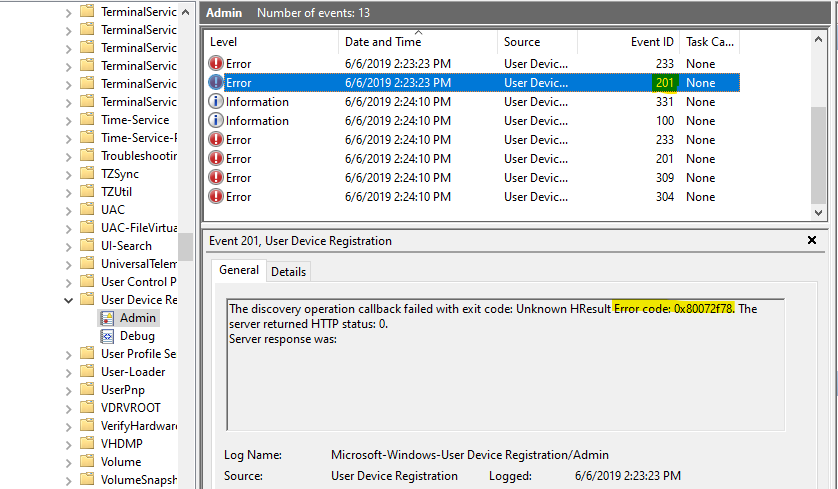

Windows 10 の以前のバージョンの場合

イベント ビューアーのログを使用して、参加エラーのフェーズとエラー コードを探します。

- イベント ビューアーで ユーザー デバイス登録イベント ログを開きます。 これらは、 [アプリケーションとサービス ログ]>[Microsoft]>[Windows]>[ユーザー デバイス登録] の下に格納されています。

- イベント ID 201 を探します。

ネットワーク エラー:

| エラー コード | 理由 | 解像度 |

|---|---|---|

| WININET_E_CANNOT_CONNECT (0x80072efd/-2147012867) | サーバーとの接続を確立できませんでした。 | 必要な Microsoft リソースとのネットワーク接続を確認します。 詳細については、ネットワーク接続の要件に関するページを参照してください。 |

| WININET_E_TIMEOUT (0x80072ee2/-2147012894) | 一般的なネットワーク タイムアウト。 | 必要な Microsoft リソースとのネットワーク接続を確認します。 詳細については、ネットワーク接続の要件に関するページを参照してください。 |

| WININET_E_DECODING_FAILED (0x80072f8f/-2147012721) | ネットワーク スタックがサーバーからの応答をデコードできませんでした。 | ネットワーク プロキシがサーバーの応答を妨害したり変更したりしていないようにします。 |

HTTP エラー:

| エラー コード | 理由 | 解像度 |

|---|---|---|

| DSREG_DISCOVERY_TENANT_NOT_FOUND (0x801c003a/-2145648582) | サービス接続ポイント オブジェクトが不正なテナント ID で構成されているか、テナント内でアクティブなサブスクリプションが見つかりませんでした。 | サービス接続ポイント オブジェクトが、確実に正しい Microsoft Entra テナント ID とアクティブなサブスクリプションで構成されているか、またはサービスがテナント内に存在しているようにします。 |

| DSREG_SERVER_BUSY (0x801c0025/-2145648603) | DRS サーバーからの HTTP 503。 | サーバーは現在使用できません。 サーバーがオンラインに戻ると、以降の参加の試行は成功する可能性があります。 |

その他のエラー:

| エラー コード | 理由 | 解像度 |

|---|---|---|

| E_INVALIDDATA (0x8007000d/-2147024883) | サーバー応答 JSON を解析できませんでした。HTML 認証ページでプロキシが HTTP 200 を返していることが原因と考えられます。 | オンプレミス環境に送信プロキシが必要である場合、IT 管理者は、デバイスのシステム コンテキストで送信プロキシに対する検出とサイレント認証を確実に実行できるようにする必要があります。 |

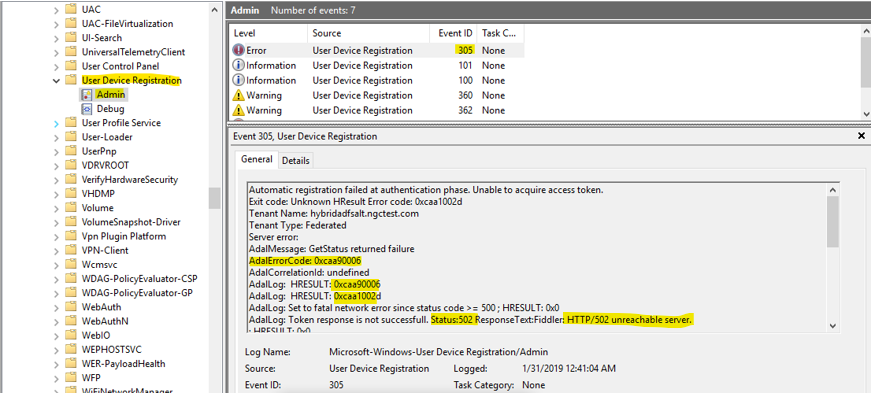

認証フェーズ

この内容は、フェデレーション ドメイン アカウントにのみ適用されます。

エラーの原因:

- DRS リソースのアクセス トークンをサイレントに取得できません。

- Windows 10 および Windows 11 デバイスでは、アクティブな WS-Trust エンドポイントに対する統合 Windows 認証を使用して、フェデレーション サービスから認証トークンを取得します。 詳細については、フェデレーション サービスの構成に関する記事をご覧ください。

一般的なエラー コード:

イベント ビューアーのログで、エラー コード、サブエラー コード、サーバー エラー コード、およびサーバー エラー メッセージを確認します。

- イベント ビューアーで ユーザー デバイス登録イベント ログを開きます。 これらは、 [アプリケーションとサービス ログ]>[Microsoft]>[Windows]>[ユーザー デバイス登録] の下に格納されています。

- イベント ID 305 を探します。

構成エラー:

| エラー コード | 理由 | 解像度 |

|---|---|---|

| ERROR_ADAL_PROTOCOL_NOT_SUPPORTED (0xcaa90017/-894894057) | Azure AD Authentication Library (ADAL) 認証プロトコルが WS-Trust ではありません。 | オンプレミスの ID プロバイダーが WS-Trust をサポートしている必要があります。 |

| ERROR_ADAL_FAILED_TO_PARSE_XML (0xcaa9002c/-894894036) | オンプレミスのフェデレーション サービスから XML 応答が返されませんでした。 | メタデータ交換 (MEX) エンドポイントから有効な XML が返されていることを確認します。 プロキシが妨害を行ったり、XML 以外の応答を返したりしていないことを確認します。 |

| ERROR_ADAL_COULDNOT_DISCOVER_USERNAME_PASSWORD_ENDPOINT (0xcaa90023/-894894045) | ユーザー名/パスワード認証のエンドポイントを検出できませんでした。 | オンプレミスの ID プロバイダーの設定を確認します。 WS-Trust エンドポイントが有効になっており、MEX 応答にこれらの正しいエンドポイントが含まれていることを確認します。 |

ネットワーク エラー:

| エラー コード | 理由 | 解像度 |

|---|---|---|

| ERROR_ADAL_INTERNET_TIMEOUT (0xcaa82ee2/-894947614) | 一般的なネットワーク タイムアウト。 | システム コンテキストで https://login.microsoftonline.com にアクセスできるようにします。 システム コンテキストでオンプレミスの ID プロバイダーにアクセスできるようにします。 詳細については、ネットワーク接続の要件に関するページを参照してください。 |

| ERROR_ADAL_INTERNET_CONNECTION_ABORTED (0xcaa82efe/-894947586) | 承認エンドポイントとの接続が中止されました。 | しばらくしてからやり直すか、または別の安定したネットワークの場所から参加を試みます。 |

| ERROR_ADAL_INTERNET_SECURE_FAILURE (0xcaa82f8f/-894947441) | サーバーによって送信されたトランスポート層セキュリティ (TLS) 証明書 (以前は Secure Sockets Layer (SSL) 証明書と呼ばれていました)、を検証できませんでした。 | クライアント時間のずれを確認します。 しばらくしてからやり直すか、または別の安定したネットワークの場所から参加を試みます。 |

| ERROR_ADAL_INTERNET_CANNOT_CONNECT (0xcaa82efd/-894947587) | https://login.microsoftonline.com への接続に失敗しました。 |

https://login.microsoftonline.comへのネットワーク接続を確認します。 |

その他のエラー:

| エラー コード | 理由 | 解像度 |

|---|---|---|

| ERROR_ADAL_SERVER_ERROR_INVALID_GRANT (0xcaa20003/-895352829) | オンプレミスの ID プロバイダーからの SAML トークンが Microsoft Entra ID で受け付けられませんでした。 | フェデレーション サーバーの設定を確認します。 認証ログでサーバー エラー コードを探します。 |

| ERROR_ADAL_WSTRUST_REQUEST_SECURITYTOKEN_FAILED (0xcaa90014/-894894060) | サーバーの WS-Trust 応答でエラー例外が報告され、アサーションの取得に失敗しました。 | フェデレーション サーバーの設定を確認します。 認証ログでサーバー エラー コードを探します。 |

| ERROR_ADAL_WSTRUST_TOKEN_REQUEST_FAIL (0xcaa90006/-894894074) | トークン エンドポイントからアクセス トークンを取得するときにエラーが発生しました。 | ADAL ログで根本的なエラーを探します。 |

| ERROR_ADAL_OPERATION_PENDING (0xcaa1002d/-895418323) | 一般的な ADAL エラー。 | 認証ログで、サブエラー コードまたはサーバー エラー コードを探します。 |

参加フェーズ

エラーの原因:

お使いの Windows 10 のバージョンに応じて、次の表で登録の種類とエラー コードを探します。

Windows 10 バージョン 1803 以降

参加状態の出力の "Diagnostic Data" セクションで "Previous Registration" サブセクションを探します。 このセクションは、デバイスがドメイン参加済みで、Microsoft Entra ハイブリッド参加ができない場合にのみ表示されます。

[Registration Type] フィールドは参加の種類を表します。

+----------------------------------------------------------------------+

Previous Registration : 2019-01-31 09:16:43.000 UTC

Registration Type : sync

Error Phase : join

Client ErrorCode : 0x801c03f2

Server ErrorCode : DirectoryError

Server Message : The device object by the given id (e92325d0-7ac4-4714-88a1-94ae875d5245) is not found.

Https Status : 400

Request Id : 6bff0bd9-820b-484b-ab20-2a4f7b76c58e

+----------------------------------------------------------------------+

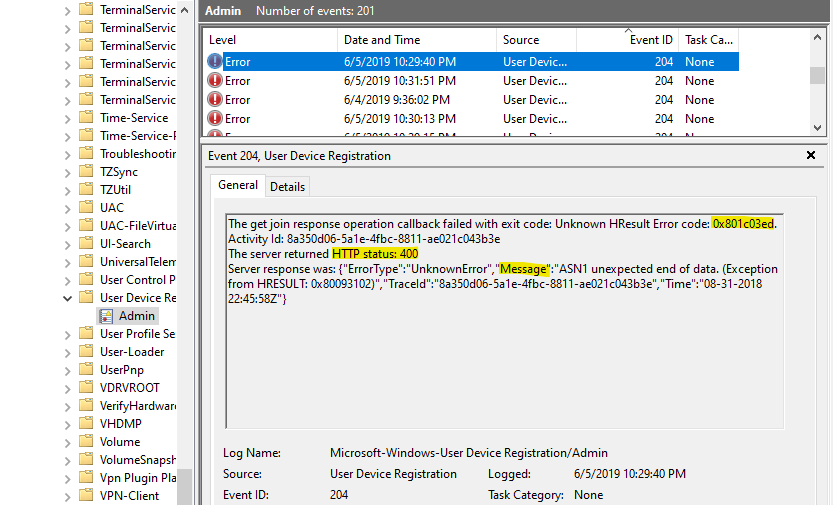

Windows 10 の以前のバージョンの場合

イベント ビューアーのログで、参加エラーのフェーズとエラー コードを確認します。

- イベント ビューアーで ユーザー デバイス登録イベント ログを開きます。 これらは、 [アプリケーションとサービス ログ]>[Microsoft]>[Windows]>[ユーザー デバイス登録] の下に格納されています。

- イベント ID 204 を探します。

DRS サーバーから返される HTTP エラー:

| エラー コード | 理由 | 解像度 |

|---|---|---|

| DSREG_E_DIRECTORY_FAILURE (0x801c03f2/-2145647630) | DRS から、ErrorCode が "DirectoryError" のエラー応答を受け取りました。 | 考えられる原因と解決策については、サーバー エラー コードを参照してください。 |

| DSREG_E_DEVICE_AUTHENTICATION_ERROR (0x801c0002/-2145648638) | DRS から、ErrorCode が "AuthenticationError" で、ErrorSubCode が "DeviceNotFound" "以外" のエラー応答を受け取りました。 | 考えられる原因と解決策については、サーバー エラー コードを参照してください。 |

| DSREG_E_DEVICE_INTERNALSERVICE_ERROR (0x801c0006/-2145648634) | DRS から、ErrorCode が "DirectoryError" のエラー応答を受け取りました。 | 考えられる原因と解決策については、サーバー エラー コードを参照してください。 |

TPM エラー:

| エラー コード | 理由 | 解像度 |

|---|---|---|

| NTE_BAD_KEYSET (0x80090016/-2146893802) | トラステッド プラットフォーム モジュール (TPM) 操作が失敗したか、または無効でした。 | 不正な sysprep イメージが原因と考えられます。 sysprep イメージの作成元であるマシンが、Microsoft Entra に参加していない、Microsoft Entra ハイブリッドに参加していない、または Microsoft Entra に登録されていないことを確認します。 |

| TPM_E_PCP_INTERNAL_ERROR (0x80290407/-2144795641) | 一般的な TPM エラー。 | このエラーが発生したデバイスで TPM を無効にします。 Windows 10 バージョン 1809 以降では、TPM エラーが自動的に検出され、TPM を使用することなく Microsoft Entra ハイブリッドへの参加が完了します。 |

| TPM_E_NOTFIPS (0x80280036/-2144862154) | FIPS モードの TPM は現在サポートされていません。 | このエラーが発生したデバイスで TPM を無効にします。 Windows 10 バージョン 1809 以降では、TPM エラーが自動的に検出され、TPM を使用することなく Microsoft Entra ハイブリッドへの参加が完了します。 |

| NTE_AUTHENTICATION_IGNORED (0x80090031/-2146893775) | TPM がロックアウトされています。 | 一時的なエラーです。 クールダウン時間が終わるまで待ちます。 しばらくしてから参加を試みると成功します。 詳細については、「TPM の基本事項」を参照してください。 |

ネットワーク エラー:

| エラー コード | 理由 | 解像度 |

|---|---|---|

| WININET_E_TIMEOUT (0x80072ee2/-2147012894) | DRS でデバイスを登録するときの一般的なネットワーク タイムアウトです。 | https://enterpriseregistration.windows.net とのネットワーク接続を確認します。 |

| WININET_E_NAME_NOT_RESOLVED (0x80072ee7/-2147012889) | サーバーの名前またはアドレスを解決できませんでした。 | https://enterpriseregistration.windows.net とのネットワーク接続を確認します。 |

| WININET_E_CONNECTION_ABORTED (0x80072efe/-2147012866) | サーバーとの接続が異常終了しました。 | しばらくしてからやり直すか、または別の安定したネットワークの場所から参加を試みます。 |

その他のエラー:

| エラー コード | 理由 | 解像度 |

|---|---|---|

| DSREG_AUTOJOIN_ADCONFIG_READ_FAILED (0x801c001d/-2145648611) | ユーザー デバイス登録イベント ログにイベント ID 220 が存在します。 Windows で、Active Directory 内のコンピューター オブジェクトにアクセスできません。 イベントに Windows エラー コードが含まれているおそれがあります。 エラー コード ERROR_NO_SUCH_LOGON_SESSION (1312) および ERROR_NO_SUCH_USER (1317) は、オンプレミスの Active Directory のレプリケーション問題に関連しています。 | Active Directory のレプリケーションの問題のトラブルシューティングを行います。 これらのレプリケーションの問題は一時的である場合があり、しばらくすると解消される可能性があります。 |

サーバーのフェデレーション参加エラー:

| サーバー エラー コード | サーバー エラー メッセージ | 考えられる原因 | 解像度 |

|---|---|---|---|

| DirectoryError | Your request is throttled temporarily.(要求は一時的に調整されました。) Please try after 300 seconds.(300 秒後にもう一度お試しください。) | これは予期されるエラーです。複数の登録要求が立て続けに行われたことが原因と考えられます。 | クールダウン時間が終わったら参加を再試行します |

サーバーの同期参加エラー:

| サーバー エラー コード | サーバー エラー メッセージ | 考えられる原因 | 解像度 |

|---|---|---|---|

| DirectoryError | AADSTS90002:Tenant UUID not found.(テナントが見つかりません)。 This error might happen if there are no active subscriptions for the tenant.(このエラーは、テナントにアクティブなサブスクリプションがない場合に発生することがあります。) Check with your subscription administrator.(サブスクリプション管理者にご確認ください。) |

サービス接続ポイント オブジェクト内のテナント ID が正しくありません。 | サービス接続ポイント オブジェクトが、確実に正しい Microsoft Entra テナント ID とアクティブなサブスクリプションで構成されているか、またはサービスがテナント内に存在しているようにします。 |

| DirectoryError | The device object by the given ID isn't found.(指定された ID のデバイス オブジェクトが見つかりませんでした。) | このエラーは、同期参加の場合に発生します。 デバイス オブジェクトが AD から Microsoft Entra ID に同期されていません | Microsoft Entra Connect の同期が完了するのを待ち、同期完了後に次の参加を試みると問題が解決します。 |

| AuthenticationError | The verification of the target computer's SID(ターゲット コンピューターの SID の検証) | Microsoft Entra デバイスの証明書が、同期参加時に BLOB にサインインするために使用された証明書と一致しません。 このエラーは、通常、同期がまだ完了していないことを意味します。 | Microsoft Entra Connect の同期が完了するのを待ち、同期完了後に次の参加を試みると問題が解決します。 |

手順 5:ログを収集して Microsoft サポートに問い合わせる

ファイルを c:\temp などのフォルダーに解凍し、そのフォルダーに移動します。

管理者特権の Azure PowerShell セッションから

.\start-auth.ps1 -v -accepteulaを実行します。[アカウントの切り替え] を選択して、問題のあるユーザーとの別のセッションに切り替えます。

問題を再現します。

[アカウントの切り替え] を選択して、トレースを実行している管理者セッションに戻ります。

管理者特権の PowerShell セッションから

.\stop-auth.ps1を実行します。スクリプトが実行されたフォルダーから Authlogs フォルダーを Zip (圧縮) 形式で送信します。

参加後の認証の問題のトラブルシューティング

手順 1: dsregcmd /status を使用して PRT の状態を取得する

コマンド プロンプト ウィンドウを開きます。

注意

プライマリ更新トークン (PRT) の状態を取得するには、ログイン ユーザーのコンテキストでコマンド プロンプト ウィンドウを開きます。

dsregcmd /statusを実行します。"SSO state" セクションに、現在の PRT の状態が表示されます。

AzureAdPrt フィールドが NO に設定されている場合、Microsoft Entra ID からの PRT の取得中にエラーが発生しています。

AzureAdPrtUpdateTime が 4 時間を超える場合、PRT の更新中に問題が発生したと考えられます。 デバイスをロックした後、ロックを解除し、PRT の更新を強制的に実行し、時間が更新されるか確認します。

+----------------------------------------------------------------------+

| SSO State |

+----------------------------------------------------------------------+

AzureAdPrt : YES

AzureAdPrtUpdateTime : 2020-07-12 22:57:53.000 UTC

AzureAdPrtExpiryTime : 2019-07-26 22:58:35.000 UTC

AzureAdPrtAuthority : https://login.microsoftonline.com/96fa76d0-xxxx-xxxx-xxxx-eb60cc22xxxx

EnterprisePrt : YES

EnterprisePrtUpdateTime : 2020-07-12 22:57:54.000 UTC

EnterprisePrtExpiryTime : 2020-07-26 22:57:54.000 UTC

EnterprisePrtAuthority : https://corp.hybridadfs.contoso.com:443/adfs

+----------------------------------------------------------------------+

手順 2: エラーコードを見つける

dsregcmd の出力から

注意

この出力は、Windows 10 の 2021 年 5 月の更新プログラム (バージョン 21H1) 以降で利用できます。

"AzureAdPrt" フィールドの下の "Attempt Status" フィールドに、前回の PRT 試行の状態が、その他必要なデバッグ情報と共に表示されます。 以前のバージョンの Windows では、この情報を Microsoft Entra の分析ログと操作ログから抽出します。

+----------------------------------------------------------------------+

| SSO State |

+----------------------------------------------------------------------+

AzureAdPrt : NO

AzureAdPrtAuthority : https://login.microsoftonline.com/96fa76d0-xxxx-xxxx-xxxx-eb60cc22xxxx

AcquirePrtDiagnostics : PRESENT

Previous Prt Attempt : 2020-07-18 20:10:33.789 UTC

Attempt Status : 0xc000006d

User Identity : john@contoso.com

Credential Type : Password

Correlation ID : 63648321-fc5c-46eb-996e-ed1f3ba7740f

Endpoint URI : https://login.microsoftonline.com/96fa76d0-xxxx-xxxx-xxxx-eb60cc22xxxx/oauth2/token/

HTTP Method : POST

HTTP Error : 0x0

HTTP status : 400

Server Error Code : invalid_grant

Server Error Description : AADSTS50126: Error validating credentials due to invalid username or password.

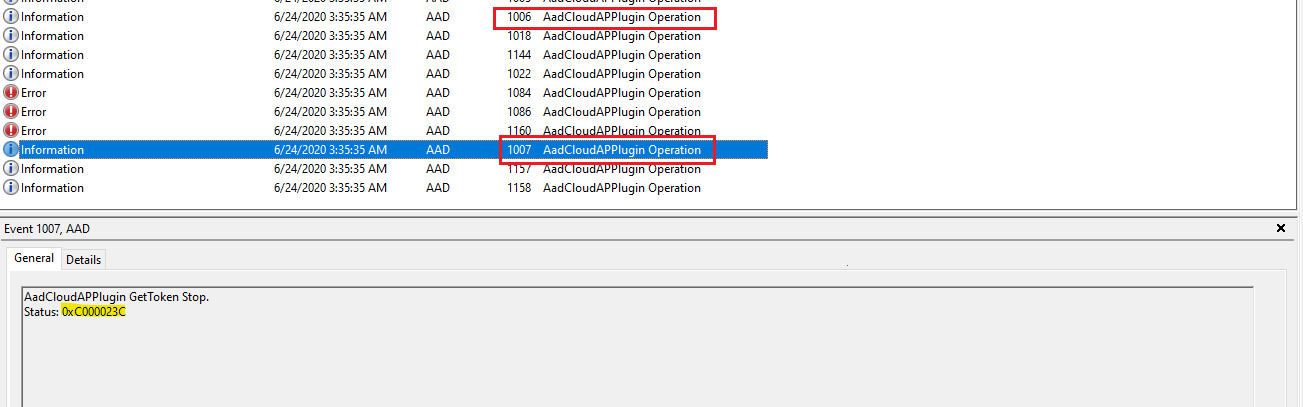

Microsoft Entra 分析ログと操作ログから

イベント ビューアーを使用し、PRT の取得時に Microsoft Entra CloudAP プラグインによって記録されたログ エントリを探します。

- イベント ビューアーで、Microsoft Entra の操作イベント ログを開きます。 これらは、 [アプリケーションとサービス ログ]>[Microsoft]>[Windows]>[AAD] の下に格納されています。

注意

CloudAP プラグインでは、エラー イベントが操作ログに、情報イベントが分析ログに記録されます。 問題のトラブルシューティングを行うには、分析ログと操作ログの両方のイベントが必要です。

分析ログ内のイベント 1006 は PRT 取得フローの開始を示し、分析ログ内のイベント 1007 は PRT 取得フローの終了を示します。 Microsoft Entra ID の (分析と操作) ログでイベント 1006 からイベント 1007 までの間に記録されているイベントはすべて、PRT 取得フローの過程で記録されたものです。

最終的なエラー コードはイベント 1007 に記録されます。

手順 3: 見つかったエラー コードに応じてさらにトラブルシューティングを行う

| エラー コード | 理由 | 解像度 |

|---|---|---|

| STATUS_LOGON_FAILURE (-1073741715/ 0xc000006d) STATUS_WRONG_PASSWORD (-1073741718/ 0xc000006a) |

注意: フェデレーション認証には WS-Trust が必要です。 |

|

| STATUS_REQUEST_NOT_ACCEPTED (-1073741616/ 0xc00000d0) | Microsoft Entra 認証サービスまたは WS-Trust エンドポイントからエラー応答 (HTTP 400 以上) を受け取りました。 注意: フェデレーション認証には WS-Trust が必要です。 |

イベント 1081 とイベント 1088 (Microsoft Entra 操作ログ) にはそれぞれ、Microsoft Entra 認証サービスおよび WS-Trust エンドポイントから発生したエラーのサーバー エラー コードとエラーの説明が含まれます。 一般的なサーバー エラー コードとその解決策は、次のセクションに記載されています。 イベント 1081 またはイベント 1088 に先行するイベント 1022 (Microsoft Entra 分析ログ) の最初のインスタンスには、アクセスしている URL が含まれます。 |

| STATUS_NETWORK_UNREACHABLE (-1073741252/ 0xc000023c) STATUS_BAD_NETWORK_PATH (-1073741634/ 0xc00000be) STATUS_UNEXPECTED_NETWORK_ERROR (-1073741628/ 0xc00000c4) |

注意: フェデレーション認証には WS-Trust が必要です。 |

|

| STATUS_NO_SUCH_LOGON_SESSION (-1073741729/ 0xc000005f) | Microsoft Entra 認証サービスでユーザーのドメインが見つからなかったため、ユーザー領域の検出に失敗しました。 | |

| AAD_CLOUDAP_E_OAUTH_USERNAME_IS_MALFORMED (-1073445812/ 0xc004844c) | ユーザーの UPN の形式が、予期された形式ではありません。 注: |

whoami /upn で表示されます。 |

| AAD_CLOUDAP_E_OAUTH_USER_SID_IS_EMPTY (-1073445822/ 0xc0048442) | Microsoft Entra 認証サービスから返された ID トークンにユーザーの SID がありません。 | ネットワーク プロキシがサーバーの応答を妨害したり変更したりしていないことを確認します。 |

| AAD_CLOUDAP_E_WSTRUST_SAML_TOKENS_ARE_EMPTY (--1073445695/ 0xc00484c1) | WS-Trust エンドポイントからエラーが返されました。 注意: フェデレーション認証には WS-Trust が必要です。 |

|

| AAD_CLOUDAP_E_HTTP_PASSWORD_URI_IS_EMPTY (-1073445749/ 0xc004848b) | MEX エンドポイントが正しく構成されていません。 MEX 応答に、パスワードの URL が含まれていません。 | |

| AAD_CLOUDAP_E_HTTP_CERTIFICATE_URI_IS_EMPTY (-1073445748/ 0xc004848C) | MEX エンドポイントが正しく構成されていません。 MEX 応答には、証明書エンドポイント URL が含まれていません。 | |

| WC_E_DTDPROHIBITED (-1072894385/ 0xc00cee4f) | WS-Trust エンドポイントからの XML 応答に、ドキュメント型定義 (DTD) が含まれていました。 XML 応答に DTD は想定されておらず、DTD が含まれていると応答の解析に失敗します。 注意: フェデレーション認証には WS-Trust が必要です。 |

一般的なサーバー エラー コード

| エラー コード | 理由 | 解像度 |

|---|---|---|

| AADSTS50155: デバイス認証に失敗しました | 「Microsoft Entra デバイス管理の FAQ」にあるこの問題に関する説明に従って、デバイスの参加の種類に基づいてデバイスを再登録します。 | |

AADSTS50034: ユーザー アカウント Account が tenant id ディレクトリに存在しない |

Microsoft Entra ID で、テナント内のユーザー アカウントを検出できません。 | |

| AADSTS50126: 無効なユーザー名またはパスワードにより、資格情報の検証でエラーが発生しました。 | 新しい証明書を使用して新しい PRT を取得するには、Microsoft Entra パスワード同期が完了するまで待ちます。 |

一般的なネットワーク エラー コード

| エラー コード | 理由 | 解像度 |

|---|---|---|

| ERROR_WINHTTP_TIMEOUT (12002) ERROR_WINHTTP_NAME_NOT_RESOLVED (12007) ERROR_WINHTTP_CANNOT_CONNECT (12029) ERROR_WINHTTP_CONNECTION_ERROR (12030) |

ネットワーク全般に関連した一般的な問題です。 | ネットワーク エラー コードをさらに取得します。 |

手順 4: ログを収集する

通常のログ

- https://aka.ms/icesdptool にアクセスすると、診断ツールを含む .cab ファイルが自動的にダウンロードされます。

- ツールを実行し、シナリオを再現します。

- Fiddler トレースの場合、ポップアップ表示された証明書の要求を受け入れます。

- トレース ファイルを保護するためのパスワードの入力が、ウィザードによって求められます。 パスワードを指定します。

- 最後に、収集したすべてのログが格納されているフォルダー (たとえば、 %LOCALAPPDATA%\ElevatedDiagnostics\numbers など) を開きます。

- 最新の .cab の内容については、サポートにお問い合わせください。

ネットワーク トレース

注意

ネットワーク トレースを収集する場合、再現中、Fiddler を使用 "しない" ことが重要です。

netsh trace start scenario=internetClient_dbg capture=yes persistent=yesを実行します。- デバイスをロックした後、ロックを解除します。 ハイブリッド参加済みデバイスの場合、1 分以上待って、PRT 取得タスクを終了させてください。

netsh trace stopを実行します。- nettrace.cab ファイルをサポートと共有します。

既知の問題

モバイル ホットスポットまたは外部 WiFi ネットワークに接続し、[設定]>[アカウント]>[職場または学校にアクセスする] の順に移動すると、Microsoft Entra ハイブリッド参加済みデバイスに 2 つの異なるアカウント (Microsoft Entra ID 用に 1 つとオンプレミス AD 用に 1 つ) が表示される場合があります。 この UI の問題は、機能には影響を与えません。