Privileged Identity Management で Microsoft Entra ロールの設定を構成する

Microsoft Entra の一部である Microsoft Entra ID の Privileged Identity Management (PIM) では、ロール設定によりロールの割り当てプロパティが定義されます。 これらのプロパティには、多要素認証とアクティブ化の承認要件、割り当ての最大期間、通知設定が含まれます。 この記事では、ロール設定を構成し、承認ワークフローを設定して、特権を昇格させる要求を承認または拒否できるユーザーを指定する方法を説明します。

Microsoft Entra ロールの PIM ロール設定を管理するには、全体管理者または特権ロール管理者ロールが必要です。 ロール設定はロールごとに定義されます。 同じロールに対するすべての割り当ては、同じロール設定に従います。 あるロールのロール設定は、別のロールのロール設定とは独立しています。

PIM ロールの設定は、PIM ポリシーとも呼ばれます。

ロールの設定を開く

Microsoft Entra ロールの設定を開くには:

Microsoft Entra 管理センターに特権ロール管理者以上としてサインインします。

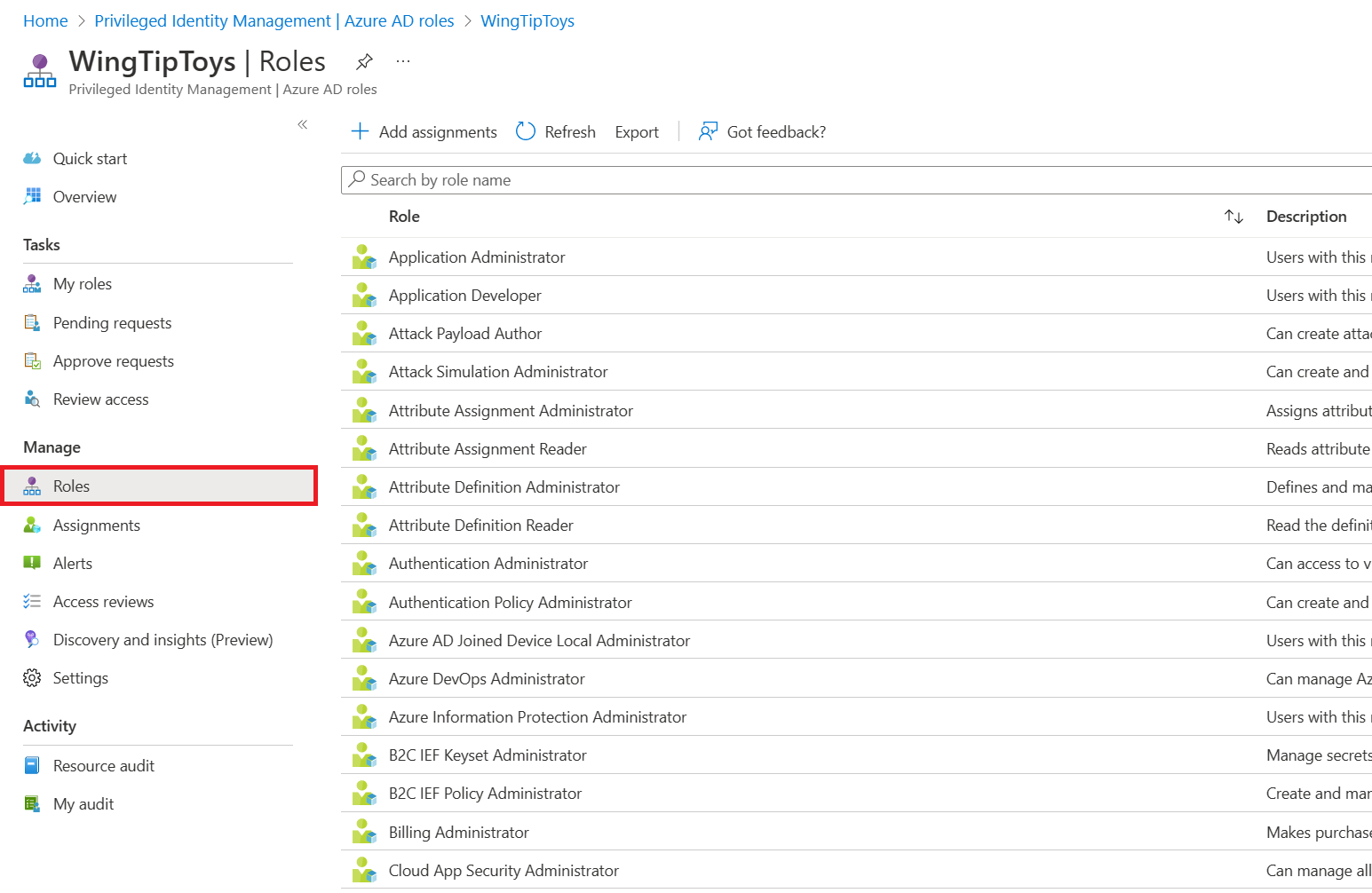

[ID ガバナンス]>[Privileged Identity Management]>[Microsoft Entra ロール]>[ロール] の順に参照します。

このページでは、組み込みロールやカスタム ロールなど、テナントで使用できる Microsoft Entra ロールのリストを確認できます。

設定を構成するロールを選択します。

ロール設定を選択します。 [ロールの設定] ページで、選択したロールの現在の PIM ロール設定を表示できます。

[編集] を選んでロール設定を更新します。

[更新] を選択します。

ロールの設定

このセクションでは、ロール設定のオプションについて説明します。

アクティブ化の最大期間

[アクティブ化の最大期間] スライダーを使用して、ロールの割り当てのアクティブ化要求が、有効期限が切れるまでアクティブなままである最大時間 (時間単位) を設定します。 1 から 24 時間の範囲の値を指定できます。

アクティブ化の際に多要素認証を要求する

ロールの資格を持つユーザーに対して、アクティブにする前に Microsoft Entra ID の多要素認証機能を使うことで、自分が誰であるかを証明するように要求することができます。 多要素認証は、データやアプリケーションへのアクセスを保護するのに役立ちます。 第 2 の形式の認証を使用して、別のセキュリティのレイヤーが提供されます。

ユーザーは、強力な資格情報で認証を行った場合、またはセッションで以前に多要素認証を提供した場合には、多要素認証を求められないことがあります。

アクティブ化の際にユーザーが認証を提供することを必須にすることが目的である場合は、[On activation, require Microsoft Entra Conditional Access authentication context] (アクティブ化の際に、Microsoft Entra 条件付きアクセス認証コンテキストを要求する) を [認証強度] と一緒に使用できます。 これらのオプションでは、ユーザーはアクティブ化の際に、マシンへのサインインに使用した方法とは異なる方法を使用して認証する必要があります。

たとえば、ユーザーが Windows Hello for Business を使用してマシンにサインインする場合は、[On activation, require Microsoft Entra Conditional Access authentication context](アクティブ化の際に、Microsoft Entra 条件付きアクセス認証コンテキストを要求する) と [認証強度] を使用できます。 このオプションでは、ユーザーはロールをアクティブ化するときに、Microsoft Authenticator によるパスワードレス サインインを行う必要があります。

この例では、ユーザーは Microsoft Authenticator によるパスワードレス サインインを 1 回提供した後は、このセッションでの次のアクティブ化は別の認証なしで行うことができます。 Microsoft Authenticator でのパスワードレス サインインは、既にトークンの一部になっています。

すべてのユーザーに対して Microsoft Entra ID の多要素認証機能を有効にすることをお勧めします。 詳細については、「Microsoft Entra 多要素認証の展開を計画する」を参照してください。

アクティブ化の際に、Microsoft Entra 条件付きアクセス認証コンテキストを要求する

ロールの資格を持つユーザーに条件付きアクセス ポリシーの要件を満たすことを要求できます。 たとえば、認証強度を通じて適用される特定の認証方法を使用すること、Intune 準拠デバイスからロールを昇格させること、使用条件に準拠することなどをユーザーに要求できます。

この要件を適用するには、条件付きアクセス認証コンテキストを作成します。

この認証コンテキストの要件を適用する条件付きアクセス ポリシーを構成します。

条件付きアクセス ポリシーのスコープには、すべてのユーザーまたはロールの対象ユーザーを含める必要があります。 認証コンテキストとディレクトリ ロールを対象とする条件付きアクセス ポリシーを同時に作成しないでください。 アクティブ化中は、ユーザーにはまだロールがないため、条件付きアクセス ポリシーは適用されません。

2 つの条件付きアクセス ポリシーが必要になる可能性がある状況については、このセクションの最後にある手順を参照してください。 1 つは認証コンテキストを対象とし、もう 1 つはロールを対象とする必要があります。

ロールの PIM 設定で認証コンテキストを構成します。

PIM 設定で [On activation, require Microsoft Entra Conditional Access authentication context] (アクティブ化の際に、Microsoft Entra 条件付きアクセス認証コンテキストを要求する) が構成されている場合、条件付きアクセス ポリシーは、ユーザーがアクセス要件を満たすために満たす必要がある条件を定義します。

つまり、条件付きアクセス管理者やセキュリティ管理者など、条件付きアクセス ポリシーを管理する権限を持つセキュリティ プリンシパルは、要件の変更や削除を行ったり、資格を持つユーザーがロールをアクティブ化するのをブロックしたりすることができます。 条件付きアクセス ポリシーを管理できるセキュリティ プリンシパルは、高度な特権を持つと見なし、それに応じて保護する必要があります。

PIM 設定で認証コンテキストを構成する前に、認証コンテキストの条件付きアクセス ポリシーを作成して有効にすることをお勧めします。 PIM 設定で構成された認証コンテキストを対象とする条件付きアクセス ポリシーがテナント内に存在しない場合、[On activation, require multifactor authentication] (アクティブ化の際に、多要素認証を要求する) 設定が設定されるため、PIM ロールのアクティブ化時に、バックアップ保護メカニズムとして Microsoft Entra ID の多要素認証機能が必要になります。

このバックアップ保護メカニズムは、構成ミスによって、条件付きアクセス ポリシーの作成前に PIM 設定が更新された場合にのみ、保護するように設計されています。 条件付きアクセス ポリシーがオフになっている、レポート専用モードになっている、または資格を持つユーザーがポリシーから除外されている場合、このバックアップ保護メカニズムはトリガーされません。

[On activation, require Microsoft Entra Conditional Access authentication context] (アクティブ化の際に、Microsoft Entra 条件付きアクセス認証コンテキストを要求する) 設定では、ユーザーがロールをアクティブにするときに満たす必要がある認証コンテキスト要件を定義します。 ロールがアクティブ化された後、ユーザーはアクセス許可を使用するために別のブラウズ セッション、デバイス、または場所を使用できます。

たとえば、ユーザーは Intune 準拠デバイスを使用してロールをアクティブ化できます。 ロールがアクティブ化された後、Intune 非準拠の別のデバイスから同じユーザー アカウントにサインインし、そこから以前にアクティブ化されたロールを使用できます。

この状況を防ぐために、次の 2 つの条件付きアクセス ポリシーを作成します。

- 1 つ目の条件付きアクセス ポリシーは認証コンテキストを対象としています。 スコープにすべてのユーザーまたは資格を持つユーザーを含める必要があります。 このポリシーでは、ユーザーがロールをアクティブ化するために満たす必要がある要件を指定します。

- 2 つ目の条件付きアクセス ポリシーはディレクトリ ロールを対象としています。 このポリシーでは、ユーザーが、アクティブ化されたディレクトリ ロールでサインインするために満たす必要がある要件を指定します。

どちらのポリシーでも、ニーズに応じて、同じまたは異なる要件を適用できます。

もう 1 つの方法は、特定の要件を資格を持つユーザーに直接適用する条件付きアクセス ポリシーのスコープを設定することです。 たとえば、特定のロールの資格を持つユーザーに対して、常に Intune 準拠のデバイスを使用するように要求できます。

条件付きアクセス認証コンテキストの詳細については、「条件付きアクセス: クラウド アプリ、アクション、認証コンテキスト」を参照してください。

アクティブ化の正当な理由を要求する

ユーザーが資格のある割り当てをアクティブにするときに、業務上の正当な理由を入力するように要求できます。

アクティブ化時にチケット情報を要求する

ユーザーが資格のある割り当てをアクティブにするときに、サポート チケット番号を入力するように要求できます。 このオプションは情報のみのフィールドです。 チケット システムの情報との相関関係は適用されません。

アクティブ化の承認を必須にする

資格のある割り当てのアクティブ化に対する承認を要求できます。 承認者はロールを持っている必要はありません。 このオプションを使用する場合は、1 人以上の承認者を選択する必要があります。 少なくとも 2 人の承認者を選択することをお勧めします。 特定の承認者が選択されていない場合は、特権ロール管理者または全体管理者が既定の承認者になります。

承認の詳細については、「Privileged Identity Management で Microsoft Entra ロールに対する要求を承認または拒否する」を参照してください。

割り当て期間

ロールの設定を構成するときに、割り当ての種類 ("対象" と "アクティブ") ごとに 2 つの割り当て期間オプションから選択できます。 これらのオプションは、Privileged Identity Management でユーザーがロールに割り当てられるときの既定の最大期間になります。

これらの資格のある割り当て期間オプションからいずれかを選択できます。

| 設定 | 説明 |

|---|---|

| 永続的な有資格割り当てを許可する | リソース管理者は、永続的に資格のある割り当てを行うことができます。 |

| 資格のある割り当てが次の期間後に期限切れになる | リソース管理者は、すべての資格のある割り当てに、開始日と終了日の指定を必須にすることができます。 |

また、これらのアクティブな割り当て期間オプションからいずれかを選択できます。

| 設定 | 説明 |

|---|---|

| 永続的なアクティブ割り当てを許可する | リソース管理者は、永続的にアクティブな割り当てを行うことができます。 |

| アクティブな割り当てが次の期間後に期限切れになる | リソース管理者は、すべてのアクティブな割り当てに、開始日と終了日の指定を必須にすることができます。 |

全体管理者と特権ロール管理者は、終了日時が指定されているすべての割り当てを更新することができます。 これに対し、ユーザーはロールの割り当てを延長または更新するセルフサービス要求を開始することができます。

アクティブな割り当てに多要素認証を要求する

管理者が (資格のある割り当てではなく) アクティブな割り当てを作成するときに、多要素認証を行うように要求できます。 ユーザーがロールの割り当てを使うときは、ロールが割り当てられた時点からロール内で既にアクティブになっているため、Privileged Identity Management で多要素認証を強制することはできません。

管理者は、強力な資格情報で認証を行った場合、またはこのセッションで以前に多要素認証を提供した場合には、多要素認証を求められないことがあります。

アクティブな割り当ての理由を要求する

ユーザーが (資格のある割り当てではなく) アクティブな割り当てを作成するときに、業務上の正当な理由を入力するように要求できます。

[ロールの設定] ページの [通知] タブで、Privileged Identity Management によって、通知を受信するユーザーとユーザーが受信する通知をきめ細かく制御できます。 次のようなオプションがあります。

- メールをオフにする: 特定のメールをオフにするには、既定の受信者のチェック ボックスをオフにし、その他の受信者をすべて削除します。

- 指定したメール アドレスへのメールを制限する: 既定の受信者に送信されるメールをオフにするには、既定の受信者のチェック ボックスをオフにします。 その後で、受信者として他のメール アドレスを追加できます。 複数のメール アドレスを追加する場合は、セミコロン (;) で区切ります。

- 既定の受信者と他の受信者の両方にメールを送信する: 既定の受信者と他の受信者の両方にメールを送信できます。 既定の受信者のチェック ボックスをオンにし、他の受信者のメール アドレスを追加します。

- 重要なメールのみ: メールの種類ごとに、重要なメールのみを受信するためのチェック ボックスをオンにできます。 このオプションを使用すると、メールで即時のアクションが求められている場合にのみ、指定された受信者に、Privileged Identity Management によって引き続きメールが送信されます。 たとえば、ユーザーにロールの割り当てを延長するよう求めるメールはトリガーされません。 管理者に延長要求の承認を要求するメールはトリガーされます。

Note

Privileged Identity Management の 1 つのイベントで、複数の受信者 (担当者、承認者、管理者) 宛の電子メール通知を生成できます。 1 つのイベントごとに送信できる通知の最大数は 1000 です。 受信者の数が 1000 を超える場合は、最初の 1000 人の受信者のみが電子メール通知を受け取ります。 これにより、他の担当者、管理者、または承認者が Microsoft Entra ID および Privileged Identity Management のアクセス許可を使用できなくなることはありません。

Microsoft Graph を使用してロール設定を管理する

Microsoft Graph で PIM API を使用して Microsoft Entra ロールの設定を管理するには、unifiedRoleManagementPolicy リソースの種類と関連メソッドを使用します。

Microsoft Graph では、ロール設定はルールと呼ばれます。 これらは、コンテナー ポリシーを通じて Microsoft Entra ロールに割り当てられます。 各 Microsoft Entra ロールには、特定のポリシー オブジェクトが割り当てられます。 Microsoft Entra ロールを対象とするすべてのポリシーを取得できます。 ポリシーごとに、$expand クエリ パラメーターを使用して、関連付けられているルールのコレクションを取得できます。 要求の構文は次のとおりです。

GET https://graph.microsoft.com/v1.0/policies/roleManagementPolicies?$filter=scopeId eq '/' and scopeType eq 'DirectoryRole'&$expand=rules

Microsoft Graph で PIM API を使用してロール設定を管理する方法の詳細については、「ロール設定と PIM」を参照してください。 ルールを更新する方法の例については、「Microsoft Graph を使用して PIM のルールを更新する」を参照してください。

![割り当てとアクティブ化の設定を更新するためのオプションがある [ロールの設定] ページを示すスクリーンショット。](media/pim-how-to-change-default-settings/role-settings-edit.png)

ページを示すスクリーンショット。](media/pim-how-to-change-default-settings/role-settings-page.png)