Microsoft Sentinel のベスト プラクティス

この一連のベストプラクティスでは、Microsoft Sentinel のデプロイ、管理、使用に関するガイダンスを提供しています。詳細に関する、他の記事へのリンクも含まれています。

重要

Microsoft Sentinel をデプロイする前に、デプロイ前のアクティビティと前提条件に関するページを確認し、完了してください。

ベスト プラクティスのリファレンス

この Microsoft Sentinel のドキュメントには、記事全体にわたってベスト プラクティス ガイダンスが含まれています。 この記事で提供されている内容に加え、詳細については、次の記事を参照してください。

[管理者ユーザー]:

- Microsoft Sentinel のデプロイ前のアクティビティとデプロイの前提条件

- Microsoft Sentinel ワークスペース アーキテクチャのベスト プラクティス

- Microsoft Sentinel ワークスペース アーキテクチャを設計する

- Microsoft Sentinel のサンプル ワークスペースの設計

- データ収集のベスト プラクティス

- Microsoft Sentinel のコストと請求

- Microsoft Sentinel のアクセス許可

- Microsoft Sentinel で MSSP の知的財産権を保護する

- Microsoft Sentinel への脅威インテリジェンスの統合

- Microsoft Sentinel コンテンツとソリューション

- Microsoft Sentinel のクエリとアクティビティの監査

アナリスト:

詳細については、「SecOps を成功に導くアーキテクチャ: Microsoft Sentinel 導入のベストプラクティス」という動画をご覧ください

実行する標準 SOC アクティビティ

継続的なセキュリティのベストプラクティスを確保するために、次の Microsoft Sentinel アクティビティを定期的にスケジュール設定します。

毎日のタスク

インシデントをトリアージして調査します。 Microsoft Sentinel [インシデント] ページで、現在設定されている分析ルールによって生成された新しいインシデントを確認し、新しいインシデントの調査を開始します。 詳細については、Microsoft Sentinel でインシデントを調査する方法に関するページを参照してください。

ハンティング クエリとブックマークを確認します。 すべての組み込みクエリの結果を確認し、既存のハンティング クエリとブックマークを更新します。 新しいインシデントを手動で生成するか、該当する場合は古いインシデントを更新します。 詳細については、次を参照してください。

分析ルール。 新しくリリースされたルールと最近接続されたデータ コネクタから新たに利用可能になったルールなど、必要に応じて新しい分析ルールを確認し、有効にします。

データ コネクタ。 各データコネクタから受信した最後のログの状態、日付、時刻を確認し、データが流れていることを確認します。 新しいコネクタとインジェストを検査して、セットの制限を超えていないことを確認します。 詳細については、「データ コレクションのベスト プラクティス」と「データ ソースの接続」を参照してください。

Log Analytics エージェント。 サーバーとワークステーションのワークスペースへの接続が有効なことを確認し、失敗した接続のトラブルシューティングと修復を行います。 詳細については、「Log Analytics エージェントの概要」を参照してください。

プレイブックのエラー。 プレイブックの状態を確認し、エラーが発生した場合はトラブルシューティングを行います。 詳細については、「チュートリアル: Microsoft Sentinel でオートメーション ルールとプレイブックを使用する」を参照してください。

毎週行うタスク

ソリューションまたはスタンドアロン コンテンツのコンテンツ レビュー。 インストールされているソリューションまたはスタンドアロン コンテンツのコンテンツ更新プログラムをコンテンツ ハブから取得します。 分析ルール、ブック、ハンティング クエリ、プレイブックなど、環境にとって価値のある新しいソリューションまたはスタンドアロン コンテンツを確認します。

Microsoft Sentinel の監査。 Microsoft Sentinel アクティビティを使用して、誰が分析ルールやブックマークなどのリソースを更新または削除したかを確認します。 詳細については、「Microsoft Sentinel クエリとアクティビティの監査」をご覧ください。

毎月行うタスク

ユーザーのアクセスを確認。 ユーザーのアクセス許可を確認し、無効なユーザーを検査します。 詳細については、「Microsoft Sentinel のアクセス許可」を参照してください。

Log Analytics ワークスペースの確認。 Log Analytics ワークスペースのデータ保持ポリシーが組織のポリシーと引き続き整合していることを確認します。 詳細については、「データ保持ポリシー」と、「Azure Data Explorer の統合によるログの長期保存」を参照してください。

他の Microsoft セキュリティ サービスとの統合

Microsoft Sentinel は、ワークスペースにデータを送信するコンポーネントによって強化されており、他の Microsoft サービスとの統合によってより強力になります。 Microsoft Defender for Cloud Apps、Microsoft Defender for Endpoint、Microsoft Defender for Identity などの製品に取り込まれたログは、これらのサービスにより検知情報が作成され、その検知情報が Microsoft Sentinel に提供されます。 また、ログを Microsoft Sentinel に直接取り込んで、イベントやインシデントの全体像を把握することもできます。

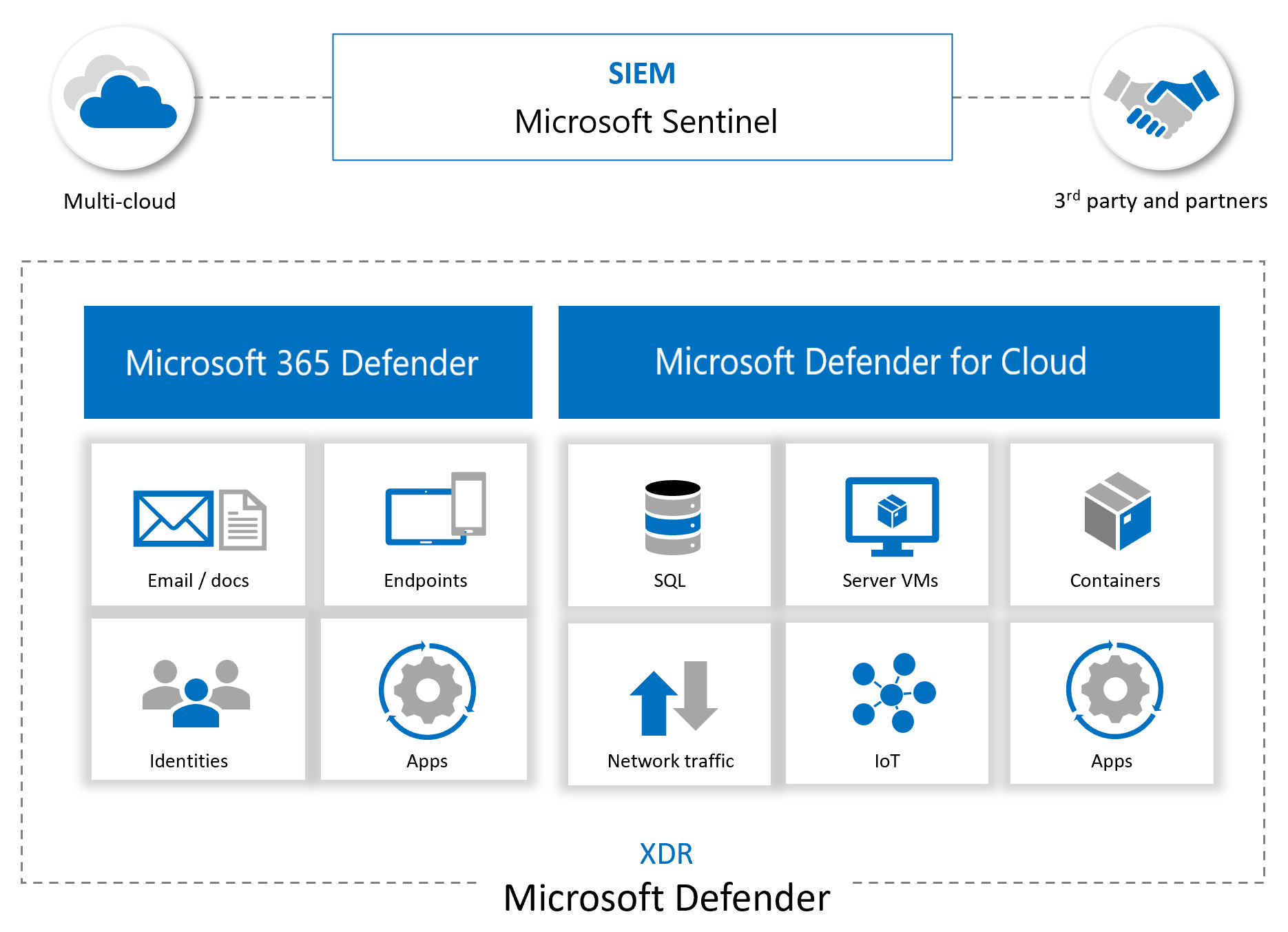

たとえば次の図は、Microsoft Sentinel が他の Microsoft サービスやマルチクラウド、パートナーのプラットフォームからデータを取り込み、環境に適したものにする方法を示しています。

Microsoft Sentinel は、他のソースからアラートやログを取り込むだけでなく、以下のような機能も備えています。

- 取り込んだ情報を機械学習で利用することで、より優れたイベントの相関、アラートの集約、異常検知などが可能になります。

- ワークブックを使って、トレンドや関連情報、管理業務や調査に使用する主要データを示すインタラクティブなビジュアルを構築し、提示します。

- アラートに対応するためのプレイブックを実行し、情報の収集、アイテムに対するアクションの実行、各種プラットフォームへの通知の送信を行います。

- ServiceNow や Jira などのパートナー プラットフォームと統合し、SOC チームに必要なサービスを提供します。

- 脅威インテリジェンス プラットフォームからエンリッチメント フィードを取り込み、フェッチし、調査のための貴重なデータを提供します。

インシデントを管理して対応する

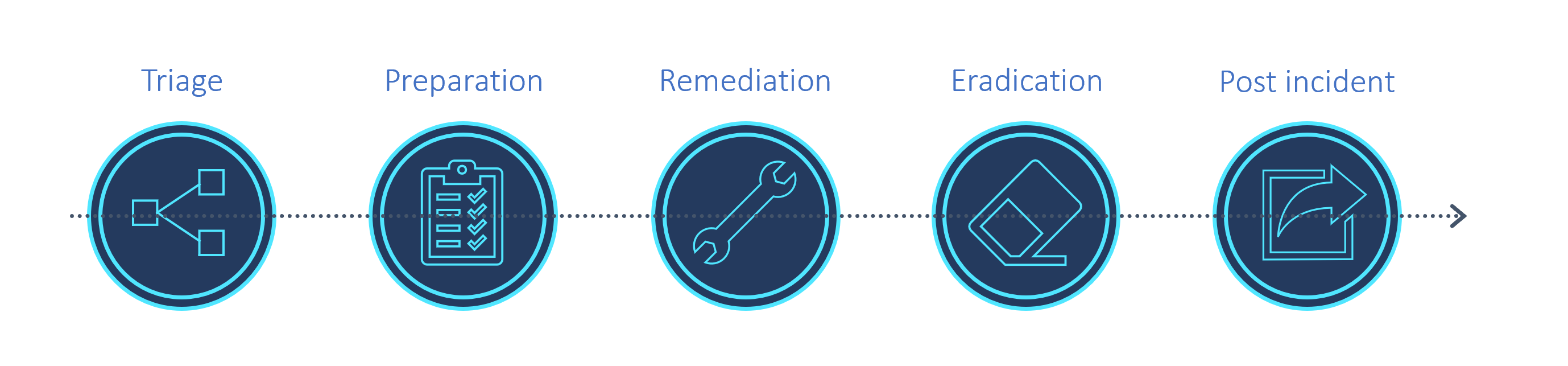

次の図は、インシデント管理と応答プロセスで推奨される手順を示しています。

次のセクションでは、Microsoft Sentinel 機能を使用したインシデント管理と応答の方法について、プロセス全体を通して大まかに説明します。 詳細については、Microsoft Sentinel でインシデントを調査する方法に関するページを参照してください。

[インシデント] ページと調査グラフを使用する

Microsoft Sentinel の新しいインシデントについてのあらゆるトリアージ プロセスは、Microsoft Sentinel の [インシデント] ページと調査グラフで、開始します。

アカウント、Url、IP アドレス、ホスト名、アクティビティ、タイムラインなどの主要なエンティティを検出します。 このデータを使用して、偽陽性があるかどうかを把握します。この場合、インシデントを直接閉じることができます。

生成されたインシデントはすべて [インシデント] ページに表示されます。このページは、トリアージおよび早期調査の中心地として機能します。 [インシデント] ページには、タイトル、重大度、関連するアラート、ログ、および関心のあるエンティティが一覧表示されます。 インシデントには、収集されたログや、インシデントに関連するすべてのツールへのクイック ジャンプも用意されています。

[インシデント] ページは調査グラフと連動しています。これは、ユーザーがアラートを調査して深く掘り下げ、攻撃の全容を示すことができるインタラクティブなツールです。 その後、ユーザーはイベントのタイムラインを構築し、脅威チェーンの範囲を検出できます。

インシデントが真陽性であることが判明した場合、 [インシデント] ページから直接アクションを起こし、ログやエンティティを調査し、脅威の連鎖を検査します。 脅威を特定し、アクション プランを作成したら、Microsoft Sentinel とその他の Microsoft セキュリティサービスの他のツールを使用して調査を続行します。

ブックでインシデントを処理する

Microsoft Sentinel ブックは、情報や傾向を視覚化して表示するだけでなく、重要な調査ツールでもあります。

たとえば、調査分析情報ブックを使用して、関連付けられているエンティティやアラートと共に特定のインシデントを調査します。 このブックを使用すると、関連するログ、アクション、およびアラートを表示することで、エンティティをより深く掘り下げていくことができます。

脅威を追及してインシデントを処理する

根本原因の調査と検索では、組み込みの脅威検索クエリを実行し、セキュリティ侵害の兆候について結果を確認します。

調査中、または脅威を修復、根絶するための措置を講じた後、livestream を使用して、悪意のあるイベントが残っていないか、または悪意のあるイベントがまだ継続していないかをリアルタイムで監視します。

エンティティの動作によるインシデントの処理

Microsoft Sentinel のエンティティの動作を使用すると、ユーザーは、アカウントやホスト名の調査など、特定のエンティティのアクションとアラートを確認し、調査できます。 詳細については、次を参照してください。

- Microsoft Sentinel でのユーザーとエンティティの動作分析 (UEBA) の有効化

- UEBA データを使用したインシデントの調査

- Microsoft Sentinel UEBA エンリッチメント リファレンス

ウォッチリストと脅威インテリジェンスによるインシデントの処理

脅威インテリジェンスに基づく検出を最大限に活用するには、脅威インテリジェンス データ コネクタを使用して、セキュリティ侵害の兆候を取り込む必要があります。

- Fusion と TI Map アラートで必要なデータ ソースを接続します

- TAXII と TIP のプラットフォームから兆候を取り込みます

セキュリティ侵害の兆候は、分析ルール、脅威の探索、ログの調査、インシデントの発生などに使用します。

取り込まれたデータと、エンリッチ データなど外部ソースからのデータを結合するウォッチリストを使用します。 たとえば、組織または最近終了した従業員が使用する IP アドレス範囲のリストを作成します。 プレイブックでウォッチリストを使用することで、悪意のある IP アドレスをウォッチリストに追加するなど、エンリッチメント データを収集し、検知、脅威のハンティングや調査の際に使用できます。

インシデントの発生時には、ウォッチリストを使用して調査データを格納し、調査を行ったときにそれらを削除して、機密データが表示されないようにします。

次のステップ

Microsoft Sentinel の使用を開始するには、以下を参照してください。