Azure Active Directory B2C プロバイダーを手動で構成する

注意

- 2022 年 10 月より、Power Apps ポータルは Power Pages です。

- このトピックは、レガシ機能に適用されます。 最新情報については、Microsoft Power Pages のドキュメントを参照してください。

この記事では、Azure AD B2C を ID プロバイダーとして手動で構成する方法について説明します。 これらの手順を使用して、新しい Azure AD B2C テナントを手動で作成し、アプリケーションを登録して、ユーザー フローを構成します。

注意

- Power Apps ポータルを使用して Azure AD B2C プロバイダーを自動で構成する場合、Azure AD B2C プロバイダーの構成 に移動します。

- 認証設定の変更がポータルに反映されるまで、数分かかる場合があります。 変更をすぐに反映したい場合は、ポータル アクション を使用してポータルを再起動してください。

Azure Active Directory B2C を OpenID Connect プロバイダーとして手動で構成するには

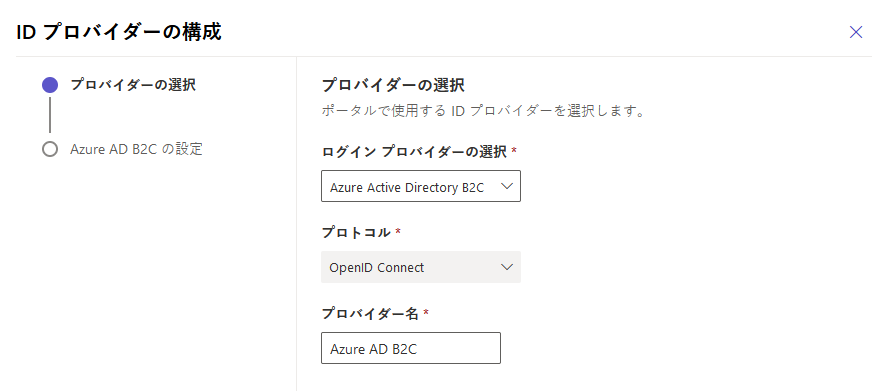

Azure Active Directory B2C の 構成 を選択します。 詳細情報: プロバイダーの構成

必要に応じて、名前を更新します。

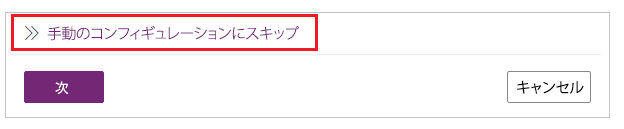

手動構成にスキップ を選択します。

注意

手動構成にスキップ の代わりに 次へ を選択すると、Power Apps ポータル インターフェースを使用して Azure AD B2C認証 を構成できます。

この手順では、アプリケーションを作成し、ID プロバイダーを使用して設定を構成します。

Azure ポータルにサインインします。

テナントに アプリケーションを登録 します。

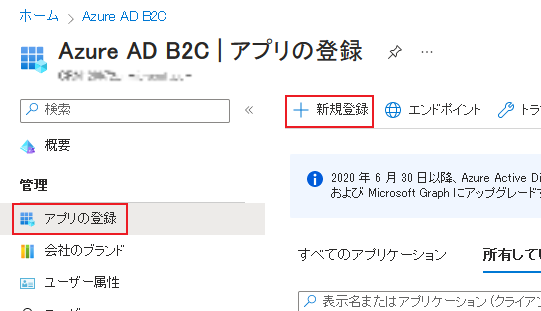

Azure Active Directory B2C を検索して選択します。

管理 配下で アプリの登録 を選択します。

新規登録を選択します。

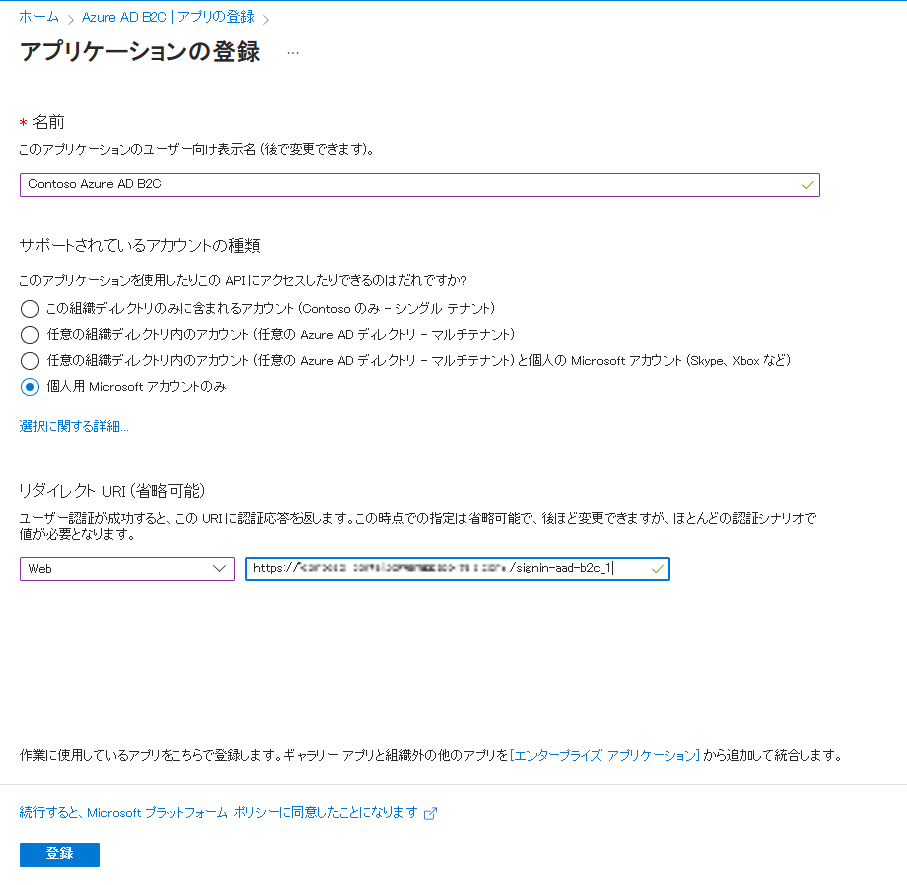

名前を入力してください。

URI のリダイレクト配下で、ウェブ (まだ選択されていない場合) を選択します。

リダイレクト URI テキスト ボックスにポータルの返信 URL を入力します。

例:https://contoso-portal.powerappsportals.com/signin-aad-b2c_1注意

既定のポータル URL を使用している場合は、ID プロバイダーを構成する画面の Azure で B2C テナントを作成して構成するセクションに示すように応答 URL をコピーして貼り付けます (上記の手順 4)。 ポータルにカスタム ドメイン名を使用している場合は、カスタム URL を入力します。 ただし、Azure AD B2C プロバイダーを設定する際に、ポータルの設定で リダイレクト URL を構成する場合は、必ずこの値を使用してください。

たとえば、Azure ポータルで 返信 URL をhttps://contoso-portal.powerappsportals.com/signin-aad-b2c_1と入力した場合、ポータルの Azure AD B2C 構成をそのまま使用する必要があります。

登録を選択します。

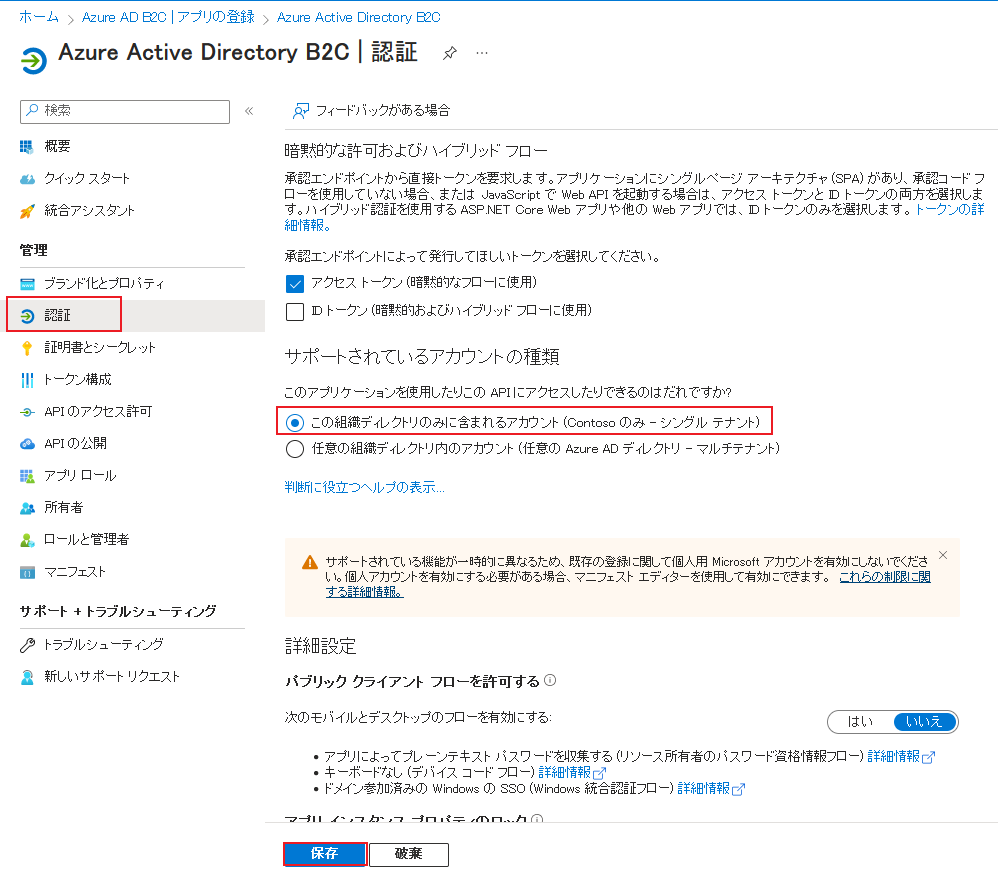

左側のペインの管理配下で、認証を選択します。

暗黙的な許可で、アクセス トークン (暗黙的なフローに使用) チェック ボックスを選択します。

保存を選択します。

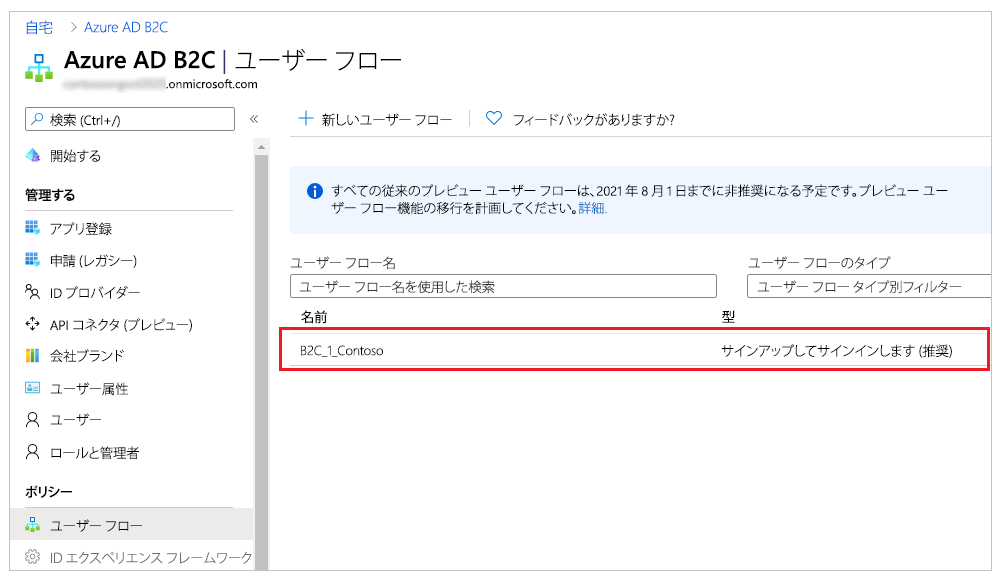

サインアップとサインインのユーザー フローを作成する。 オプションで、パスワード リセットユーザーフローを作成することができます。

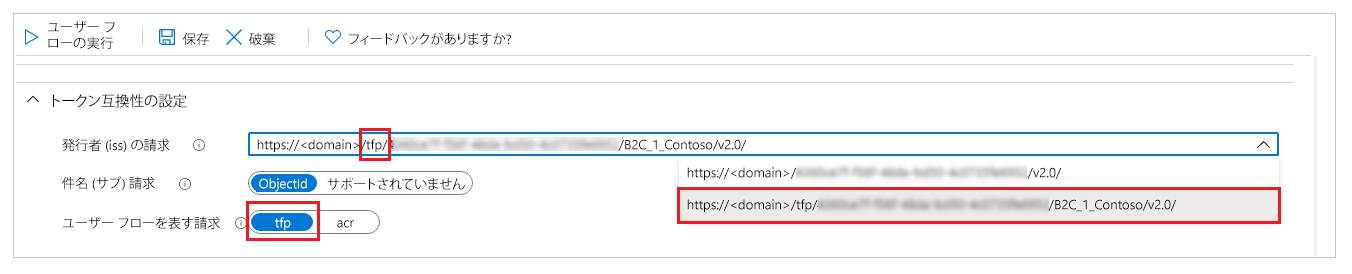

tfp を含む 発行者 (iss) の要求 URL を使用して トークンの互換性を構成します。 詳細: トークンの互換性

この手順では、ポータルの構成で使用するサイト設定とパスワード リセット設定を入力します。

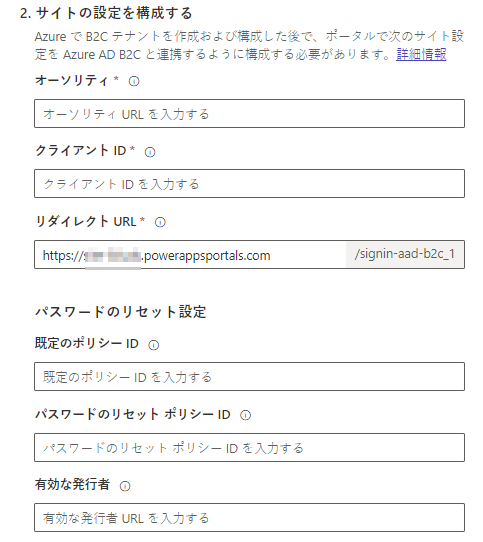

サイト設定を構成するセクションに、次の値を入力します :

オーソリティ: サインアップ/サインイン ポリシーのユーザーフローのメタデータに定義されている発行者の URL を入力します。

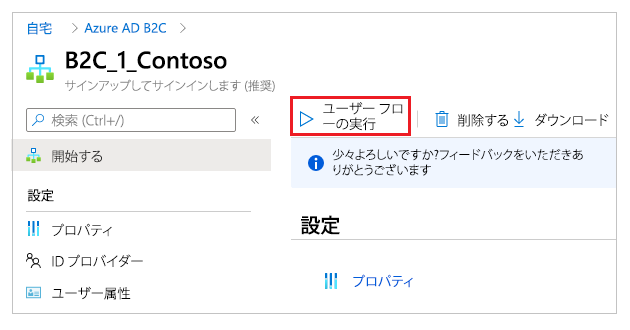

発行者 URL を取得する方法前述の手順で作成したサインアップとサインインのユーザーフローを開きます。 このステップでは、Azure ポータルの Azure AD B2C テナントに移動する必要があります。

ユーザー フローを実行する を選択します。

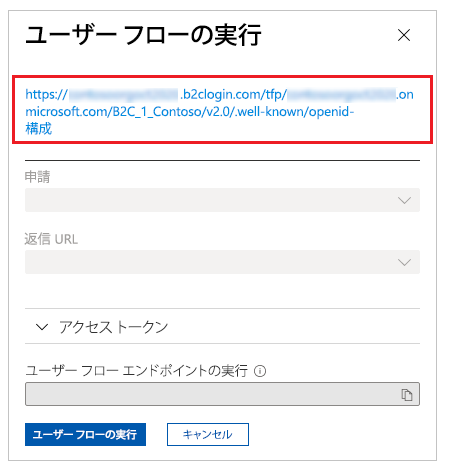

OpenID の構成 URL を選択して、新しいブラウザー ウィンドウまたはタブで開きます。

URL は、OpenID Connect ID プロバイダーの構成ドキュメント (OpenID の既知の構成エンドポイント) を参照します。

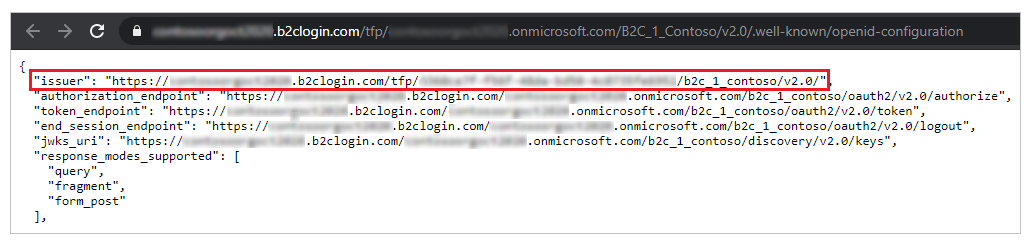

新しいブラウザウィンドウまたはタブから 発行者 のURLをコピーします。

引用符 ("") なしで URL のみをコピーしてください。

例:https://contosoorg.b2clogin.com/tfp/799f7b50-f7b9-49ec-ba78-67eb67210998/b2c_1_contoso/v2.0/ヒント

発行者 (iss) の要求 URL が tfp を含んでいることを確認してください。

クライアント ID : 前述の手順で作成した Azure AD B2C アプリの アプリケーション ID を入力します。

リダイレクト URI : ポータルの URL を入力します。

カスタム ドメイン名を使用している場合にのみ、リダイレクト URI を変更する必要があります。

パスワード リセットの設定セクションに、次の値を入力します :

既定のポリシー ID : 前述の手順で作成したサインアップ/サインインのユーザー フローの名前を入力します。 名前の先頭に B2C_1 が付きます。

パスワード リセット ポリシーの ID : 前述の手順で作成したパスワード リセット ユーザー フローの名前を入力します。 名前の先頭に B2C_1 が付きます。

有効な発行者 : 前述の手順で作成したサインアップ、サインイン ユーザー フローとパスワード リセット ユーザー フローの発行者 URL のカンマ区切りのリストです。

サインアップとサインインのユーザフローとパスワード リセットのユーザフローの発行者 URL を取得するには、それぞれのフローを開いてから、この記事の手順 5a のオーソリティ配下に記載の手順に従います。

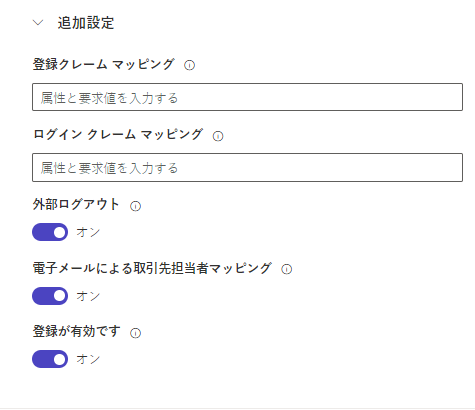

この手順では、Azure AD B2C ID プロバイダーの追加設定を構成するオプションがあります。

登録クレーム マッピング: メール、名、姓属性を使用する場合は不要です。 追加の属性については、Azure AD B2Cから返されたクレーム値 (サインアップ時に作成したもの) を取引先担当者レコードの属性へのマッピングに使用する論理名/クレームのペアのリストを入力します。

フォーマット :field_logical_name=jwt_attribute_namewherefield_logical_nameはポータル内のフィールドの論理名であり、jwt_attribute_nameは ID プロバイダから返される値を持つ属性です。

たとえば、ユーザー フローで役職 (jobTitle) と郵便番号 (postalCode) をユーザー属性として有効にしていて、対応する取引先担当者テーブル フィールド役職 (jobTitle) と住所 1: 郵便番号 (address1_postalcode) を更新したい場合、クレーム マッピングとしてjobtitle=jobTitle,address1_postalcode=postalCodeを入力してください。登録クレーム マッピング: メール、名、姓属性を使用する場合は不要です。 追加属性については、サインイン後に Azure AD B2C から返されたクレーム値を取引先担当者レコードの属性にマッピングするために使用する論理名/クレームのペアのリストを入力します。

フォーマット :field_logical_name=jwt_attribute_namewherefield_logical_nameはポータル内のフィールドの論理名、jwt_attribute_nameは ID プロバイダから返される値を持つ属性です。

たとえば、ユーザー フローで役職 (jobTitle) と郵便番号 (postalCode) をアプリケーション クレームとして有効にしていて、対応する取引先担当者テーブル フィールド役職 (jobTitle) と住所 1: 郵便番号 (address1_postalcode) を更新したい場合、クレーム マッピングとしてjobtitle=jobTitle,address1_postalcode=postalCodeを入力してください。外部ログアウト : フェデレーション サインアウトを有効にするか無効にするかを選択します :

- オン に設定すると、ポータルからサインアウトするときに、ユーザーはフェデレーション サインアウト ユーザー エクスペリエンスにリダイレクトされます。

- オフを選択すると、ポータルからユーザーをサインアウトさせます。

メールによる連絡先のマッピング : 連絡先を対応する電子メールにマッピングするかどうかを指定します。 この切替えをオンにすると、一意の取引先担当者レコードと一致する電子メール アドレスが関連付けられ、ユーザーがサインインに成功した後、外部の ID プロバイダが自動的に取引先担当者に割り当てられます。

登録が有効 : ポータルのオープン登録 をオン/オフにします。 オフ に切替え場合、外部アカウントの登録とサインインを無効にして非表示にします。

確認を選択し、設定の概要を表示し、ID プロバイダーの構成を完了します。

関連項目

アイデンティティ プロバイダを Azure AD B2Cへ移行する

注意

ドキュメントの言語設定についてお聞かせください。 簡単な調査を行います。 (この調査は英語です)

この調査には約 7 分かかります。 個人データは収集されません (プライバシー ステートメント)。

フィードバック

以下は間もなく提供いたします。2024 年を通じて、コンテンツのフィードバック メカニズムとして GitHub の issue を段階的に廃止し、新しいフィードバック システムに置き換えます。 詳細については、「https://aka.ms/ContentUserFeedback」を参照してください。

フィードバックの送信と表示