사용자별 Microsoft Entra 다단계 인증을 사용하도록 설정하여 로그인 이벤트 보호

Microsoft Entra ID에서 사용자 로그인 이벤트를 보호하려면 다단계 인증을 요구할 수 있습니다. 사용자를 보호하려면 조건부 액세스 정책을 사용하여 Microsoft Entra 다단계 인증을 사용하도록 설정하는 것이 좋습니다. 조건부 액세스는 특정 시나리오에서 필요에 따라 MFA를 요구하는 규칙을 적용할 수 있도록 하는 Microsoft Entra ID P1 또는 P2 기능입니다. 조건부 액세스 사용을 시작하려면 자습서: Microsoft Entra 다단계 인증을 사용하여 사용자 로그인 이벤트 보호를 참조하세요.

조건부 액세스 권한이 없는 Microsoft Entra ID 무료 테넌트의 경우 보안 기본값을 사용하여 사용자를 보호할 수 있습니다. 필요에 따라 MFA를 입력하라는 메시지가 표시되지만 동작을 제어하는 고유한 규칙을 정의할 수는 없습니다.

필요한 경우 사용자별 Microsoft Entra 다단계 인증에 대해 각 계정을 사용하도록 설정할 수 있습니다. 사용자가 개별적으로 설정되면 신뢰할 수 있는 IP 주소에서 로그인하거나 신뢰할 수 있는 디바이스에서 MFA 기억하기 기능이 설정된 경우와 같이 몇 가지 예외를 제외하고는, 로그인할 때마다 다단계 인증을 수행합니다.

Microsoft Entra ID 라이선스에 조건부 액세스가 포함되지 않고 보안 기본값을 사용하지 않는 경우 사용자 상태를 변경하지 않는 것이 좋습니다. MFA를 사용하도록 설정하는 다양한 방법에 대한 자세한 내용은 Microsoft Entra 다단계 인증의 기능 및 라이선스를 참조하세요.

Important

이 문서는 사용자별 Microsoft Entra 다단계 인증의 상태를 확인하고 변경하는 방법에 대해 자세히 설명합니다. 조건부 액세스 또는 보안 기본값을 사용할 경우에는 다음 단계를 사용하여 사용자 계정을 검토하거나 사용하도록 설정하지 않습니다.

조건부 액세스 정책을 통해 Microsoft Entra 다단계 인증을 사용하도록 설정해도 사용자의 상태는 변경되지 않습니다. 사용자가 사용 안 함으로 나타나는 경우 놀라지 마십시오. 조건부 액세스는 상태를 변경하지 않습니다.

조건부 액세스 정책을 사용하는 경우 사용자별 Microsoft Entra 다단계 인증을 사용하도록 설정하거나 적용하지 마세요.

Microsoft Entra 다단계 인증 사용자 상태

사용자의 상태는 관리자가 사용자별 Microsoft Entra 다단계 인증에 등록했는지 여부에 따라 다릅니다. Microsoft Entra 다단계 인증의 사용자 계정에는 다음과 같은 세 가지 고유 상태가 있습니다.

| 시 | 설명 | 영향을 받는 레거시 인증 | 영향 받는 브라우저 앱 | 영향 받는 최신 인증 |

|---|---|---|---|---|

| 사용 안 함 | 사용자별 Microsoft Entra 다단계 인증에 등록되지 않은 사용자에 대한 기본 상태입니다. | 아니요 | 없음 | 아니요 |

| Enabled | 해당 사용자가 사용자별 Microsoft Entra 다단계 인증에 등록되어 있지만 계속해서 레거시 인증에 암호를 사용할 수 있습니다. 사용자가 MFA 인증 방법을 아직 등록하지 않은 경우 다음에 최신 인증을 사용하여 로그인할 때 등록하라는 메시지가 표시됩니다(예: 웹 브라우저를 통해). | 아니요. 레거시 인증은 등록 프로세스가 완료될 때까지 계속 작동합니다. | 예. 세션이 만료되면 Microsoft Entra 다단계 인증 등록이 필요합니다. | 예. 액세스 토큰이 만료되면 Microsoft Entra 다단계 인증 등록이 필요합니다. |

| 적용 | 사용자는 Microsoft Entra 다단계 인증에 사용자별로 등록됩니다. 사용자가 인증 방법을 아직 등록하지 않은 경우 다음에 최신 인증을 사용하여 로그인할 때 등록하라는 메시지가 표시됩니다(예: 웹 브라우저를 통해). 활성화된 상태에서 등록을 완료하는 사용자는 자동으로 적용됨 상태로 전환됩니다. | 예. 앱에 앱 암호가 필요합니다. | 예. Microsoft Entra 로그인 시 다단계 인증이 필요합니다. | 예. Microsoft Entra 로그인 시 다단계 인증이 필요합니다. |

모든 사용자는 사용 안 함으로 시작합니다. 사용자별 Microsoft Entra 다단계 인증에 사용자를 등록하면 상태가 사용으로 변경됩니다. 사용된 사용자가 로그인하고 등록 프로세스를 완료하면 상태는 변경 적용으로 변경됩니다. 관리자는 변경 적용에서 사용 또는 사용 안 함으로 변경하는 등 사용자 상태를 변경할 수 있습니다.

참고 항목

사용자에 대하여 사용자별 MFA를 다시 사용하도록 설정되고 해당 사용자가 다시 등록하지 않은 경우, MFA 상태는 MFA 관리 UI에서 사용에서 적용으로 전환되지 않습니다. 관리자가 직접 사용자를 적용으로 이동해야 합니다.

사용자 상태 보기

팁

이 문서의 단계는 시작하는 포털에 따라 약간 다를 수 있습니다.

사용자 상태를 보고 관리하려면 다음 단계를 완료합니다.

- 최소한 인증 관리자로 Microsoft Entra 관리 센터에 로그인합니다.

- ID>사용자>모든 사용자로 이동합니다.

- 사용자별 MFA를 선택합니다.

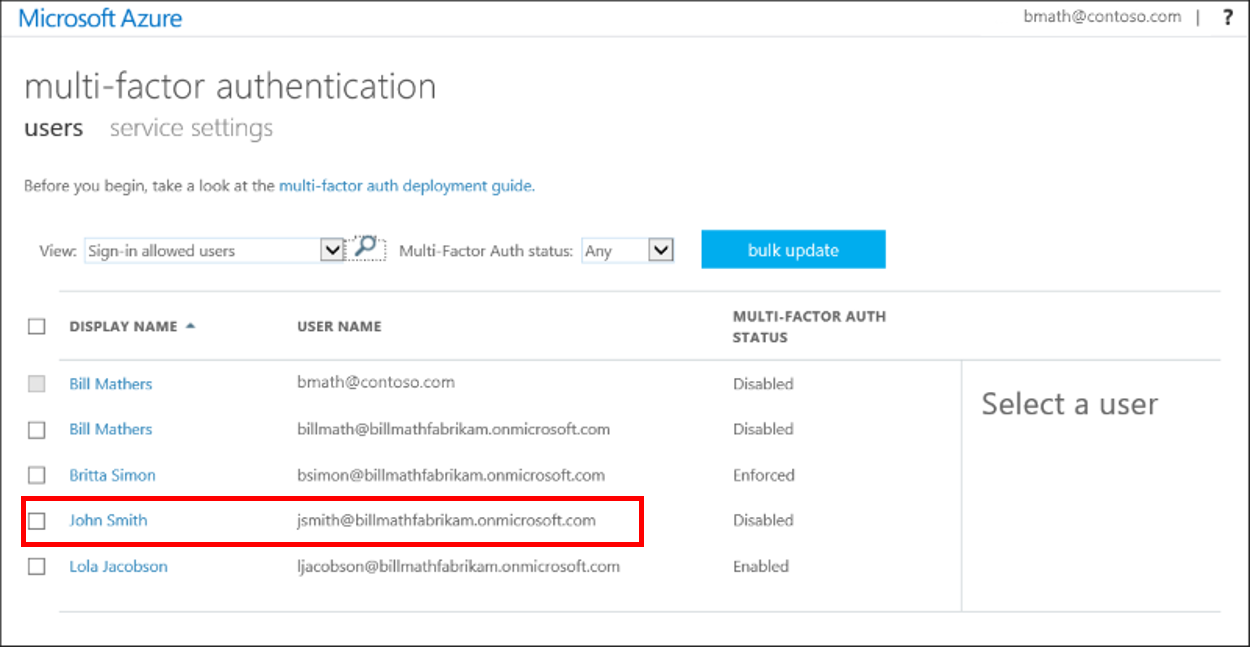

- 다음 예제와 같이 사용자 상태를 표시하는 새 페이지가 열립니다.

사용자 상태 변경

사용자에 대한 사용자별 Microsoft Entra 다단계 인증상태를 변경하려면 다음 단계를 완료합니다.

이전 단계를 사용하여 Microsoft Entra 다단계 인증 사용자 페이지로 사용자가 이동하는 상태를 확인합니다.

사용자별 Microsoft Entra 다단계 인증에 사용하도록 설정할 사용자를 찾습니다. 위쪽에서 보기를 사용자로 변경해야 할 수도 있습니다.

상태를 변경할 사용자의 이름 옆에 있는 확인란을 선택합니다.

오른쪽의 빠른 단계에서 사용 또는 사용 안 함을 선택합니다. 다음 예제에서 사용자 John Smith는 이름 옆에 확인이 있으며 사용할 수 있도록 설정되어 있습니다:

팁

Microsoft Entra 다단계 인증에 등록할 시 사용하는 것으로 설정된 사용자는 적용으로 자동으로 전환됩니다. 사용자가 등록되어 있지 않거나 레거시 인증 프로토콜에 대한 연결을 중단하는 것이 허용되는 경우 사용자 상태를 수동으로 적용으로 변경하지 마세요.

열리는 팝업 창에서 선택한 내용을 확인합니다.

사용자를 사용으로 설정한 후 전자 메일을 통해 알립니다. 사용자에게 다음에 로그인할 때 등록하도록 요청하라는 메시지가 표시됨을 알려 줍니다. 또한 조직에서 최신 인증을 지원하지 않는 비브라우저 앱을 사용하는 경우 앱 암호를 만들어야 합니다. 자세한 내용은 Microsoft Entra 다단계 인증 최종 사용자 가이드를 참조하여 시작하는 데 도움을 받으세요.

다음 단계

전반적인 Microsoft Entra 다단계 인증 서비스 설정을 구성하려면 Microsoft Entra 다단계 인증 설정 구성을 참조하세요.

Microsoft Entra 다단계 인증에 대한 사용자 설정을 관리하려면 Microsoft Entra 다단계 인증을 사용하여 사용자 설정 관리를 참조하세요.

사용자에게 MFA를 수행하라는 메시지가 표시되거나 또는 표시되지 않는 이유를 알아보려면 Microsoft Entra 다단계 인증 보고서를 참조하세요.